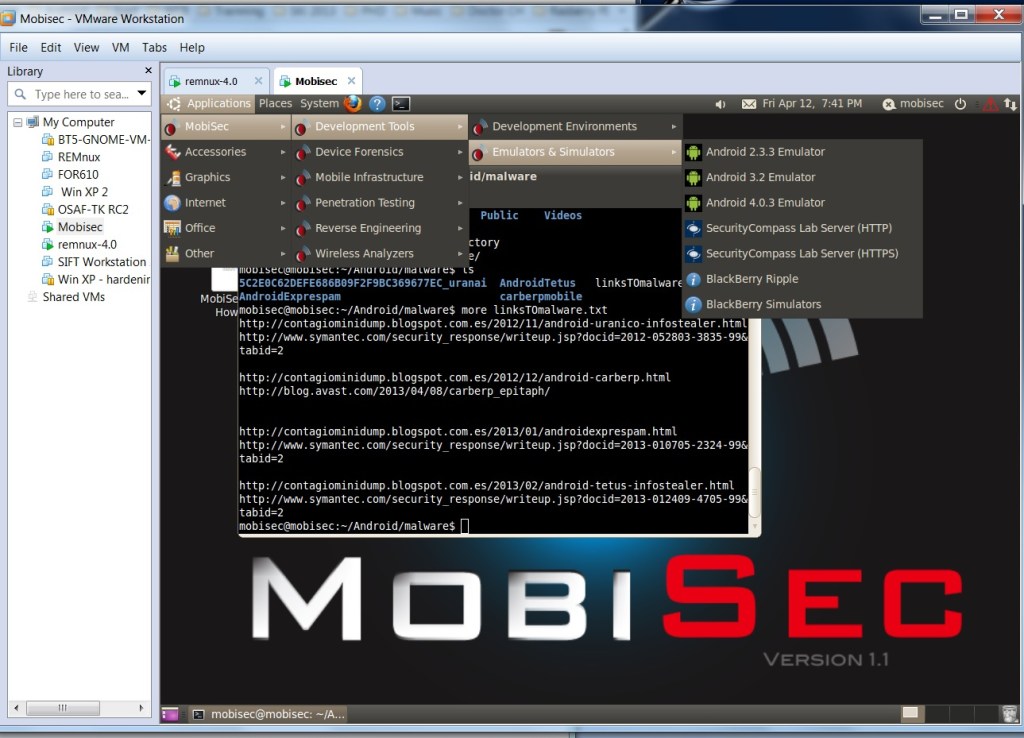

Thông báo chiêu sinh lớp Hacking Android MOBSEC 1 / Khai giảng thứ 7 hàng tuần.

Học ONLINE qua Video Stream trên LMS, hỗ trợ trên FaceGroup Học Tập. Học phí 5.500.000 VND / thời gian học 6 tháng.

Khuyến mãi 500 K cho các bạn tham gia trước ngày 1/4/2021

Liên hệ Đại Ngọc Sơn để tham khảo outline MOBISEC 1

Kiểm tra bảo mật Android thường được các ngành bảo mật sử dụng nhiều hơn để kiểm tra các lỗ hổng trong các ứng dụng Android. Tại đây, bạn có thể tìm thấy các công cụ kiểm tra Thâm nhập Android toàn diện và danh sách tài nguyên bao gồm Thực hiện thao tác kiểm tra thâm nhập trong Android Mobiles.

Máy phân tích trực tuyến

- AndroTotal

- Tracedroid

- Đe doạ trực quan

- Hộp cát phần mềm độc hại di động

- Appknox – không miễn phí

- IBM Security AppScan Mobile Analyzer – không miễn phí

- NVISO ApkScan

- AVC UnDroid

- habo 10 / ngày

- Virustotal -tối đa 128MB

- Fraunhofer App-ray – không miễn phí

- AppCritique – Tải lên APK Android của bạn và nhận các đánh giá bảo mật miễn phí toàn diện.

- NowSecure Lab Automated – Công cụ doanh nghiệp để kiểm tra bảo mật ứng dụng di động cho cả ứng dụng di động Android và iOS. Lab Automated có tính năng phân tích động và tĩnh trên các thiết bị thực trong đám mây để trả về kết quả trong vài phút. Không miễn phí

Công cụ phân tích tĩnh

- Androwarn – phát hiện và cảnh báo người dùng về các hành vi nguy hiểm tiềm ẩn được phát triển bởi một ứng dụng Android.

- ApkAnalyser

- APKIns Inspector

- Phân tích luồng dữ liệu ý định của Droid cho rò rỉ thông tin

- DroidLegacy

- Một số công cụ từ PSU

- Máy tạo Smali CFG

- FlowDroid

- Android Decompiler – không miễn phí

- PSC out – Một công cụ trích xuất đặc tả quyền từ mã nguồn And roid OS bằng cách sử dụng phân tích tĩnh

- Amandroid

- SmaliSCA – Phân tích mã tĩnh Smali

- CFGScanDroid – Quét và so sánh CFG với CFG của các ứng dụng độc hại

- Madrolyzer – trích xuất dữ liệu có thể hành động như C&C, số điện thoại, v.v.

- SPARTA – xác minh (chứng minh) rằng ứng dụng đáp ứng chính sách bảo mật luồng thông tin; xây dựng trên Checker F r amework

- ConDroid – Thực hiện sự kết hợp giữa thực thi tượng trưng + cụ thể của ứng dụng

- DroidRA

- RiskInDroid – Một công cụ để tính toán rủi ro của các ứng dụng Android dựa trên quyền của chúng, với bản trình diễn trực tuyến có sẵn.

- SUPER – Trình phân tích Android gỉ an toàn, hợp nhất, mạnh mẽ và có thể mở rộng

- ClassyShark – Công cụ kiểm tra nhị phân độc lập có thể duyệt qua bất kỳ tệp thực thi Android nào và hiển thị thông tin quan trọng.

Bảo mật Android : Máy quét lỗ hổng ứng dụng

- QARK – QARK của LinkedIn dành cho các nhà phát triển ứng dụng để quét ứng dụng để tìm các vấn đề bảo mật

- AndroBugs

- Nogotofail

- Devknox – Tự động sửa lỗi Bảo mật Android như thể nó được kiểm tra chính tả từ IDE của bạn

- JAADAS – Công cụ phân tích chương trình liên thủ tục và nội ngoại viện để tìm lỗ hổng trong ứng dụng Android, được xây dựng trên Soot và Scala

Công cụ phân tích động

- Khung DBI Android

- Androl4b – Máy ảo để đánh giá các ứng dụng Android, Kỹ thuật đảo ngược và Phân tích phần mềm độc hại

- Bộ công cụ phân tích phần mềm độc hại Android – (Bản phân phối Linux) Trước đó, nó được sử dụng để trở thành một bộ phân tích trực tuyến

- Mobile-Security-Framework MobSF – Mobile Security Framework là một khung kiểm tra bút tự động mã nguồn mở thông minh, tất cả trong một (Android / iOS) có khả năng thực hiện phân tích tĩnh, động và kiểm tra API web.

- AppUse – bản dựng tùy chỉnh để dồn nén

- Cobradroid – hình ảnh tùy chỉnh để phân tích phần mềm độc hại

- Droidbox

- Drozer

- Xposed – tương đương với việc thực hiện chèn mã dựa trên Stub nhưng không có bất kỳ sửa đổi nào đối với hệ nhị phân

- Inspeckage – Trình kiểm tra gói Android – phân tích động với các móc api, bắt đầu các hoạt động chưa được báo cáo và hơn thế nữa. (Mô-đun Xposed)

- Android Hooker – Thiết bị đo mã Java động (yêu cầu Khung nền)

- ProbeDroid – Thiết bị đo mã Java động

- Android Tamer – Nền tảng ảo / trực tiếp dành cho các chuyên gia bảo mật Android

- DECAF – Khung phân tích mã thực thi động dựa trên QEMU (DroidScope hiện là phần mở rộng của DECAF)

- CuckooDroid – Tiện ích mở rộng Android cho hộp cát Cuckoo

- Mem – Phân tích bộ nhớ của Bảo mật Android (yêu cầu root)

- Crowdroid – không thể tìm thấy công cụ thực sự

- AuditdAndroid – cổng android của Auditd, không còn được phát triển tích cực nữa

- Khung đánh giá bảo mật Android – không còn được phát triển tích cực nữa

- Kỹ thuật đảo ngược của Android – LÀ (kỹ thuật đảo ngược của Android) không còn được phát triển tích cực nữa

- Aurasium – Thực thi chính sách bảo mật thực tế cho các ứng dụng Android thông qua chức năng viết lại bytecode và theo dõi tham chiếu tại chỗ.

- Mô-đun nhân Linux Android

- Appie – Appie là một gói phần mềm đã được cấu hình sẵn để hoạt động như một Android Pentesting Environment, hoàn toàn có thể di động và có thể mang theo trên thẻ USB hoặc điện thoại thông minh. Đây là câu trả lời một cửa cho tất cả các công cụ cần thiết trong Ứng dụng Android Đánh giá bảo mật và một giải pháp thay thế tuyệt vời cho các máy ảo hiện có.

- StaDynA – một hệ thống hỗ trợ phân tích ứng dụng bảo mật với sự hiện diện của các tính năng cập nhật mã động (tải và phản chiếu lớp động). Công cụ này kết hợp phân tích tĩnh và động của các ứng dụng Android để tiết lộ hành vi ẩn / cập nhật và mở rộng kết quả phân tích tĩnh với thông tin này.

- DroidAnalytics – không đầy đủ

- Dự án Vezir – Máy ảo cho ứng dụng di động Ngũ hành và phân tích phần mềm độc hại di động

- MARA – Khung phân tích và kỹ thuật đảo ngược ứng dụng di động

- Taintdroid – yêu cầu biên dịch AOSP

Kỹ thuật đảo ngược

- Smali / Baksmali – Dịch ngược apk

- tô màu cú pháp emacs cho các tệp smali

- tô màu cú pháp vim cho các tệp smali

- AndBug

- Androguard – mạnh mẽ, tích hợp tốt với các công cụ khác

- Apktool – thực sự hữu ích cho việc biên dịch / dịch ngược (sử dụng smali)

- Khung khai thác Android

- Bỏ qua chữ ký và kiểm tra quyền đối với IPC

- Android OpenDebug – làm cho bất kỳ ứng dụng nào trên thiết bị có thể gỡ lỗi (sử dụng nền cydia).

- Dare – công cụ chuyển đổi .dex sang .class

- Dex2Jar – công cụ chuyển đổi dex sang jar

- Enjarify – trình chuyển đổi dex sang jar từ Google

- Dedexer

- Fino

- Frida – đưa javascript vào để khám phá các ứng dụng và một công cụ GUI cho nó

- Indroid – bộ tiêm luồng

- IntentSniffer

- Nội tâm

- Jad – trình dịch ngược Java

- JD-GUI – Trình dịch ngược Java

- CFR – Trình dịch ngược Java

- Krakatau – Trình dịch ngược Java

- Procyon – Trình dịch ngược Java

- FernFlower – Trình dịch ngược Java

- Redexer – thao tác apk

- Người xem Smali

- Đơn giản hóa trình giải mã của Android

- Trình xem Bytecode

- Radare2

Fuzzing

- IntentFuzzer

- Radamsa Fuzzer

- Honggfuzz

- Một cổng Android của bộ làm mờ ELF melkor

- Media Fuzzing Framework dành cho Android

- AndroFuzz

Trình phát hiện đóng gói ứng dụng

- FSquaDRA – một công cụ Bảo mật Android để phát hiện các ứng dụng Android được đóng gói lại dựa trên so sánh băm tài nguyên ứng dụng.

Trình thu thập thông tin

- Trình thu thập thông tin của Google Play (Java)

- Trình thu thập thông tin của Google Play (Python)

- Trình thu thập thông tin của Google Play (Node) – nhận thông tin chi tiết về ứng dụng và tải xuống ứng dụng từ Cửa hàng Google Play chính thức.

- Trình tải xuống Aptoide (Node) – tải xuống ứng dụng từ chợ Android bên thứ ba của Aptoide

- Trình tải xuống Appland (Node) – tải xuống ứng dụng từ chợ Android bên thứ ba của Appland

Các công cụ khác

- smalihook

- APK-Downloader

- AXMLPrinter2 – để chuyển đổi các tệp XML nhị phân thành các tệp XML mà con người có thể đọc được

- tự động hoàn thành adb

- Mã opcodes Dalvik

- Bảng mã quang để tham khảo nhanh

- ExploitMe Android Labs – để thực hành

- GoatDroid – để luyện tập

- mitmproxy

- dockerfile / androguard

- Bộ kiểm tra lỗ hổng bảo mật Android – android-vts quét thiết bị để tìm tập hợp lỗ hổng bảo mật

- AppMon – AppMon là một khuôn khổ tự động để giám sát và giả mạo các lệnh gọi API hệ thống của các ứng dụng macOS, iOS và Android gốc. Nó dựa trên Frida.

HỌC TẬP / NGHIÊN CỨU / XUẤT BẢN / SÁCH

Tài liệu nghiên cứu

- Khai thác cơ sở dữ liệu

- Các bài thuyết trình liên quan đến bảo mật Android

- Một bộ sưu tập tốt các bài báo phân tích tĩnh

Sách

Khác

- Sổ tay Hướng dẫn Kiểm tra Bảo mật Di động OWASP

- Android Reverse Engineering 101 của Daniele Altomare

- doridori / Android-Security-Reference

- danh sách kiểm tra bảo mật ứng dụng android

- Bảng lừa đảo Pentest Pentest trên Mobile App

KHAI THÁC / KHOẢNG CÁCH / LỖI

Danh sách

- Bản tin bảo mật Android

- Các lỗ hổng bảo mật được báo cáo của Android

- Trạng thái bản vá bảo mật của thiết bị Android

- AOSP – Trình theo dõi vấn đề

- OWASP Mobile Top 10 2016

- Khai thác cơ sở dữ liệu – nhấp vào tìm kiếm

- Lỗ hổng bảo mật Google Doc

- Các phân loại của Nhóm Google AndroidSecurity cho các ứng dụng có khả năng gây hại (Phần mềm độc hại)

Phần mềm độc hại

- androguard – Cơ sở dữ liệu Android Malwares wiki

- Bản repo phần mềm độc hại Android Github

- Dự án bộ gen phần mềm độc hại Android – chứa 1260 mẫu phần mềm độc hại được phân loại thành 49 họ phần mềm độc hại khác nhau, miễn phí cho mục đích nghiên cứu.

- Contagio Mobile Malware Mini Dump

- VirusTotal Malware Intelligence Service – được cung cấp bởi VirusTotal, không miễn phí

- Ngưỡng mộ

- Drebin

Chương trình tiền thưởng

Làm thế nào để báo cáo

- Android – báo cáo sự cố bảo mật

- Báo cáo và tài nguyên Android – Danh sách các báo cáo được tiết lộ của Android Hackerone và các tài nguyên khác

Trong danh sách này không có công cụ tích hợp đỉnh cao mà MOBISEC 1 sẽ dùng cũng như được dùng khi training về Hacking hay Secure Addroid cho các ngân hàng tại Việt Nam

Bình luận về bài viết này