Bài học cho các lớp CHFI và Digital Forensic.

Volatilty Workbench là một phiên bản GUI của một trong những công cụ phổ biến nhất là volatility để phân tích các hiện vật từ kết xuất bộ nhớ. Volatilty Workbench có sẵn miễn phí, mã nguồn mở và chạy trên Hệ điều hành Windows. Bạn có thể tải xuống từ đây .

Mục lục

- Các tính năng của Volatility (VOL) Workbench

- Lệnh của VOL

- Săn rootkit và mã độc hại

- Malfind

- Psxview

- Getsids

- Cmdscan

- Bảng điều khiển

- Priv

- Envars

- Verinfo

- Bản đồ ghi nhớ

- Vadinfo

- Vadwalk

- Vadtree

- Iehistory

- Mô-đun

- SSDT

- Trình điều khiển

- Quét tệp tin

- Quét đột biến

- Thrdscan

- Netscan

- Hivescan

- Người viết tiểu thuyết

- Phím in

- Hashdump

- Lsadump

- Bao đạn

- Getservicesids

- Getservicesids

- Dumpregistry

- Mbrparser

- Mftparser

Các tính năng của Volatility Workbench

- Giúp điều tra viên pháp y số không phải lo lắng về việc ghi nhớ các tham số của dòng lệnh.

- Giúp việc lưu trữ thông tin kết xuất vào tệp trên đĩa dễ dàng hơn.

- Có một danh sách thả xuống chứa các lệnh và mô tả ngắn gọn dễ sử dụn.

- Ghi lại dấu thời gian của các lệnh đã được thực hiện trước đó.

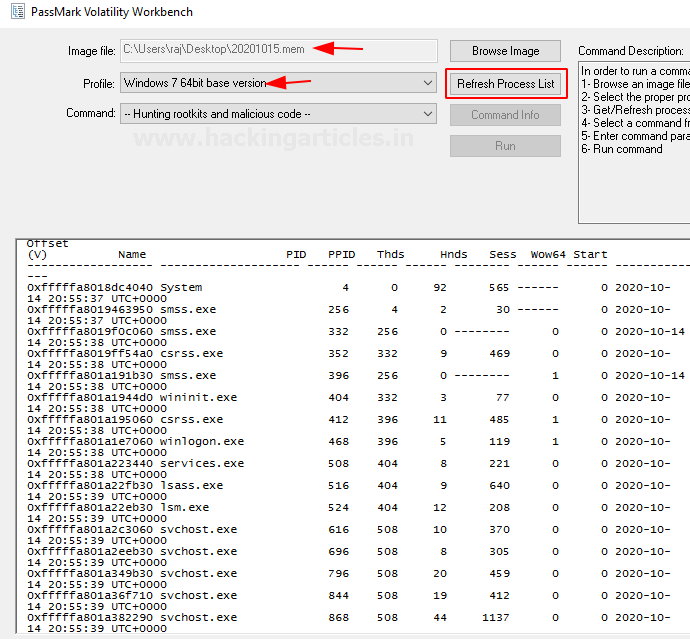

Tải xuống công cụ và chạy Volatilty Workbench. Bây giờ chọn tệp kết xuất mà bạn đã tạo trước đó và chọn hồ sơ của hình ảnh đã được tạo có thể được sử dụng thay cho lệnh imageinfo. Bây giờ hãy nhấp vào Làm mới Danh sách Quy trình và bạn có thể chạy tất cả các lệnh.

Săn rootkit và mã độc hại

Từ giờ ta gọi tắt Volatility là VOK, còn VOL Workbenk là bản standalone trên giao diện GUI . Và VOL có xu hướng chạy quét trên kết xuất bộ nhớ và tìm kiếm sự hiện diện của rootkit hoặc mã độc hại mà không dễ dàng nhìn thấy trong hệ thống nhưng có thể đang chạy ở chế độ nền.

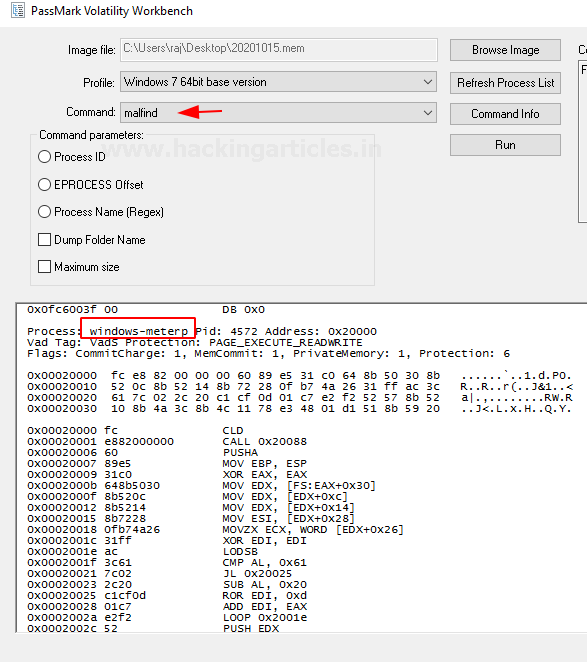

Malfind

Là một lệnh giúp tìm mã ẩn hoặc mã đã được đưa vào bộ nhớ của người dùng. Nó thường không phát hiện sự hiện diện của một DLL trong một quy trình mà thay vào đó là định vị chúng.

Xem hình kết quả hình như có meterpreter ha các bạn, vậy bị sploit me nó rồi còn gì nữa 🙂

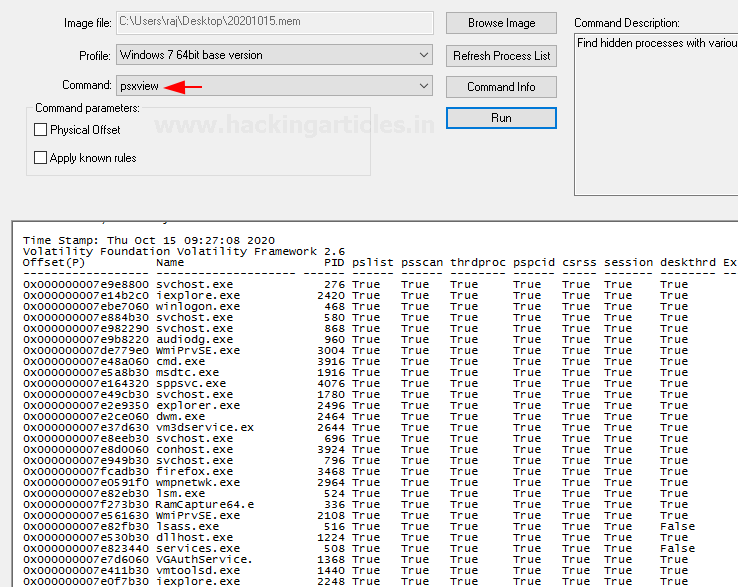

psxview

Lệnh này thường giúp phát hiện bất kỳ quy trình ẩn nào trong plugin có trong kết xuất bộ nhớ.

- Không có gì ẩn được trong bộ nhớ

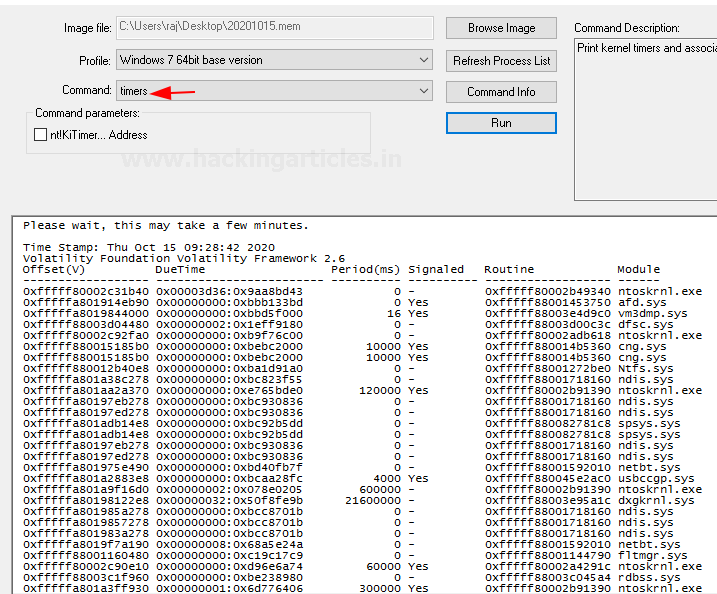

Hẹn giờ

Nó hiển thị bộ đếm thời gian của hạt nhân và tất cả các bộ định thời liên quan có trong kết xuất bộ nhớ của hệ thống.

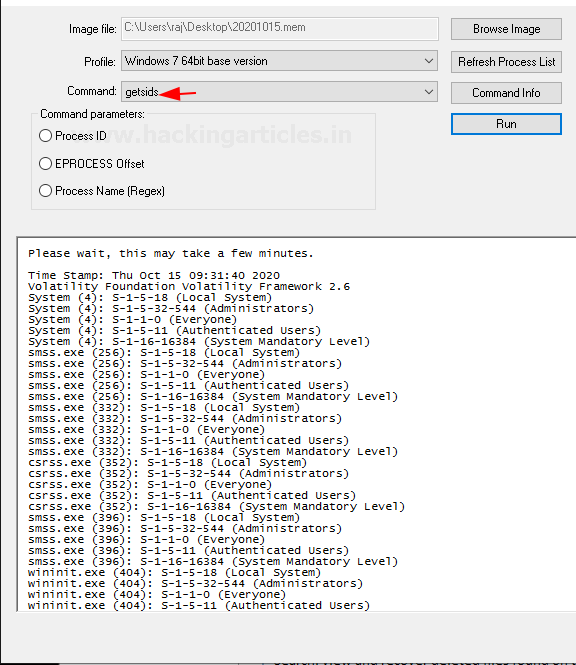

Getsids

Lệnh này có thể được sử dụng để xem Số nhận dạng bảo mật được liên kết với một quy trình cụ thể. Với sự trợ giúp của lệnh này, bạn có thể xác định xem bất kỳ quy trình độc hại nào đã thực hiện bất kỳ hành động nâng cấp đặc quyền nào hay không.

Rất hữu ích nếu thấy tiến trình bình thường mà có đặc quyền cấp cao nhất thì rất có khả năng bị leo thang theo 1 cách nào đó (Đông Dương)

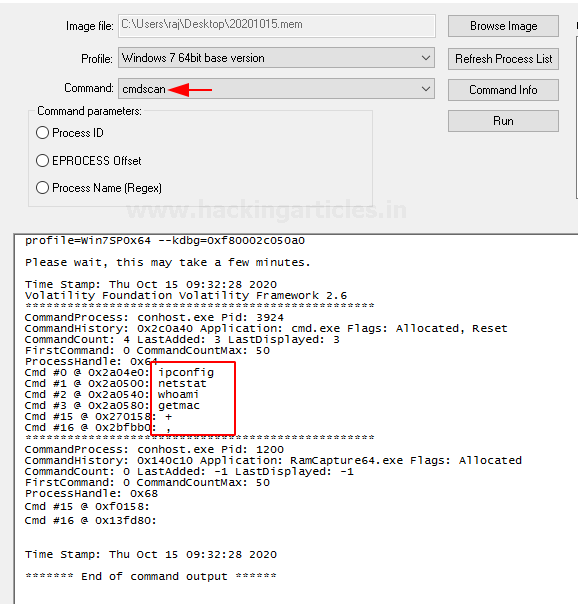

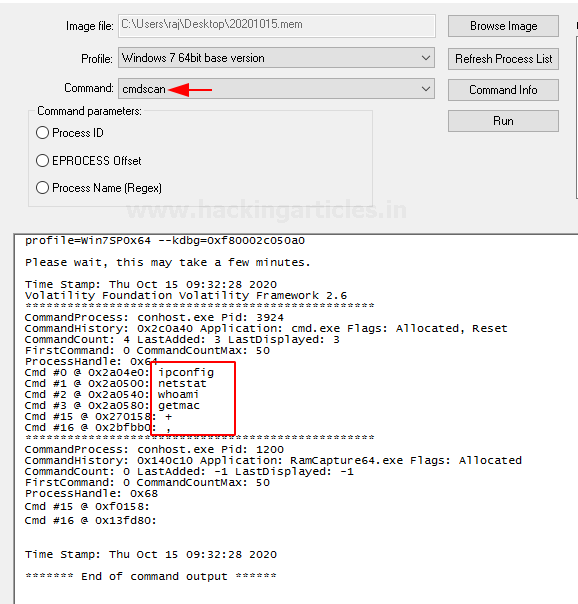

Cmdscan

Plugin này giúp tìm kiếm kết xuất bộ nhớ cho lệnh mà người dùng phải sử dụng ứng dụng cmd.exe. Lệnh này rất được sử dụng nếu hoạt động lệnh của kẻ tấn công được theo dõi.

Các bạn đã học các khóa CHFI chắc còn nhớ cái tcprelay của command control level 3 trong root-me nhĩ (Đông Dương)

Bảng điều khiển

Lệnh này tương tự như cmdscan và giúp tìm xem kẻ tấn công đã nhập bất kỳ thứ gì vào cmd hoặc đã thực thi bất kỳ điều gì thông qua cửa hậu.

- Quá hữu ích (Đông Dương), các bạn có thể thấy hacker chạy lệnh ipconfig, netstat …

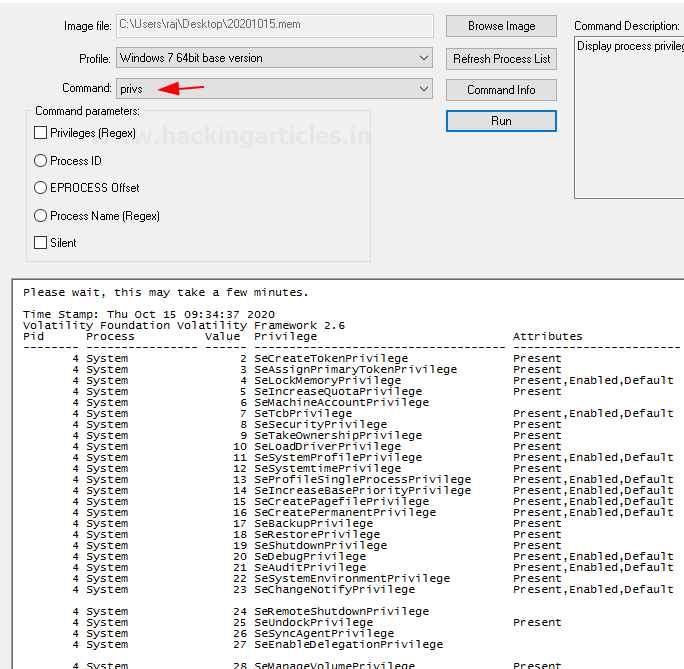

Priv

Lệnh này hiển thị các đặc quyền được gán cho các quy trình được bật hoặc không được bật theo mặc định.

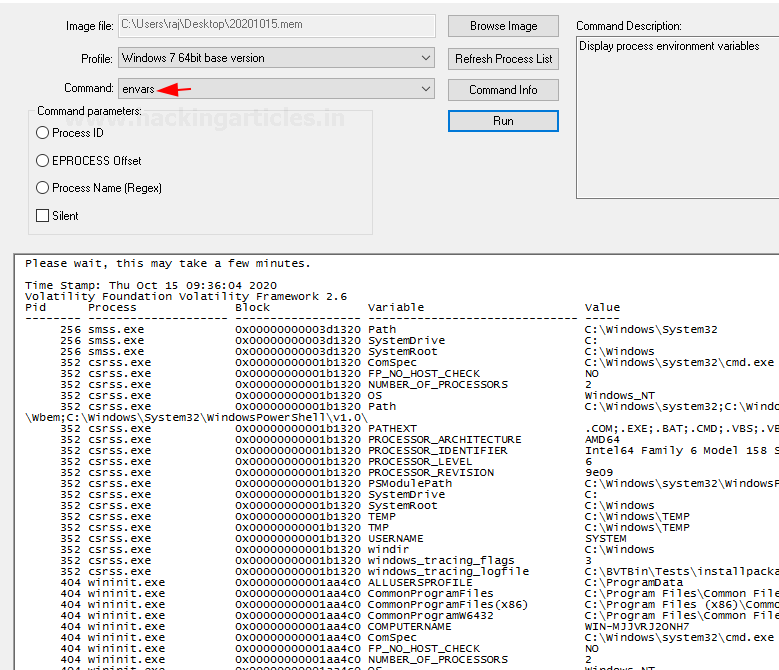

Envars

Lệnh này hiển thị tất cả các biến trong tiến trình, môi trường của nó cùng với thư mục hiện tại của nó.

— Để xem các biên môi trường các bạn có thể in registry nhưng khá “mệt”, thay bằng lệnh này sẽ thấy luôn, ví dụ biết ngay tên máy tính trong bài tập Command Control level 2 (Root -Me) / Đông Dương

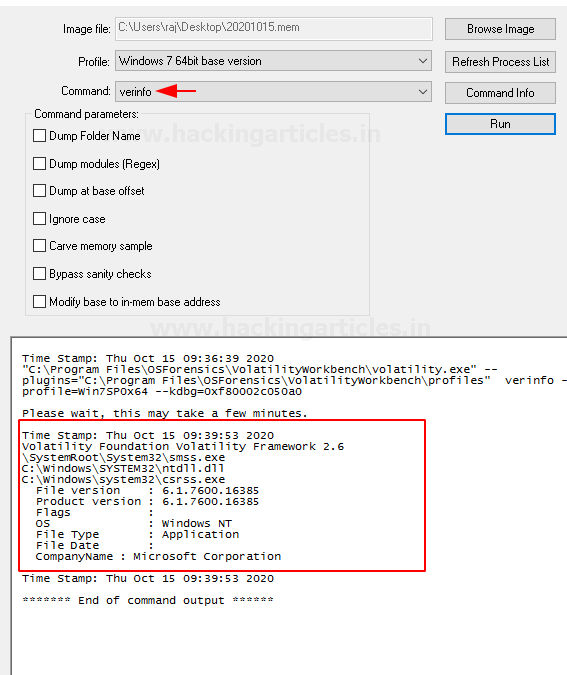

Verinfo

Lệnh này hiển thị thông tin phiên bản có trong các tệp PE. Nó giúp xác định bất kỳ tệp nhị phân nào và cũng tương quan với các tệp khác.

- Phải nói bài của tác giả quá hay các bạn a, ai không đọc là rất phí … (ĐD)

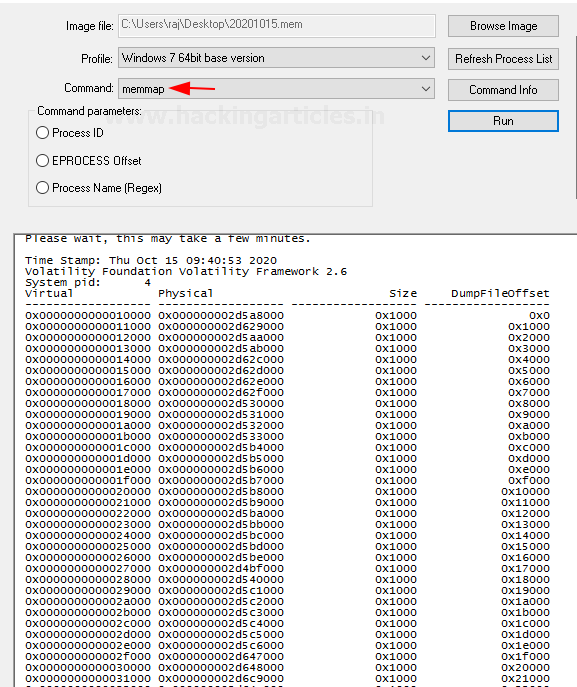

Bản đồ ghi nhớ

Lệnh này hiển thị các trang chính xác có trên trang của một quy trình cụ thể. Nó cũng hiển thị địa chỉ ảo của trang và kích thước của trang đó.

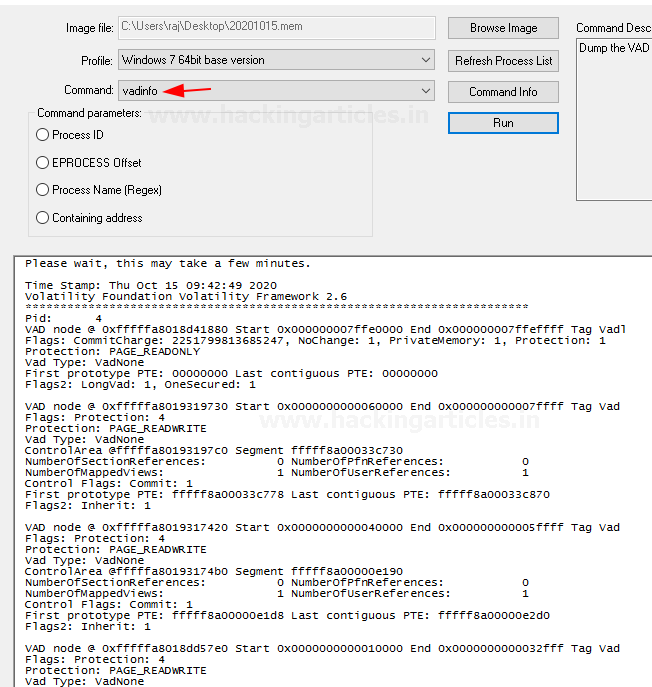

Vadinfo

Lệnh này thường hiển thị thông tin về các nút VAD của một quy trình cụ thể. Nó hiển thị các cờ điều khiển VAD Flags, thẻ VAD.

- Hơi mơ hồ mộ tí, phải đọc và làm thêm các bài về stuxnet và ues trojan may ra mới hiểu rõ , chứ khó mà giải thích cho suôn sẽ. (Đông Dương)

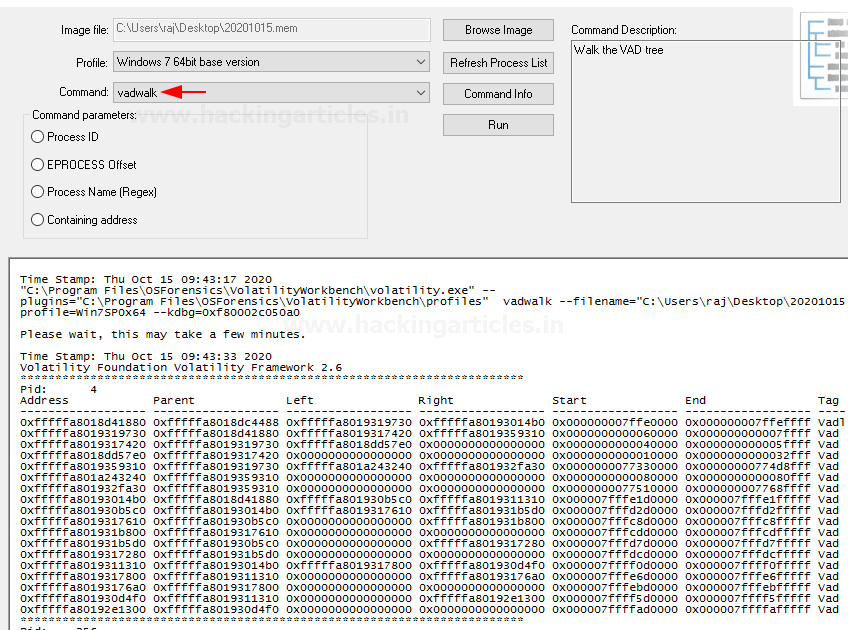

Vadwalk

Nó là một lệnh được sử dụng để hiển thị tất cả các nút VAD ở dạng bảng.

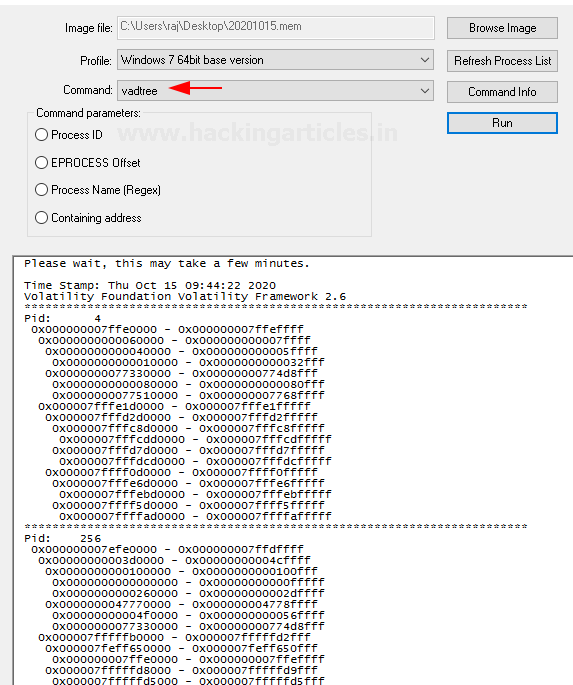

Vadtree

Quá trình này hiển thị các nút VAD ở dạng cây.

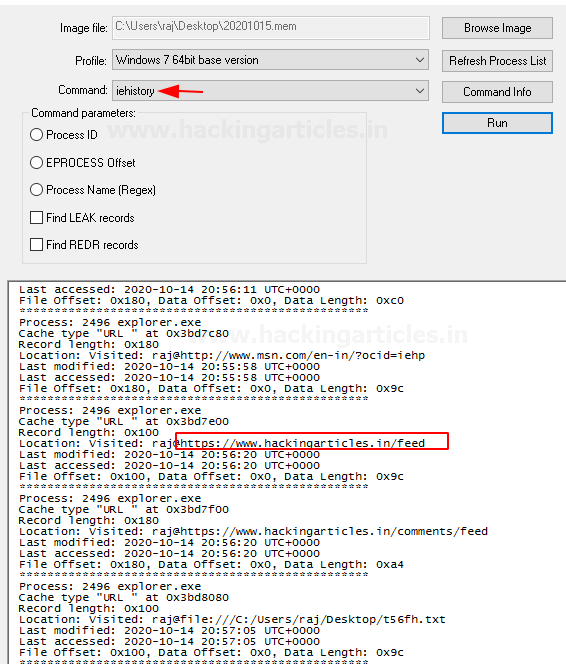

lịch sử

Plugin này giúp khôi phục các đoạn Internet khám phá các tệp bộ nhớ cache có tên index.dat. Nó hiển thị các liên kết FTP và HTTP đã được truy cập, các liên kết đã được chuyển hướng, mọi mục đã xóa.

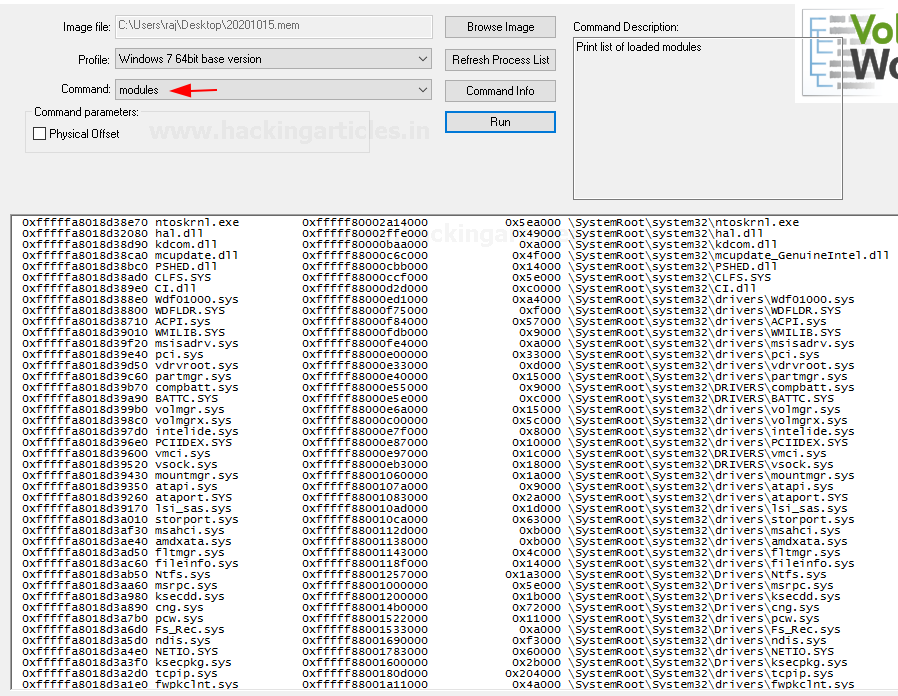

Mô-đun

Lệnh này được sử dụng để liệt kê các trình điều khiển hạt nhân có trong hệ thống.

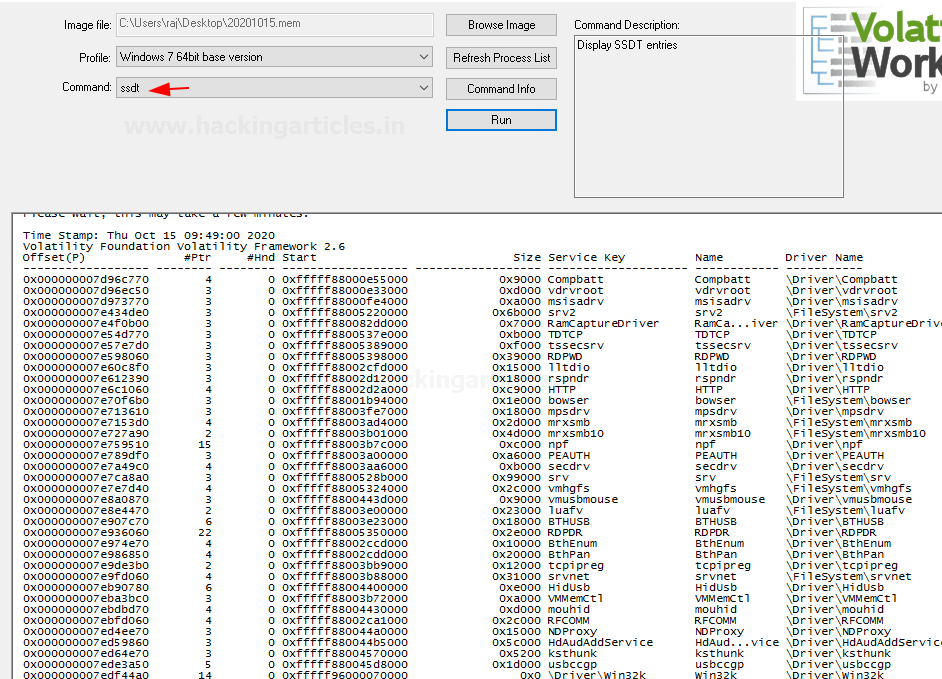

SSDT

Lệnh này được sử dụng để liệt kê các chức năng có trong SSDT gốc và GUI. Nó hiển thị chỉ mục, tên của hàm và chủ sở hữu của trình điều khiển của mỗi mục nhập trong SSDT.

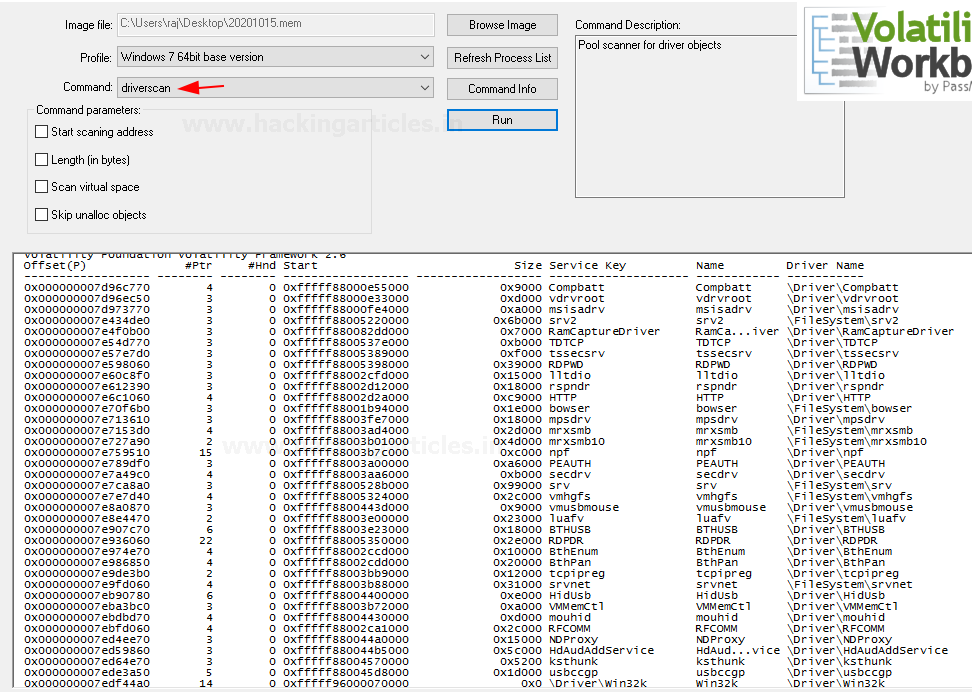

Trình điều khiển

Lệnh này có thể được sử dụng để tìm DRIVER_OBJECT có trong bộ nhớ vật lý bằng cách sử dụng quét thẻ nhóm.

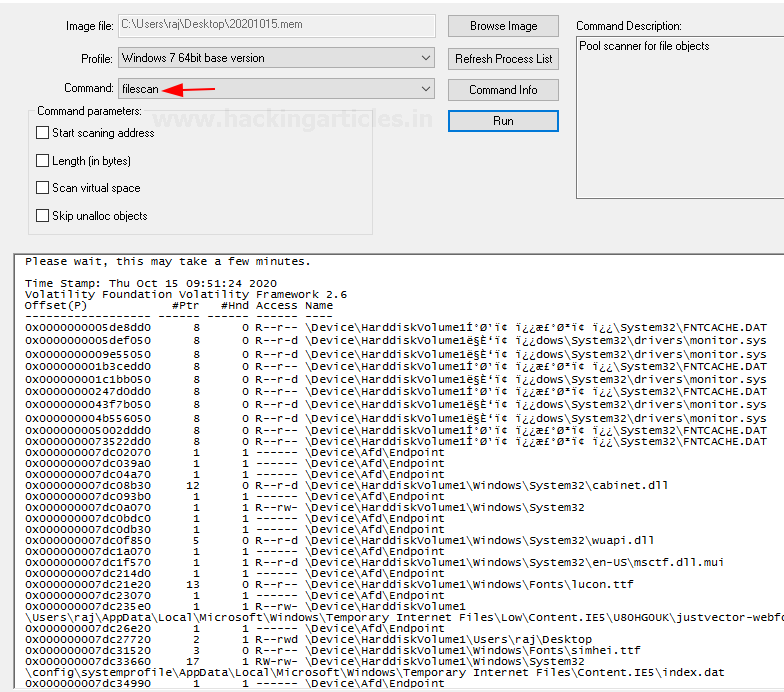

Quét tệp tin

Lệnh này có thể được sử dụng để tìm File_object có trong bộ nhớ vật lý bằng cách sử dụng quét thẻ nhóm. Lệnh này sẽ giúp tìm các tệp đang mở trong hệ thống kết xuất ngay cả khi chúng bị ẩn với sự trợ giúp của rootkit,

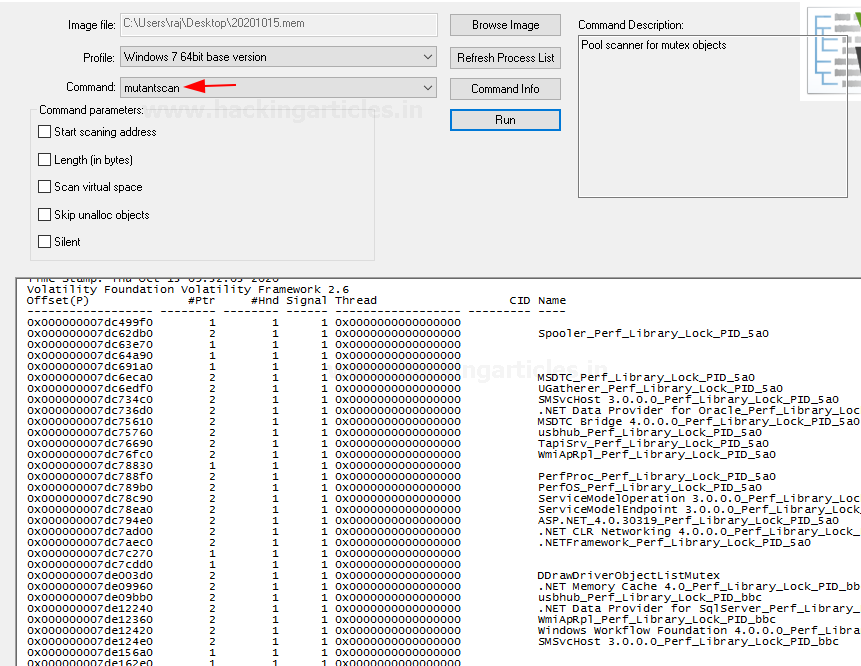

Quét đột biến

Lệnh này được sử dụng để quét bộ nhớ vật lý của các đối tượng kmutant bằng cách sử dụng tính năng quét thẻ nhóm.

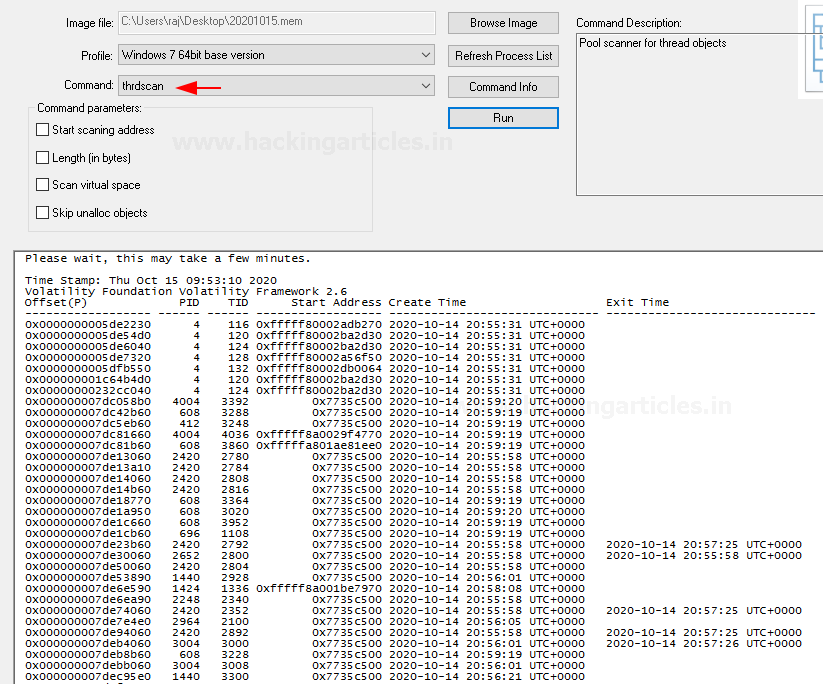

Thrdscan

Lệnh này được sử dụng để tìm các đối tượng ethread có trong bộ nhớ vật lý với sự trợ giúp của quét thẻ nhóm. Nó chứa các trường nhất định có thể xác định các quy trình mẹ của nó có thể giúp tìm kiếm các quy trình ẩn.

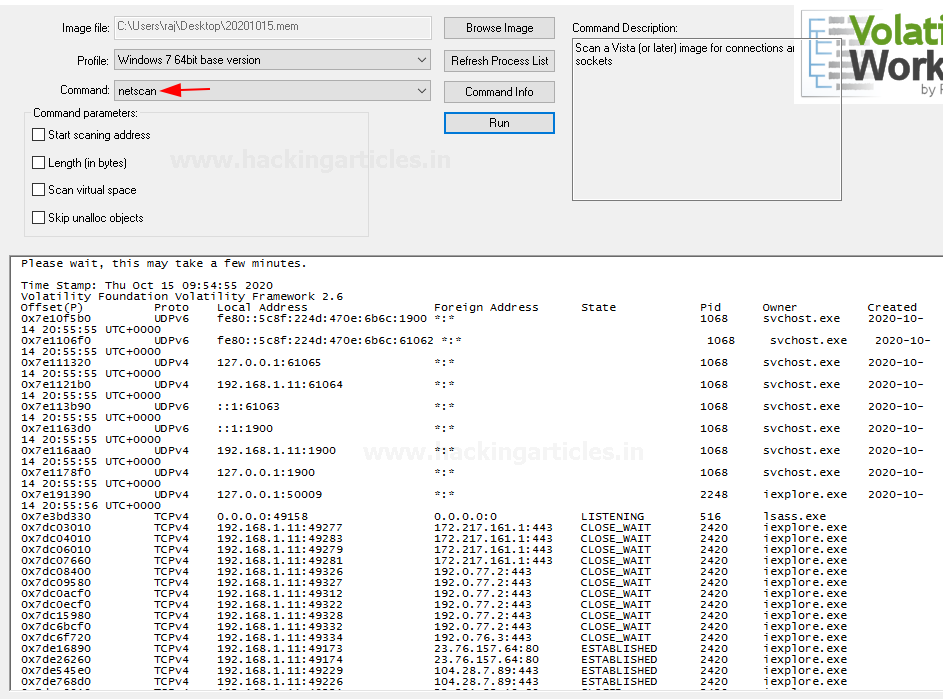

Netscan

Plugin này giúp tìm kiếm các tạo tác liên quan đến mạng hiện diện trong kết xuất bộ nhớ. Nó sử dụng chức năng quét thẻ nhóm. Plugin này tìm tất cả các điểm cuối TCP, bộ nghe TCP, điểm cuối UDP và bộ nghe UDP. Nó cung cấp thông tin chi tiết về IP cục bộ và từ xa cũng như về cổng cục bộ và từ xa

Cực kì hữu ích ……, lấy ví dụ trong bài banking trouble trên honeynet và cả trong bài tập của lab CHFIv9

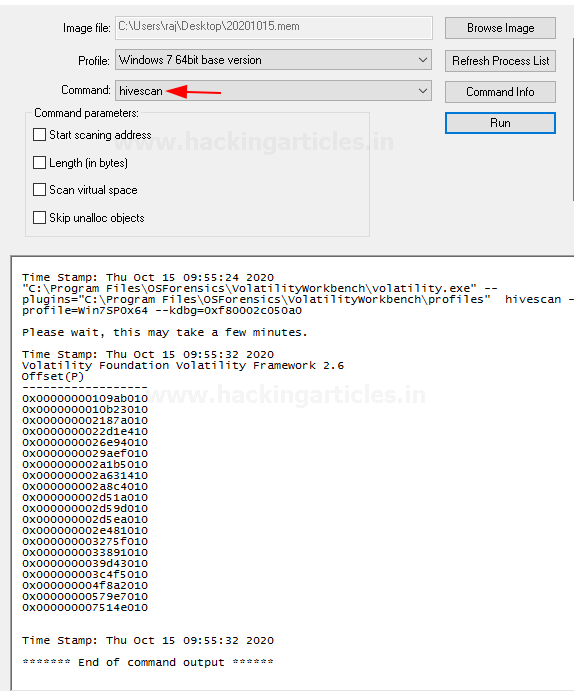

Hivescan

Lệnh này được sử dụng để tìm địa chỉ vật lý của tổ chức đăng ký có trong bộ nhớ. Nó ở đó để hỗ trợ người viết tiểu thuyết.

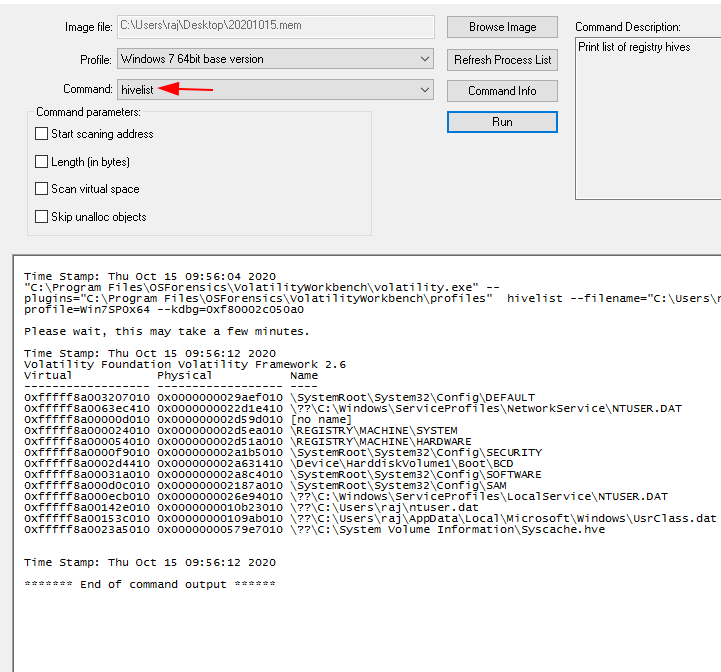

Hivelist

Lệnh này có thể được sử dụng để định vị các địa chỉ ảo có trong tổ hợp đăng ký trong bộ nhớ và toàn bộ đường dẫn của chúng đến tổ trên đĩa.

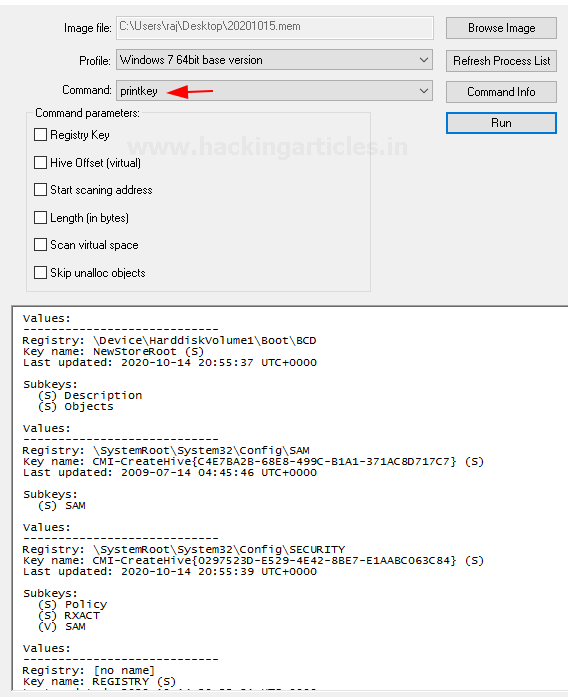

Phím in

Lệnh này được sử dụng để hiển thị các giá trị, dữ liệu, khóa con và kiểu dữ liệu có trong sổ đăng ký được chỉ định.

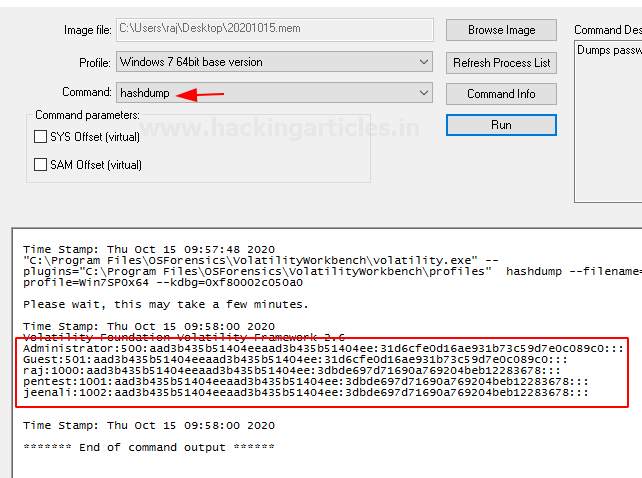

Hashdump

Lệnh này có thể được sử dụng để trích xuất và giải mã thông tin đăng nhập miền được lưu trong bộ nhớ cache được lưu trữ trong sổ đăng ký có thể được sử dụng từ kết xuất bộ nhớ. Các băm được tận dụng từ kết xuất bộ nhớ có thể được bẻ khóa bằng cách sử dụng John the Ripper, Hashcat, v.v.

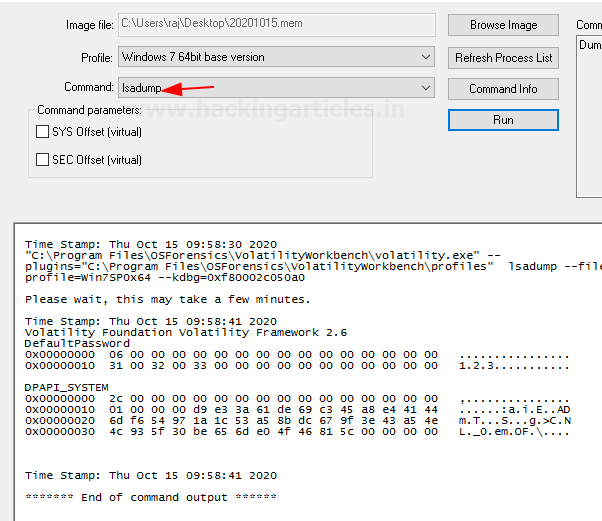

Lsadump

Lệnh này được sử dụng để kết xuất bí mật LSA từ sổ đăng ký trong kết xuất bộ nhớ. Plugin này cung cấp thông tin như mật khẩu mặc định, khóa công khai RDP, v.v.

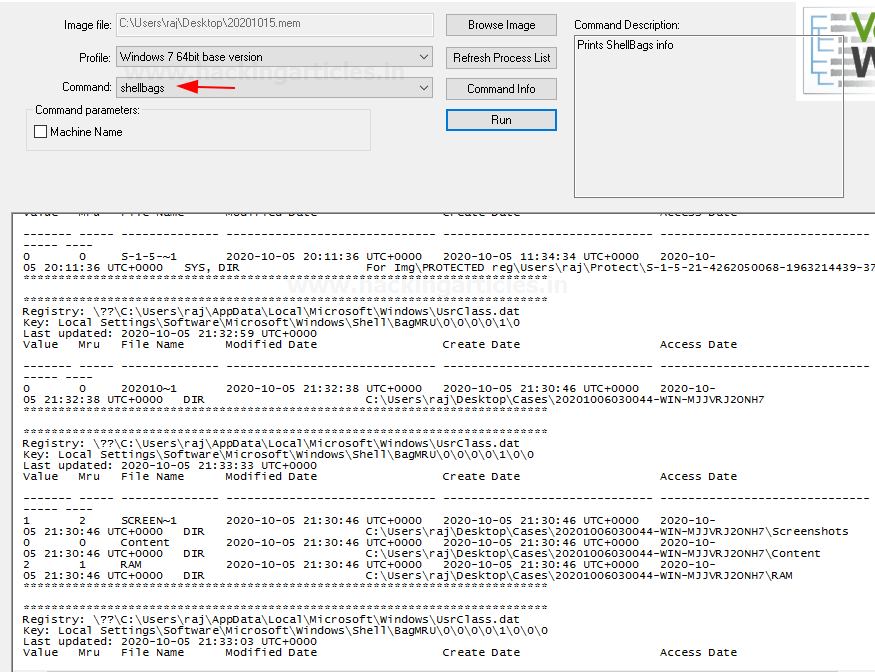

Bao đạn

Lệnh này thường phân tích cú pháp và in thông tin shellbag thu được từ sổ đăng ký.

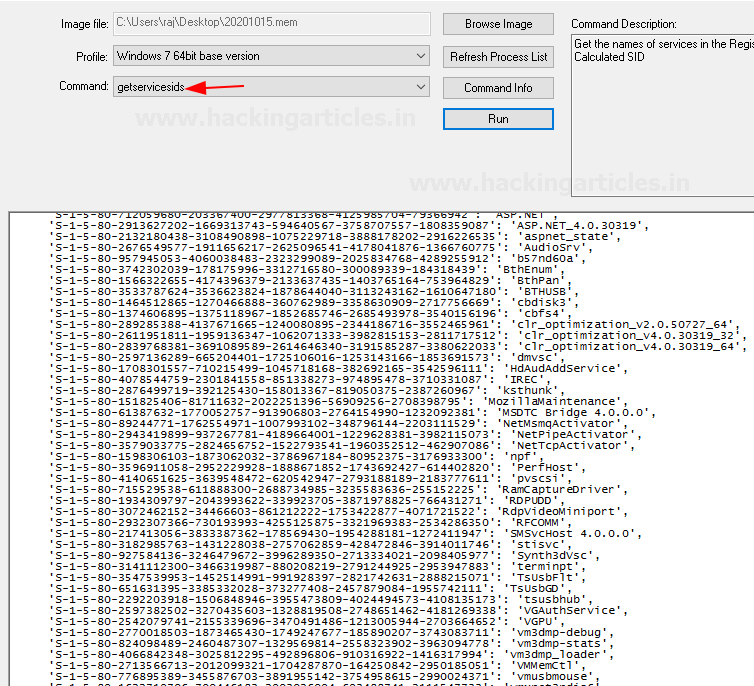

Getservicesids

Lệnh này thực hiện công việc tính toán SIDz cho các dịch vụ có trên máy. Tên của các dịch vụ đã được lấy từ sổ đăng ký.

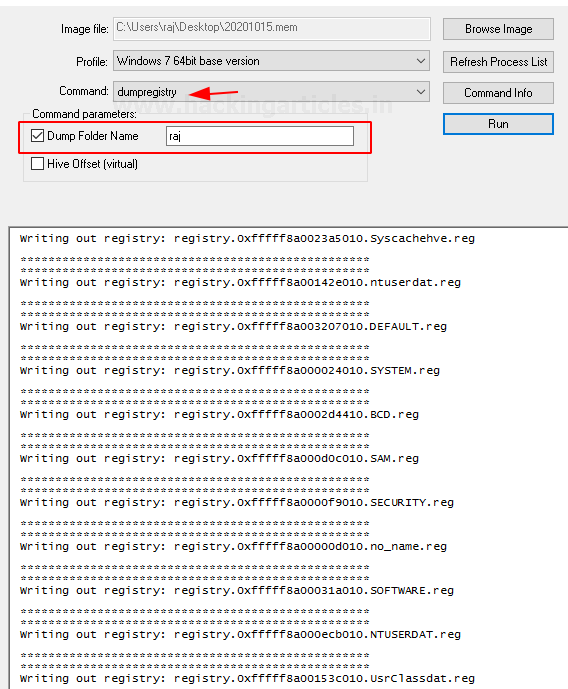

Dumpregistry

Plugin này cho phép người ta kết xuất tổ hợp đăng ký vào một vị trí đĩa.

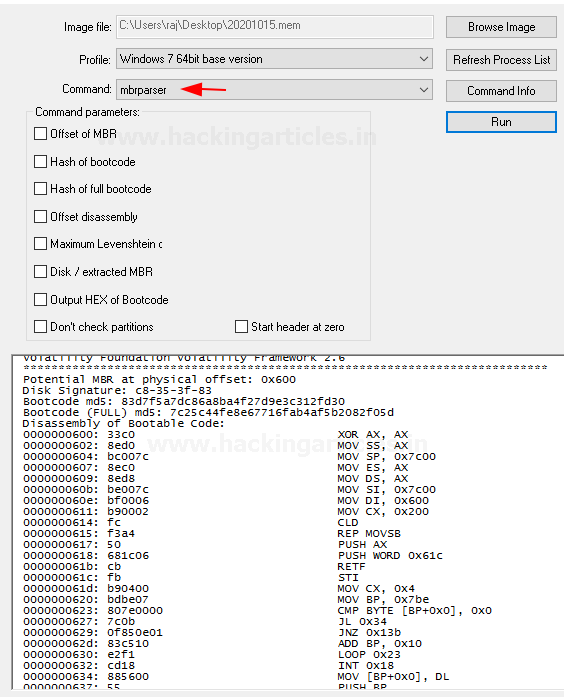

Mbrparser

Lệnh này quét và phân tích cú pháp MBR tiềm năng từ kết xuất bộ nhớ. Có nhiều cách khác nhau để tìm MBR và cách lọc nó.

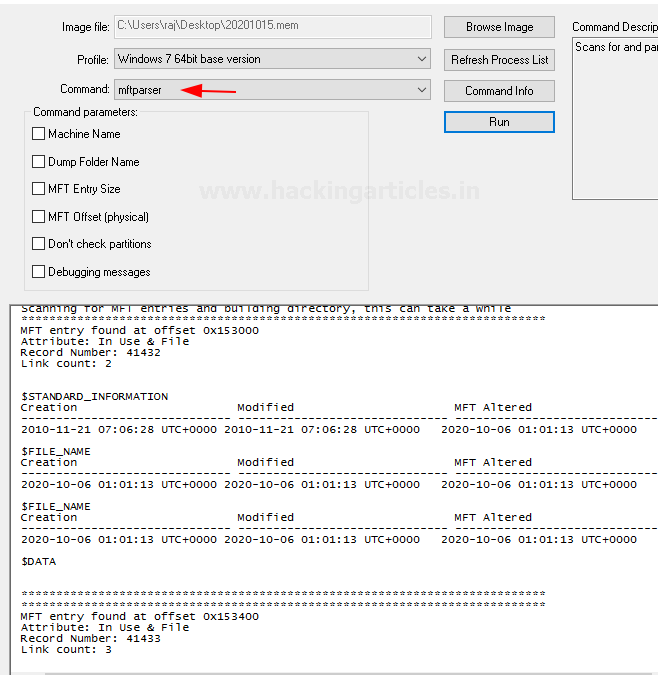

Mftparser

Lệnh này được sử dụng để quét các mục MFT trong kết xuất bộ nhớ và in ra thông tin cho một số loại thuộc tính tệp nhất định.

Tóm lại, bài này quá hay . Nếu không có mẫu để thực hành thì vác Kali 2021 ra tấn công vào 1 máy Target nào đó, lấy THEROCK cho nhẹ rồi sử dụng reverse tcp với meterpreter. Một khi đã vào thi chạy thử nâng quyền, leo thang, getsystem, chạy shell rồi các lệnh căn bản…

Mở trình duyệt web, vào ceh vietnam … Sau đó chụp lại bộ nhớ và phân tích .

CEH VIETNAM – Trung Tâm Đào Tạo AN NINH MANG (CEH / CHFI)

Bình luận về bài viết này