Bài tập 3 – Theo dõi việc sử dụng cổng

CEH v11 Online Lab : Module 6 Malware Threat – Tạo Fork Bomb

CEH v11 Online Lab : Module 6 Malware Threat – Xác Định Các Cổng Mở

Đăng kí tham gia khóa học : https://akademy.edu.vn/course/khoa-hoc-cehv11-truc-tuyen/

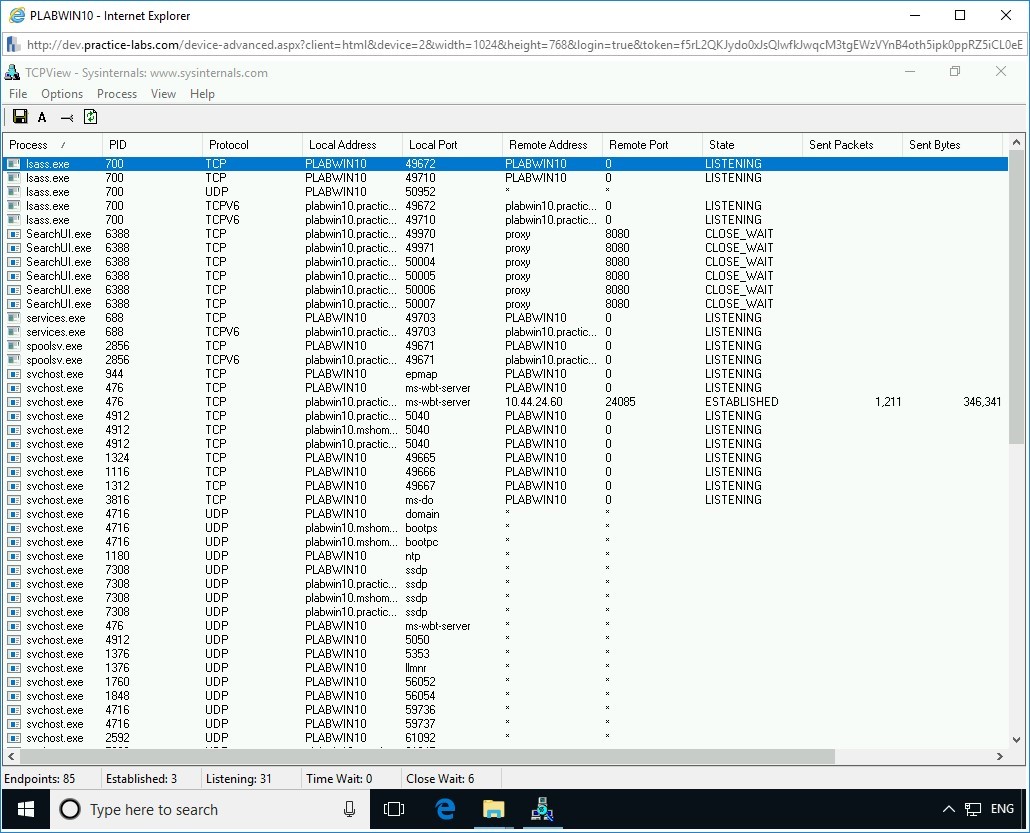

Bạn có thể theo dõi việc sử dụng cổng của các thiết bị bằng chương trình Windows được gọi là TCPView. Chương trình này hiển thị toàn bộ danh sách tất cả các điểm cuối Giao thức điều khiển truyền (TCP) và Giao thức sơ đồ người dùng (UDP) trên thiết bị. Danh sách cũng bao gồm các địa chỉ cục bộ và từ xa và trạng thái của các kết nối TCP. TCPView cung cấp đầu ra thời gian thực so với lệnh netstat. Trong bài tập này, bạn sẽ học cách theo dõi việc sử dụng cổng

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Sử dụng TCPView để theo dõi việc sử dụng cổng

Thiết bị của bạn

Bạn sẽ sử dụng các thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn này ngay bây giờ.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

Nhiệm vụ 1 – Sử dụng TCPView để theo dõi việc sử dụng cổng

TCPView có mã màu để xác định trạng thái của các kết nối khác nhau. Màu đỏ cho biết kết nối sẽ sớm đóng lại. Màu xanh lá cây cho biết một kết nối mới đã được mở. Trong tác vụ này, bạn sẽ sử dụng chương trình TCPView để theo dõi việc sử dụng cổng.

Trong tác vụ này, bạn sẽ sử dụng TCPView để theo dõi việc sử dụng cổng. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

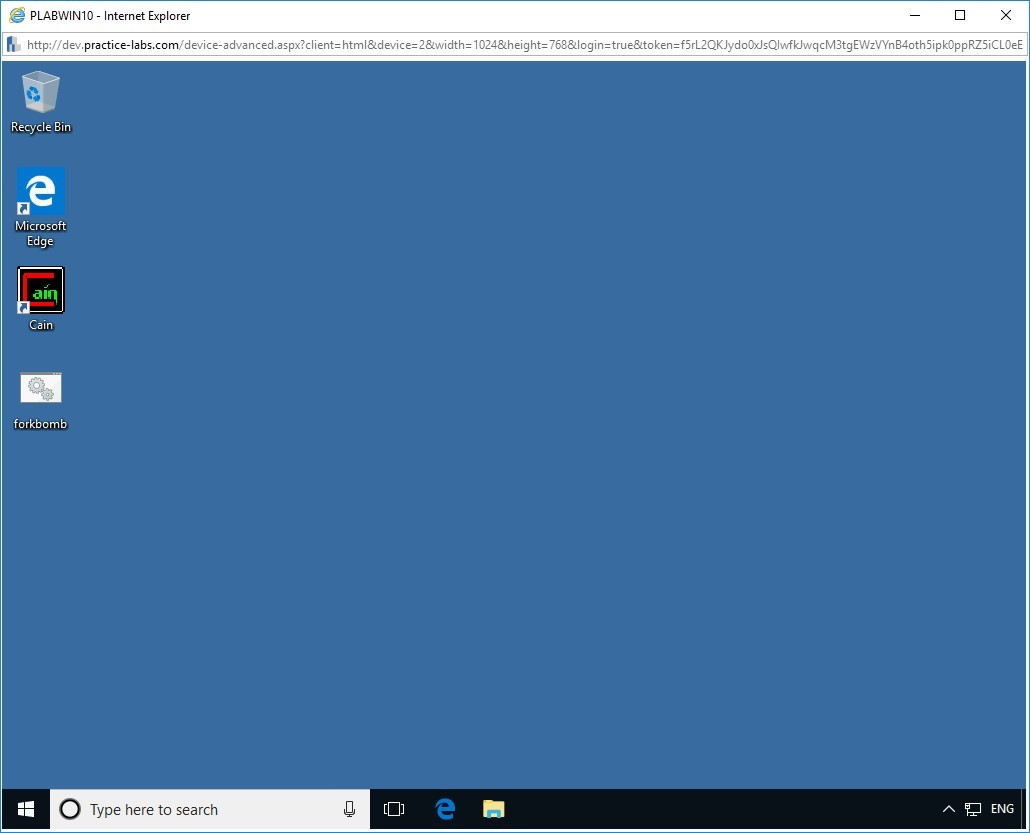

Đảm bảo bạn đã cấp nguồn cho các thiết bị cần thiết và kết nối với PLABWIN10 .

Bước 2

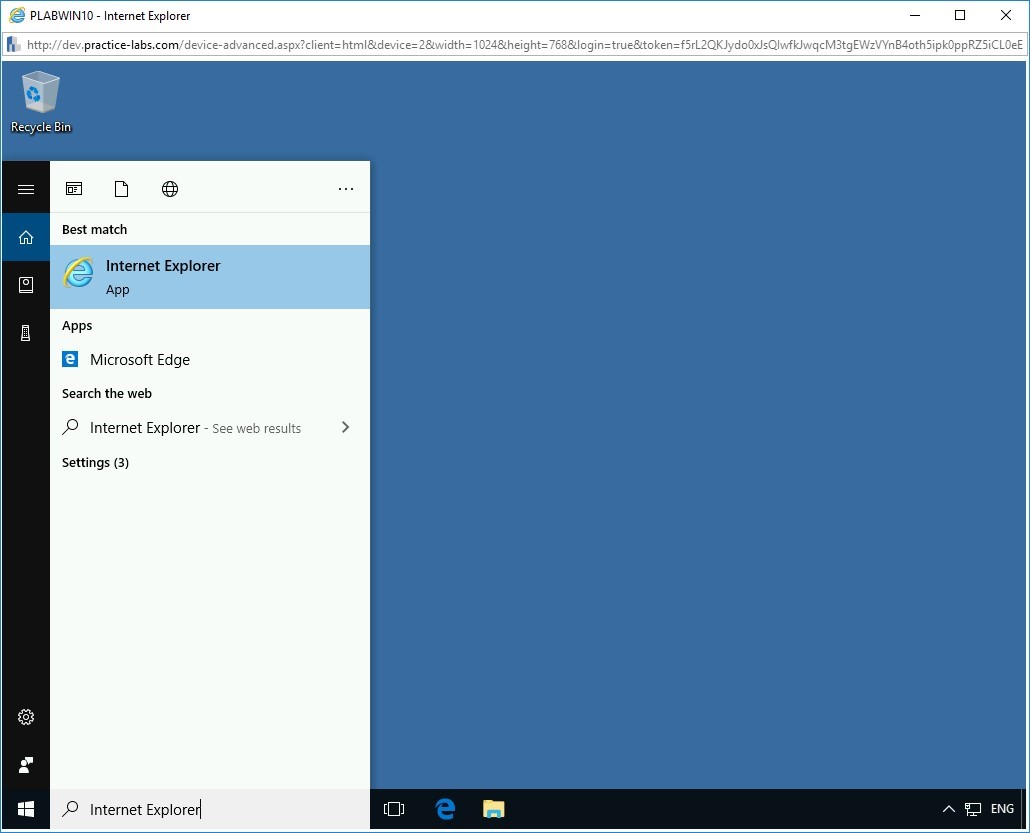

Trong hộp văn bản Nhập vào đây để tìm kiếm , hãy nhập nội dung sau:

Internet Explorer

Từ kết quả tìm kiếm, chọn Internet Explorer .

Bước 3

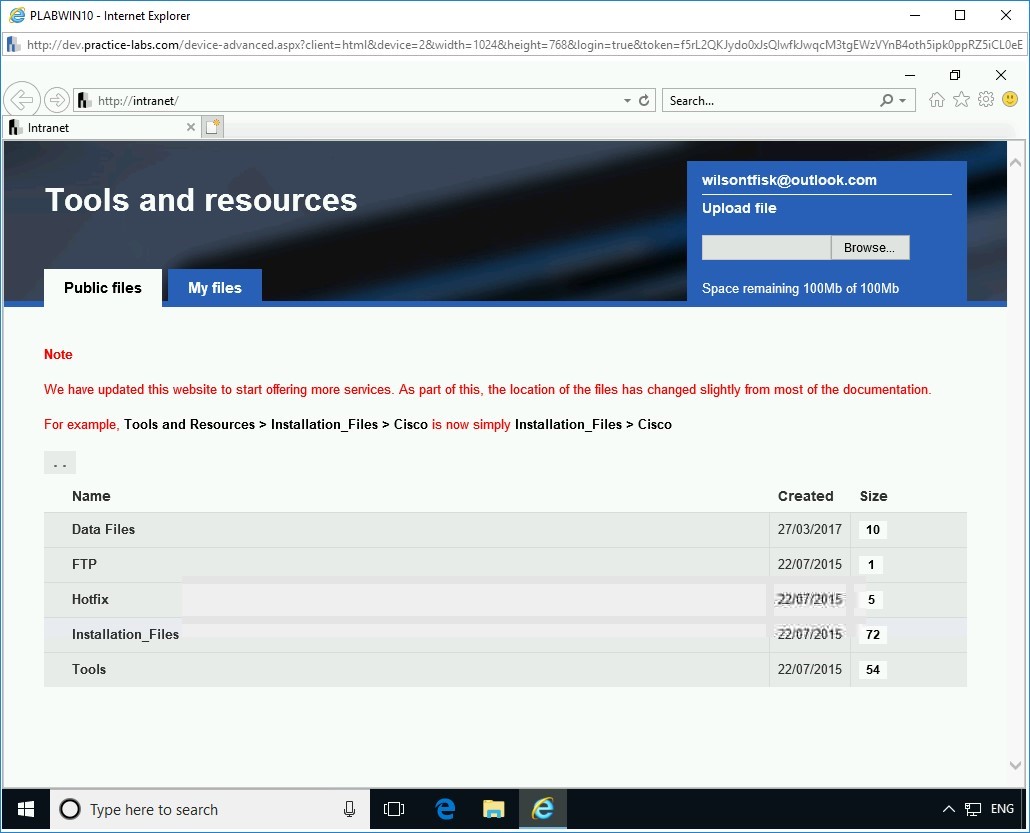

Các Intranet Website được hiển thị. Trên trang chủ Intranet , nhấp vào Công cụ .

Bước 4

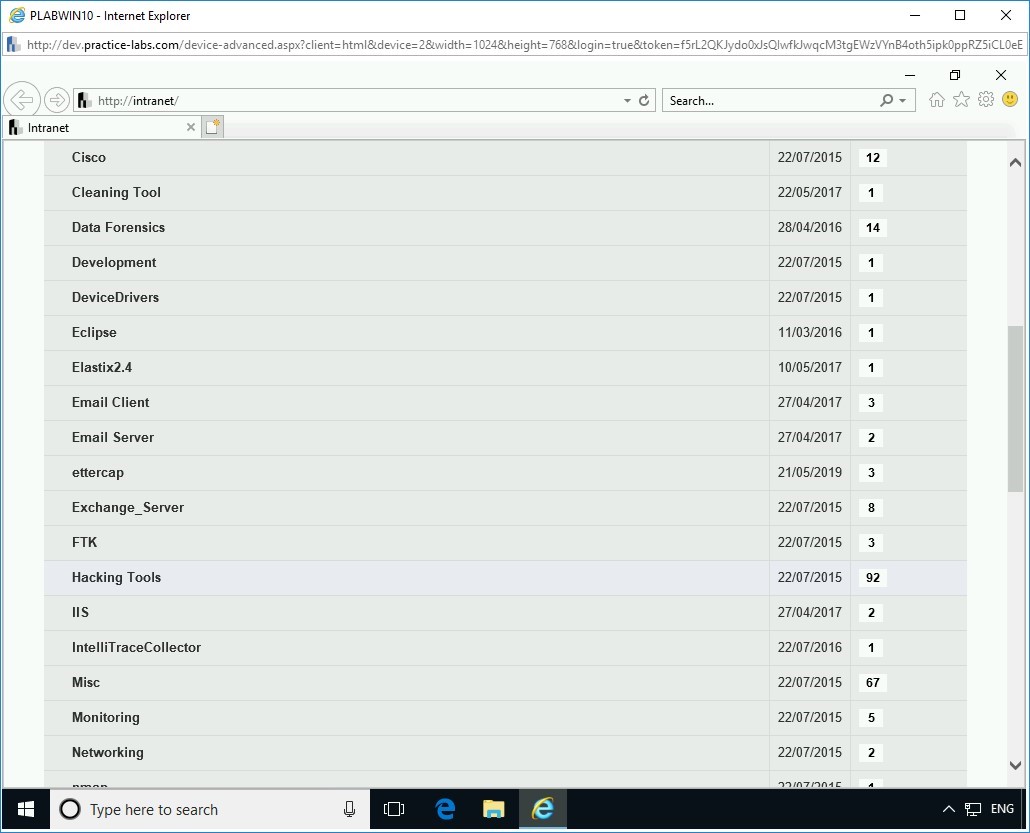

Trên Trang web Công cụ , bấm Công cụ lấy cắp dữ liệu .

Bước 5

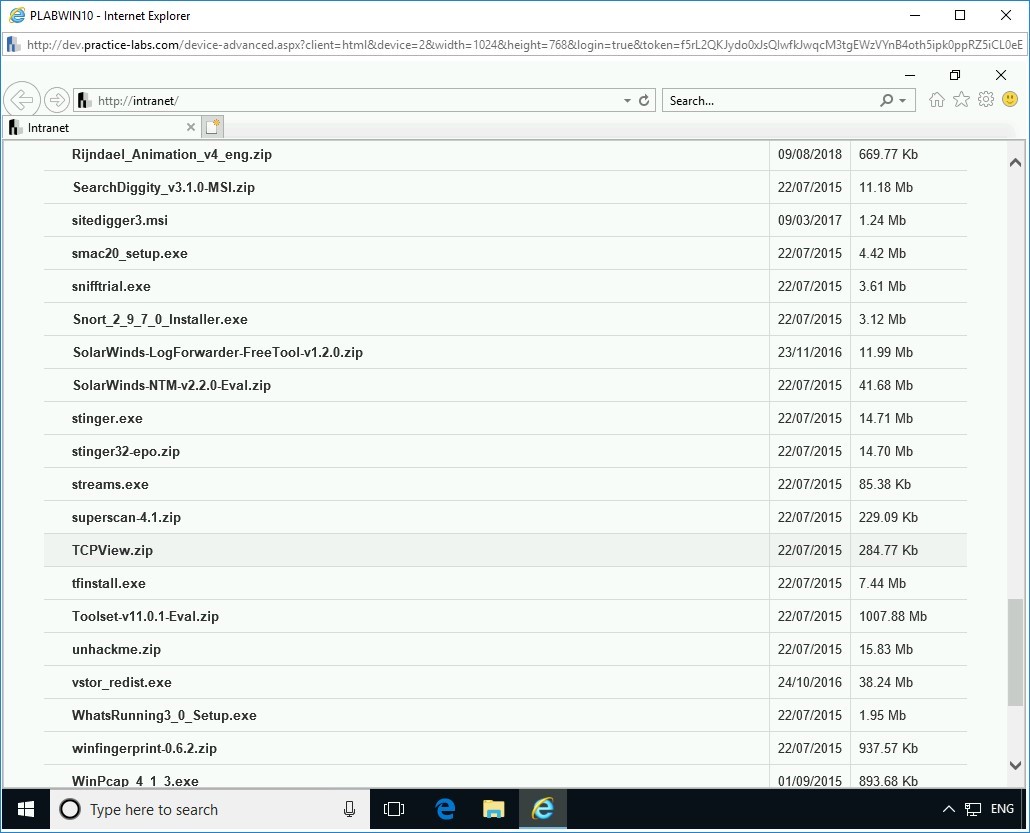

Tìm và nhấp vào TCPView.zip .

Bước 6

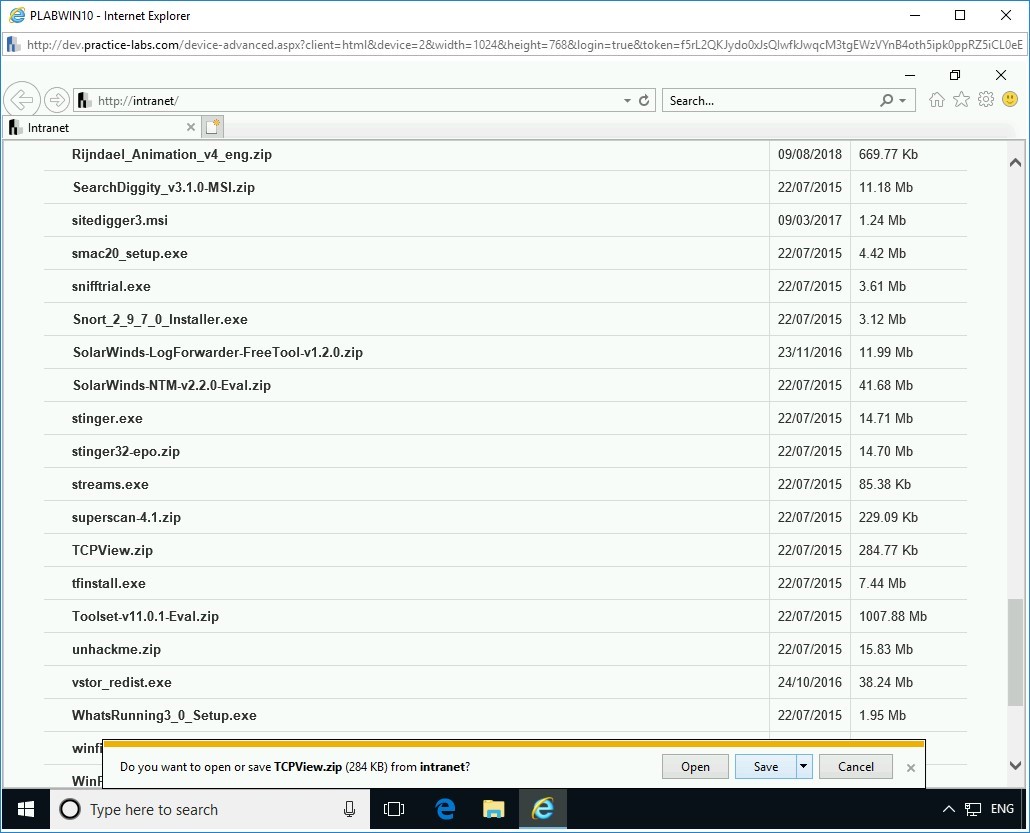

Trong thanh thông báo, nhấp vào Lưu .

Bước 7

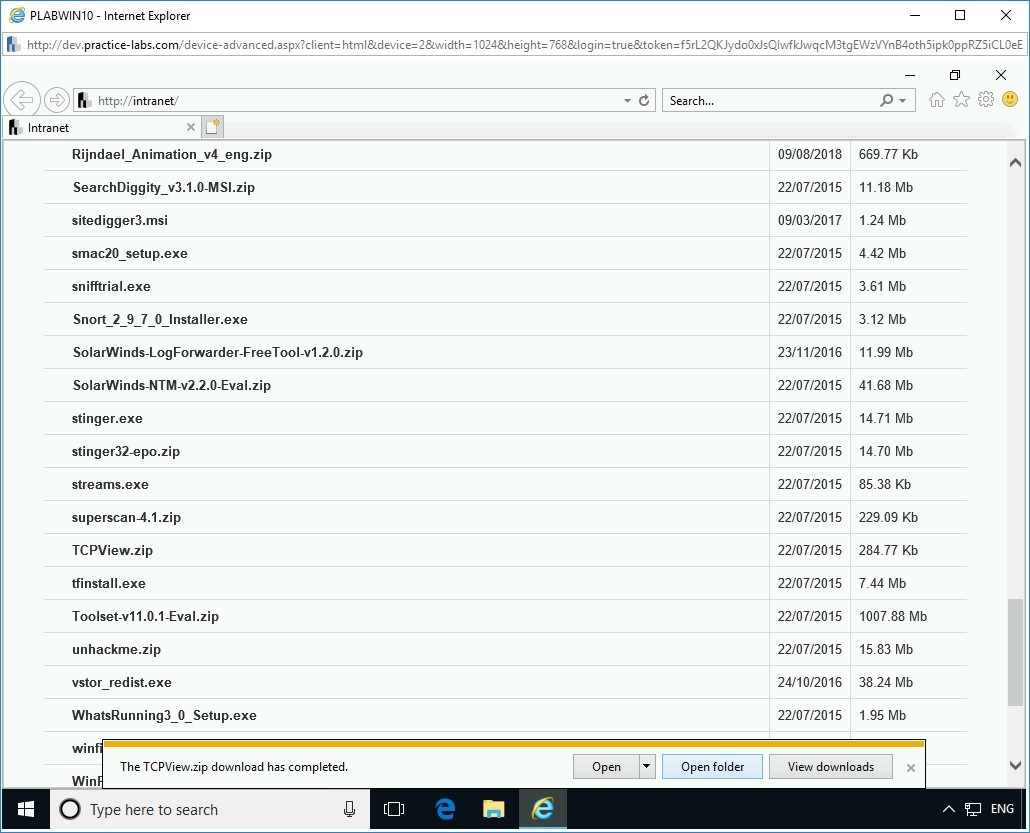

Trong thanh thông báo, nhấp vào Mở thư mục .

Bước 8

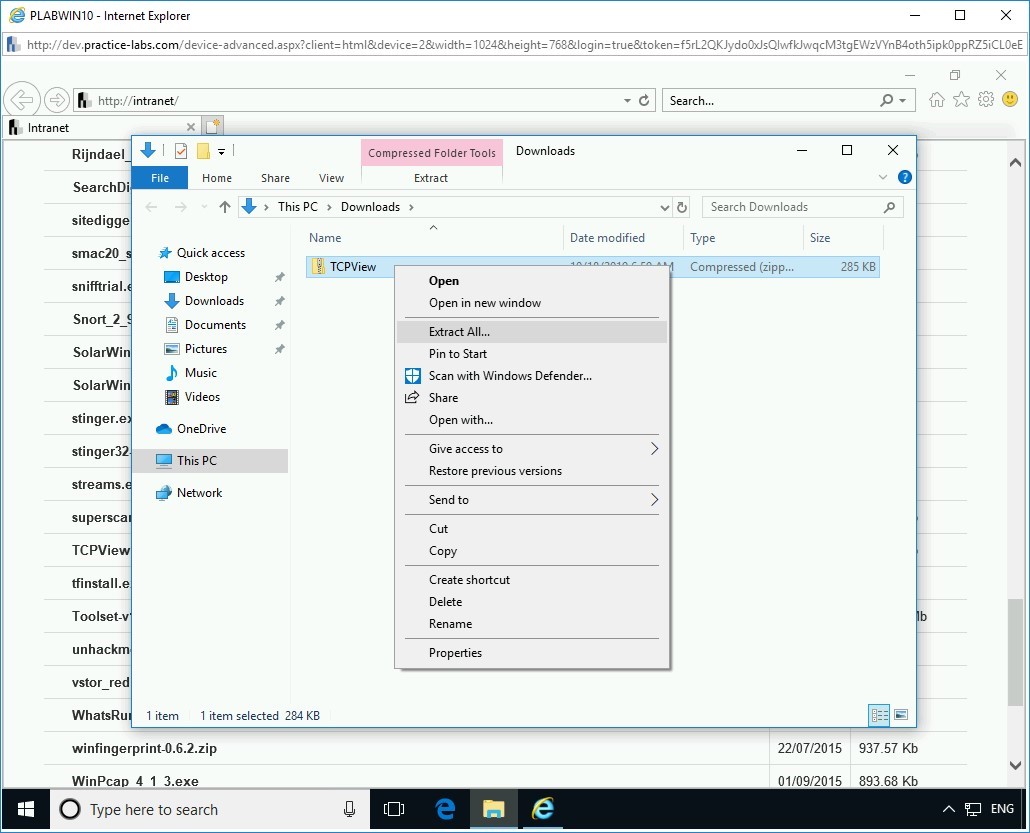

Các File Explorer cửa sổ được mở ra. Nhấp chuột phải vào tệp TCPView và chọn Trích xuất tất cả .

Bước 9

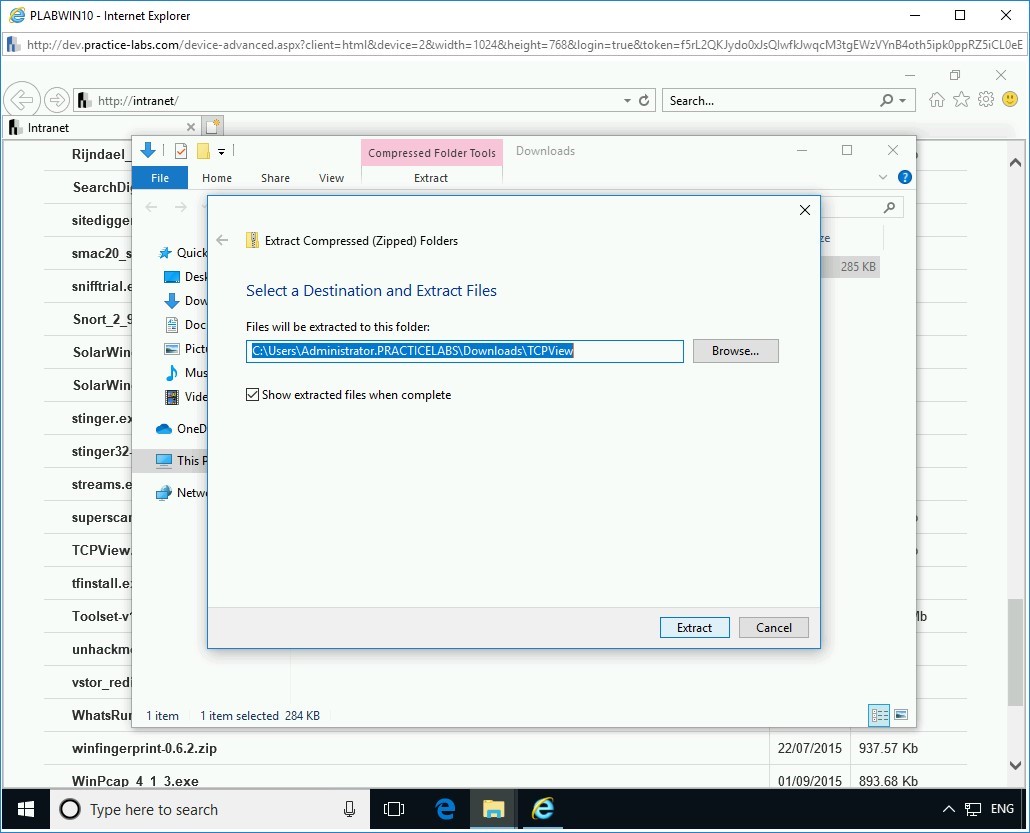

Trong hộp thoại Giải nén thư mục đã nén (đã nén) , hãy giữ nguyên đường dẫn tệp mặc định và nhấp vào giải nén .

Bước 10

Một cửa sổ File Explorer mới được mở ra.

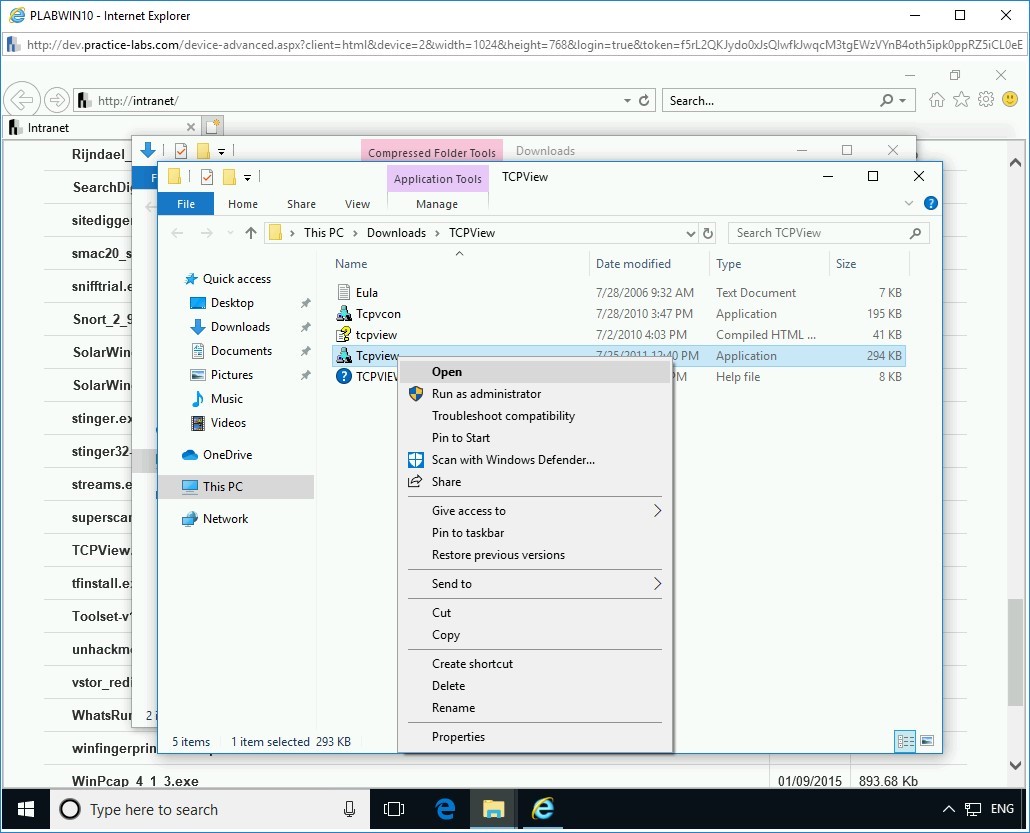

Bấm chuột phải vào Tcpview , tệp ứng dụng và chọn Mở .

Bước 11

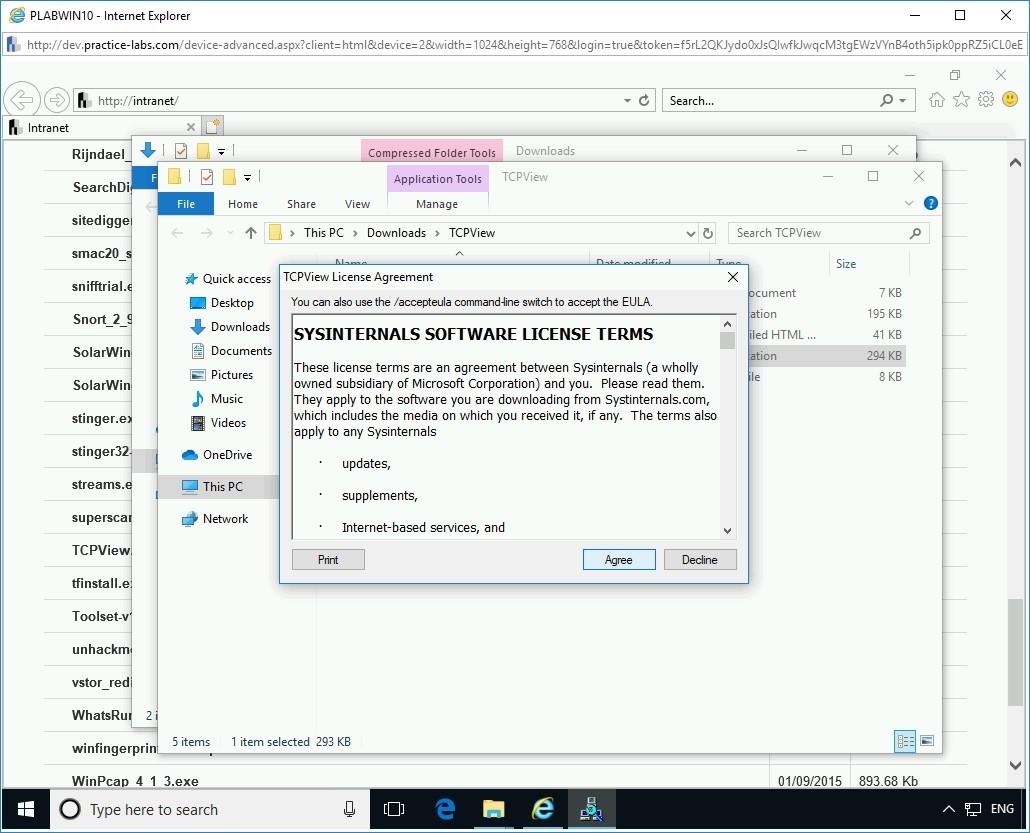

Các Hiệp định TCPView Giấy phép hộp thoại sẽ xuất hiện.

Nhấp vào Đồng ý để chấp nhận các điều khoản cấp phép.

Bước 12

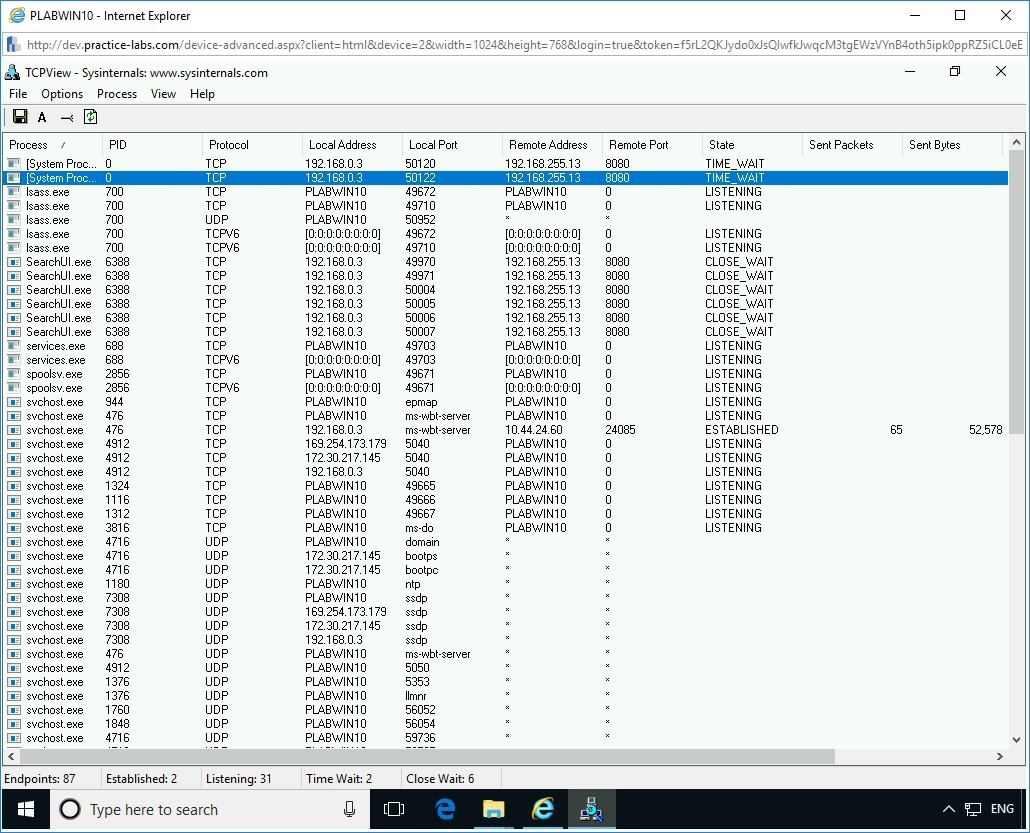

Các TCPView – Sysinternals cửa sổ mở ra.

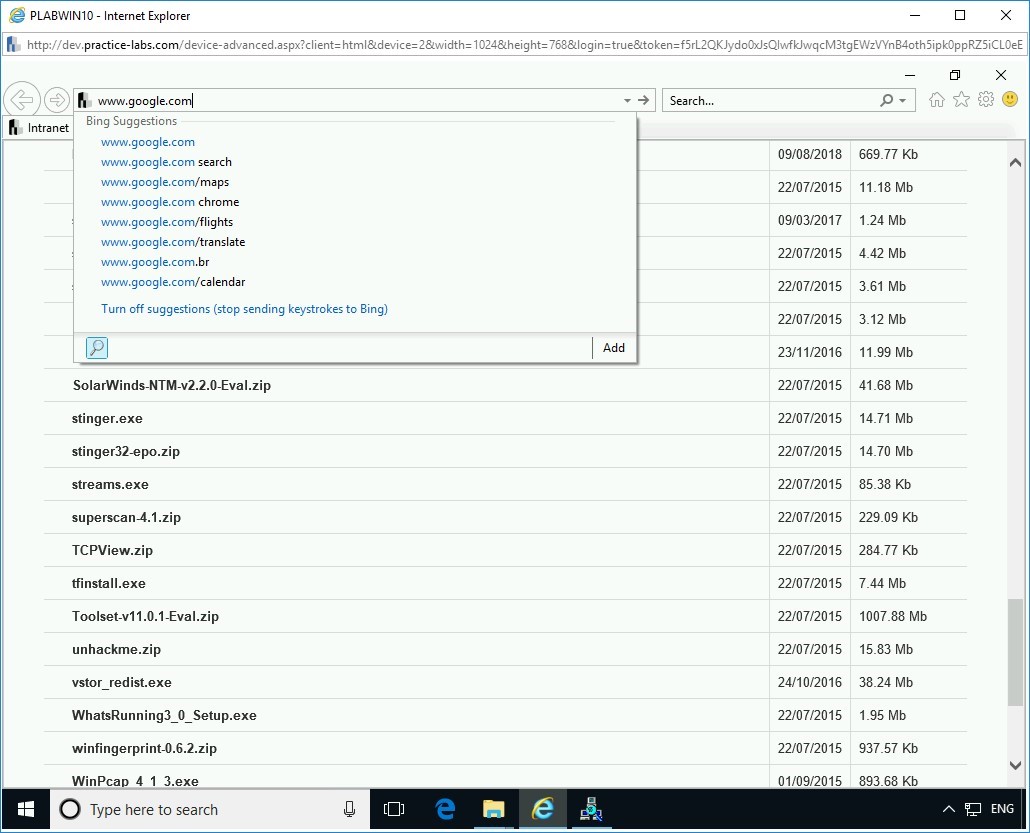

Bước 13

Khôi phục cửa sổ Internet Explorer từ thanh tác vụ.

Trong thanh địa chỉ, hãy xóa văn bản hiện có và nhập URL sau:

www.google.com

Nhấn Enter .

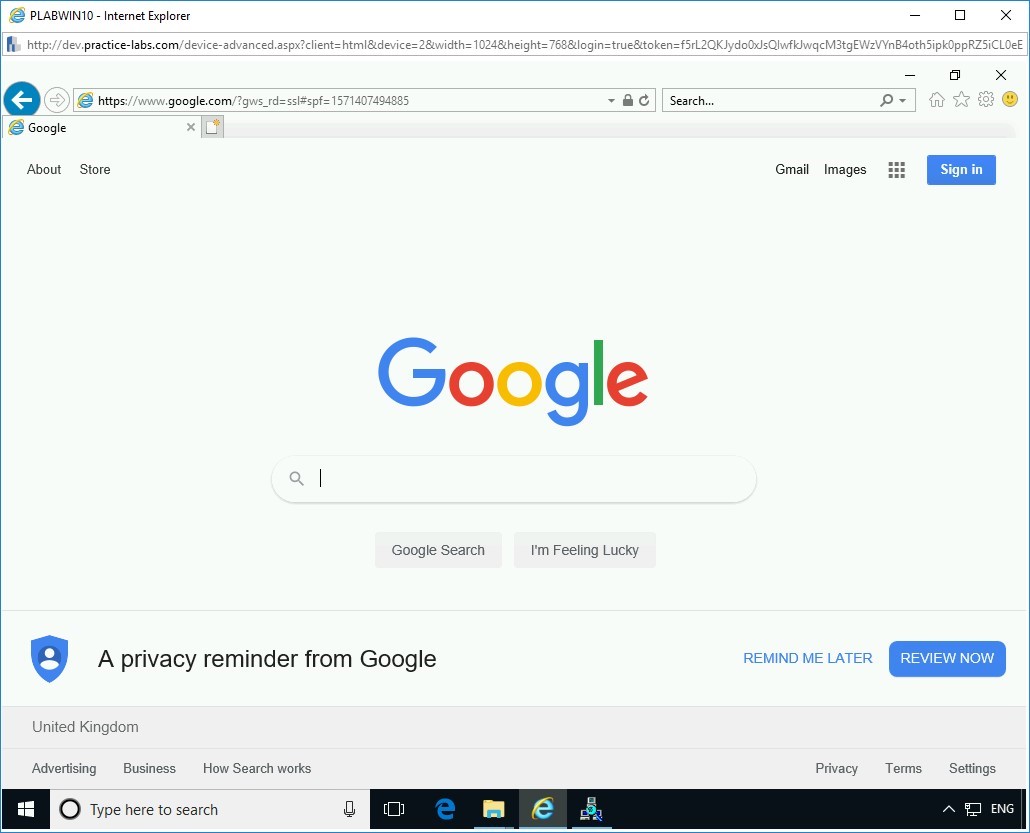

Các Google.com Trang web hiện nay được hiển thị trong trình duyệt Internet Explorer .

Bước 14

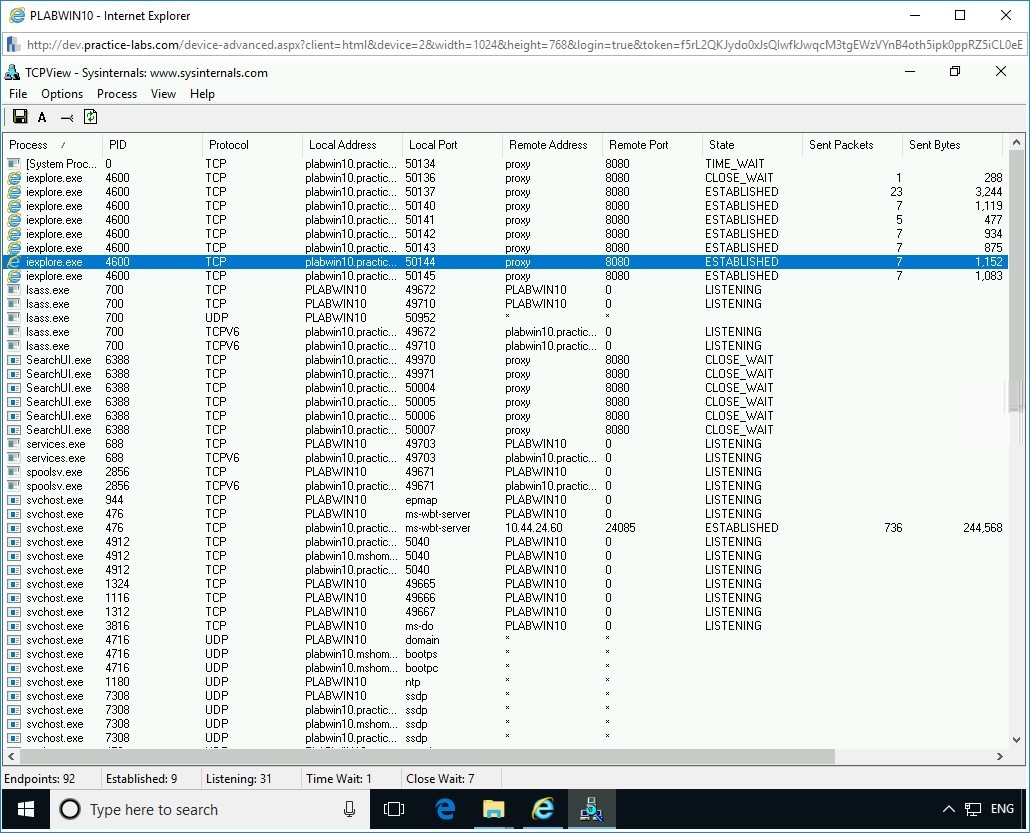

Khôi phục cửa sổ TCPView từ thanh tác vụ. Trong cửa sổ TCPView , bạn có thể tìm thấy các mục nhập mới được thêm vào theo kết nối mới được thiết lập trong Internet Explorer .

Bước 15

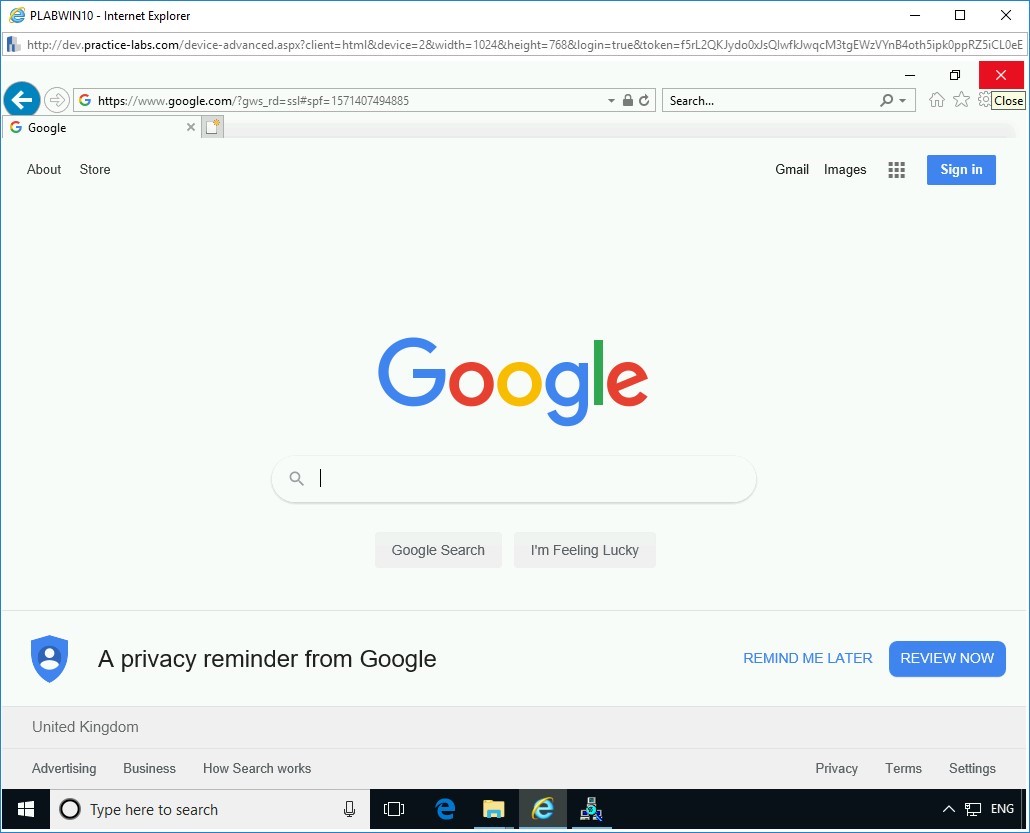

Khôi phục cửa sổ Internet Explorer từ thanh tác vụ và nhấp vào Đóng .

Bước 16

Các mục mới được thêm vào sẽ bị xóa khỏi TCPView sau khi bạn đóng Internet Explorer .

Sau khi hoàn tất các bạn hãy click vào nút Chụp Màn Hình để xuất report khi hoàn tất bài thực hành.

Bình luận về bài viết này