CEH Online Lab Module 6 Malware Threat – Rủi ro từ phần mềm độc hại

Trong học phần này, bạn sẽ hoàn thành các bài tập sau:

- Bài tập 1 – Tạo bom Fork Bomb

- Bài tập 2 – Xác định các cổng mở

- Bài tập 3 – Theo dõi việc sử dụng cổng

- Bài tập 4 – Thực hiện chuyển hướng cổng

Sau khi hoàn thành phòng thí nghiệm này, bạn sẽ có thể:

- Tạo Fork Bomb như một loại virus đơn giản

- Sử dụng Netstat để phát hiện các cổng đang mở

- Sử dụng TCPView để theo dõi việc sử dụng cổng

- Cài đặt Nmap

- Sử dụng Netcat để thực hiện chuyển hướng cổng

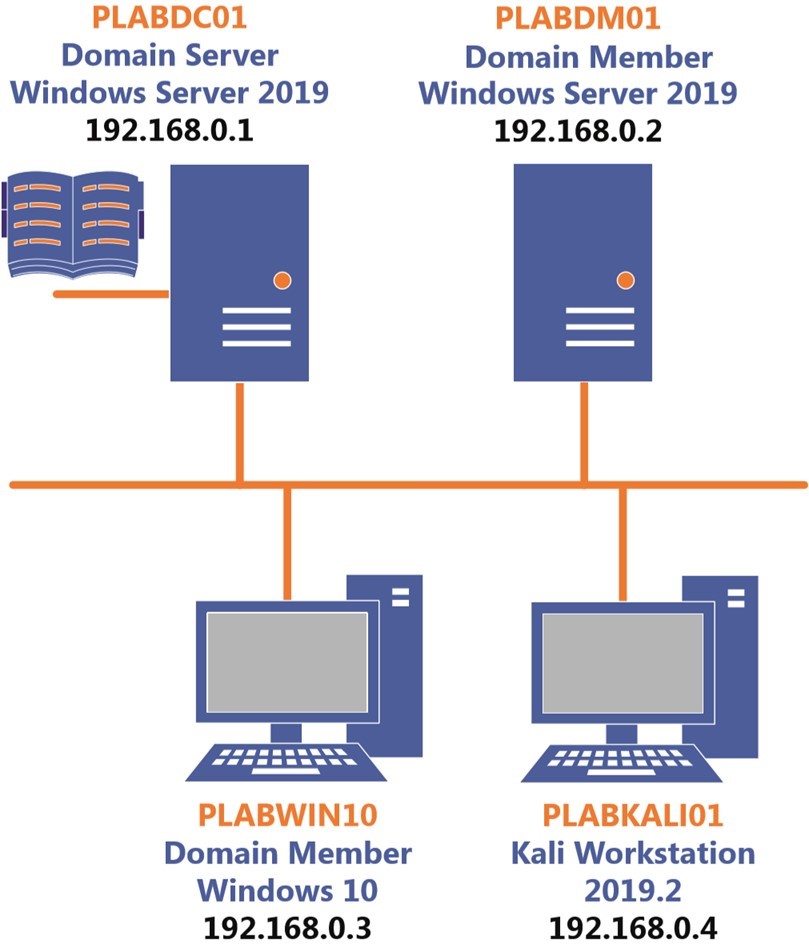

Trong phiên của bạn, bạn sẽ có quyền truy cập vào cấu hình lab sau.

Tùy thuộc vào các bài tập, bạn có thể sử dụng hoặc không sử dụng tất cả các thiết bị, nhưng chúng được hiển thị ở đây trong bố cục để hiểu tổng thể về cấu trúc liên kết của phòng thí nghiệm.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Bài tập 1 – Tạo bom Fork Bomb

Nói một cách đơn giản nhất, phần mềm độc hại là một loại phần mềm độc hại, có thể chứa các loại khác nhau:

- Vi-rút

- Sâu

- Trojan

- Keylogger

- Phần mềm gián điệp

- Cửa sau

- Ransomware

Các loại phần mềm độc hại khác nhau có các đặc điểm khác nhau. Ví dụ, trojan là phần mềm độc hại ẩn bên trong một phần mềm thông thường. Trojan thường được sử dụng cho nhiều mục đích khác nhau, chẳng hạn như:

- Tạo một cửa sau

- Truy cập trái phép

- Xóa tệp

- Lây nhiễm sang các ổ được kết nối

- Tắt tường lửa

Trojan có thể có nhiều loại khác nhau, chẳng hạn như:

- Trojan FTP

- VNC Trojan

- Trojan di động

- Trojan thông báo

- Trojan ẩn dữ liệu

- ICMP Trojan

- Trojan di động

- Trojan HTTP / HTTPS

- Trojan truy cập từ xa (RAT)

Có các phương pháp khác nhau sử dụng phần mềm độc hại nào có thể lan truyền. Một số phương pháp phổ biến là:

- Các ứng dụng hoặc phần mềm miễn phí, chẳng hạn như phần mềm bẻ khóa hoặc phần mềm vi phạm bản quyền

- Các dịch vụ chia sẻ tệp miễn phí, chẳng hạn như torrent hoặc peer-to-peer

- Phương tiện có thể tháo rời

- E-mail chứa tệp đính kèm độc hại

Trong bài tập này, bạn sẽ học cách tạo một quả bom ngã ba và thực hiện nó.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Tạo Fork Bomb như một loại virus đơn giản

Thiết bị của bạn

Bạn sẽ sử dụng các thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn này ngay bây giờ.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

Nhiệm vụ 1 – Tạo Fork Bomb như một loại virus đơn giản

Bom fork là một dạng virus. Khi thực thi, nó liên tục lặp lại chính nó và tiêu tốn tài nguyên của hệ thống. Bom fork không gây hại cho bất kỳ tệp nào trên hệ thống. Tuy nhiên, nó làm chậm hoặc treo hệ thống. Bạn có thể tạo một quả bom ngã ba bằng cách sử dụng một tệp hàng loạt và thực thi nó. Bạn có thể tạo các tệp hàng loạt để thực hiện các tác vụ độc hại như xóa tệp hệ thống, tạo cửa hậu, v.v.

Hãy xem xét một ví dụ về một tệp hàng loạt sẽ xóa tất cả các tệp trong thư mục System32 của hệ điều hành Windows. Mã đã cho khi thực thi có thể dẫn đến hư hỏng hệ thống của bạn và có thể cần nhiều thời gian và kỹ năng để sửa chữa hệ thống.

@echo off

Del c:\windows\system32\*.*

Del c:\windows\*.*

Lệnh @echo off sẽ tắt hiển thị dấu nhắc lệnh và sẽ thực thi tệp loạt ở phần cuối.

Trong nhiệm vụ này, bạn sẽ tạo một quả bom ngã ba bằng cách sử dụng một tệp tin lô và thực thi nó.

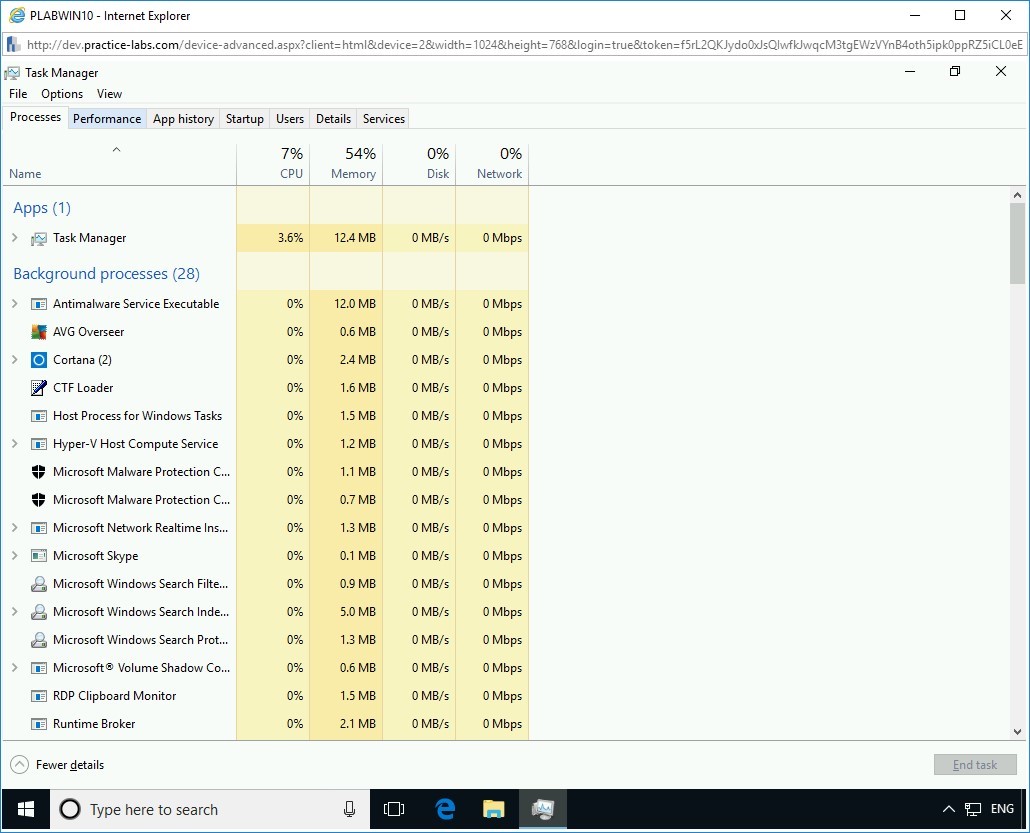

Bước 1

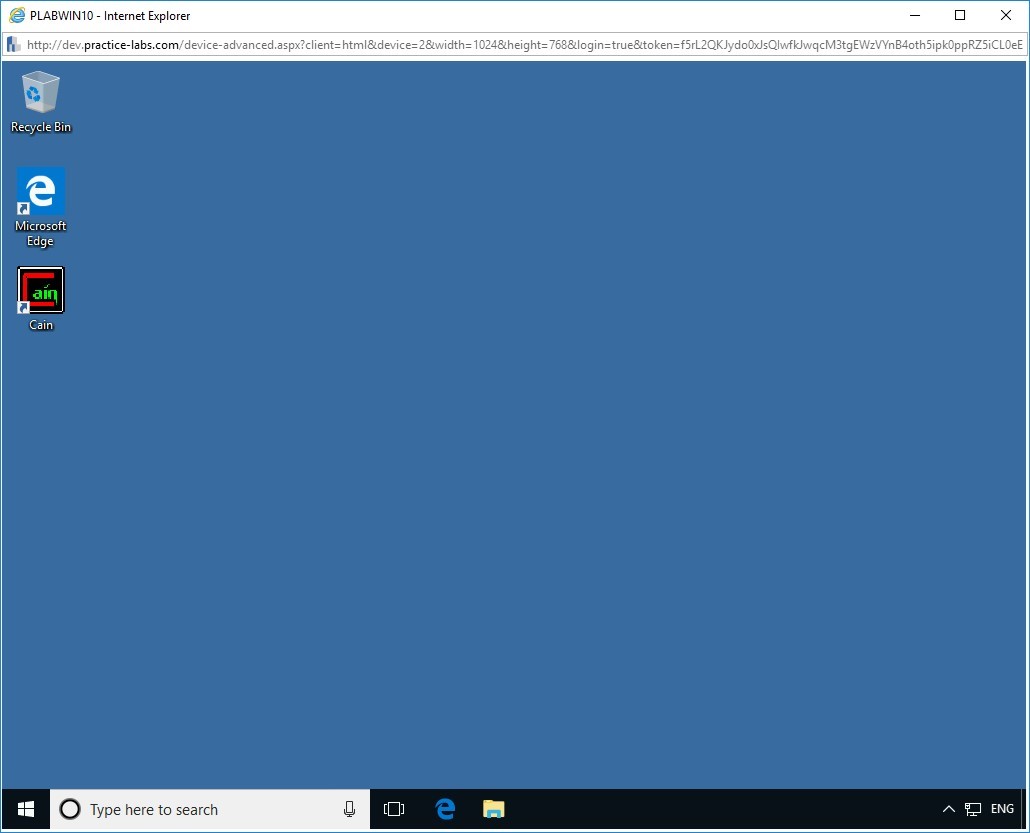

Đảm bảo bạn đã cấp nguồn cho các thiết bị cần thiết và kết nối với PLABWIN10 .

Bước 2

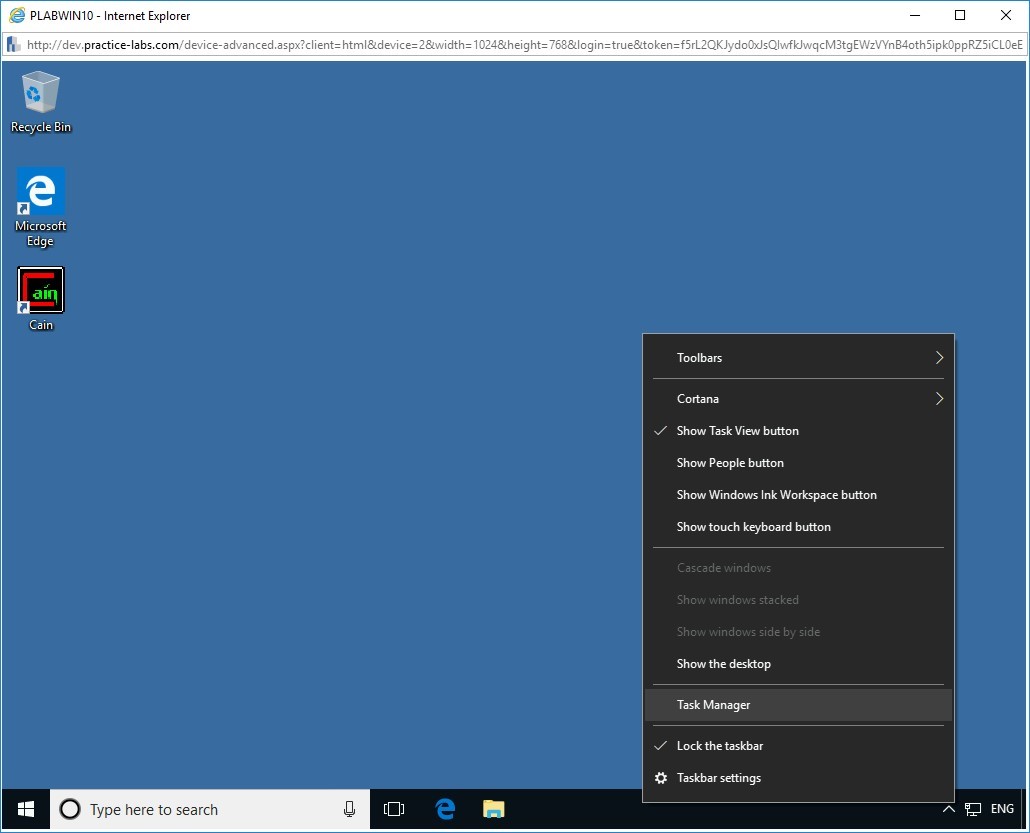

Để mở Trình quản lý tác vụ , từ màn hình PLABWIN10 , nhấp chuột phải vào thanh tác vụ và chọn Trình quản lý tác vụ .

Bước 3

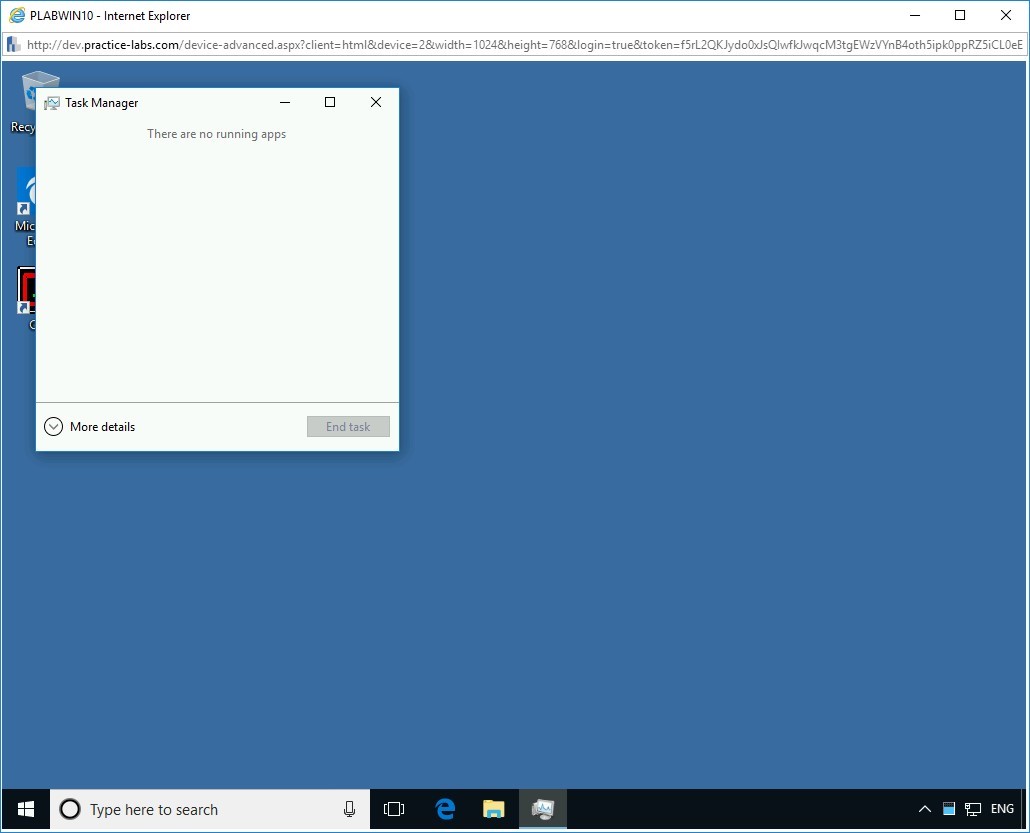

Các Task Manager cửa sổ được hiển thị. Nhấp vào mũi tên thả xuống Chi tiết khác .

Bước 4

Các Task Manager cửa sổ mở rộng với Processes tab bằng cách chọn mặc định.

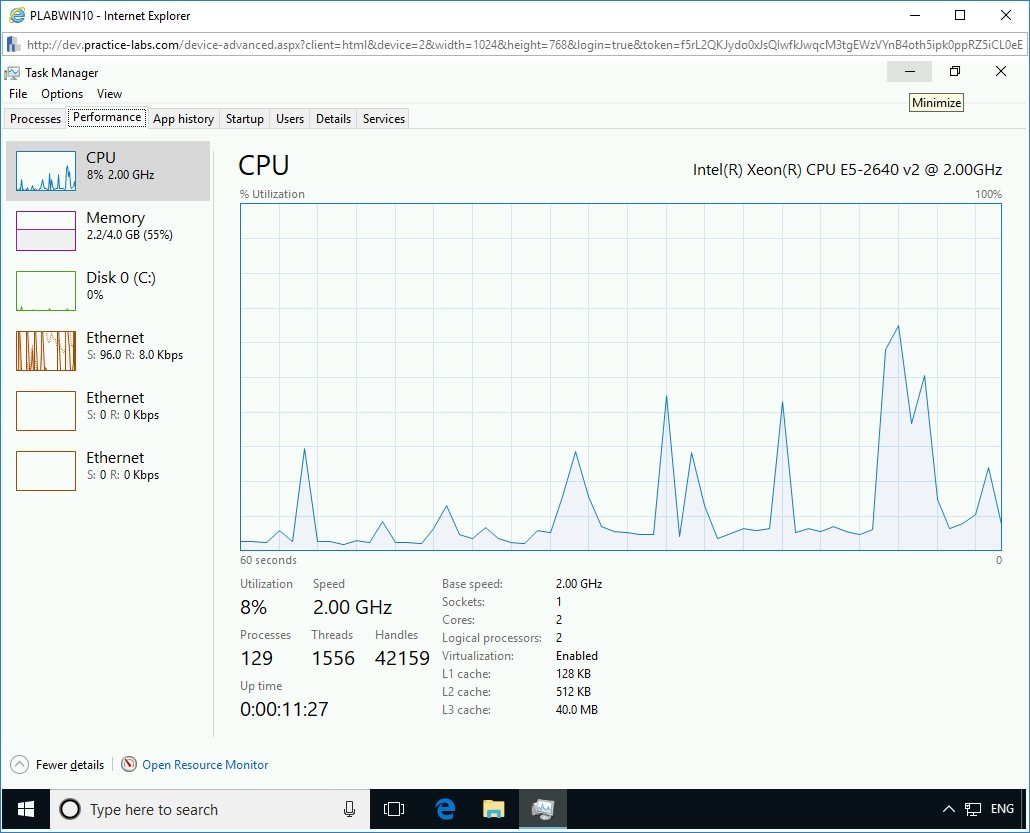

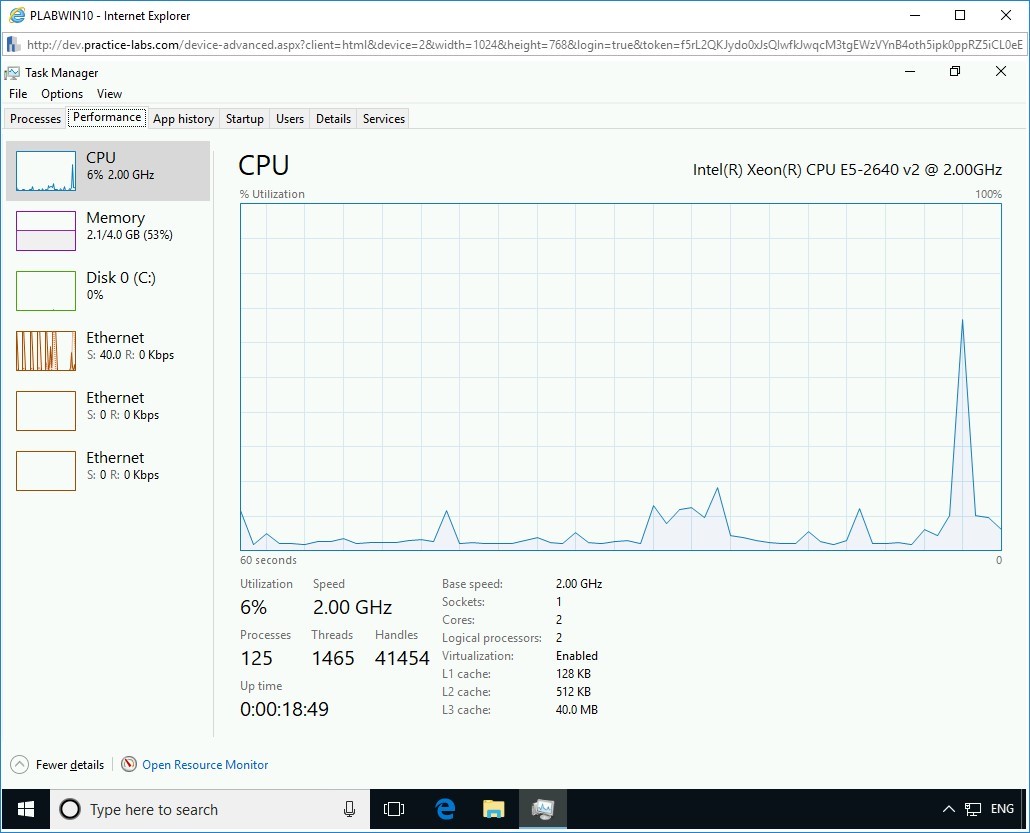

Để mở tab Hiệu suất , trong cửa sổ Trình quản lý Tác vụ , hãy bấm vào tab Hiệu suất .Lưu ý : Tab Hiệu suất trong Trình quản lý Tác vụ giúp bạn quan sát hoạt động của việc thực hiện bom ngã ba.

Bước 5

Lưu ý rằng hiệu suất của các thành phần khác nhau, chẳng hạn như CPU và Bộ nhớ, được hiển thị trên tab này.

Bước 6

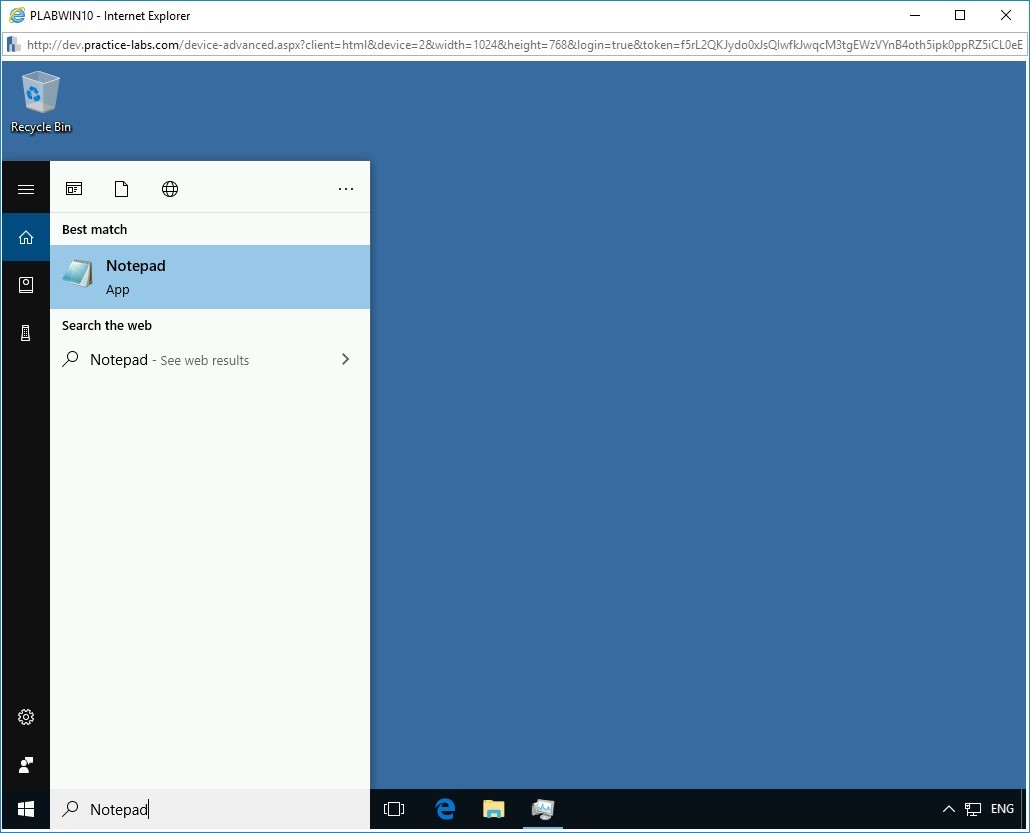

Bây giờ bạn cần mở Notepad .

Trong hộp văn bản Nhập vào đây để tìm kiếm , hãy nhập như sau:

Notepad

Từ kết quả tìm kiếm, nhấp vào Notepad .

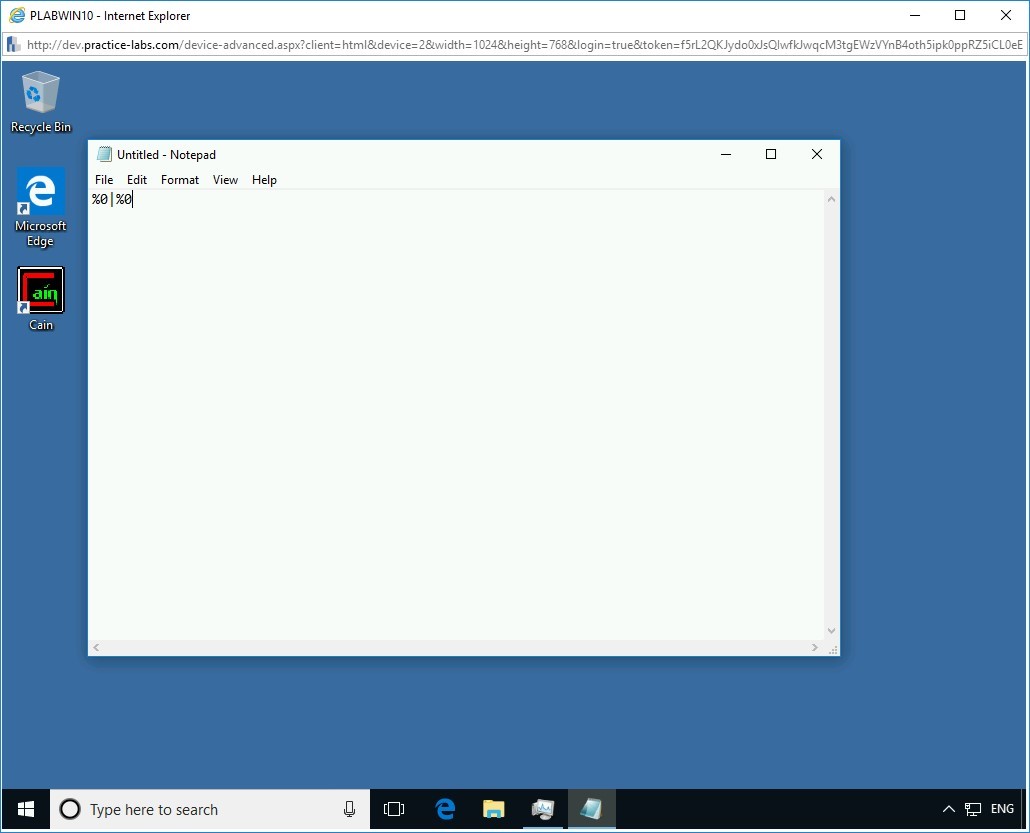

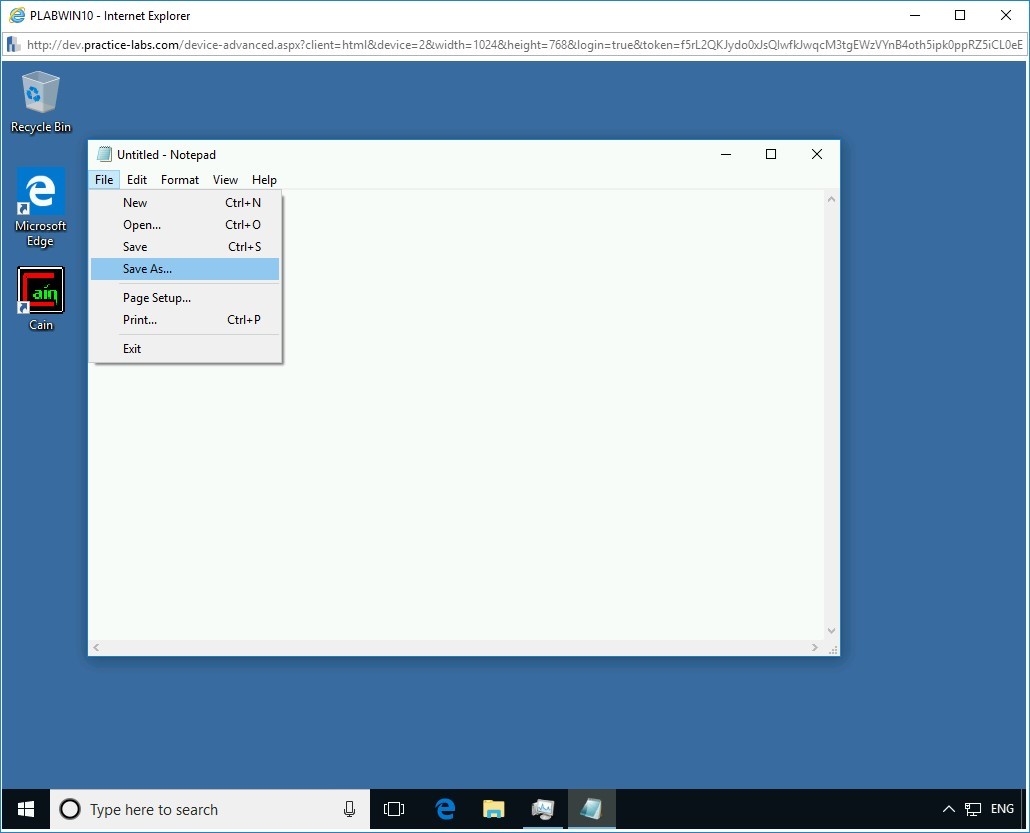

Bước 7

Các Untitled – Notepad cửa sổ mở ra.

Để tạo một tệp lô mới, trong cửa sổ Untitled – Notepad , hãy nhập mã fork bom sau:

%0|%0

Lưu ý: Tệp lô chứa các hướng dẫn được thực thi theo trình tự. Trong tệp lô này,% 0 là tên của tệp lô hiện đang thực thi. Tệp lô này sẽ tự thực thi đệ quy mãi mãi. Nó nhanh chóng tạo ra nhiều quy trình và làm chậm hệ thống.

Bước 8

Để lưu tệp, hãy bấm Tệp> Lưu dưới dạng .

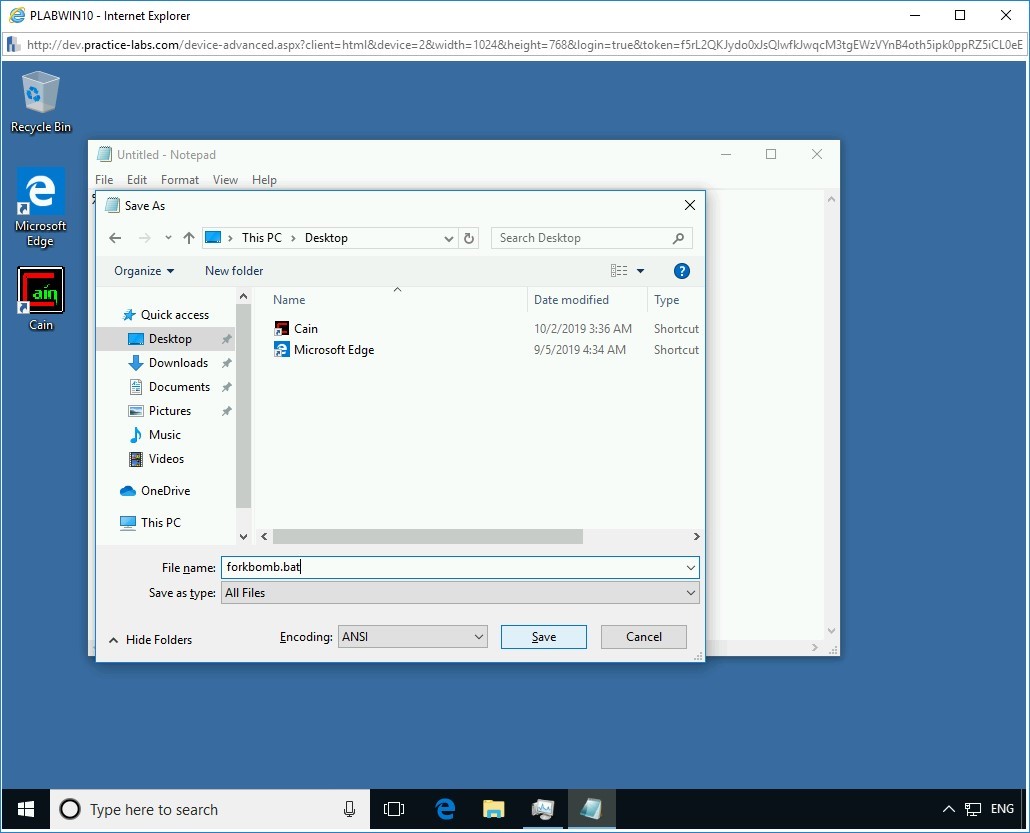

Bước 9

Các Save As hộp thoại xuất hiện. Bạn có thể lưu tệp trên màn hình nền. Để thực hiện việc này, hãy chọn Màn hình nền trong ngăn bên trái.

Để cung cấp tên tệp, trong hộp văn bản Tên tệp , hãy nhập tên sau:

forkbomb.bat

Từ menu thả xuống Lưu dưới dạng , hãy chọn Tất cả các tệp .

Nhấp vào Lưu .

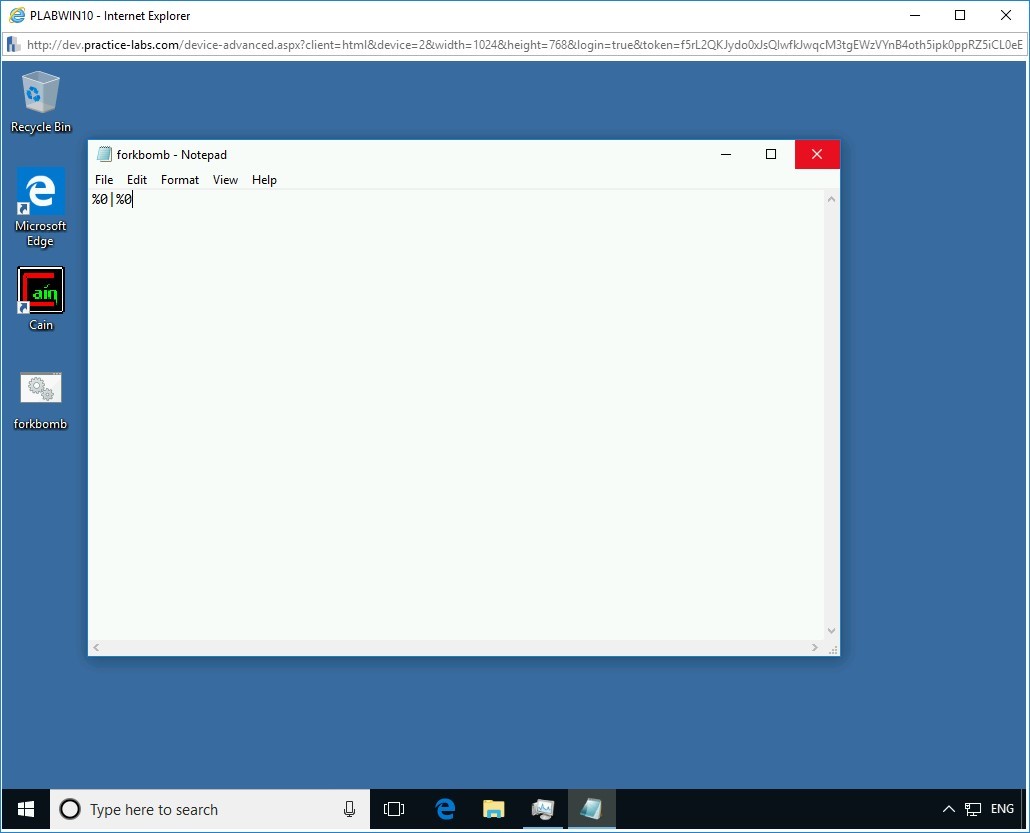

Bước 10

Lưu ý rằng tệp forkbomb.bat được tạo trên màn hình nền. Đóng cửa sổ forkbomb – Notepad .

Bước 11

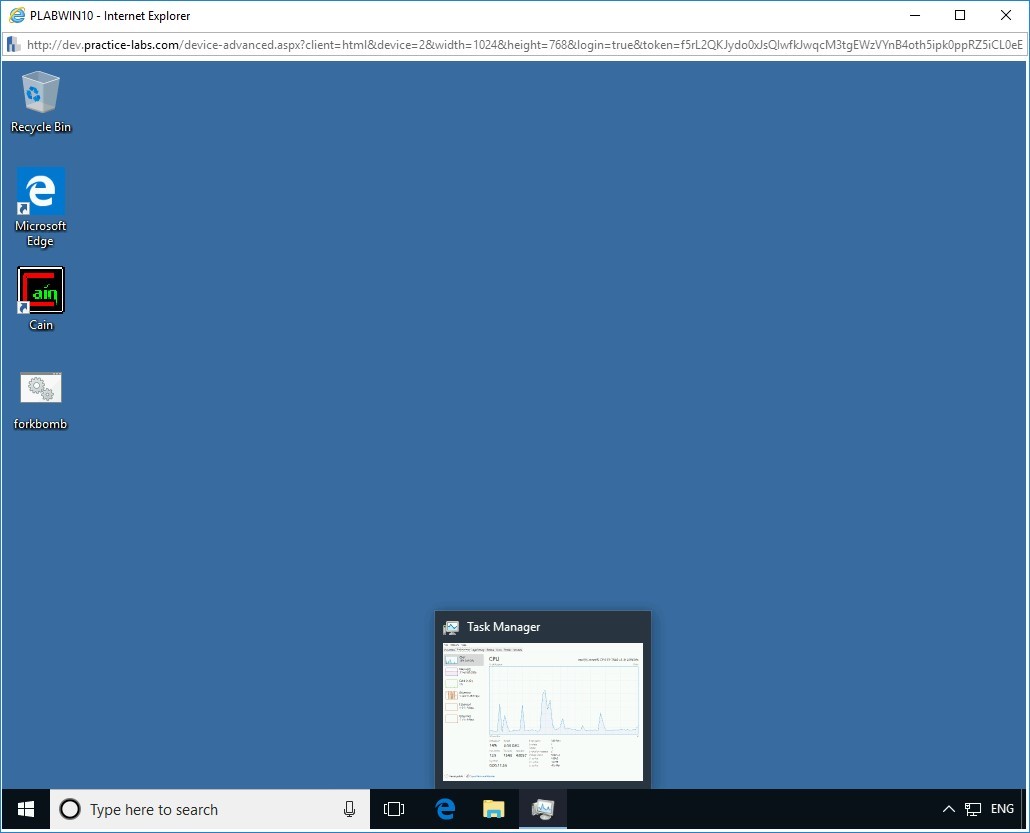

Bạn cần khôi phục Trình quản lý tác vụ ngay bây giờ. Để thực hiện việc này, hãy nhấp vào Trình quản lý tác vụ trên thanh tác vụ.

Bước 12

Trước khi bạn thực thi tệp lô, hãy quan sát việc sử dụng CPU trong Trình quản lý tác vụ .

Để làm như vậy, trong cửa sổ Trình quản lý Tác vụ , dưới tab Hiệu suất , trong ngăn bên trái, hãy quan sát hoạt động của CPU .

Hiệu suất sử dụng CPU là 6 %.Lưu ý: Hiệu suất CPU sẽ khác nhau trong môi trường phòng thí nghiệm của bạn.

Bước 13

Giảm kích thước của cửa sổ Task Manager để tệp forkbomb.bat hiển thị trên màn hình.

Để thực thi tệp forkbomb.bat , trên màn hình nền, nhấp chuột phải vào forkbomb và chọn Mở .

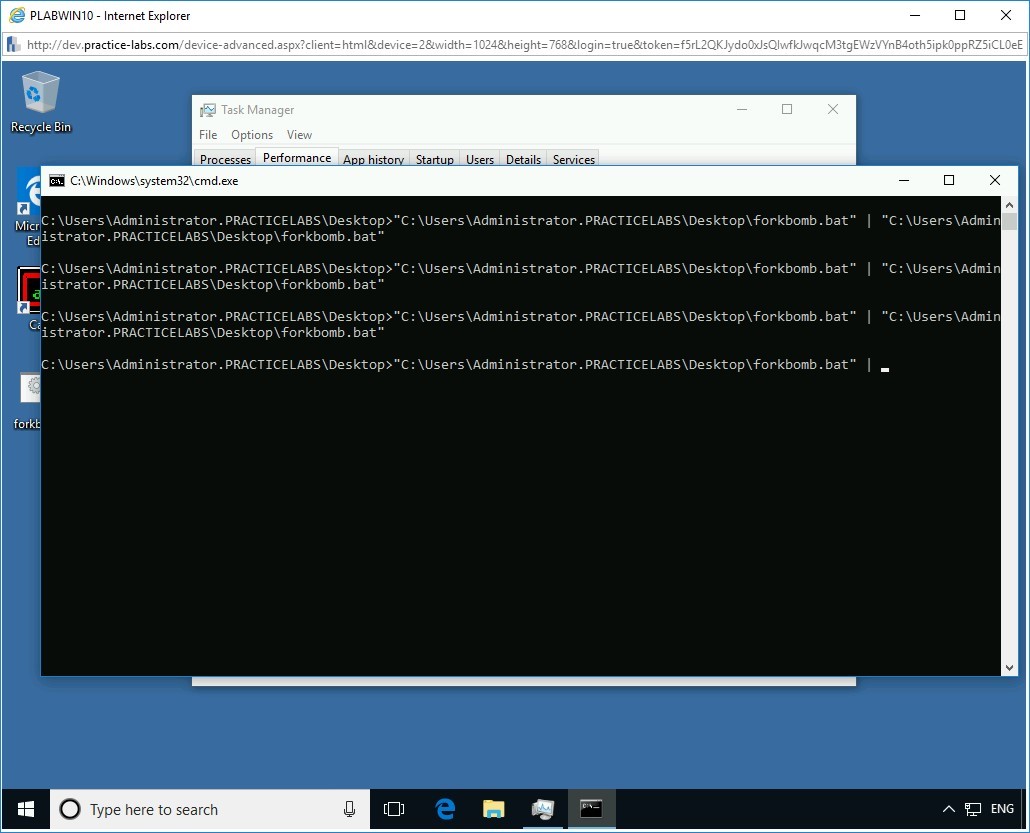

Bước 14

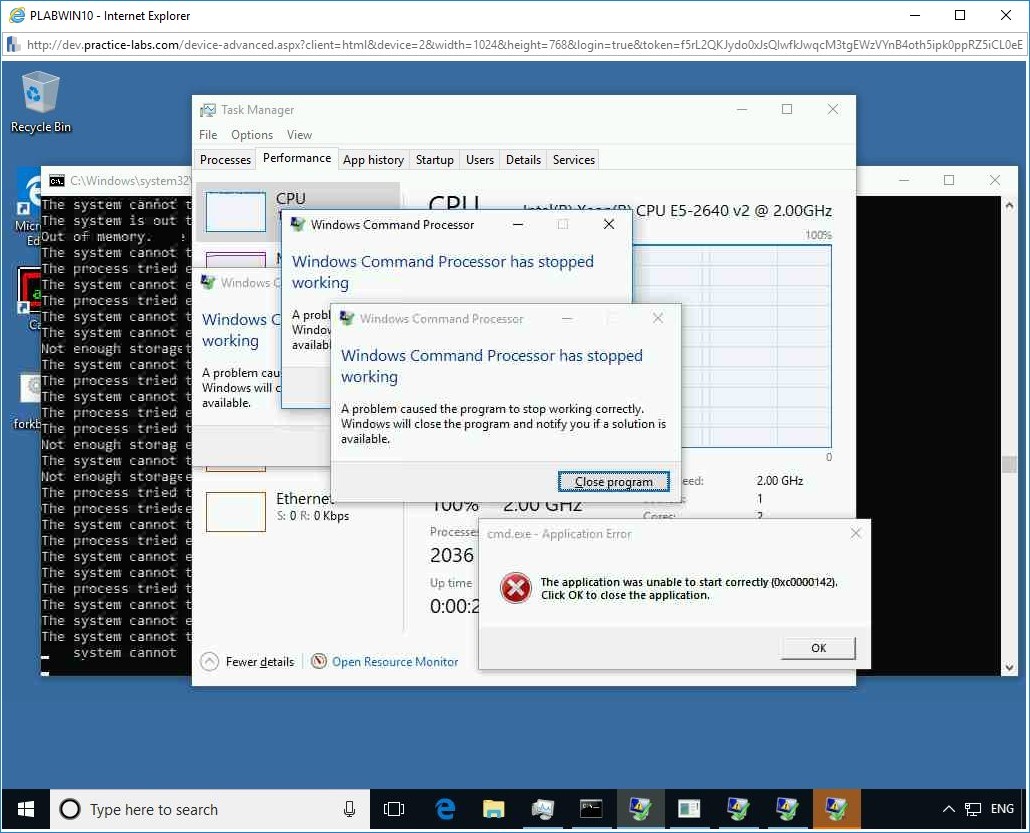

Các Command Prompt cửa sổ mở ra, và forkbomb.bat tập tin bắt đầu thực hiện một cách đệ quy.

Bước 15

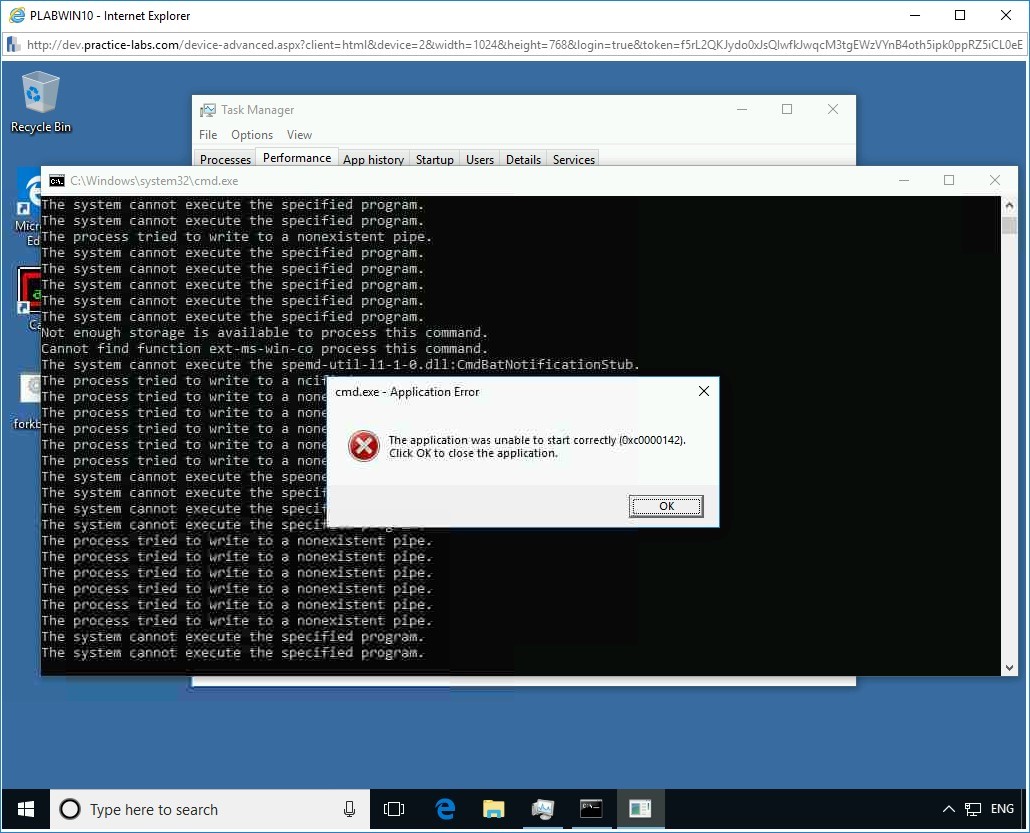

Bạn có thể nhận được hoặc không nhận được thông báo lỗi trong thời gian thực hiện.

Với mục đích của phần trình diễn này, việc thực thi tệp hàng loạt sẽ đưa ra một thông báo lỗi.

Bấm OK để đóng hộp cmd.exe – Thông báo Lỗi ứng dụng .

Bước 16

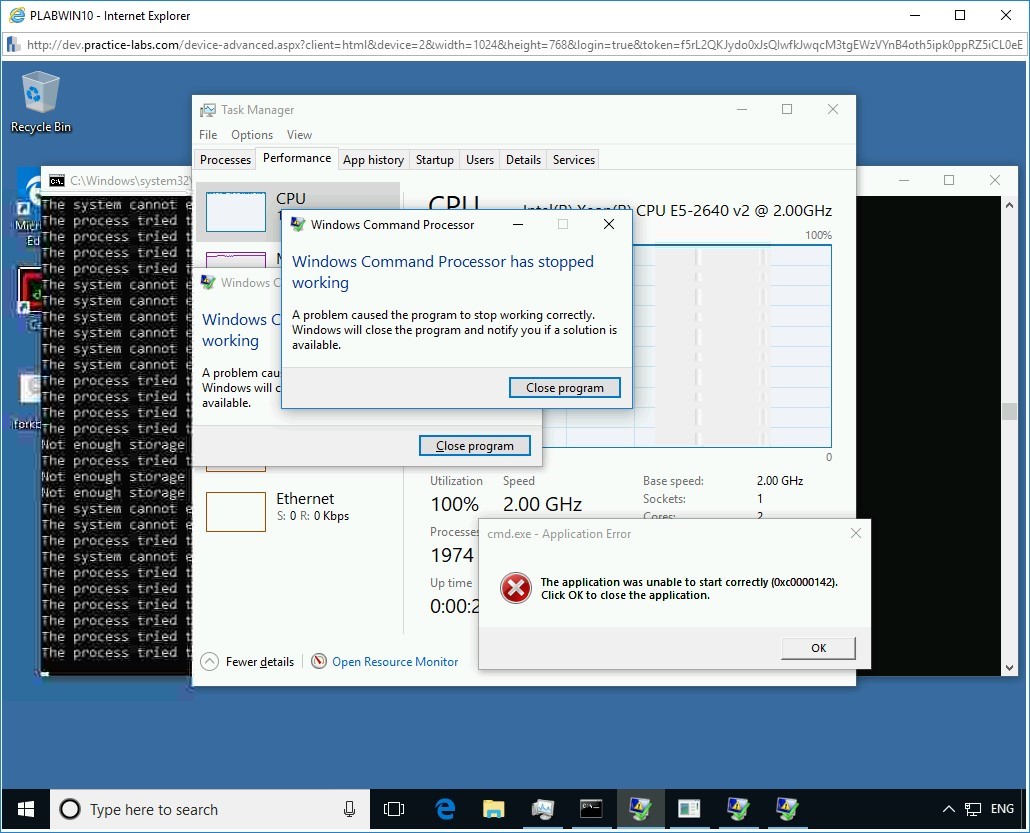

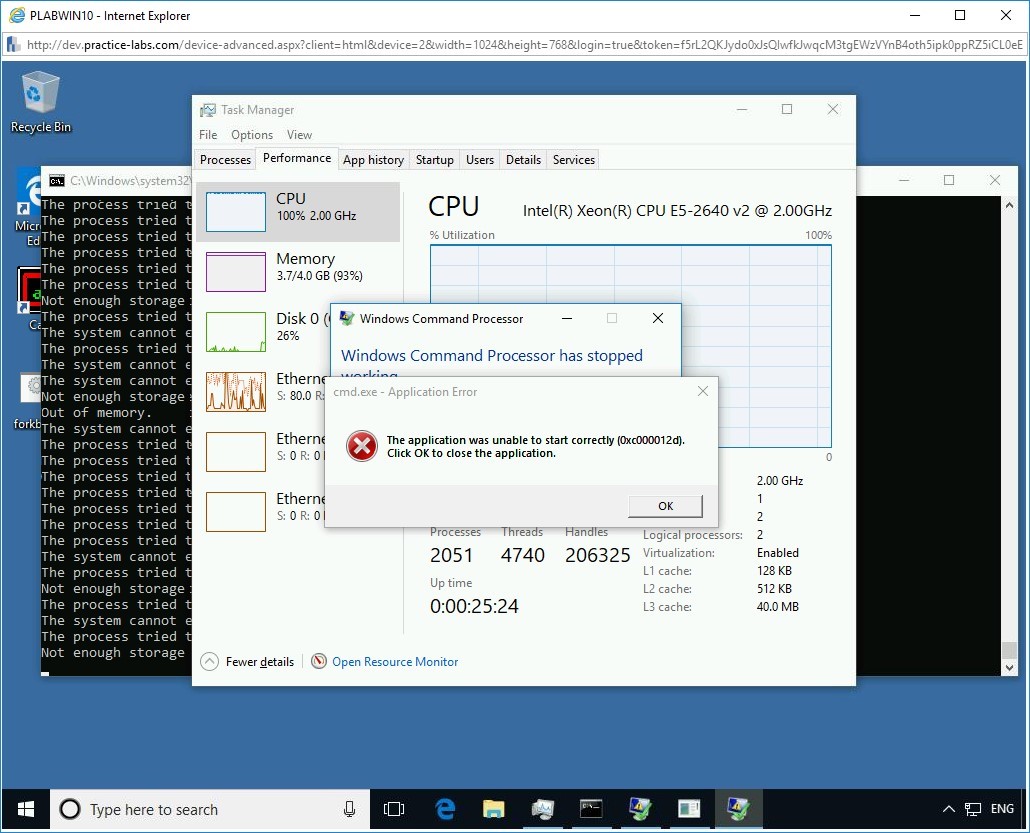

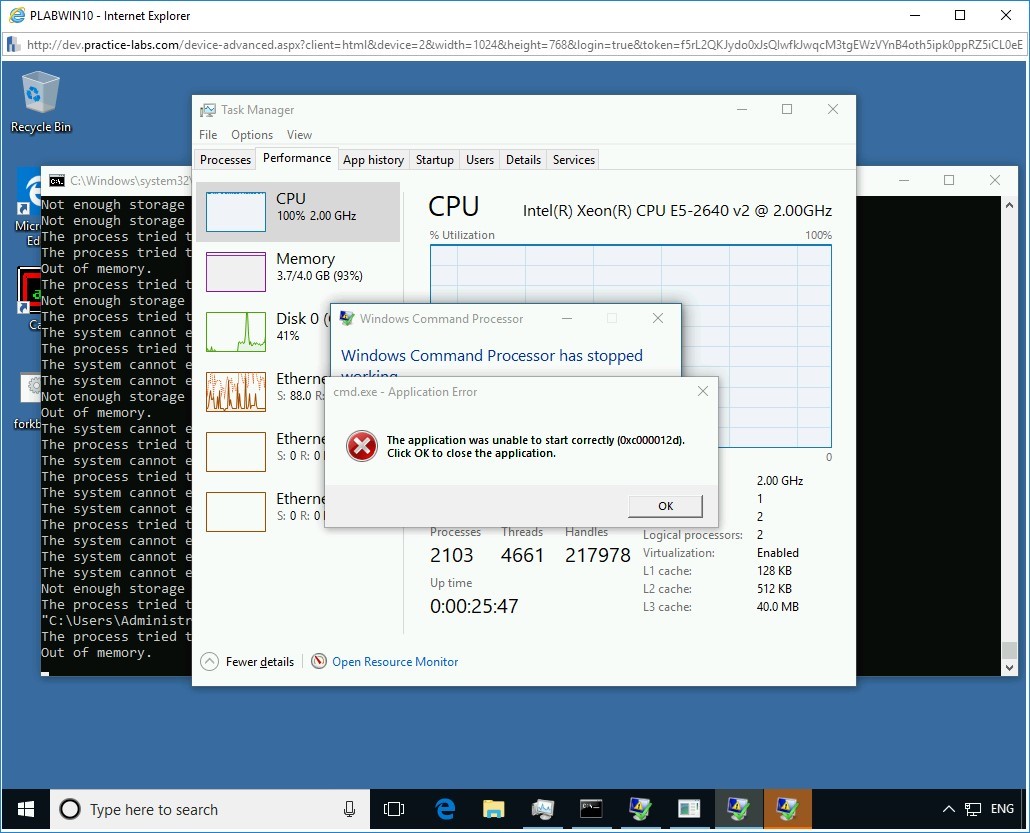

Sau khi thực thi tệp hàng loạt, hãy quan sát việc sử dụng CPU trong Trình quản lý tác vụ .

Để làm như vậy, trong cửa sổ Trình quản lý Tác vụ , dưới tab Hiệu suất , trong ngăn bên trái, hãy quan sát hoạt động của CPU.

Hiệu suất sử dụng CPU đã tăng lên 100 % và thậm chí mức tiêu thụ bộ nhớ cũng tăng từ 2 GB lên 5,5 GB .Lưu ý : Thiết bị PLABWIN10 sẽ bị treo và có thể gặp sự cố. Bạn sẽ phải kết nối lại với thiết bị.

Bước 17

Bạn cũng sẽ nhận thấy một số hộp thoại lỗi khác.

Bước 18

Đóng các cửa sổ lỗi. Các hộp thoại cmd.exe – Application Error và Windows Command Processor sẽ tiếp tục bật lên ngay cả khi bạn đóng chúng.

Lưu ý rằng việc sử dụng bộ nhớ đã tăng lên 93 %.

Bước 19

Trong nền, thông báo lỗi Hết bộ nhớ trong cửa sổ nhắc lệnh. Tại thời điểm này, bạn hầu như không thể nhấp vào bất kỳ đâu trong hệ thống PLABWIN10 .Lưu ý: Bạn có thể khởi động lại thiết bị PLABWIN10 từ môi trường Phòng thí nghiệm thực hành. Tuy nhiên, hãy đảm bảo rằng bạn không Đặt lại nó.

Bình luận về bài viết này