Kali Linux

Một vài lần chúng ta có thể thấy việc sử dụng bản phân phối Kali Linux, một hệ điều hành ban đầu được trang bị các công cụ để thâm nhập và kiểm tra bảo mật hệ thống. Nếu bạn quan tâm đến chủ đề an ninh mạng, hãy tải xuống và bắt đầu dùng thử. Tất nhiên, chỉ dành cho mục đích giáo dục. Đừng xâm nhập vào máy tính của người khác – điều đó là bất hợp pháp!

Wget, Shellshock и John the Ripper

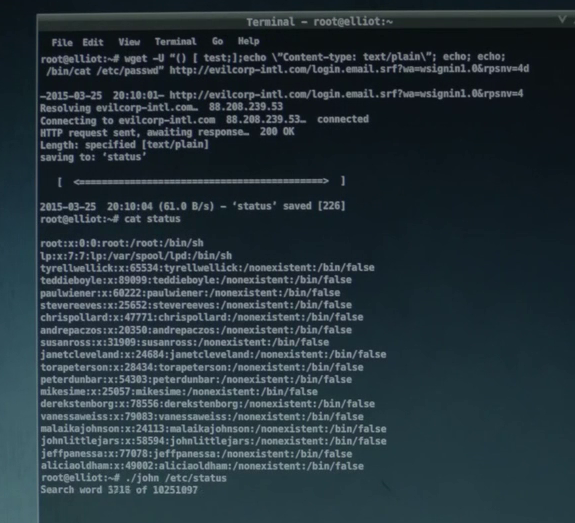

Chương trình wget được sử dụng cho các yêu cầu HTTP – cách thông thường để tải xuống Cách thông thường để tải xuống nguồn của trang hoặc tệp từ thiết bị đầu cuối. Trong trường hợp này, nó được sử dụng để xâm nhập hệ thống thông qua một lỗ hổng được phát hiện vào năm 2014 – bashdoor (còn được gọi là shellhock), hoặc một loạt lỗ hổng phần mềm được phát hiện trong chương trình GNU Bash. Trong ảnh chụp màn hình, bạn có thể thấy các lệnh đang được gửi lệnh bên trong tiêu đề Tác nhân người dùng, trong trường hợp này là cat / etc / passwd.

Mặc dù tệp / etc / passwd đã được truy xuất thành công, nếu không có tệp băm mật khẩu / etc / shadow, lệnh sau trong ảnh chụp màn hình, sử dụng John the Ripper, sẽ không hoạt động.

Có thể hack

Can hack đã được biết đến từ khá lâu, và những người đam mê đơn độc cùng với các chuyên gia bảo mật đã say mê nghiên cứu khả năng truy cập các máy tính điều khiển ô tô hiện đại.

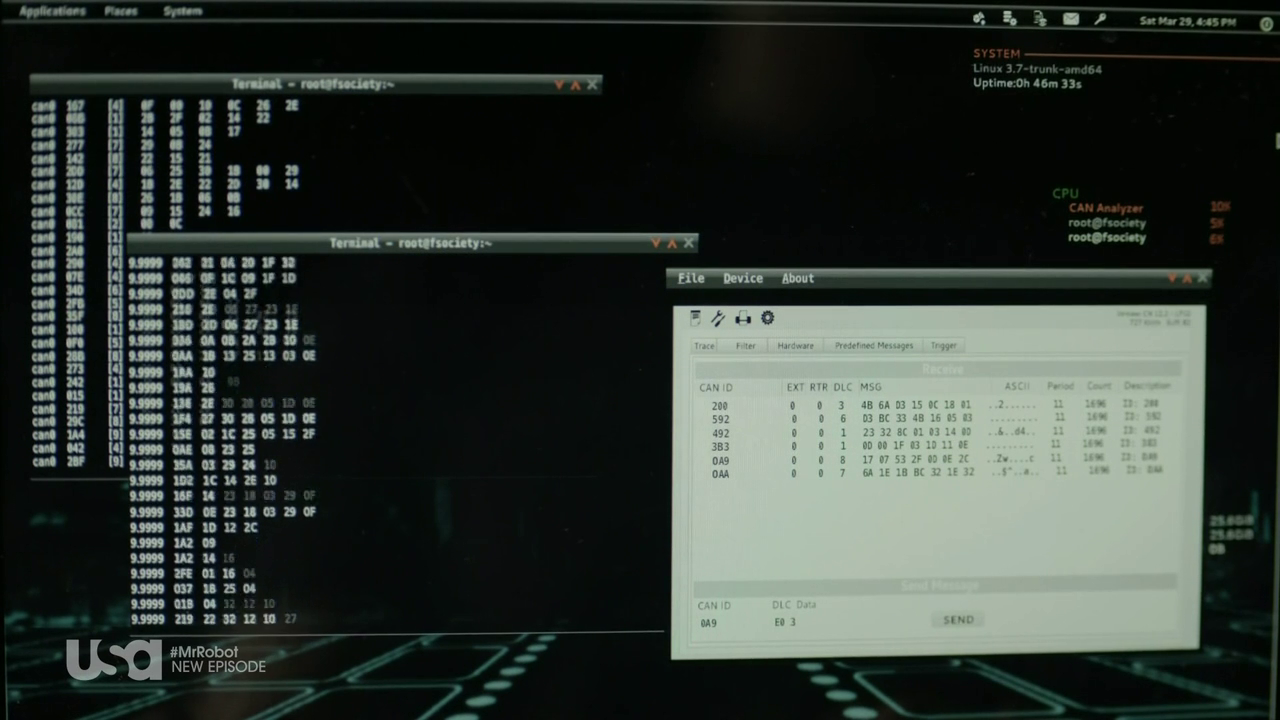

Trong ảnh chụp màn hình, chúng ta có thể thấy việc sử dụng tiện ích candump, được sử dụng để xem tin nhắn từ hộp.

USB từ bãi đậu xe

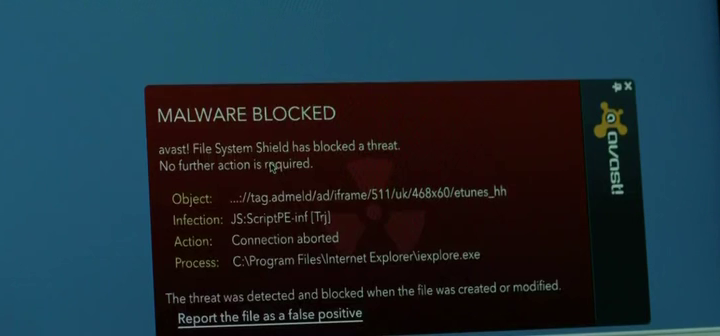

Trong một trong những trường hợp hiếm hoi khi máy tính Windows xuất hiện, chúng tôi thấy một nhân viên bảo vệ đưa ổ đĩa flash được tìm thấy ở bãi đậu xe vào máy tính của anh ta và lây nhiễm phần mềm độc hại vào Windows XP của anh ta.

Thủ thuật để lại ổ đĩa trong bãi đậu xe là một kỹ thuật nổi tiếng để xâm nhập vào mạng của một tổ chức phù hợp. Trong trường hợp của chúng tôi, phần mềm độc hại đã bị chặn bởi chương trình chống vi-rút AVAST.

Máy quét Bluetooth

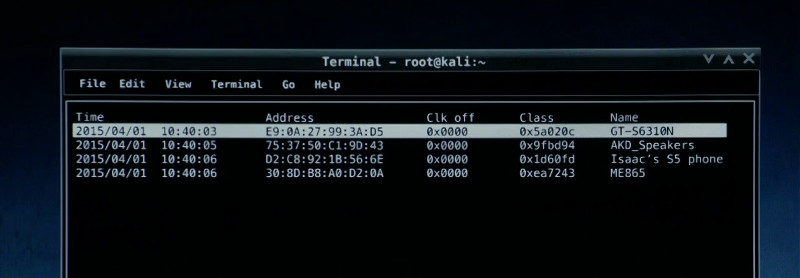

Btscanner được sử dụng để điều tra điện thoại có kết nối không dây. Tiện ích cố gắng trích xuất càng nhiều thông tin về thiết bị mà không cần phải kết nối với nó.

Nó là một phần của bản phân phối Kali Linux và tiêu đề cửa sổ cho bạn biết chính xác cách sử dụng hệ điều hành này.

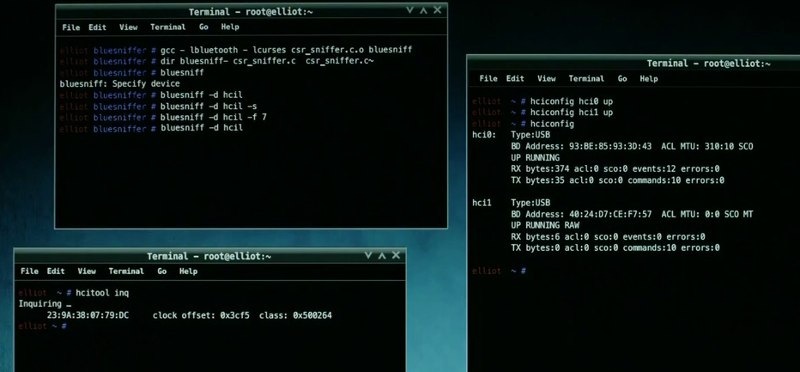

Bluesniff

Ảnh chụp màn hình này cho thấy việc sử dụng tiện ích bluesniff, tiện ích này cũng phục vụ cho các thiết bị hỗ trợ Bluetooth. Trong trường hợp này, có một cuộc tấn công mitm (Man-In-The-Middle) với kết nối với bàn phím không dây. Bước tiếp theo sau đó là khởi chạy Meterpreter shell và sau đó truy cập vào mạng mong muốn.

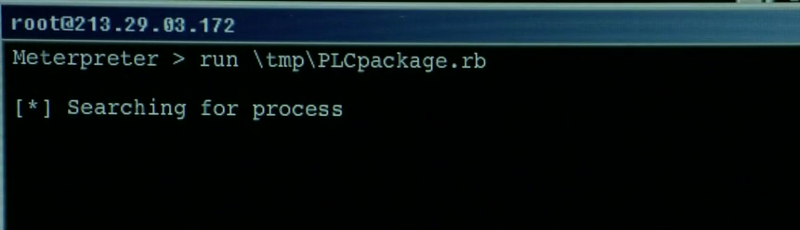

Khung Metasploit

Ở đây chúng ta đã thấy một số dòng từ vỏ Meterpreter. Sử dụng shell cho phép hacker toàn quyền kiểm soát hệ thống bị xâm nhập.

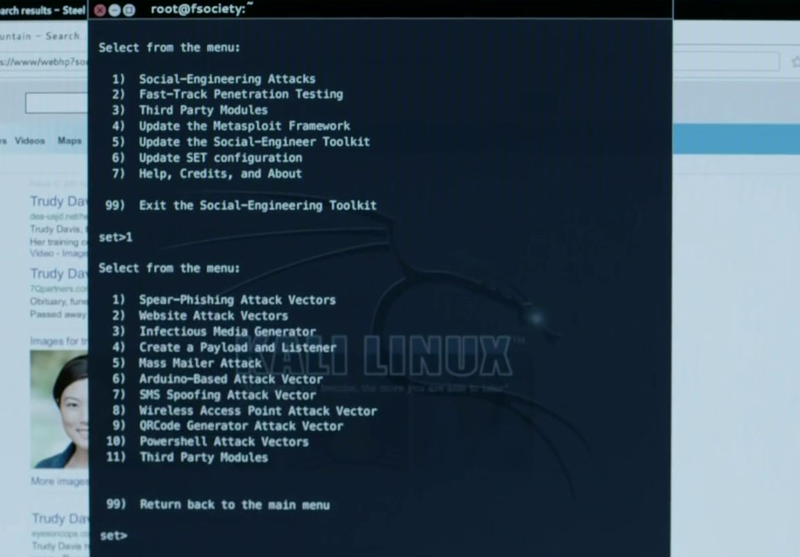

Bộ công cụ kỹ sư xã hội (SET)

Bộ công cụ kỹ thuật xã hội là một khuôn khổ tạo điều kiện thuận lợi cho việc lập kế hoạch cho các loại tấn công này. Email lừa đảo, trang web giả mạo và điểm truy cập không dây đều có thể được khởi chạy thông qua menu hệ thống. Trong trường hợp của chúng tôi, giả mạo SMS được sử dụng.

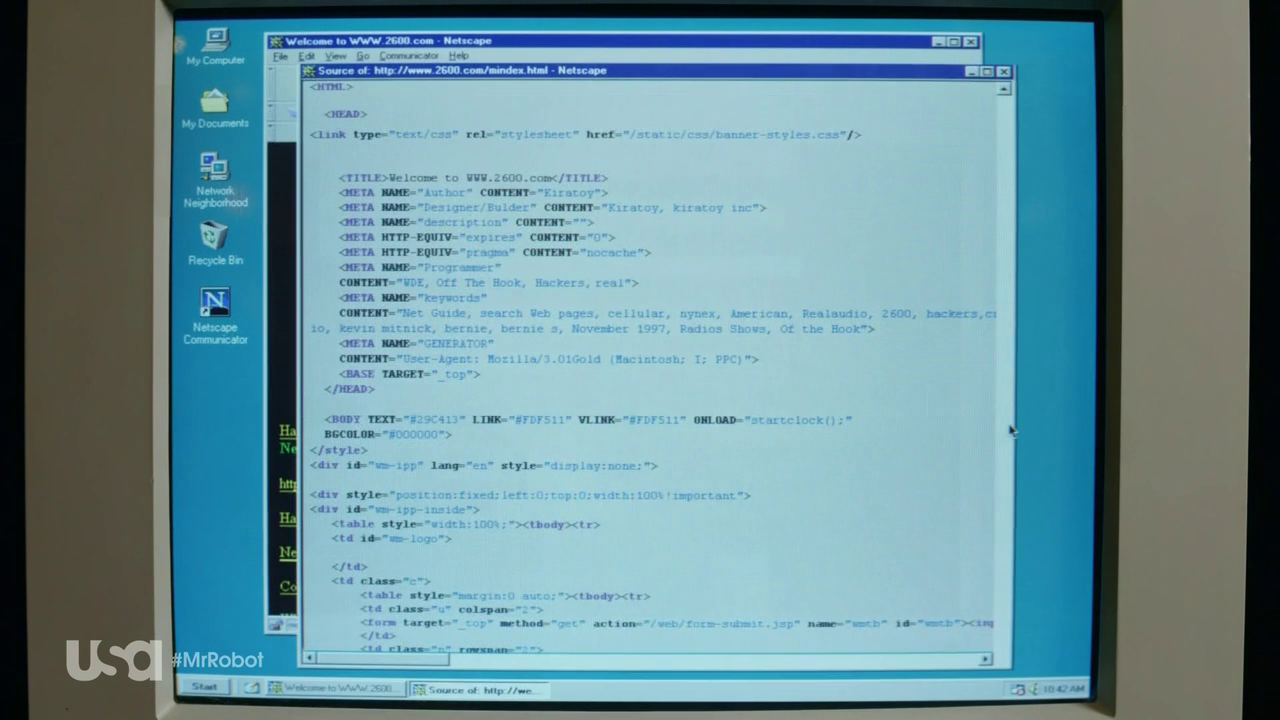

Netscape Navigator

Windows 95 và Netscape Navigator được nhắc đến trong chương trình khi nhân vật chính nhớ lại những bước đầu tiên của mình trên con đường của hacker. Trong ảnh chụp màn hình, bạn có thể thấy người dùng đang xem qua mã nguồn HTML … Và nếu ai đó đang xem qua mã nguồn, anh ta rõ ràng là một hacker nguy hiểm! Một trình duyệt web khiêm tốn thực sự có thể là một công cụ hữu ích cho những kẻ tấn công, cho dù họ sử dụng các ứng dụng web hoặc nghiên cứu LinkedIn cho các cuộc tấn công kỹ thuật xã hội.

Phần 2 – Theo hackertarget

Khám phá các công cụ tin tặc của Mr Robot

Trong những năm qua, công cụ hack nổi tiếng nhấtđã được đưa vào phim là Nmap . Khi các nhà sản xuất của một bộ phim thực sự cố gắng đưa một liều lượng thực tế vào việc hack máy tính, các cảnh Nmap thường sẽ xuất hiện trên màn hình. AFAIK Trinity là người đầu tiên trong Ma trận. Nmap cũng đã xuất hiện trong Elysium, The Bourne Ultimatum, Die Hard 4 và nhiều phim khác

Mùa đầu tiên của Mr Robot đã nhận được sự gật đầu từ các twitters tập trung vào an ninh vì những nỗ lực cố gắng giữ cho mọi thứ gần như thực tế nhất. Trong các tập phim cho đến nay, chúng ta đã thấy các loại hacker giao tiếp bằng IRC , có những hộp Linux ở xa như mắt thường và nhân vật chính mặc áo hoodie . Tất nhiên, đây là một chương trình truyền hình phải mang tính giải trí, vì vậy chúng tôi phải cố gắng tạo cho họ một chút sáng tạo. Cho đến nay, họ dường như đang làm khá tốt việc duy trì sự cân bằng giữa câu chuyện và những gì có thể về mặt kỹ thuật.

Dưới đây là tổng quan nhanh về một số công cụ đã xuất hiện trong chương trình cho đến nay.

Kali Linux

Trong nhiều cảnh, chúng ta có thể thấy các tham chiếu đến bản phân phối

Kali Linux , một hệ điều hành hoàn chỉnh đã được đóng gói với các công cụ kiểm tra thâm nhập (hacking). Nếu bạn quan tâm đến việc tìm hiểu về bảo mật mạng, hãy lấy một bản sao của nó và bắt đầu chơi!

** Tất nhiên chỉ trong mạng phòng thí nghiệm của bạn! Đột nhập vào máy tính mà bạn không sở hữu là bất hợp pháp ở hầu hết các nơi trên thế giới ** .

Wget, Shellshock và John the Ripper

Wget là một chương trình đầu cuối để thực hiện

các yêu cầu HTTP . Một trường hợp sử dụng phổ biến là chỉ cần tải xuống nguồn của một trang web hoặc lấy một tệp từ máy chủ web trong một thiết bị đầu cuối.

Ảnh chụp màn hình cho thấy công cụ tiện dụng này đang được sử dụng để xâm nhập hệ thống bằng cách sử dụng một trong những lỗ hổng lớn của năm 2014, lỗi shellhock . Bạn có thể thấy các lệnh được gửi trong Tác nhân người dùng của yêu cầu đến máy chủ web, lệnh chỉ đơn giản cat /etc/passwd.

Lấy tệp thành công /etc/passwd, nhưng không có /etc/shadowtệp chứa băm mật khẩu, thì dòng tiếp theo mà John the Ripper được khởi chạy sẽ không bao giờ hoạt động.

Canbus Hacking

Việc hack ô tô đã xảy ra một thời gian dài gần đây sau khi các nhà nghiên cứu bảo mật máy tính đột nhập từ xa và

chiếm quyền điều khiển một chiếc xe Jeep khi nó đang chạy trên xa lộ. Việc hack Canbus đã xuất hiện được vài năm, và cả những người đam mê ô tô cũng như các nhà nghiên cứu bảo mật đều đang tìm cách truy cập vào các máy tính điều khiển ô tô hiện đại.

Trong ảnh chụp màn hình từ Mr Robot, chúng ta có thể thấy candump, một trong những tiện ích Linux được sử dụng để xem thông báo canbus.

USB trong bãi đậu xe

Trong cảnh này, chúng ta thấy một trong số ít các máy tính để bàn Windows được hiển thị. Trong cảnh này, một nhân viên bảo vệ cắm một ổ USB được tìm thấy trong bãi đậu xe vào hệ thống của anh ta, lây nhiễm phần mềm độc hại vào máy tính Windows XP của anh ta.

Để ổ đĩa flash USB bị nhiễm trong bãi đậu xe của tổ chức mục tiêu là một thủ thuật nổi tiếng để lấy mã vào hệ thống mà quyền truy cập mạng bị hạn chế. Trong trường hợp này, phần mềm độc hại bị chương trình chống vi-rút AVAST bắt được.

Máy quét Bluetooth – btscanner

btscanner được sử dụng ở đây để thăm dò các điện thoại mục tiêu về khả năng Bluetooth. Công cụ cố gắng trích xuất càng nhiều thông tin càng tốt từ thiết bị Bluetooth mà không cần phải ghép nối.

Chương trình btscanner được bao gồm trong bản phân phối Kali Linux và chúng ta có thể thấy từ thanh tiêu đề của cửa sổ rằng nó là hệ điều hành đang được sử dụng ở đây.

Bluesniff

Trong ảnh chụp màn hình

bluesniff này có thể thấy, đây là một công cụ khác để tấn công các thiết bị hỗ trợ bluetooth.

Trong ảnh chụp màn hình này, kế hoạch thực sự ở đây là thực hiện một cuộc tấn công giữa một người đàn ông chống lại bàn phím Bluetooth của mục tiêu. Với quyền truy cập bàn phím, bước tiếp theo là thả một trình bao Meterpreter vào hệ thống để truy cập vào mạng mục tiêu.

Metasploit Framework – Meterpreter

Trong ảnh này, chúng ta thấy một vài dòng từ trình bao

Meterpreter . Bất kỳ ai đã sử dụng công cụ này đều biết

một chút về Meterpreter đi một chặng đường dài, vì vậy không cần phải có một tầm nhìn sâu rộng về công cụ mạnh mẽ này. Là một phần của khuôn khổ thử nghiệm thâm nhập Metasploit của

Rapid7 , trình bao Meterpreter cung cấp cho kẻ tấn công toàn quyền kiểm soát hệ thống mục tiêu cũng như khả năng di chuyển xung quanh mạng.

Bộ công cụ kỹ sư xã hội – SET

Bộ công cụ kỹ sư

xã hội Bộ công cụ kỹ sư xã hội hoặc SET là một khuôn khổ giúp thiết lập các cuộc tấn công kỹ thuật xã hội dễ dàng hơn.

Các cuộc tấn công lừa đảo trực tuyến dựa trên email, các trang web giả mạo và các điểm truy cập không dây đều có thể được thực hiện thông qua hệ thống menu của nó. Trong trường hợp này, họ đang sử dụng mô-đun giả mạo SMS.

Netscape Navigator trình duyệt tin tặc lựa chọn

Windows 95 và Netscape Navigator được nhắc đến khi nhân vật chính đang nghĩ về những bước đầu tiên của mình với tư cách là một hacker.

Trong ảnh chụp màn hình, bạn có thể thấy nguồn đang được xem … hãy cẩn thận nếu bạn thấy ai đó đang xem nguồn, họ không nghi ngờ gì là một hacker nguy hiểm.

Trình duyệt web khiêm tốn thực sự là một công cụ rất hữu ích cho kẻ tấn công, cho dù họ đang khởi động các cuộc tấn công ứng dụng web hoặc nghiên cứu LinkedIn cho các cuộc tấn công kỹ thuật xã hội .

Kết thúc

Vậy là xong, một chút vui vẻ cho ngày cuối tuần. Nếu bạn muốn biết thêm thông tin về bất kỳ công cụ nào, hãy khám phá các liên kết được bao gồm hoặc thử tìm kiếm. Điều tuyệt vời về tất cả các công cụ mã nguồn mở này là có rất nhiều hướng dẫn và tài liệu hướng dẫn.

Thật thú vị khi thấy một chương trình truyền hình nỗ lực không chỉ làm nổi bật khả năng của các kỹ thuật hack hiện tại mà còn cố gắng bám sát thực tế một cách hợp lý.

Bình luận về bài viết này