Đây là bài học dành cho cả 2 nhóm CEH và CHFI, do nó liên quan cả 2. BQT sẽ trình bày hướng dẫn và gợi ý rồi các bạn do-it-lab. Mục tiêu bài này là giới thiệu những công cụ và phương án khi dò tìm các hình ảnh hay string bị mã hóa …

Nhìn chung là rất hay …

Hôm nay chúng ta sẽ giải quyết một thử thách Capture The Flag khác có tên là “CTF collection Vol.1” tại TryHackMe để thực hành thử nghiệm thâm nhập và cả kiến thức liên quan đến Digital Forensic. Phòng thí nghiệm này không khó nếu chúng ta có kiến thức cơ bản phù hợp về mã hóa và mật mã học. Tín dụng cho việc tạo ra phòng thí nghiệm này thuộc về DesKel, bạn có thể lướt nó từ đây . Vì vậy, hãy bắt đầu và học cách phá vỡ CTF này thành công.

Mức độ: Dễ

Mục lục

Nhiệm vụ 1 Ghi chú của tác giả

Nhiệm vụ 2 Căn cứ cho biết gì?

Nhiệm vụ 3 Meta

Nhiệm vụ 4 Thứ Hai, chúng ta sẽ ổn chứ?

Nhiệm vụ 5 Erm …… Magick

Nhiệm vụ 6 QRrrrr

Nhiệm vụ 7 Đảo ngược nó hoặc đọc nó?

Nhiệm vụ 8 Một công cụ giải mã khác

Nhiệm vụ 9 Trái hoặc phải

Nhiệm vụ 10 Đưa ra nhận xét

Nhiệm vụ 11 Bạn có thể sửa chữa nó không?

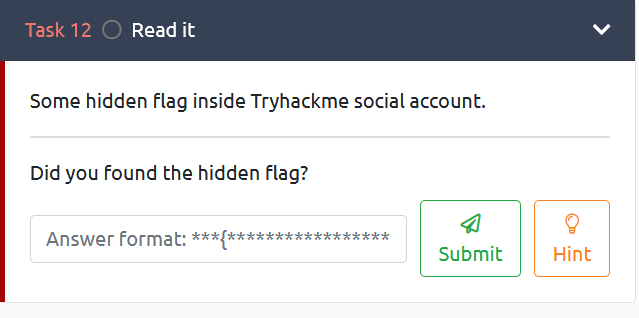

Nhiệm vụ 12 Đọc nó

Nhiệm vụ 13 Quay đầu

Nhiệm vụ 14 Một độc quyền!

Nhiệm vụ 15 Binary walk

Nhiệm vụ 16 Bóng tối

Nhiệm vụ 17 QR phát ra âm thanh

Nhiệm vụ 18 Tìm lại quá khứ

Nhiệm vụ 19 Không thể theo dõi!

Nhiệm vụ 20 Căn cứ nhỏ

Nhiệm vụ 21 Đọc gói tin

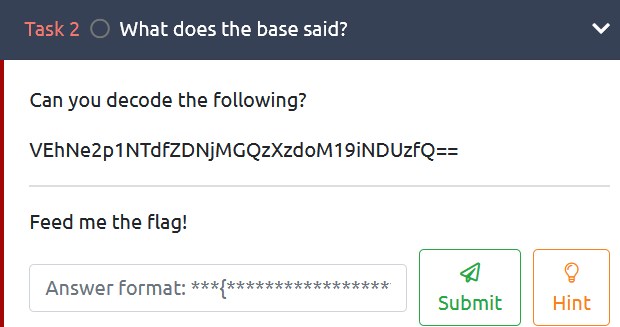

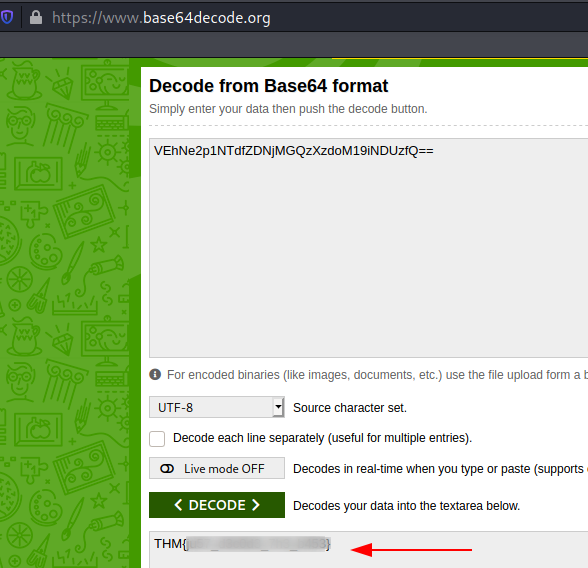

[NHIỆM VỤ 2] Căn cứ nói gì?

Trong tác vụ này, chúng ta có thể thuận tiện nhận ra rằng giá trị được mã hóa base64. Sau đó, chúng ta sẽ cố gắng giải mã nó bằng bộ giải mã base64.

Và đó là cách chúng tôi có được lá cờ thứ 2 một cách dễ dàng.

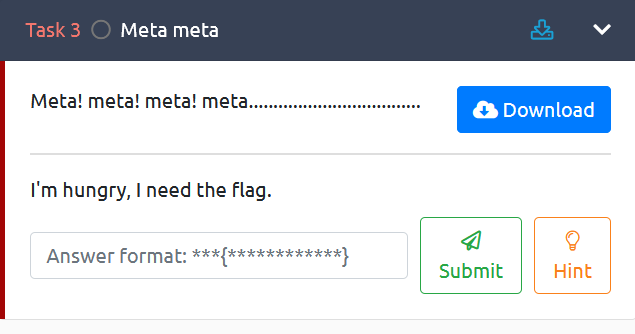

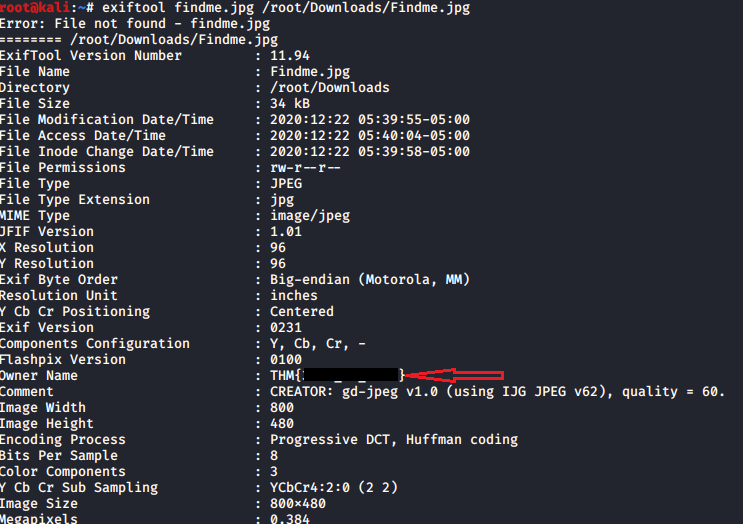

[NHIỆM VỤ 3] Siêu meta

Vì bản thân tên vai trò chỉ định thuật ngữ meta, do đó chúng ta phải tìm hiểu siêu dữ liệu của hình ảnh. hãy sử dụng công cụ EXIF vì nó là công cụ mạnh mẽ nhất.

| 1 | exiftool findme.jpg /root/Downloads/Findme.jpg |

Và như mong đợi, chúng ta nhận được cờ thứ 3 trong siêu dữ liệu của tệp ghi rõ trong tham số tên chủ sở hữu.

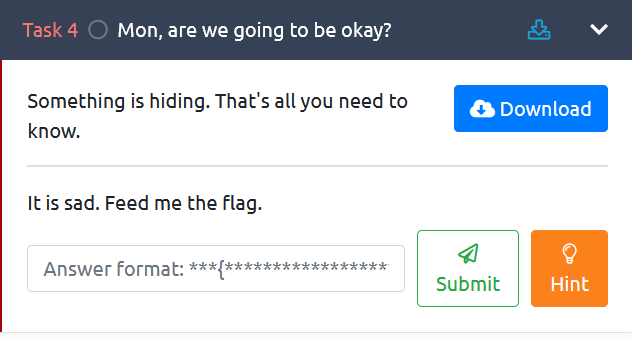

[NHIỆM VỤ 4] Mon, chúng ta sẽ ổn chứ?

Nhiệm vụ này dựa trên mật mã bởi vì trong mô tả nhiệm vụ, họ chỉ ra rằng “có thứ gì đó đang ẩn náu” ở nơi chúng đã biến mất, hơn nữa có một tệp để tải xuống. Hãy tải tệp …

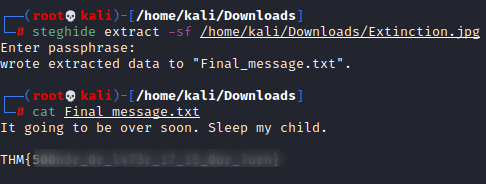

Ở đây chúng ta thấy rằng đang nói về steganography và quyết định sử dụng steghide. Hãy ghi chú công cụ này trong evernote khi xử lý về steganography …

| 1 | steghide extract –sf /root/Downloads/Extinction.jpg |

Nhưng điều thú vị là chúng tôi có một liên kết tệp khác bên trong nó khi chúng tôi sử dụng để trích xuất dữ liệu từ hình ảnh. Chúng ta có lá cờ thứ 4 trong tệp văn bản này.

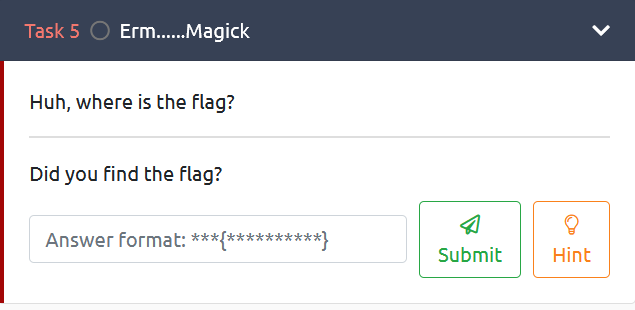

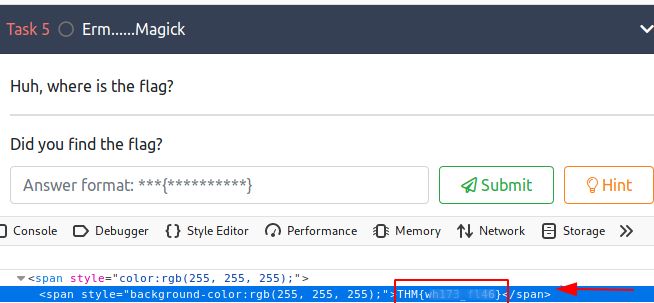

[NHIỆM VỤ 5] Erm …… Magick

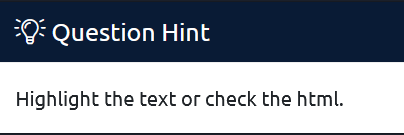

Nhiệm vụ này được quan tâm và dễ nhất. Ở đây chúng tôi gặp một chút khó khăn vì không có tệp nào hoặc không phải không có manh mối nào từ đó. Vì vậy, sau đó chúng tôi quyết định xem các gợi ý

Hint lưu ý là hãy kiểm tra mã và khi chúng tôi kiểm tra phần tử, chúng tôi nhận được cờ trực tiếp ở đó hoặc cách khác, chúng tôi cũng có thể nhận được cờ bằng cách đánh dấu cụm từ. Flag này họ muốn chúng ta nắm cách xem source và các công cụ liên quan

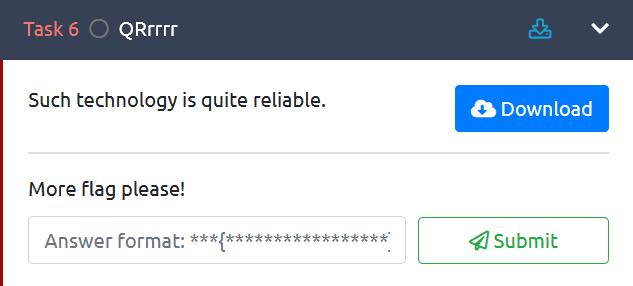

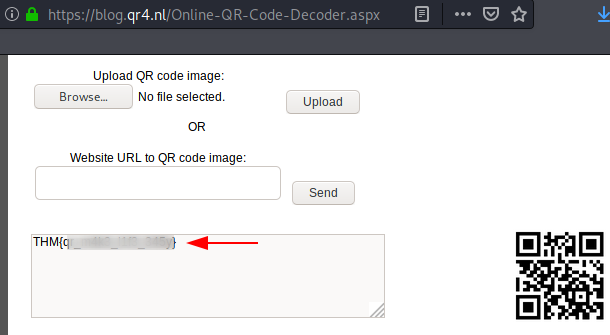

[NHIỆM VỤ 6] QRrrrr

Đây là hình ảnh đơn giản nhất vì tiêu đề chỉ ra QR ” và nó là hình QR khi chúng tôi tải xuống tệp. Vì vậy, chúng ta đã biết rằng bước tiếp theo là quét mã. Nên quét bằng tool gì mới là vấn đề

VÀ BÙM!! Chúng tôi chỉ nhận được cờ của mình sau khi quét nó.

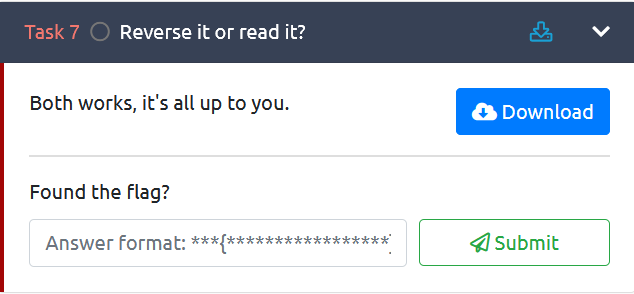

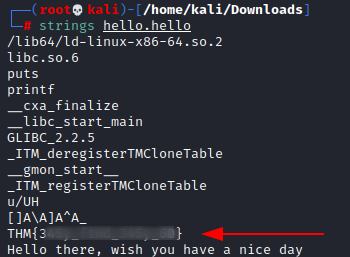

[NHIỆM VỤ 7] Đảo ngược nó hay đọc nó?

Trong tác vụ này, chúng ta chỉ nên biết về lệnh mở tệp elf (một loại .exe) , một tập thực thi trên linux ?. Ngay sau khi chúng tôi mở tệp bằng lệnh sau, chúng tôi đã nhận được cờ được liệt kê với string, hãy lưu ý string trong bộ tool của các bạn

| 1 | strings hello.hello |

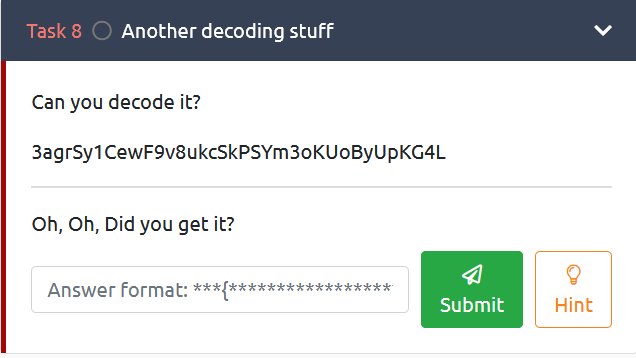

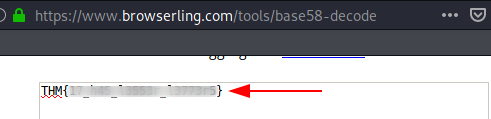

[Nhiệm vụ 8] Một công cụ giải mã khác

Ở đây, như đã nói, nó là một nhiệm vụ giải mã giống như hầu hết các thử thách về mật mã. Và chúng tôi cũng được dẫn đến thuật toán base58 như manh mối, vì vậy chúng tôi sử dụng trực tiếp bộ giải mã base58 trực tuyến.

Theo các bạn có cách nào để dò tìm 1 chuỗi được encode bằng gì hay không ?

Và trong vòng một giây, chúng tôi đã có lá cờ thứ 8 chỉ bằng cách giải mã nó.

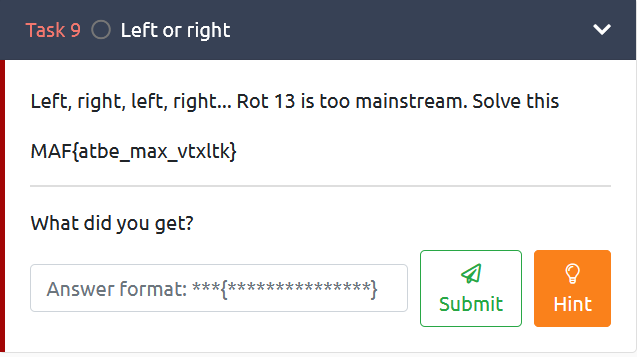

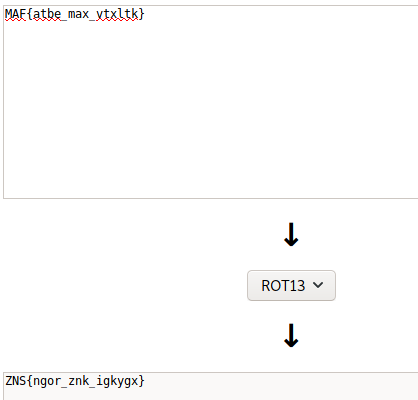

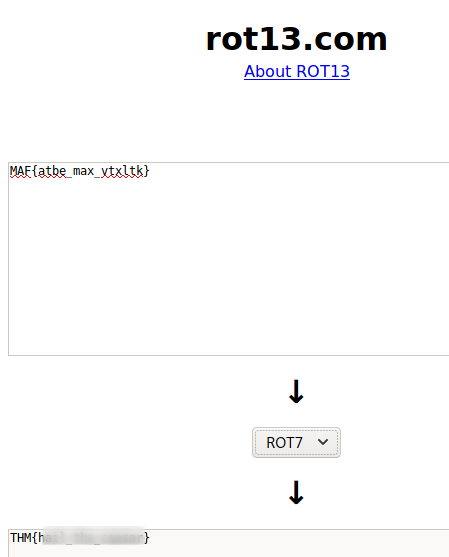

[Nhiệm vụ 9] Trái hoặc phải

Tất cả chúng ta đều cần sự hiện diện cơ bản trong công việc này vì nó giải thích rằng thuật toán rot 13 là một trường hợp đặc biệt của kỹ thuật mã hóa mật mã Ceaser, trong đó chúng ta thay thế ký tự đơn giản bằng ký tự thứ 13 tiếp theo. Đây là thuật toán dịch chuyển …

Ở đây chúng tôi đã thử bộ giải mã rot13 nhưng không hoạt động, vì vậy ở đây bước tiếp theo của chúng tôi là bruteforce trên 14,15,16, v.v., vì đây là tất cả về thay thế mật mã Ceaser

Và chúng tôi đã nhận cờ của mình vào tình huống thứ 7

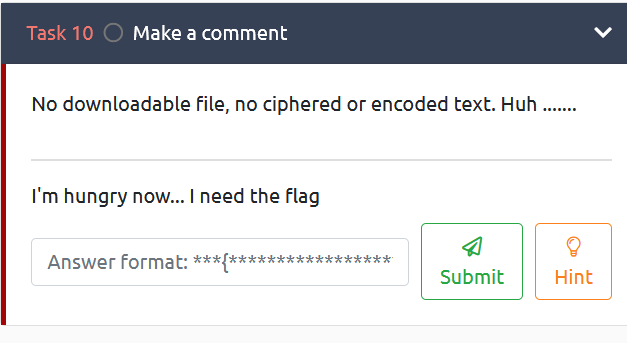

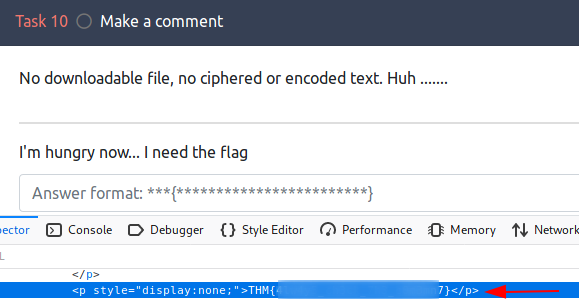

[Nhiệm vụ 10] Đưa ra nhận xét

Nhiệm vụ này giống như Nhiệm vụ 5. Không có mã hóa và không có tệp. Vì vậy, ở đây chúng tôi nghĩ rằng thực hiện các bước tương tự của nhiệm vụ 5 vì nhiệm vụ này trông giống như nhiệm vụ 5 – Không có tệp, Không có manh mối trong tiêu đề. Vì vậy, ở đây chúng tôi phải kiểm tra lại và tìm cờ của chúng tôi.

Và thật may mắn, chúng tôi đã nhận được lá cờ thứ 10 của mình sau một thời gian tìm kiếm.

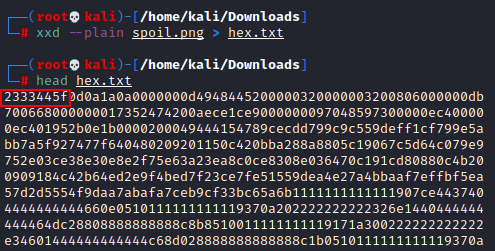

[NHIỆM VỤ 11] Bạn có sửa được không ??

Đây là nhiệm vụ thú vị nhất của toàn bộ phòng thí nghiệm. Vì có một png bị hỏng nhưng vì vậy ở đây chúng tôi đã cố gắng trích xuất mã thập lục phân của hình ảnh đó nhưng sau khi nghiên cứu một thời gian, chúng tôi nhận thấy rằng số ma thuật của nó khác với số ma thuật thông thường.

Số ma thuật là 8 ký tự đầu tiên hoặc số trong mã thập lục phân của bất kỳ tệp nào.

Có khả năng file này bị đổi header , còn họ chơi khó hơn sẽ rất căng 🙂

Vì vậy, khi chúng tôi tìm kiếm trên google và chúng tôi thấy rằng các số ma thuật tiêu chuẩn của hình ảnh png là 89 50 4E 47

Chúng ta chỉ cần thay thế nó.

BQT : Các tool chuyên dùng có thể auto detact hay không ?

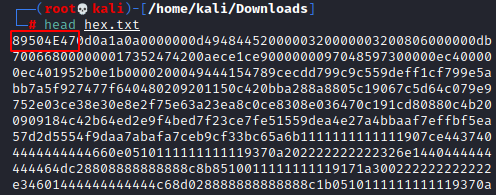

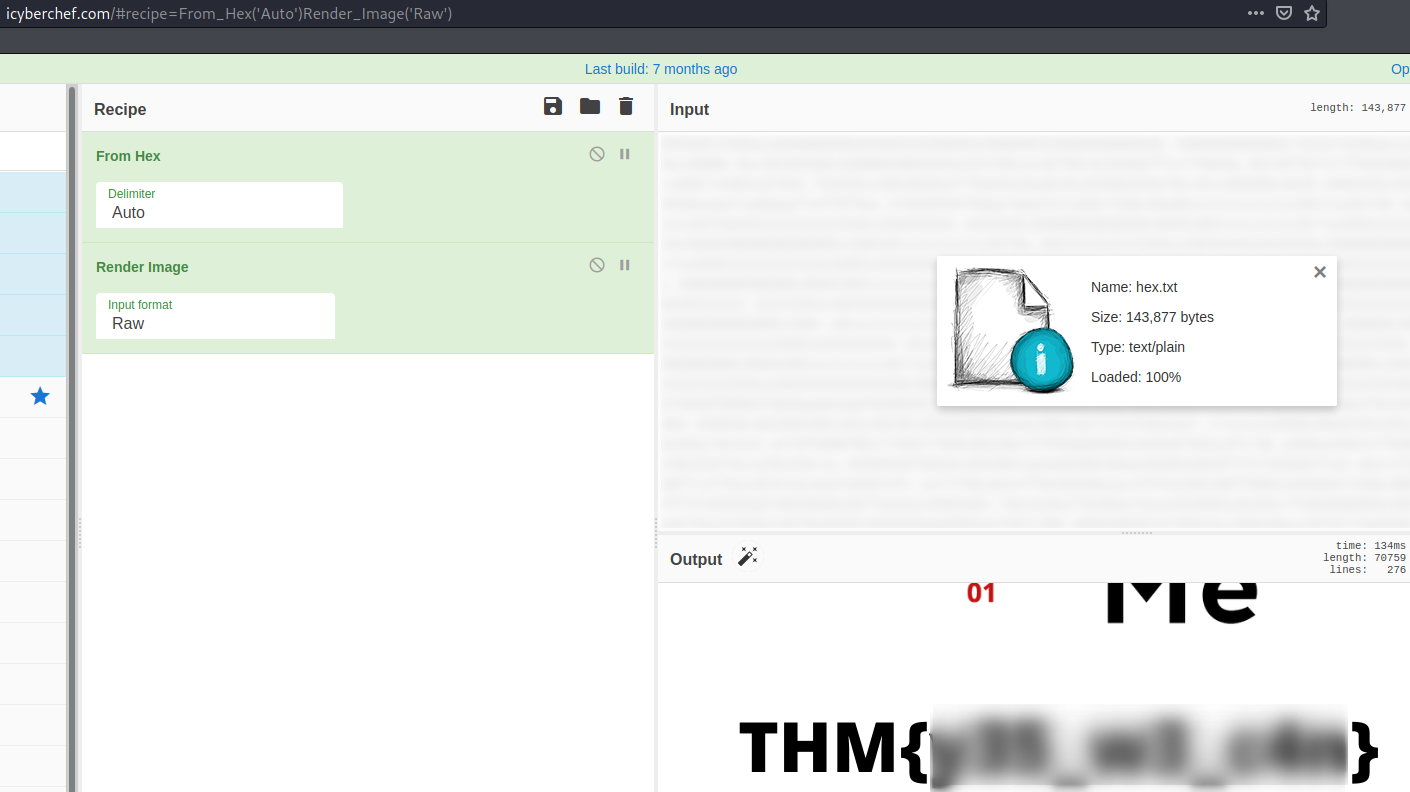

Bây giờ bước cuối cùng của chúng tôi là kết xuất hình ảnh từ mã thập lục phân được cập nhật mà chúng tôi đã sử dụng cyber Chef, nơi chúng tôi phải kết xuất hình ảnh từ mã cập nhật

Và do đó chúng tôi có lá cờ thứ 11 trong hình ảnh

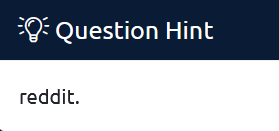

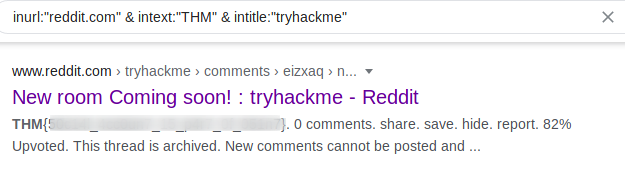

[NHIỆM VỤ 12] Đọc nó

Trong nhiệm vụ này, cờ của chúng ta có hay hiện diện trên tài khoản mạng xã hội của tryhackme. Nhưng sự bối rối của chúng tôi là khám phá trên nền tảng nào hoặc Twitter hay thứ gì đó khác.

Nhưng được cung cấp gợi ý đã bị xóa . Vì vậy, ở đây chúng tôi có cơ hội khám phá kỹ thuật google dork của chúng tôi. Và con dork hoàn hảo là

| 1 | inurl:”reddit.com” &intext:”THM” & intitle:”tryhackme” |

Sau khi xem qua nó, chúng ta có thể phát hiện lá cờ của mình nơi lá cờ được ẩn trong hình ảnh

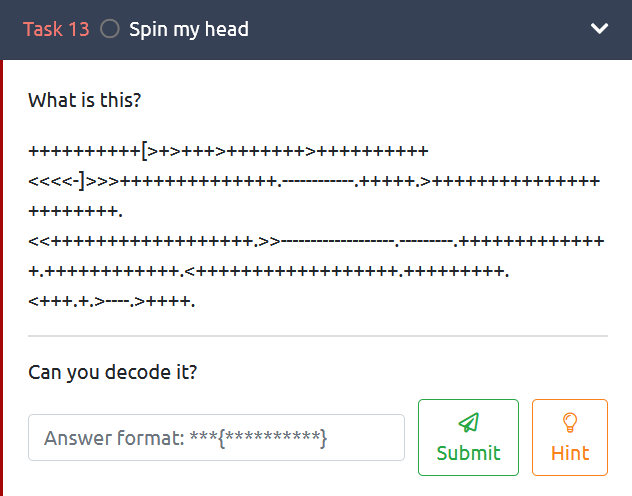

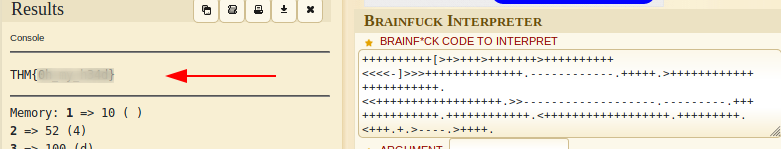

[NHIỆM VỤ 13] Quay đầu lại

Nhiệm vụ này khiến tôi quay cuồng khi nó yêu cầu tôi giải mã nó nhưng chúng tôi không biết gì về nó, đó là lý do tại sao chúng tôi phải đi tìm gợi ý, và họ chỉ ra “BINARYFUCK”

Vì vậy, chúng tôi trực tiếp đi đến bộ giải mã binaryfuck và do đó chúng tôi nhận được lá cờ thứ 13 của mình chỉ bằng cách giải mã nó.

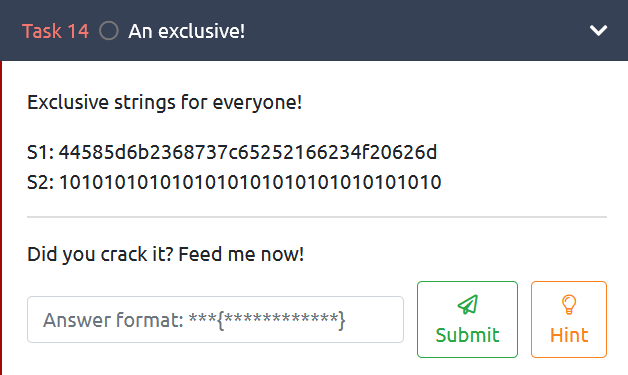

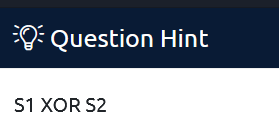

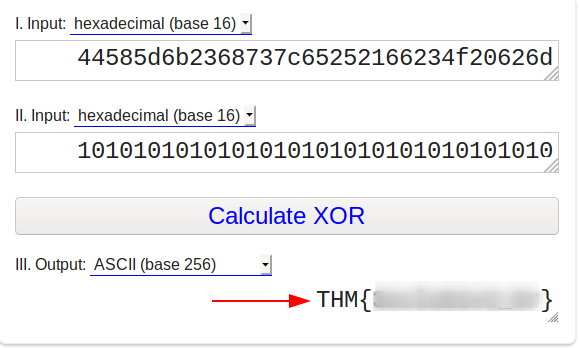

[NHIỆM VỤ 14] Độc quyền!

Trong nhiệm vụ này, chúng tôi nhận được 2 chuỗi nhưng i không biết phải làm gì với các chuỗi này nhưng gợi ý vị cứu tinh của chúng tôi hiển thị cho XOR các chuỗi này.

Bây giờ chúng ta có thể liên hệ độc quyền và XOR.

Vì vậy, chúng tôi có thể làm điều đó một cách dễ dàng, vì nhiều công cụ có sẵn trực tuyến. Và chúng tôi đã có được lá cờ thứ 14 mà không cần nỗ lực.

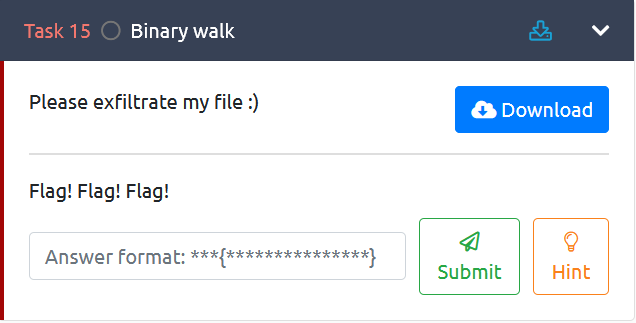

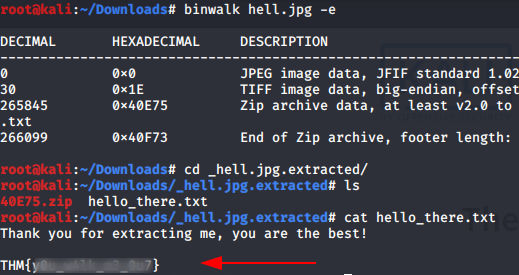

[NHIỆM VỤ 15] Đi bộ nhị phân

Vì tên nhiệm vụ này gợi ý một bước đi nhị phân và manh mối cũng hướng chúng ta đến bước đi rác, nó là một công cụ rất hữu ích trong việc in mật mã. Nhưng chỉ được sử dụng để trích xuất tệp ẩn từ các hình ảnh. Đó là binwalk

Vì vậy, chúng tôi đã trích xuất các tệp từ jpg và tìm thấy một tệp txt. Và do đó, chúng tôi có lá cờ thứ 15 trong tệp này.

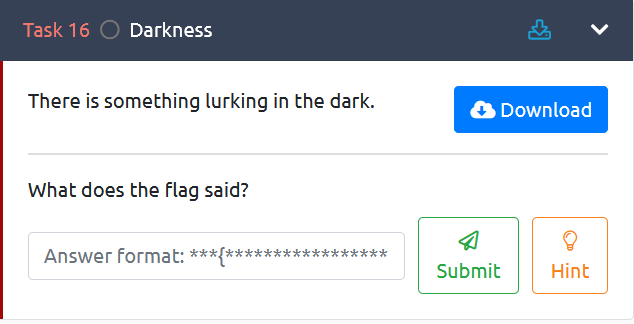

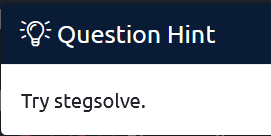

[NHIỆM VỤ 16] Bóng tối

Trong nhiệm vụ này, gợi ý của chúng tôi là stegsolve. Stegsolve là một công cụ phân tích, giải quyết và trích xuất dữ liệu hình ảnh mật mã.

Chúng tôi phải đánh giá hình ảnh của mình bằng cách lọc các màu khác nhau trong một hình ảnh bằng cách sử dụng stegsolve. Chúng ta có thể tải xuống stegsolve bằng các lệnh đầu cuối này

| 1 2 3 | wget http://www.caesum.com/handbook/Stegsolve.jar -Ostegsolve.jar chmod +x stegsolve.jar |

Bây giờ chúng ta chỉ cần mở hình ảnh bằng stegsolve

Trong lần đầu tiên, đây chỉ là hình ảnh màu đen và ta phải liên tục phân tích hình ảnh dưới các màu sắc khác nhau để hình ảnh kỳ quặc có thể tỏa sáng như thế này.

Và do đó chúng tôi có lá cờ thứ 16

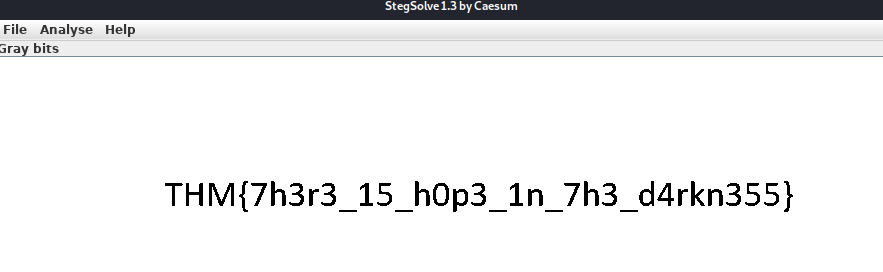

[NHIỆM VỤ 17] Một QR có âm thanh

Nhiệm vụ này khá giống với nhiệm vụ 6. Trong tác vụ này, chúng tôi có một hình ảnh QR và chúng tôi sẽ quét nó và lấy thông tin từ đó.

Nhưng thú vị là chúng tôi có một liên kết ở đó chuyển hướng đến một liên kết âm thanh

Nhưng sau khi lắng nghe nó một cách cẩn thận trong chuyển động chậm, chúng tôi đã có được lá cờ thứ 17 của mình.

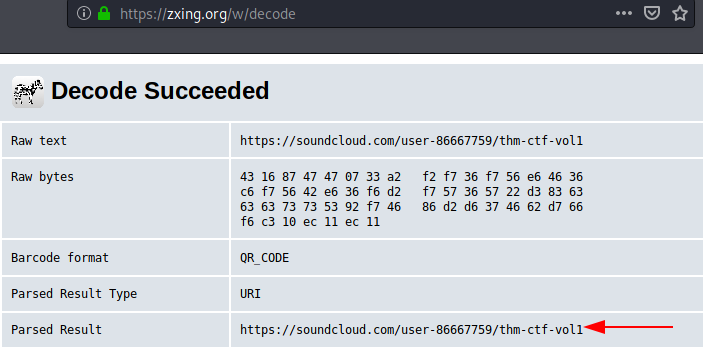

[NHIỆM VỤ 18] Tìm lại quá khứ

Trong nhiệm vụ này như một tiêu đề liên quan đến quá khứ, điều duy nhất hiện lên trong tâm trí chúng tôi là cỗ máy Wayback và ngày giờ trong mô tả làm rõ ràng nghi ngờ của chúng tôi.

Vì vậy, để kiểm tra các bản chụp hoặc lưu trữ trước đây của bất kỳ trang web nào, chúng ta có thể sử dụng Wayback Machine. Sau khi phân tích kết quả, chúng ta có thể thấy có một bản chụp trang web vào ngày 2 tháng 1 năm 2020

Nhưng khi chúng tôi truy cập trang web đó, chúng tôi đã nhận được lá cờ thứ 18 của mình.

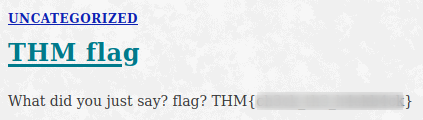

[NHIỆM VỤ 19] Không thể theo dõi!

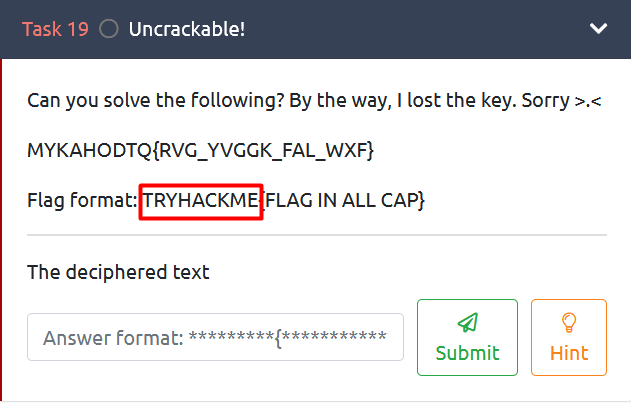

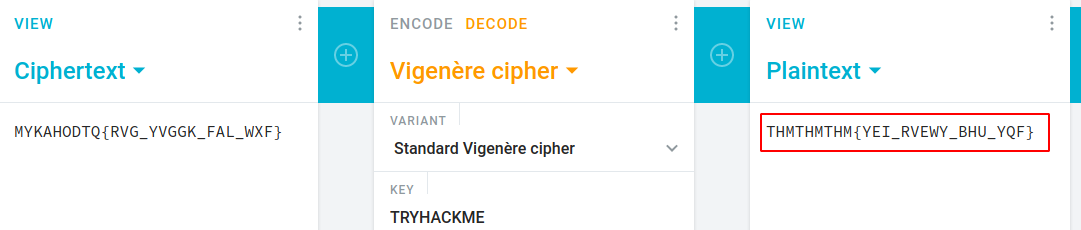

Chúng tôi có một văn bản được nhúng trong vai trò này để chúng tôi có thể cố gắng giải mã nó. Vì vậy, chúng tôi đã thử nó với mật mã Ceaser và một số phương pháp khác, nhưng chúng tôi biết điều này từ manh mối rằng đây là mật mã vigenere.

Nhưng bây giờ vấn đề bắt đầu bởi vì trong khi giải mã nó, chúng tôi yêu cầu một chìa khóa.

Vì vậy, có một điều kỳ lạ mà chúng ta có thể nhận thấy là tất cả các cờ ở định dạng THM {………} nhưng ở định dạng cờ nhiệm vụ này là TRYHACKME {………}, đó là lý do tại sao chúng tôi sử dụng nó làm khóa và có một giá trị mã hóa khác .

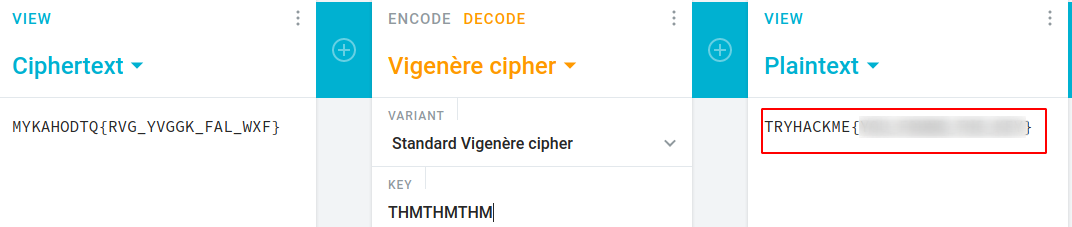

Có vẻ như chúng tôi đã tìm thấy một THMTHMTHM không đổi khác. Bây giờ chúng ta có thể cố gắng giải mã liên tiếp bằng cùng một khóa là TRYHACKME hoặc chúng ta cũng có thể sử dụng THMTHMTHM làm khóa để giải mã MYKAHODTQ {RVG YVGGK FAL WXF}

Nhưng chúng tôi đã có lá cờ thứ 19 bằng cách sử dụng THMTHMTHM làm khóa

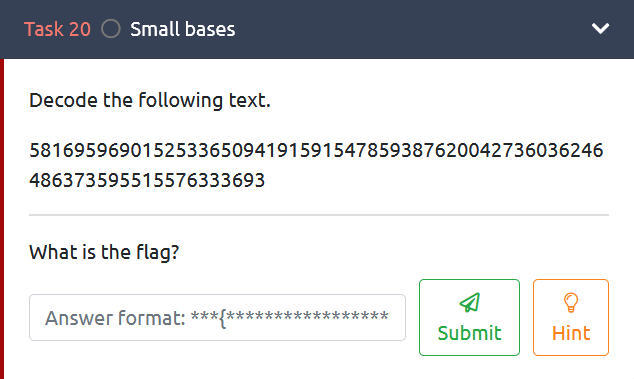

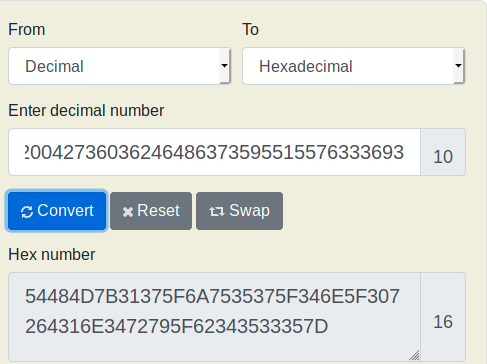

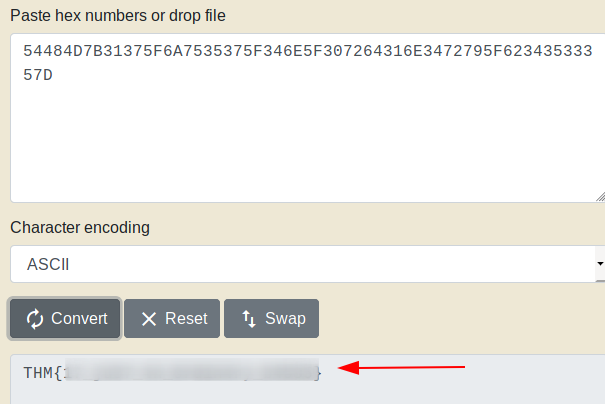

[NHIỆM VỤ 20] Căn cứ nhỏ

Nhiệm vụ này cũng thuộc về mật mã. Trong nhiệm vụ này, các gợi ý nói (dec-> hex -> ASCII), chúng tôi chỉ cần làm theo các mẹo sau đó là chuyển đổi thập phân thành hex trước

Sau đó Hex thành ASCII

Và do đó chúng tôi có lá cờ thứ 20

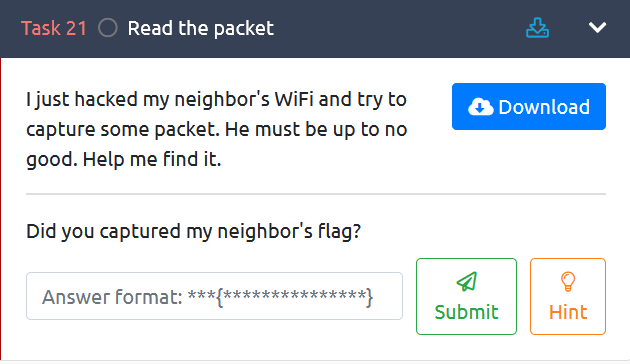

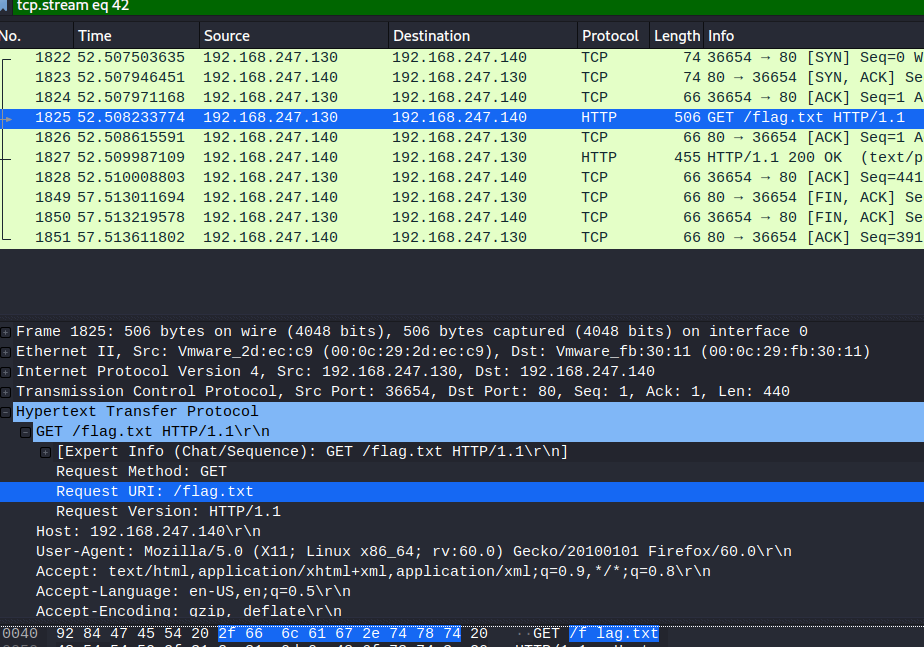

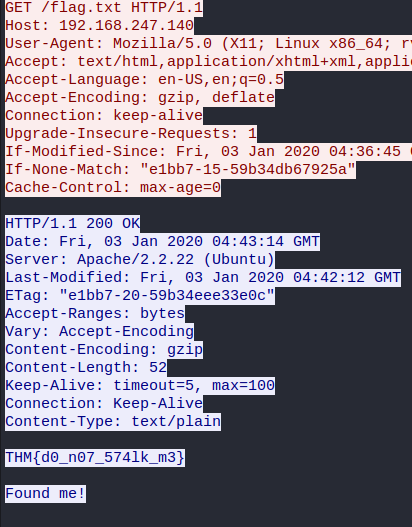

[NHIỆM VỤ 21] Đọc gói tin

Trong tác vụ này khi chúng tôi tải xuống tệp đó là một tệp pcapfile. Vì vậy, nó đã xóa rằng đó là một tệp Wireshark

Và như tên tác vụ gợi ý chúng ta phải đọc bất kỳ gói nào trong bất kỳ gói nào, vì vậy sau khi áp dụng nhiều bộ lọc và tìm kiếm, chúng ta có thể nhận được yêu cầu mà flag.txt đã được gửi, vì vậy chúng ta chỉ cần mở tệp đó với sự trợ giúp của suối.

Và ở đây chúng tôi đã giành được lá cờ cuối cùng của chúng tôi.

SỨ MỆNH ĐÃ ĐƯỢC THỰC HIỆN !!

Tác giả : Dheeraj Gupta là một Hacker có đạo đức được chứng nhận, Người kiểm tra thâm nhập và một người đam mê công nghệ trong lĩnh vực Mạng & An ninh mạng

Bình luận về bài viết này