CEH v11 (PLUS) Online CTF Startup THM

Leo thang Đặc quyền trong Linux

Hôm nay chúng ta sẽ giải quyết một thử thách boot2root khác được gọi là “Khởi động”. CTF có sẵn tại TryHackMe để thực hành thử nghiệm thâm nhập. Phòng thí nghiệm này không khó nếu chúng ta có kiến thức cơ bản phù hợp để phá các phòng thí nghiệm và chú ý đến tất cả các chi tiết mà chúng ta tìm thấy trong quá trình trinh sát.

Mức độ: Dễ dàng

Phương pháp kiểm tra thâm nhập

Trinh sát

- Nmap

Sự liệt kê

- Tìm kiếm

- Wireshark

- Pspy64

Khai thác

- Lạm dụng người dùng ẩn danh có đặc quyền ghi trong dịch vụ FTP

Nâng cấp đặc quyền

- Thông tin đăng nhập không được mã hóa

- Lạm dụng các tập lệnh chạy trong crontab

- Chụp cờ

Hướng dẫn

Trinh sát – RECON (Kiến thức chương 2 CEH v11 )

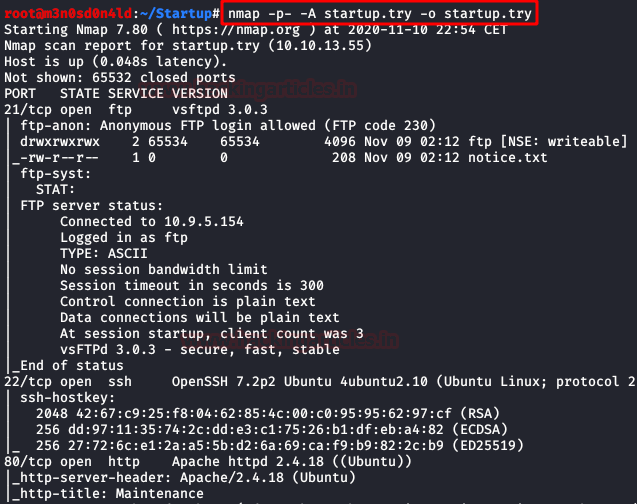

Chúng tôi đặt địa chỉ IP trong tệp “ etc / hosts ” và thực thi nmap .

| 1 | nmap -p- -A startup.try |

BQT : các bạn nên ghi chú cú pháp nmap -sC -sV -T4 -p- -v , hoặc “lười” thì chơi luôn cái -A, nếu -A không ra thì phải quét tinh tế hơn , giảm thời gian lại…

có thể thấy port 21,22 và 80 với 21 cho truy cập không cần password

- thử searchsploit tìm các bug liên quan đế version của những dịch vụ xem có gì không

Sự liệt kê

Nmap cho chúng tôi biết rằng có thể truy cập FTP là người dùng ” ẩn danh “, chúng tôi nhập và tải xuống tệp.

hãy ftp vào máy chủ (các bạn có thể dùng IP thay cho tên hostname như minh họa, nếu dùng tên này phải chỉnh lại host file, và có nhiều bài phải chỉnh host file mới làm được)

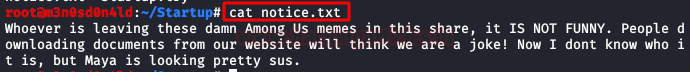

ta thấy mình vào không cần password, dùng lệnh dir để xem thấy có tập tin notice.txt, hãy tải về với lệnh get (nếu đặt wireshark và follow stream các bạn sẽ thấy nhiều thứ hay ho trong tiến trình này đó, như là lệnh dir, lệnh get …)

Chúng tôi đọc tệp và chúng tôi nhận thấy rằng họ không ngừng “đùa cợt” khi tải lên các tệp ngẫu nhiên, điều này cho chúng tôi hiểu rằng có thể tải tệp lên…. Điều gì về một shell ngược ?

Các bạn xem kỹ ý tứ của tụi họ muôn gì, mấy bài này là dạng CTF nên nó hay hint trong đây , chứ hệ thống thật khi download mấy file này về chắc sẽ có FBI Warning 🙂

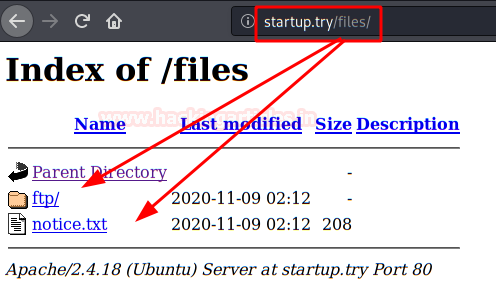

Ý họ là vào port 80

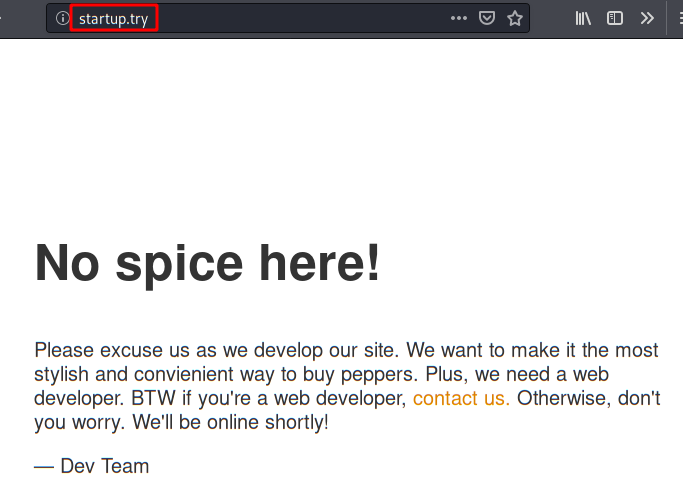

Chúng tôi truy cập vào trang web, chúng tôi không tìm thấy bất kỳ liên kết nào có thể cho chúng tôi biết vị trí của các tệp, mặc dù có chú thích trong mã nguồn cho bạn biết rằng khi bạn vào cập nhật ..

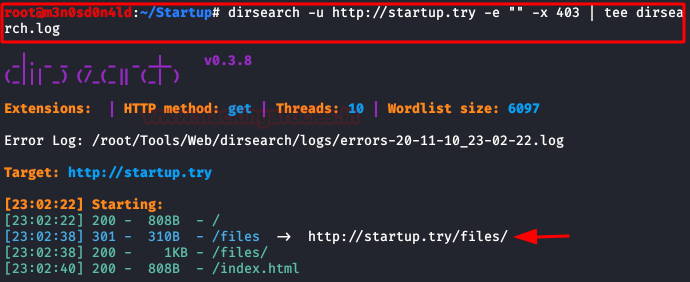

Đã đến lúc bắt đầu tìm kiếm , trong giây lát, chúng tôi sẽ liệt kê một thư mục sẽ thu hút sự chú ý của chúng tôi.

BQT : 100 % khi gặp port 80 thì các bạn cứ vào xem page source rồi tiếp theo dri search hay bruteforce với dirserach, dirbuster hay tool được yêu thích nhất cho vụ này là gobuster, để mang lại hiệu quả cao cần có wordlist và tìm riêng theo thể loại file, lấy ví dụ up con shell lên mà chẳng rõ nó nắm đâu thì nên tìm theo phần mở rộng hay tên file để kiếm

Ở đây, sau một hồi dò quet các bạn thấy có thư mục files (có thể nikto xem nó có cho upload hay chạy method nào không, nhiều ctf nó cho ta upload với method PUT để up shell ) Chúng ta truy cập vào đường dẫn, chúng ta sẽ thấy tệp và thư mục được lưu trữ trong FTP. Vậy có thể upshell vào đây ?

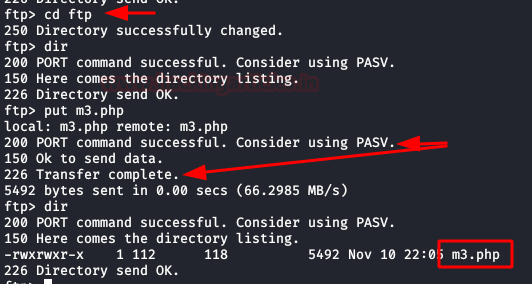

Khai thác

Chúng tôi tải lên webshell / reverse shell chúng tôi (hãy sử dụng con shell từ Pentestmonkey ), đặt một netcat lắng nghe và thực thi tệp PHP của chúng tôi.

Và chúng ta sẽ có một kết nối bên trong máy. Chúng tôi thực hiện hai lệnh yêu thích của mình để có một trình bao tương tác.

Các bạn lưu ý lệnh python để escape shell nâng cấp TTYShell, quan trọng đó …, nó là 1 shell tương tác, khi đó ta thấy dấu nhắc rất quen thuộc và có thể giữ session không bị rớt , các bạn thấy có tập tin recipe.txt, đọc nó …Đọc thì thấy rất lung tung …

Nâng cấp đặc quyền (người dùng “Lennie”)

Có nhiều hướng, ta sẽ bàn sau còn bây giờ cứ thoe hướng dò trong pcap như tác giả đã trình bày, sau này các bạn nên suy nghĩ cách leo qua lỗi kernel …

Chúng tôi thực hiện điều tra và tìm thấy một thư mục được gọi là “ incidents ”, bên trong nó, có một tệp “ suspicious.pcapng ” mà rất có thể có một số thông tin xác thực hoặc thông tin cung cấp cho chúng tôi một số manh mối để leo lên các đặc quyền.

Chúng tôi tải xuống tệp với sự trợ giúp của netcat .

Chúng tôi thiết lập một máy chủ HTTP bằng Python, tải tệp xuống máy và thay thế tệp gốc. Hãy xem để thấy thông tin mật khẩu và tài khoản, đến lúc này hãy nhớ là còn port 22 để chui vào thử bằng tài khoản này

Chúng tôi xác thực với người dùng “ lennie ” và bằng SSH và chúng tôi truy cập vào nhà của anh ta và đọc cờ của “user.txt ”.

Nâng cấp đặc quyền (gốc)

Chúng tôi chạy “ pspy64 ” và thấy rằng một tập lệnh được thực thi sau mỗi X phút.

Chúng tôi đã cố gắng sửa đổi hai tệp đầu tiên, nhưng chúng tôi không có quyền truy cập, nhưng chúng tôi có quyền truy cập vào “ /etc/print.sh “. Lợi dụng điều này, chúng tôi chèn một trình bao đảo ngược trong bash và đặt một netcat để nghe trên cổng 6666.

đợi một vài phút và chúng tôi sẽ có một shell làm gốc . Và cuối cùng, lá cờ của chúng ta.

Các bạn lưu ý, cần tìm hiểu loạt bài leo thang qua crontab để đủ skill leo thang bài này. BQT sẽ cung cấp loạt bài liên quan ở phần sau ……. Các bạn hãy đón xem tại đây : Leo Thang Đặc Quyền Trên LINUX

Bình luận về bài viết này