Microsoft Safety Scanner hay còn được gọi là Công cụ Hỗ trợ Ứng phó sự cố Khẩn cấp của Microsoft (MSERT), là một công cụ chống phần mềm độc lập di động bao gồm chữ ký Microsoft Defender để quét và xóa phần mềm độc hại đã phát hiện.

MSERT là một máy quét theo yêu cầu và sẽ không cung cấp bất kỳ biện pháp bảo vệ thời gian thực nào. Do đó, nó chỉ nên được sử dụng để quét tại chỗ và không được dựa vào như một chương trình chống vi-rút chính thức.

Hơn nữa, MSERT sẽ tự động xóa bất kỳ tệp nào được phát hiện và không cách ly chúng nếu bạn không khởi động chương trình với đối số /N, như trong msert.exe /N. Để quét web shell và không xóa chúng, bạn cũng có thể sử dụng tập lệnh PowerShell được mô tả ở cuối bài viết.

Công cụ Safety Scanner Microsoft có các phiên bản thực thi trên 32-bit hoặc 64-bit và sử dụng để thực hiện quét tại chỗ của một máy khi cần thiết.

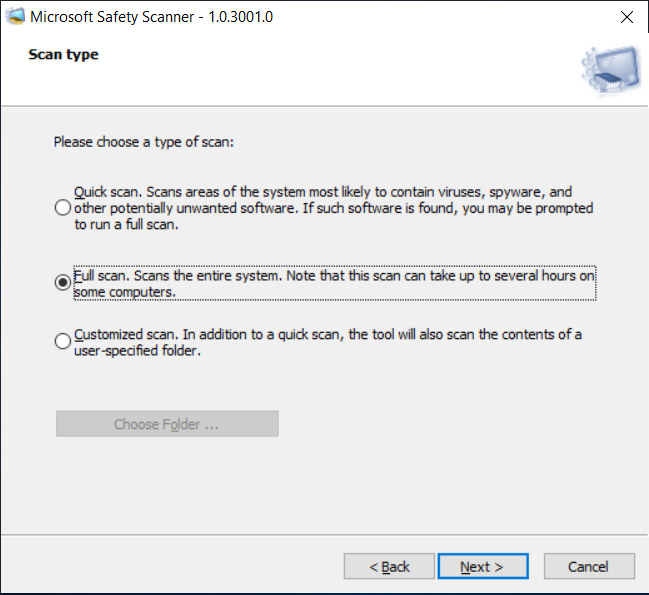

Sau khi khởi chạy chương trình, hãy đồng ý với các thỏa thuận cấp phép và bạn sẽ được hiển thị màn hình hỏi bạn muốn thực hiện kiểu quét nào.

Microsoft khuyên bạn nên chọn tùy chọn ‘Quét toàn bộ’ để quét toàn bộ máy chủ.

Vì quá trình quét toàn bộ có thể mất nhiều thời gian tùy thuộc vào kích thước cài đặt của bạn, Microsoft cũng cho biết bạn có thể thực hiện ‘Quét được tùy chỉnh’ đối với từng thư mục sau.

- %IIS installation path%\aspnet_client\*

- %IIS installation path%\aspnet_client\system_web\*

- %Exchange Server installation path%\FrontEnd\HttpProxy\owa\auth\*

- temporary ASP.NET files path

- %Exchange Server Installation%\FrontEnd\HttpProxy\ecp\auth\*

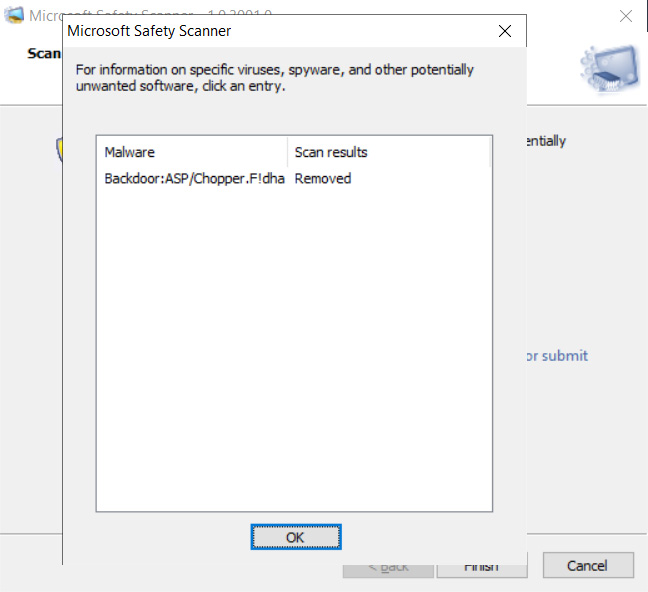

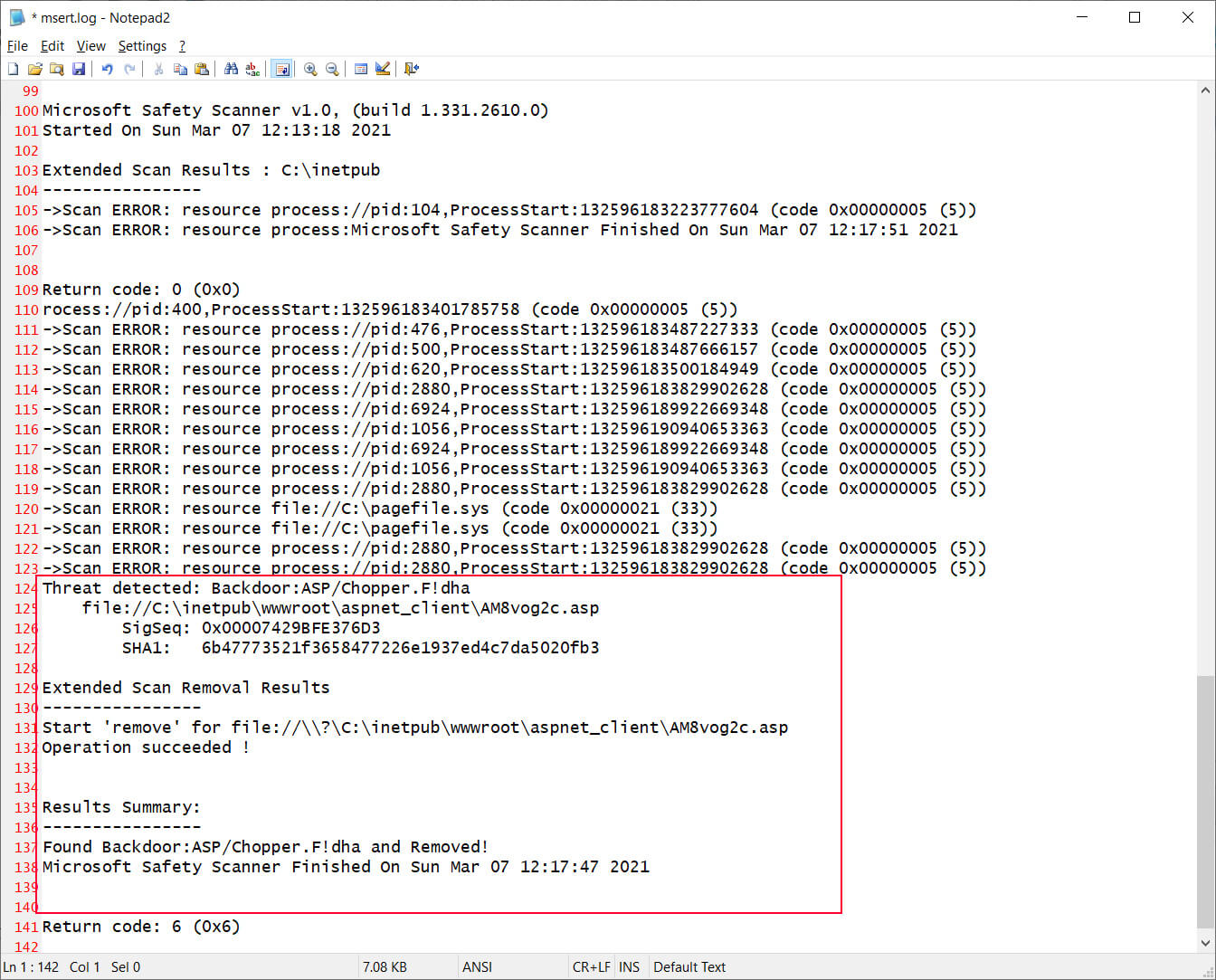

Sau khi quá trình quét kết thúc, MSERT sẽ báo cáo những tệp nào đã bị xóa và tên của chúng.

Để biết thêm thông tin chi tiết về những tệp nào đã bị xóa, bạn có thể tham khảo tệp % SYSTEMROOT% \ debug \ msert.log , như được hiển thị bên dưới.

Khi hoàn tất việc sử dụng MSERT, bạn có thể gỡ cài đặt công cụ này chỉ bằng cách xóa tệp thực thi msert.exe.

Các tập lệnh PowerShell mới tìm thấy các web shell

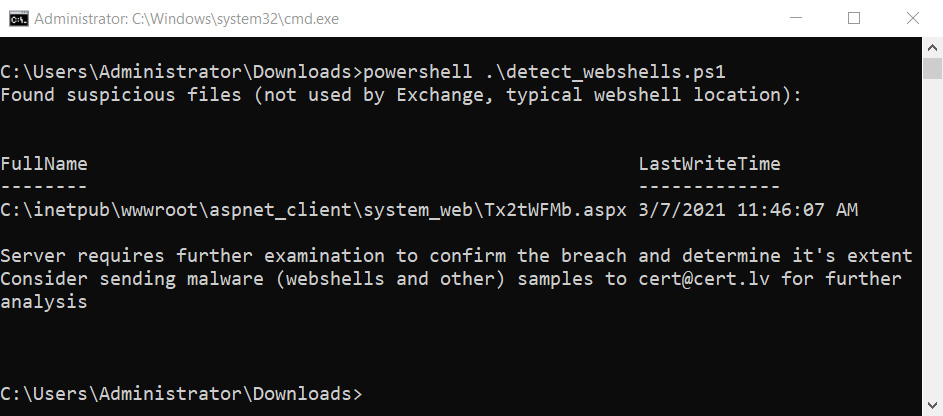

Nếu bạn muốn quét web shell mà không xóa chúng, bạn có thể sử dụng tập lệnh PowerShell mới có tên là detector_webshells.ps1 do CERT Latvia tạo ra.

“Hoạt động ban đầu trong tháng 1 năm 2021 được cho là do HAFNIUM, tuy nhiên kể từ đó các tác nhân đe dọa khác đã nắm được các hoạt động khai thác này và bắt đầu sử dụng chúng. Trước khi tiết lộ công khai & các bản vá được xuất bản bởi Microsoft (kể từ ngày 27 tháng 2 hoặc lâu hơn), các máy chủ Exchange bị lộ công khai bắt đầu được bị khai thác một cách bừa bãi. “

“Do đó, việc cài đặt các bản cập nhật Exchange mới nhất ngay sau khi Microsoft xuất bản chúng không hoàn toàn giảm thiểu nguy cơ bị xâm phạm trước , do đó tất cả các máy chủ Exchange cần được kiểm tra các dấu hiệu truy cập trái phép”, CERT-LV giải thích trong phần mô tả dự án của họ.

Tập lệnh này sẽ hiển thị các tệp chứa các chuỗi cụ thể được sử dụng bởi trình bao web, nhưng không phải Microsoft Exchange, trong các cuộc tấn công ProxyLogon. Ưu điểm của tập lệnh này là nó sẽ không xóa tệp và cho phép người phản hồi sự cố phân tích sâu hơn.

Bạn có thể tìm thêm thông tin về cách sử dụng tập lệnh này trong kho lưu trữ GitHub của dự án CERT-LV .

Microsoft cũng phát hành một tập lệnh PowerShell có tên Test-ProxyLogon.ps1 có thể được sử dụng để tìm kiếm các chỉ số về sự xâm phạm (IOC) liên quan đến các cuộc tấn công này trong các tệp nhật ký Exchange và OWA.

Các học viên lớp CEH v11 và CHFI v9 cần demo cách chạy những công cụ này

Security365 – Trung Tâm Đào Tạo Bảo Mật Thông Tin Trực Tuyến Số 1 Việt Nam

Bình luận về bài viết này