Trong tuần nay có một lỗi bảo mật RCE trên hệ thống VMware vCenter Server có tên mã là CVE-2021-21972: VMware vCenter Server Remote Code Execution Vulnerability cực kì nguy hiển với thang điểm 9.8/10, chỉ thua Zero Logon một ít . Hiện đã có PoC và mã khai thác của các chuyên gia bảo mật từ Trung Quốc nên vấn đề càng trầm trọng.

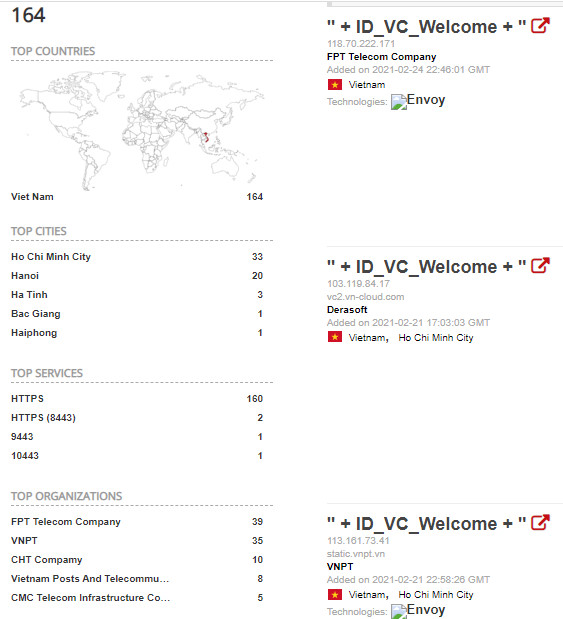

Theo khảo sát của Security365 thì ở Việt Nam còn khoảng 160 máy chủ loại này đang tiếp xúc trực tiếp với internet nên cần vá lỗi khẩn cấp. Trong số đó có hơn 30 máy tại HCM và hơn 20 máy tại Hanoi của FPT Telecom (gần 40 máy) và VNPT hơn 20 máy chủ.

Cộng cụ đánh giá lỗi bảo mật Nessus đã có plugin cho lổ hỗng này. Ngoài ra, phiên bản đám mây của Qualys cũng có thể dò tìm và phát hiện sự cố theo lịch định sẳn cho những máy chủ trực tuyến, hãy tham khảo thêm tại đây.

Đánh giá và quản trị lỗi bảo mật là một module rất quan trọng của chương trình đào tạo CEH v10 trở về sau, đã được tách riêng ra so với Module Scanning, với các học viên cần rèn luyện kỹ thao tác này với nessus,q ualys, nexpose, nmap nse hay gfi nss …

Các bạn tham khảo thêm về lổ hỗng bảo mật này tại https://swarm.ptsecurity.com/unauth-rce-vmware/

Hiện đã có bản vá bảo mật của nhà sản xuất, vì vậy bộ phận bảo trì hay xử lý sự cố ATTT cần tiến hành vá khẩn cấp, đừng để mất bò mới lo làm chuồng”. Nếu máy chủ có thông tin hay dữ liệu quan trọng cần tiến hành biện pháp sao lưu cẩn thận.

Trong trường hợp nguồn lực hạn chế hay mua dịch vụ từ các nhà cung cấp cần liên hệ với bộ phận hỗ trợ hay các chuyên gia bảo mật từ những cty hàng đầu như CyStack hay VnCERT để được suport thích hợp.

BQT Security365 (www.security365.vn)

Nguyễn Trần Tường Vinh – GHCE

Bình luận về bài viết này