CEH v11 @ https://akademy.edu.vn/course/khoa-hoc-cehv11-truc-tuyen/

Trong học phần này, bạn sẽ hoàn thành các bài tập sau:

- Bài tập 1 – Kỹ thuật liệt kê sử dụng các công cụ dựa trên Windows

- Bài tập 2 – Kỹ thuật liệt kê bằng công cụ Kali Linux

- Bài tập 3 – Kỹ thuật ngăn ngừa liệt kê

Sau khi hoàn thành phòng thí nghiệm này, bạn sẽ có thể:

- Sử dụng SuperScan cho NetBIOS Enumeration

- Sử dụng Hyena để liệt kê

- Thực hiện Liệt kê LDAP bằng Quản trị viên Softerra LDAP

- Thực hiện Liệt kê SNMP bằng Trình duyệt Mạng IP

- Thực hiện Enumeration DNS

- Thực hiện Liệt kê Máy chủ Windows bằng Rpcclient

- Thực hiện Liệt kê Máy chủ Linux bằng Nmap

- Thực hiện Liệt kê Trang web bằng Nmap

- Thực hiện liệt kê khối thông báo máy chủ (SMB)

- Ngăn chặn liệt kê ứng dụng web

- Ngăn chặn tính năng SNMP

- Ngăn chặn việc liệt kê LDAP

- Ngăn chặn việc liệt kê DNS

- Ngăn chặn Windows Enumeration

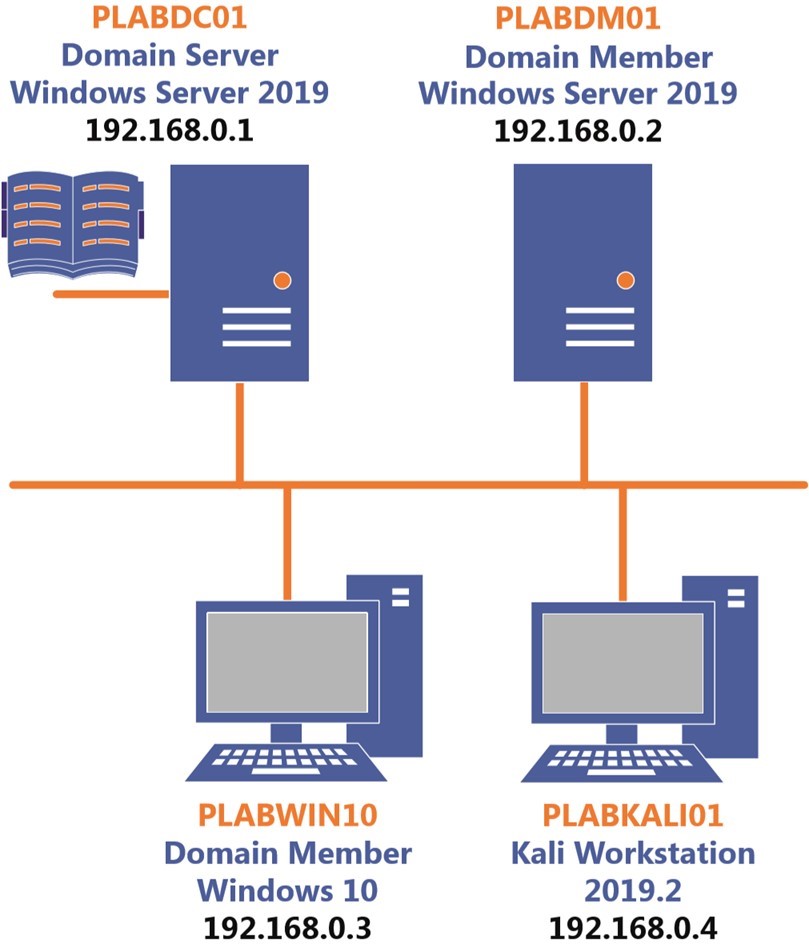

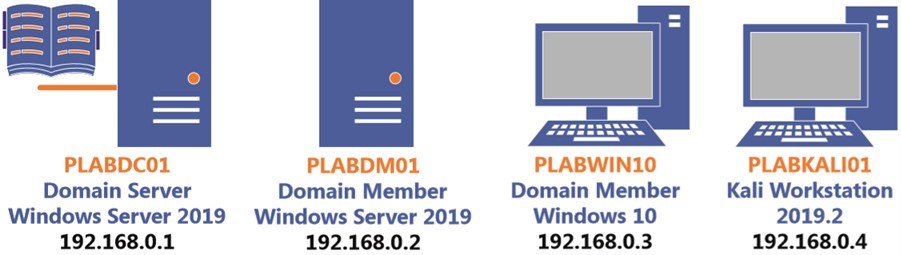

Trong phiên của bạn, bạn sẽ có quyền truy cập vào cấu hình lab sau.

Tùy thuộc vào các bài tập, bạn có thể sử dụng hoặc không sử dụng tất cả các thiết bị, nhưng chúng được hiển thị ở đây trong bố cục để hiểu tổng thể về cấu trúc liên kết của phòng thí nghiệm.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Bài tập 1 – Kỹ thuật liệt kê bằng các công cụ dựa trên Windows

Việc liệt kê cho phép bạn thiết lập một kết nối tích cực với một mục tiêu. Mục đích của bạn là trích xuất các loại thông tin khác nhau từ mục tiêu. Một số thông tin mà bạn có thể trích xuất là:

- Tên người dùng

- Tên nhóm

- Tên máy chủ

- Chia sẻ mạng và dịch vụ

- Bảng định tuyến

- Ứng dụng web

- Máy chủ web

- Thông tin SNMP

- Thông tin DNS

Có nhiều kiểu liệt kê khác nhau có thể được thực hiện. Một số trong số này là:

- Windows Enumeration

- Hệ điều hành Linux

- NetBIOS Enumeration

- SNMP Enumeration

- Liệt kê LDAP

- Liệt kê NTP

- Liệt kê SMTP

- Liệt kê DNS

Trong bài tập này, bạn sẽ học cách sử dụng một số kỹ thuật liệt kê bằng các công cụ dựa trên Windows.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Sử dụng SuperScan cho NetBIOS Enumeration

- Sử dụng Hyena để liệt kê

- Thực hiện Liệt kê LDAP bằng Quản trị viên Softerra LDAP

- Thực hiện Liệt kê SNMP bằng Trình duyệt Mạng IP

Thiết bị của bạn

Bạn sẽ sử dụng các thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn này ngay bây giờ.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Nhiệm vụ 1 – Sử dụng SuperScan để liệt kê NetBIOS

SuperScan là một công cụ quản lý mạng có các khả năng sau:

- Thông tin NetBIOS

- Tài khoản người dùng và nhóm

- Mạng chia sẻ

- Tình trạng dịch vụ

Để sử dụng SuperScan, để liệt kê NetBIOS, hãy thực hiện các bước sau:

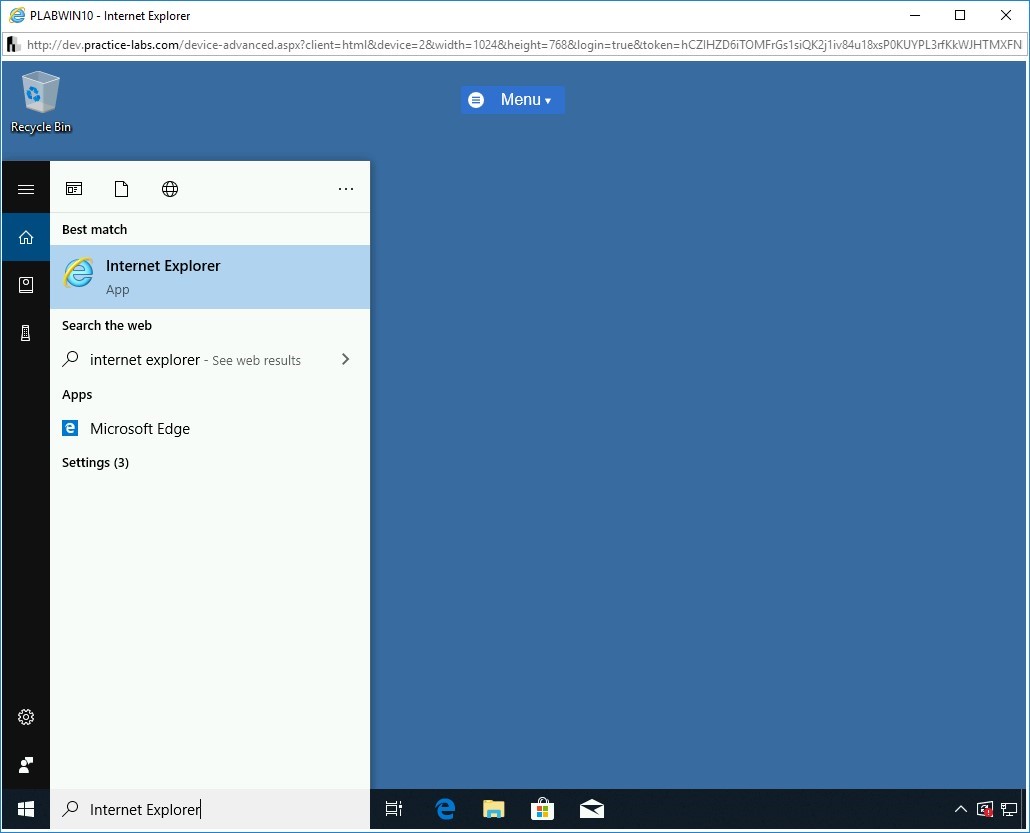

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 . Trong hộp văn bản Nhập vào đây để tìm kiếm , hãy nhập nội dung sau:

Internet Explorer

Từ kết quả tìm kiếm, chọn Internet Explorer .

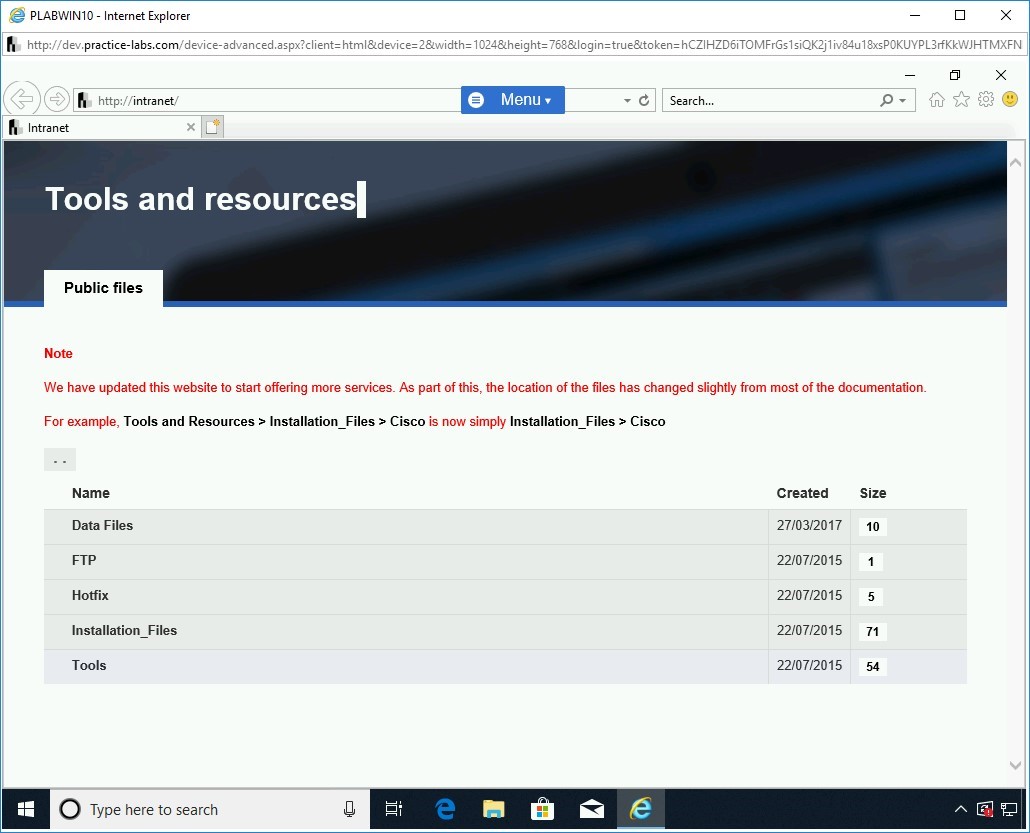

Bước 2

Internet Explorer mở trang web Công cụ và tài nguyên .

Nhấp vào Công cụ .

Bước 3

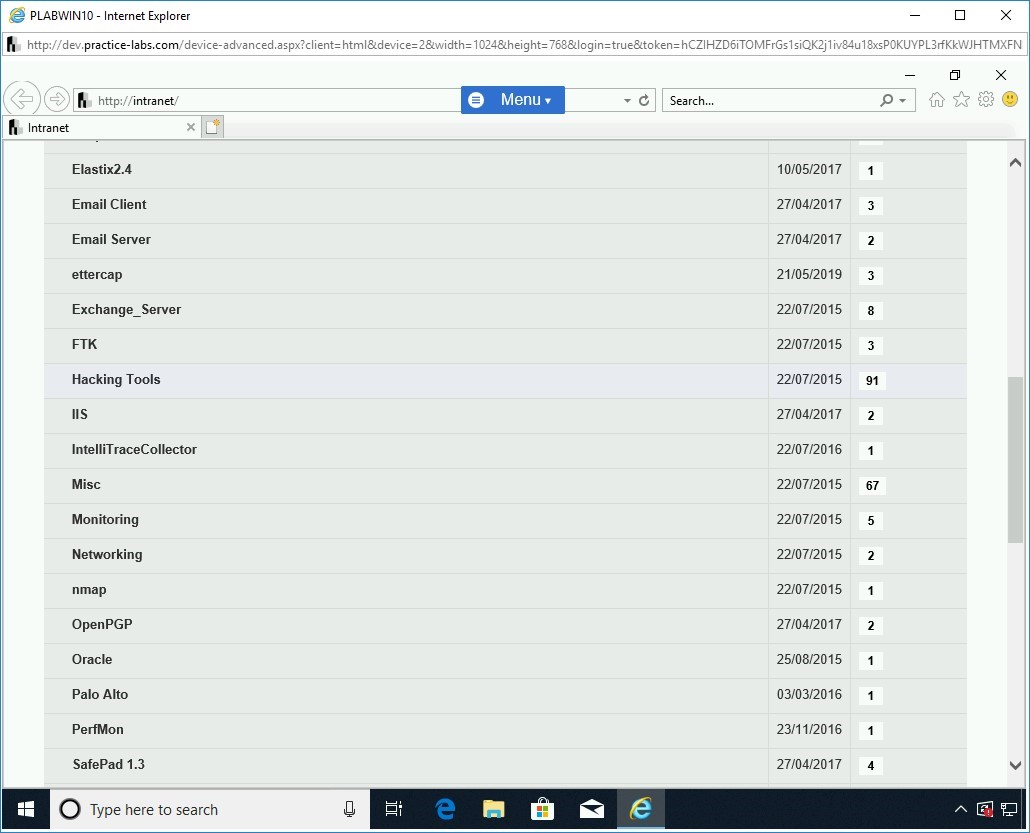

Bạn sẽ được chuyển hướng đến [..]> Công cụ .

Cuộn xuống một chút và tìm Công cụ Hacking .

Nhấp vào Công cụ lấy cắp dữ liệu .

Bước 4

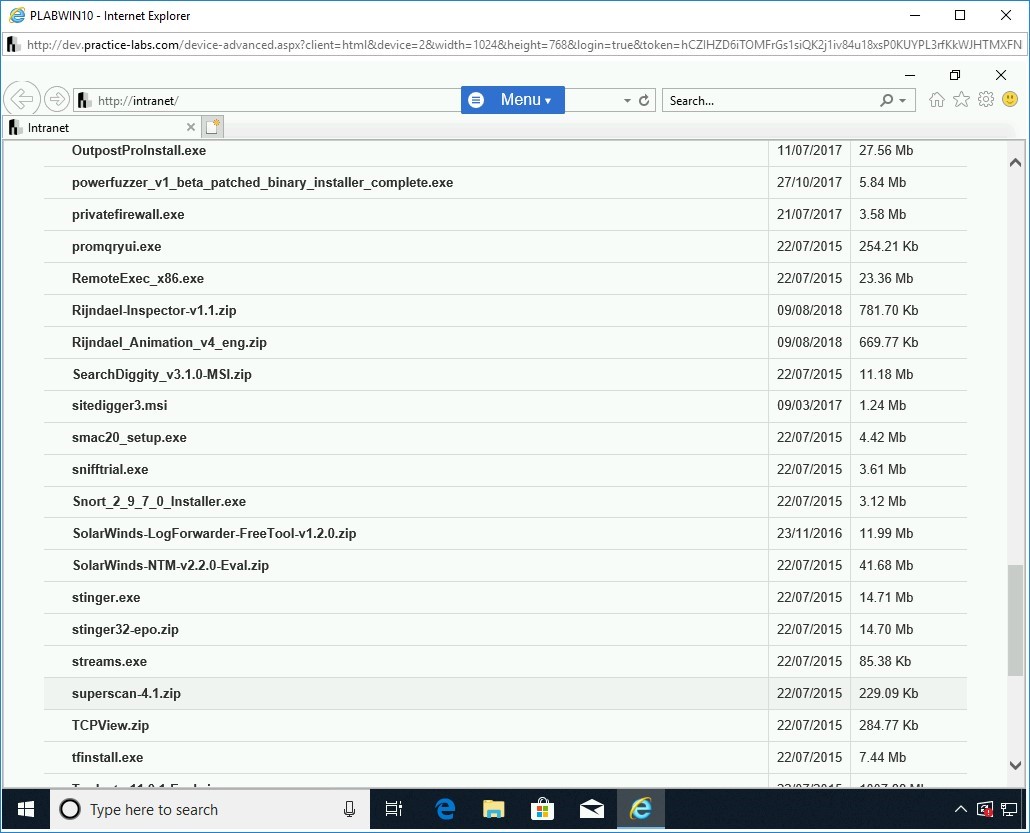

Trên trang [..]> Tools> Hacking Tools , cuộn xuống trang và tìm superscan-4.1.zip .

Nhấp vào superscan-4.1.zip .

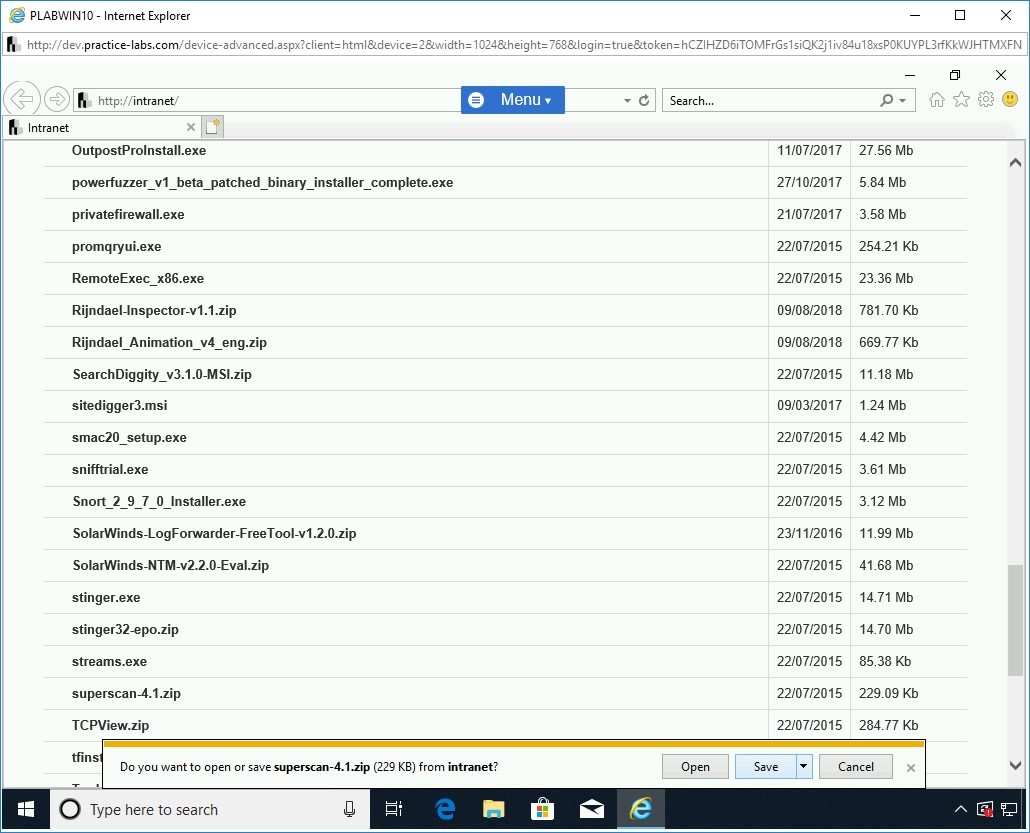

Bước 5

Trong thanh thông báo, nhấp vào Lưu .

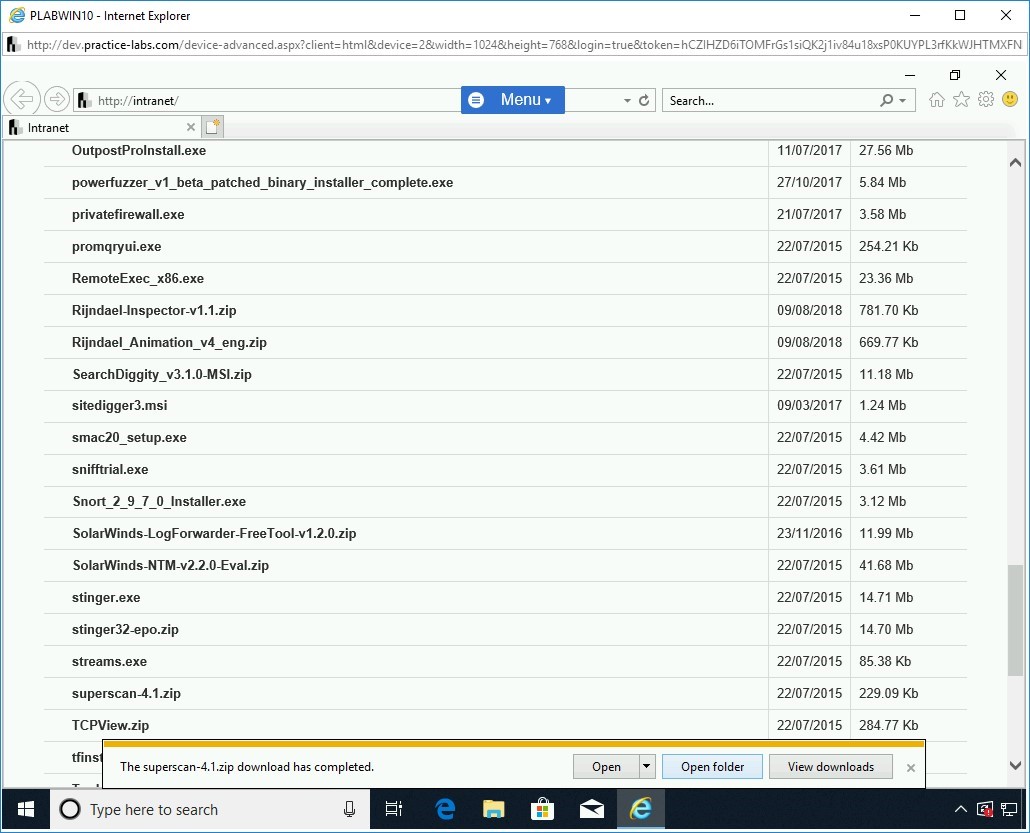

Bước 6

Khi quá trình tải xuống tệp hoàn tất thành công, trên thanh thông báo, nhấp vào Mở thư mục .

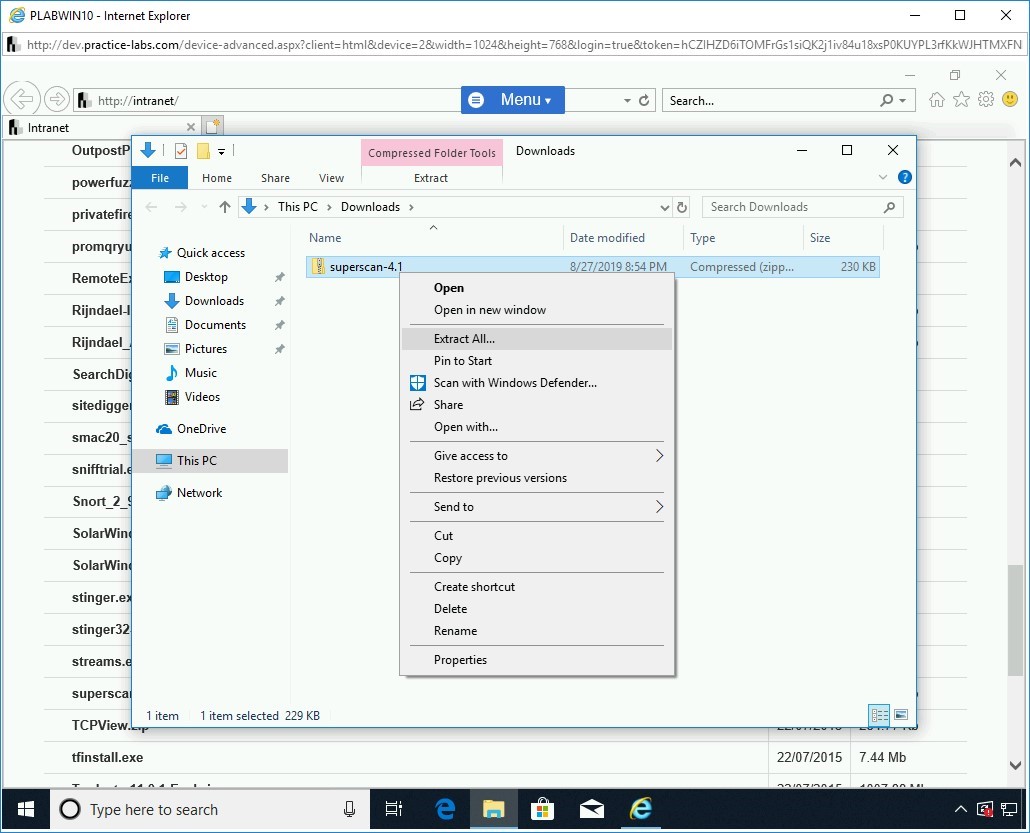

Bước 7

File Explorer mở thư mục Tải xuống có chứa tệp superscan-4.1.zip .

Nhấp chuột phải vào superscan-4.1 và chọn Giải nén tất cả .

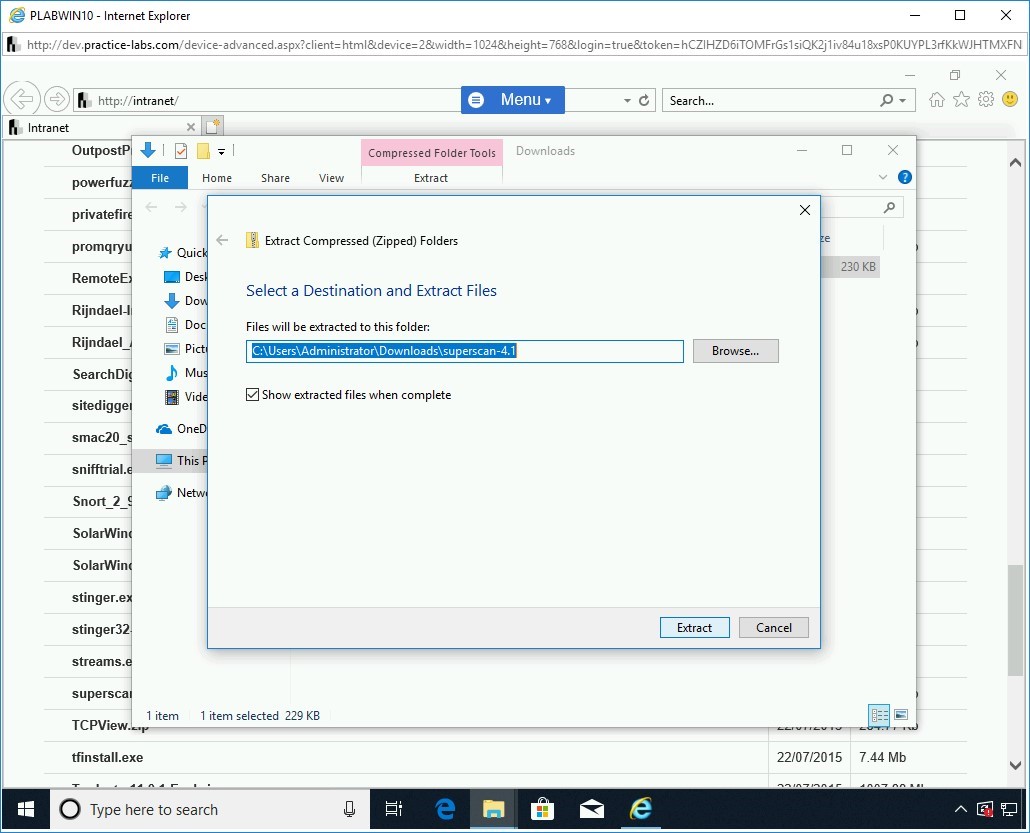

Bước 8

Trong hộp thoại Giải nén thư mục đã nén (đã nén) , giữ nguyên đường dẫn mặc định và nhấp vào Trích xuất .

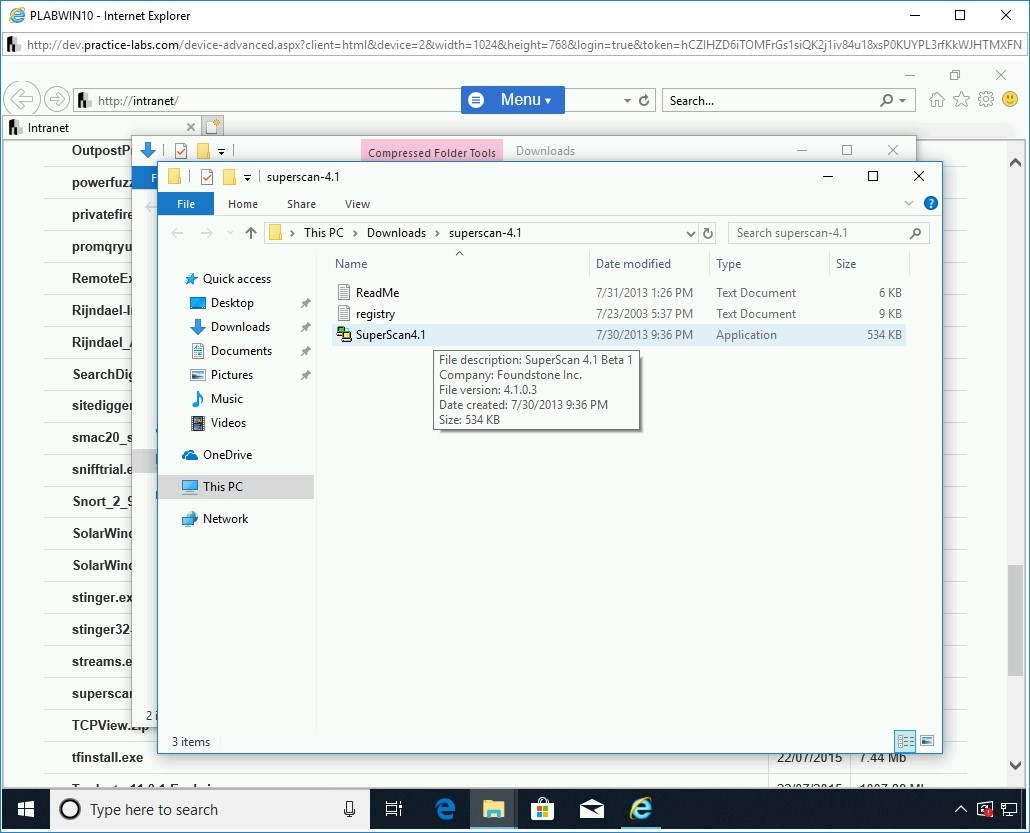

Bước 9

Một cửa sổ File Explorer mới sẽ mở ra với các tệp được giải nén. Bấm đúp vào SuperScan4.1 .

Bước 10

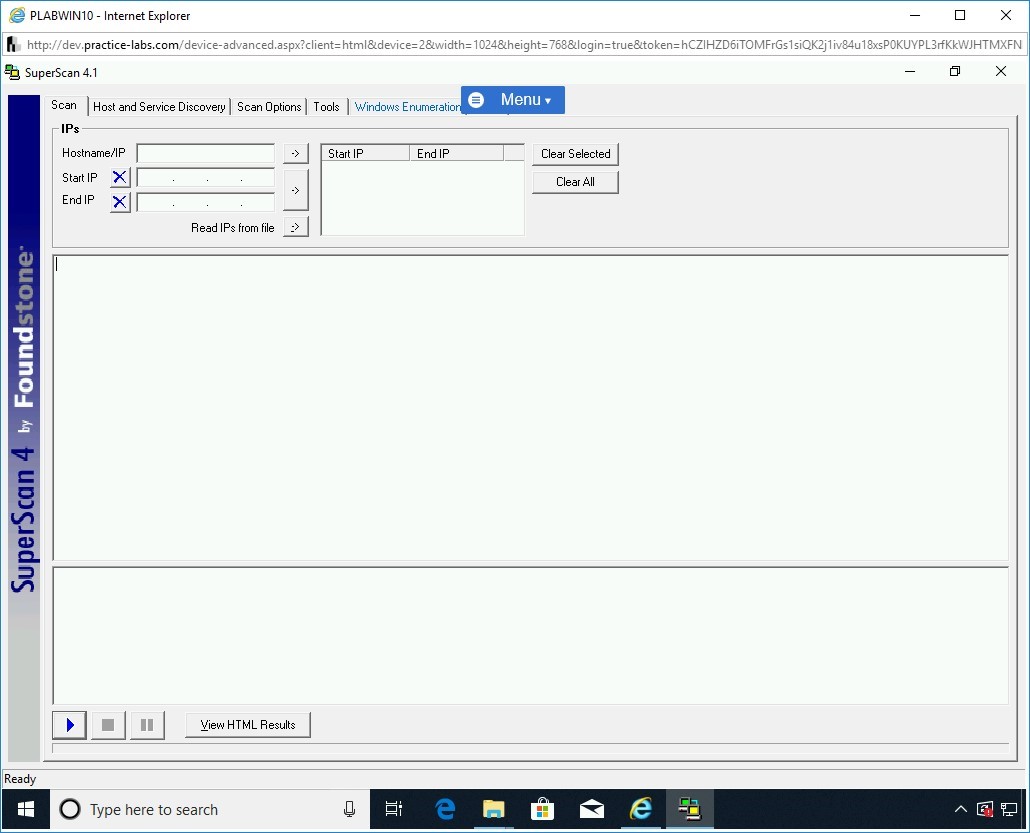

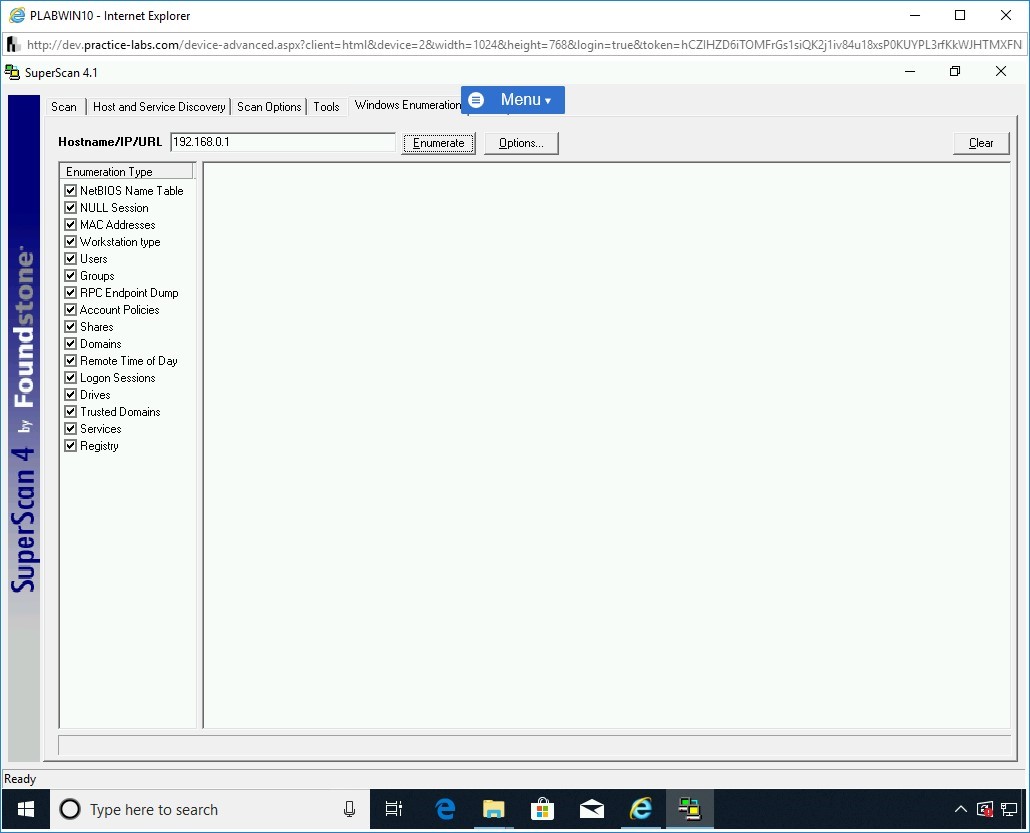

Các SuperScan 4.1 cửa sổ được hiển thị.

Trong cửa sổ SuperScan 4.1 , bấm vào tab Windows Enumeration .

Bước 11

Có hai ngăn trong tab Danh sách Windows . Ngăn bên trái chứa các kiểu liệt kê và ngăn bên phải sẽ hiển thị kết quả của kiểu liệt kê. Trong hộp văn bản Tên máy chủ / IP / URL , hãy nhập địa chỉ IP sau:

192.168.0.1

Nhấp vào Liệt kê .

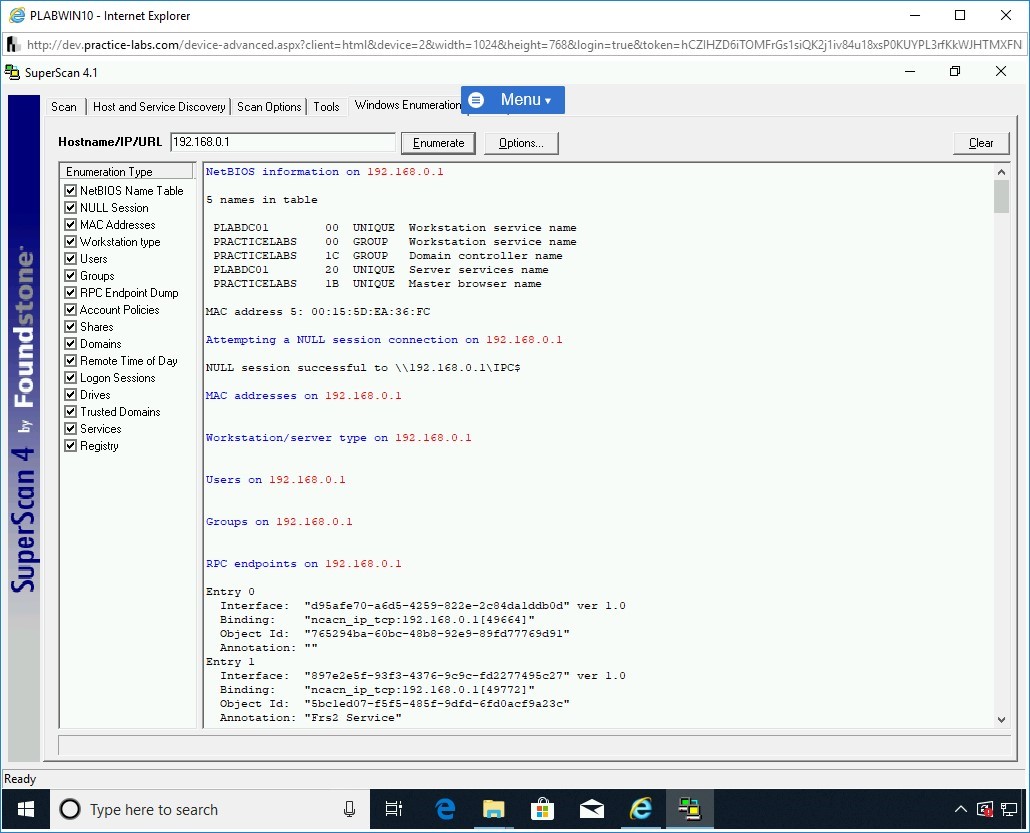

Bước 12

Kết quả được hiển thị trong khung bên phải. Cuộn lên để xem kết quả từ đầu.

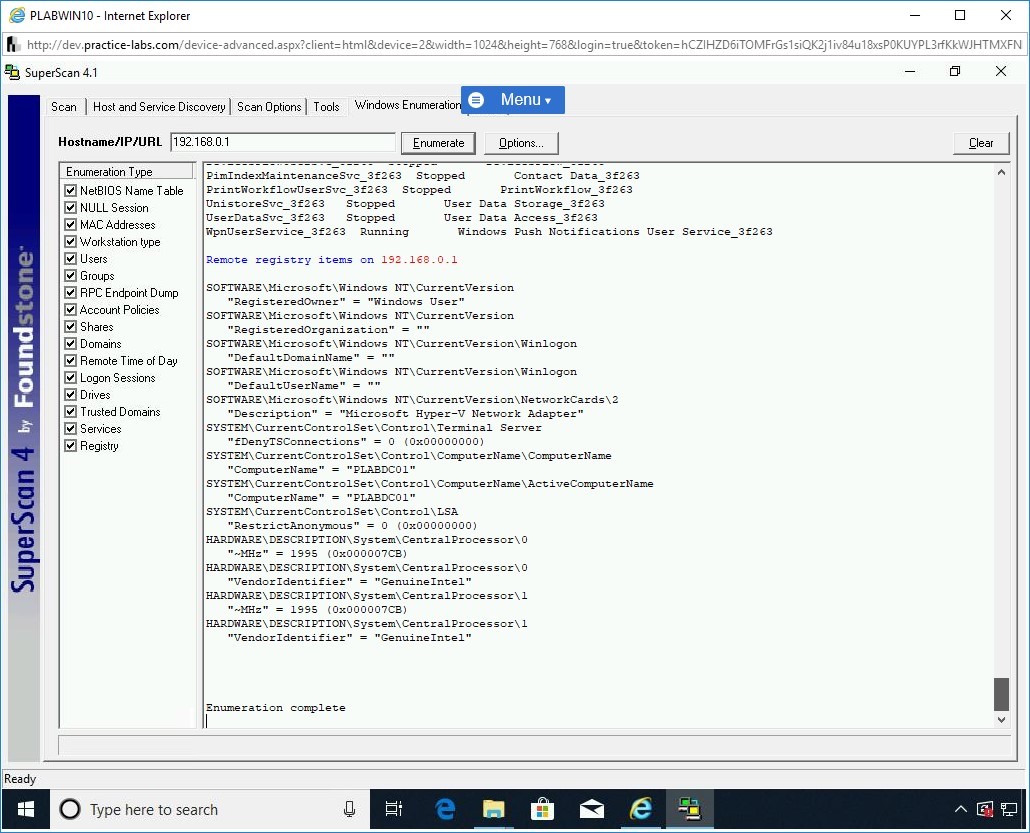

Bước 13

Bạn có thể xem kết quả đầy đủ bằng cách cuộn xuống.

Bước 14

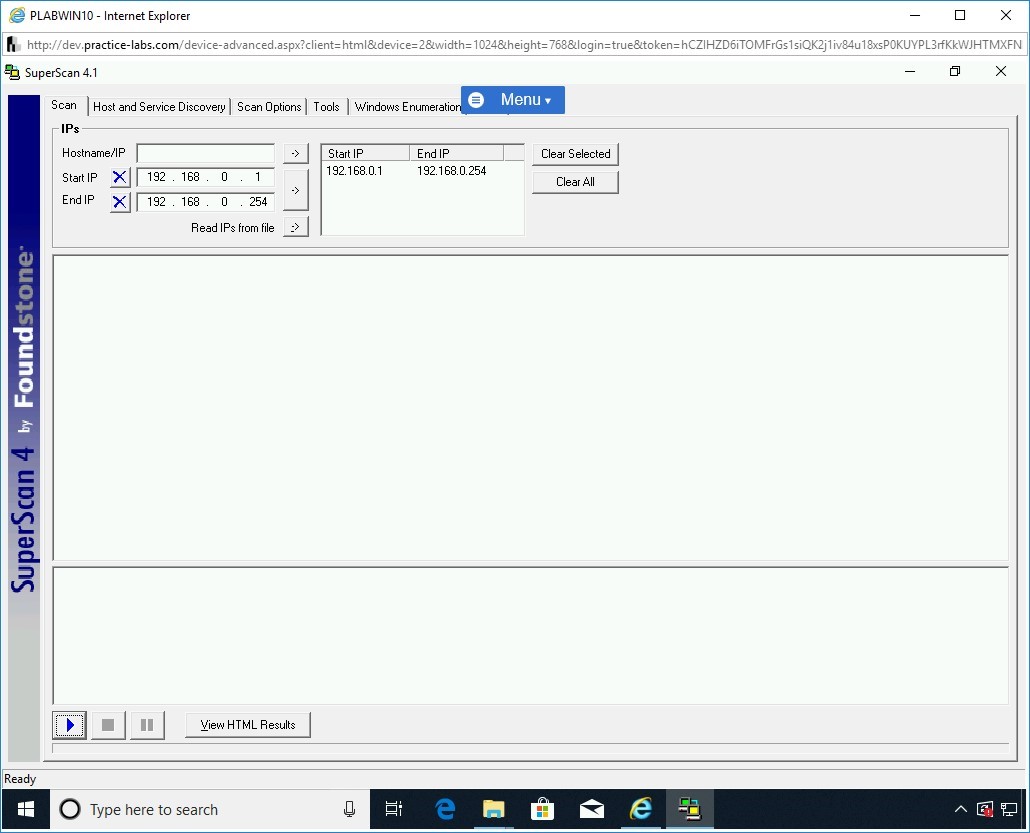

Sử dụng SuperScan , bạn cũng có thể thực hiện quét mạng.

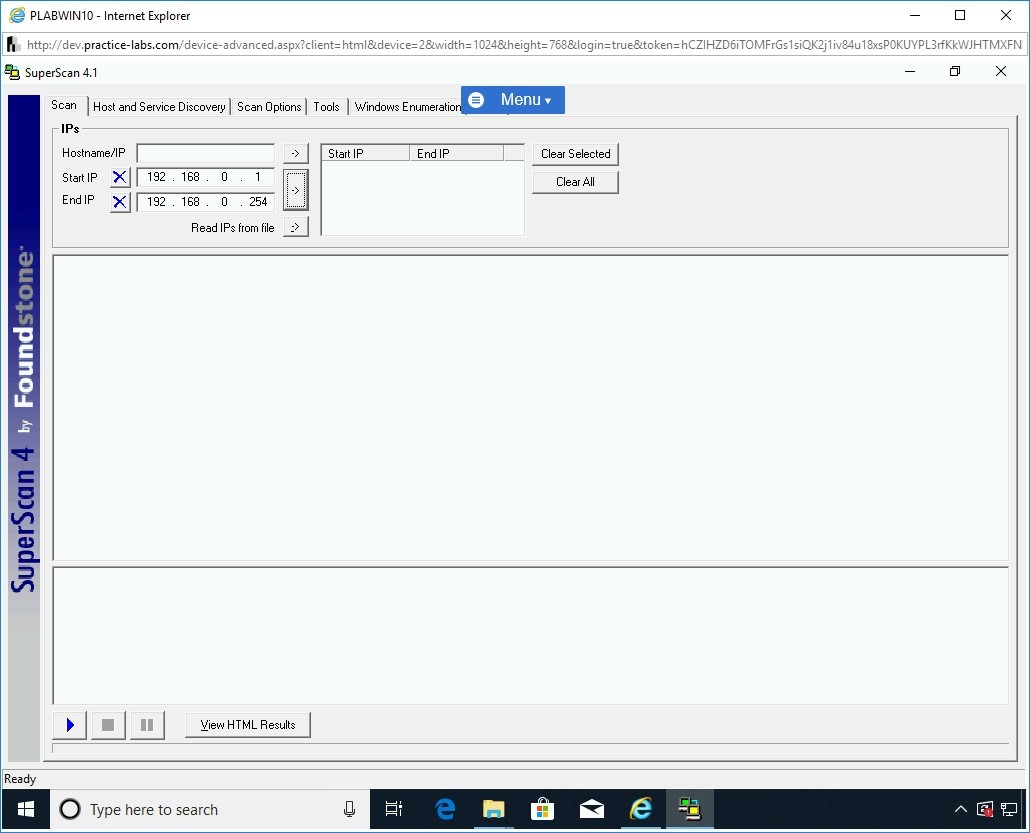

Từ cửa sổ SuperScan 4.1 , chọn tab Quét .

Bước 15

Trên tab Quét , trong hộp văn bản Bắt đầu IP , hãy nhập địa chỉ IP sau:

192.168.0.1

Nhấp vào bên trong hộp văn bản End IP . Lưu ý rằng thông tin văn bản IP kết thúc được tự động điền với địa chỉ IP sau:

192.168.0.254

Bấm vào mũi tên ở giữa bên phải để thêm thông tin vào hộp văn bản bên phải.

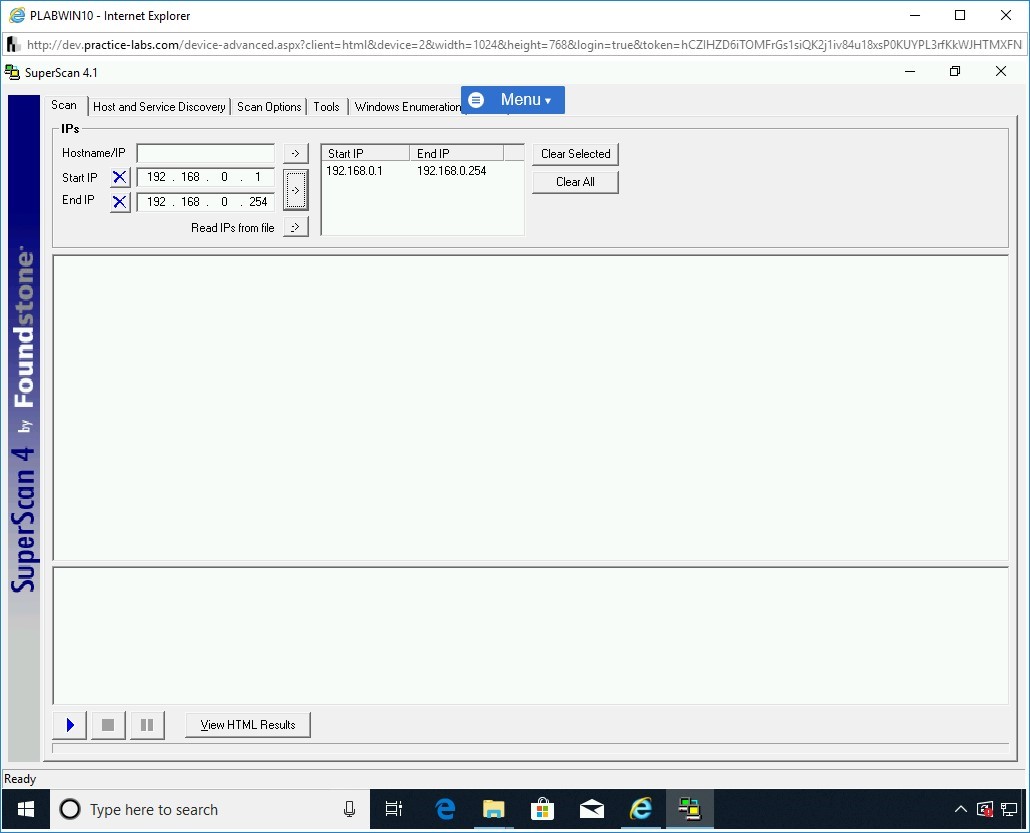

Bước 16

Dải địa chỉ IP hiện đã được thêm vào hộp văn bản bên phải.

Bước 17

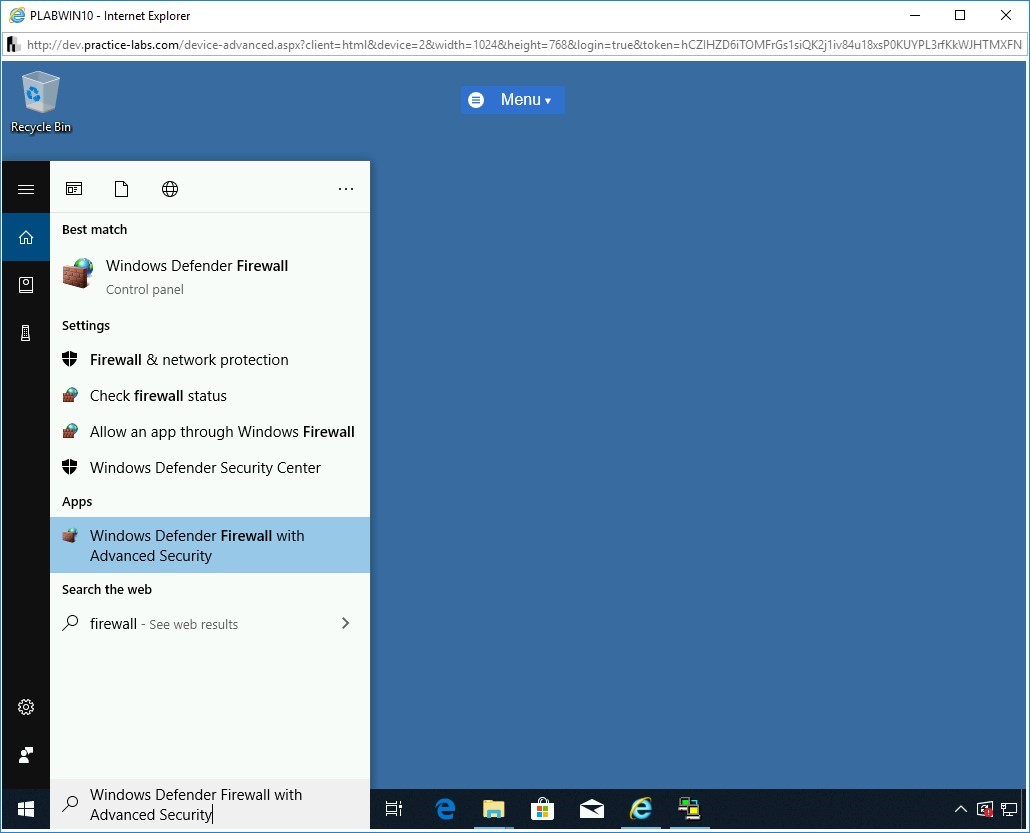

Thu nhỏ cửa sổ SuperScan 4.1 và tất cả các cửa sổ đang mở khác.

Trước khi tiếp tục, bạn sẽ cần phải tắt tường lửa, nhấp vào Bắt đầu .

Trong hộp văn bản Nhập vào đây để tìm kiếm , hãy nhập nội dung sau:

Windows Defender Firewall with Advanced Security

Nhấp vào Tường lửa Windows với Bảo mật Nâng cao .

Bước 18

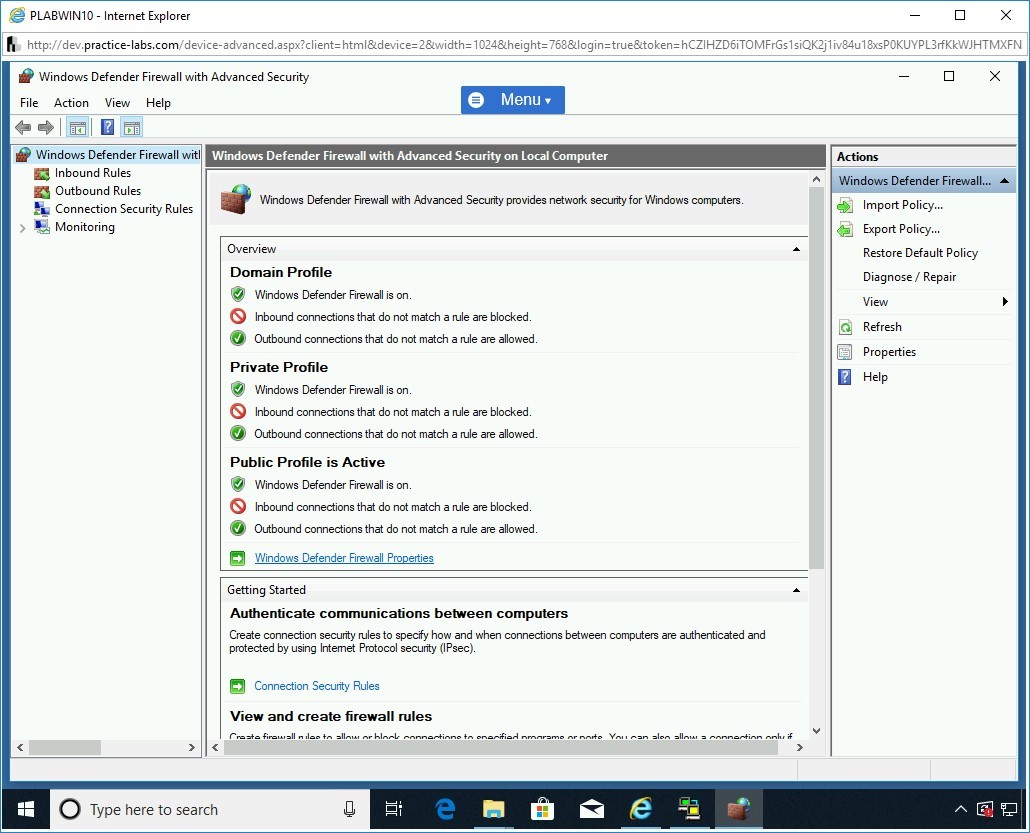

Cửa sổ Windows Defender Firewall with Advanced Security được hiển thị. Bạn sẽ nhận thấy rằng chỉ có cấu hình miền đang hoạt động, hãy nhấp vào liên kết Thuộc tính tường lửa của Bộ bảo vệ Windows trong ngăn giữa.

Bước 19

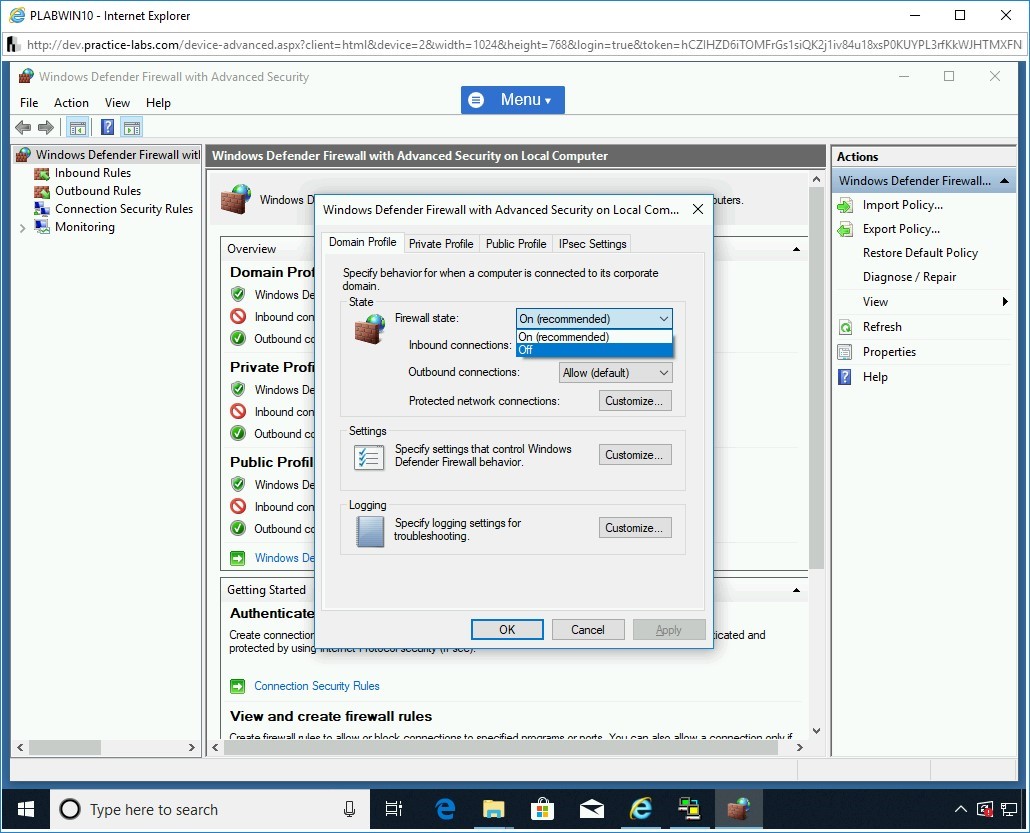

Trên hộp thoại Tường lửa của Bộ bảo vệ Windows với Bảo mật Nâng cao trên Thuộc tính Máy tính Cục bộ, tab Cấu hình Miền được hiển thị.

Bạn cần thay đổi trạng thái Tường lửa thành Tắt . Nhấp vào menu thả xuống Trạng thái tường lửa và chọn Tắt .

Bước 20

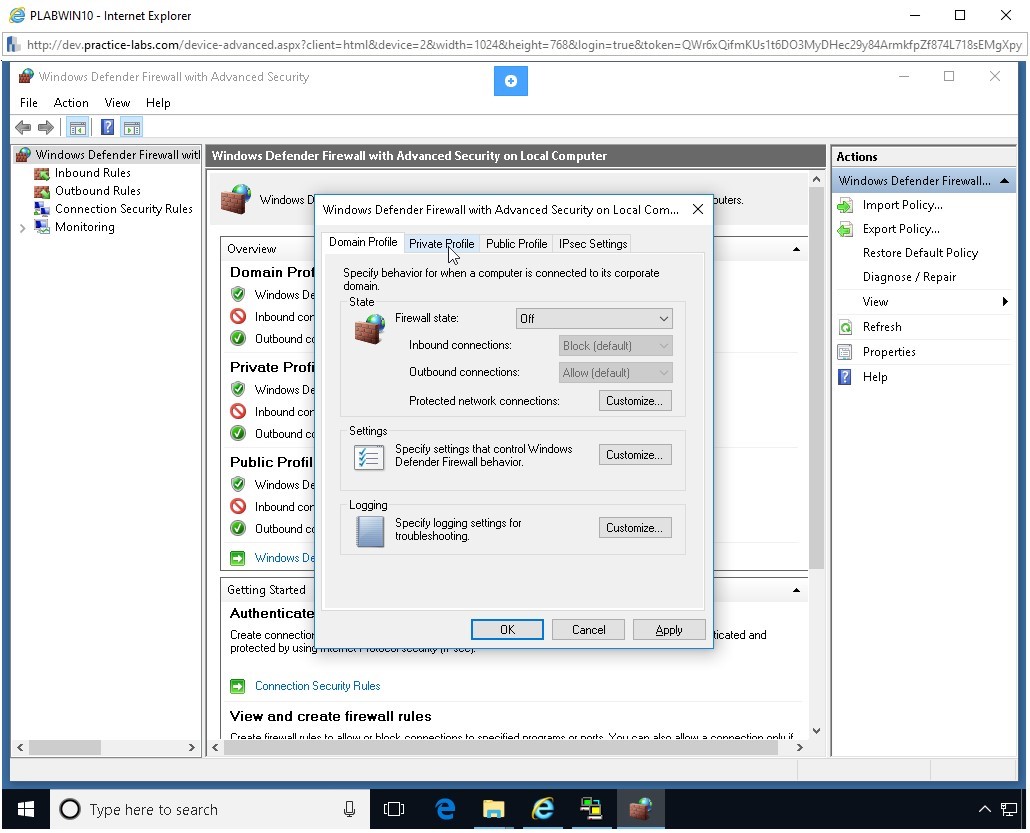

Sau khi trạng thái Tường lửa được đặt thành Tắt , hãy nhấp vào tab Hồ sơ cá nhân .

Bước 21

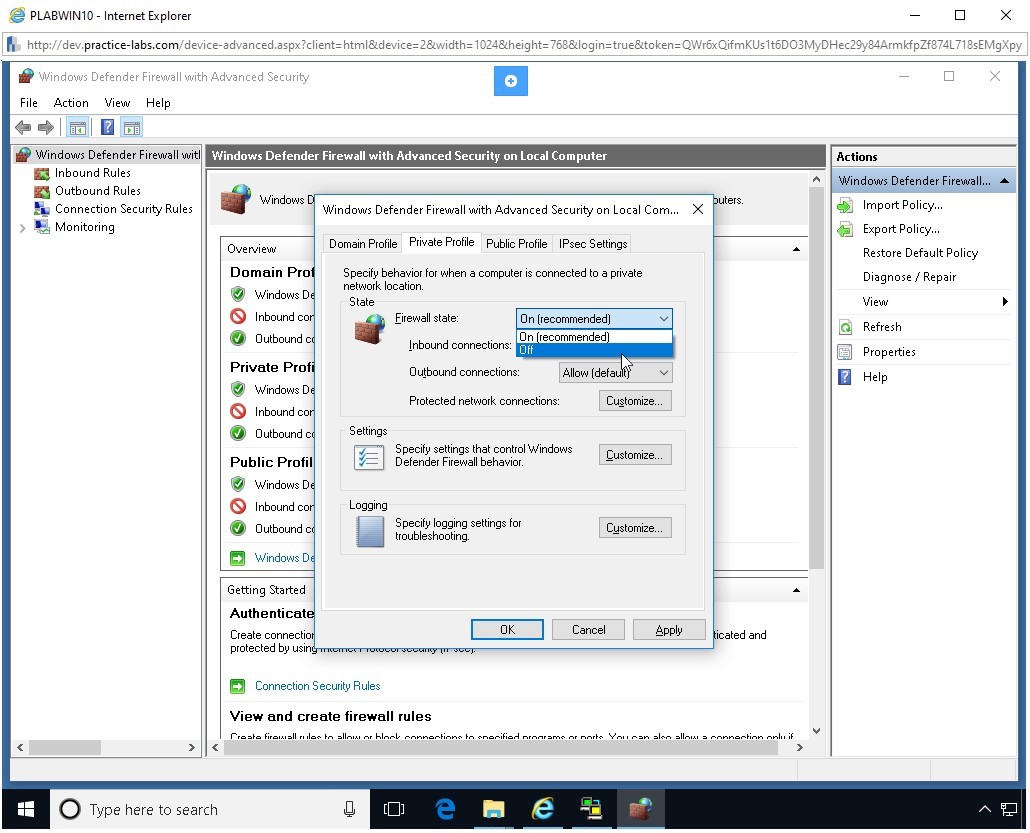

Bạn cần thay đổi trạng thái Tường lửa thành Tắt . Nhấp vào menu thả xuống Trạng thái tường lửa và chọn Tắt .

Bước 22

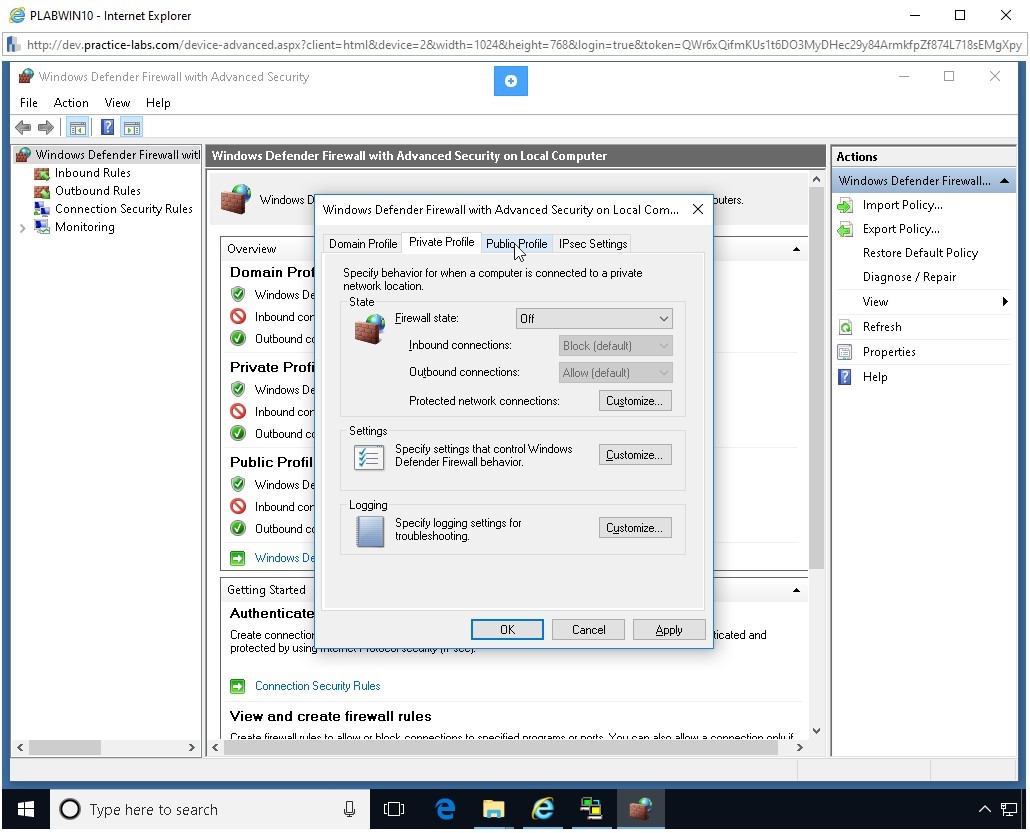

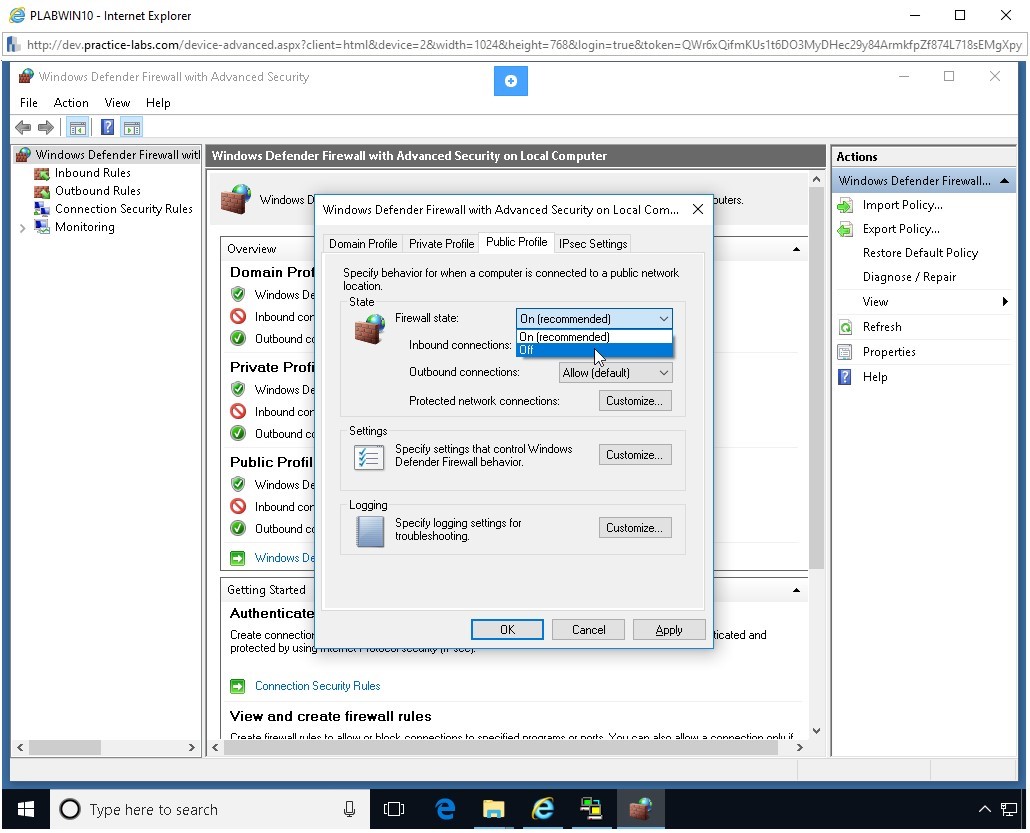

Sau khi trạng thái Tường lửa được đặt thành Tắt , hãy nhấp vào tab Hồ sơ công khai .

Bước 23

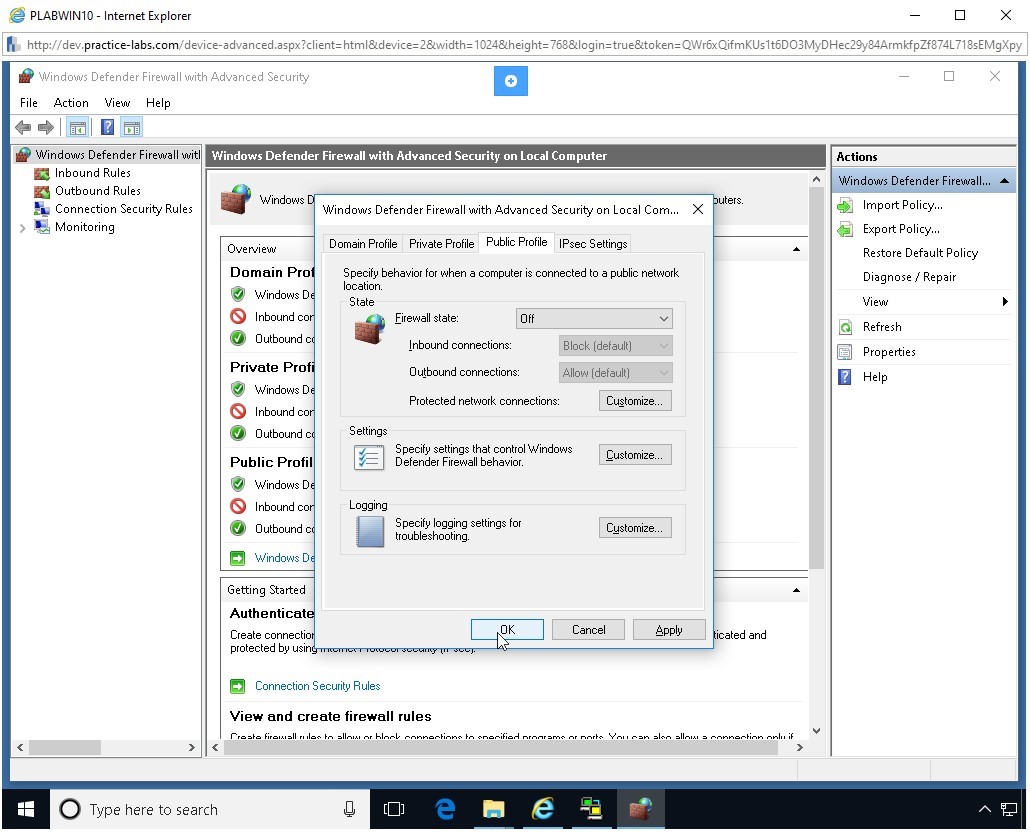

Bạn cần thay đổi trạng thái Tường lửa thành Tắt . Nhấp vào menu thả xuống Trạng thái tường lửa và chọn Tắt .

Bước 24

Sau khi đã tắt tường lửa trên cả ba tab, Hồ sơ miền , Hồ sơ cá nhân và Hồ sơ công khai , hãy nhấp vào OK .

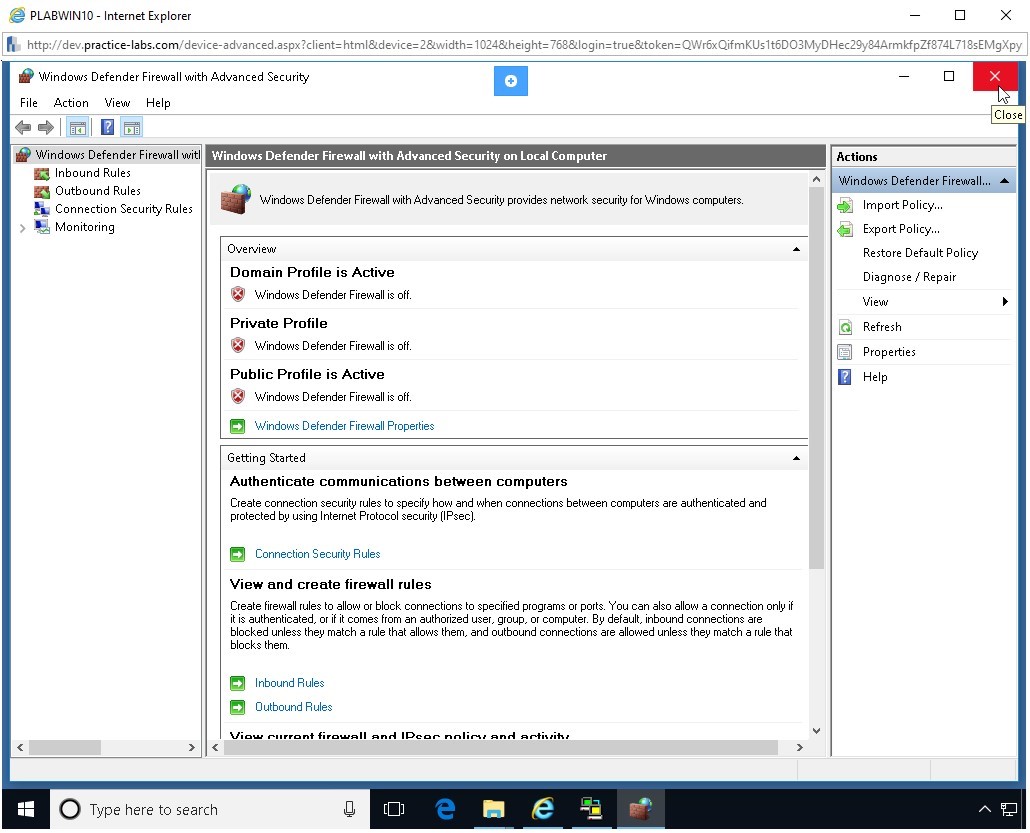

Bước 25

Đóng cửa sổ Tường lửa của Bộ bảo vệ Windows với Cửa sổ Bảo mật Nâng cao .Lưu ý: Trong môi trường sản xuất, bạn sẽ không làm điều này vì nó khiến thiết bị gặp một số mối đe dọa.

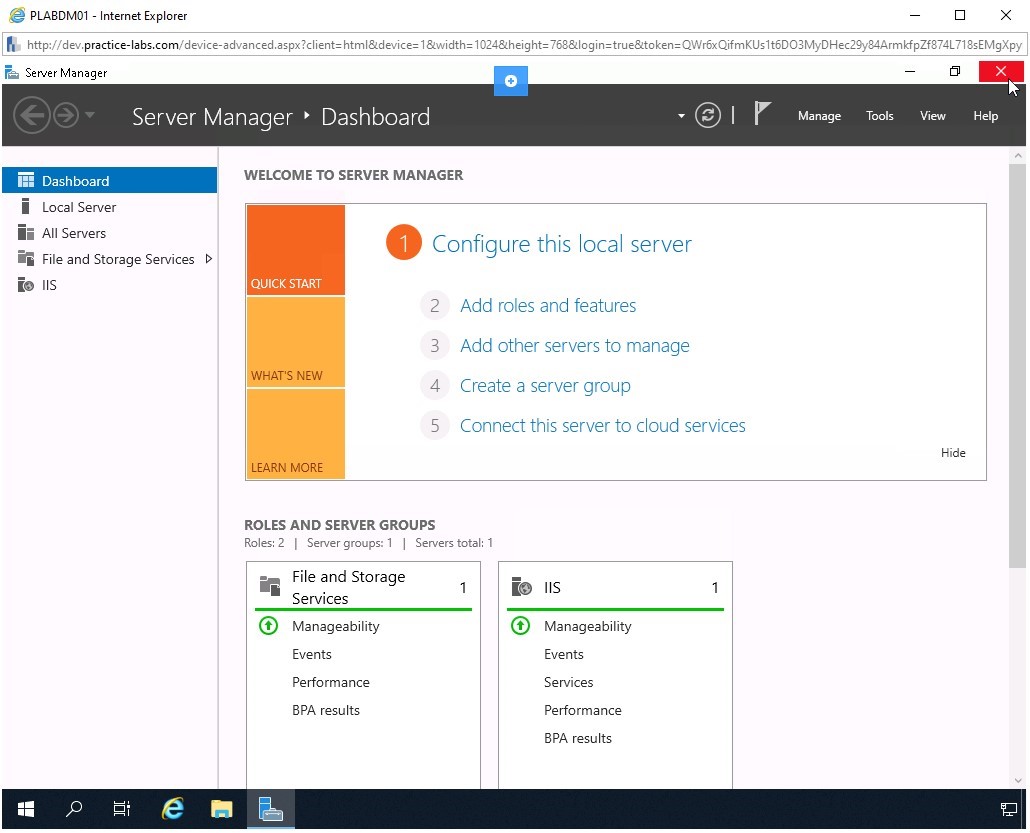

Bước 26

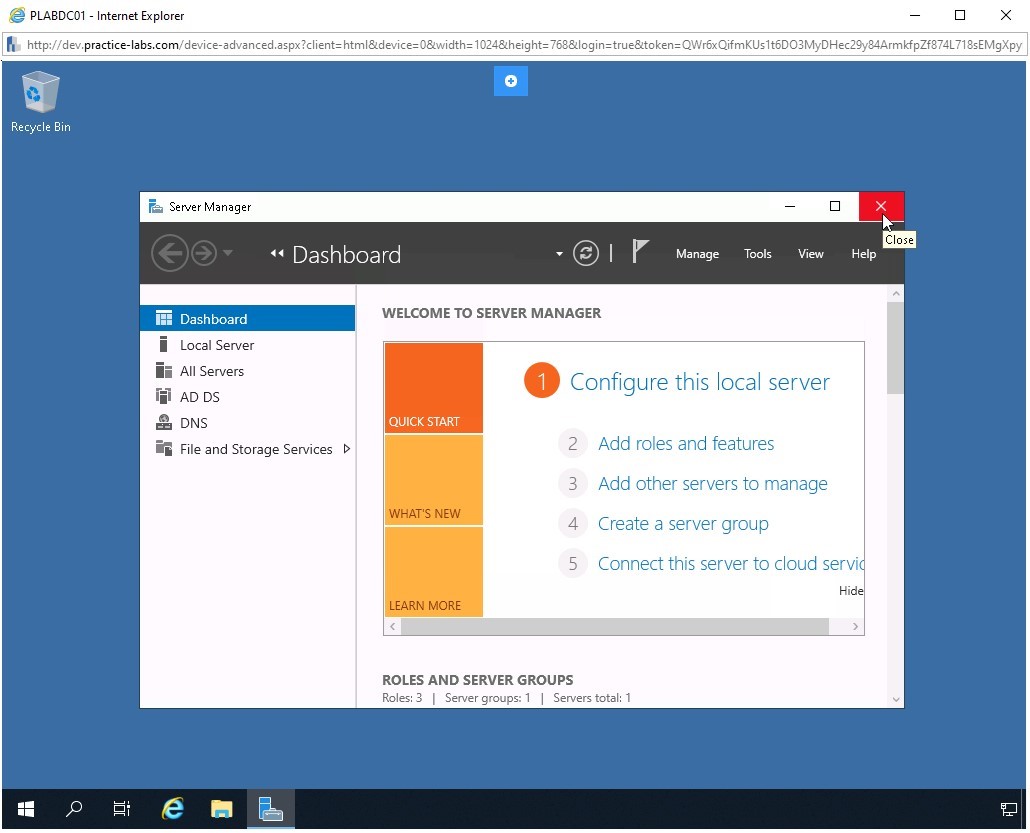

Thu nhỏ PLABWIN10 và kết nối với PLABDC01 .

Các Server Manager cửa sổ được hiển thị. Nhấp vào Đóng .

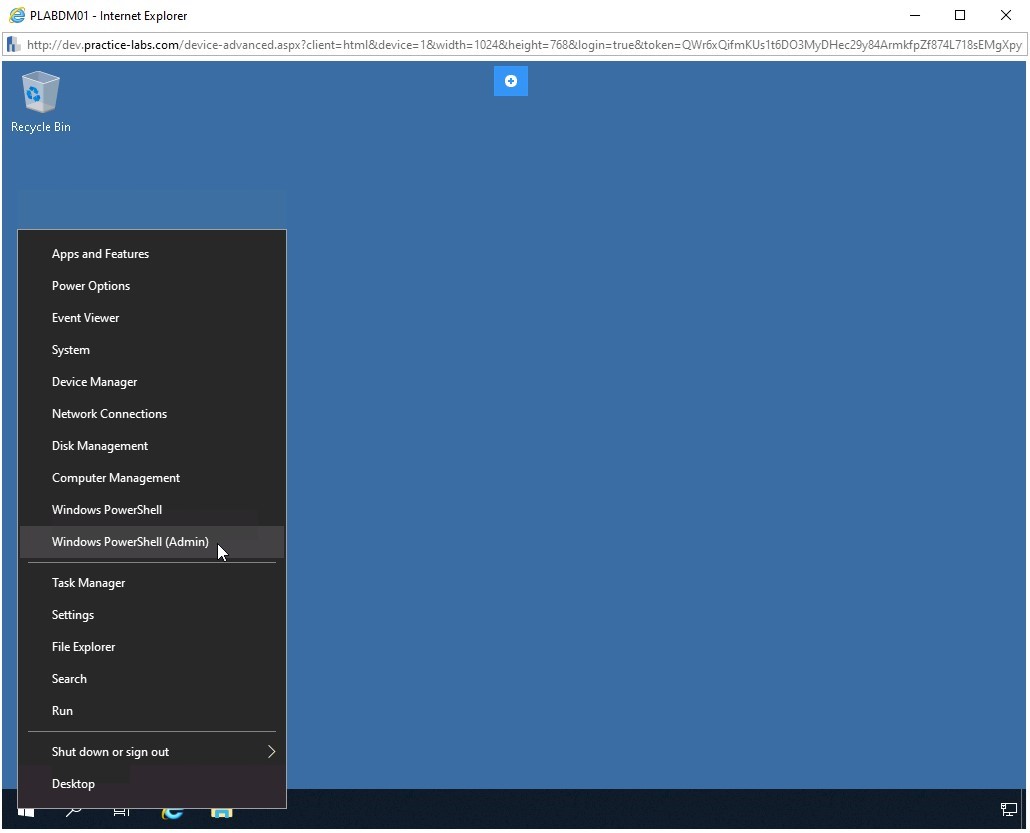

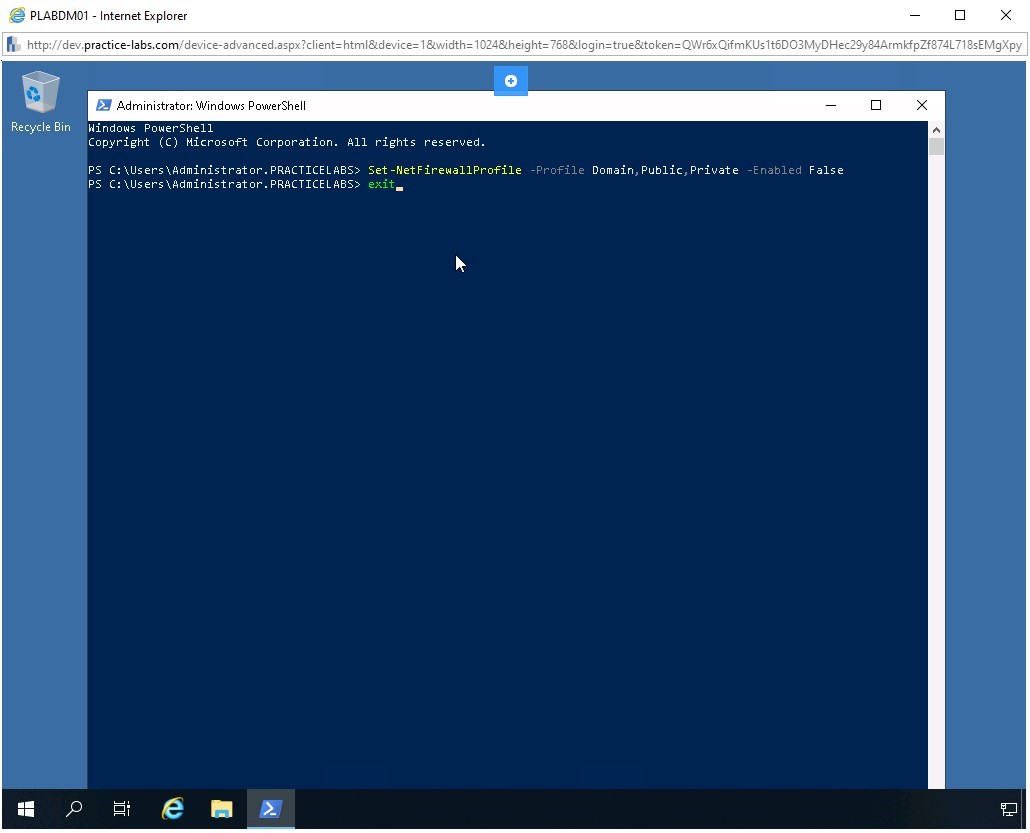

Bước 27

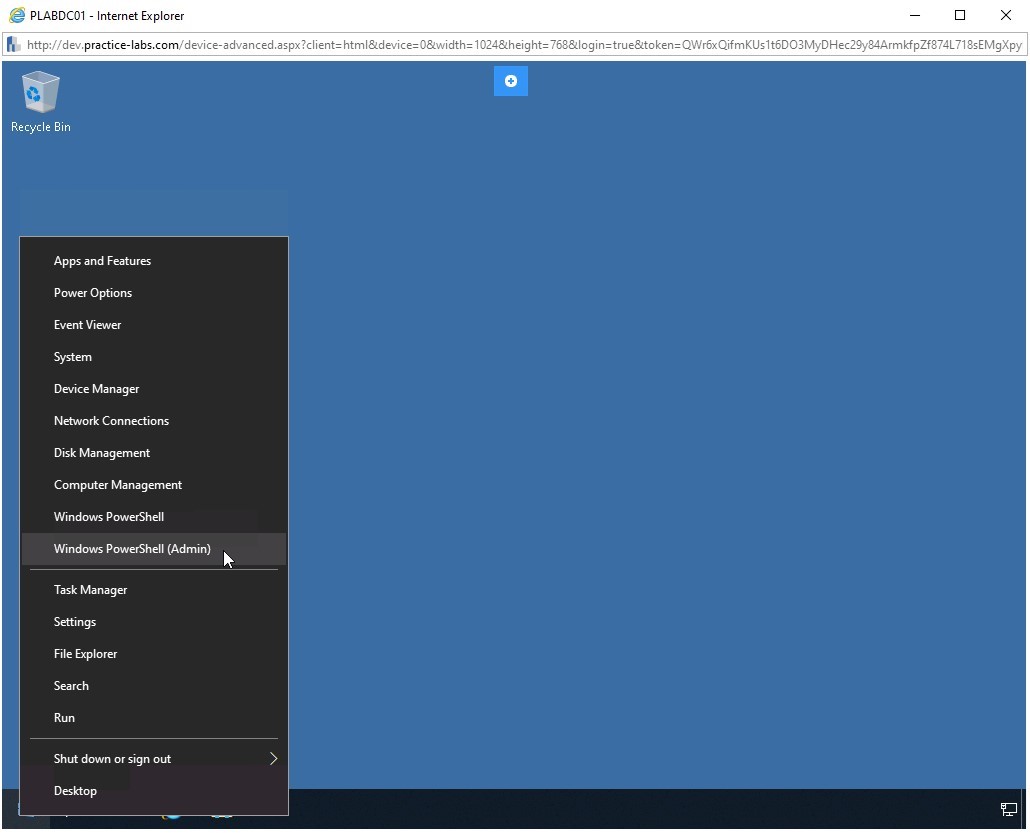

Nhấp chuột phải vào nút Windows và chọn Windows PowerShell (Admin ).

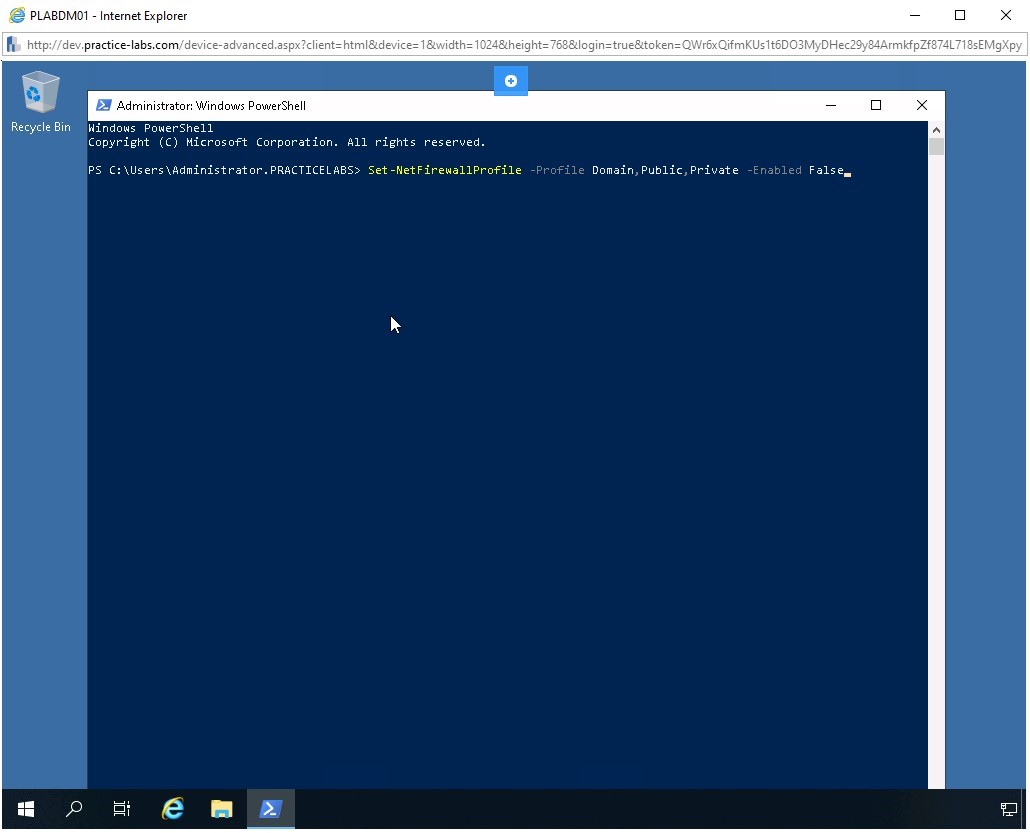

Bước 28

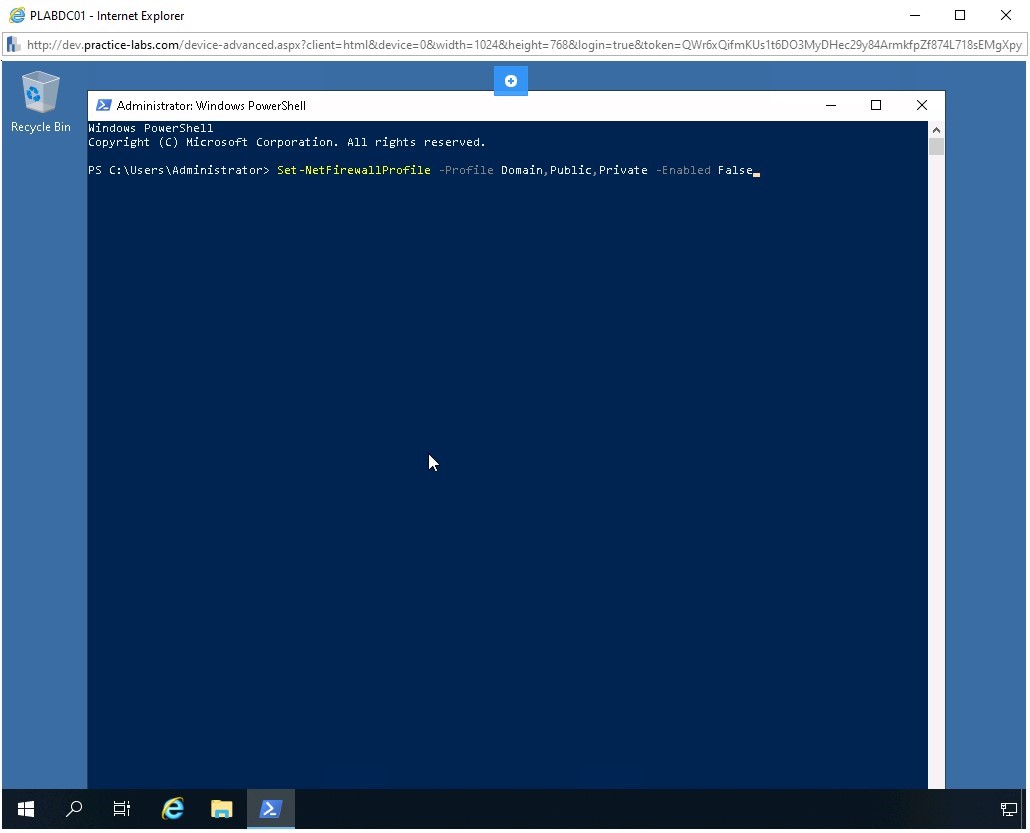

Sử dụng lệnh ghép ngắn PowerShell, bạn sẽ tắt tường lửa trên PLABDC01 . Bạn có thể tắt cả ba cấu hình bằng một lệnh duy nhất. Để thực hiện việc này, hãy nhập lệnh sau:

Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled False

Nhấn Enter .

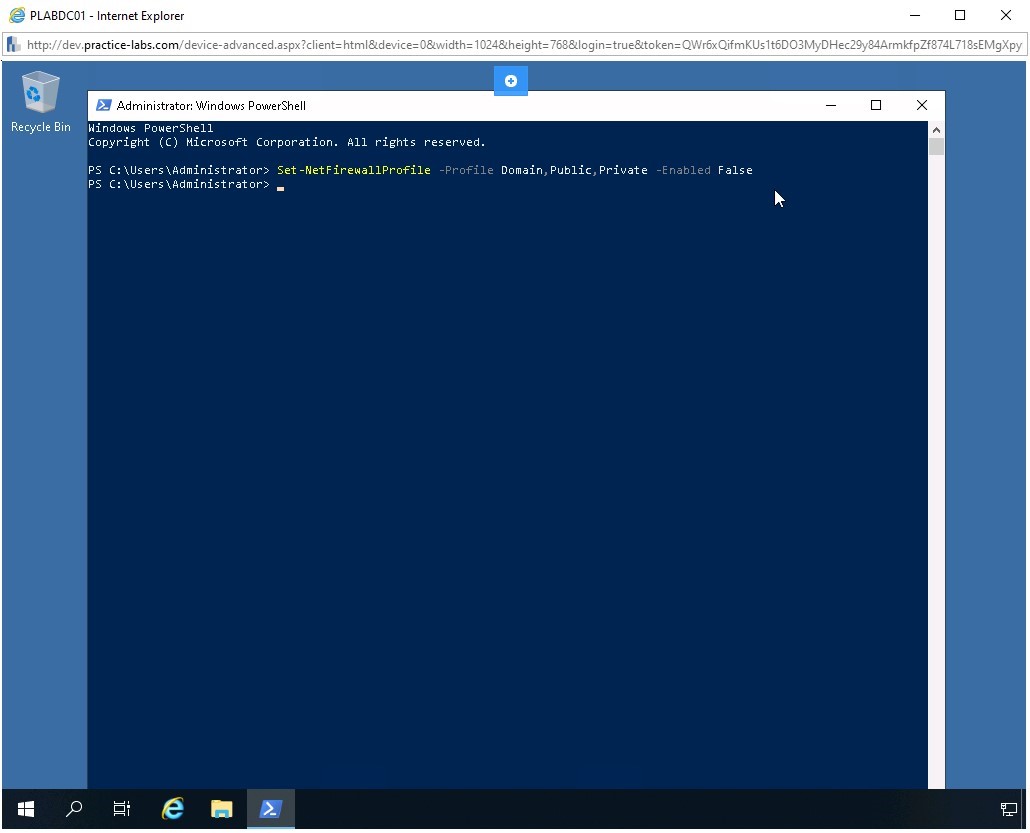

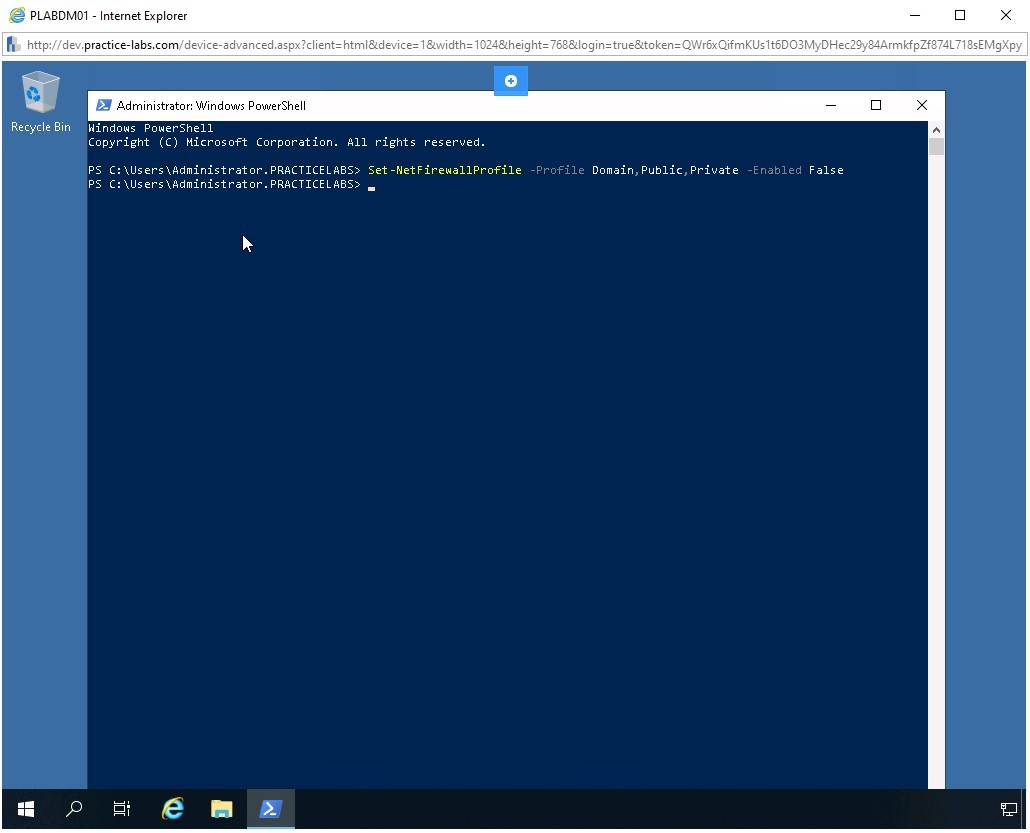

Bước 29

Lưu ý rằng lệnh không trả về bất kỳ đầu ra nào. Tường lửa của Windows hiện đã tắt.

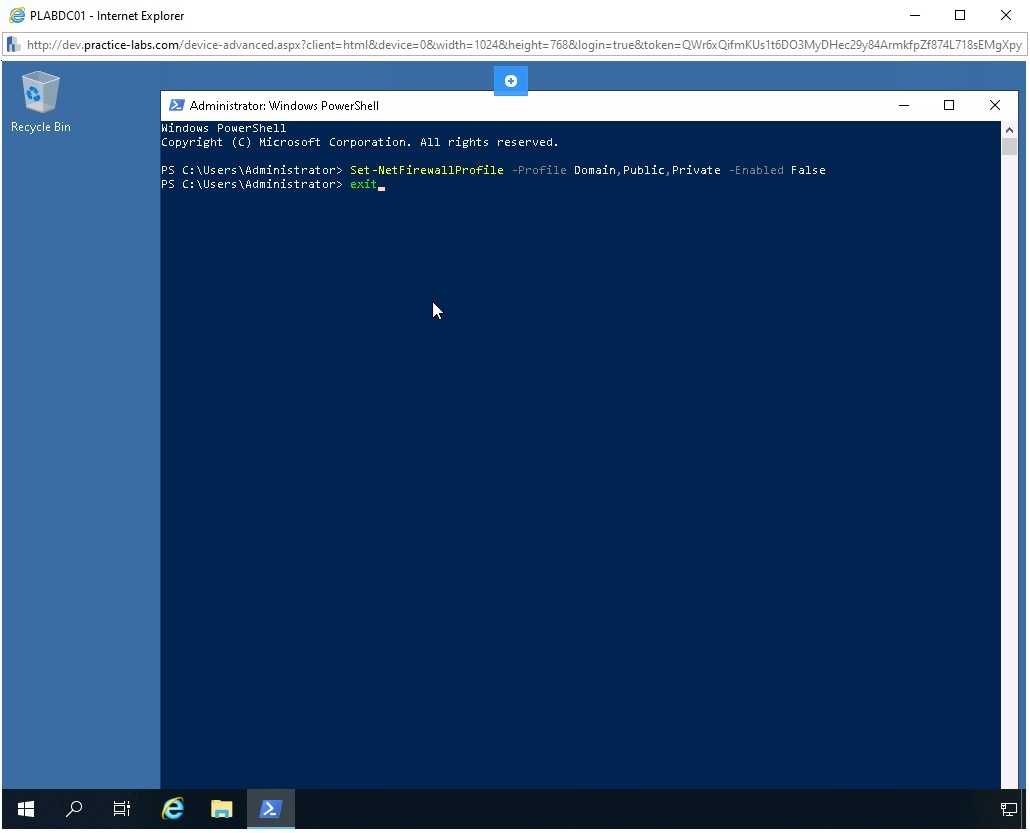

Bước 30

Để thoát khỏi cửa sổ PowerShell, hãy nhập lệnh sau:

exit

Nhấn Enter .

Bước 31

Thu nhỏ PLABDC01 và kết nối với PLABDM01 .

Các Server Manager cửa sổ được hiển thị. Nhấp vào Đóng .

Bước 32

Nhấp chuột phải vào nút Windows và chọn Windows PowerShell (Admin ).

Bước 33

Sử dụng lệnh ghép ngắn PowerShell, bạn sẽ tắt tường lửa trên PLABDC01 . Bạn có thể tắt cả ba cấu hình bằng một lệnh duy nhất. Để thực hiện việc này, hãy nhập lệnh sau:

Set-NetFirewallProfile -Profile Domain,Public,Private -Enabled False

Nhấn Enter .

Bước 34

Lưu ý rằng lệnh không trả về bất kỳ đầu ra nào. Tường lửa của Windows hiện đã tắt.

Bước 35

Để thoát khỏi cửa sổ PowerShell, hãy nhập lệnh sau:

exit

Nhấn Enter .

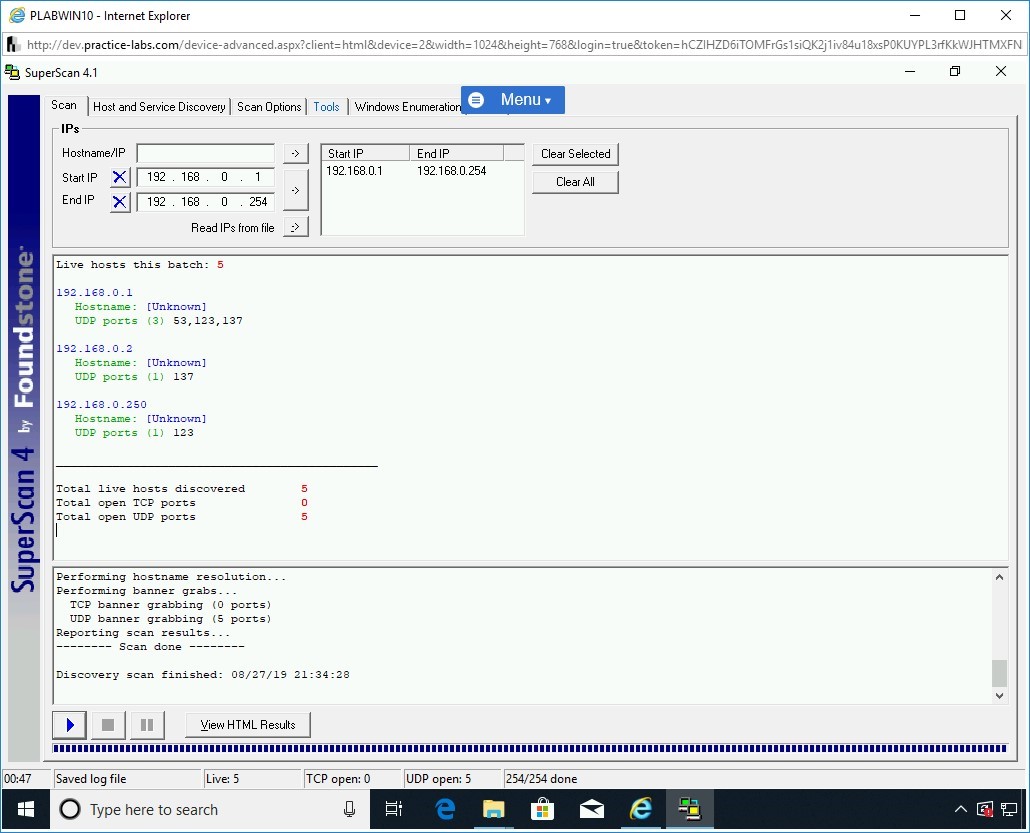

Bước 36

Chuyển về PLABWIN10 . Khôi phục cửa sổ SuperScan 4.1 từ thanh tác vụ và nhấp vào nút Phát ở phần dưới cùng.

Bước 37

Lưu ý rằng quá trình quét mạng của dải địa chỉ IP được xác định đã bắt đầu.

Khi quá trình quét hoàn tất và thanh tiến trình đã kết thúc, một báo cáo chi tiết sẽ được hiển thị.

Bạn cần đọc qua báo cáo được tạo bởi SuperScan .

Nhấp vào tab Công cụ để chuyển sang bước tiếp theo.

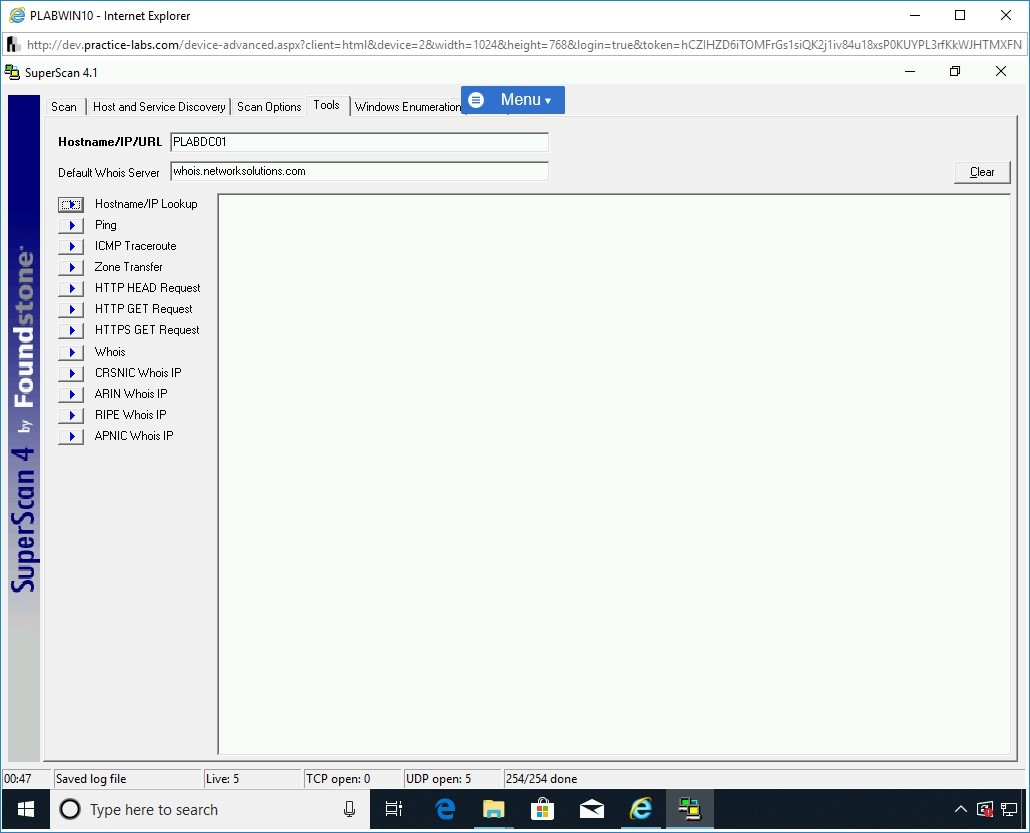

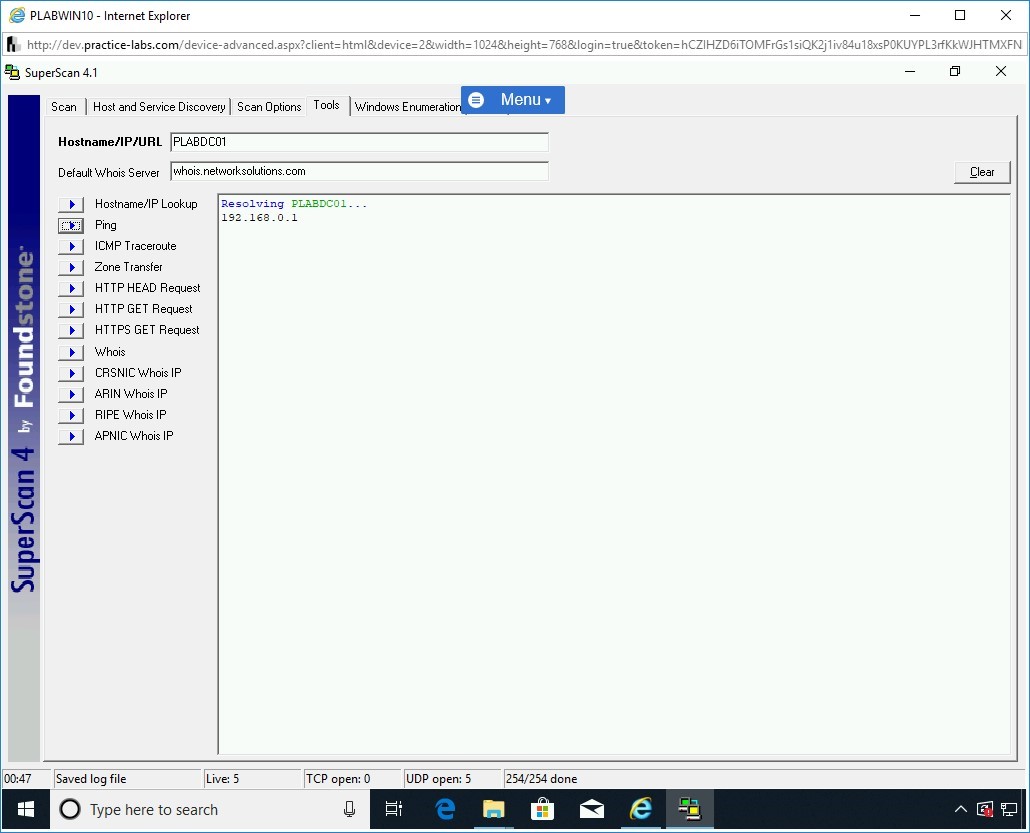

Bước 38

Trên tab Công cụ , nhấp vào bên trong hộp văn bản Tên máy chủ / IP / URL , nhập tên sau:

PLABDC01

Nhấp vào nút Tra cứu tên máy chủ / IP .

Bước 39

Lưu ý rằng kết quả của tên máy chủ bây giờ sẽ được phân giải thành địa chỉ IP của nó trong ngăn bên phải.

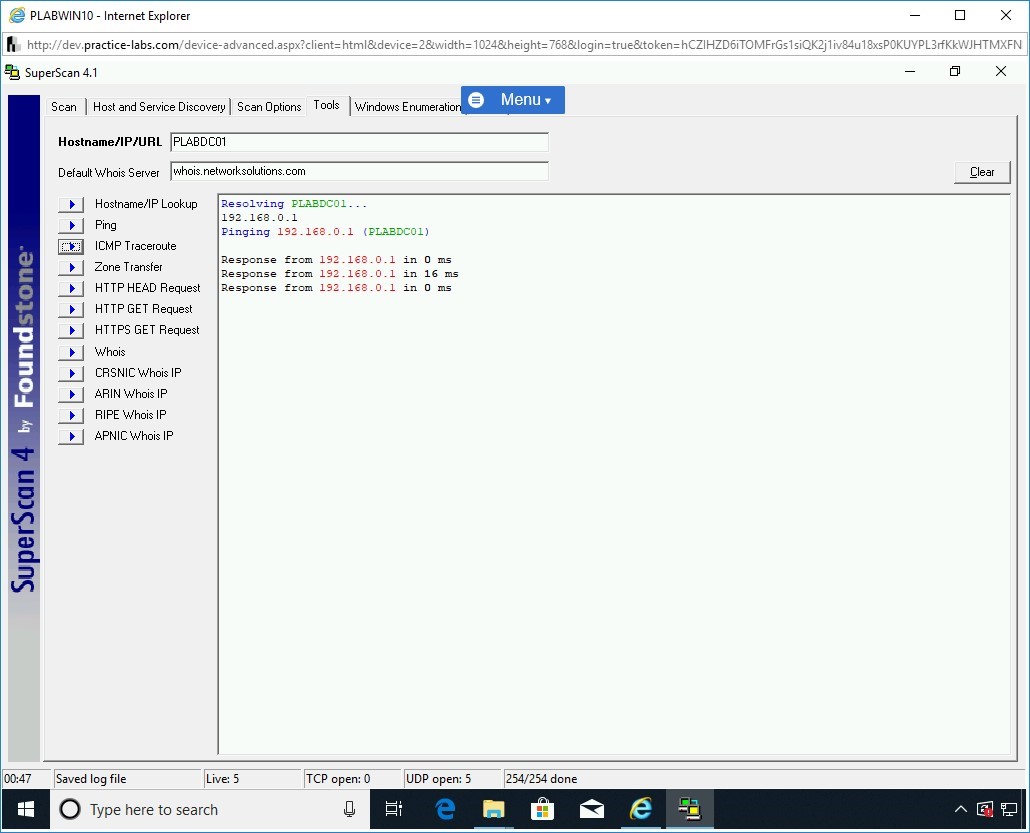

Nhấp vào nút Ping .

Bước 40

Phản hồi ping từ PLABDC01 được nhận.

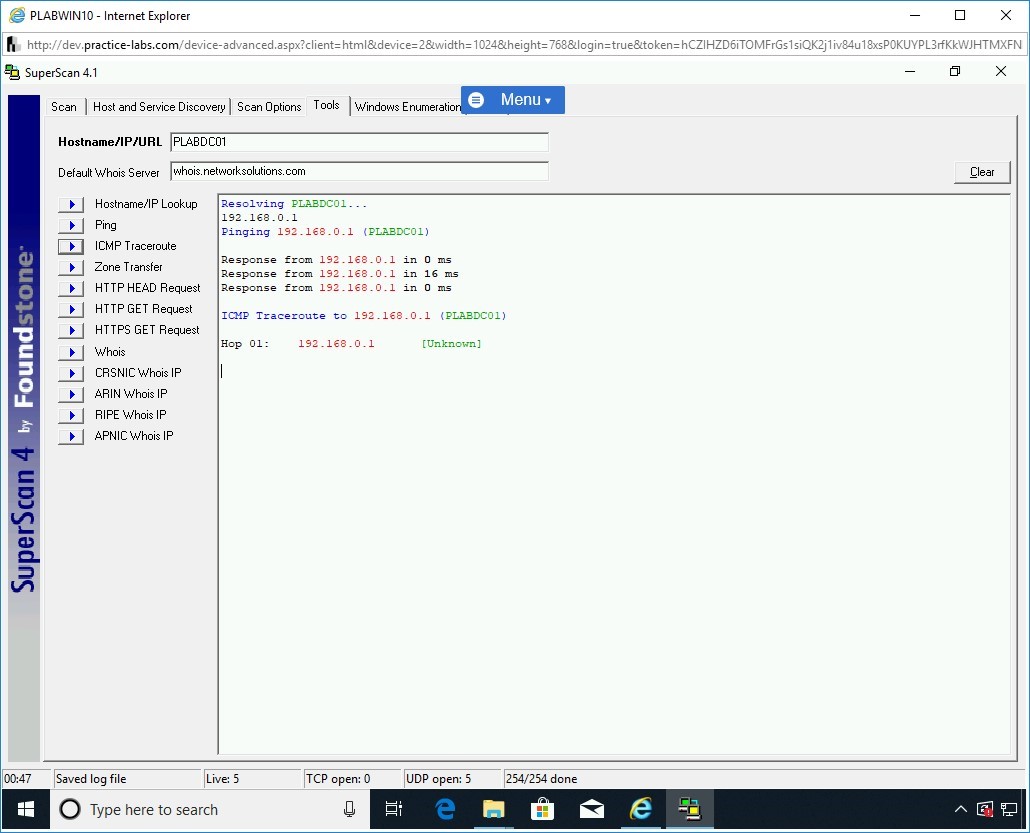

Nhấp vào nút ICMP Traceroute .

Bước 41

Lưu ý rằng kết quả được hiển thị.

Có một bước nhảy duy nhất tới PLABDC01 .Lưu ý : Bạn có thể thử các tùy chọn còn lại nếu thời gian cho phép.

Đóng cửa sổ SuperScan 4.1 .

Đóng cửa sổ File Explorer và giữ cho Internet Explorer mở.

Nhiệm vụ 2 – Sử dụng Linh cẩu để liệt kê

Hyena là một trong những công cụ nổi tiếng nhất để quản lý hệ thống được các quản trị viên mạng sử dụng. Linh cẩu với khả năng quản lý hệ thống của nó có thể thực hiện liệt kê nhiều loại thông tin:

- người dùng

- chia sẻ

- dịch vụ

Trong nhiệm vụ này, bạn sẽ học cách sử dụng Hyena để liệt kê. Để sử dụng Hyena, hãy thực hiện các bước sau:

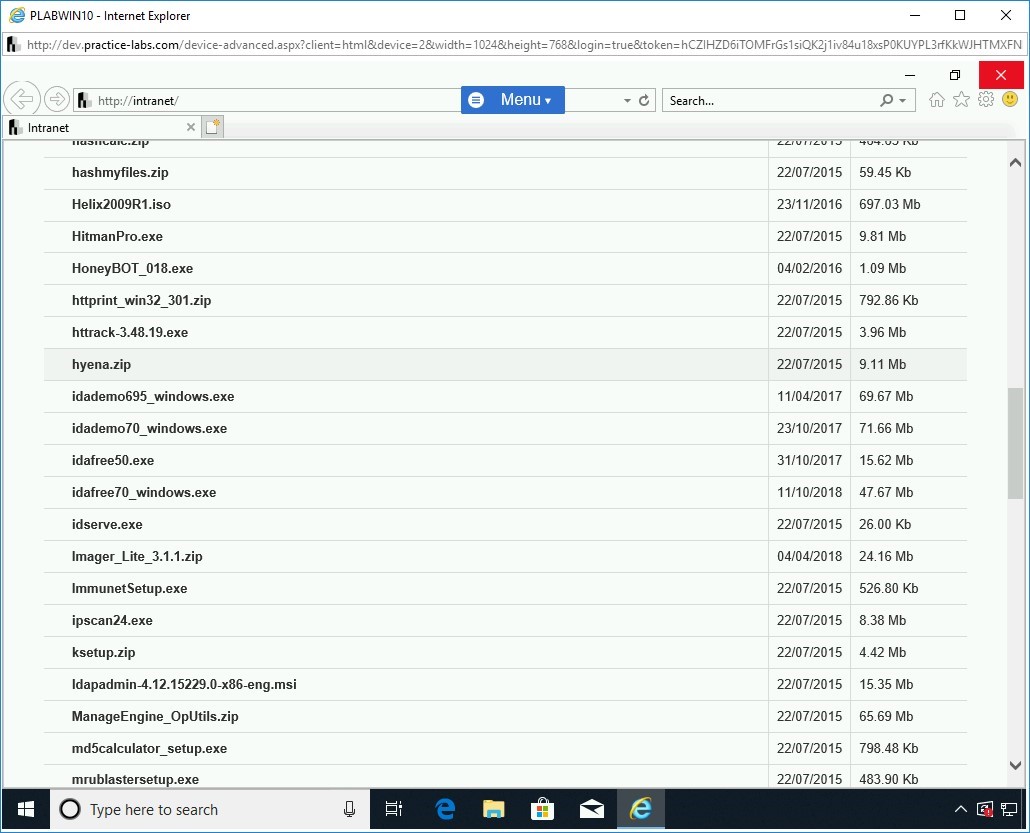

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 . Đảm bảo rằng Internet Explorer đang mở và bạn đang ở trang Công cụ lấy cắp dữ liệu .Lưu ý: Nếu bạn đã đóng Internet Explorer trong tác vụ trước đó, hãy đảm bảo bạn làm theo các bước được cung cấp trong Tác vụ 1 để truy cập trang Công cụ lấy cắp dữ liệu.

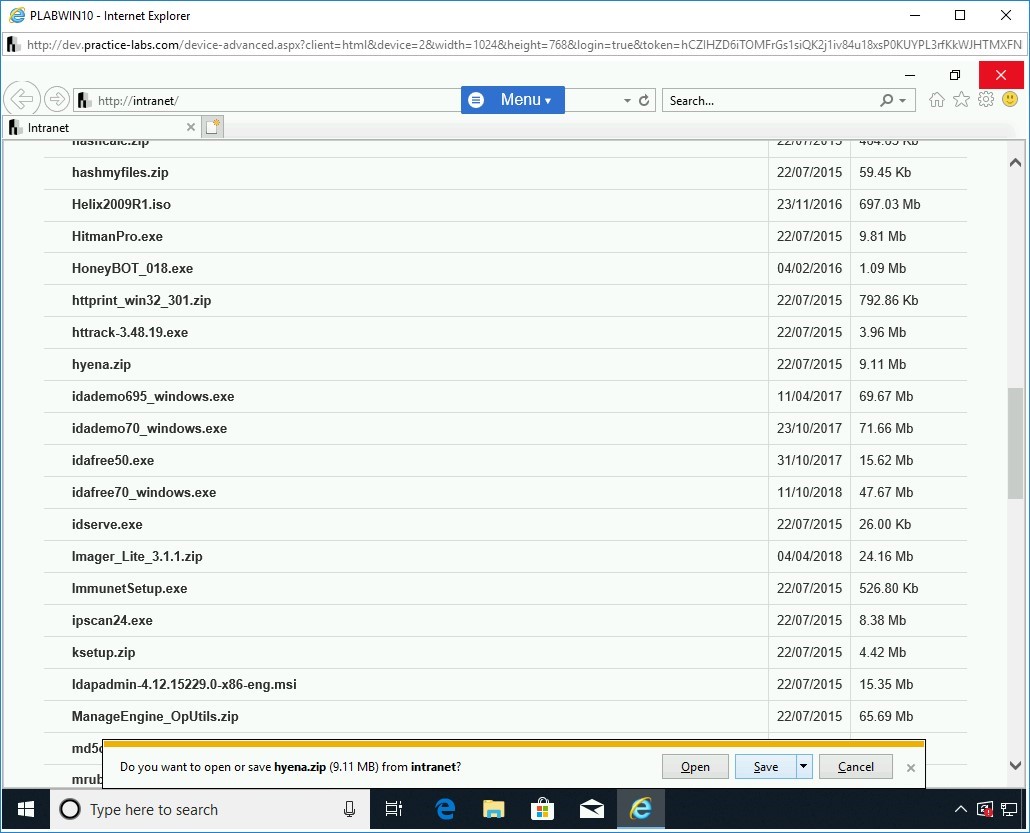

Trên Trang web Công cụ Hacking , cuộn để tìm hyena.zip . Nhấp vào hyena.zip .

Bước 2

Trong thanh thông báo, nhấp vào Lưu .

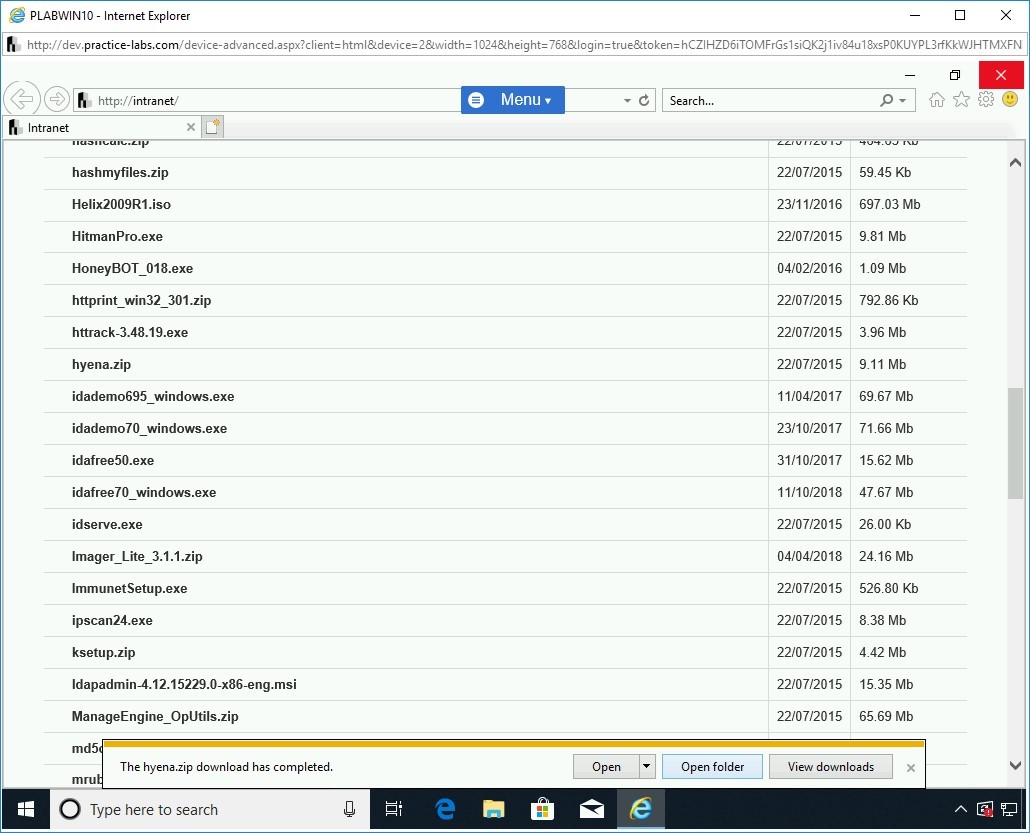

Bước 3

Khi tệp được tải xuống thành công, trên thanh thông báo, nhấp vào Mở thư mục .

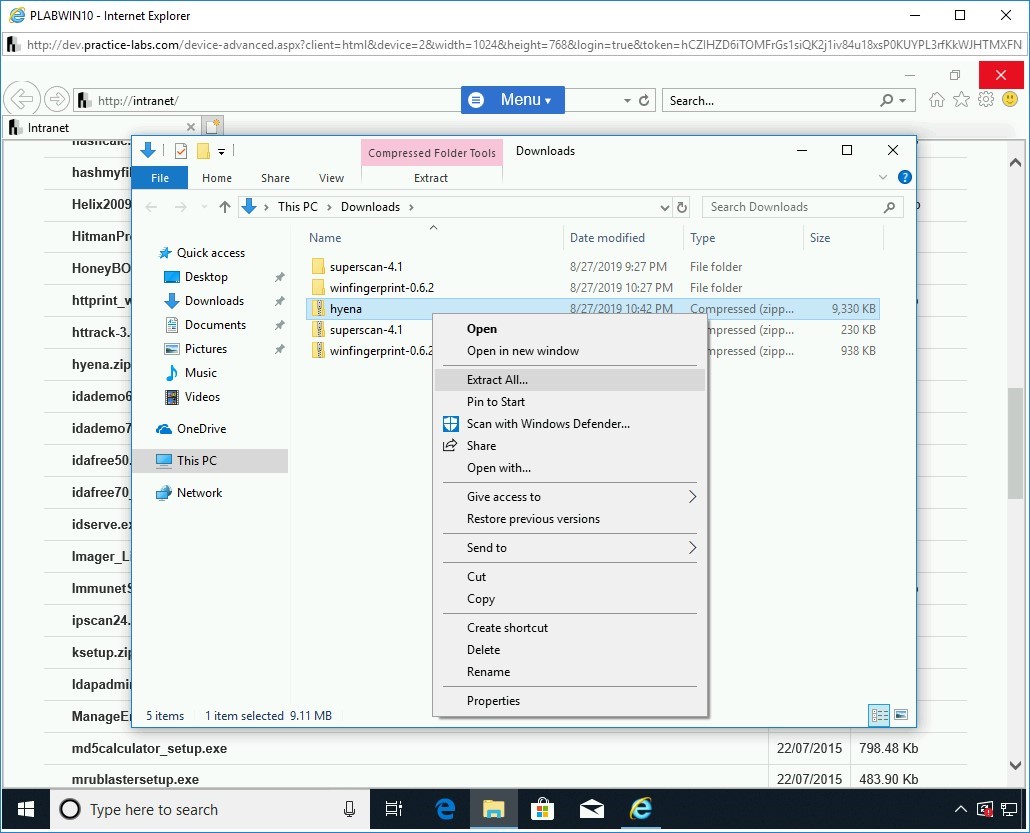

Bước 4

Trong cửa sổ File Explorer , nhấp chuột phải vào hyena.zip và chọn Extract All .Lưu ý: Các tệp trong thư mục tải xuống có thể khác nhau trong môi trường phòng thí nghiệm của bạn.

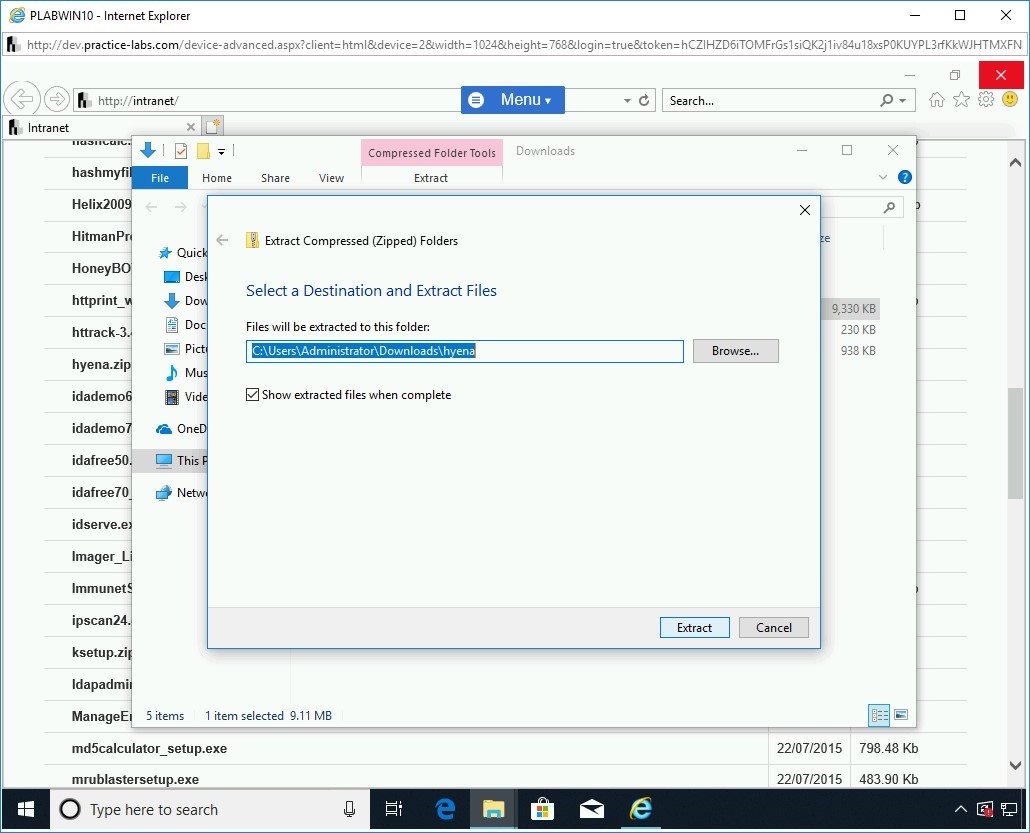

Bước 5

Trong hộp thoại Giải nén thư mục đã nén (đã nén) , giữ nguyên đường dẫn mặc định và nhấp vào Trích xuất .

Bước 6

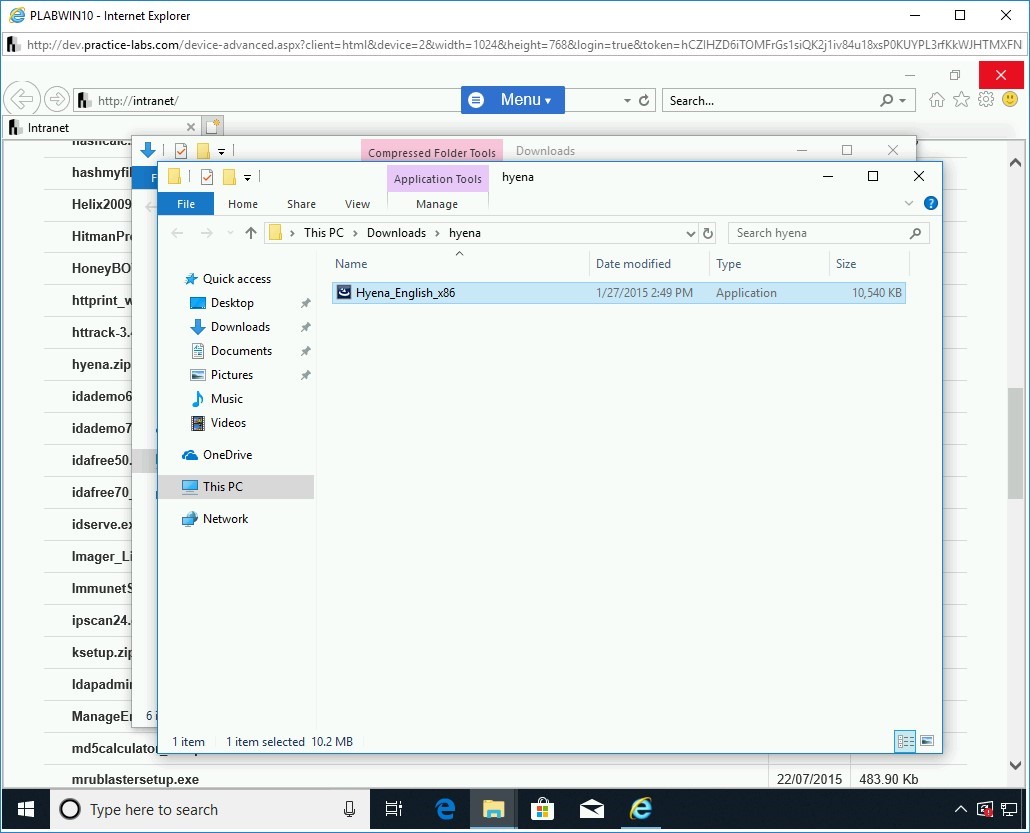

Một cửa sổ File Explorer mới được hiển thị với tệp Hyena_English_x86 . Bấm đúp vào tệp Hyena_English_x86 .

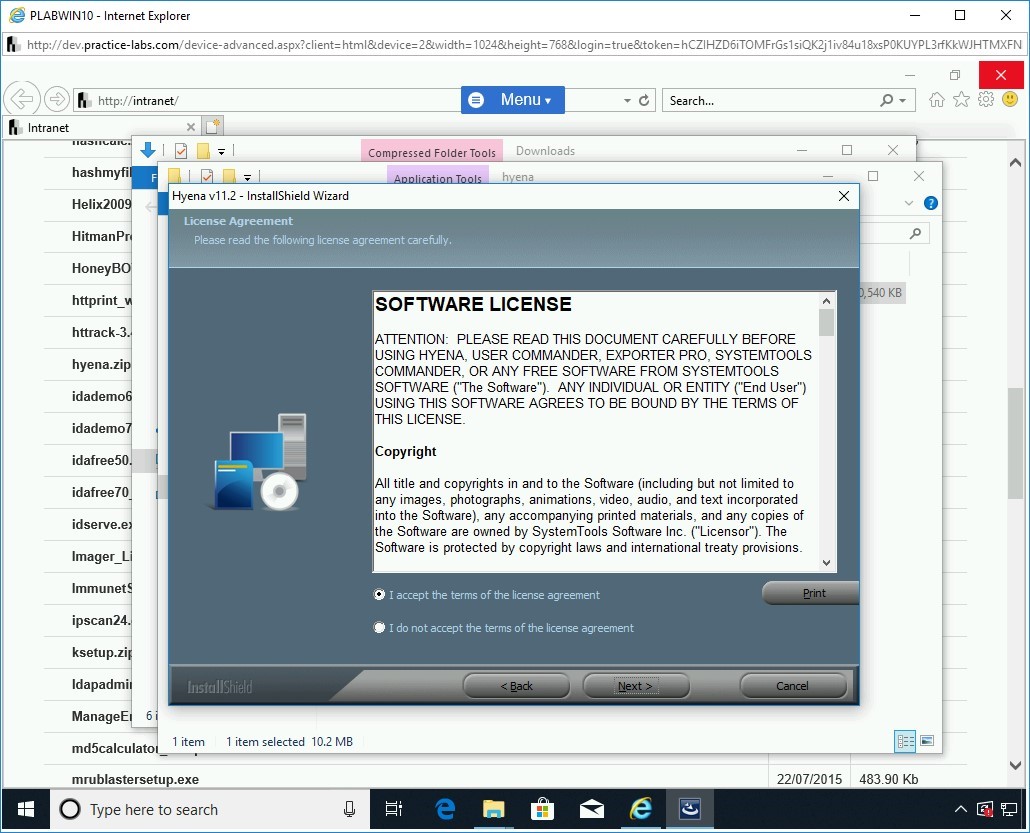

Bước 7

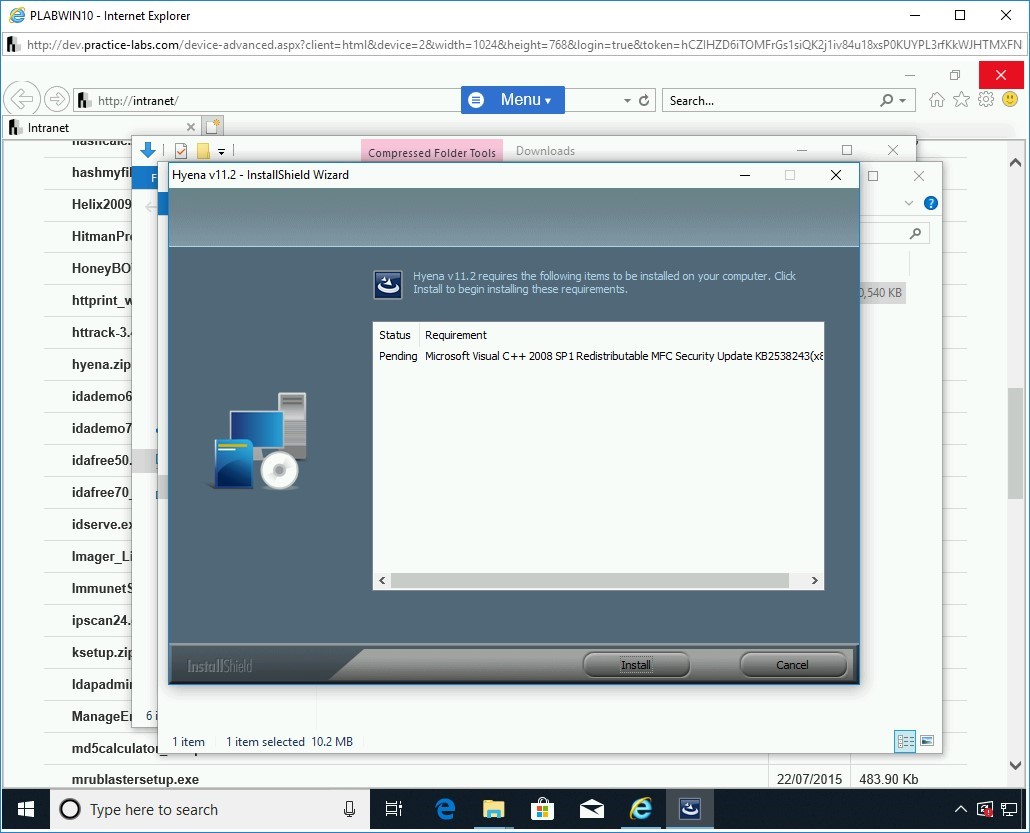

Các Hyena v11.2 – Thuật sĩ InstallShield sẽ được hiển thị. Nó nhắc một ứng dụng tiên quyết, là Microsoft Visual C ++ 2008 SP1 , được cài đặt trước khi cài đặt Hyena. Để bắt đầu cài đặt Microsoft Visual C ++ 2008 SP1 , hãy bấm vào Cài đặt .

Bước 8

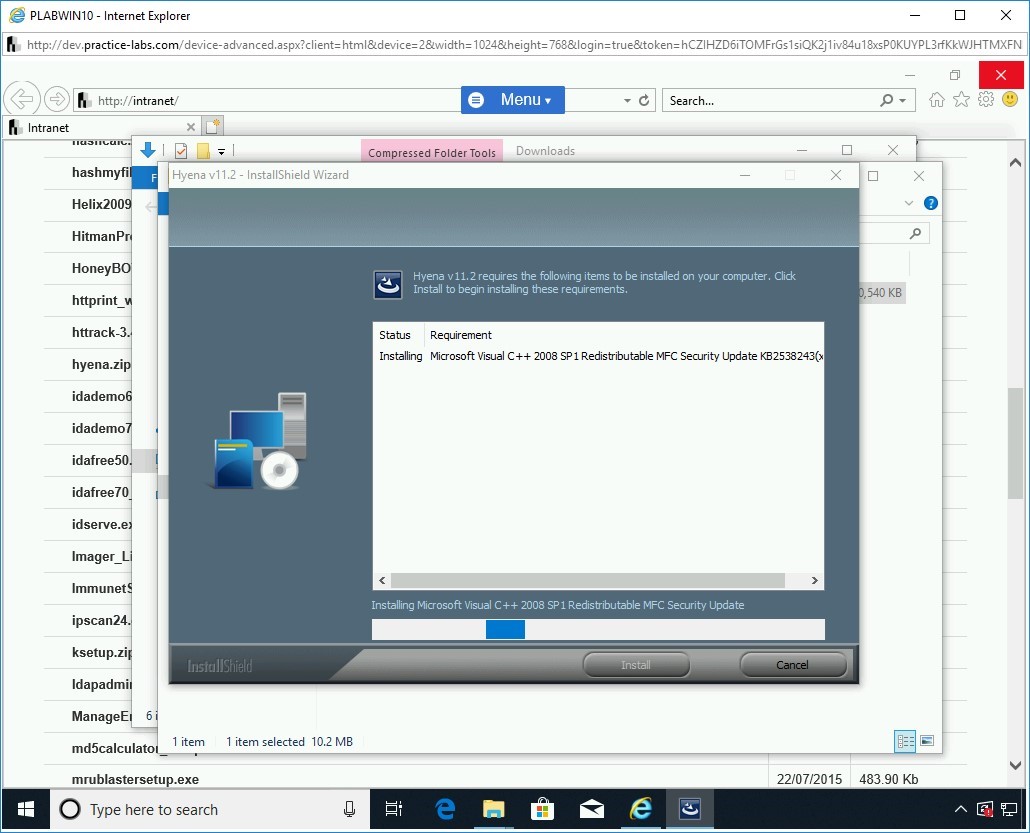

Quá trình cài đặt ứng dụng cần thiết bắt đầu.

Bước 9

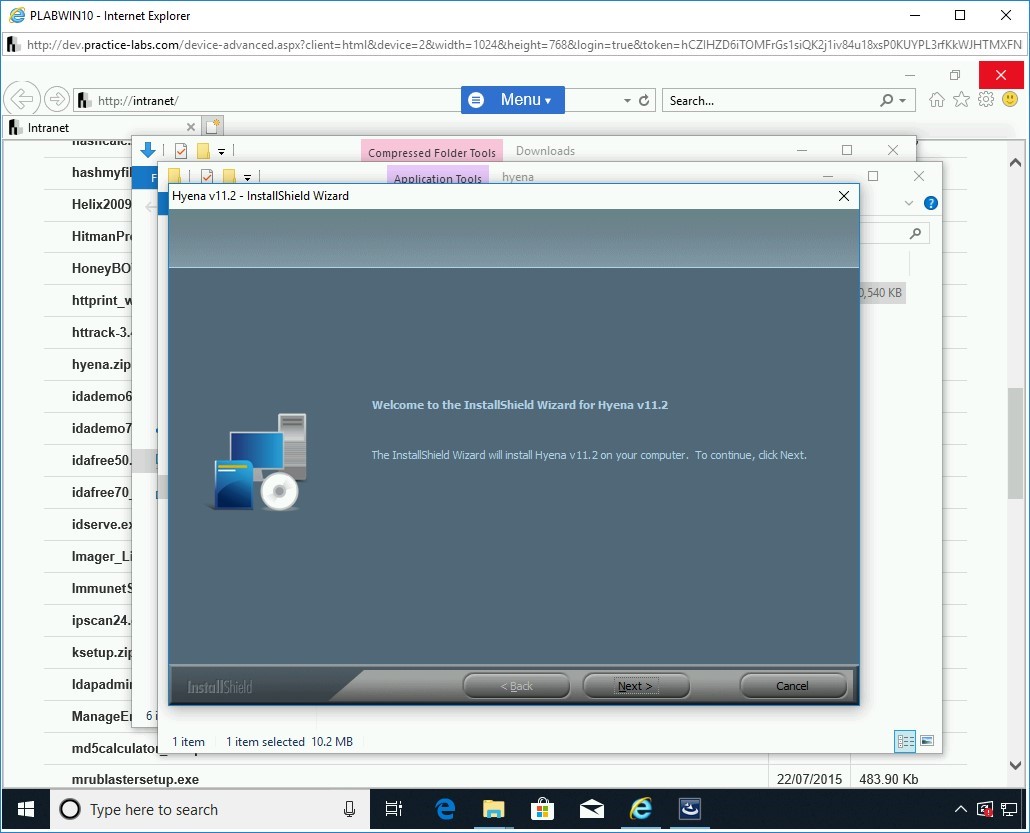

Sau khi ứng dụng được yêu cầu được cài đặt, bạn được điều hướng đến trang Chào mừng đến với Trình hướng dẫn InstallShield cho Hyena v11.2 . Nhấp vào Tiếp theo .

Bước 10

Trên trang Thỏa thuận cấp phép , chọn Tôi chấp nhận các điều khoản của thỏa thuận cấp phép và nhấp vào Tiếp theo .

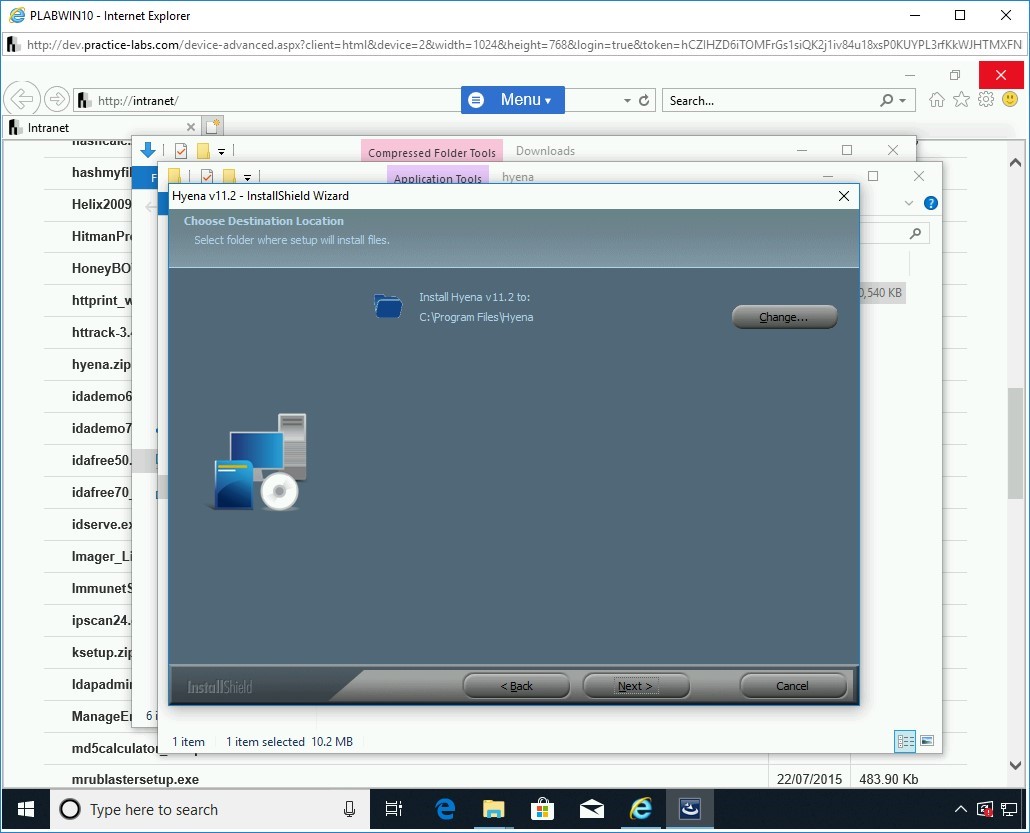

Bước 11

Trên trang Chọn Vị trí Đích , giữ nguyên đường dẫn cài đặt mặc định và nhấp vào Tiếp theo .

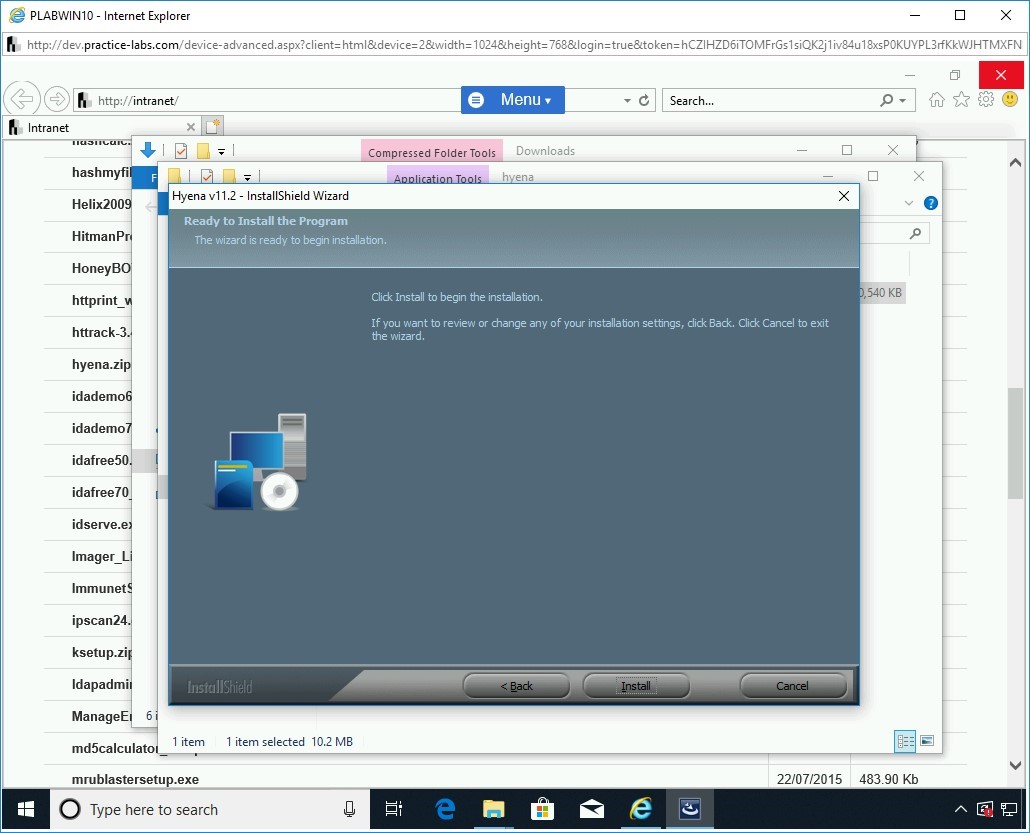

Bước 12

Trên trang Sẵn sàng Cài đặt Chương trình , bấm Cài đặt .

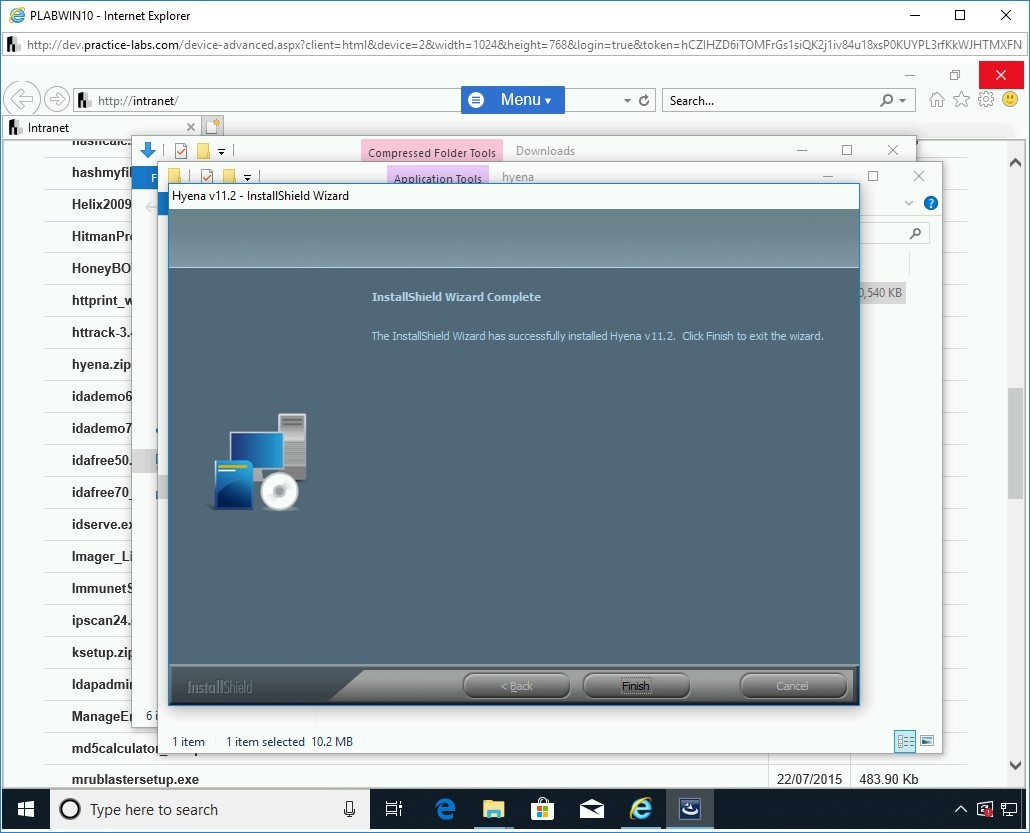

Bước 13

Trên trang Hoàn thành của Trình hướng dẫn InstallShield , bấm Kết thúc .

Bước 14

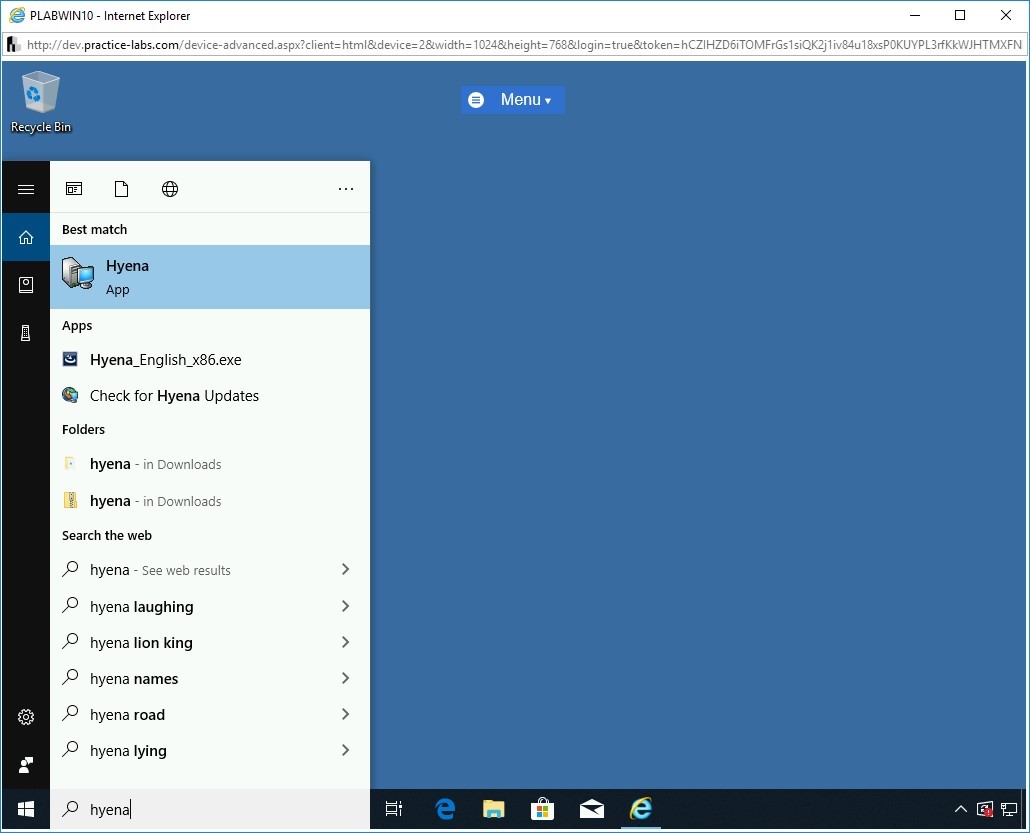

Đóng tất cả các phiên bản của cửa sổ File Explorer . Thu nhỏ cửa sổ Internet Explorer .

Trong hộp văn bản Nhập vào đây để tìm kiếm , hãy nhập nội dung sau:

hyena

Từ kết quả tìm kiếm, chọn Linh cẩu .

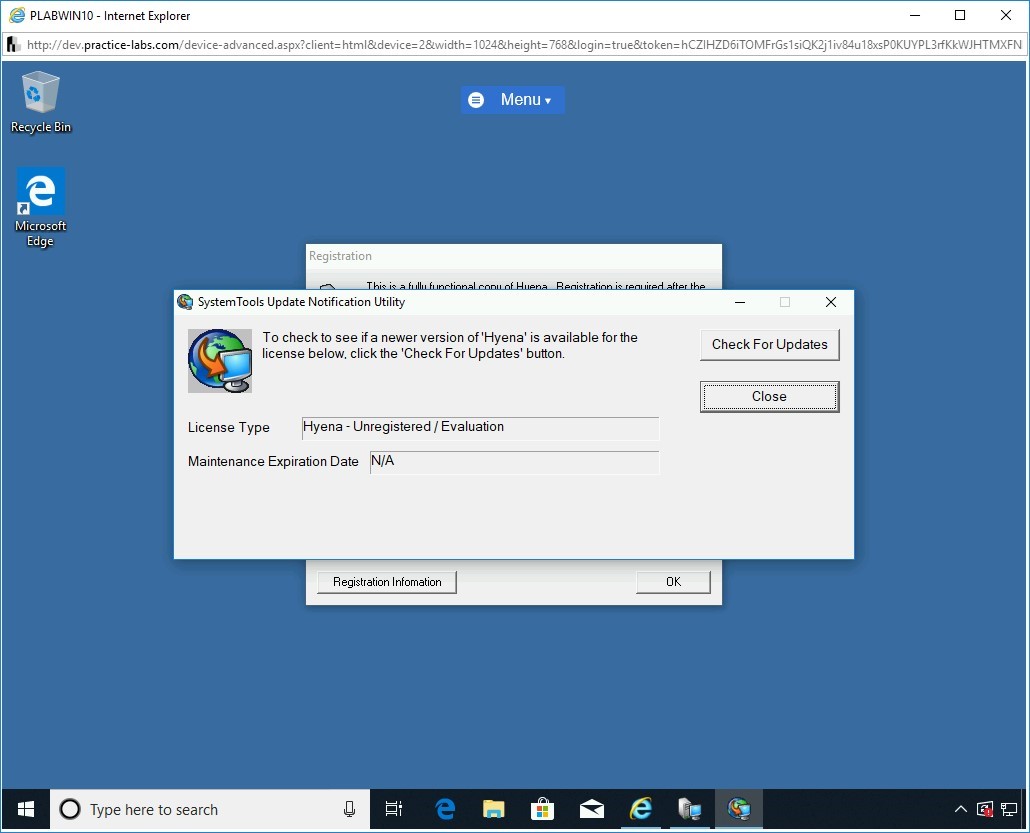

Bước 15

Các SystemTools Update Utility Thông báo hộp thoại sẽ được hiển thị.

Nhấp vào Đóng .

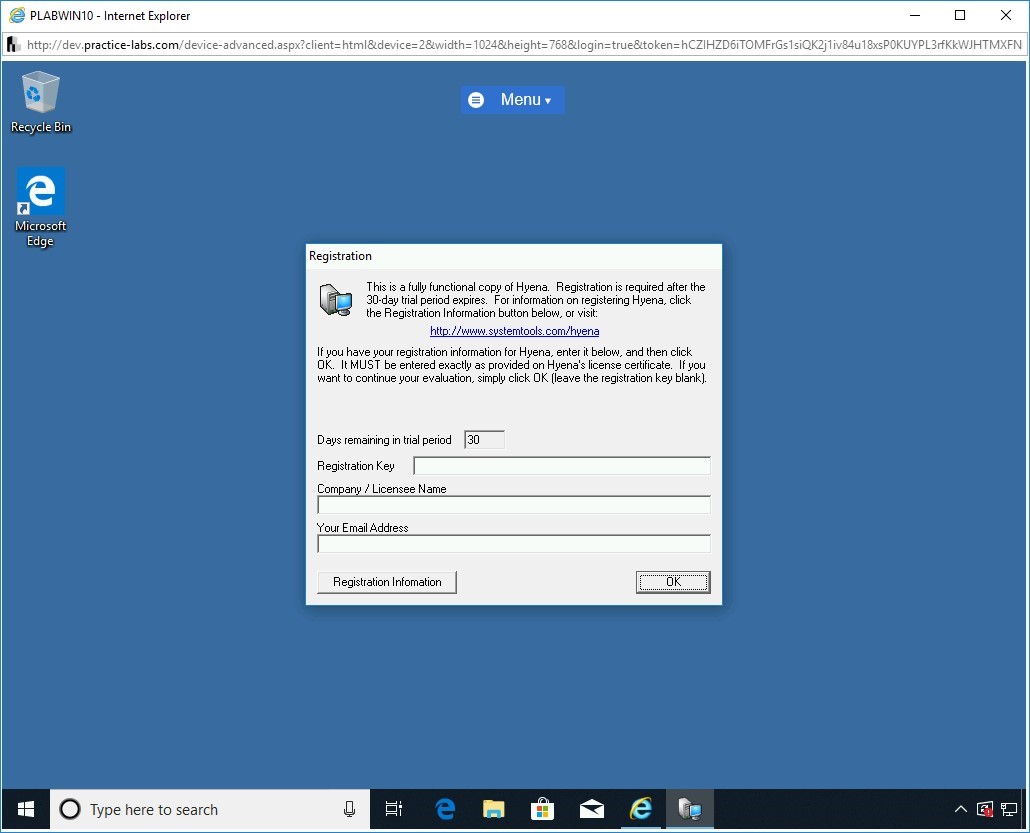

Bước 16

Trên hộp thoại Đăng ký , bấm OK .

Bạn có thể bỏ qua quá trình đăng ký.

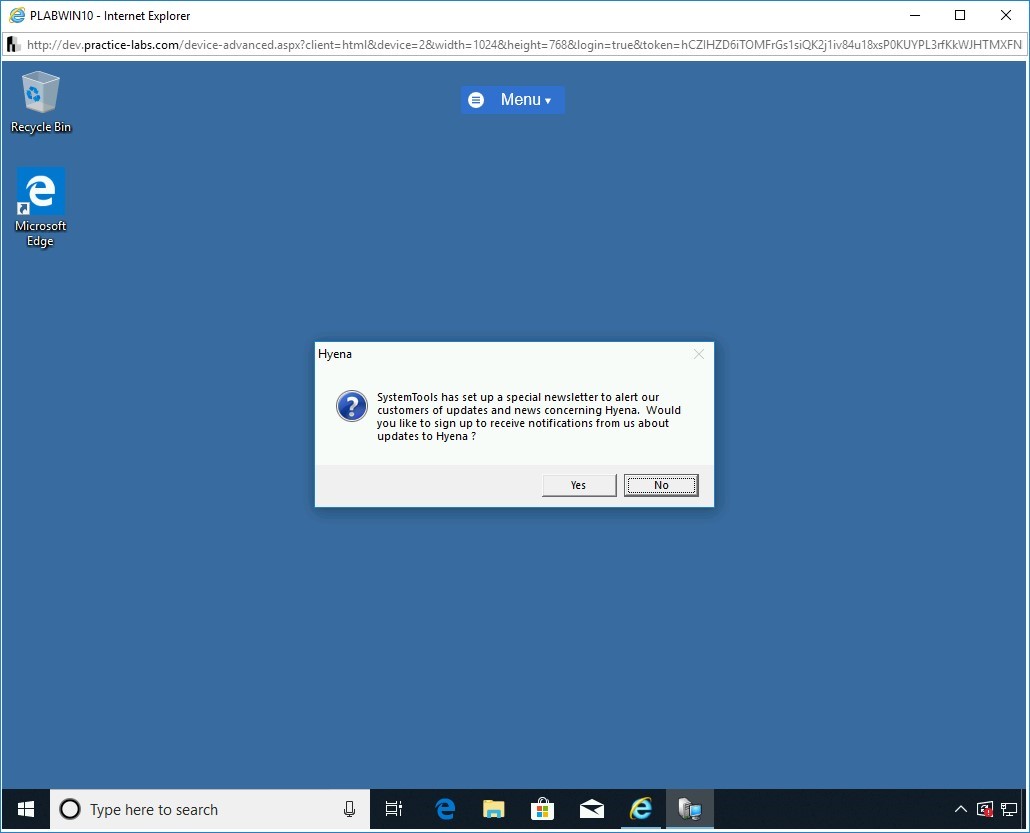

Bước 17

Trên hộp thoại Hyena , bấm Không .

Bước 18

Các v11.2 Hyena cửa sổ được hiển thị. Nó được chia thành ngăn bên trái và bên phải.

Trong ngăn bên trái, miền PRACTICELABS.COM đã được thêm tự động.

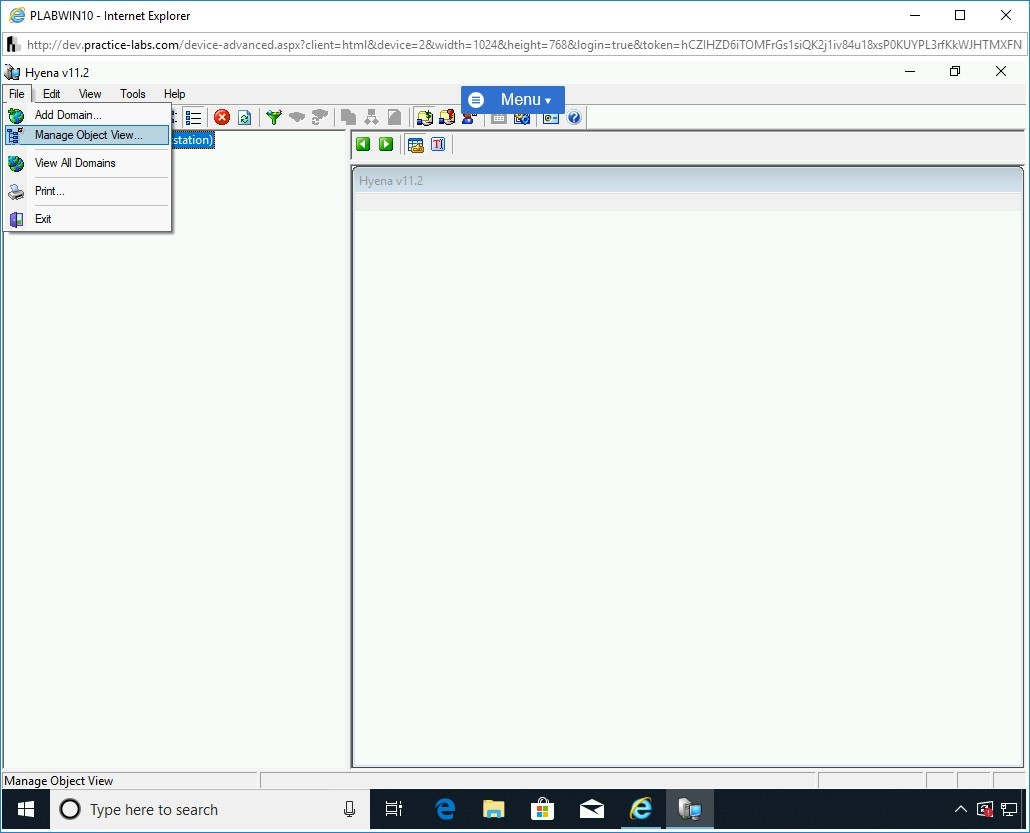

Để xóa tên miền, hãy bấm vào Tệp rồi chọn Quản lý dạng xem đối tượng.

Bước 19

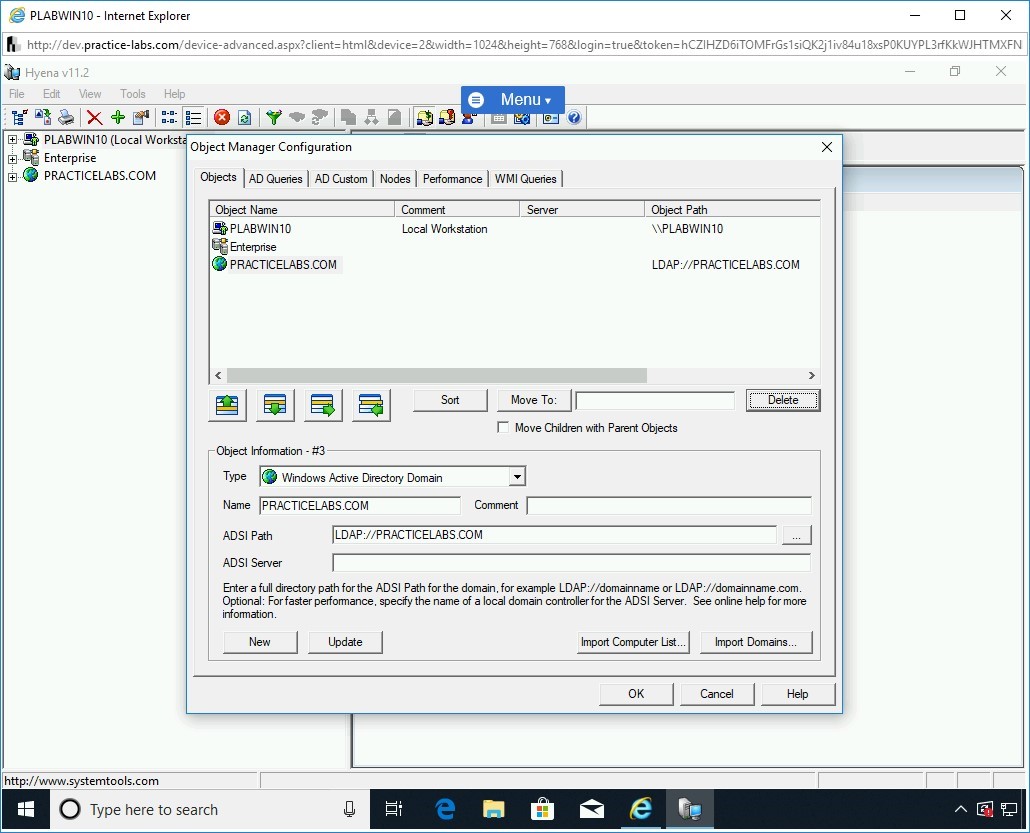

Trong hộp thoại Cấu hình Trình quản lý Đối tượng , chọn miền PRACTICELABS.COM bên dưới cột Tên Đối tượng và sau đó bấm Xóa .

Bước 20

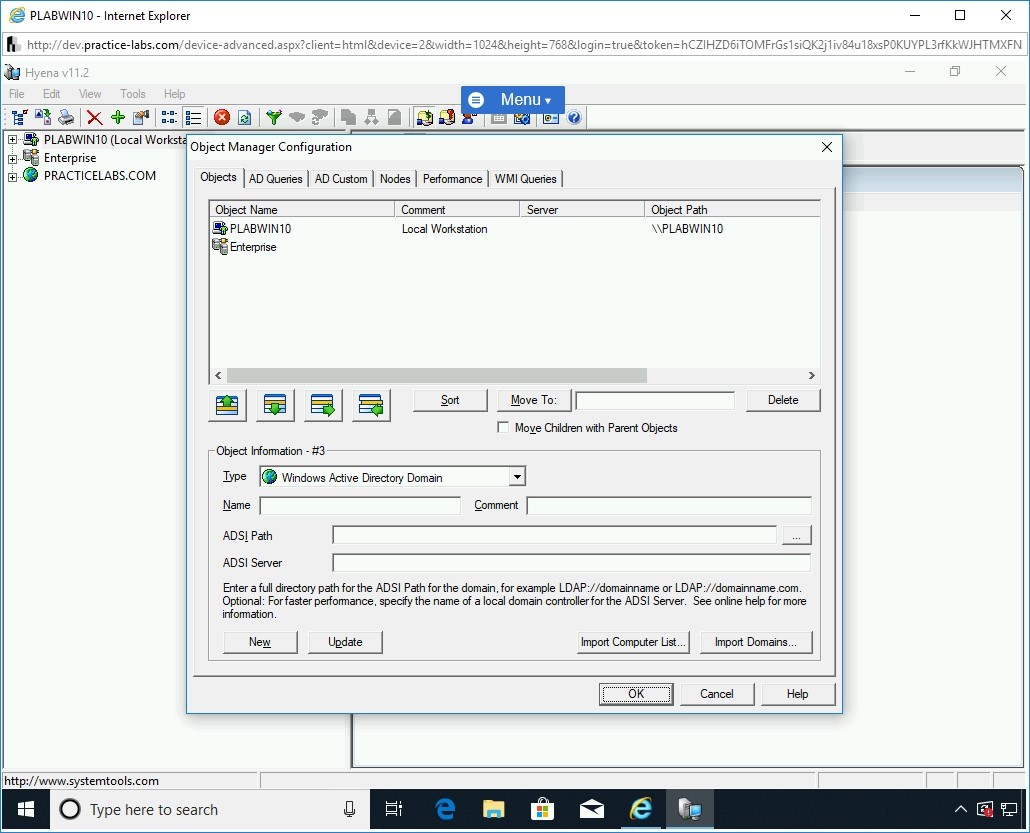

Miền PRACTICELABS.COM hiện đã bị xóa. Bấm OK để đóng hộp thoại Cấu hình Trình quản lý Đối tượng .

Bước 21

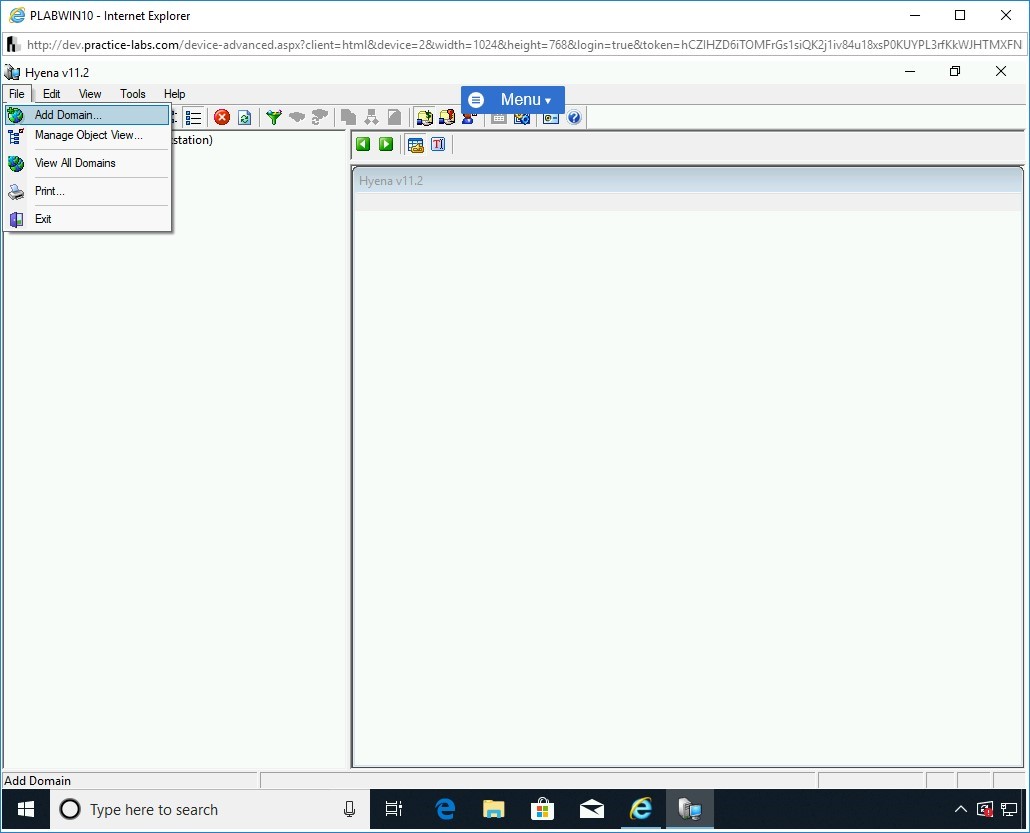

Bạn đã quay lại cửa sổ Hyena v11.2 . Lưu ý rằng miền PRACTICELABS.COM không còn được liệt kê trong ngăn bên trái. Để thêm miền, hãy nhấp vào Tệp và chọn Thêm miền .

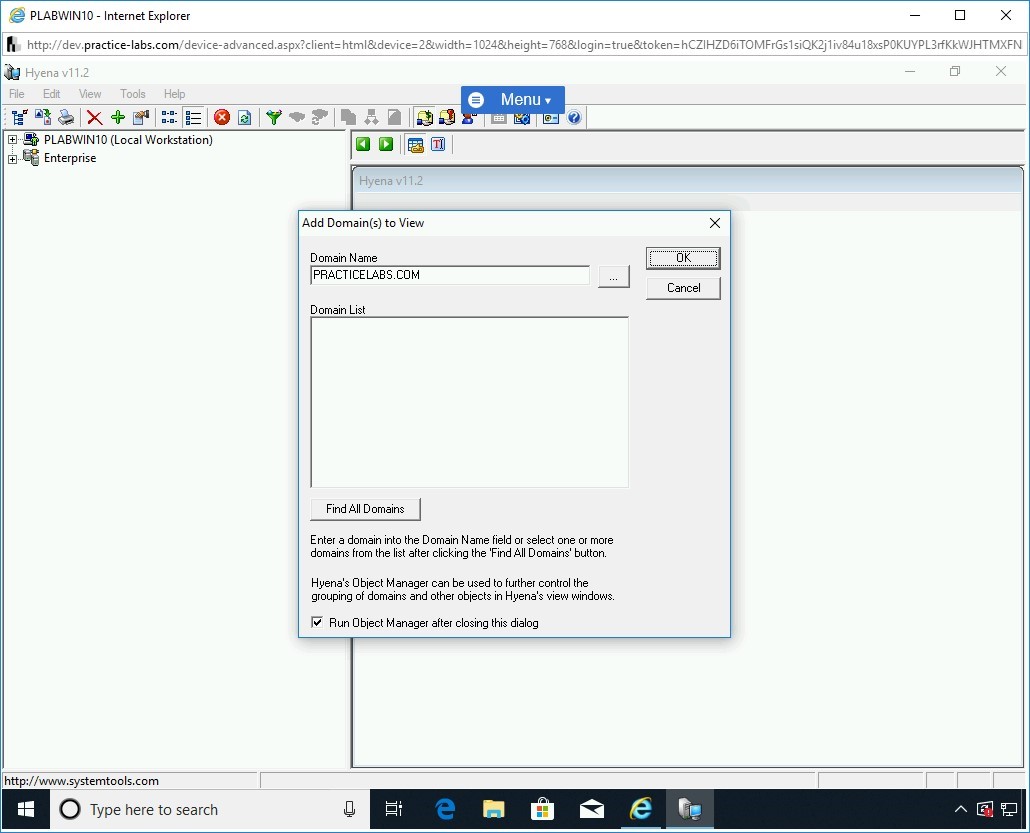

Bước 22

Các Add Domain (s) để Xem hộp thoại sẽ được hiển thị. Trong hộp văn bản Tên miền , hãy nhập tên miền sau:

PRACTICELABS.COM

Bấm OK .

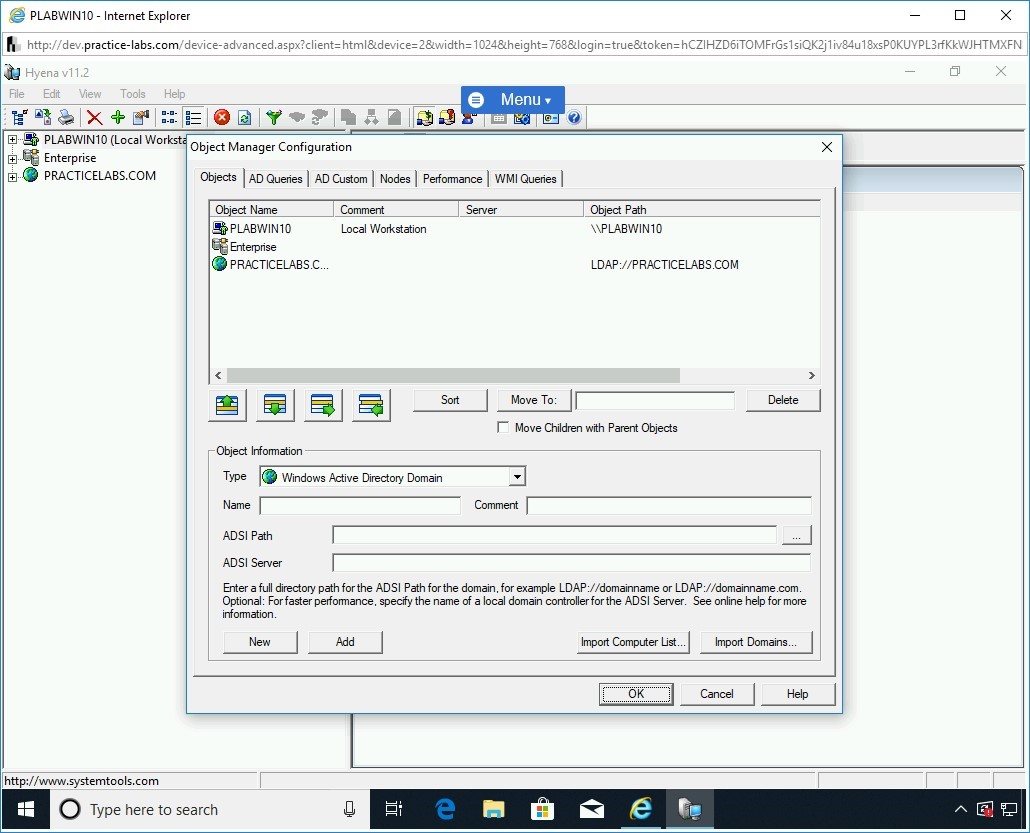

Bước 23

Miền PRACTICELABS.COM xuất hiện trong ngăn bên trái. Cùng với đó, Cấu hình trình quản lý đối tượng sẽ tự động mở ra.

Bấm OK để đóng nó.

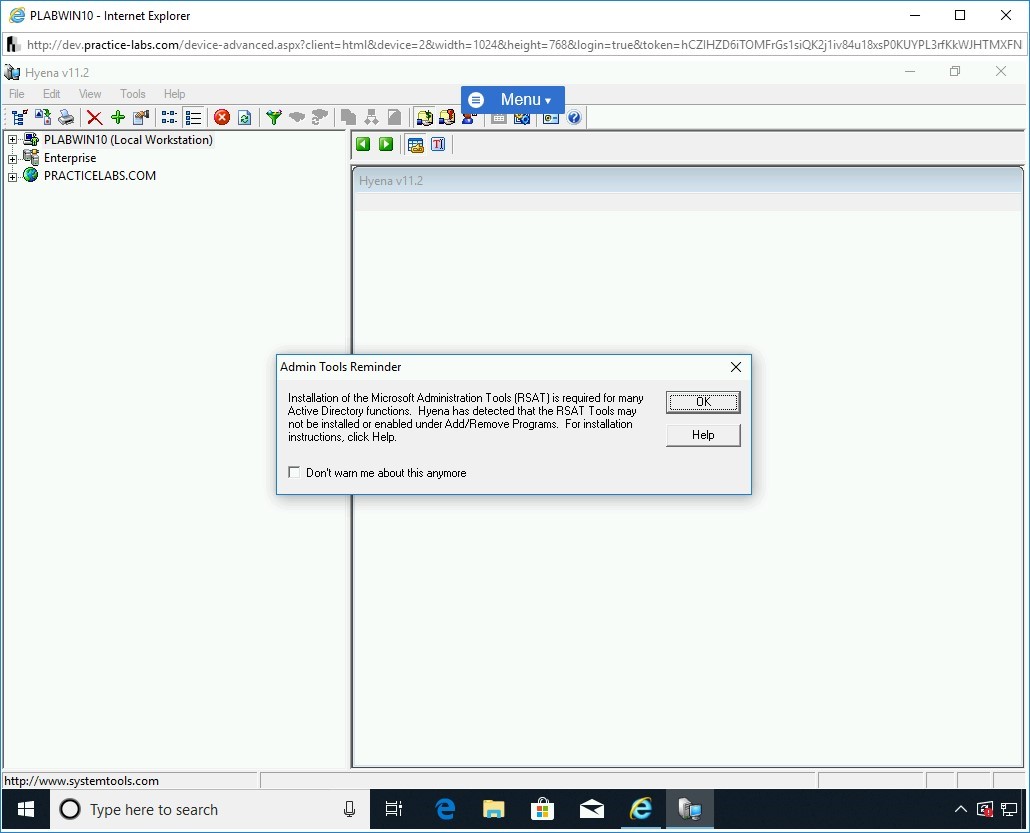

Bước 24

Trong ngăn bên trái, mở rộng PRACTICELABS.COM . Các Công cụ quản trị Reminder hộp thoại sẽ được hiển thị. Bấm OK .

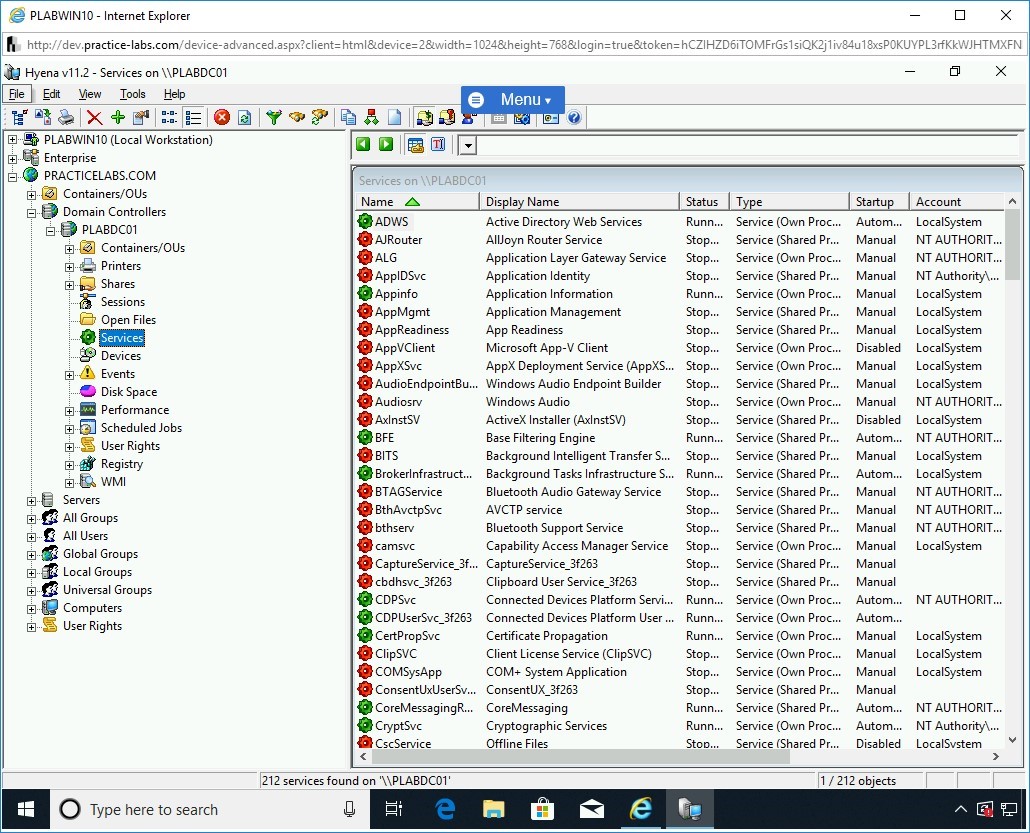

Bước 25

Bây giờ bạn sẽ thấy một số nút hiện đang hiển thị bên dưới PRACTICELABS.COM .

Mở rộng Bộ điều khiển miền , mở rộng PLABDC01 , sau đó bấm đúp vào Dịch vụ .Lưu ý : Bạn có thể nhấp vào các nút khác nhau và xem thông tin.

Lưu ý rằng danh sách các dịch vụ đang chạy trên PLABDC01 được hiển thị. Bạn cũng có thể xem trạng thái hiện tại của họ.

Bước 26

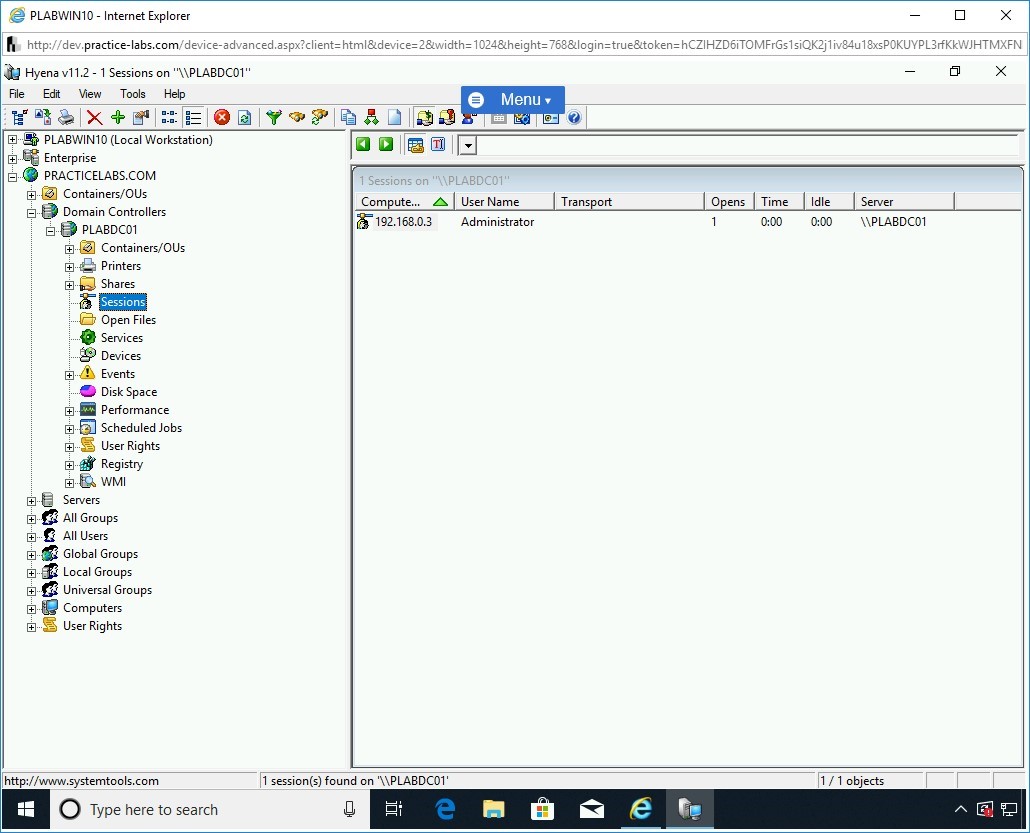

Bấm đúp vào Phiên .

Khung bên phải hiển thị số lượng phiên đã thiết lập.Lưu ý : Số lượng người dùng hiện tại có thể thay đổi so với ảnh chụp màn hình bên dưới.

Hiện tại, chỉ có một phiên do Quản trị viên thiết lập .

Bước 27

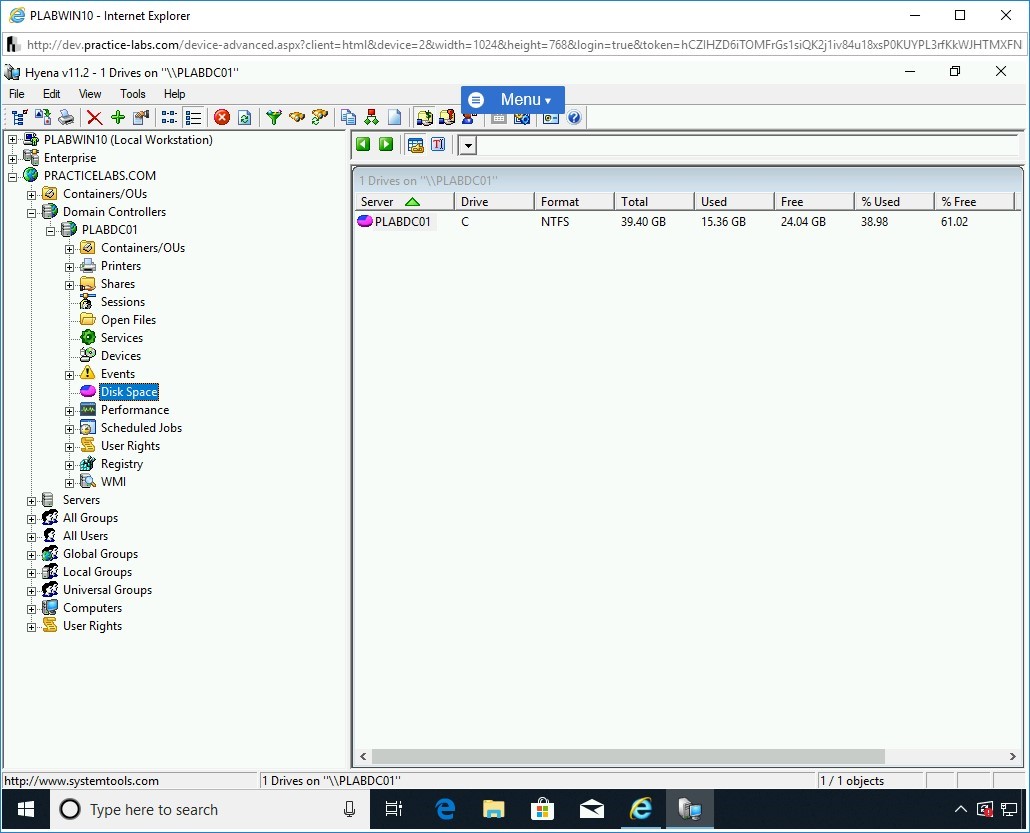

Bấm đúp vào Dung lượng đĩa .

Khung bên phải hiển thị các ổ đĩa có sẵn và thông tin về dung lượng ổ đĩa, chẳng hạn như tổng dung lượng, trống và dung lượng đã sử dụng.

Đóng cửa sổ Hyena v11.2 .

Giữ cửa sổ Internet Explorer mở.

Nhiệm vụ 3 – Thực hiện Liệt kê LDAP bằng Quản trị viên Softerra LDAP

Softerra LDAP Administrator là một công cụ quản lý LDAP. Bạn có thể sử dụng nó để thực hiện các hoạt động LDAP khác nhau.

Trong tác vụ này, bạn sẽ thực hiện liệt kê LDAP bằng Quản trị viên Softerra LDAP. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 .

Đảm bảo rằng Internet Explorer đang mở và bạn đang ở trang Công cụ lấy cắp dữ liệu.Lưu ý: Nếu bạn đã đóng Internet Explorer trong tác vụ trước đó, hãy đảm bảo bạn làm theo các bước được cung cấp trong Tác vụ 1 để truy cập trang Công cụ lấy cắp dữ liệu.

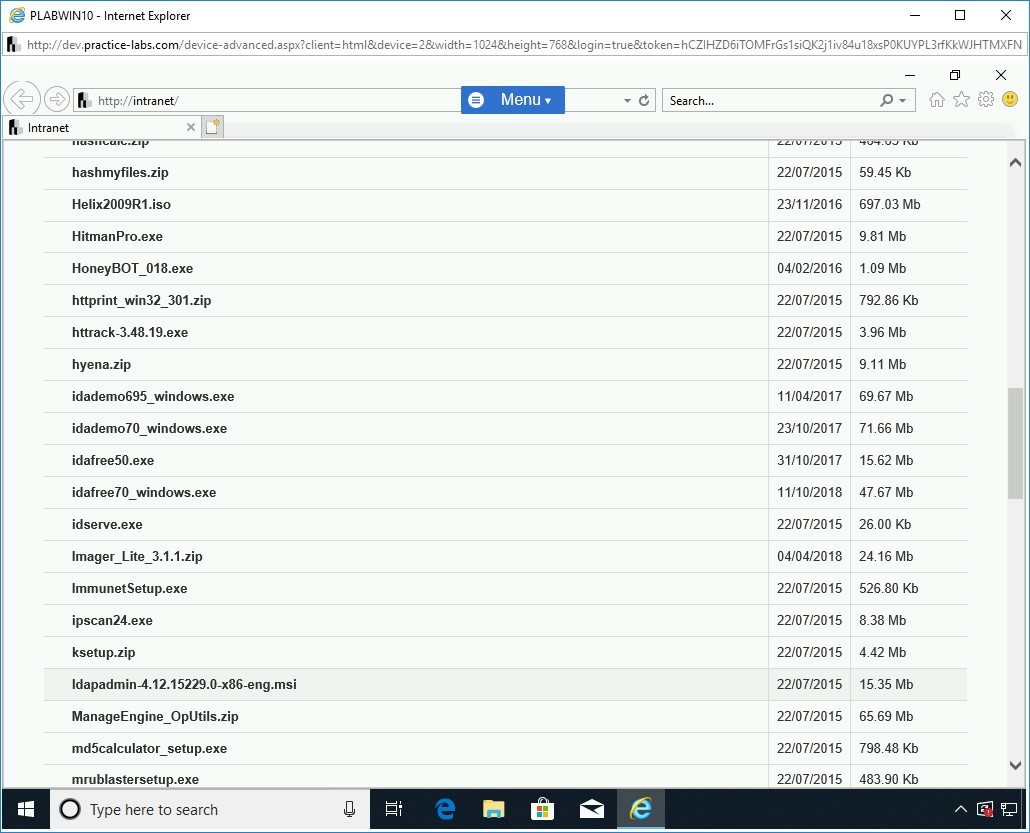

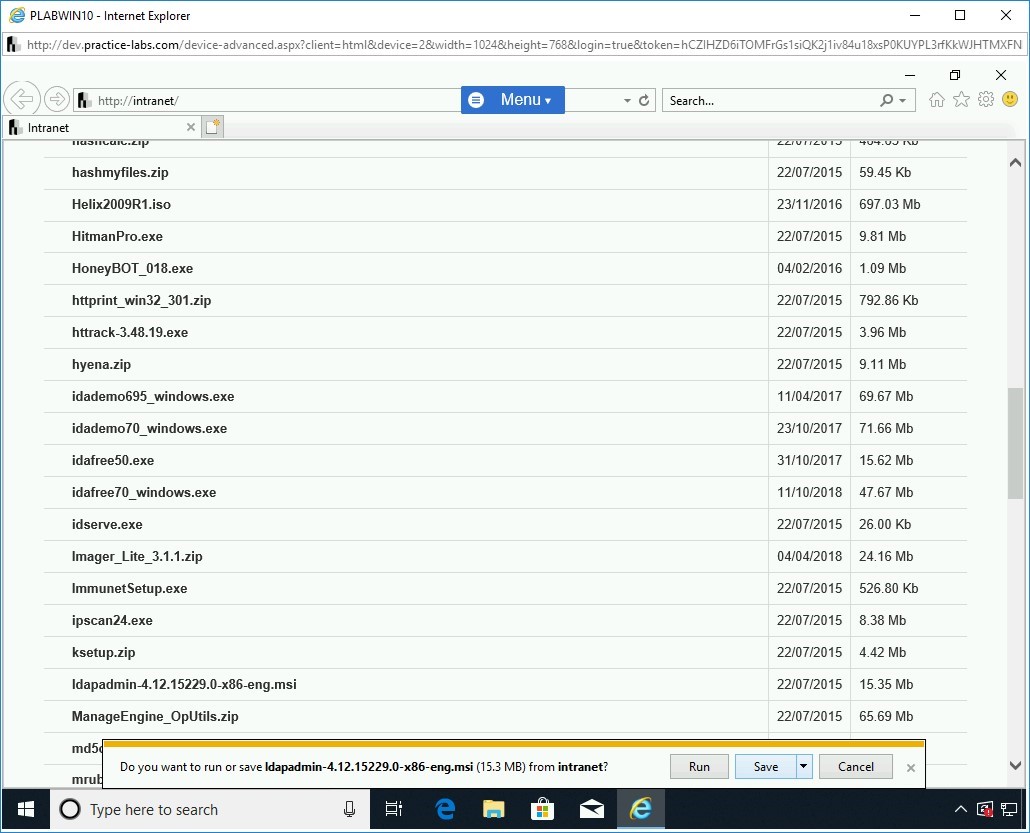

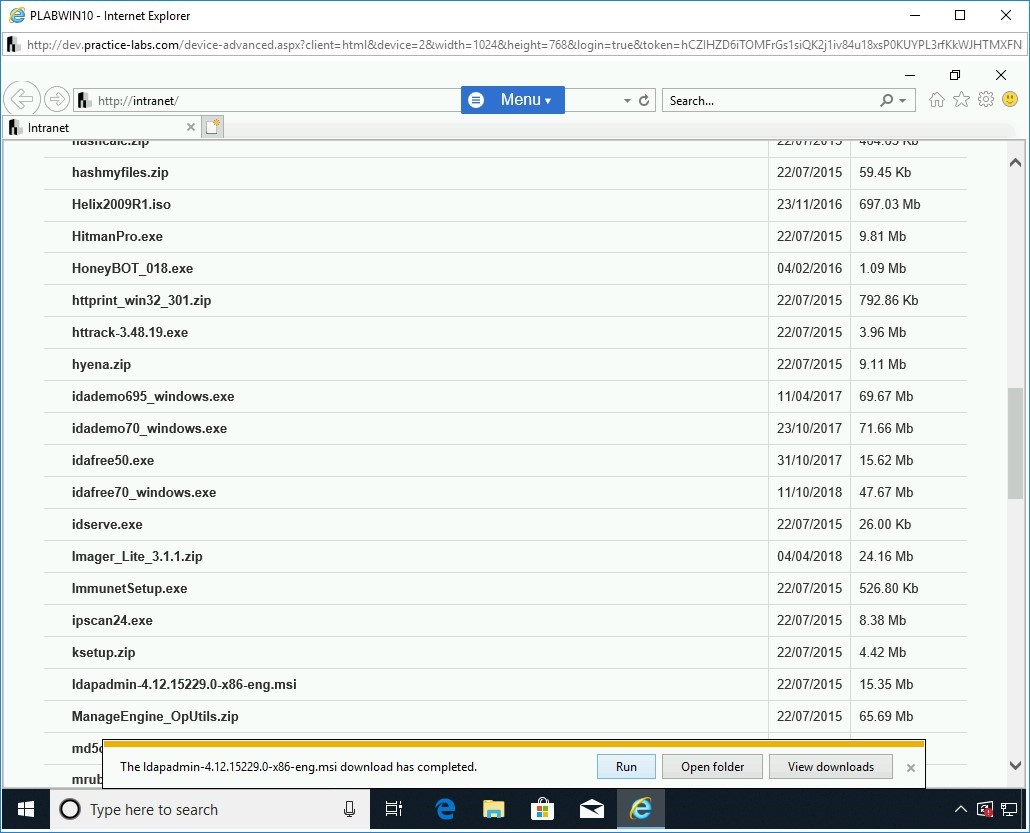

Trên Trang web Công cụ Hacking , cuộn để tìm ldapadmin-4.12.15229.0-x86-eng.msi . Nhấp vào ldapadmin-4.12.15229.0-x86-eng.msi .

Bước 2

Trong thanh thông báo, nhấp vào Lưu.

Bước 3

Trong thanh thông báo, nhấp vào Chạy .

Bước 4

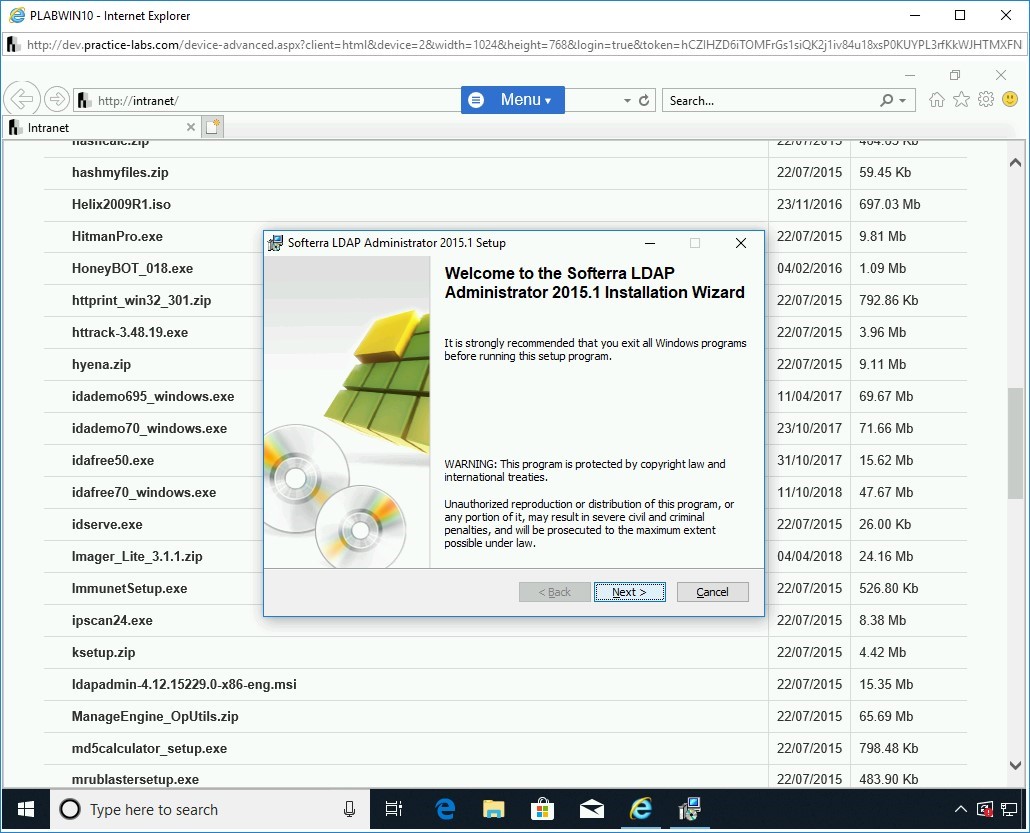

Trên trang Chào mừng bạn đến với trang Thuật sĩ Cài đặt Softerra LDAP 2015.1 của trình hướng dẫn Thiết lập Softerra LDAP 2015.1 , bấm Tiếp theo .

Bước 5

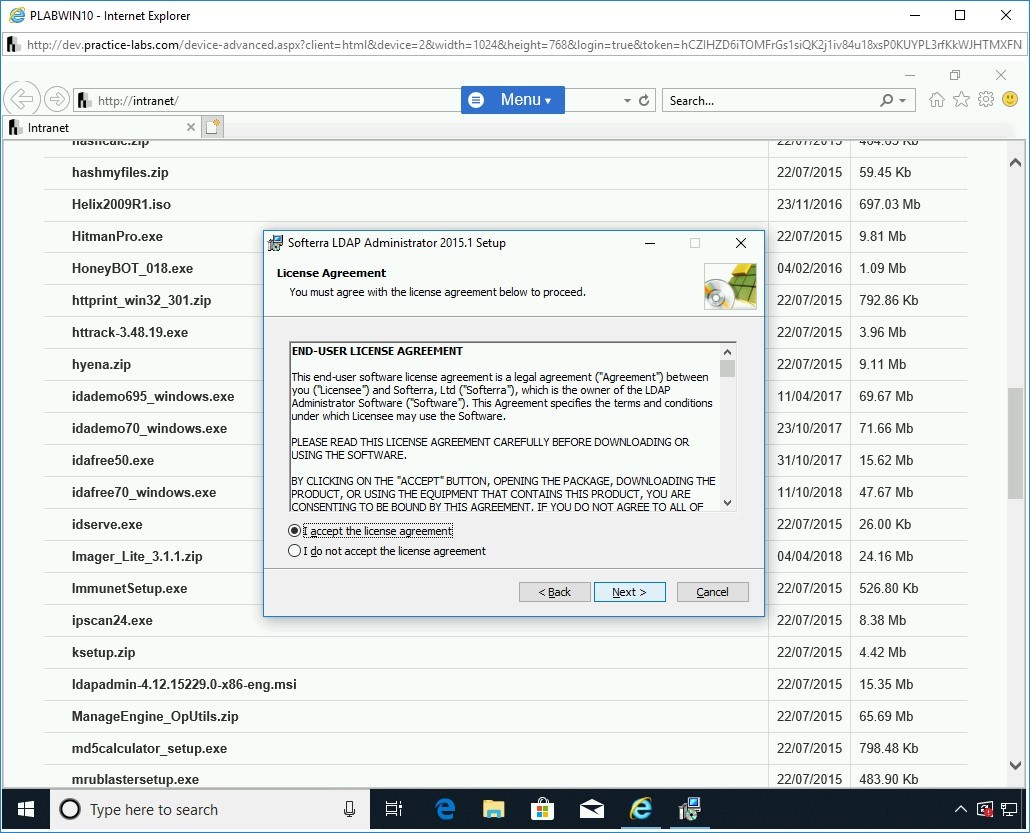

Trên trang Thỏa thuận cấp phép , chọn Tôi chấp nhận thỏa thuận cấp phép và nhấp vào Tiếp theo .

Bước 6

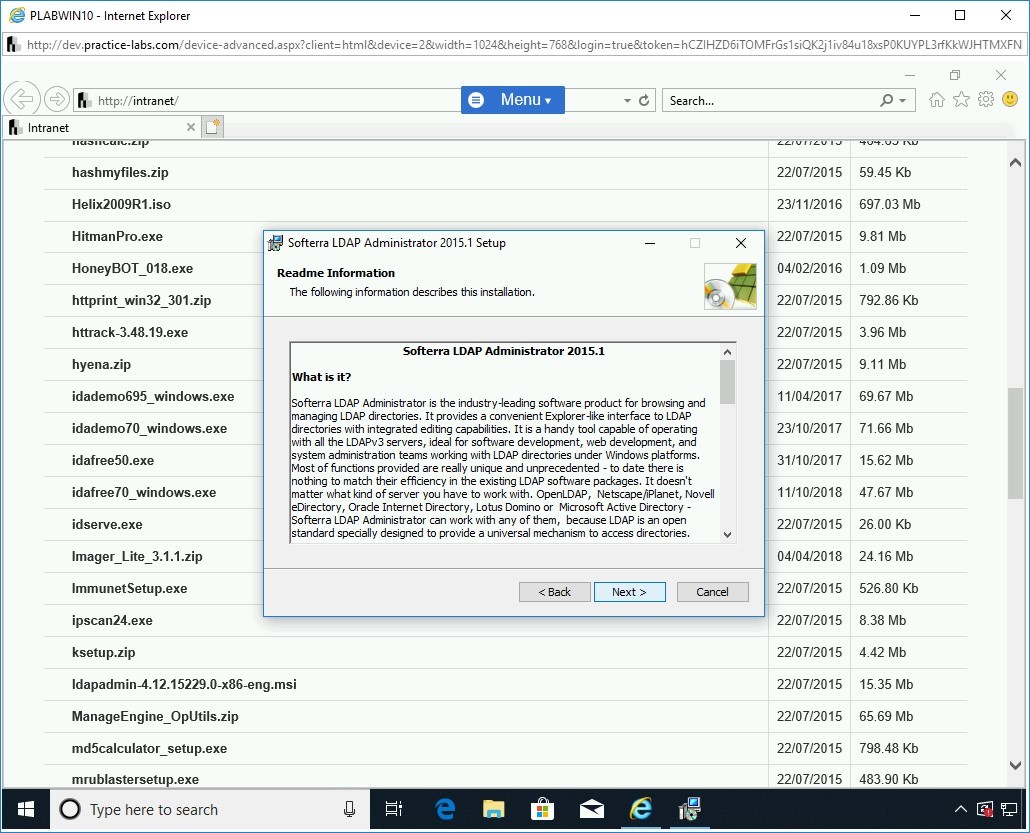

Trên trang Thông tin Readme , cuộn và đọc thông tin. Nhấp vào Tiếp theo .

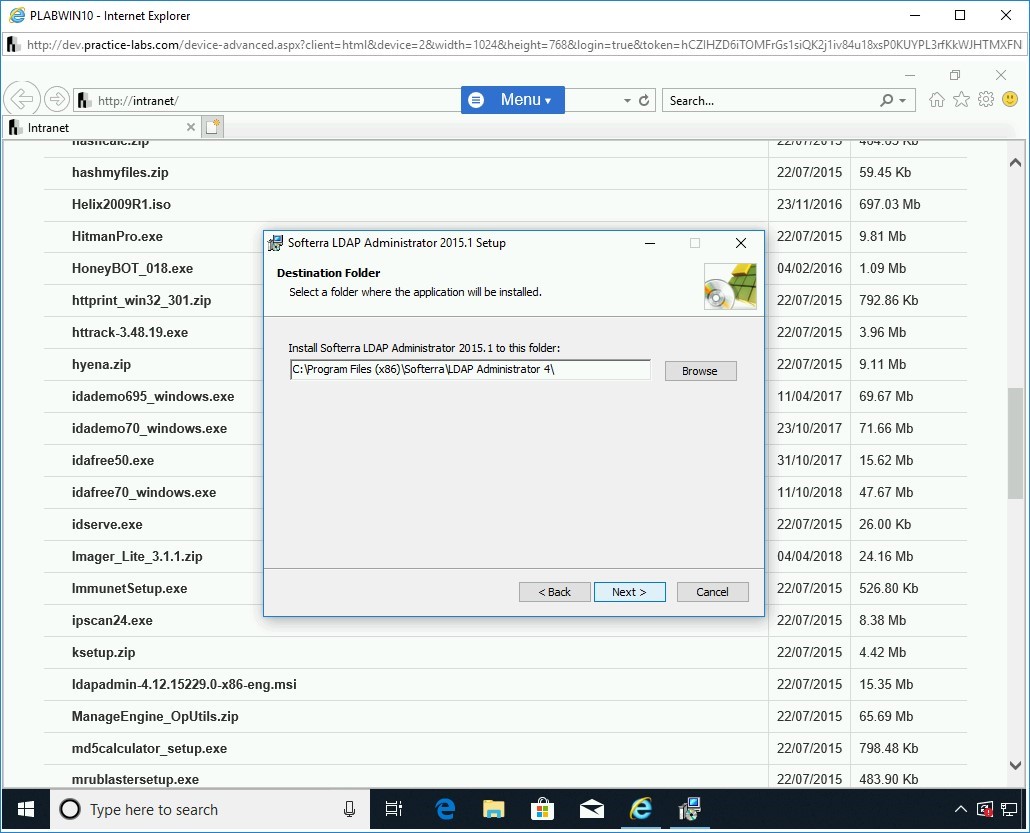

Bước 7

Trên trang Thư mục Đích , giữ nguyên đường dẫn cài đặt mặc định và bấm Tiếp theo .

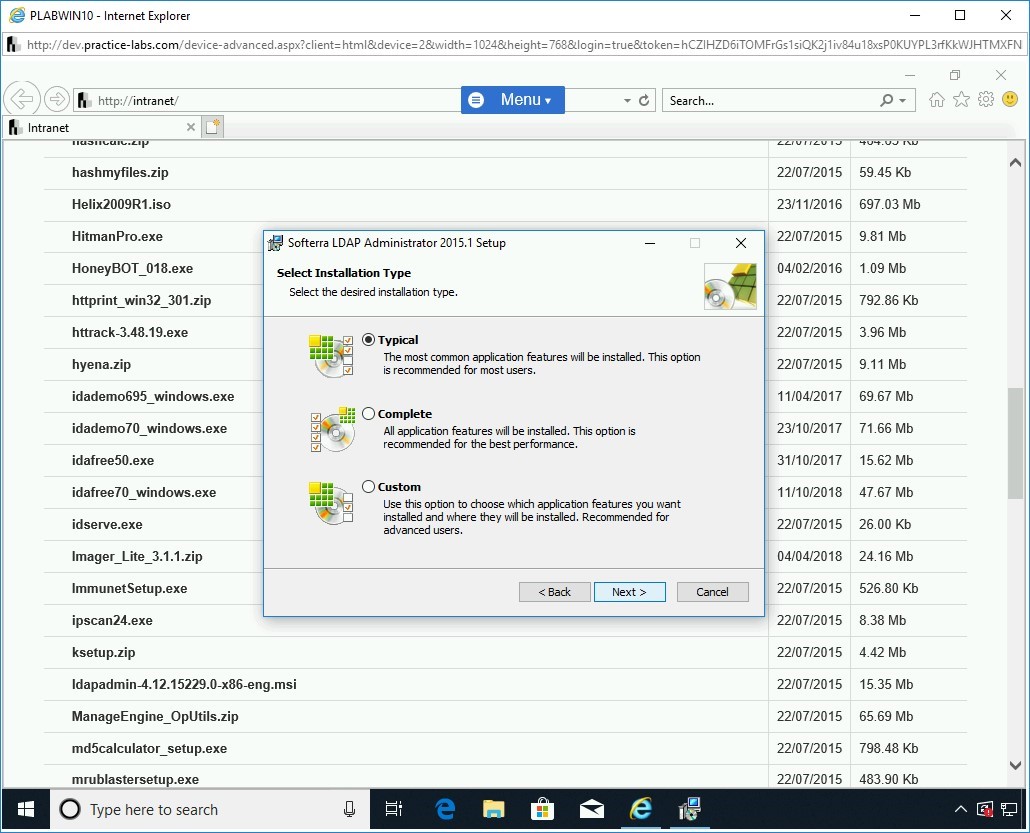

Bước 8

Trên trang Chọn Loại Cài đặt , Điển hình được chọn theo mặc định. Giữ lựa chọn mặc định, nhấp vào Tiếp theo .

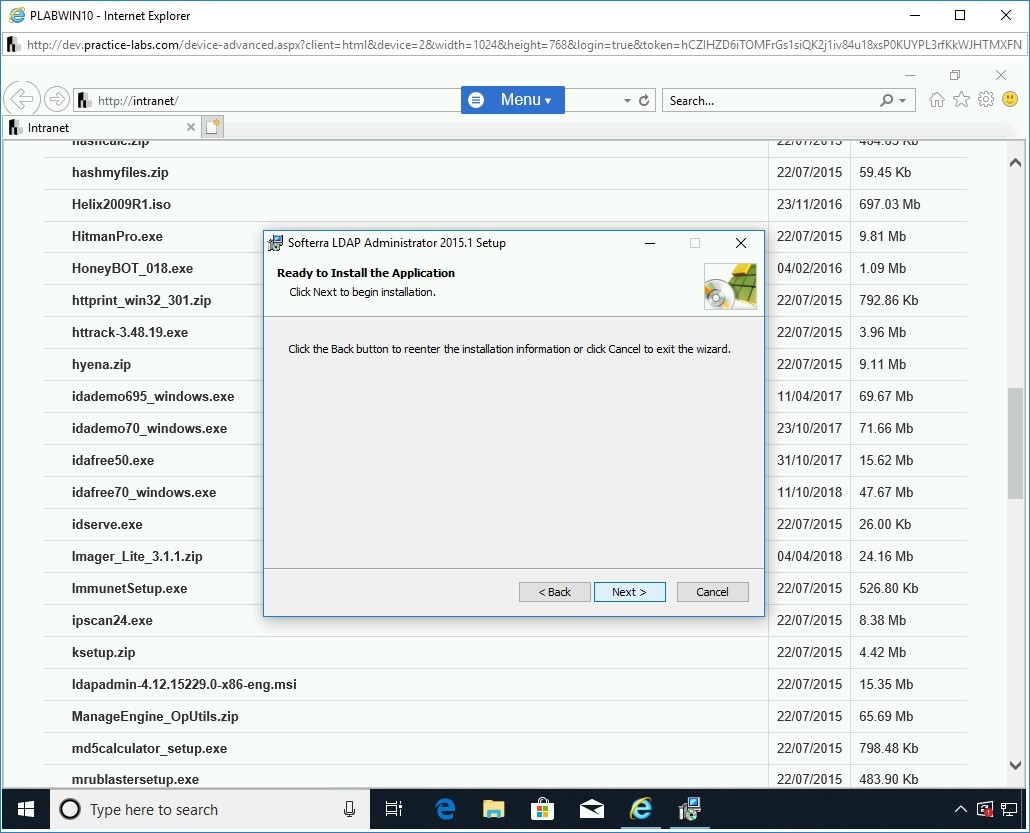

Bước 9

Trên trang Sẵn sàng cài đặt ứng dụng , bấm Tiếp theo .

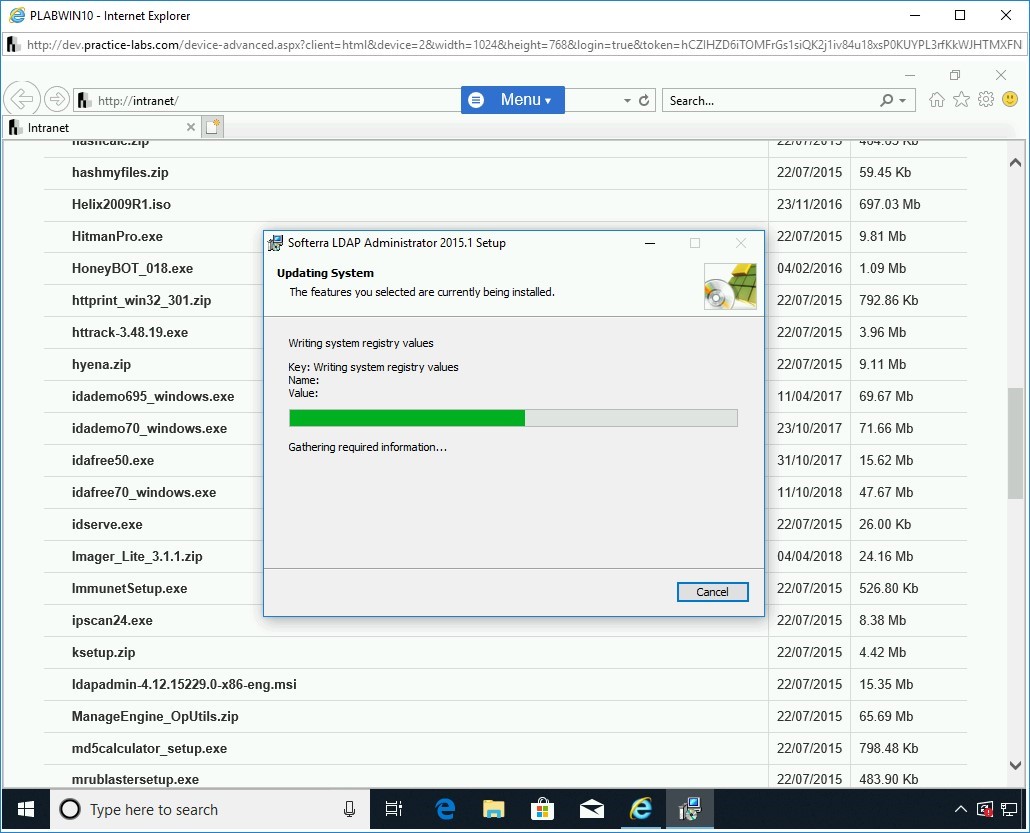

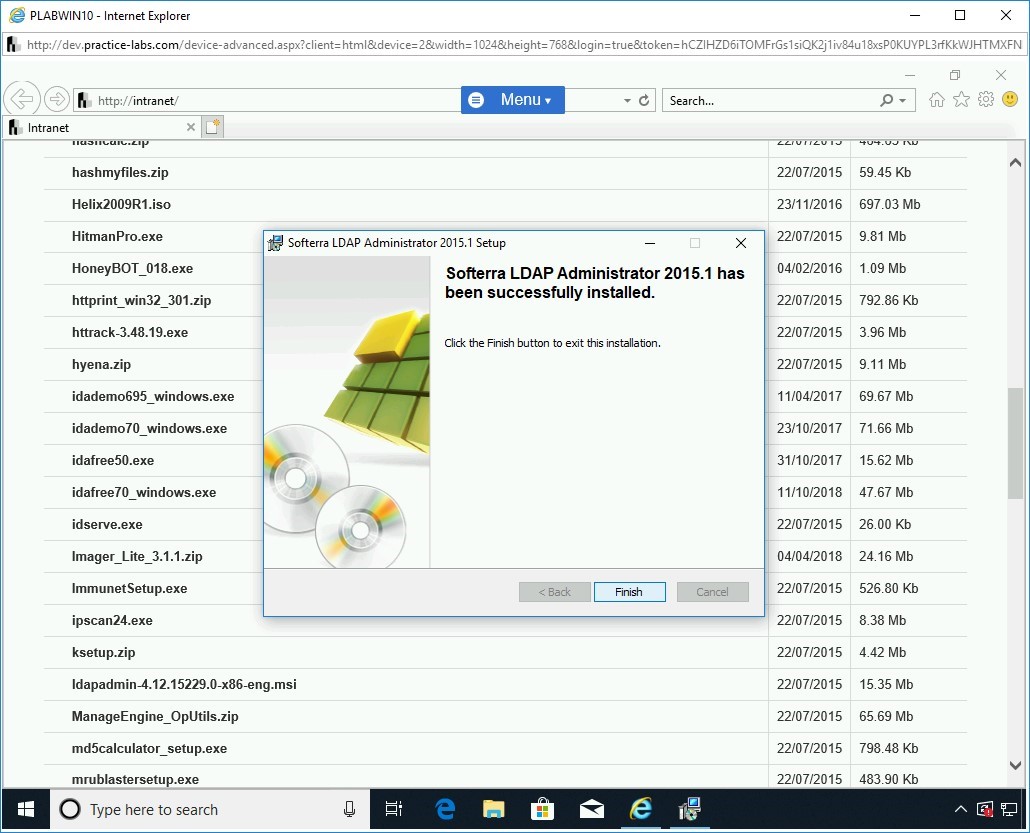

Bước 10

Trên trang Hệ thống Cập nhật , tiến trình cài đặt được hiển thị.

Bước 11

Trên trang Softerra LDAP Administrator 2015.1 đã được cài đặt thành công , bấm vào Kết thúc .

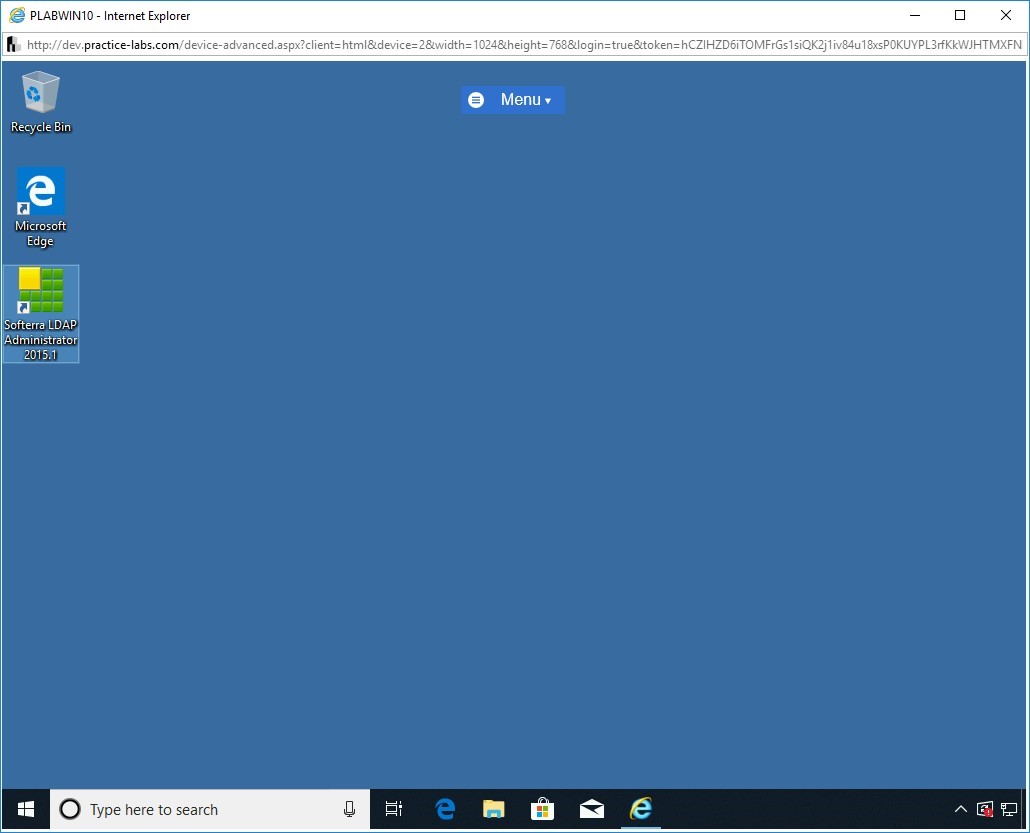

Thu nhỏ cửa sổ Internet Explorer .

Bước 12

Bấm đúp vào biểu tượng Softerra LDAP Administrator 2015.1 trên màn hình nền.

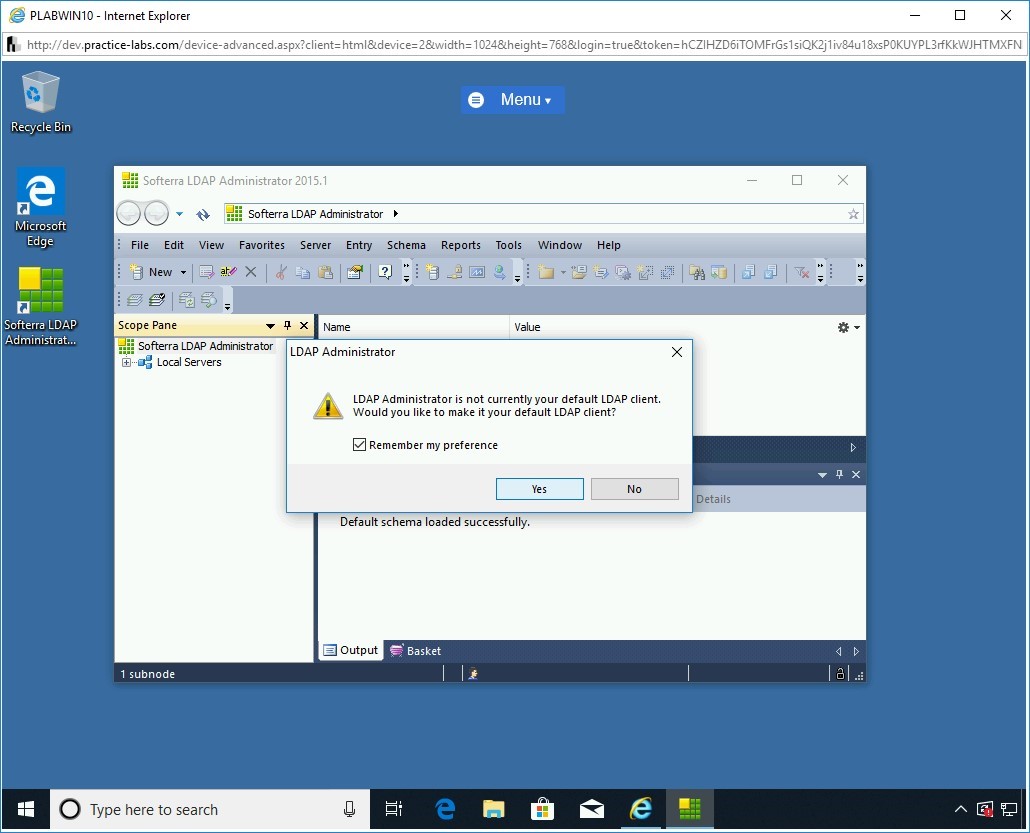

Bước 13

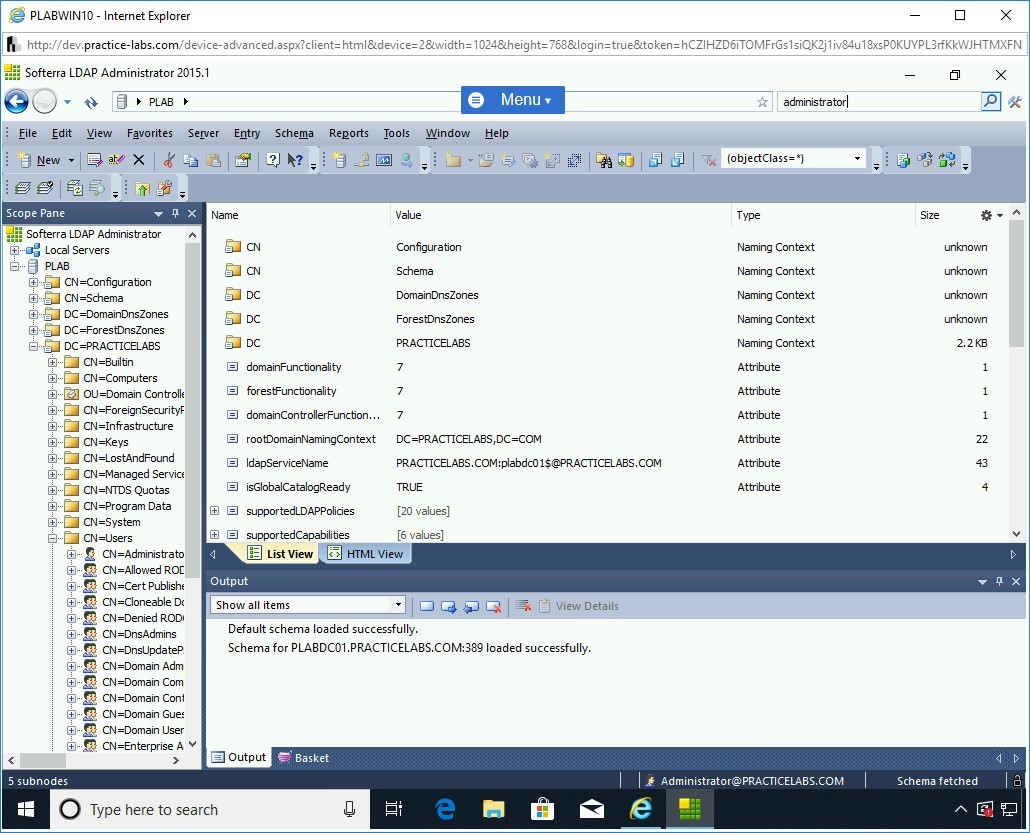

Các Softerra Quản trị viên LDAP 2015,1 cửa sổ được hiển thị.

Chọn Ghi nhớ tùy chọn của tôi và nhấp vào Có .

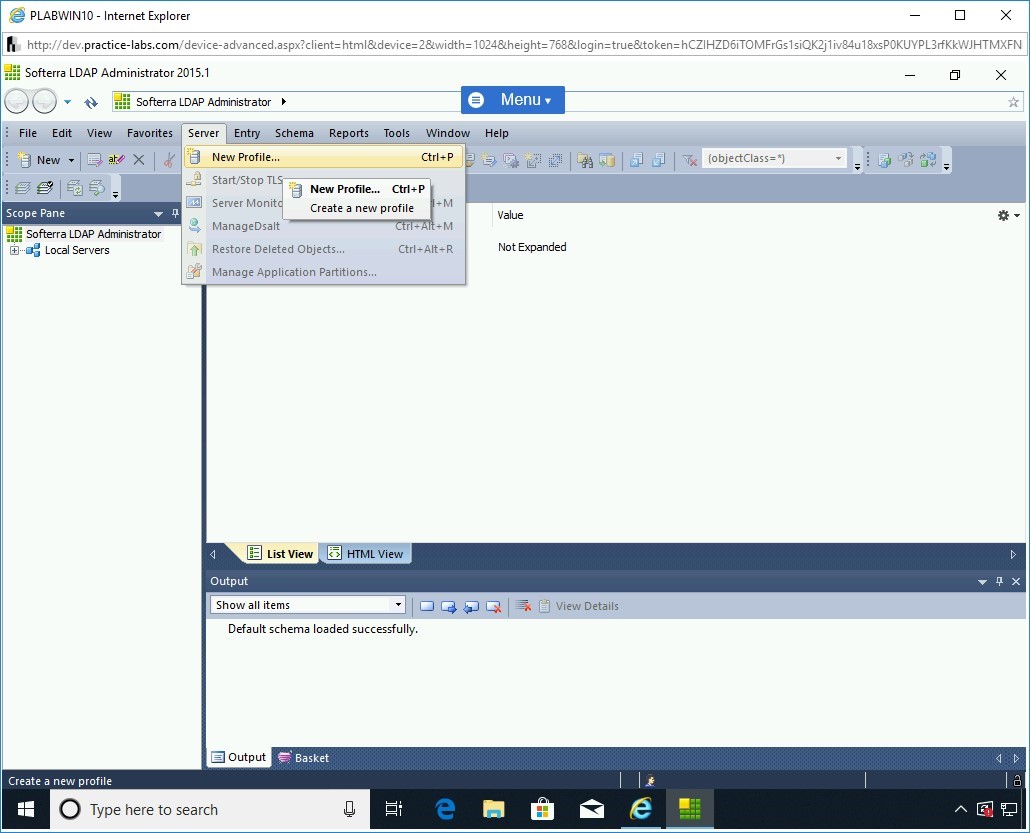

Bước 14

Từ thanh menu trên cùng, nhấp vào Máy chủ và chọn Hồ sơ mới .

Bước 15

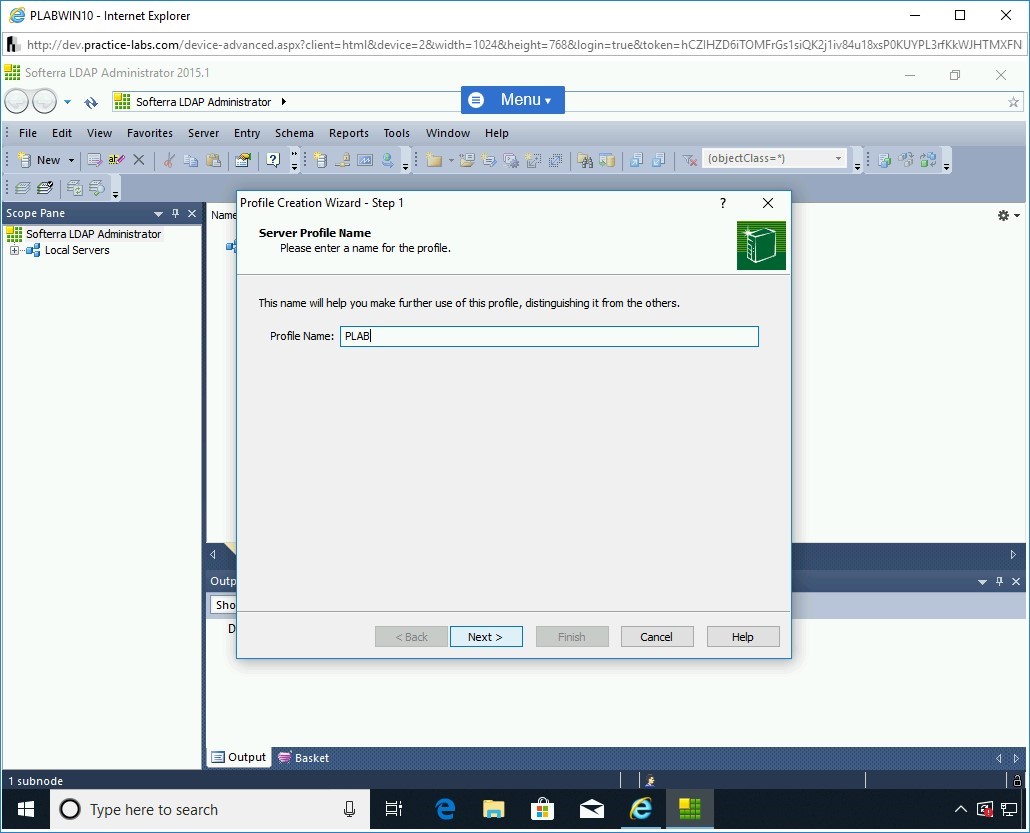

Các hồ sơ Creation Wizard – Step 1 phù thủy sẽ được hiển thị. Trên trang Tên cấu hình máy chủ, nhập thông tin sau vào hộp văn bản Tên cấu hình :

PLAB

Nhấp vào Tiếp theo .

Bước 16

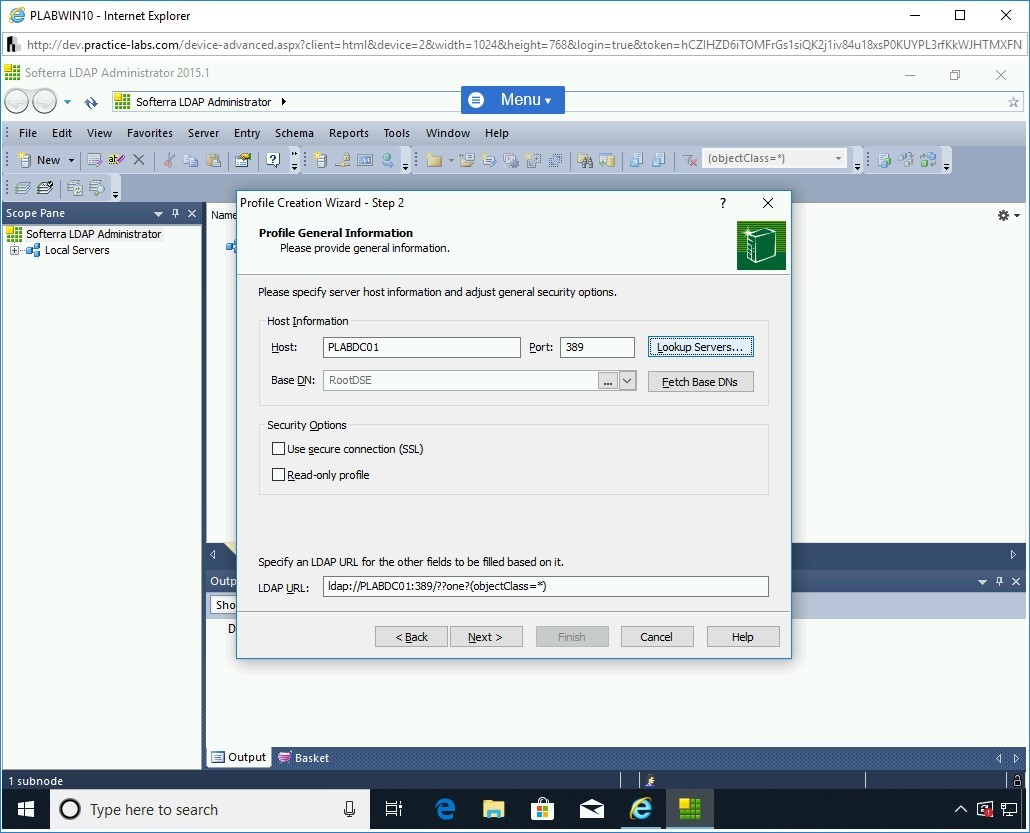

Trên trang Thông tin Tạo Cấu hình , trong hộp văn bản Máy chủ , hãy nhập tên sau:

PLABDC01

Nhấp vào Máy chủ tra cứu .

Bước 17

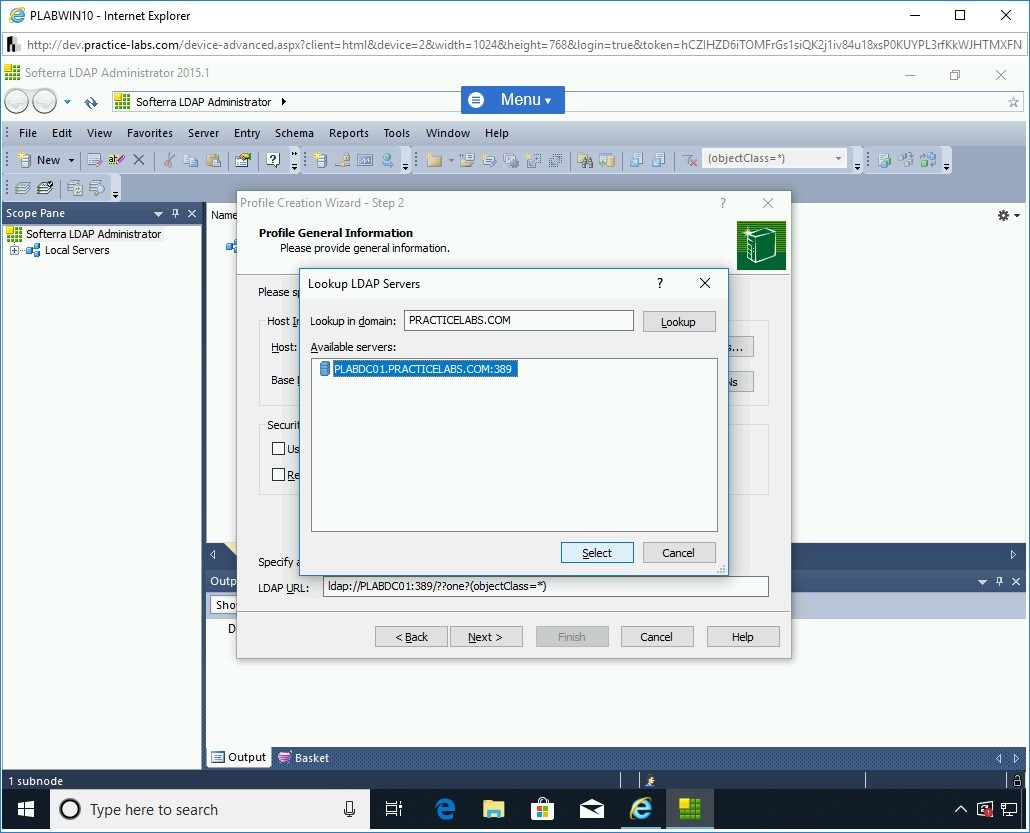

Các Lookup LDAP Servers hộp thoại sẽ được hiển thị. PRACTICELABS.COM sẽ được điền tự động trong hộp văn bản Tra cứu trong miền .

Hộp văn bản Máy chủ khả dụng hiển thị PLABDC01 .PRACTICELABS.COM: 389 . Chọn nó và nhấp vào Chọn .

Bước 18

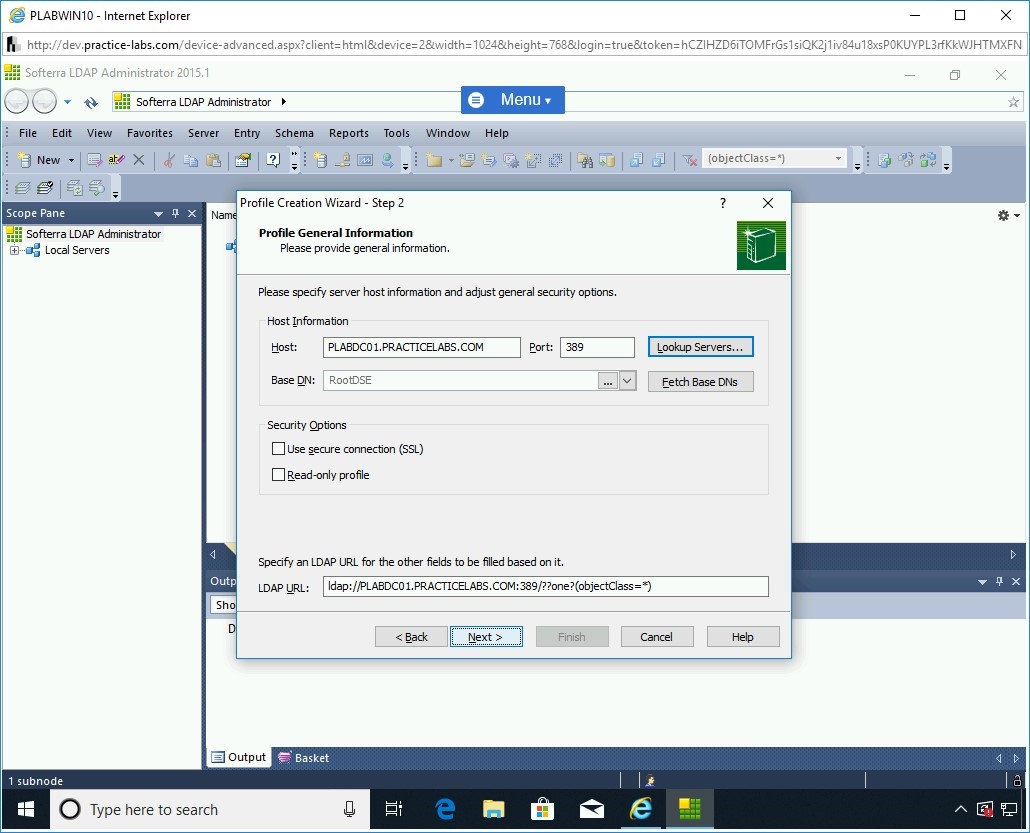

Bạn đã quay lại Trình hướng dẫn Tạo Hồ sơ . Lưu ý rằng tất cả thông tin hiện đã được điền. Nhấp vào Tiếp theo .

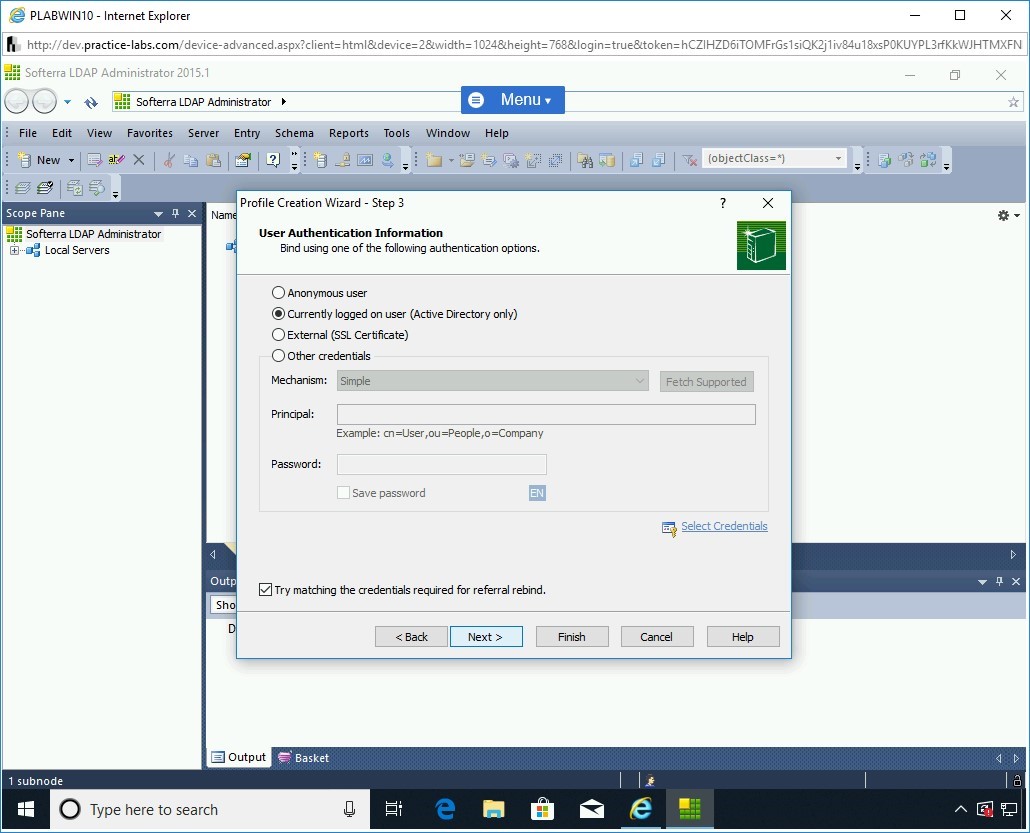

Bước 19

Trên trang Thông tin xác thực người dùng , chọn Người dùng hiện đã đăng nhập (chỉ Active Directory) và nhấp vào Tiếp theo .

Bước 20

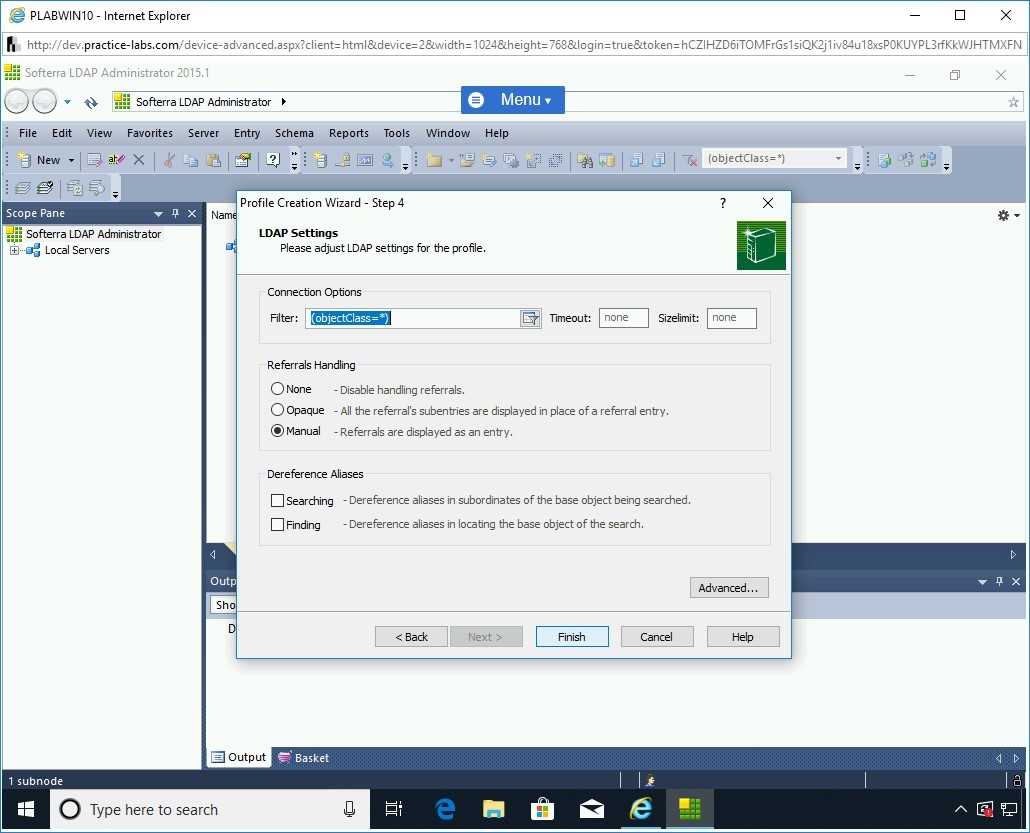

Trên trang Cài đặt LDAP , giữ cài đặt mặc định và nhấp vào Kết thúc .

Bước 21

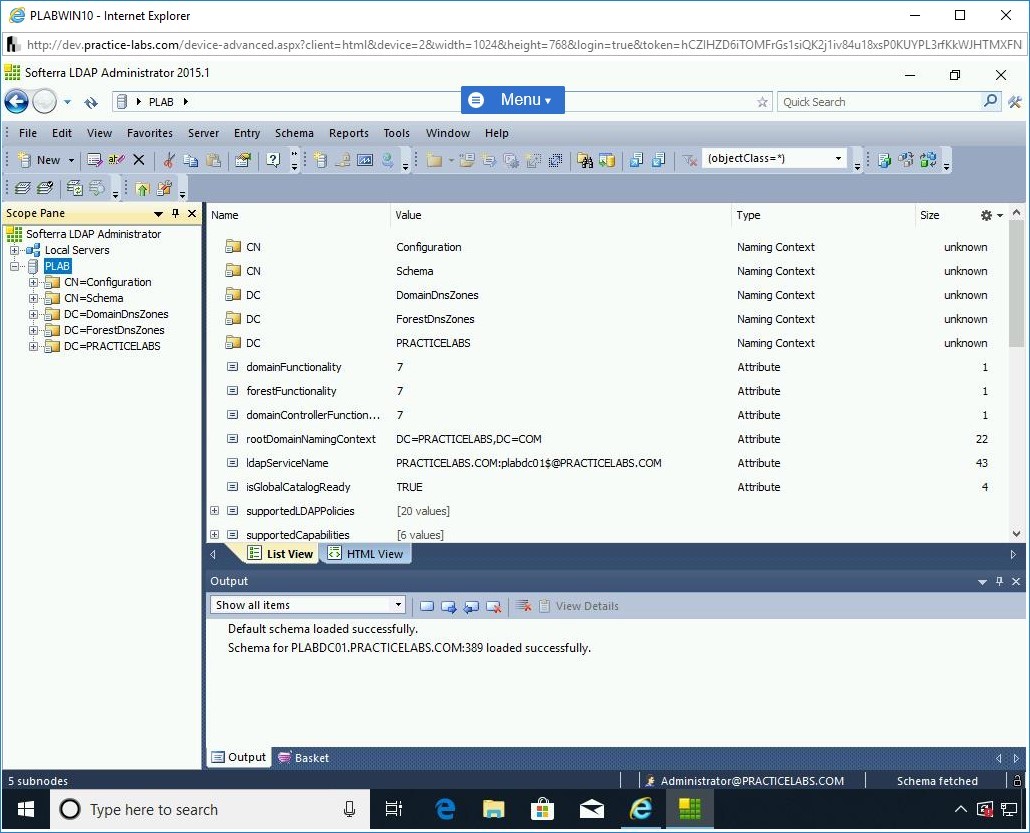

Khung bên trái hiển thị một số nút trong PLAB . Khung bên phải hiển thị các thuộc tính khác nhau.

Bước 22

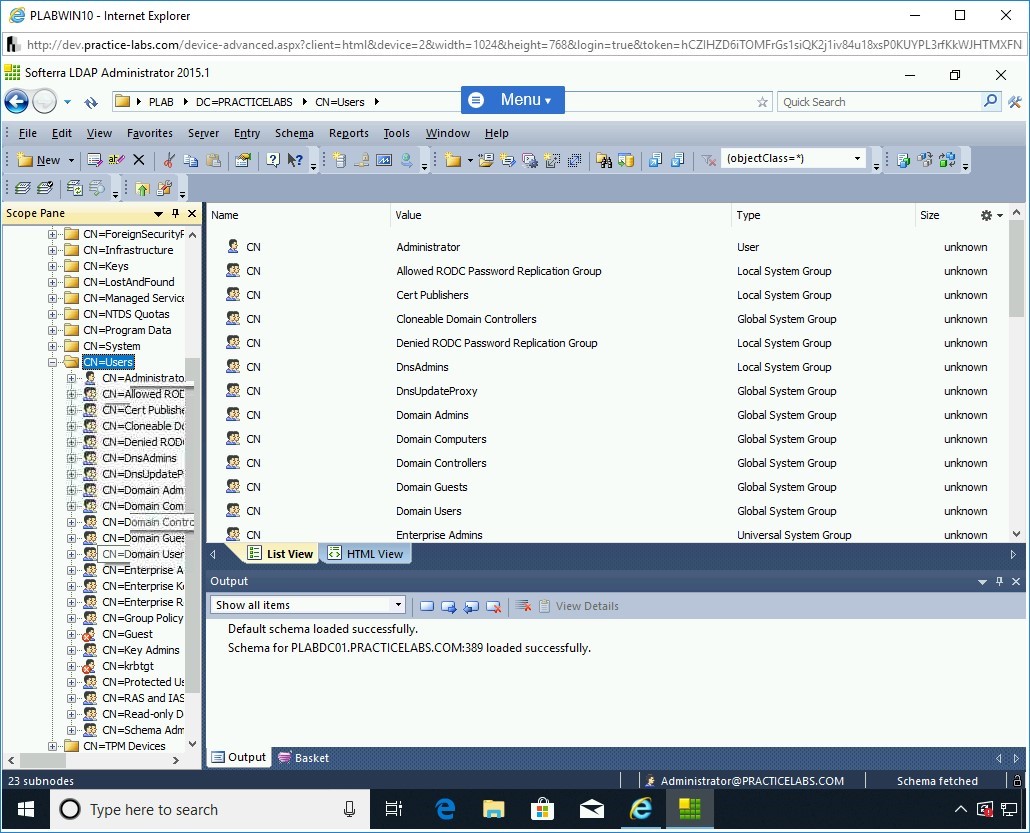

Trong ngăn bên trái, hãy mở rộng DC = PRACTICELABS , sau đó mở rộng CN = Người dùng và chọn nó.

Bước 23

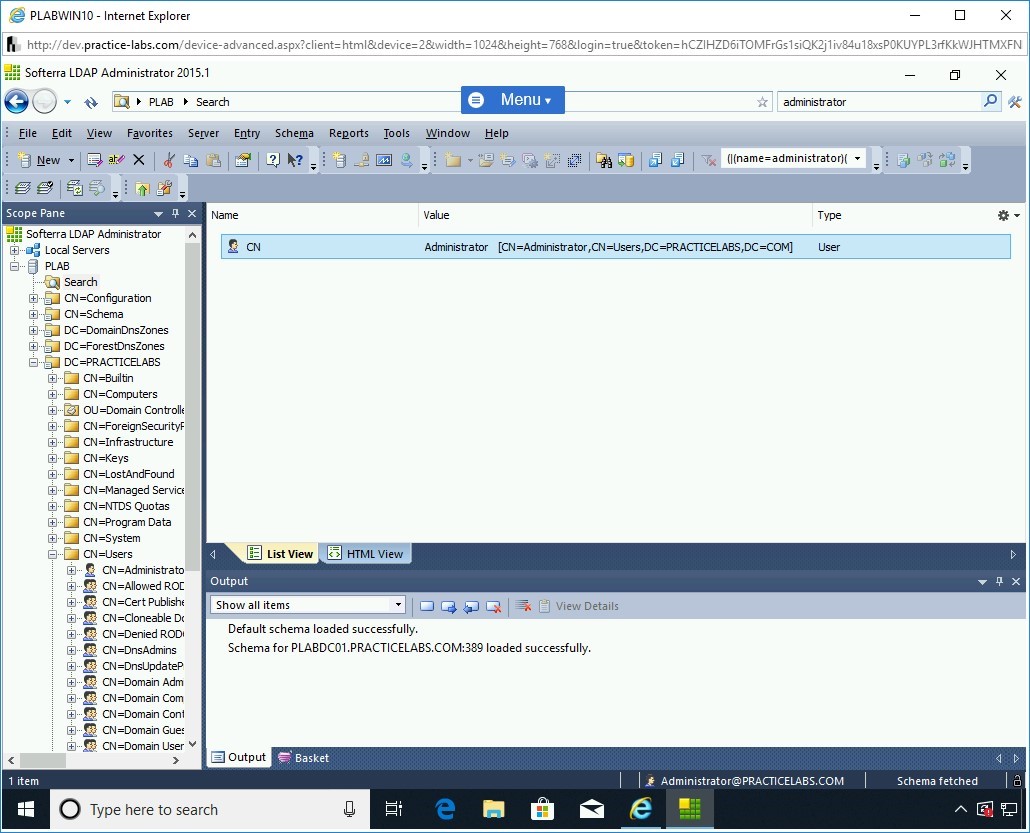

Phương pháp nhanh nhất để định vị thông tin trong Quản trị viên LDAP là sử dụng tìm kiếm.

Bạn có thể sử dụng Tìm kiếm nhanh , nằm ở phía bên phải phía trên thanh menu, để tìm thông tin cần thiết.

Nhấp vào PLAB ở đầu ngăn Phạm vi và nhập thông tin sau vào Tìm kiếm nhanh :

administrator

Sau khi nhập, hãy nhấp vào nút tìm kiếm bên cạnh hộp tìm kiếm.

Bước 24

Kết quả tìm kiếm được hiển thị. Bây giờ, chỉ có tài khoản Quản trị viên được liệt kê trong kết quả tìm kiếm.

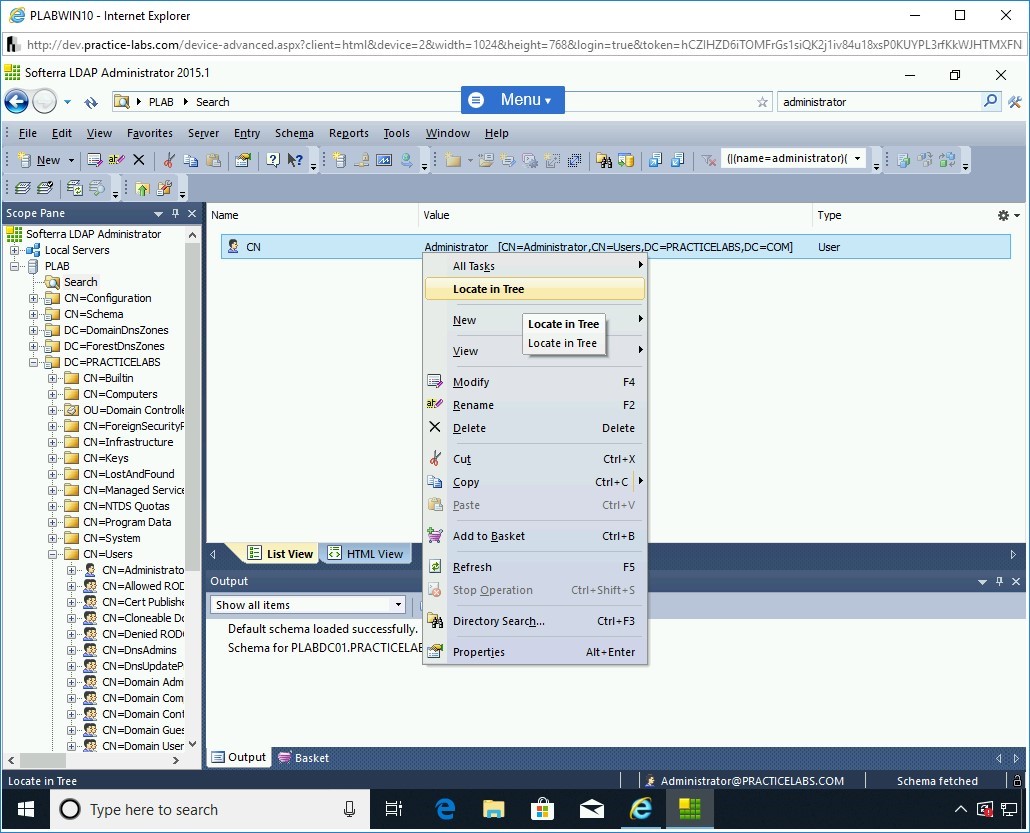

Bước 25

Nhấp chuột phải vào kết quả và chọn Định vị trong Cây .

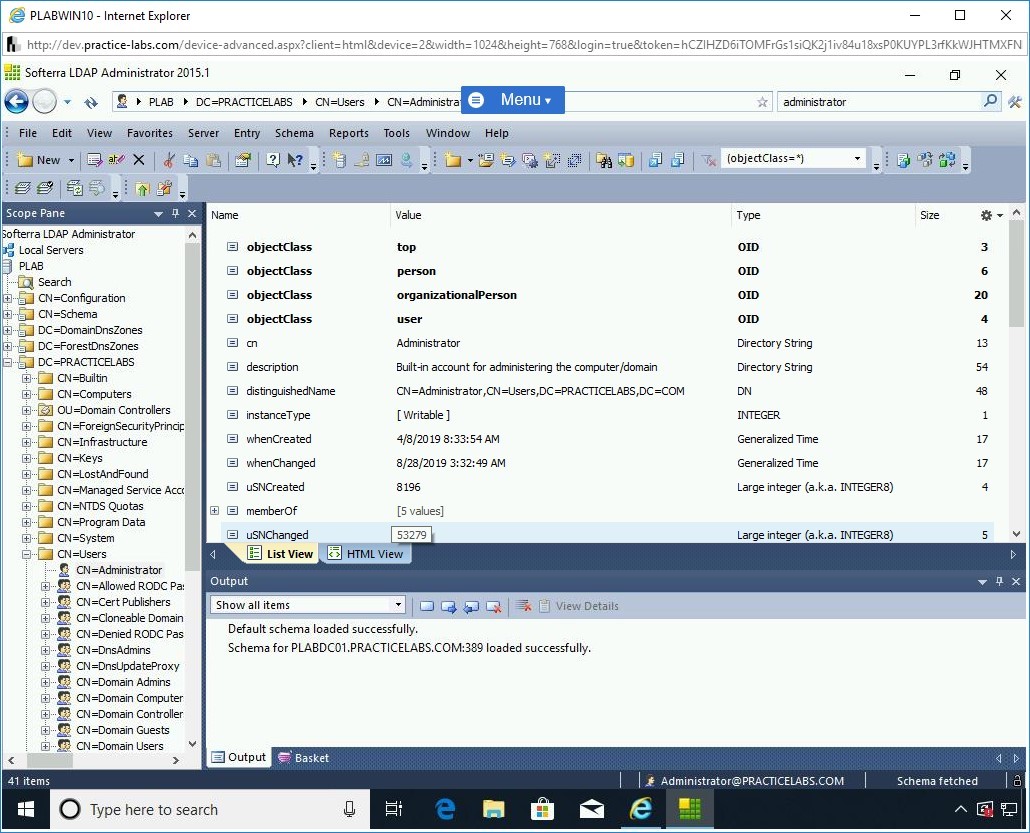

Bước 26

Lưu ý rằng các nút trong ngăn bên trái được tự động mở rộng và CN = Administrator được tô sáng.

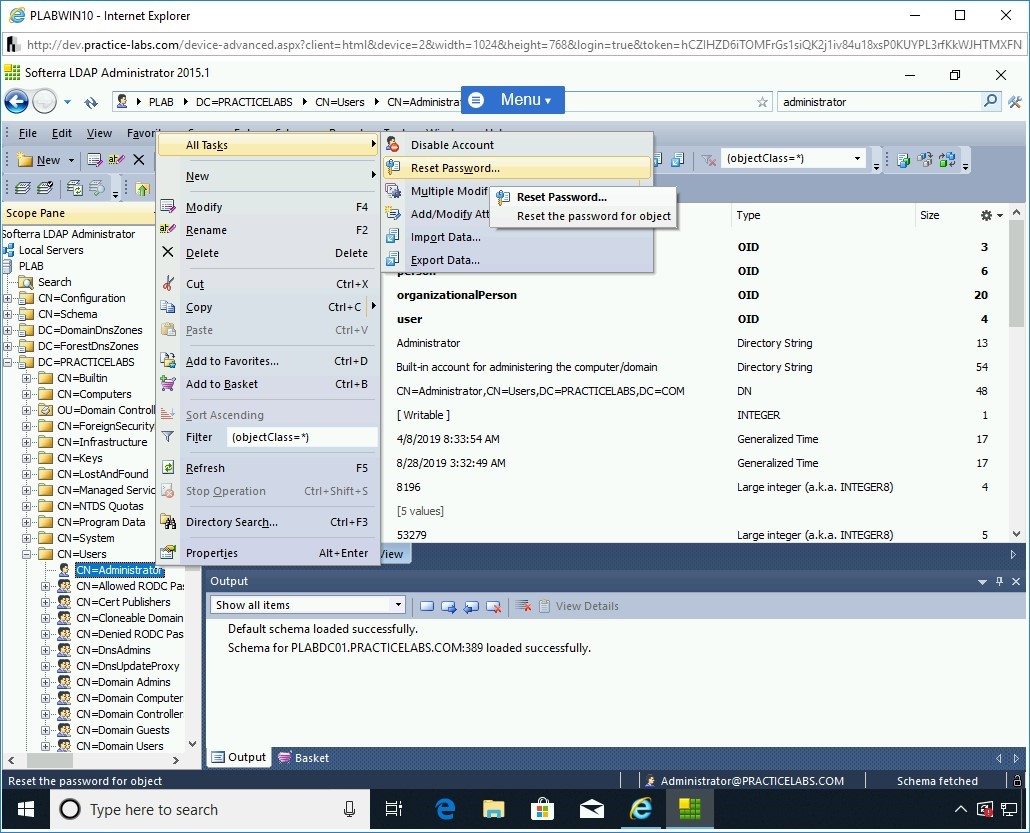

Bước 27

Bạn cũng có thể thực hiện một số tác vụ trên LDAP, là Active Directory trong trường hợp này. Ví dụ, bạn có thể sửa đổi một người dùng.Lưu ý : Nếu bạn muốn thử các tác vụ / tùy chọn có sẵn khác, bạn có thể thực hiện theo tốc độ của riêng mình.

Trong ngăn bên trái, bấm chuột phải vào CN = Quản trị viên , chọn Tất cả Công việc , rồi chọn Đặt lại Mật khẩu .

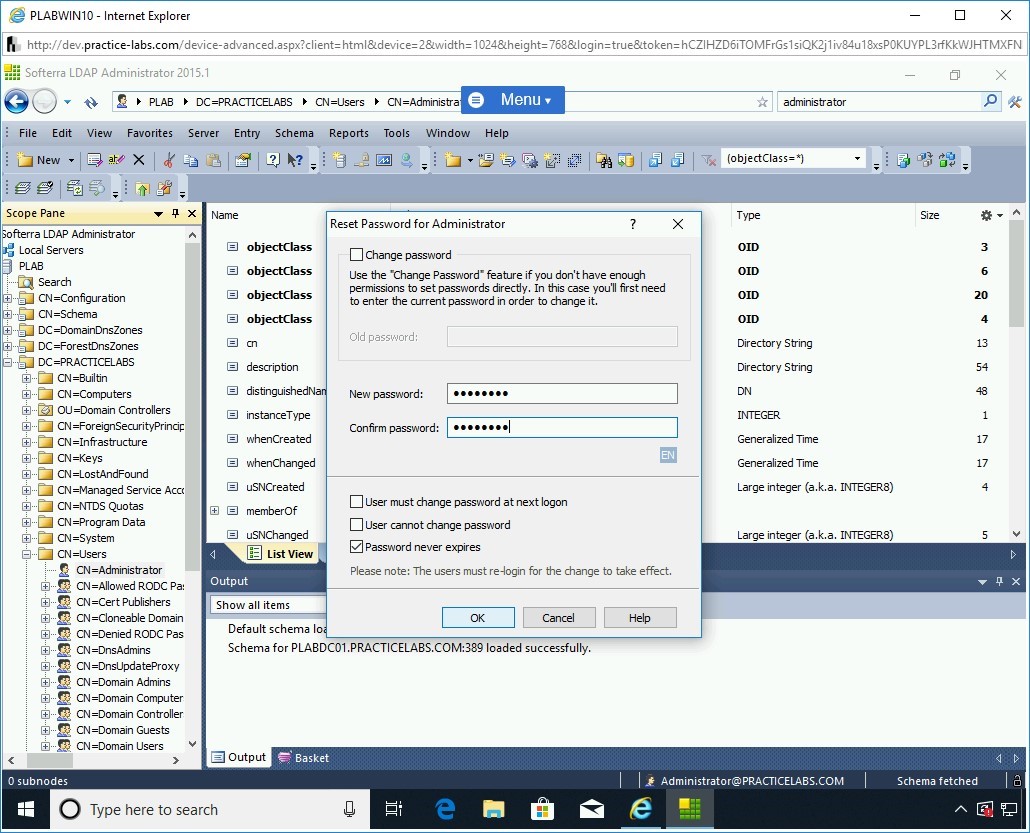

Bước 28

Các Reset Password cho Administrator hộp thoại sẽ được hiển thị.

Trong hộp văn bản Mật khẩu mới , hãy nhập mật khẩu sau:

Passw0rd

Trong hộp văn bản Xác nhận mật khẩu , hãy nhập mật khẩu sau:

Passw0rd

Bấm OK .

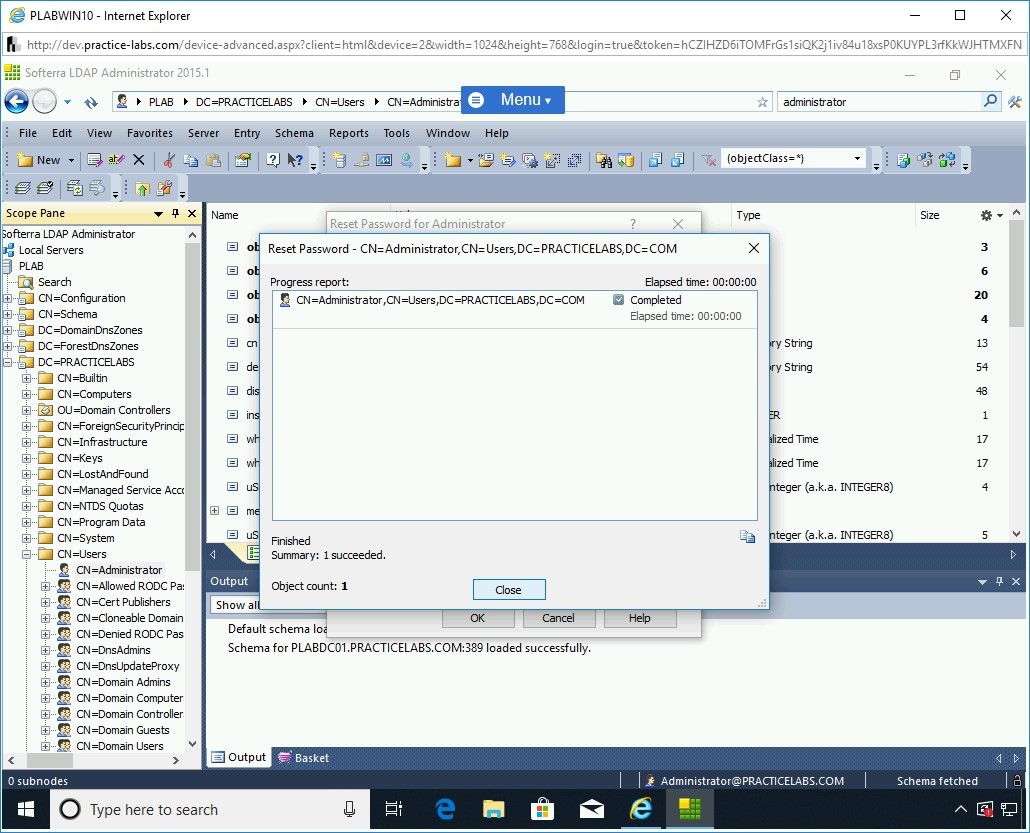

Bước 29

Các Reset Password hộp thoại sẽ được hiển thị. Lưu ý rằng trạng thái hiện được đánh dấu là Đã hoàn thành . Nhấp vào Đóng . Mật khẩu cho người dùng Quản trị viên hiện đã được thay đổi.Lưu ý: Công cụ này có nhiều khả năng hơn chỉ những khả năng được trình diễn trong môi trường phòng thí nghiệm, bạn có thể khám phá những khả năng này nếu có thời gian.

Đóng cửa sổ Softerra LDAP Administrator 2015.1 .

Giữ cửa sổ Internet Explorer mở.

Nhiệm vụ 4 – Thực hiện liệt kê SNMP bằng trình duyệt mạng IP

Có nhiều công cụ khác nhau có sẵn trên thị trường để liệt kê SNMP. Hai công cụ chính là:

- Trình duyệt mạng IP của SolarWind

- ManageEngine OpUtils

Trình duyệt mạng IP là trình duyệt được sử dụng để thực hiện khám phá mạng. Nó có thể sử dụng ICMP hoặc SNMP để thực hiện khám phá mạng. Trong tác vụ này, bạn sẽ sử dụng Trình duyệt mạng IP. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 .

Đảm bảo rằng Internet Explorer đang mở và bạn đang ở trang Công cụ lấy cắp dữ liệu.Lưu ý: Nếu bạn đã đóng Internet Explorer trong tác vụ trước đó, hãy đảm bảo bạn làm theo các bước được cung cấp trong Tác vụ 1 để truy cập trang Công cụ lấy cắp dữ liệu.

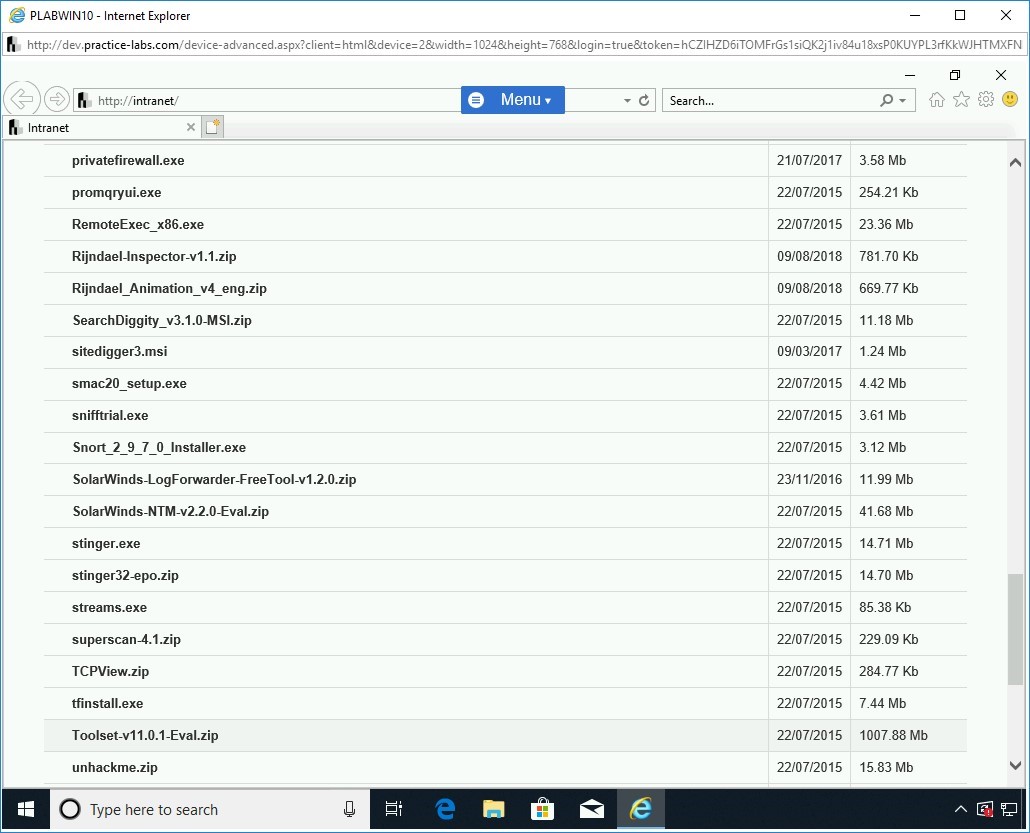

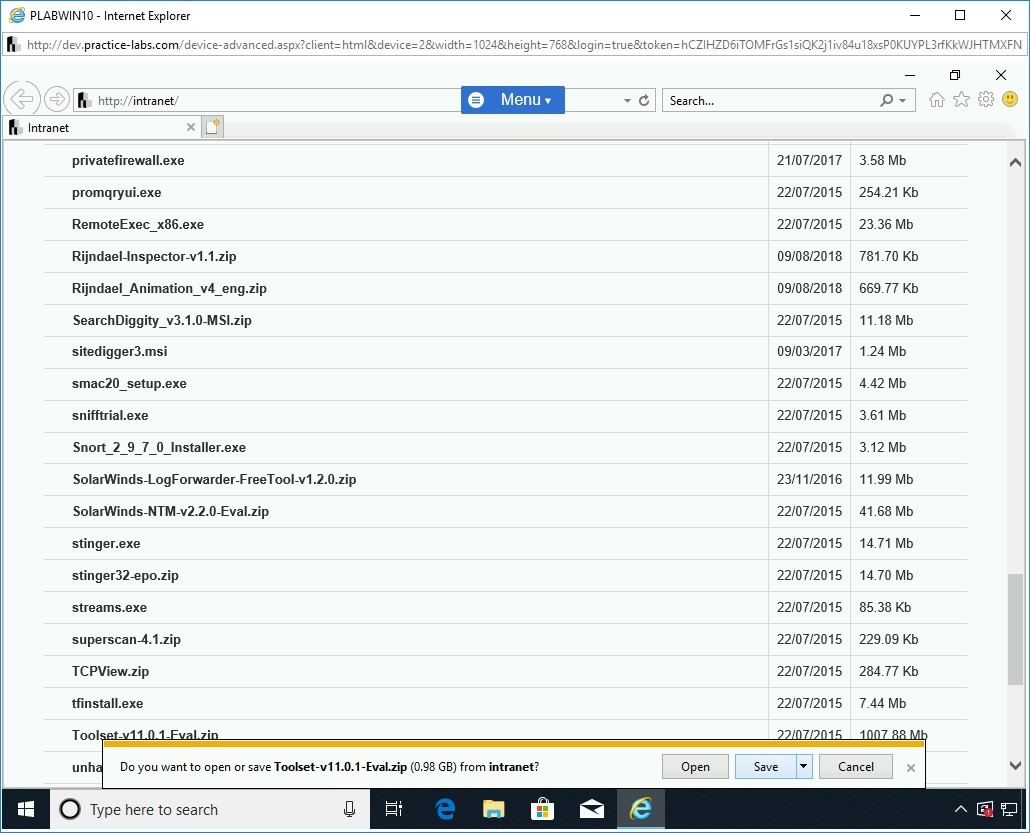

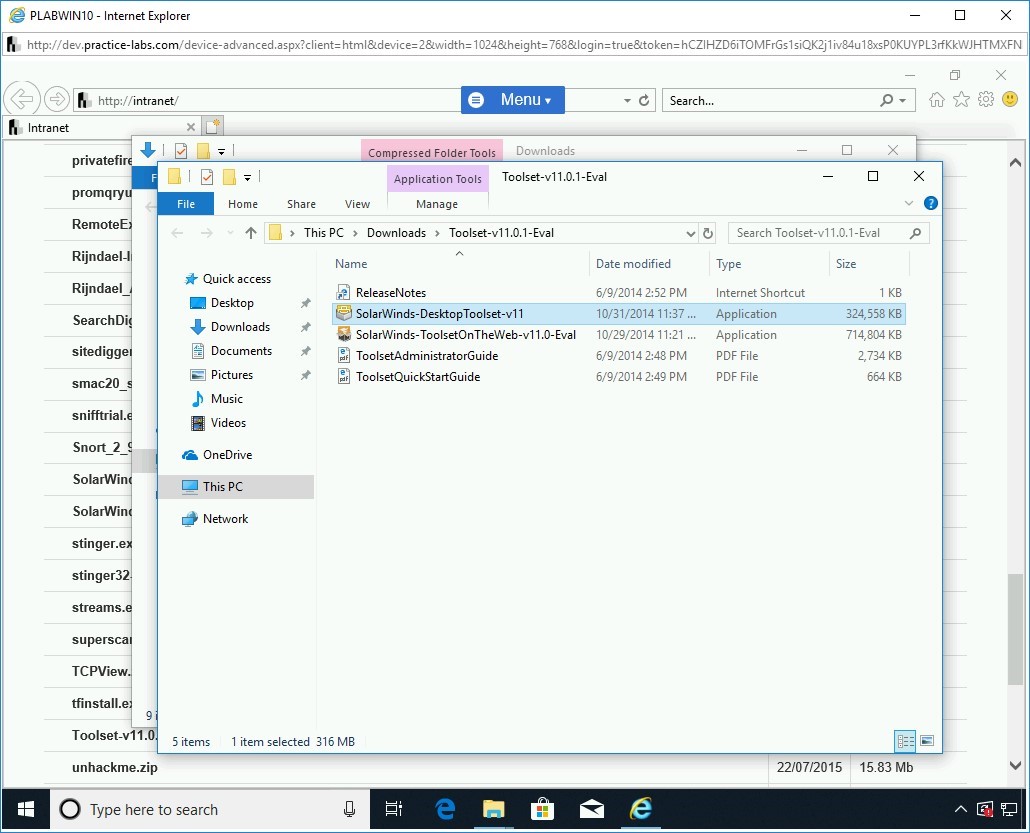

Trên Trang web Công cụ Hacking , cuộn để tìm Toolset-v11.0.1-Eval.zip . Nhấp vào Toolset-v11.0.1-Eval.zip .

Bước 2

Trong thanh thông báo, nhấp vào Lưu .

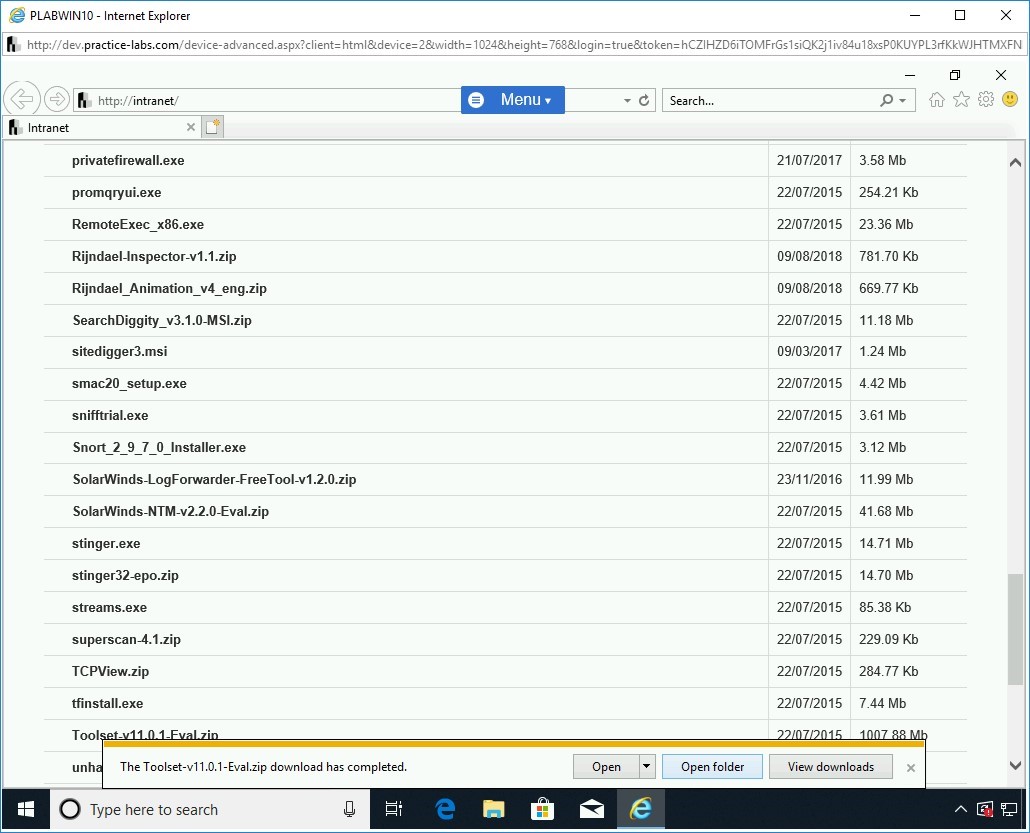

Bước 3

Khi quá trình tải xuống tệp hoàn tất thành công, trên thanh thông báo, nhấp vào Mở thư mục.

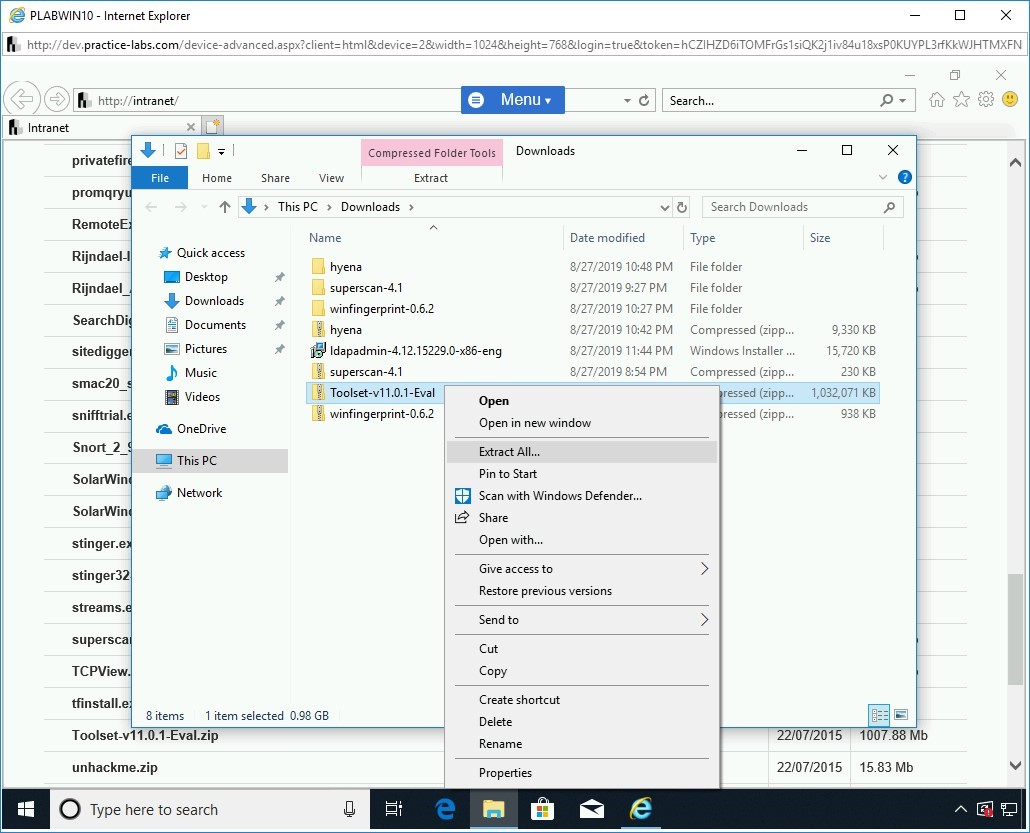

Bước 4

Trong cửa sổ File Explorer , nhấp chuột phải vào Toolset-v11.0.1-Eval.zip và chọn Extract All .

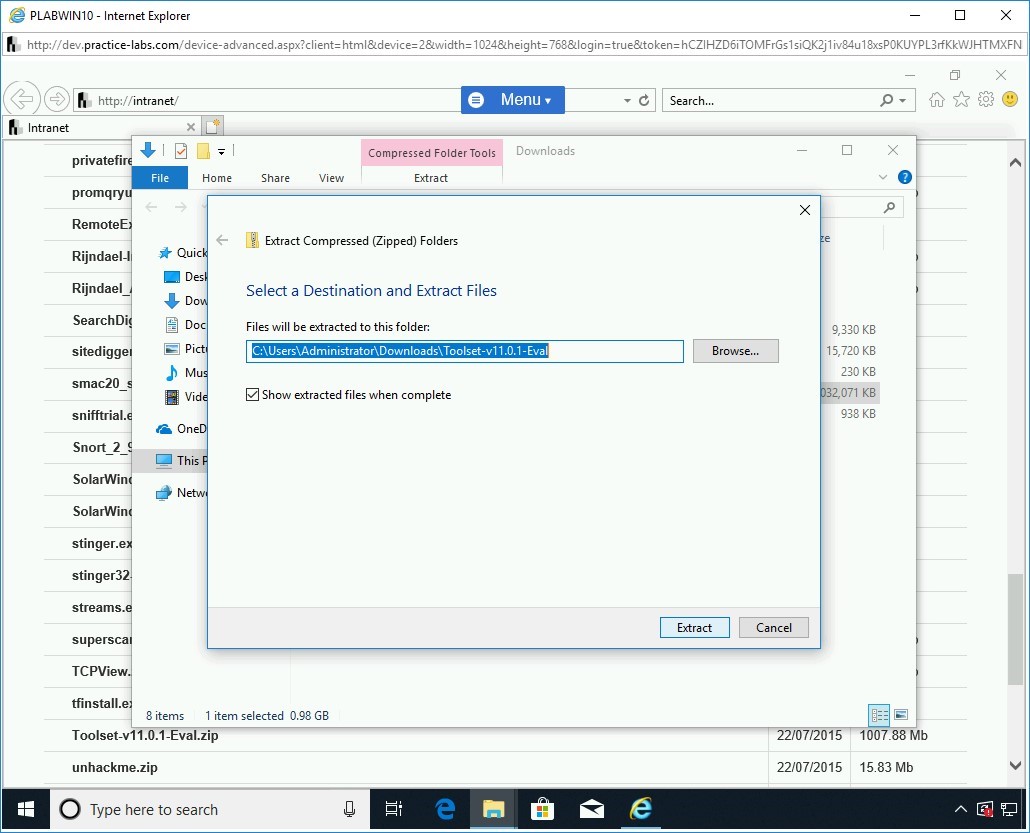

Bước 5

Trong hộp thoại Giải nén thư mục đã nén (đã nén) , giữ nguyên đường dẫn mặc định và nhấp vào Trích xuất .

Bước 6

Một hộp thoại sao chép tệp sẽ được hiển thị. Sau khi quá trình sao chép tệp hoàn tất, một cửa sổ File Explorer mới được hiển thị với nhiều tệp khác nhau. Bấm đúp vào tệp SolarWinds-DesktopToolset-v11 .

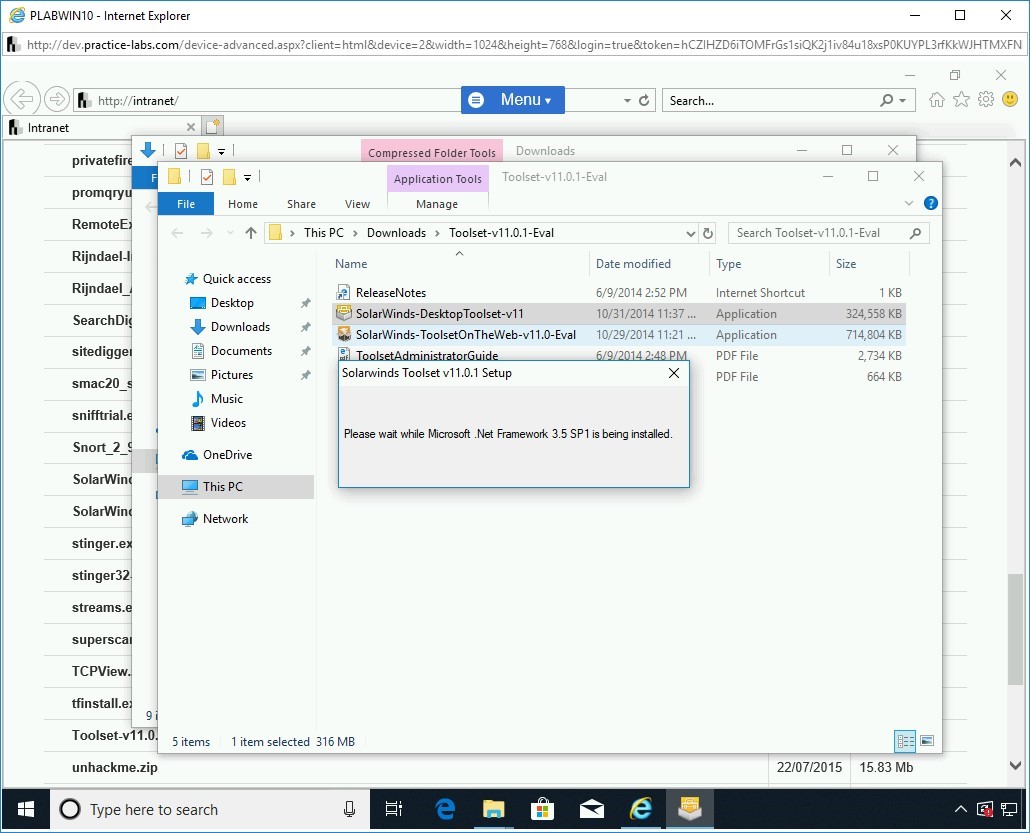

Bước 7

Các v11.0.1 Cài đặt Solarwinds Toolset hộp thoại sẽ được hiển thị. Nó hiển thị một thông báo rằng Microsoft .Net Framework 3.5 SP1 đang được cài đặt .Cảnh báo: Trong môi trường lab của bạn, nếu .Net Framework đã được cài đặt, bước này sẽ không xuất hiện.

Bước 8

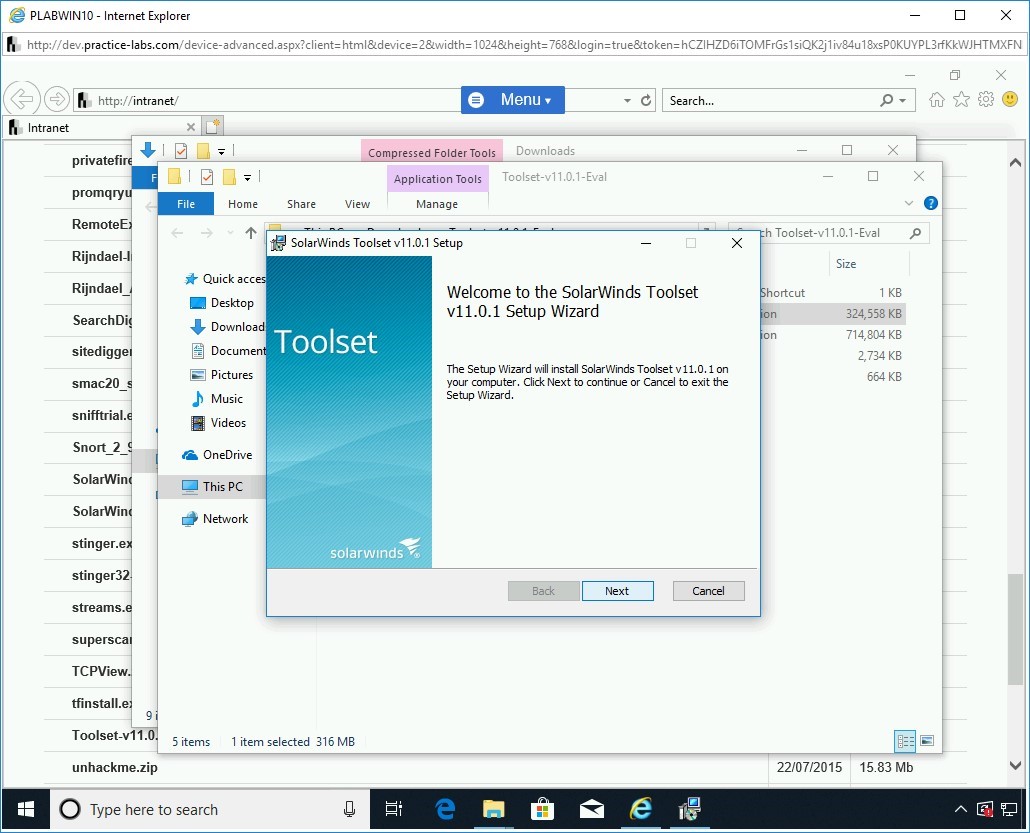

Sau khi cài đặt Microsoft .Net hoàn tất, quá trình cài đặt Toolset sẽ bắt đầu.

Trên trang Chào mừng bạn đến với trang Hướng dẫn thiết lập SolarWinds Toolset v11.0.1 của Thiết lập Solarwinds Toolset v11.0.1 , hãy nhấp vào Tiếp theo .

Bước 9

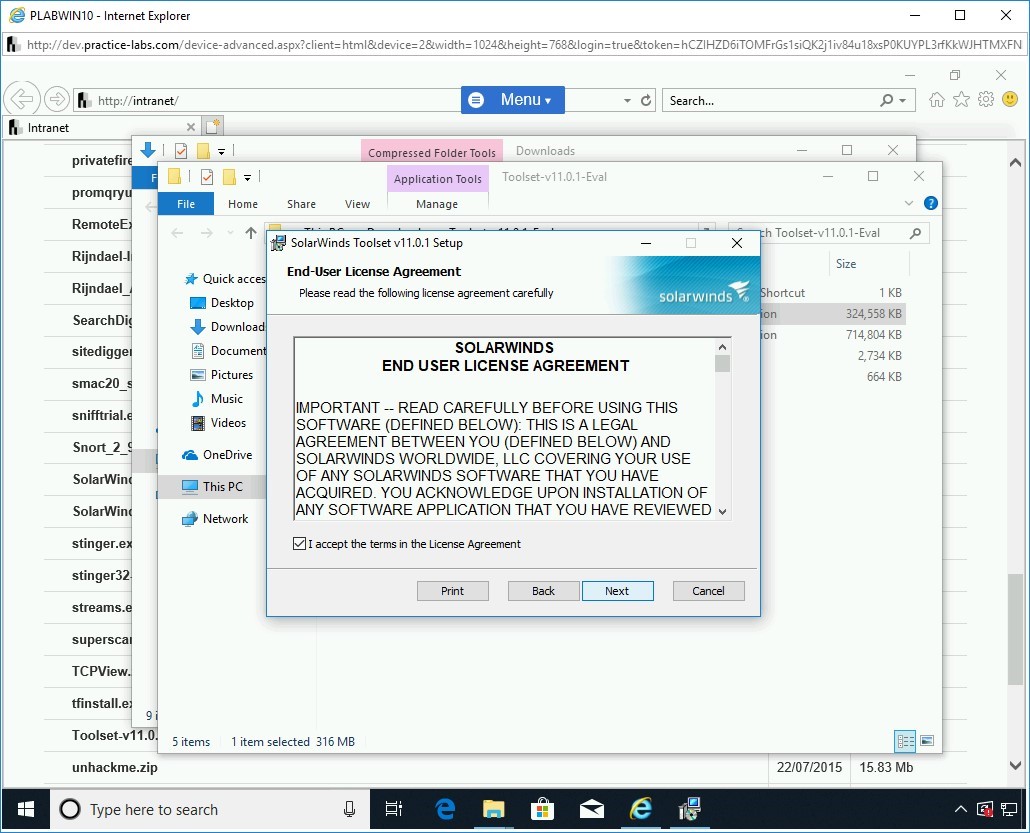

Trên trang Thỏa thuận cấp phép người dùng cuối, chọn Tôi chấp nhận các điều khoản trong Thỏa thuận cấp phép và nhấp vào Tiếp theo .

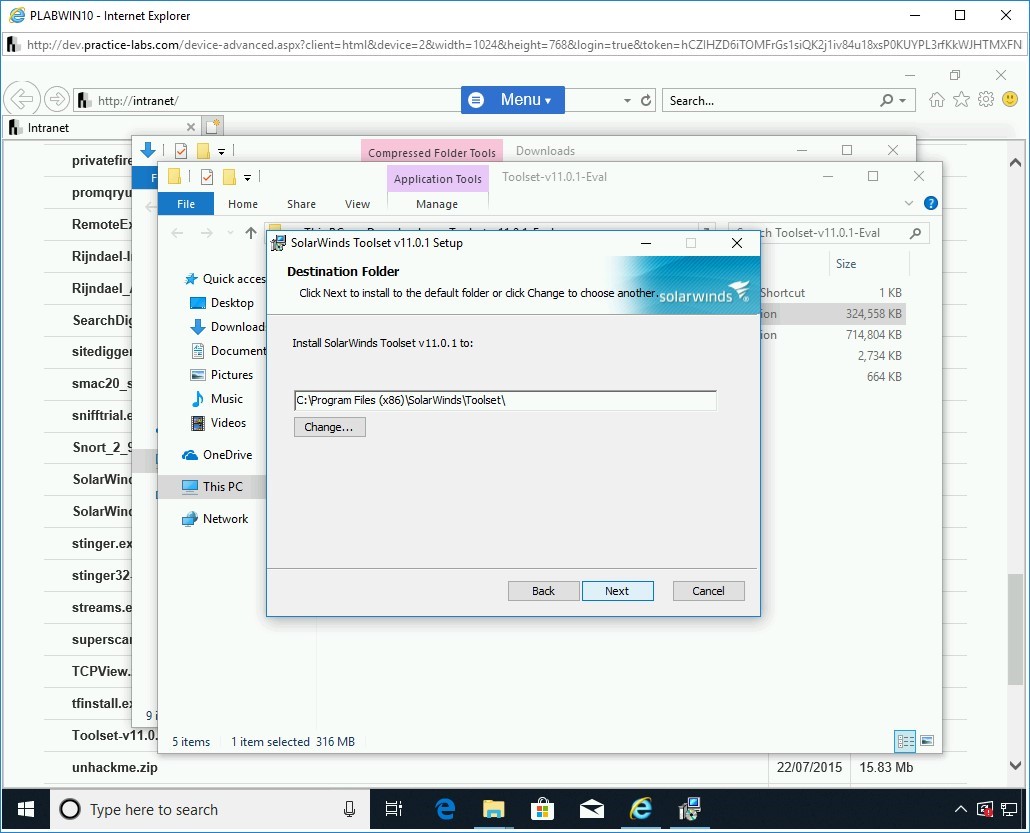

Bước 10

Trên trang Thư mục Đích , giữ nguyên đường dẫn mặc định và bấm Tiếp theo .

Bước 11

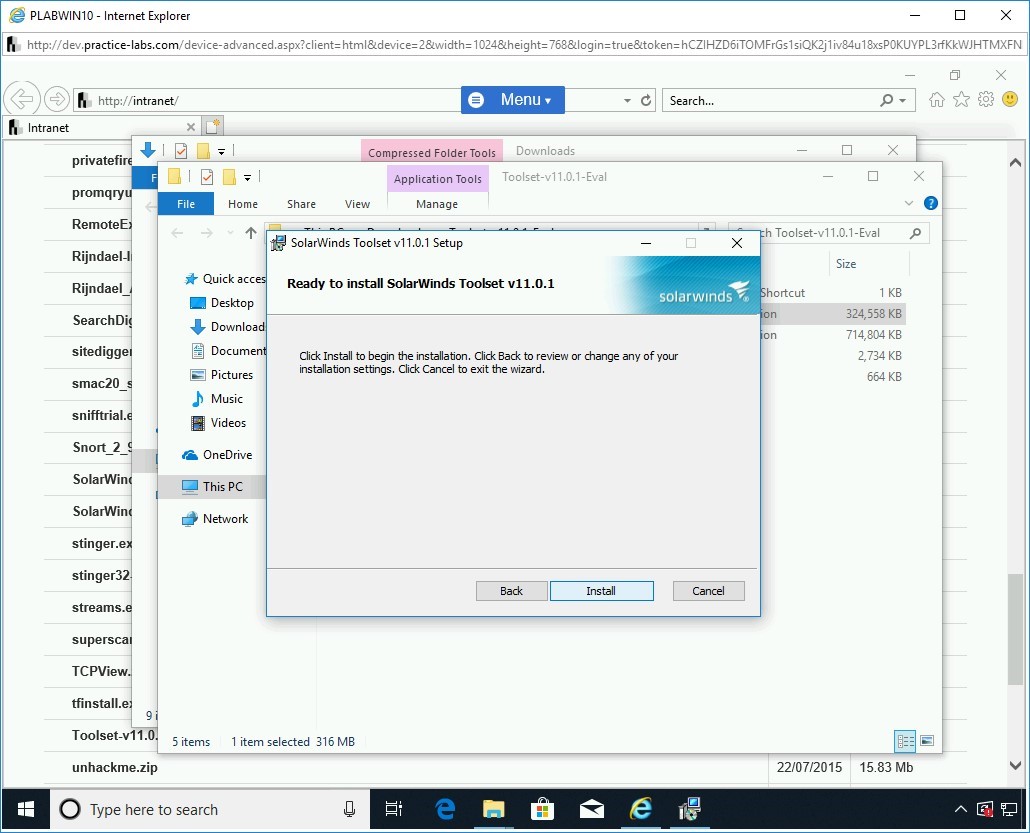

Trên trang Sẵn sàng cài đặt SolarWinds Toolset v11.0.1 , nhấp vào Cài đặt .

Bước 12

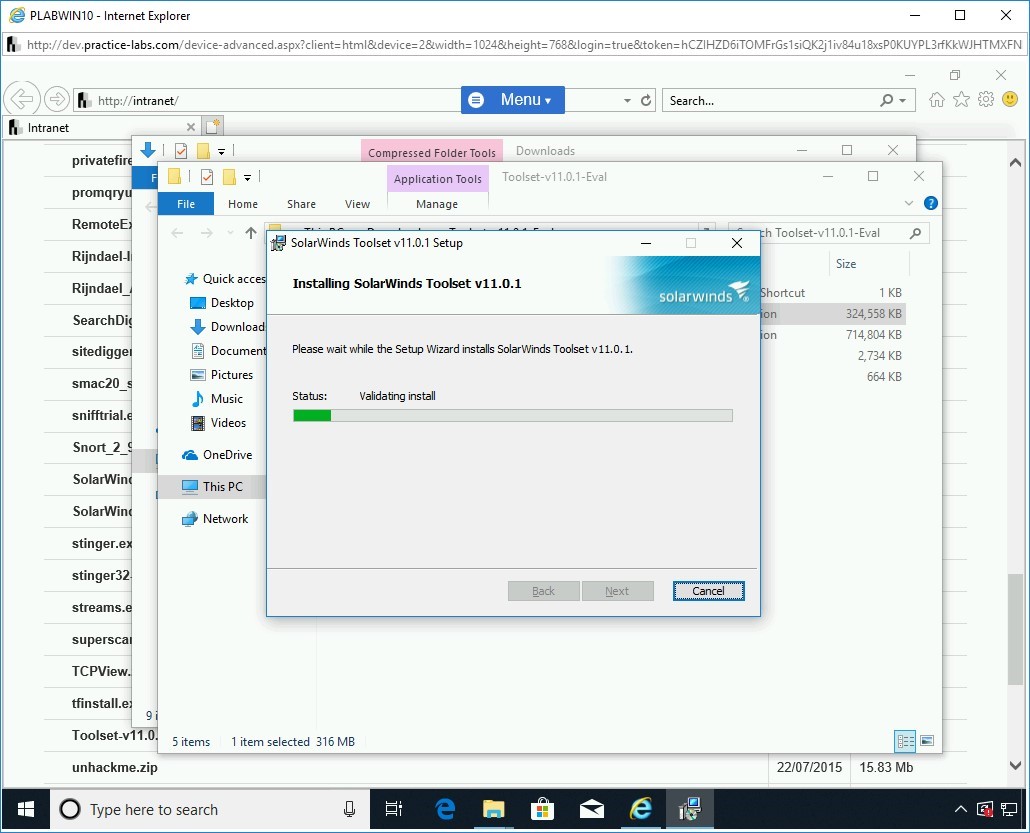

Cài đặt bây giờ sẽ bắt đầu; nó sẽ mất một vài phút để hoàn thành.

Bước 13

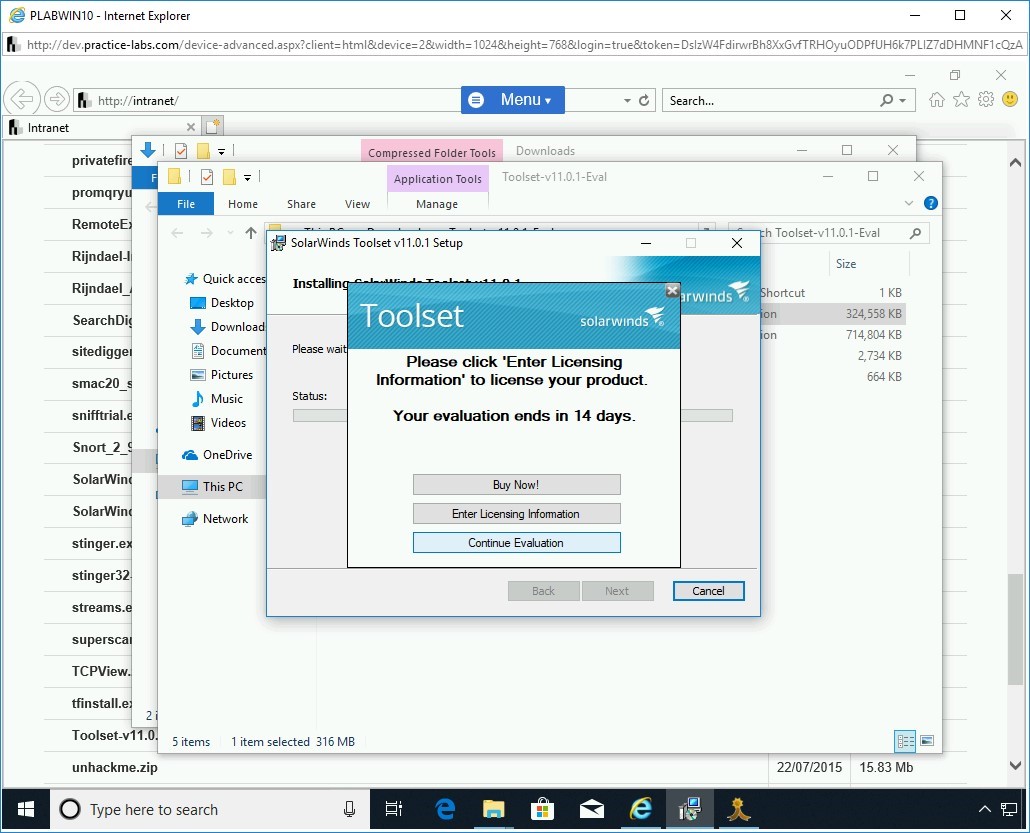

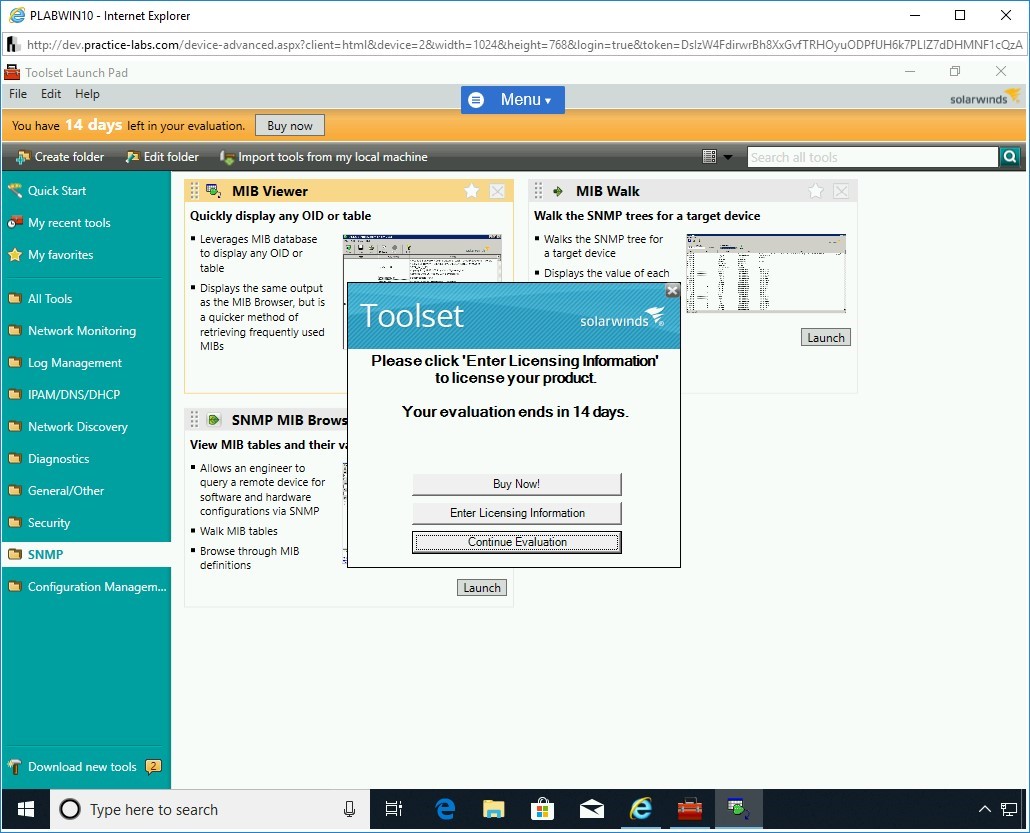

Sau khi cài đặt xong, trên hộp thoại Bộ công cụ, bấm Tiếp tục Đánh giá .

Bước 14

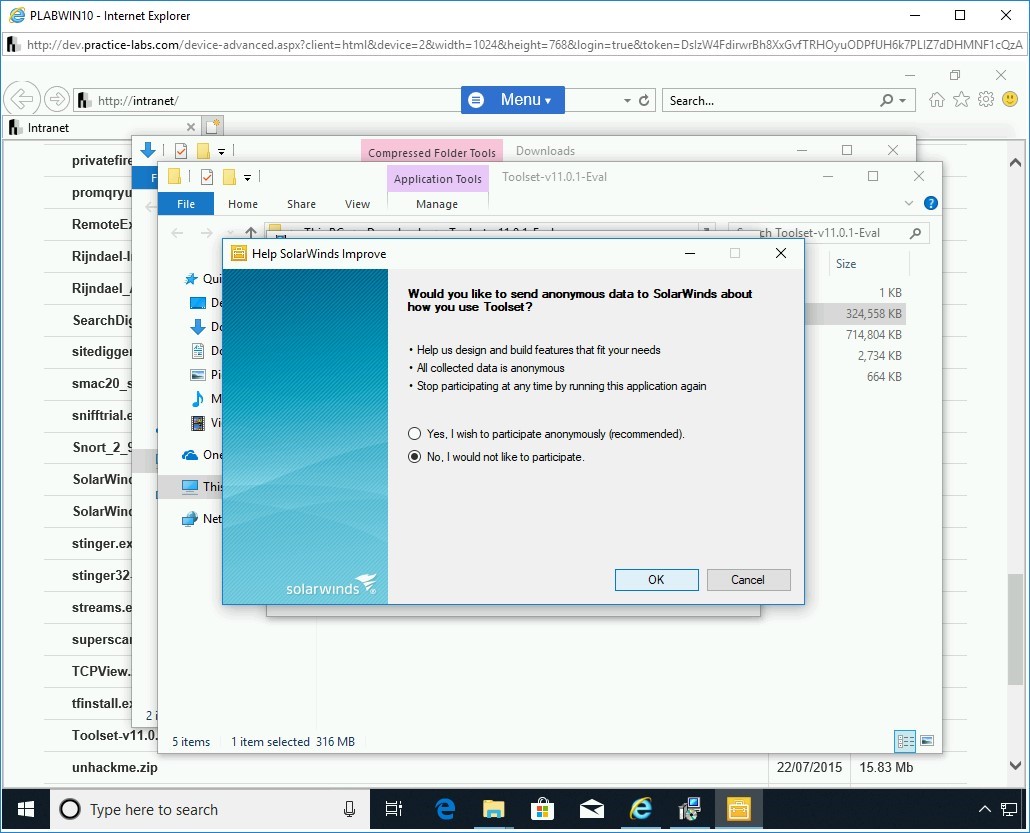

Cuối cùng, bạn sẽ được hỏi liệu bạn có muốn gửi dữ liệu ẩn danh về gió mặt trời hay không, chọn Không, tôi không muốn tham gia, rồi bấm OK .

Bước 15

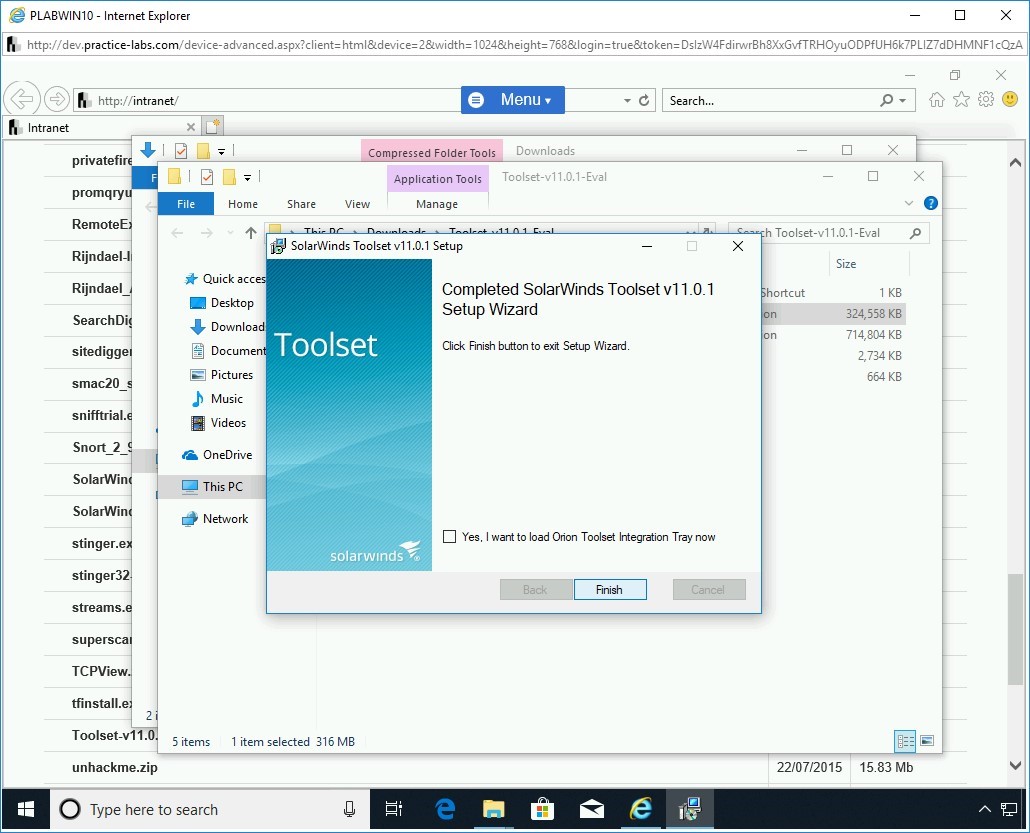

Quá trình cài đặt hiện đang được tiến hành.

Khi thiết lập hoàn tất thành công, hãy nhấp vào Hoàn tất .

Đóng tất cả các phiên bản của File Explorer .

Thu nhỏ cửa sổ Internet Explorer .

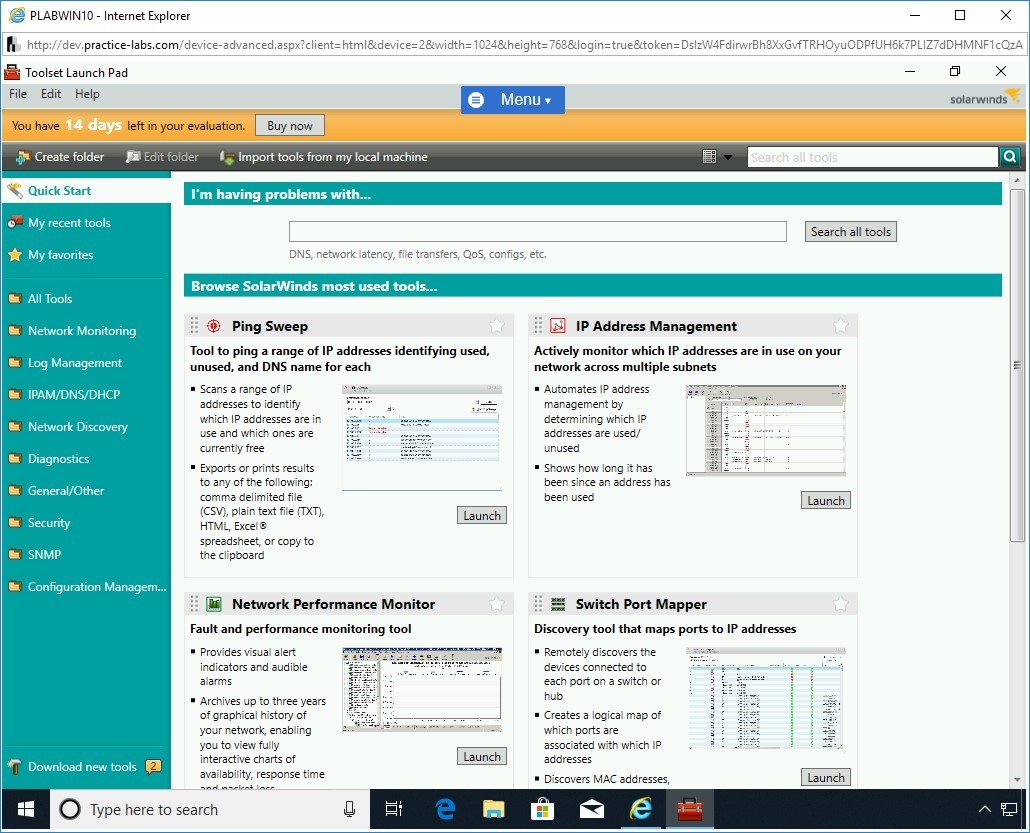

Bước 16

Bảng khởi chạy Bộ công cụ bây giờ sẽ được hiển thị.

Bước 17

Trước khi thực hiện liệt kê SNMP, bạn cần đảm bảo rằng máy đích được đặt để chấp nhận các yêu cầu.

Trong tác vụ này, bạn sẽ cấu hình PLABDC01 để chấp nhận các yêu cầu.

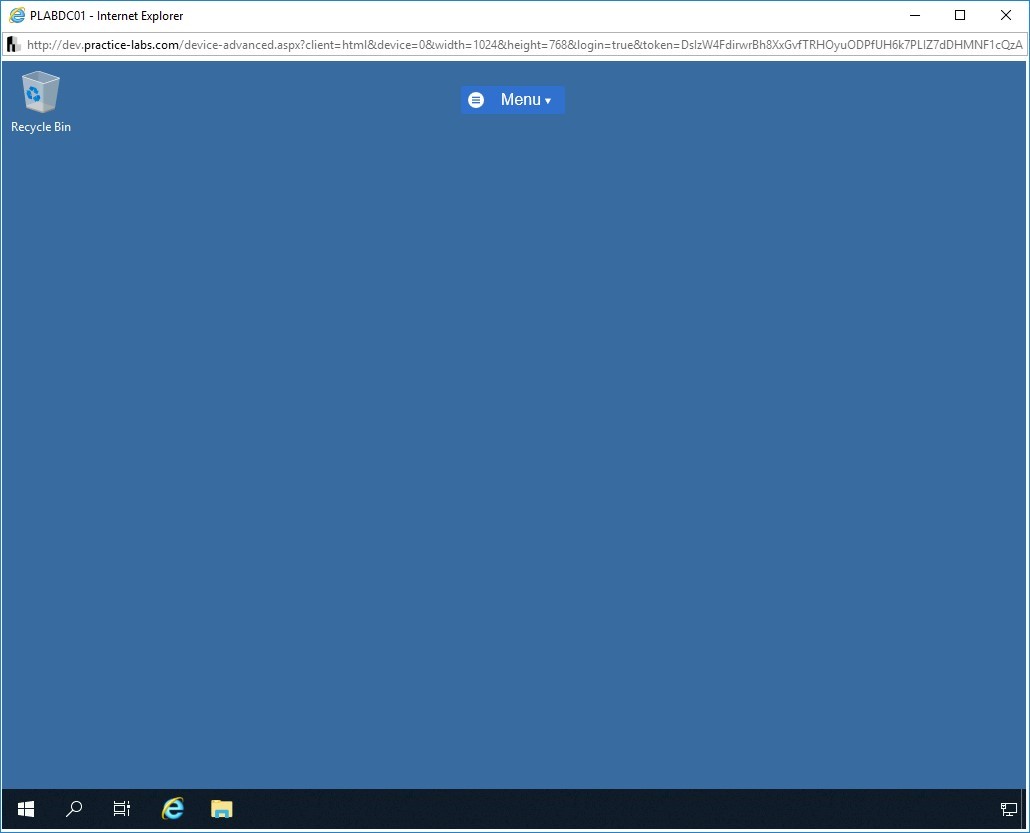

Kết nối với PLABDC01 . Màn hình nền được hiển thị.

Bước 18

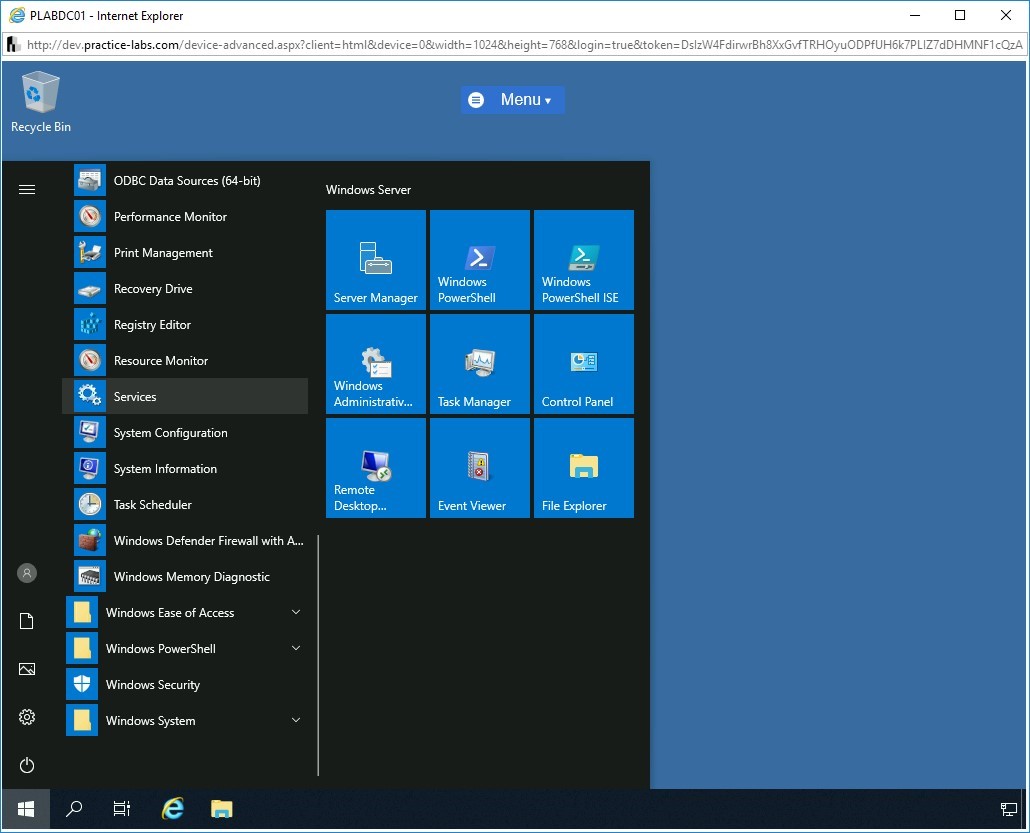

Bấm vào nút Bắt đầu , bấm Công cụ Quản trị Windows , rồi chọn Dịch vụ .

Bước 19

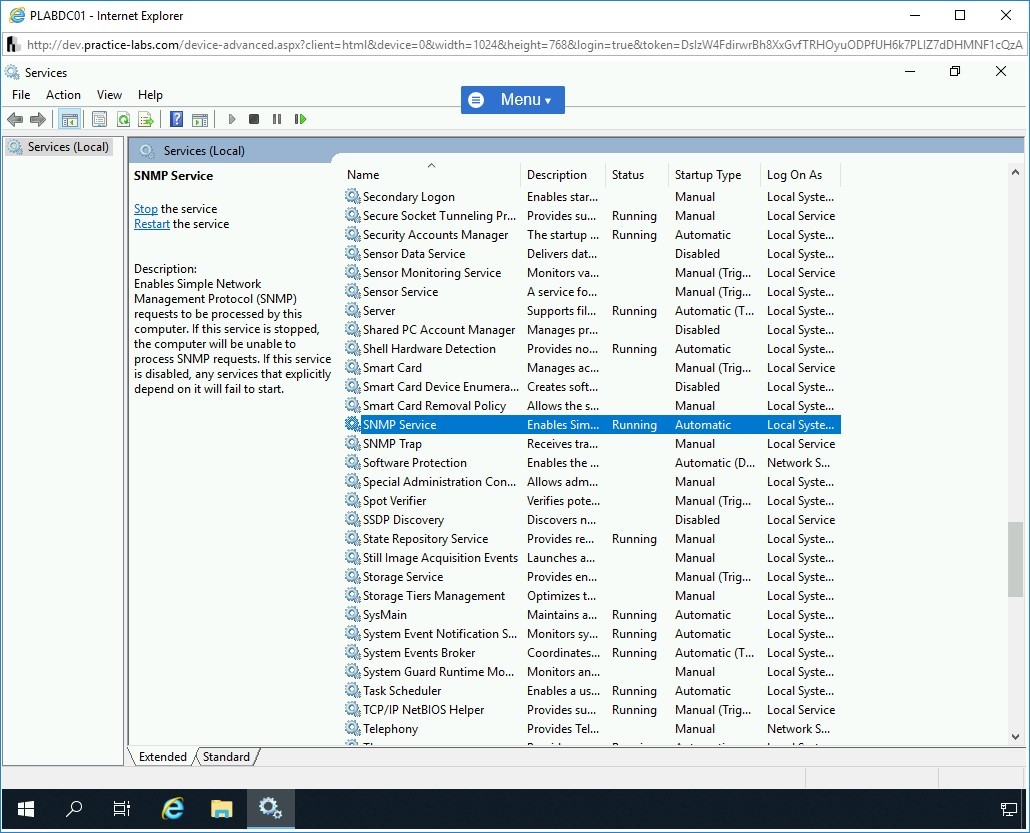

Phần đính vào Dịch vụ được hiển thị.

Cuộn xuống và chọn Dịch vụ SNMP .

Bấm đúp vào Dịch vụ SNMP .

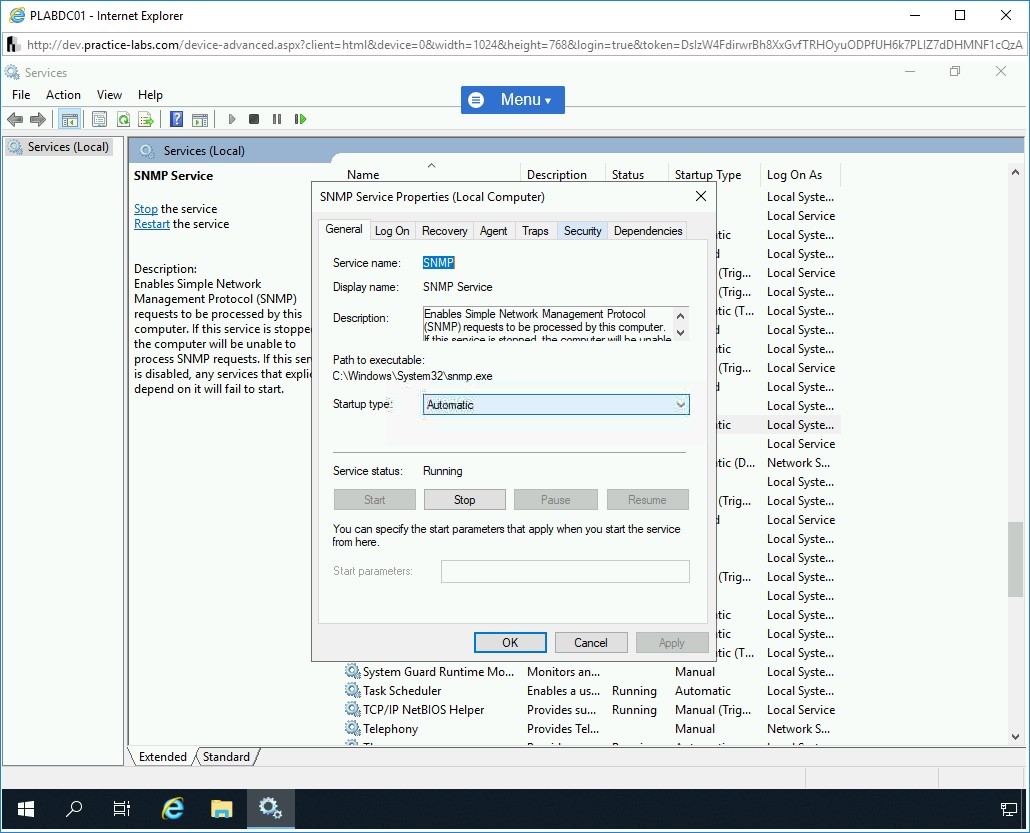

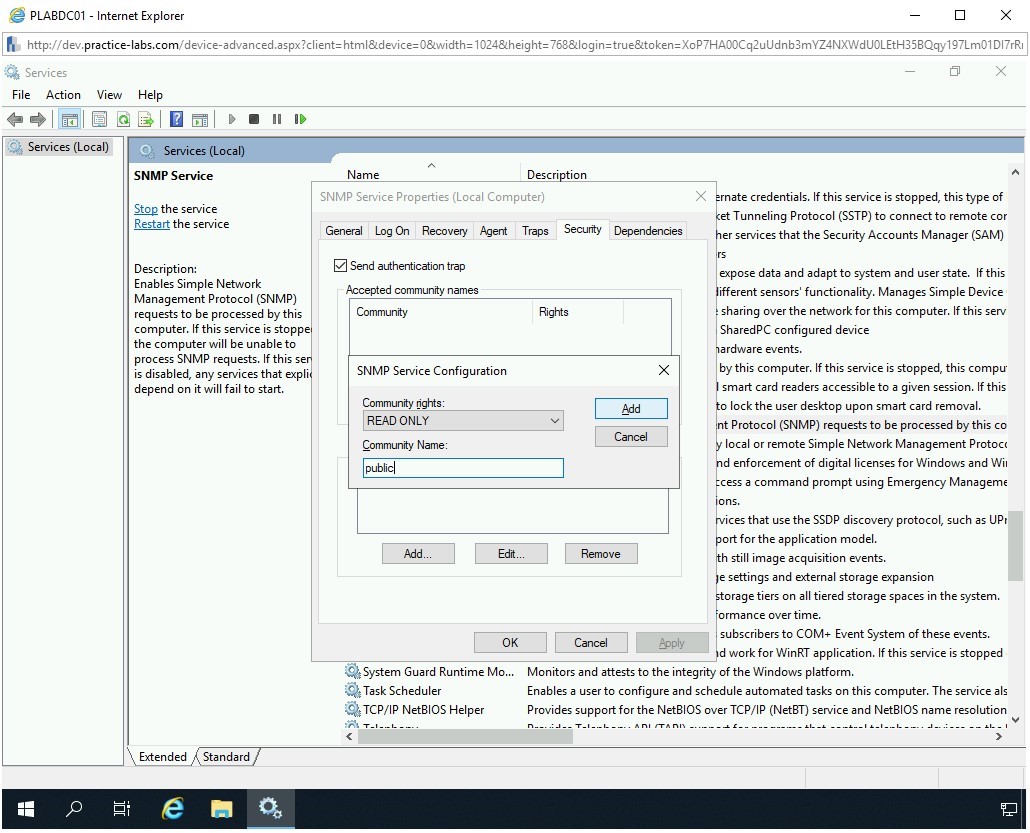

Bước 20

Các SNMP Service Properties (Local Computer) hộp thoại sẽ được hiển thị.

Nhấp vào tab Bảo mật .

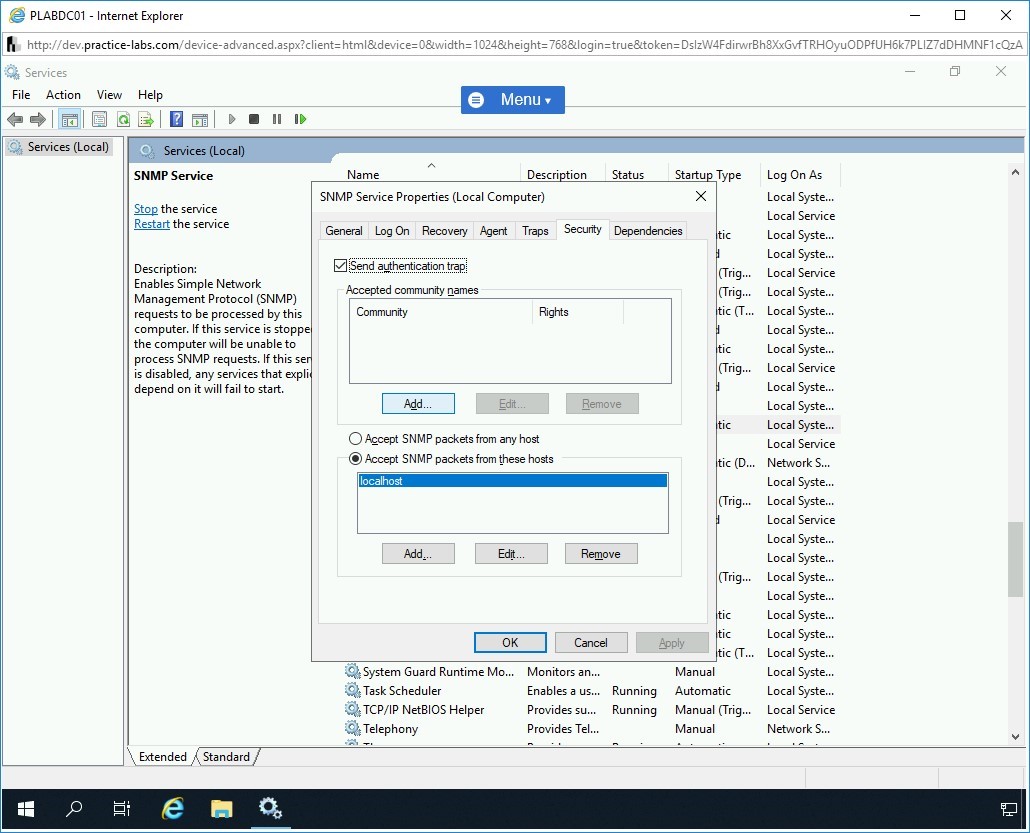

Bước 21

Tại đây, bạn sẽ xác định một cộng đồng và cho phép hệ thống này chấp nhận các gói SNMP từ các hệ thống khác.

Nhấp vào Thêm trong phần Tên cộng đồng được chấp nhận .

Bước 22

Các cấu hình dịch vụ SNMP hộp thoại sẽ được hiển thị.

Trong hộp văn bản Tên cộng đồng , hãy nhập tên sau:

public

Nhấp vào Thêm .

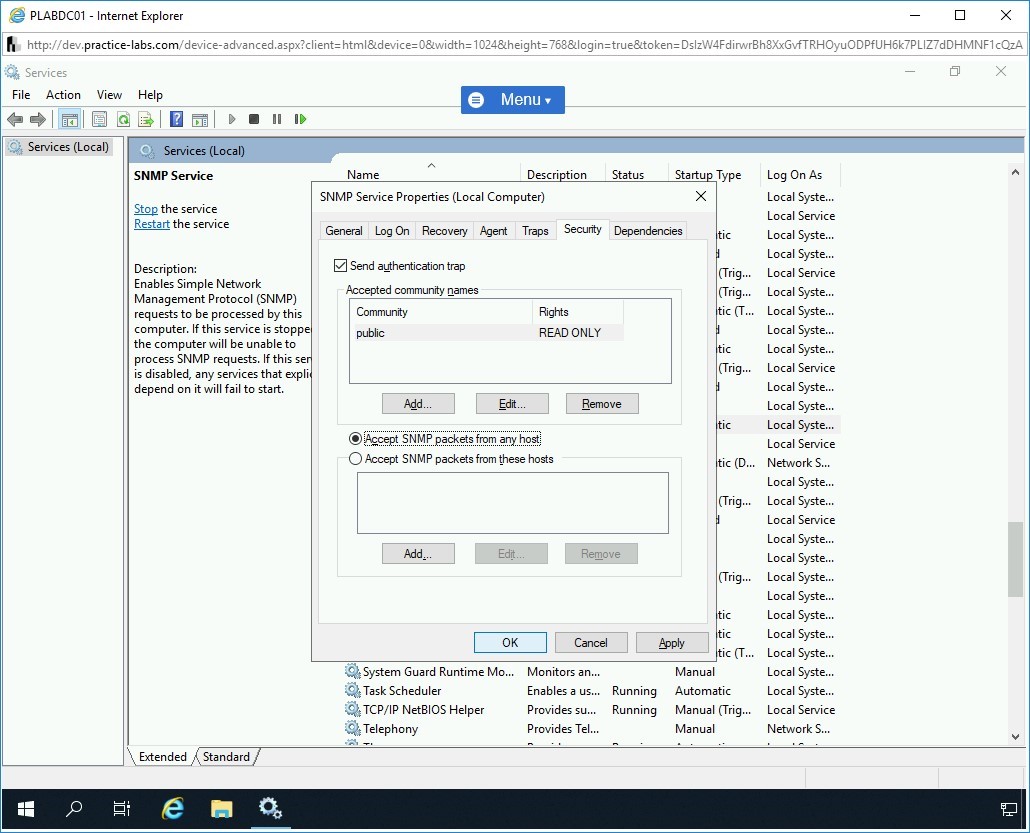

Bước 23

Lưu ý rằng cộng đồng công khai xuất hiện trong phần Tên cộng đồng được chấp nhận. Chọn Chấp nhận gói SNMP từ bất kỳ máy chủ lưu trữ nào và nhấp vào OK .

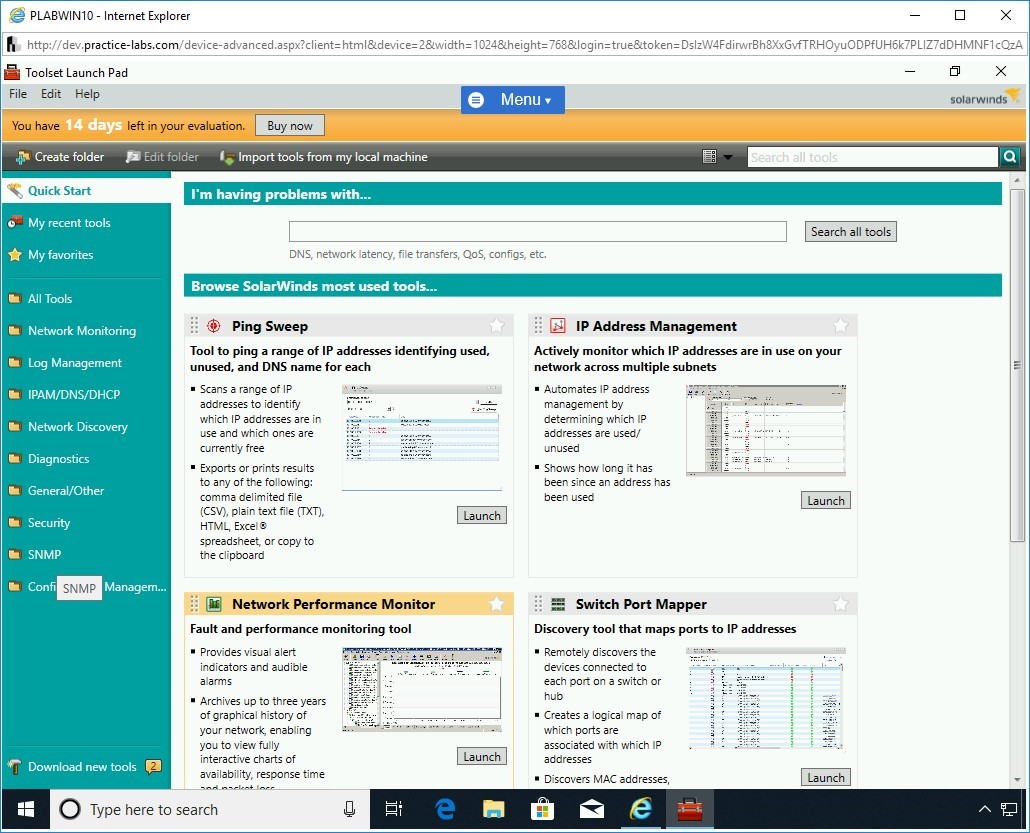

Bước 24

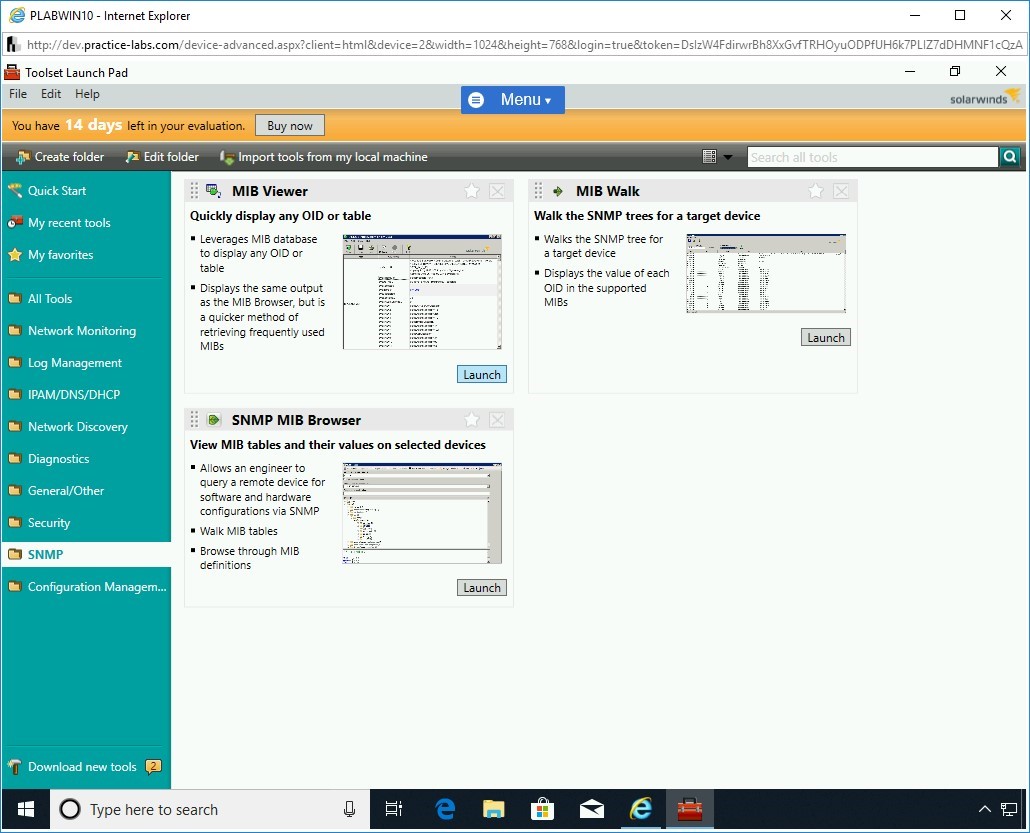

Kết nối với PLABWIN10 . Các Toolset LaunchPad cửa sổ đã được mở. Nhấp vào SNMP trong ngăn bên trái.

Bước 25

Khung bên phải liệt kê một số công cụ liên quan đến SNMP.

Nhấp vào Khởi chạy trong MIB Viewer .

Bước 26

Hộp thoại Bộ công cụ được hiển thị.

Nhấp vào Tiếp tục Đánh giá .

Bước 27

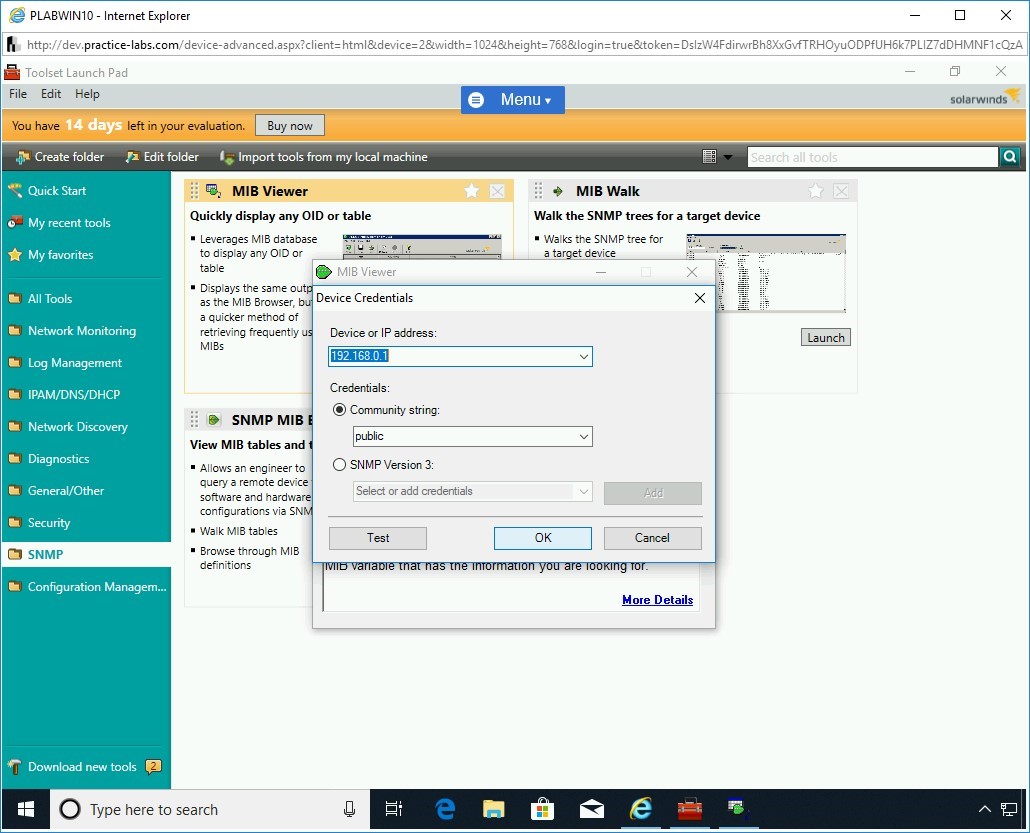

Các MIB Viewer hộp thoại sẽ được hiển thị.

Nhấp vào bên trong hộp văn bản Tên máy chủ hoặc Địa chỉ IP .

Các Credentials Device hộp thoại sẽ được hiển thị. trong menu thả xuống Thiết bị hoặc địa chỉ IP , hãy nhập:

192.168.0.1

Từ trình đơn thả xuống Chuỗi cộng đồng , hãy nhập:

public

Bấm OK .

Bước 28

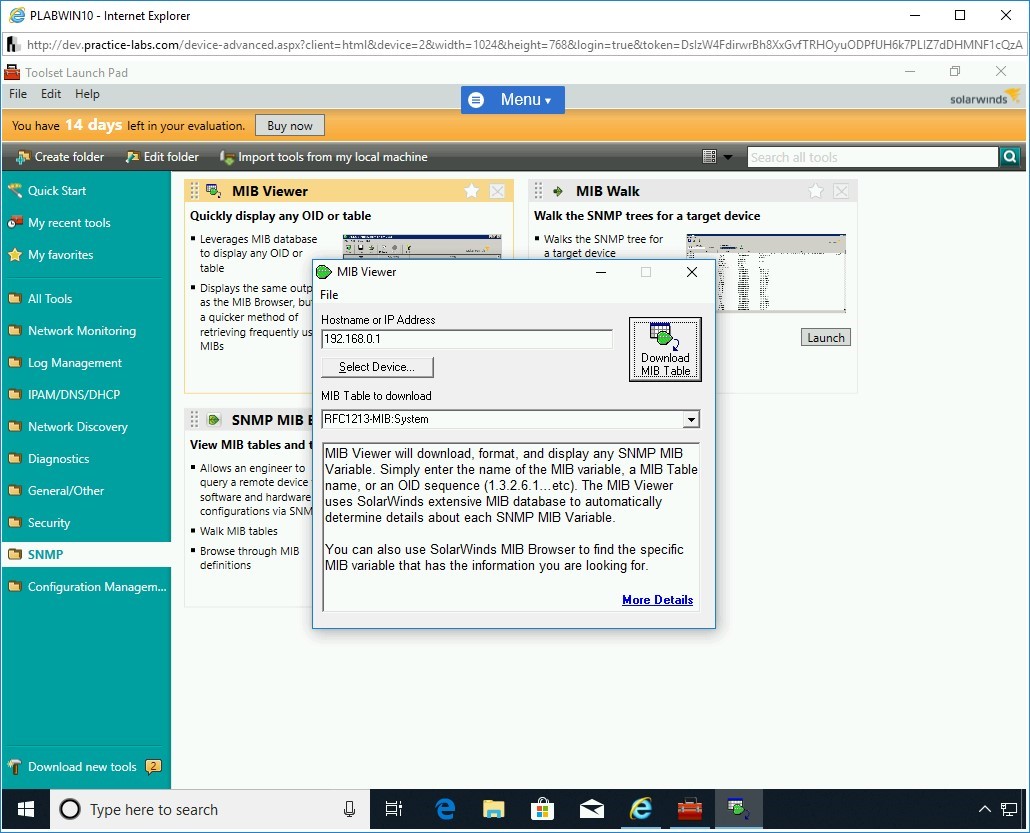

Sau đó, bạn sẽ được nhắc lưu trữ chuỗi Cộng đồng, hãy nhấp vào Có.

Lưu ý rằng tên hiện đã được điền trong hộp văn bản Tên máy chủ hoặc Địa chỉ IP .

Từ menu thả xuống Bảng MIB để tải xuống, hãy chọn bất kỳ tên Bảng MIB nào đã cho.

Nhấp vào Tải xuống Bảng MIB .

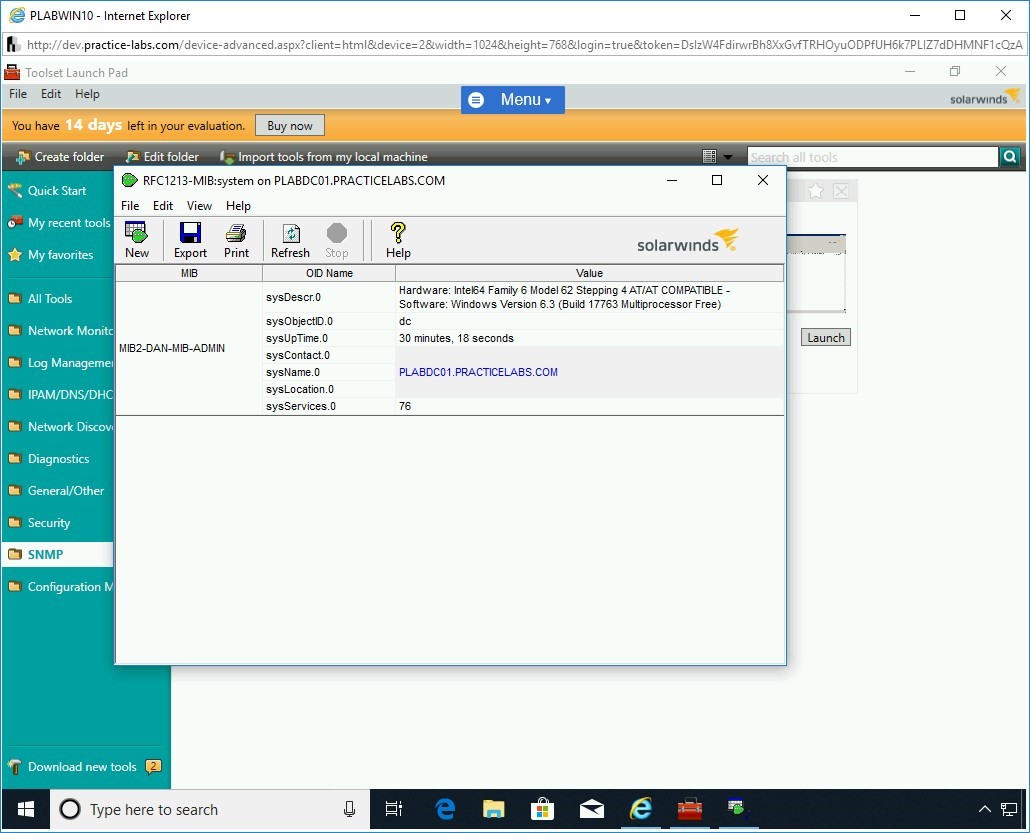

Bước 29

Hộp thoại RFC1213-MIB: trên PLABDC01 .PRACTICELABS.COM được hiển thị. Thông tin cần thiết được hiển thị. Tương tự như công cụ này, bạn có thể thử các công cụ khác được liệt kê.

Đóng bảng MIB.

Đóng Bảng khởi chạy Bộ công cụ .

Bài tập 2 – Kỹ thuật liệt kê bằng công cụ Kali Linux

Cũng giống như các công cụ dựa trên Windows, có một số công cụ liệt kê có sẵn trong Kali Linux. Một số công cụ chính là rpcclient, dnsenum và nmap. Với sự trợ giúp của các công cụ này, bạn có thể thực hiện các kiểu liệt kê khác nhau, chẳng hạn như ứng dụng web, máy chủ web, Dịch vụ tên miền (DNS), v.v.

Trong bài thực hành này, bạn sẽ học về các kỹ thuật liệt kê bằng các công cụ Kali Linux.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Thực hiện Enumeration DNS

- Thực hiện Liệt kê Máy chủ Windows bằng Rpcclient

- Thực hiện Liệt kê Máy chủ Linux bằng Nmap

- Thực hiện Liệt kê Trang web bằng Nmap

- Thực hiện liệt kê khối thông báo máy chủ (SMB)

Thiết bị của bạn

Bạn sẽ sử dụng các thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn này ngay bây giờ.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Nhiệm vụ 1 – Thực hiện Liệt kê DNS

DNS đóng một vai trò quan trọng trên Internet. Nó dịch tên miền thành địa chỉ IP. Bằng cách thăm dò DNS, bạn có thể tìm thấy thông tin về DNS và máy chủ thư cho một miền cụ thể.

Trong tác vụ này, bạn sẽ thực hiện liệt kê DNS. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Thông tin xác thực là:

Tên tài khoản:nguồn gốc

Mật khẩu:Passw0rd

Bước 2

Trên màn hình nền, trong ngăn bên trái, nhấp vào biểu tượng Thiết bị đầu cuối .

Bước 3

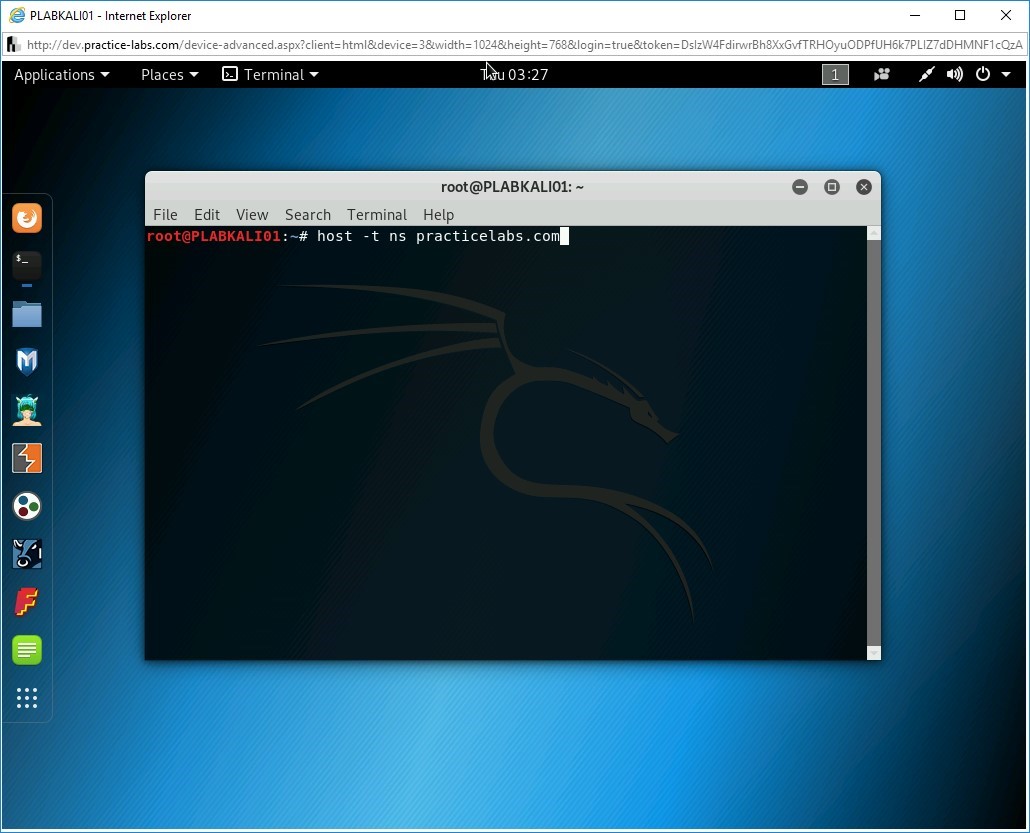

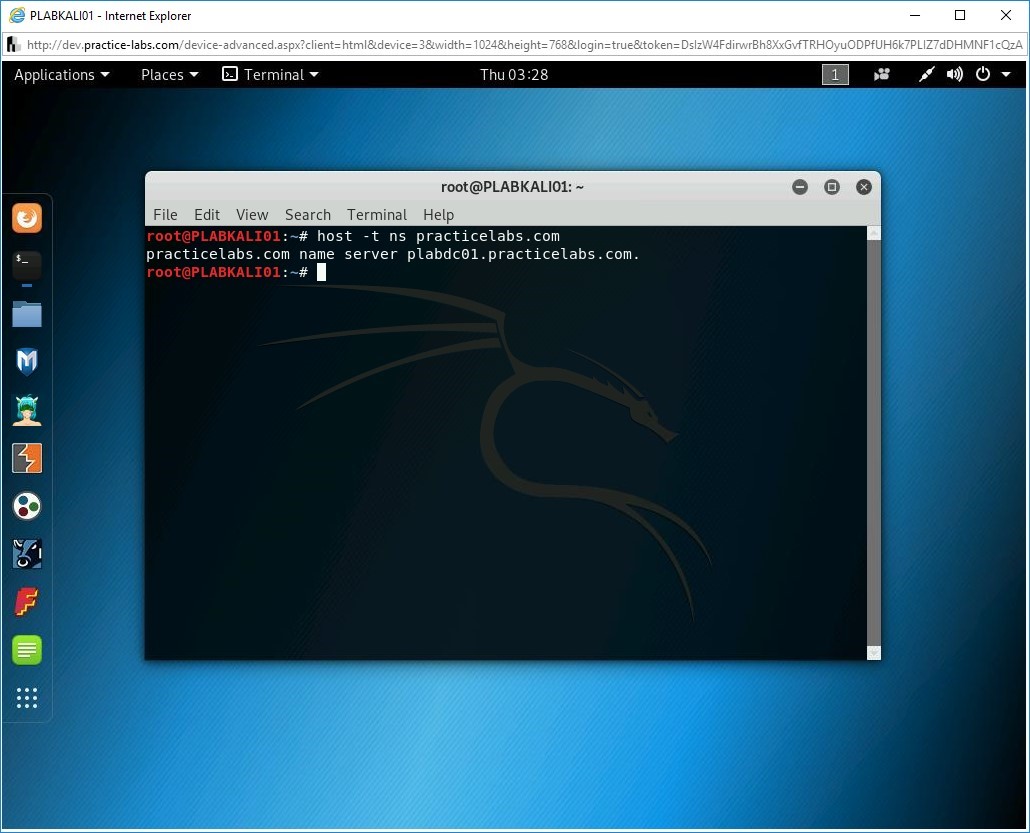

Cửa sổ đầu cuối được hiển thị. Hãy đầu tiên tìm ra máy chủ tên cho practicelabs.com miền. Bạn có thể sử dụng lệnh host với tham số -t để làm tương tự. Các ns tham số là dành cho các máy chủ tên. Nhập lệnh sau:

host -t ns practicelabs.com

Nhấn Enter .

Bước 4

Lưu ý rằng chi tiết máy chủ định danh được hiển thị.

Bước 5

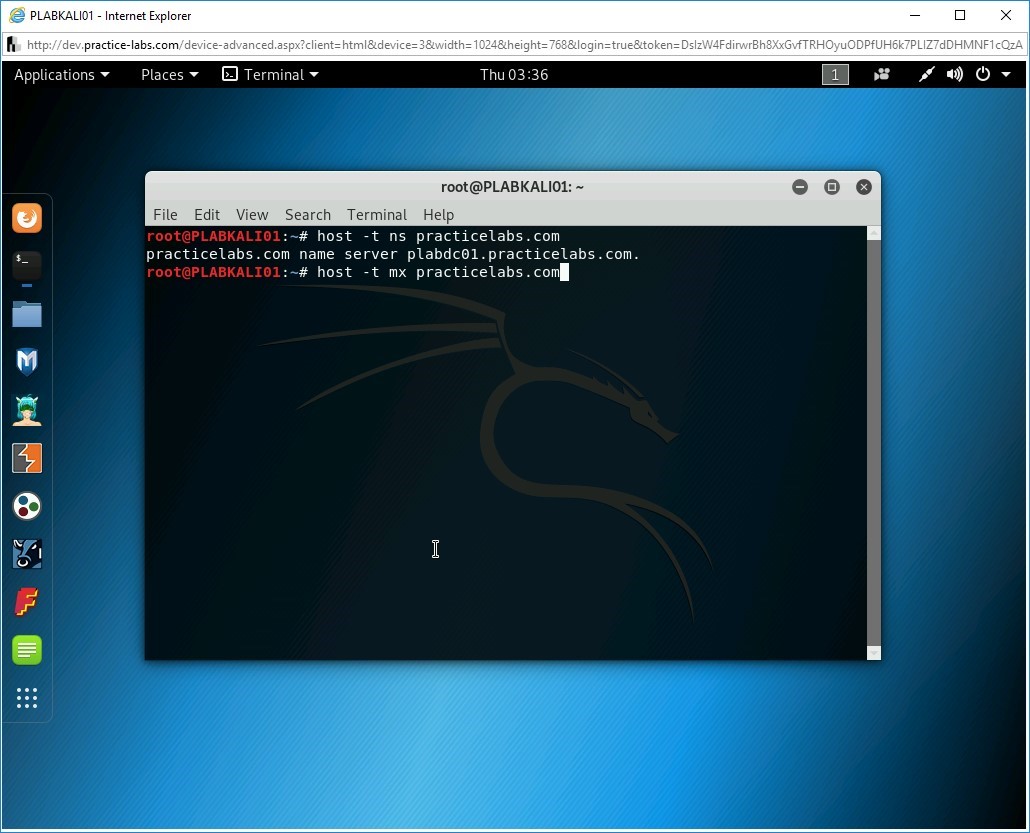

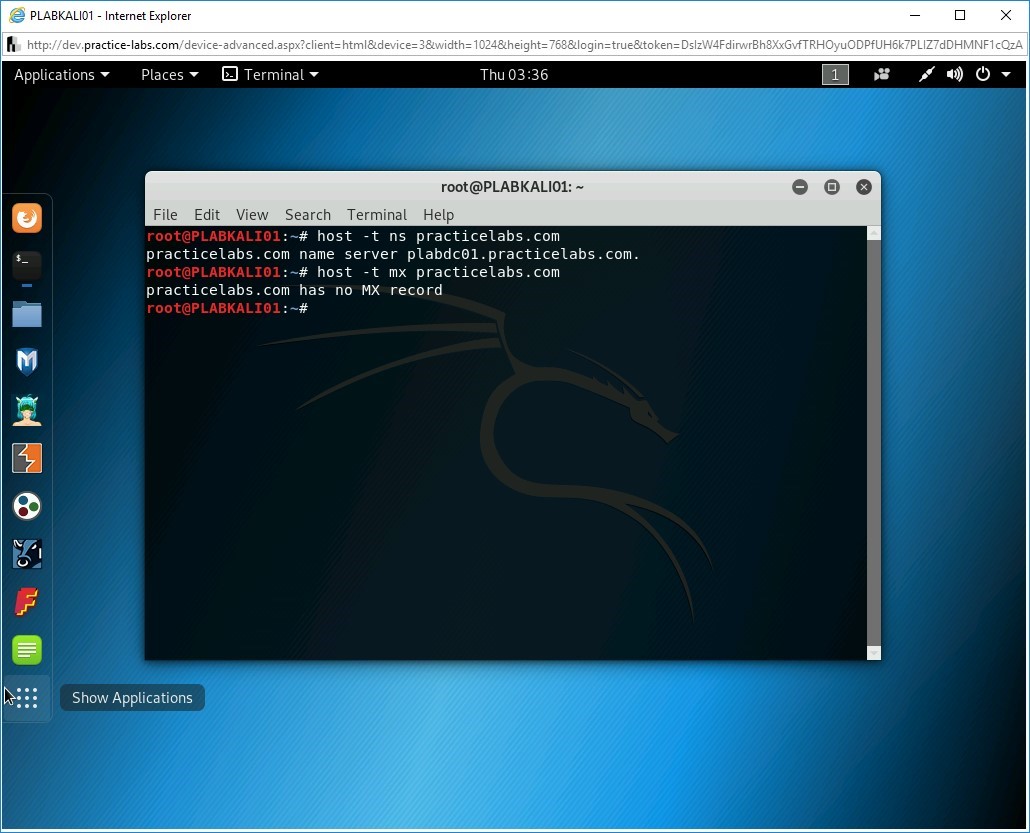

Hãy để bây giờ tìm thấy máy chủ mail cho practicelabs.com miền. Bạn có thể sử dụng lệnh host với tham số -t để làm tương tự. Các mx tham số là dành cho máy chủ mail. Nhập lệnh sau:

host -t mx practicelabs.com

Nhấn Enter .

Bước 6

Lưu ý rằng không có máy chủ nhắn tin.

Bước 7

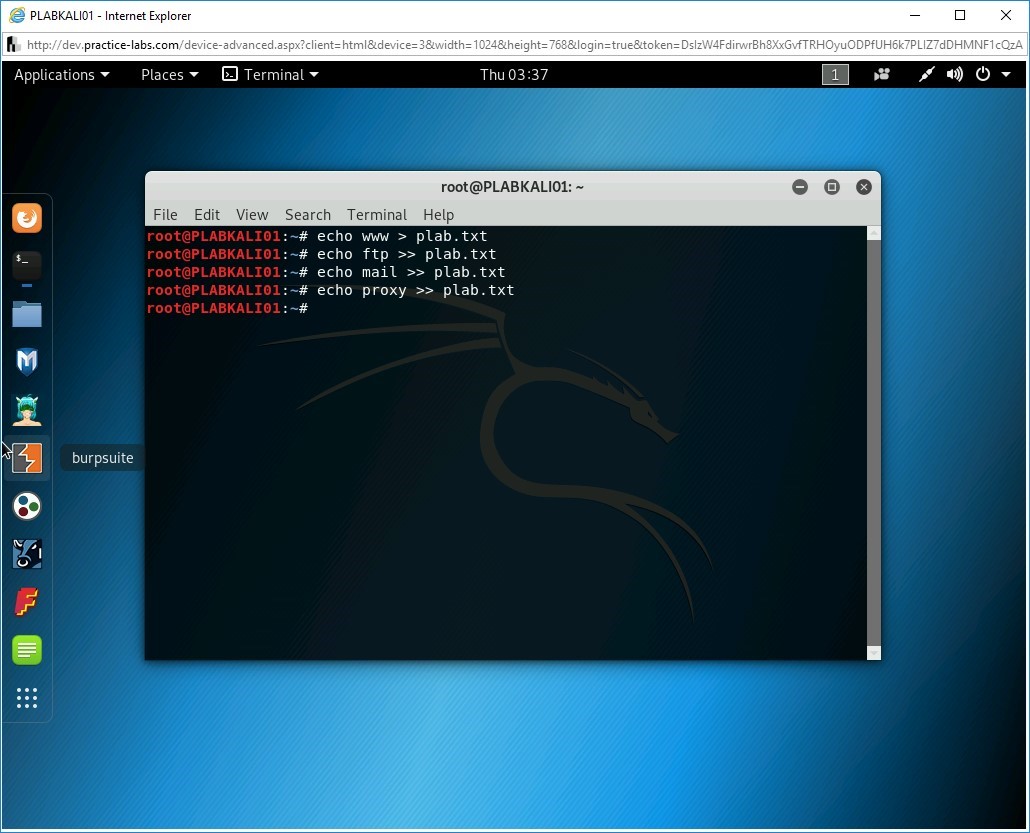

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bây giờ bạn sẽ thu thập thông tin về các dịch vụ khác nhau trong một tệp văn bản có tên plab.txt . Sau đó, bạn sẽ tạo một vòng lặp với tên máy chủ và hiển thị chi tiết của từng dịch vụ nếu nó tồn tại.Lưu ý: Lệnh đầu tiên sẽ ghi đầu ra của lệnh echo trong tệp có tên plab.txt sử dụng toán tử>. Lệnh thứ hai đến lệnh cuối cùng sẽ nối kết quả đầu ra vào tệp plab.txt bằng toán tử >>.

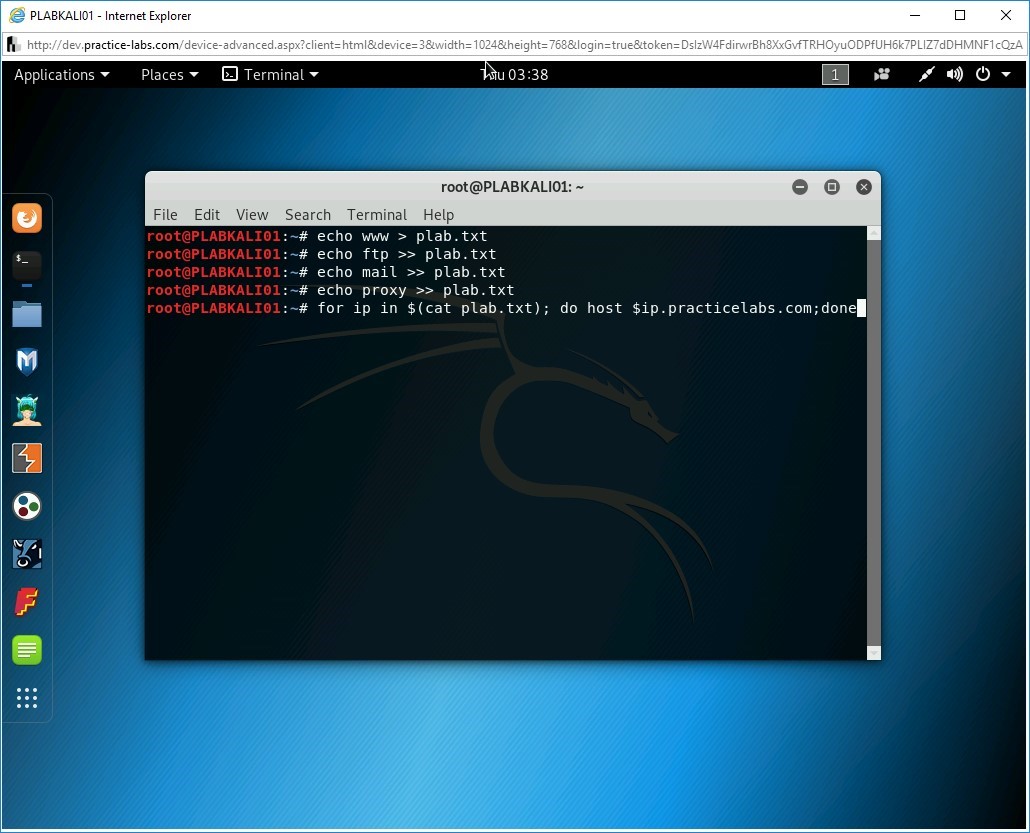

Nhập các lệnh sau:

echo www > plab.txt

echo ftp >> plab.txt

echo mail >> plab.txt

echo proxy >> plab.txt

Nhấn Enter sau mỗi lệnh.

Bước 8

Tiếp theo, bạn sẽ tạo một vòng lặp for để tạo danh sách các dịch vụ có địa chỉ IP của chúng. Trong lệnh này, bạn đang tự động hóa Tra cứu DNS Chuyển tiếp bằng cách sử dụng lệnh máy chủ lưu trữ trong một tập lệnh. Bạn có thể cố gắng đoán tên hợp lệ cho các máy chủ bằng cách sử dụng tập lệnh này. Ví dụ: nếu có một máy chủ web được định cấu hình là http://www.practicelabs.com, bạn sẽ có thể tìm thấy nó bằng cách sử dụng tập lệnh này.

Nhập lệnh sau:

for ip in $(cat plab.txt); do host $ip.practicelabs.com;done

Nhấn Enter .

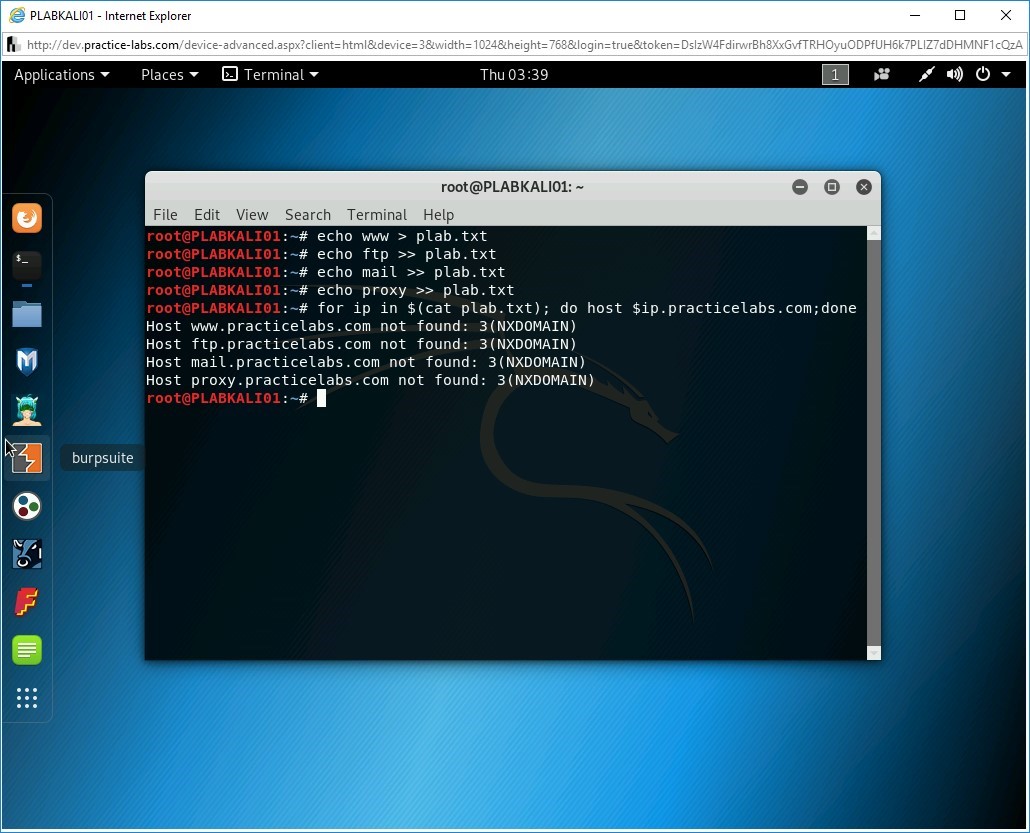

Bước 9

Chú ý đầu ra của vòng lặp. Không có dịch vụ nào trong số này được tìm thấy.

Bước 10

Xóa màn hình bằng cách nhập lệnh sau:

clear

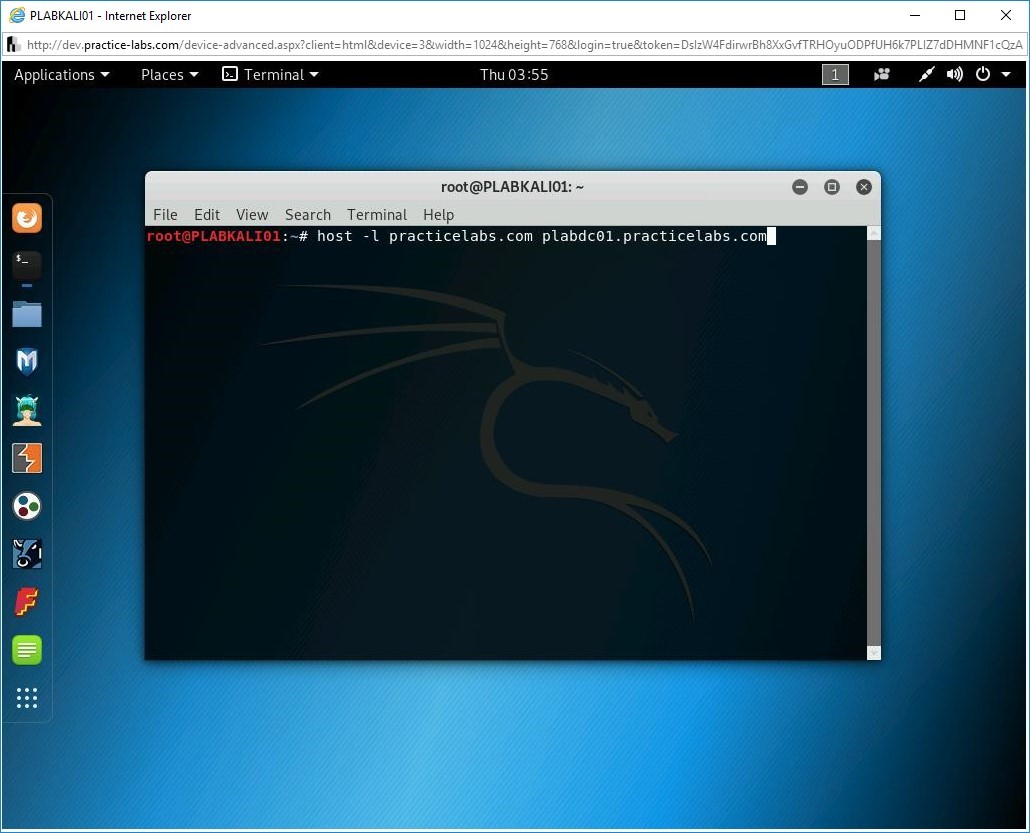

Bây giờ chúng ta hãy xem xét chuyển vùng DNS. Trong một môi trường an toàn, chuyển vùng DNS sẽ bị giới hạn ở các máy chủ DNS nô lệ được ủy quyền. Nếu bạn không cấu hình nó đúng cách, thì việc chuyển vùng có thể được cấu hình cho bất kỳ máy chủ DNS nào.

Bây giờ bạn sẽ thử chuyển vùng trên plabdc01.practicelabs.com . Để thực hiện việc này, hãy nhập lệnh sau:

host -l practicelabs.com plabdc01.practicelabs.com

Nhấn Enter .

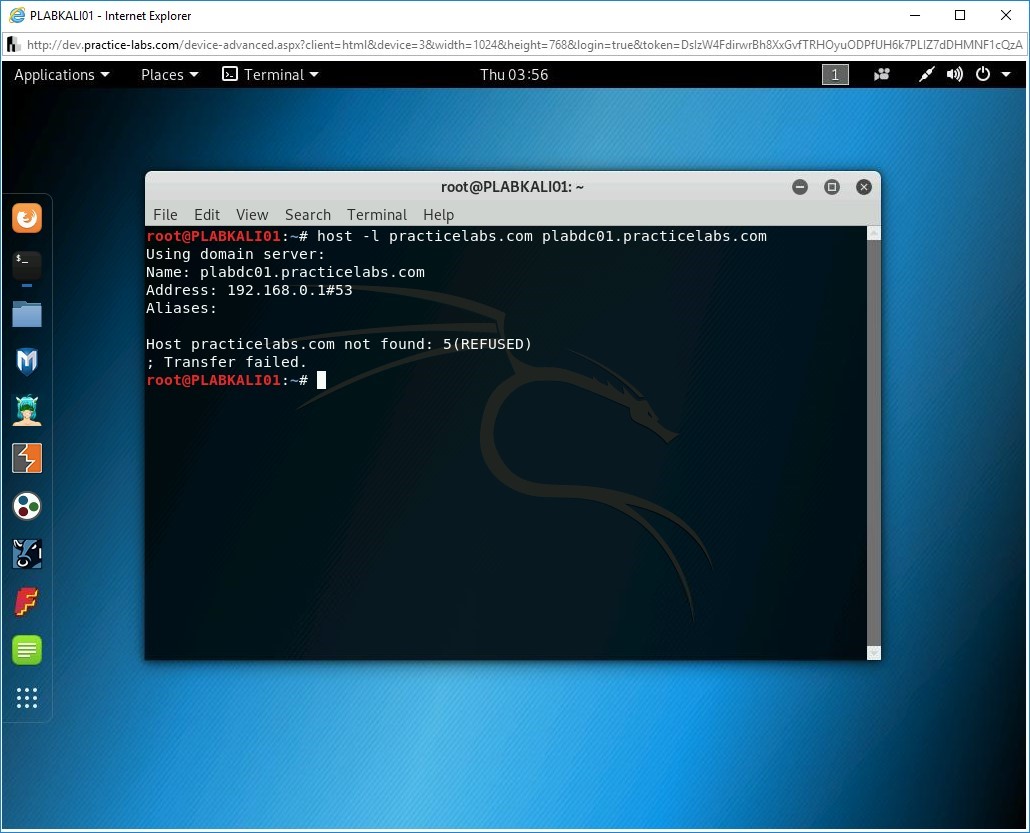

Bước 11

Kết quả của lệnh này được hiển thị. Trong kết quả này, máy chủ định danh plabdc01.practicelabs.com đã từ chối yêu cầu chuyển vùng.

Bước 12

Xóa màn hình bằng cách nhập lệnh sau:

clear

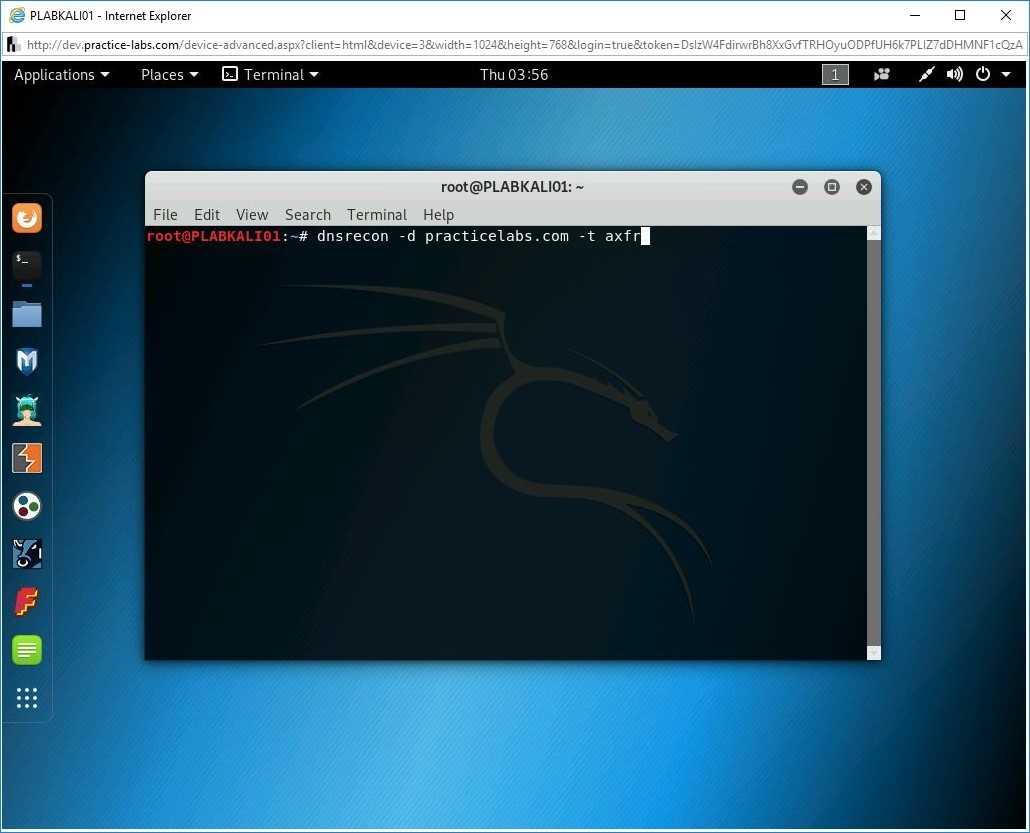

Kali Linux cũng chứa một công cụ liệt kê DNS có tên là DNSRecon . Để sử dụng DNSRecon , hãy nhập lệnh sau:Lưu ý: Tham số -d xác định tên miền. Tham số -t xác định kiểu liệt kê.

dnsrecon -d practicelabs.com -t axfr

Nhấn Enter .

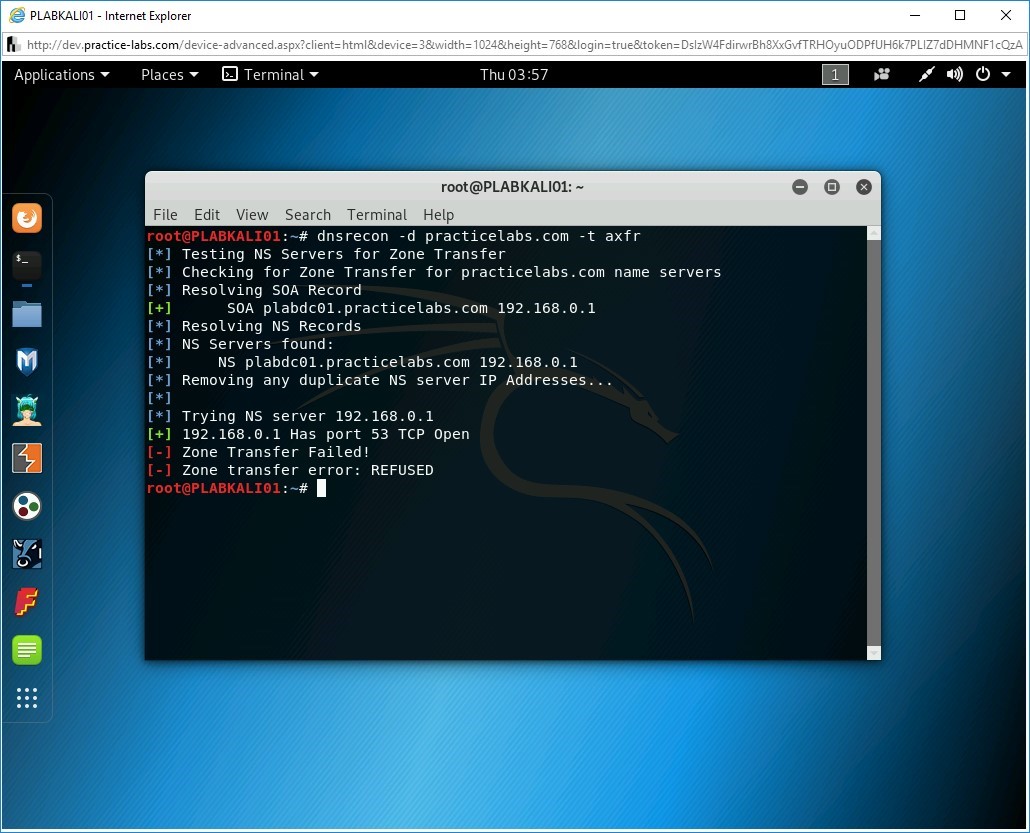

Bước 13

Lưu ý đầu ra của lệnh này. Nó kiểm tra chuyển vùng không thành công và liệt kê các máy chủ NS . Nó cũng cung cấp các cổng mở trên máy chủ.

Bước 14

Xóa màn hình bằng cách nhập lệnh sau:

clear

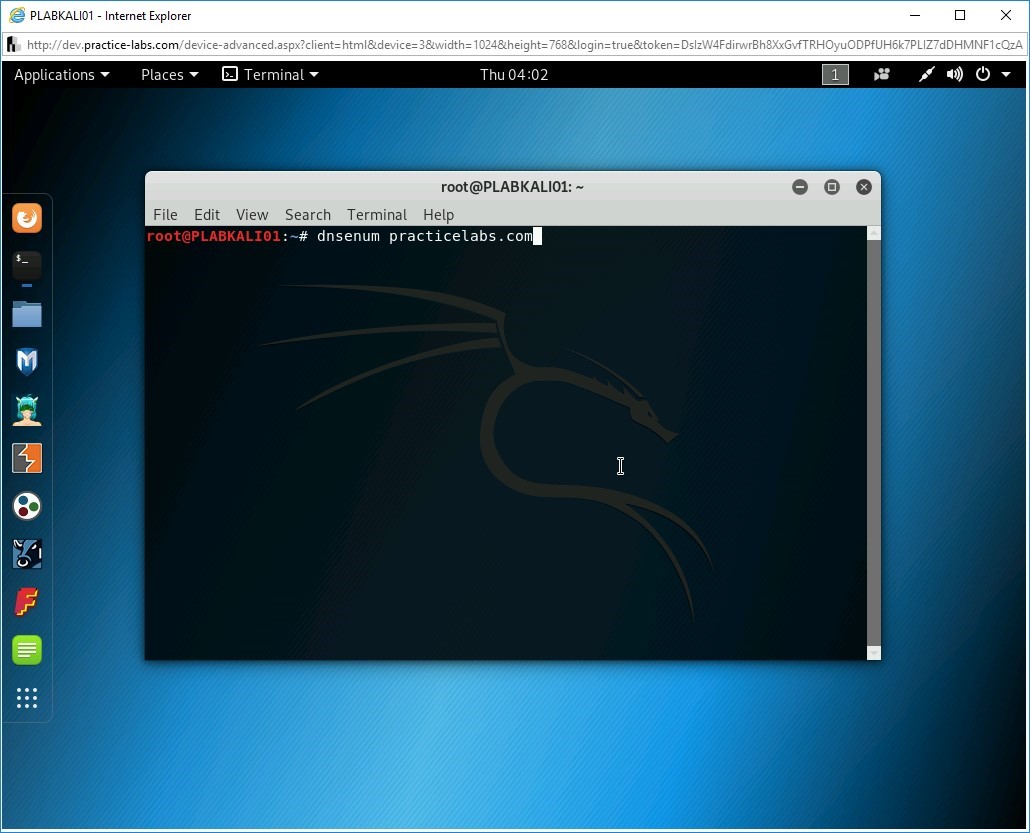

Tiếp theo, bạn cũng có thể sử dụng một công cụ khác có tên là DNSEnum , công cụ này cũng cung cấp thông tin tương tự như công cụ DNSRecon . Nhập lệnh sau:

dnsenum practicelabs.com

Nhấn Enter .

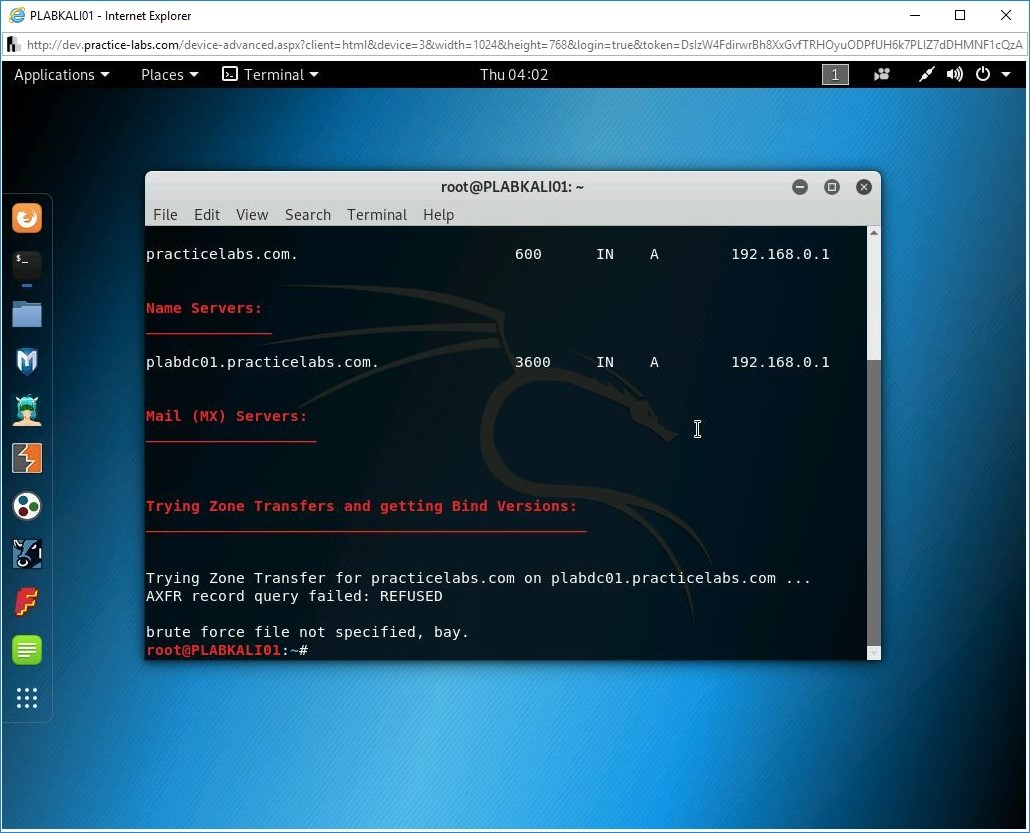

Bước 15

Lưu ý rằng tên máy chủ định danh đầu ra và địa chỉ IP và máy chủ thư. Nó cũng hiển thị kết quả chuyển vùng.

Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 2 – Thực hiện Liệt kê Máy chủ Windows bằng Rpcclient

Có nhiều cách khác nhau để liệt kê một máy chủ Windows. Sử dụng phép liệt kê, bạn có thể khám phá thông tin, chẳng hạn như:

- phiên bản của hệ điều hành

- Người dùng

- Dịch vụ

- Các nhóm

- Đặc quyền

- Chia sẻ

- Thiết lập cấu hình

Máy chủ Windows có thể được liệt kê bằng các phương pháp khác nhau. Ví dụ: bạn có thể liệt kê một máy chủ Windows bằng cách sử dụng:

- Các lệnh tích hợp

- Nmap

- Rpcclient

- Khung Metasploit

Lưu ý: Trong các mô-đun trước, bạn đã xem qua Metasploit framework và Nmap. Mô-đun này sẽ tập trung vào các lệnh cài sẵn của Windows và Rpcclient.

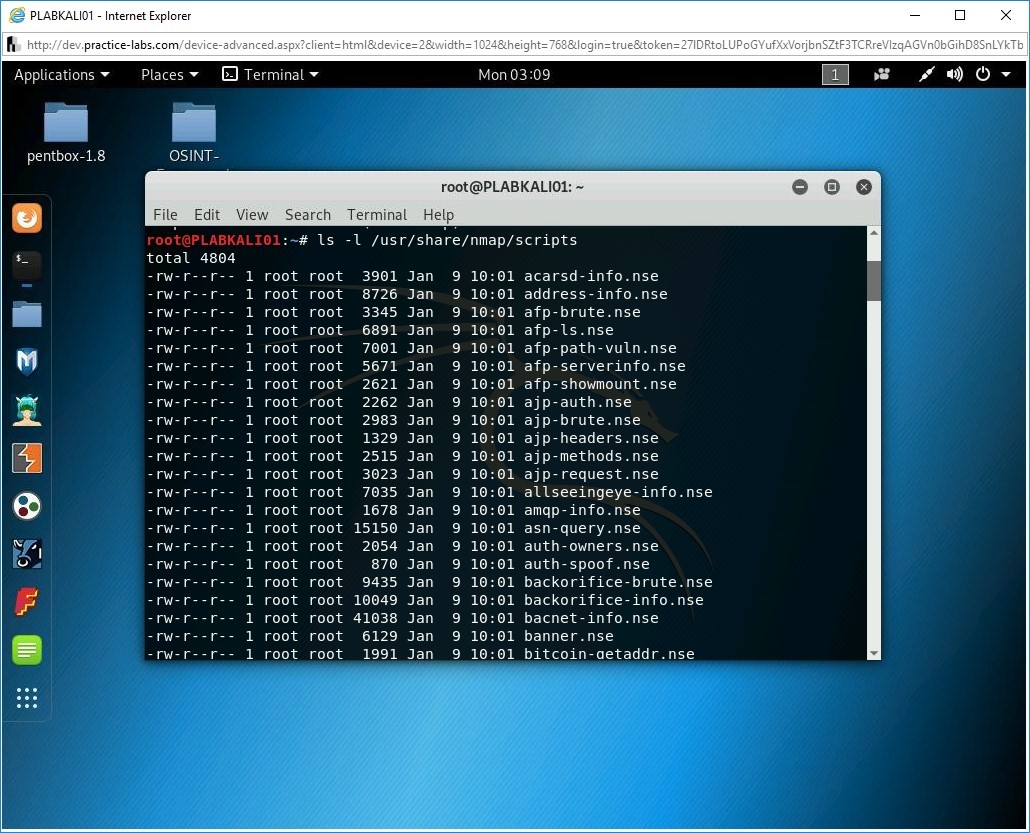

Ngoài các lệnh, Nmap còn chứa các tập lệnh tạo sẵn có thể được sử dụng cho nhiều lý do khác nhau, chẳng hạn như liệt kê một máy chủ Windows. Ví dụ, hãy xem xét lệnh sau:

nmap 192.168.0.10 --script smb-os-discovery.nse

Bạn có thể tìm thấy hàng trăm tập lệnh được tạo sẵn trong thư mục / usr / share / nmap / scripts .

Một số lệnh tích hợp sẵn trong Windows thường được sử dụng là:

- dir

- ipconfig

- arp

- lộ trình

- chia sẻ ròng

- Người dùng net

Ngoài lệnh Windows, Windows PowerShell cũng cung cấp một số lệnh ghép ngắn tích hợp có thể được sử dụng. Một số lệnh ghép ngắn chính là:

- Nhận trang web

- Get-LocalUser

- Get-LocalGroup

- Nhận lệnh

Đây không phải là một danh sách đầy đủ. Bạn có thể nhận được danh sách chi tiết bằng cách tìm kiếm công cụ tìm kiếm yêu thích của mình.

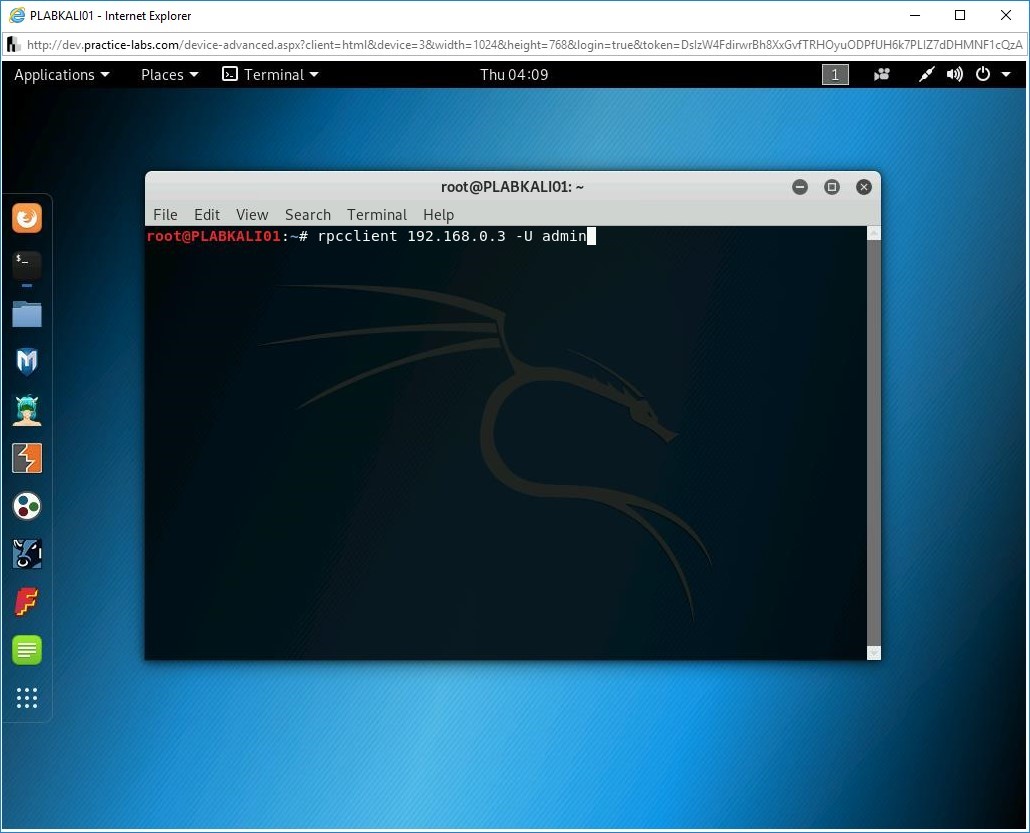

Trong tác vụ này, bạn sẽ học cách thực hiện liệt kê máy chủ Windows. Để thực hiện việc này, hãy thực hiện các bước sau:Cảnh báo: Trước khi thực hiện tác vụ này, hãy đảm bảo Tường lửa của Bộ bảo vệ Windows trên PLABWIN10 đã được tắt.

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Xóa màn hình bằng cách nhập lệnh sau:

clear

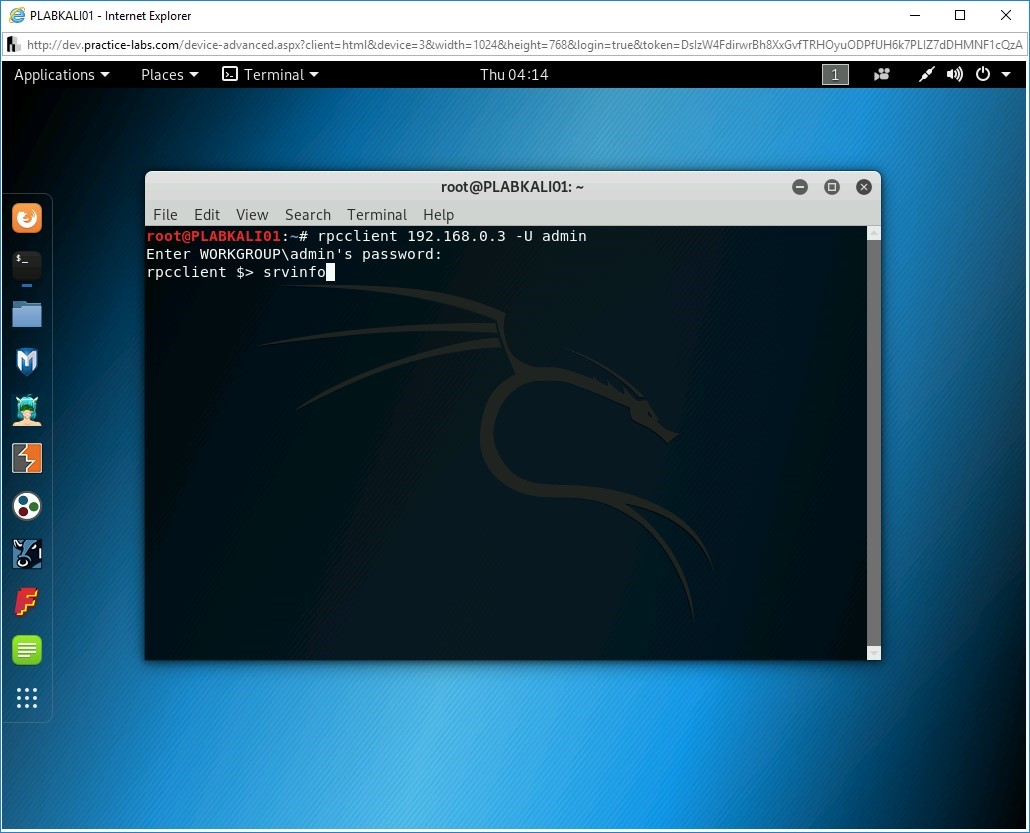

Đầu tiên, bạn sẽ làm việc với Rpcclient . Nhập lệnh sau để kết nối với PLABWIN10 :

rpcclient 192.168.0.3 -U admin

Nhấn Enter .

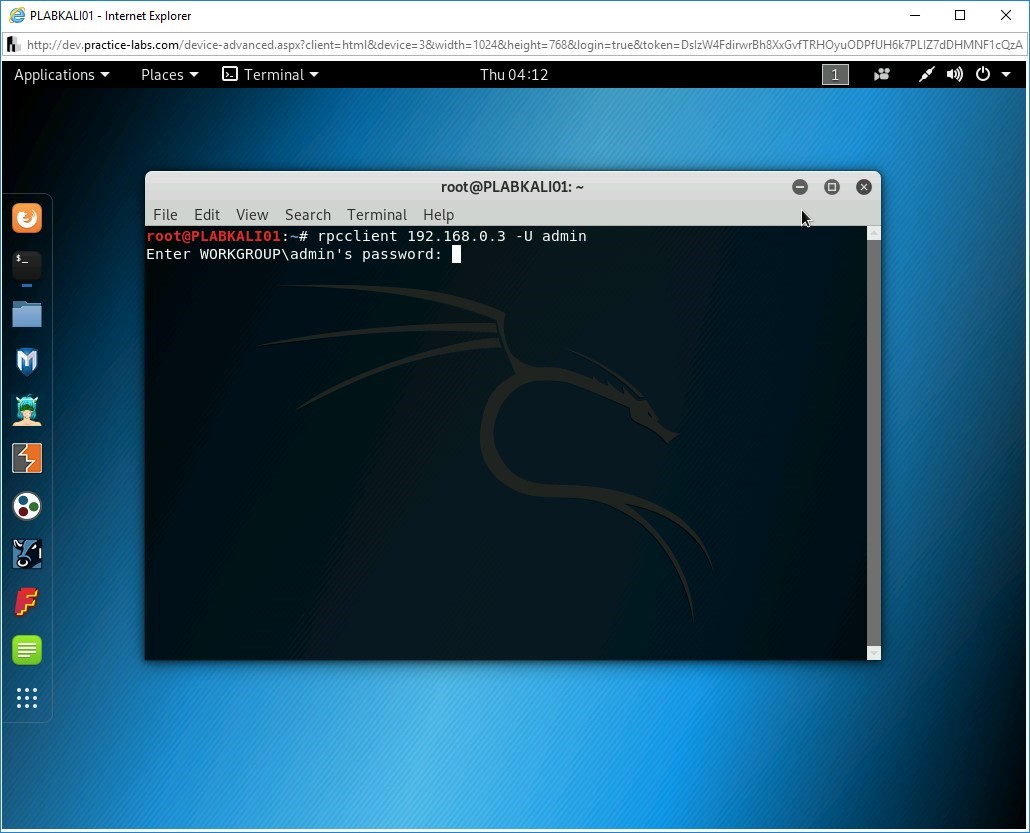

Bước 2

Bây giờ bạn được nhắc nhập mật khẩu quản trị viên. Nhập nội dung sau:

Passw0rd

Nhấn Enter .Lưu ý: Mật khẩu khi nhập vào sẽ không hiển thị.

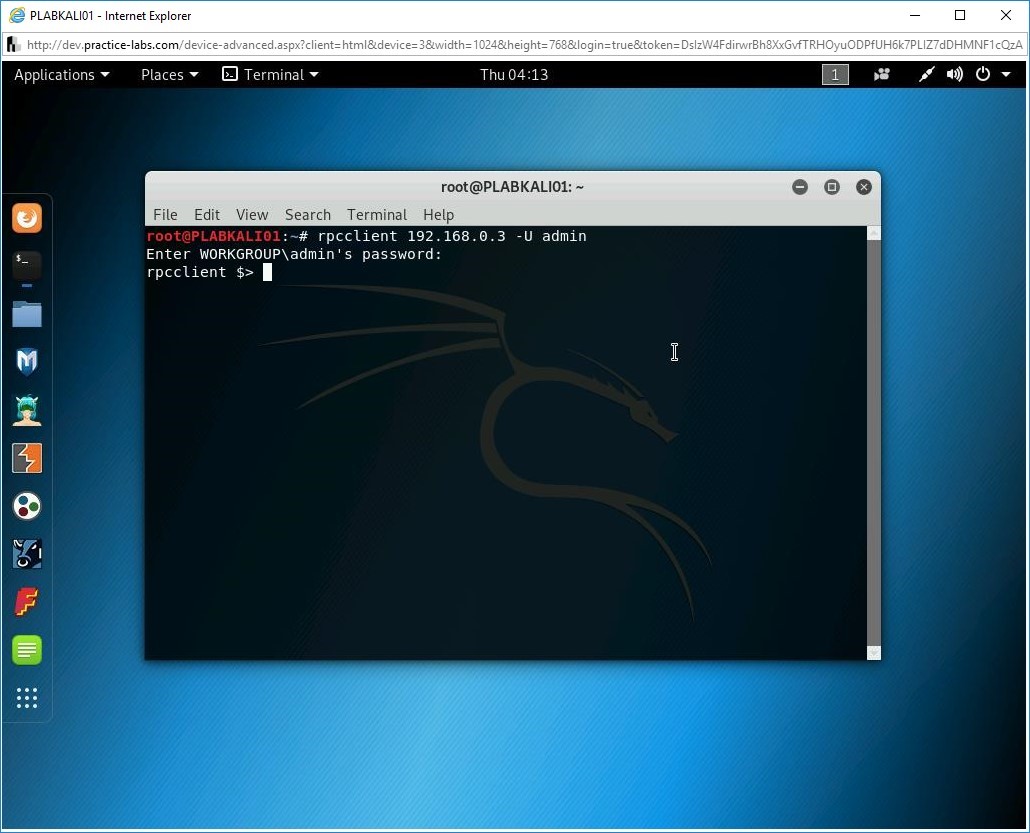

Bước 3

Lưu ý rằng dấu nhắc rpcclient xuất hiện. Điều này cho thấy rằng bạn đã kết nối với PLABWIN10 thành công.

Bước 4

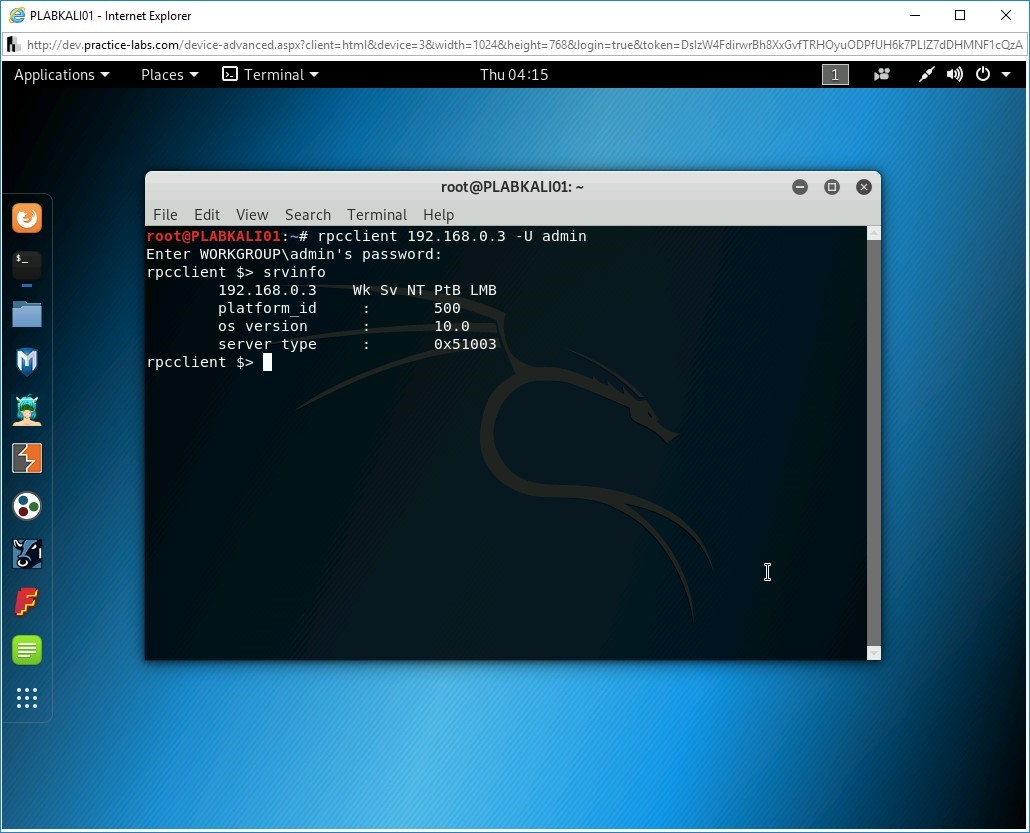

Để hiển thị chi tiết PLABWIN10 , hãy nhập lệnh sau:

srvinfo

Nhấn Enter .

Bước 5

Lưu ý đầu ra của lệnh srvinfo . Nó hiển thị địa chỉ IP, loại hệ điều hành, phiên bản của nó, v.v.

Bước 6

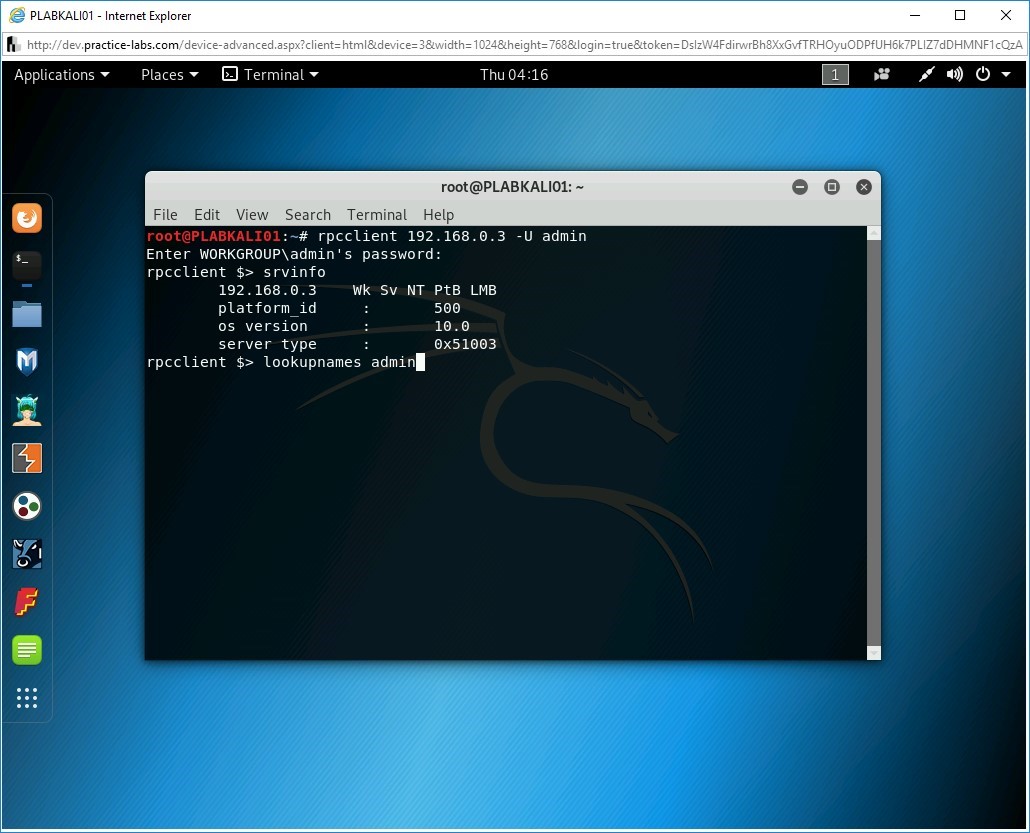

Hãy cùng tìm hiểu ID bảo mật (SID) của tài khoản quản trị . Nhập lệnh sau:

lookupnames admin

Nhấn Enter .

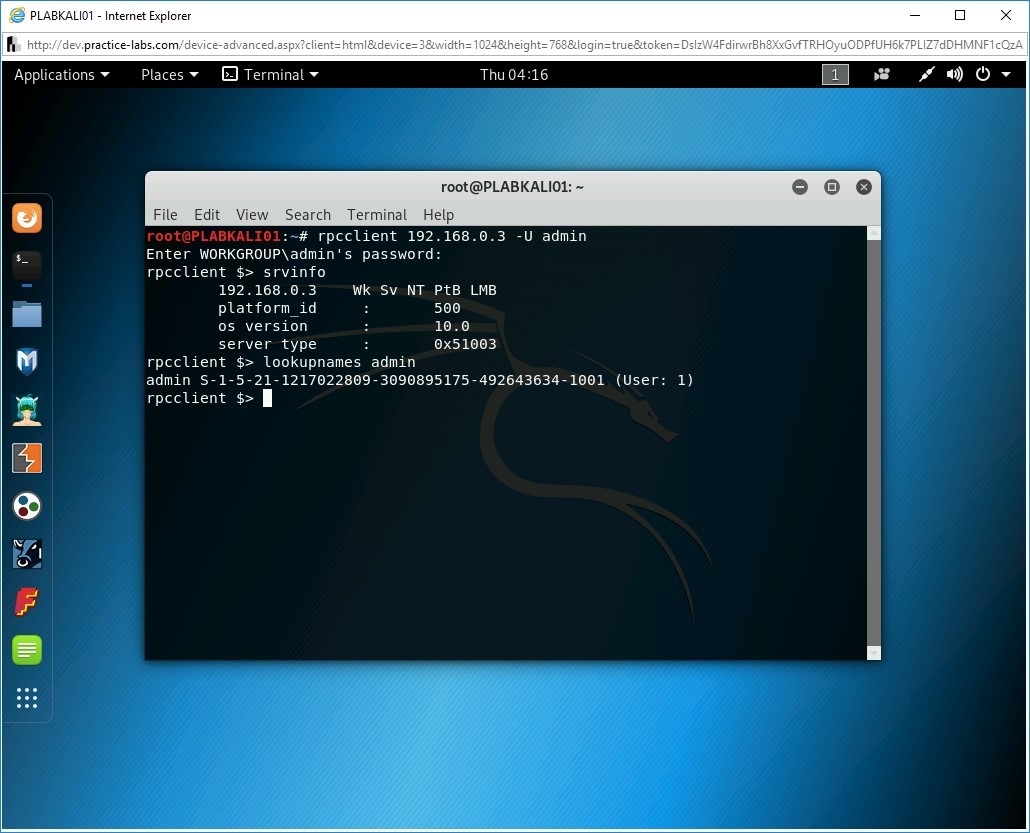

Bước 7

Lưu ý rằng SID cho tài khoản quản trị hiện đã được hiển thị. SID cho tài khoản quản trị kết thúc bằng 1001 .Lưu ý: Nếu đây là tài khoản quản trị viên tích hợp sẵn, thì SID của nó sẽ luôn kết thúc bằng 500. SID sẽ không bao giờ thay đổi ngay cả khi bạn đổi tên tài khoản quản trị viên.

Bước 8

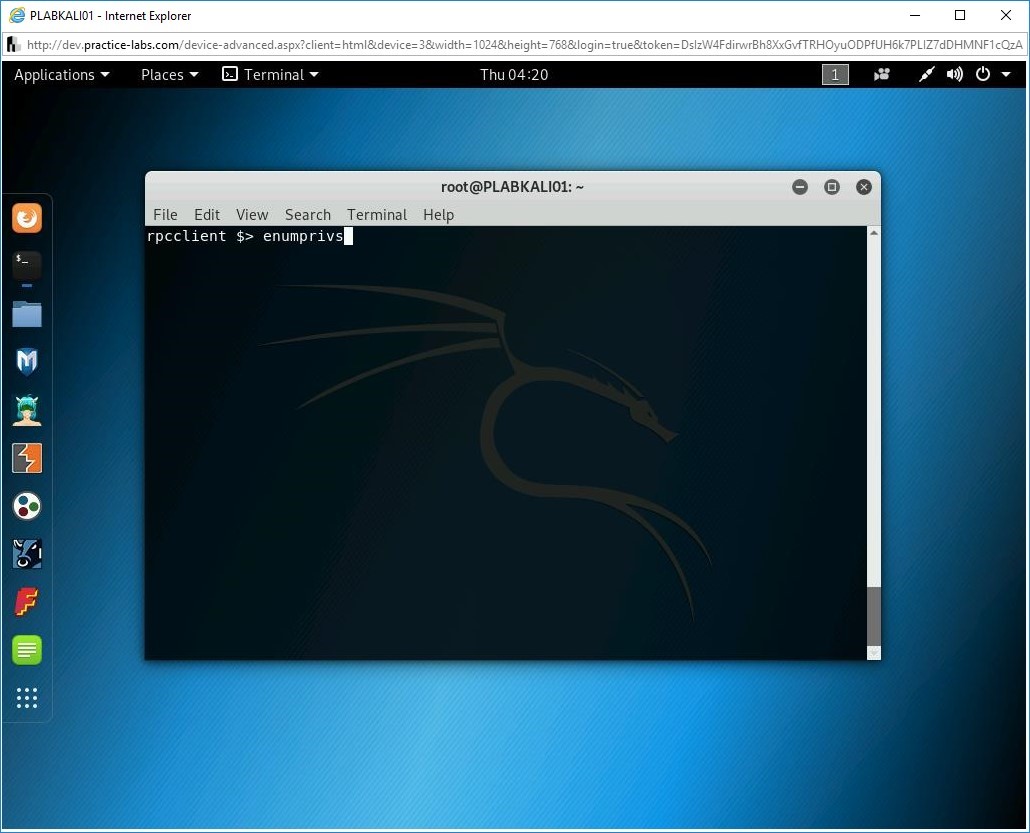

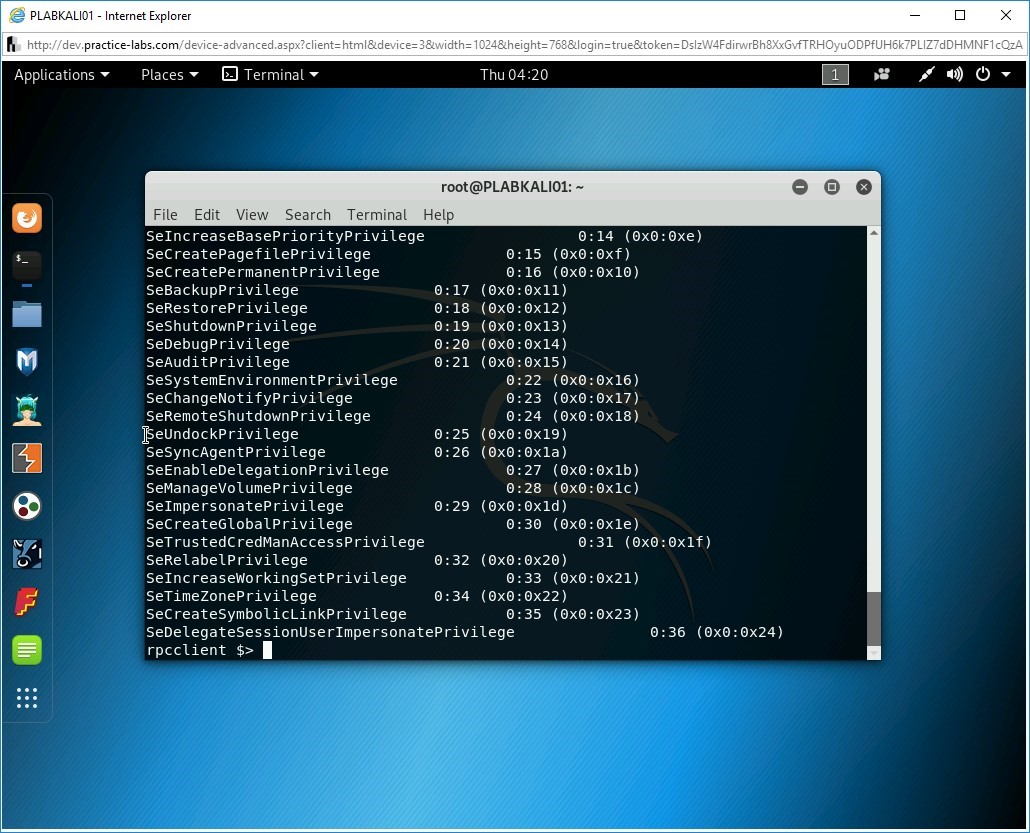

Để xóa màn hình, nhấn Ctrl + l .

Bạn cũng có thể liệt kê các đặc quyền được biết đến trong miền này. Nhập lệnh sau:

enumprivs

Nhấn Enter .

Bước 9

Đầu ra cho lệnh enumprivs được hiển thị.

Bước 10

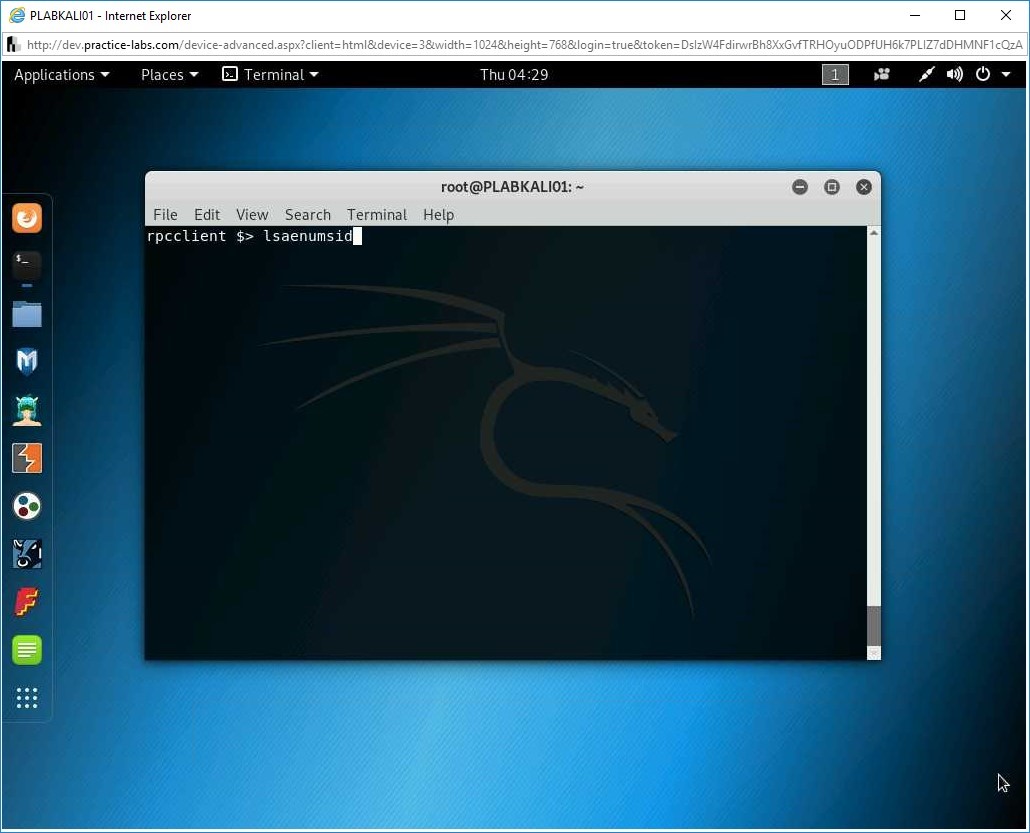

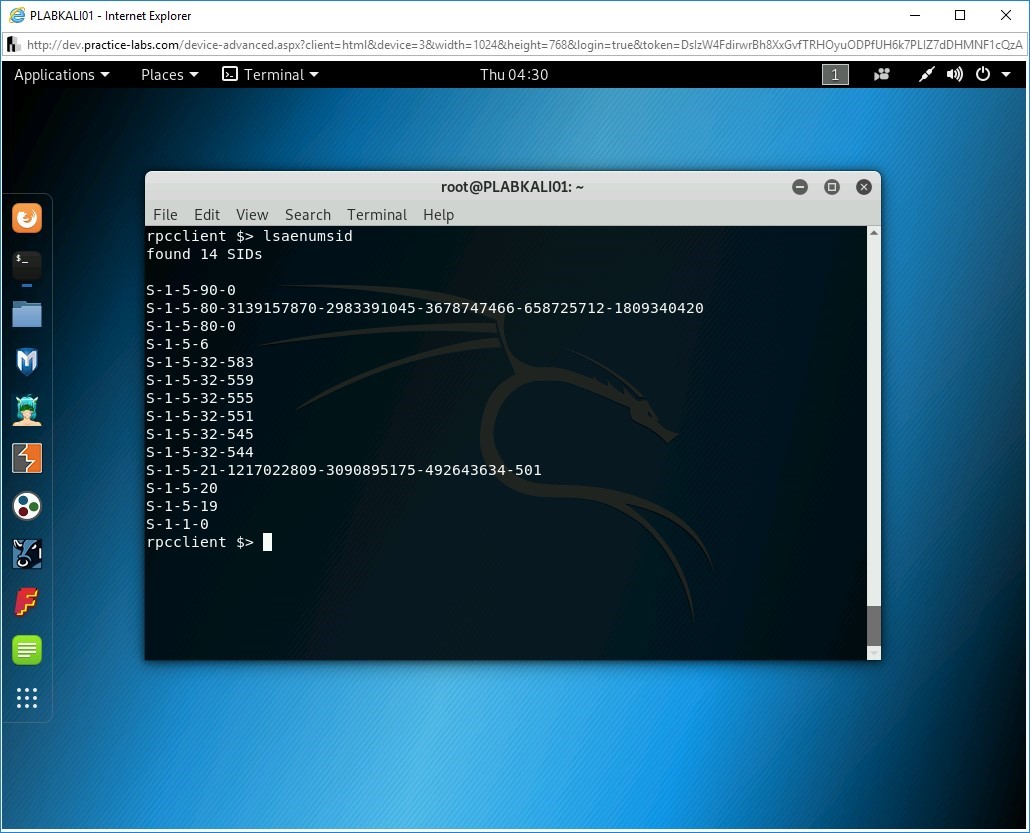

Để xóa màn hình, nhấn Ctrl + l .

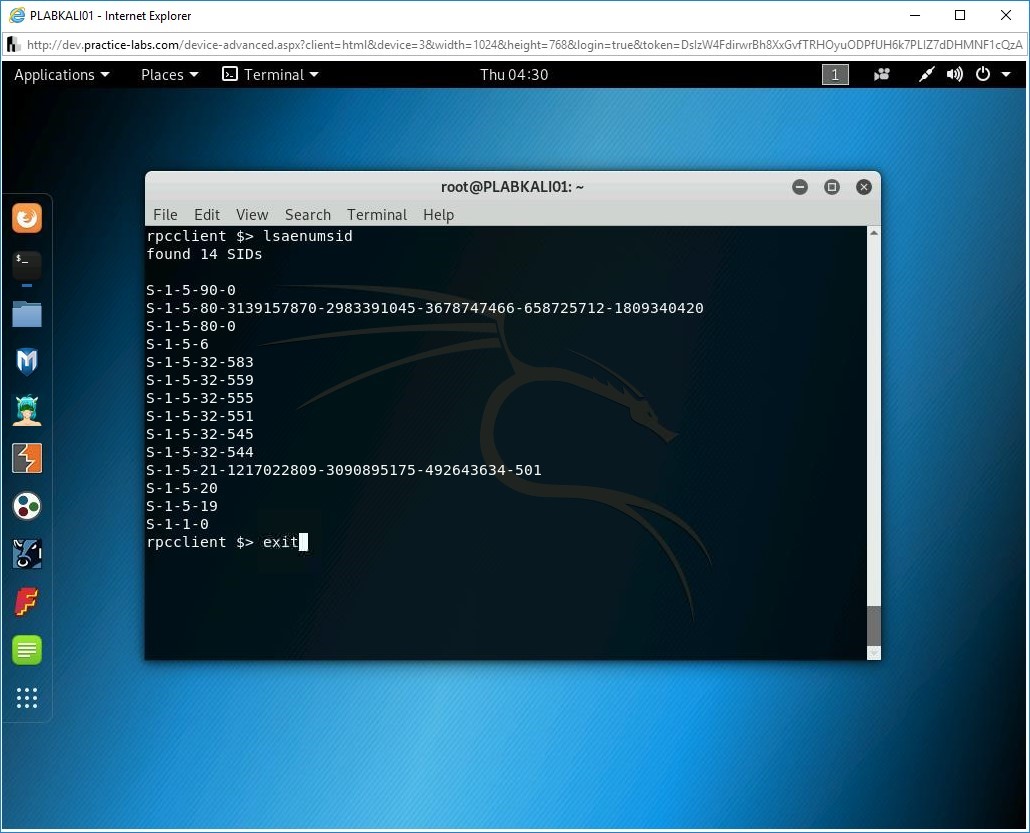

Bạn cũng có thể liệt kê các SID cho LSA cục bộ. Nhập lệnh sau:

lsaenumsid

Nhấn Enter .

Bước 11

Lưu ý rằng các SID cho LSA cục bộ hiện đã được liệt kê.

Bước 12

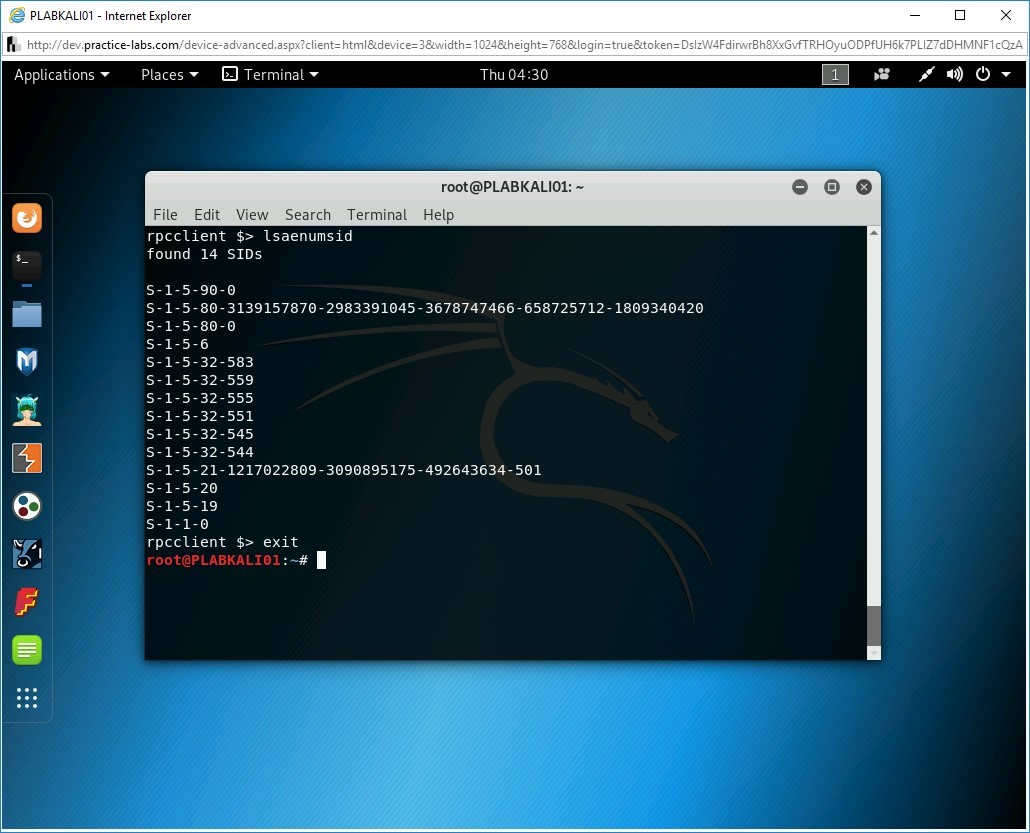

Để thoát khỏi rpcclient , hãy nhập lệnh sau:

exit

Nhấn Enter .

Bước 13

Bây giờ bạn đã quay lại lời nhắc thiết bị đầu cuối.

Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 3 – Thực hiện Liệt kê Máy chủ Linux bằng Nmap

Cũng giống như Windows, bạn cũng có thể thực hiện liệt kê máy chủ Linux. Linux cũng cung cấp một số lệnh tích hợp có thể hữu ích trong việc liệt kê. Một số lệnh chính là:

- uname -a

- tên máy chủ

- lộ trình

- arp

- ifconfig

- gắn kết

- tôi là ai

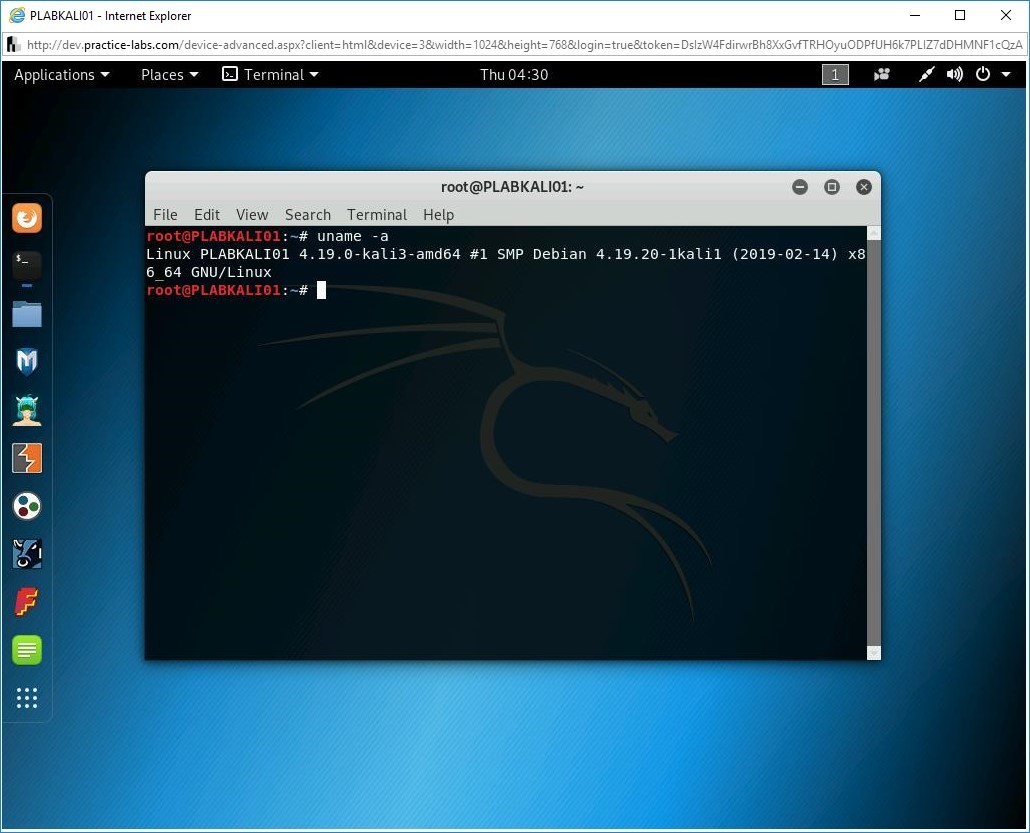

Ví dụ về lệnh uname -a :

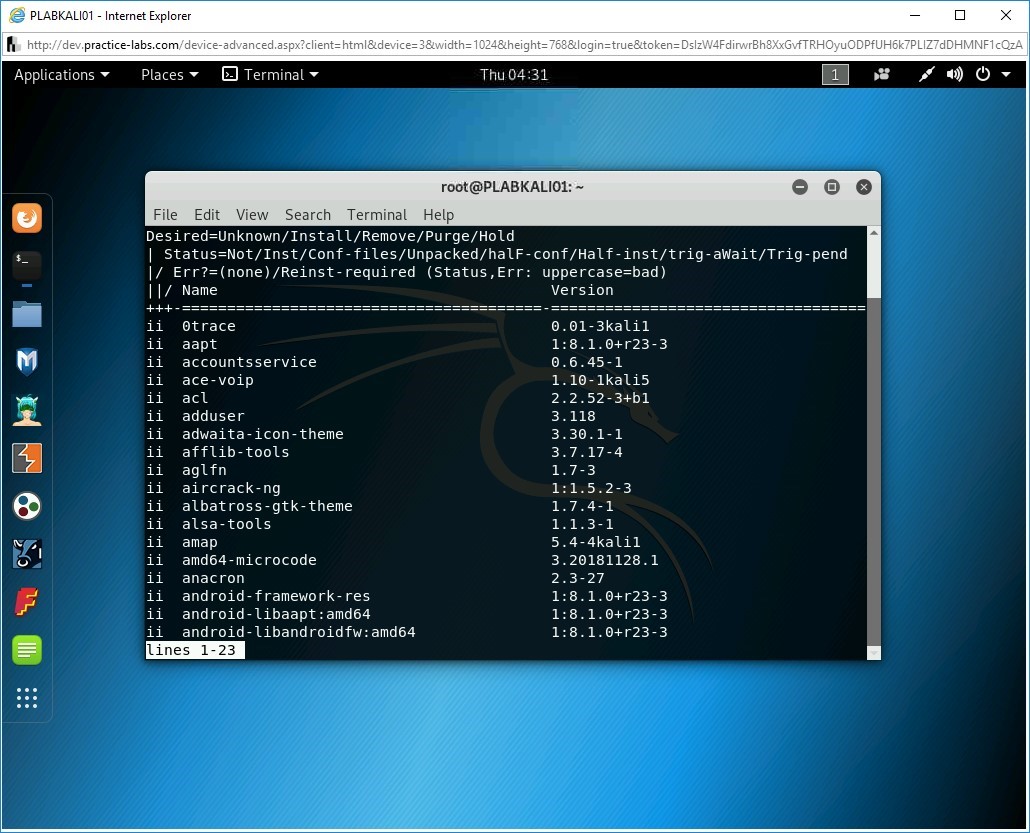

Trong trường hợp bạn đang ở trong hệ thống và muốn tìm thông tin về các gói đã cài đặt, bạn có thể chạy lệnh dpkg .

Ví dụ về lệnh dpkg -l :

Trong tác vụ này, bạn sẽ sử dụng nmap để liệt kê một máy chủ Linux. Để thực hiện việc này, hãy thực hiện các bước sau:

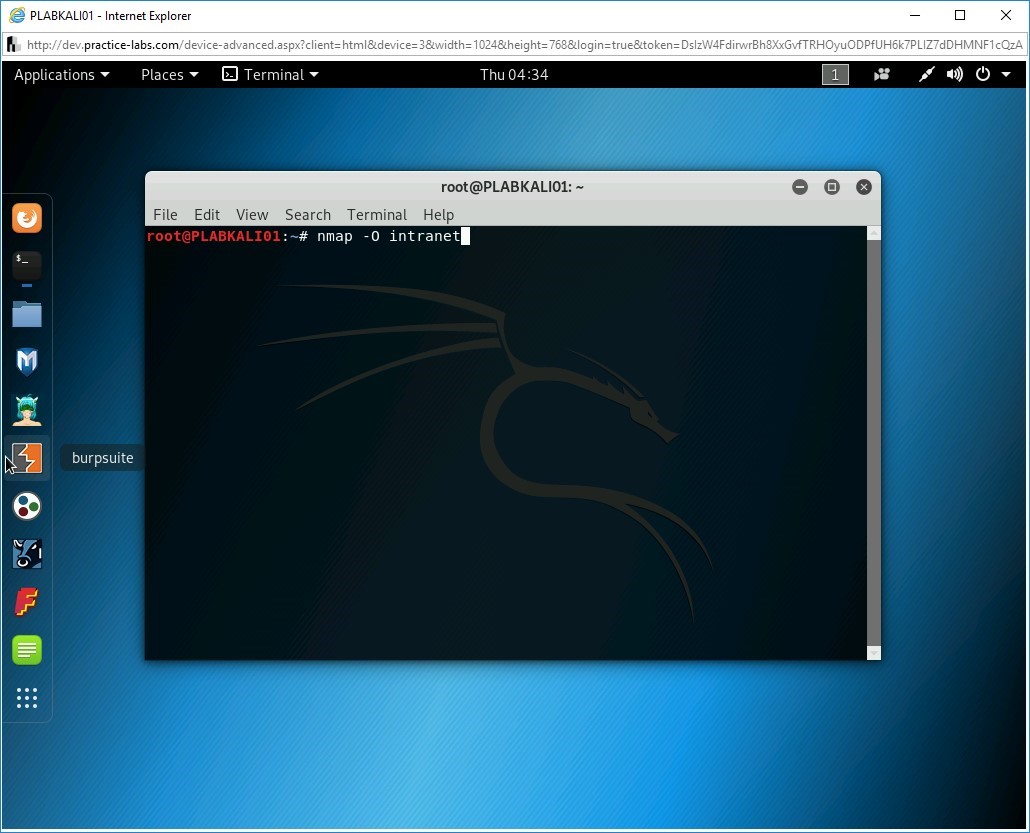

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Xóa màn hình bằng cách nhập lệnh sau:

clear

Đầu tiên bạn sẽ thực hiện dò tìm hệ điều hành. Nhập lệnh sau:

nmap -O intranet

Nhấn Enter .

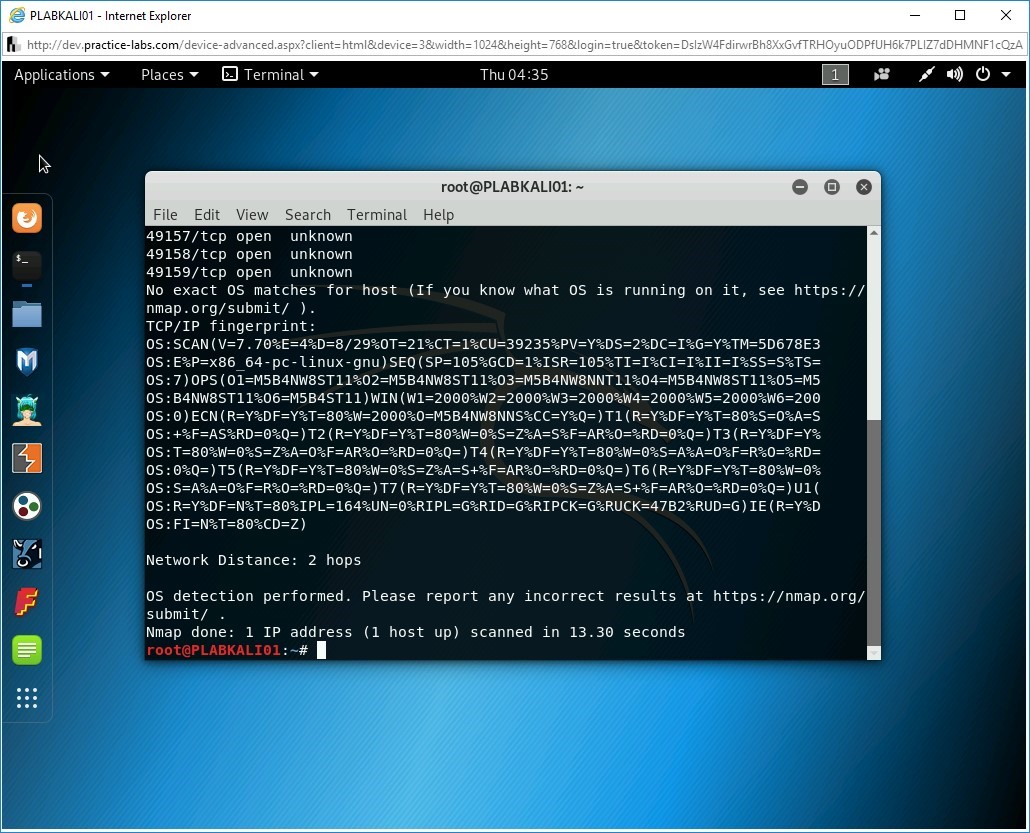

Bước 2

Lưu ý rằng đầu ra cung cấp một số con trỏ. Nó liệt kê các cổng đang mở cùng với dấu vân tay TCP / IP.

Bước 3

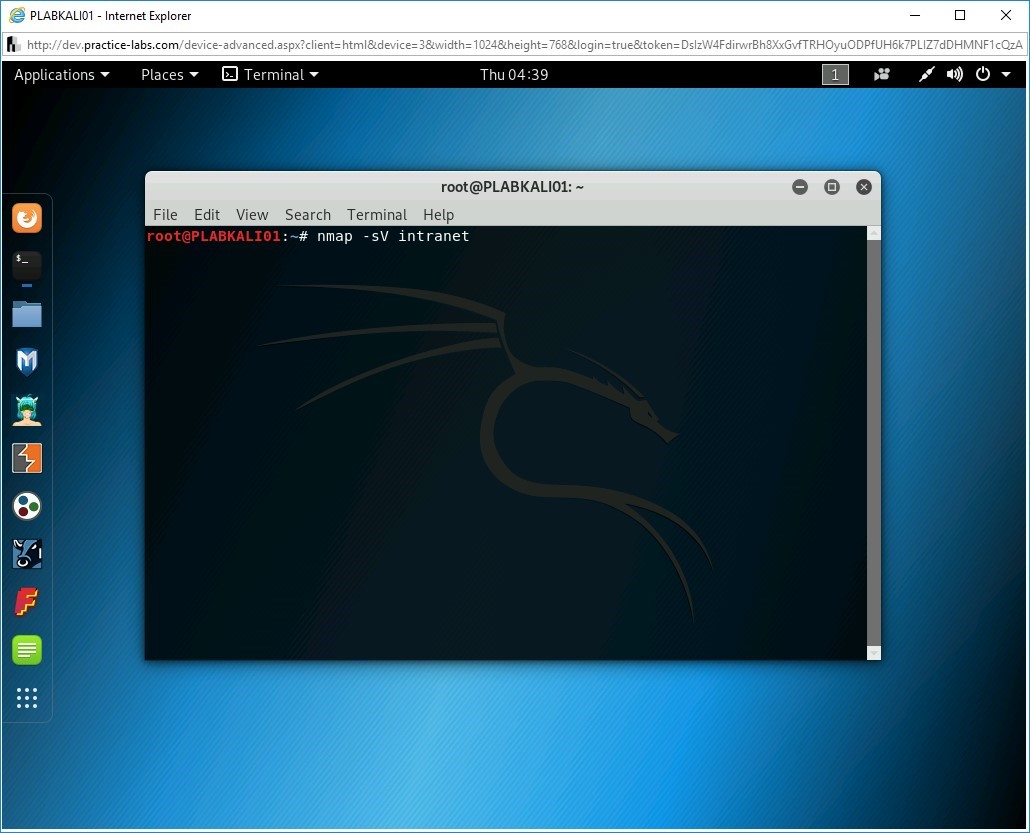

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn có thể thực hiện liệt kê chi tiết, chẳng hạn như liệt kê các dịch vụ đang chạy trên máy chủ Linux. Nhập lệnh sau:

nmap -sV intranet

Nhấn Enter .

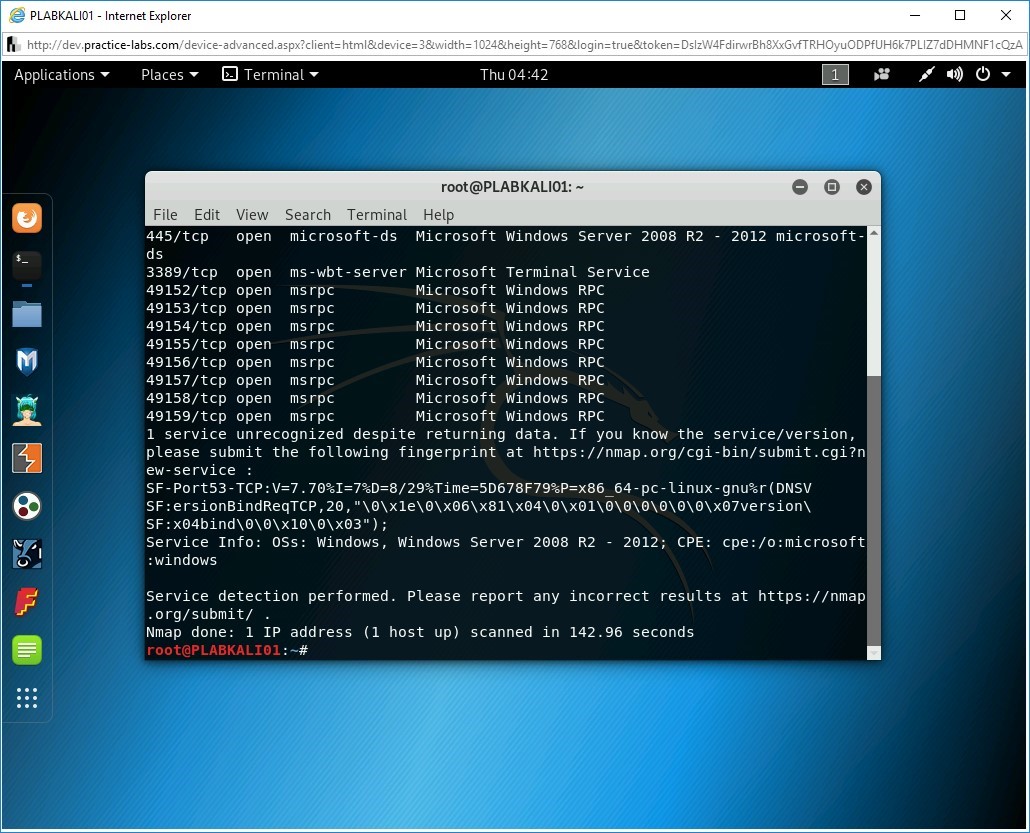

Bước 4

Chú ý đầu ra liệt kê các cổng đang mở, các dịch vụ đang chạy và phiên bản của chúng.

Bước 5

Xóa màn hình bằng cách nhập lệnh sau:

clear

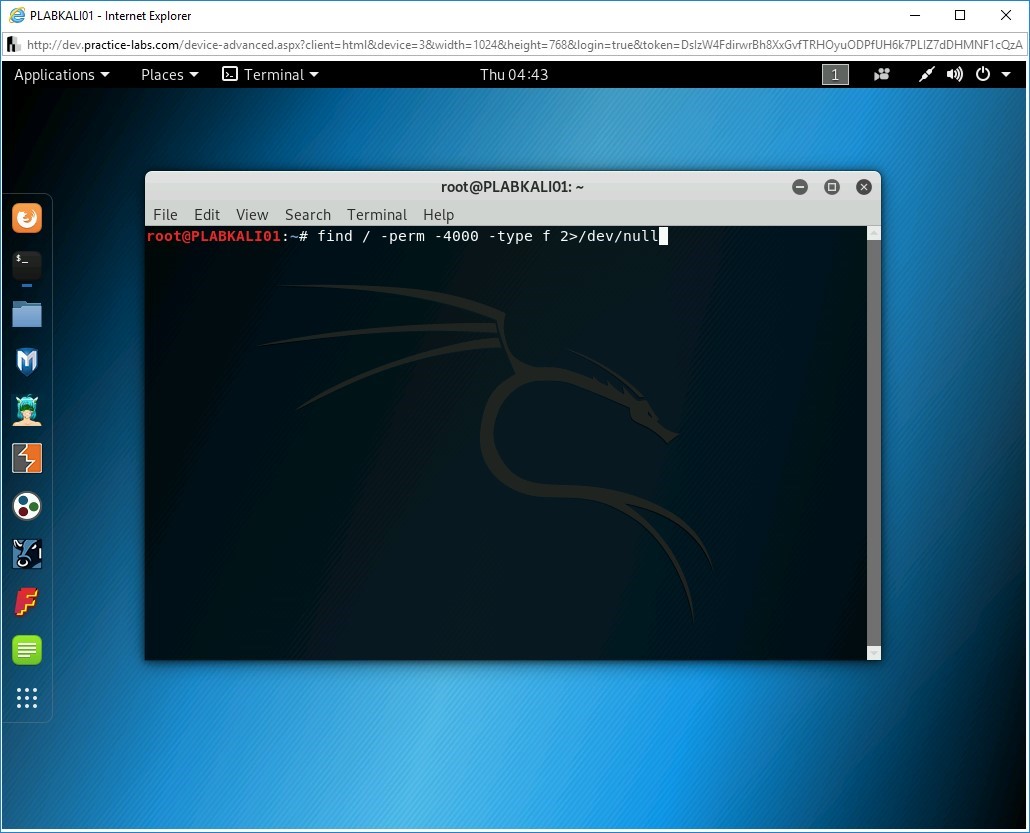

Bạn cũng có thể sử dụng một số lệnh tích hợp để trích xuất thông tin có thể hữu ích trong việc hack đạo đức. Ví dụ: bạn có thể tìm thấy tất cả các tệp SUID. Để thực hiện việc này, hãy nhập lệnh sau:

find / -perm -4000 -type f 2>/dev/null

Nhấn Enter .

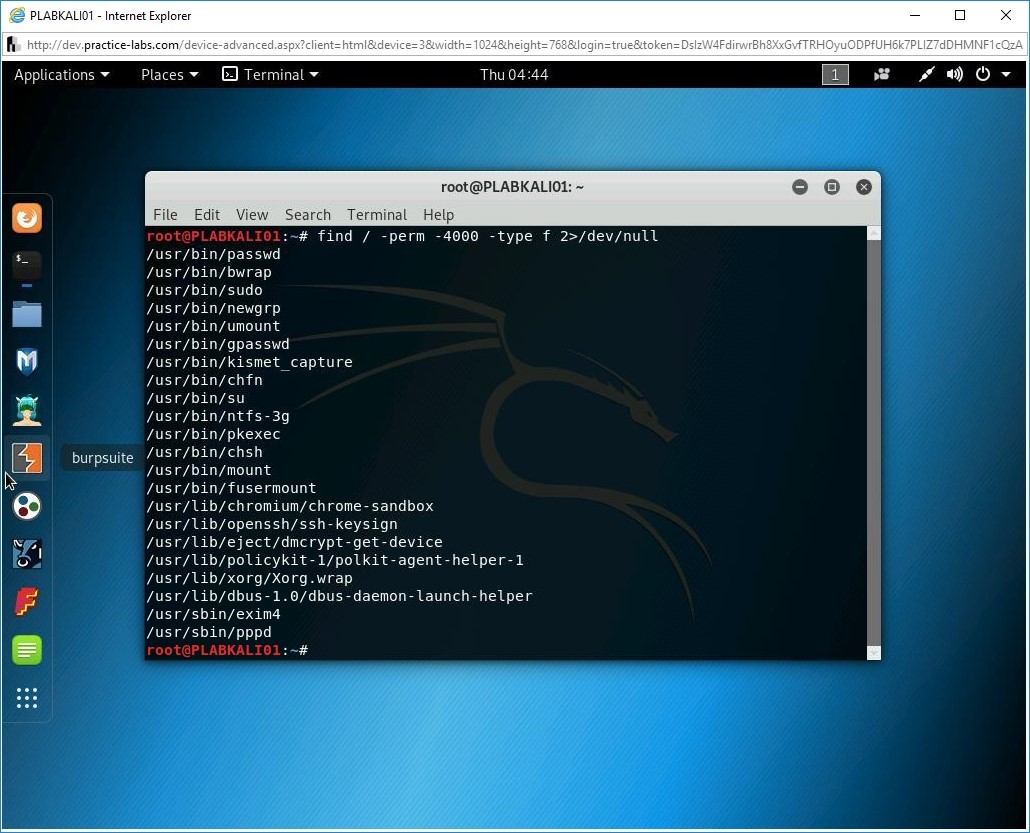

Bước 6

Đầu ra liệt kê một số tệp.

Bước 7

Xóa màn hình bằng cách nhập lệnh sau:

clear

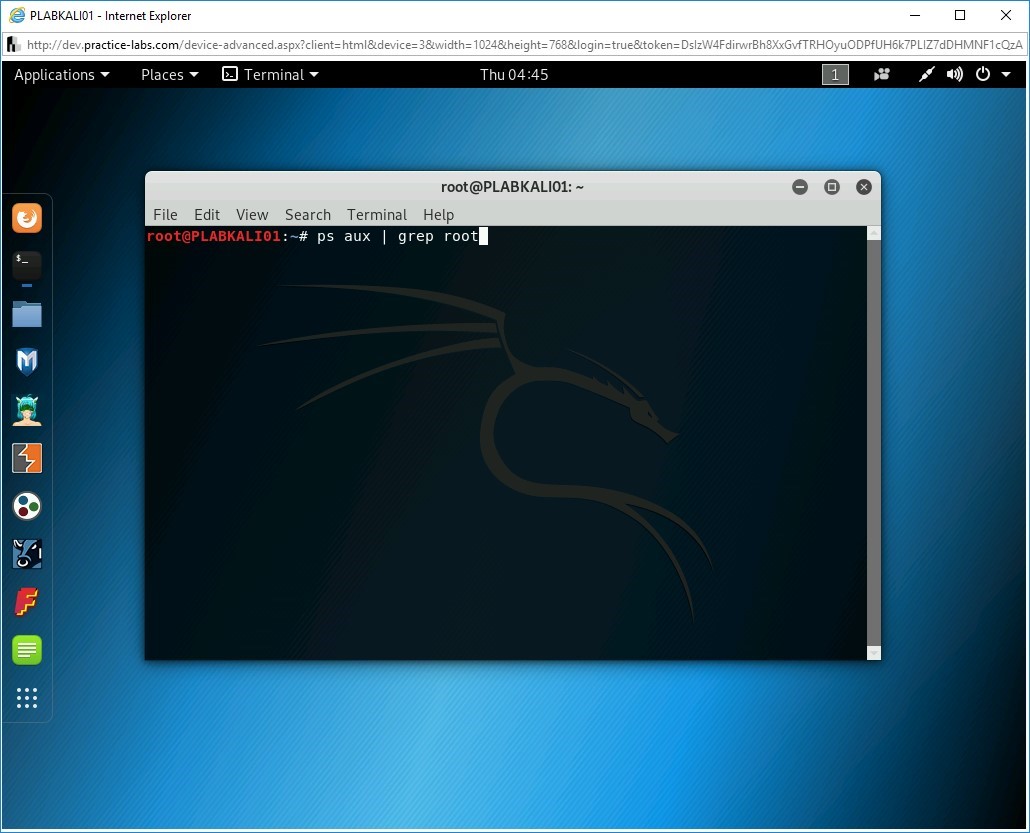

Bạn cũng có thể muốn liệt kê các dịch vụ đang chạy dưới dạng root . Nhập lệnh sau:

ps aux | grep root

Nhấn Enter .

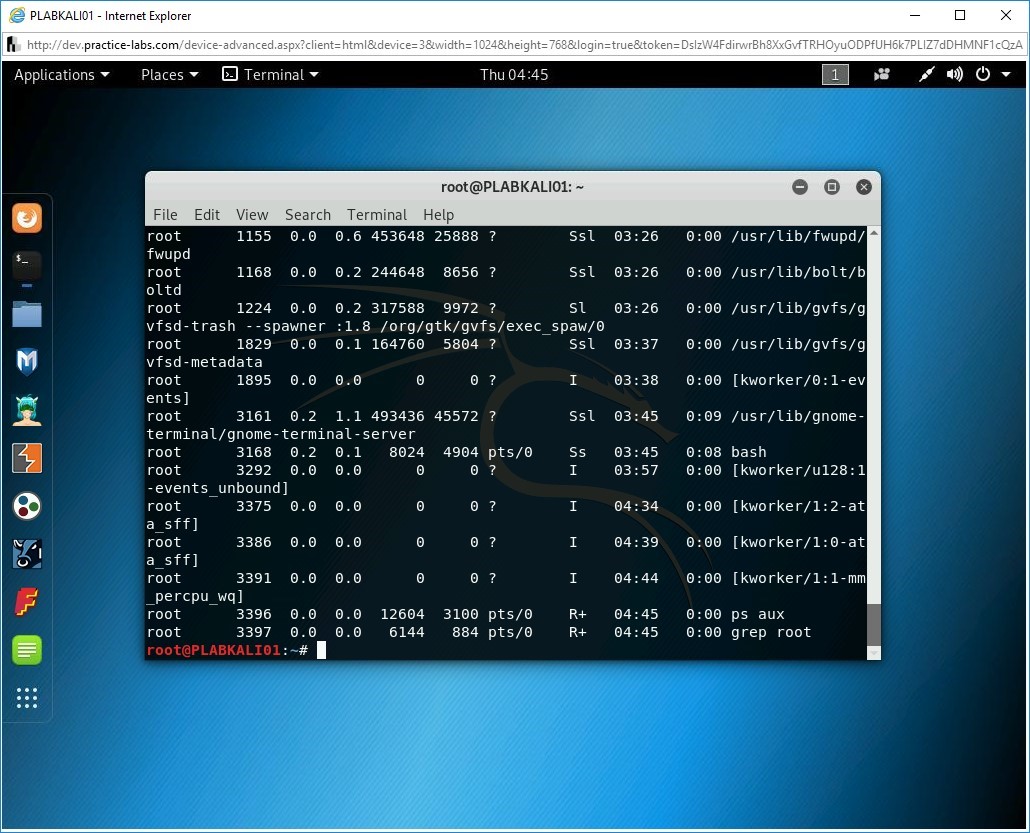

Bước 8

Một tập hợp các dịch vụ được liệt kê là đầu ra.

Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 4 – Thực hiện Liệt kê Trang web bằng Nmap

Có nhiều phương pháp khác nhau để liệt kê một Trang web. Ví dụ, bạn có thể sử dụng phương pháp thủ công bằng trình duyệt Web. Bạn co thể thử:

Sau URL, bạn có thể thêm tên thư mục, chẳng hạn như quản trị viên. Bạn có thể nhận được một trong các phản hồi sau:

- 200 – được

- 401 – Không được phép

- 402 – Yêu cầu thanh toán

- 403 – Bị cấm

- 404 – Không tìm thấy

Nếu quản trị viên không trả về lỗi 404 mà là lỗi khác, chẳng hạn như 403 , điều đó cho biết rõ ràng rằng thư mục này tồn tại.

Bạn cũng có thể liệt kê một trang web bằng cách sử dụng Nmap, cung cấp một số tập lệnh để liệt kê các loại trang web khác nhau, chẳng hạn như WordPress hoặc Drupal.

Trong tác vụ này, bạn sẽ thực hiện liệt kê trang web bằng Nmap. Để thực hiện việc này, hãy thực hiện các bước sau:

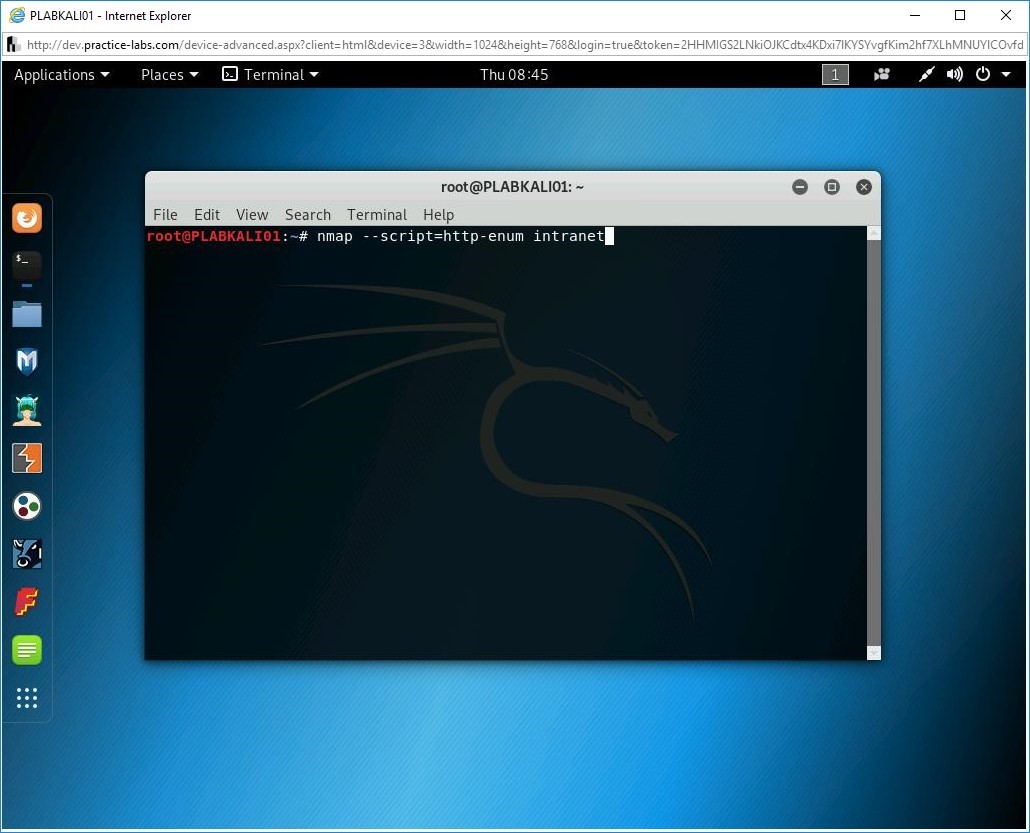

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Xóa màn hình bằng cách nhập lệnh sau:

clear

Để thực hiện liệt kê trang web, hãy nhập lệnh sau:

nmap -script=http-enum intranet

Nhấn Enter .Lưu ý: Lệnh này có thể mất vài phút để cung cấp đầu ra.

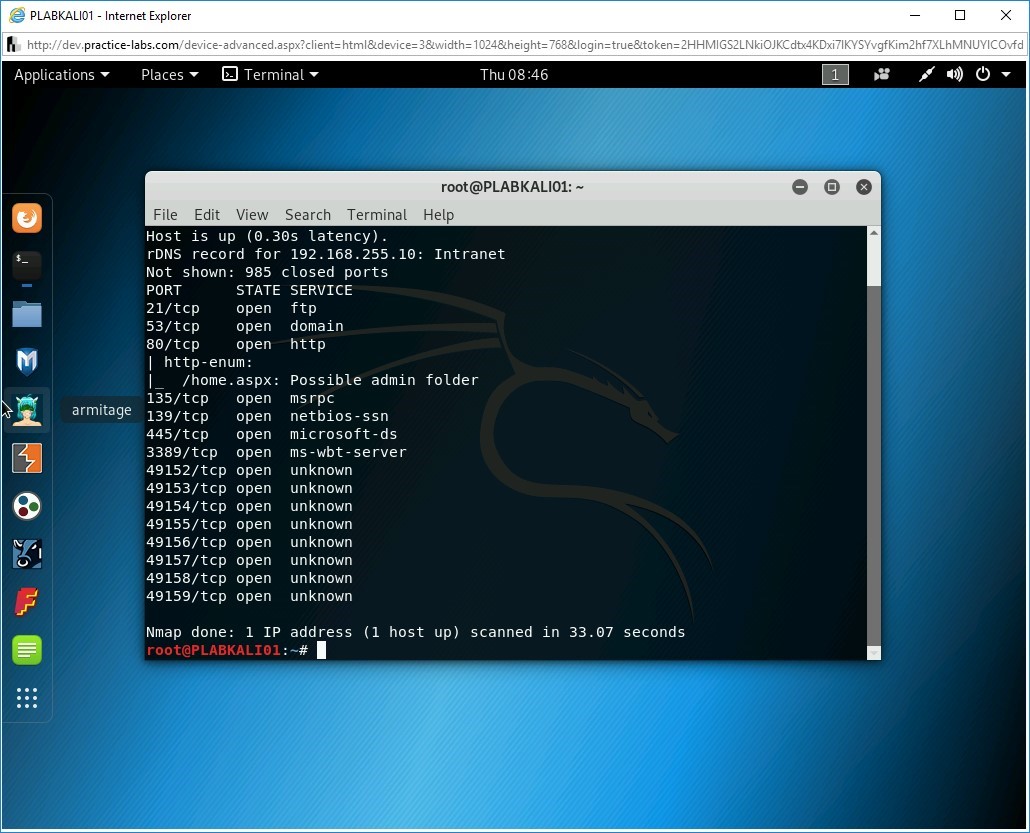

Bước 2

Chú ý đầu ra. Nó có thể liệt kê các cổng đang mở và một thư mục quản trị có thể có.

Đóng cửa sổ đầu cuối .

Nhiệm vụ 5 – Thực hiện liệt kê khối thông báo máy chủ (SMB)

Giao thức SMB được sử dụng bởi các hệ điều hành, chẳng hạn như Windows, để chia sẻ tệp và máy in. Nó được biết đến là một giao thức yếu và đã có nhiều phiên bản khác nhau được đưa vào các phiên bản Windows khác nhau.

- SMB1 – Windows 2000, Windows XP và Windows Server 2003

- SMB2 – Windows Vista SP1 và Windows Server 2008

- SMB2.1 – Windows 7 và Windows Server 2008 R2

- SMB3 – Windows 8 trở lên, Windows Server 2012 trở lên

Trong nhiệm vụ này, bạn sẽ thực hiện liệt kê SMB. Để thực hiện việc này, hãy thực hiện các bước sau:

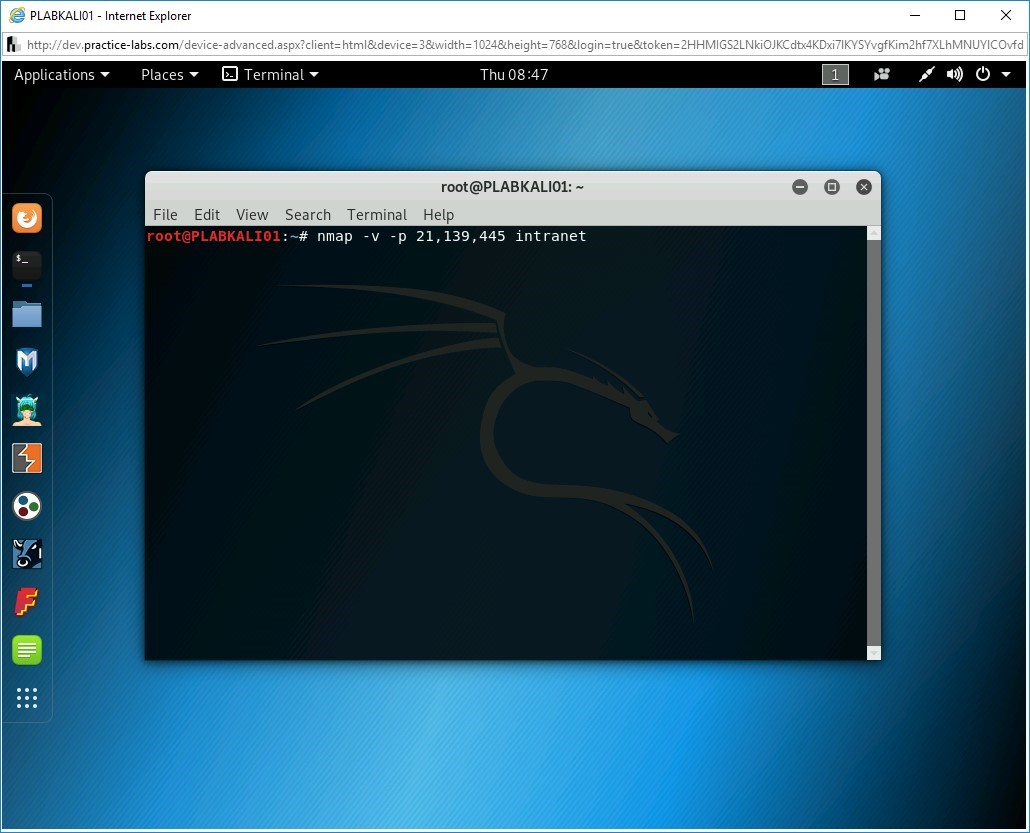

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn có thể sử dụng Nmap để thực hiện liệt kê SMB NetBIOS . Để thực hiện việc này, hãy nhập lệnh sau:Lưu ý: SMB sử dụng cổng TCP 139 và 445. Khi sử dụng lệnh nmap, bạn nên chỉ định cả hai cổng.

nmap -v -p 21,139,445 intranet

Nhấn Enter .

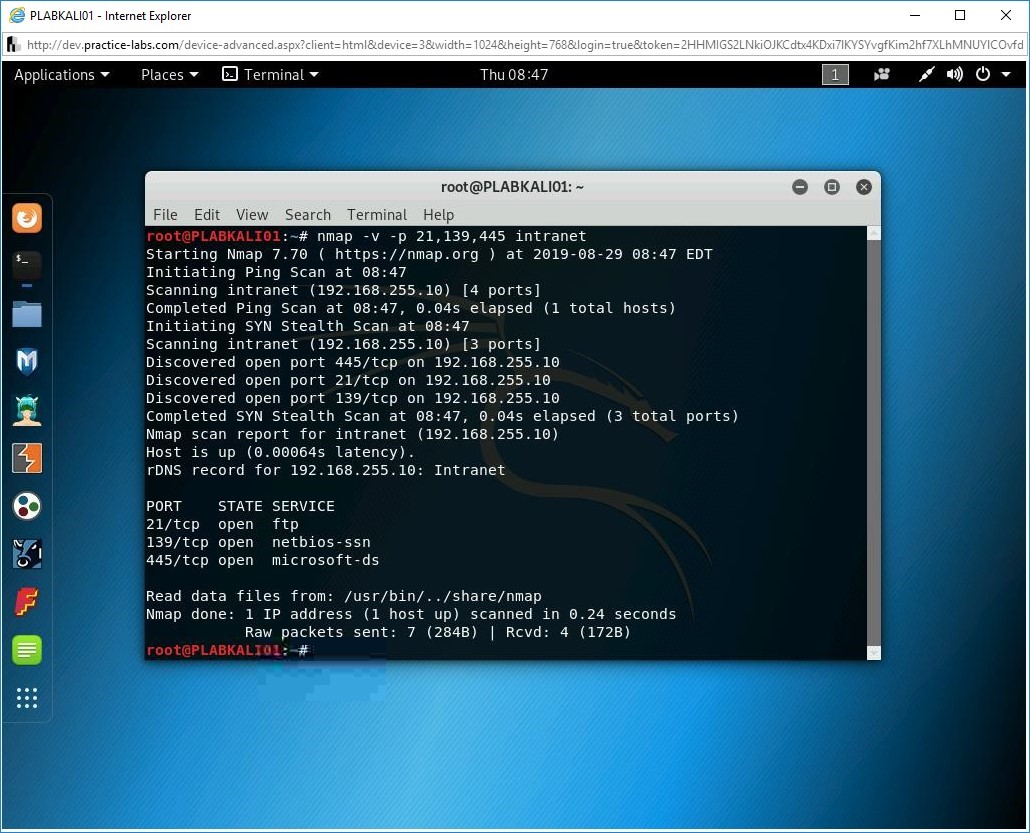

Bước 2

Lưu ý kết quả của lệnh này.

Bước 3

Xóa màn hình bằng cách nhập lệnh sau:

clear

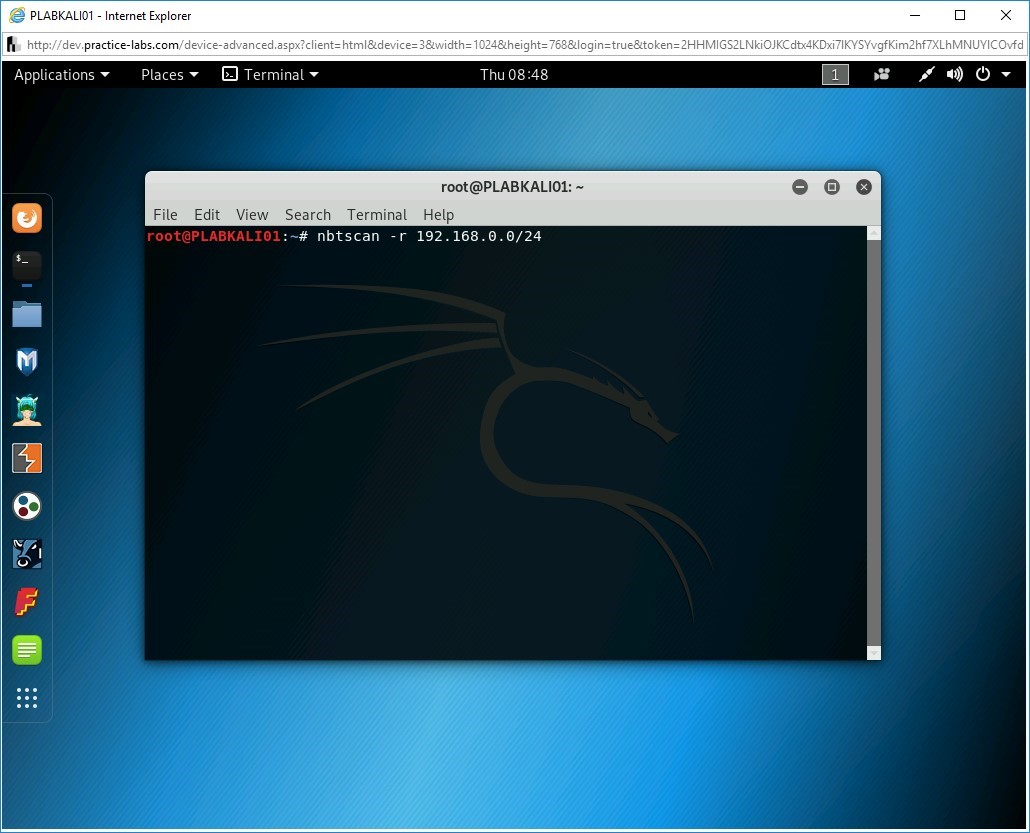

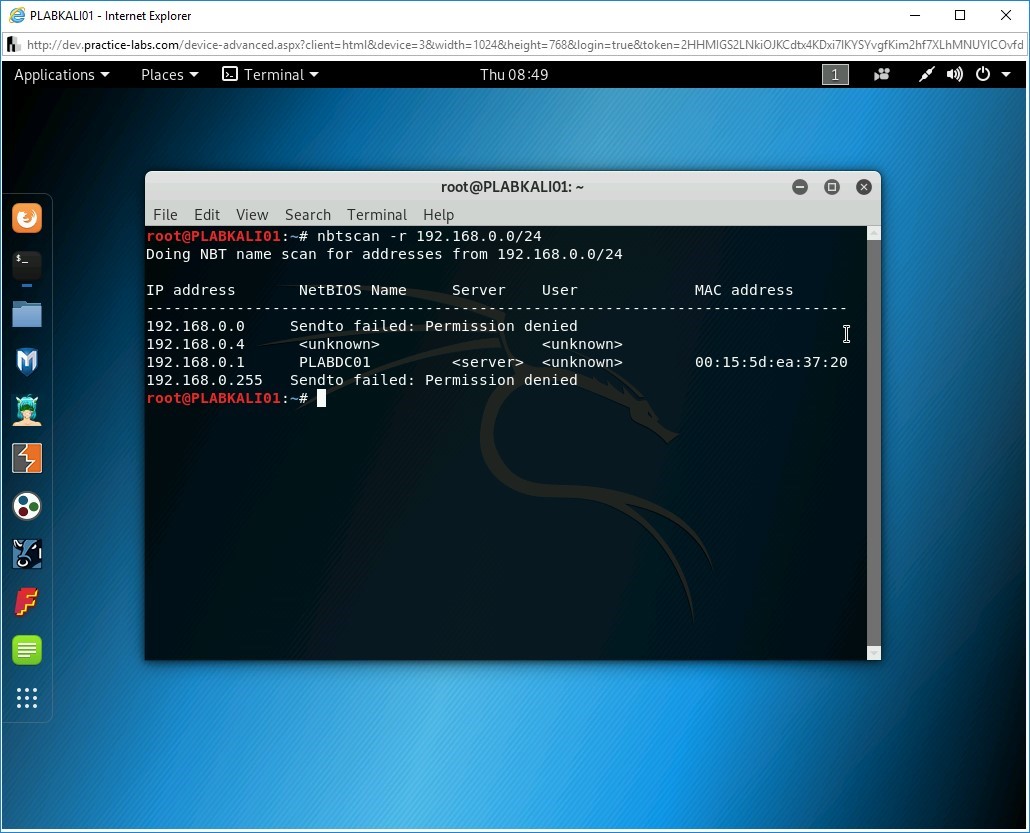

Để xác định thông tin NetBIOS , bạn có thể sử dụng lệnh nbtscan . Nhập lệnh sau:

nbtscan -r 192.168.0.0/24

Nhấn Enter .

Bước 4

Đầu ra tiết lộ thông tin NetBIOS .

Bước 5

Xóa màn hình bằng cách nhập lệnh sau:

clear

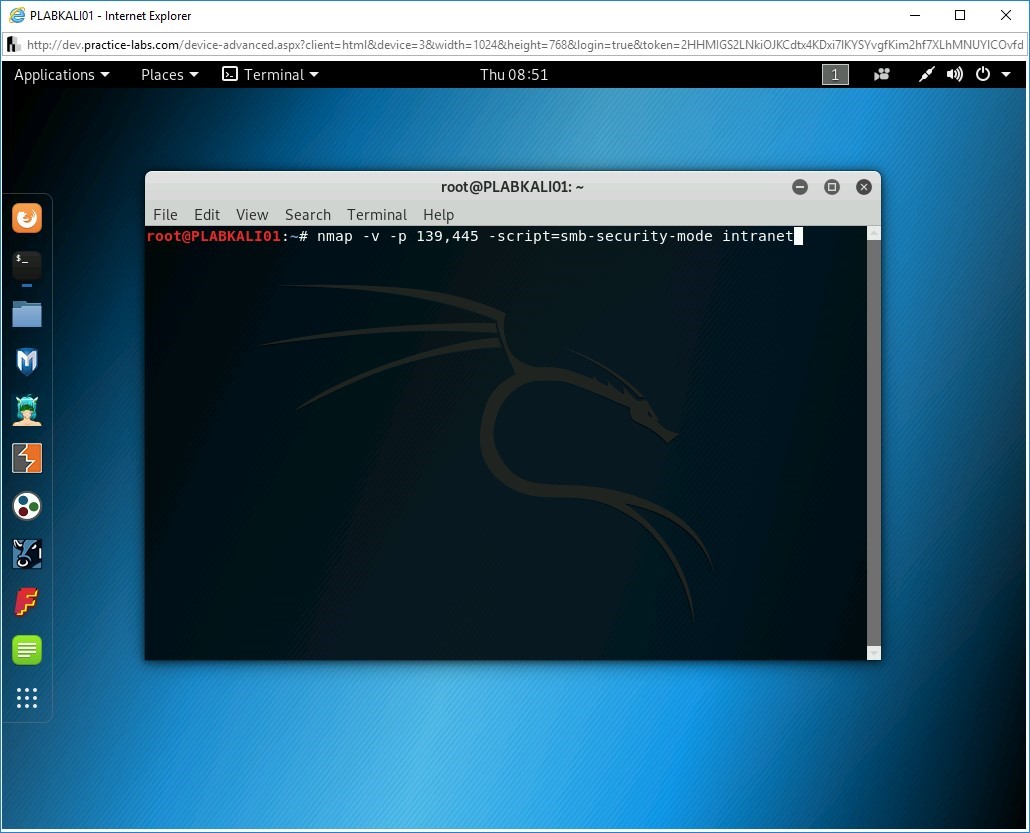

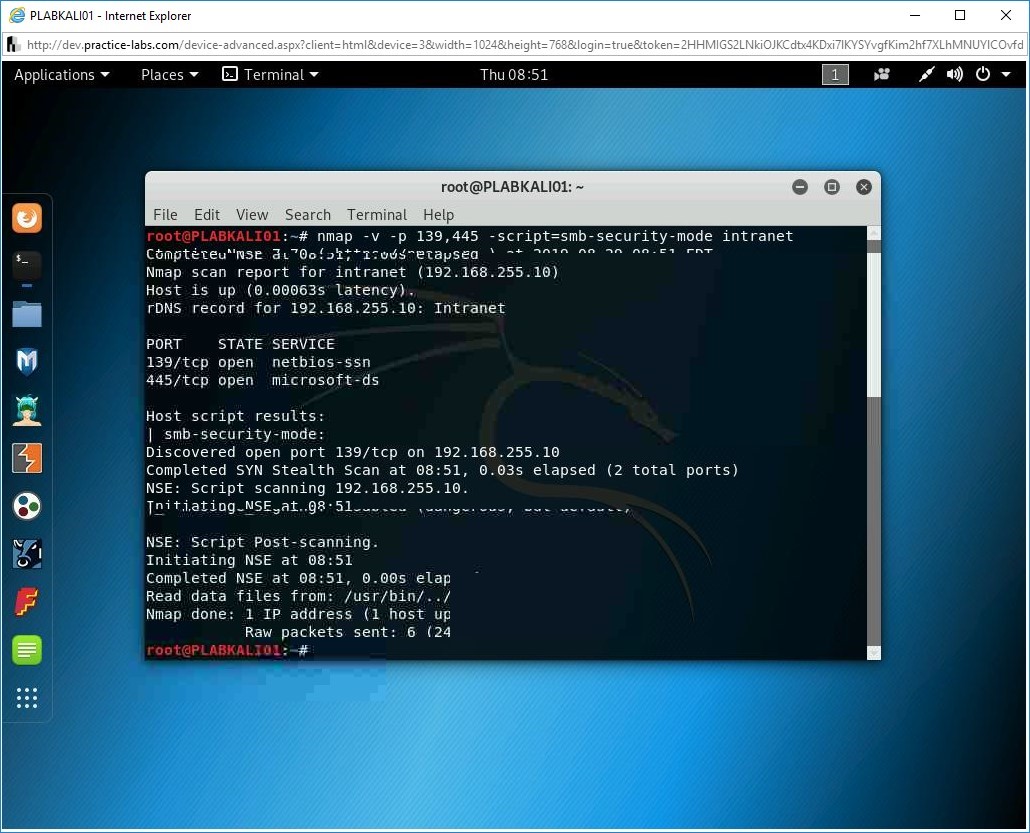

Bạn có thể kiểm tra mức độ bảo mật của máy chủ SMB bằng cách sử dụng tập lệnh Nmap . Để thực hiện việc này, hãy nhập lệnh sau:

nmap -v -p 139,445 -script=smb-security-mode intranet

Nhấn Enter .

Bước 6

Lưu ý đầu ra vì nó nêu chi tiết về bảo mật SMB.

Bài tập 3 – Kỹ thuật ngăn ngừa liệt kê

Vì có nhiều kiểu liệt kê khác nhau, chẳng hạn như SNMP, DNS, v.v., bạn cần sử dụng các phương pháp ngăn chặn khác nhau. Ví dụ, có thể ngăn chặn việc liệt kê ứng dụng web bằng cách sử dụng Tường lửa ứng dụng web (WAF).

Trong bài tập này, bạn sẽ tìm hiểu về các kỹ thuật ngăn chặn liệt kê bằng các công cụ Kali Linux.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Ngăn chặn liệt kê ứng dụng web

- Ngăn chặn tính năng SNMP

- Ngăn chặn việc liệt kê LDAP

- Ngăn chặn việc liệt kê DNS

- Ngăn chặn Windows Enumeration

Thiết bị của bạn

Bạn sẽ sử dụng thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn này ngay bây giờ.

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Nhiệm vụ 1 – Ngăn chặn liệt kê ứng dụng web

Có thể ngăn chặn việc liệt kê ứng dụng Web bằng cách sử dụng Tường lửa ứng dụng web (WAF). Công cụ wafw00f giúp xác định xem ứng dụng Web có phải là WAF hay không.

Trong trường hợp điển hình nhất, một hacker thực hiện do thám trên ứng dụng Web, đơn giản là phân tích nó. Sau đó, sau khi thu thập đủ thông tin, hacker sẽ thực hiện tấn công bằng nhiều công cụ khác nhau, wafw00f là một trong những công cụ có thể sử dụng được. Nó giúp bạn phát hiện xem ứng dụng web có đang được bảo vệ bởi tường lửa hay không.

Trong nhiệm vụ này, bạn sẽ học cách sử dụng wafw00f. Để thực hiện việc này, hãy thực hiện các bước sau:

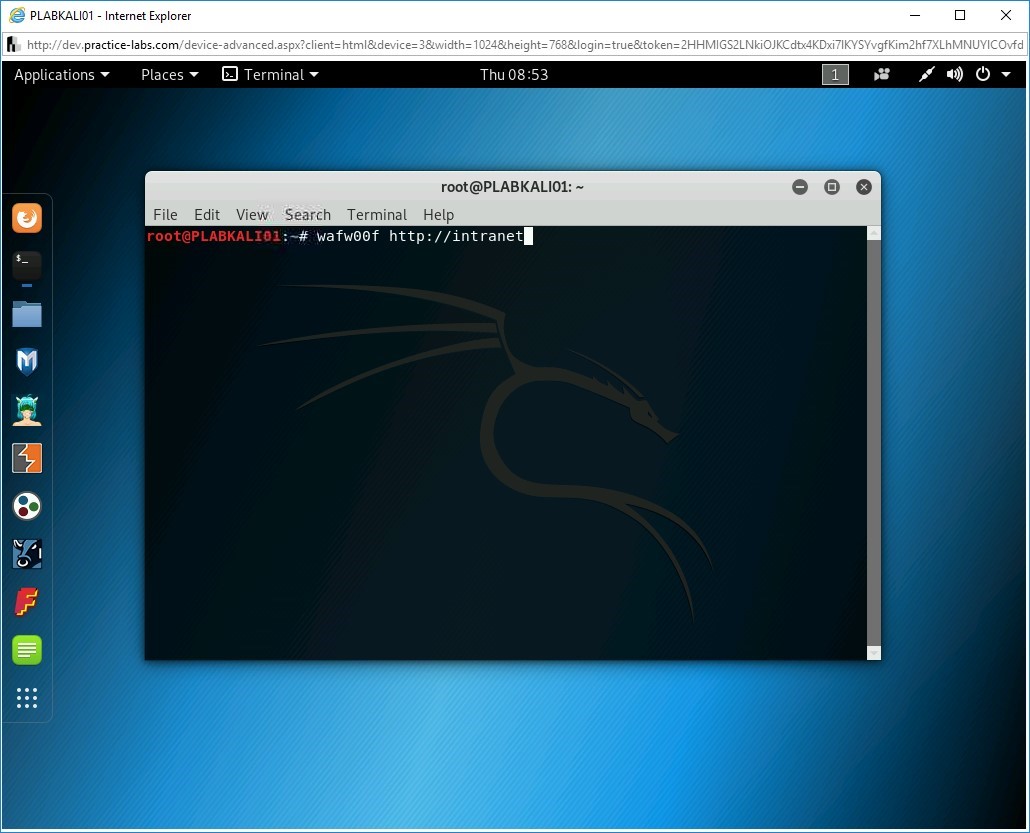

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn sẽ cố gắng tìm xem một ứng dụng web có nằm sau Tường lửa Ứng dụng Web (WAF ) hay không. Bạn sẽ sử dụng một công cụ có tên wafw00f cho mục đích này. Nhập lệnh sau:

wafw00f http://intranet

Nhấn Enter .

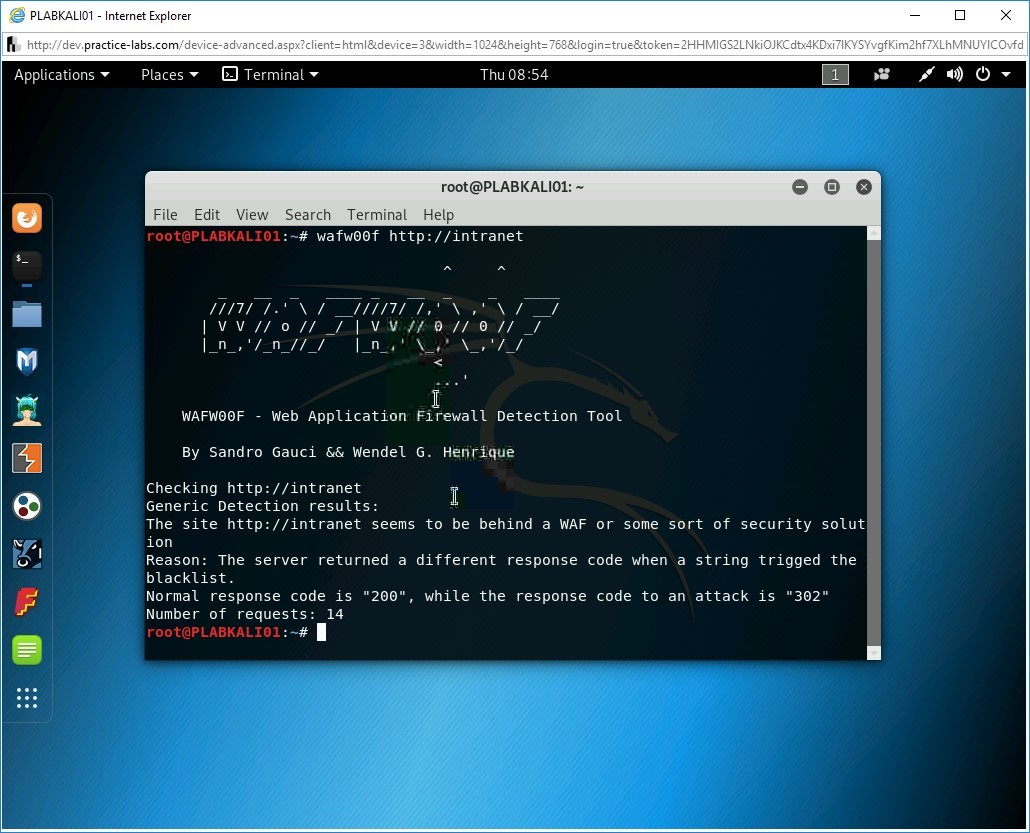

Bước 2

Lưu ý rằng đầu ra đã phát hiện một WAF .

Đóng cửa sổ đầu cuối .

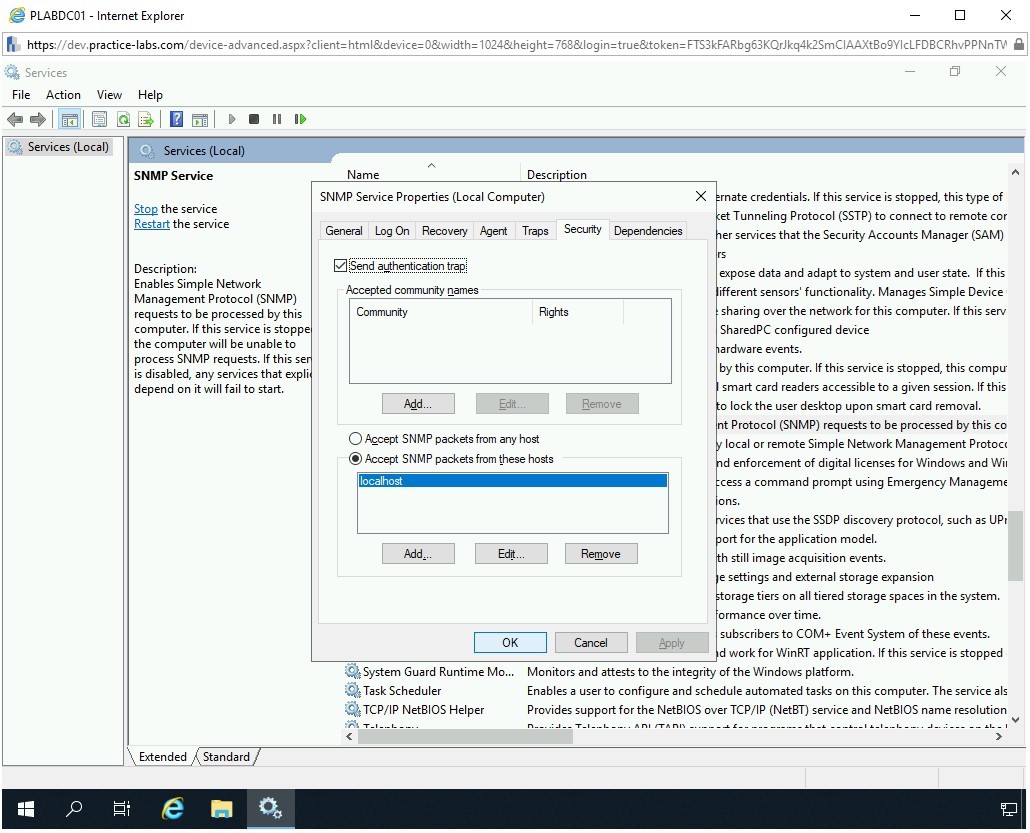

Nhiệm vụ 2 – Ngăn chặn liệt kê SNMP

Trong Bài tập 1, Nhiệm vụ 4 – Thực hiện Liệt kê SNMP bằng Trình duyệt Mạng IP, bạn đã biết rằng với cấu hình nhỏ của dịch vụ SNMP, bạn có thể liệt kê nó bằng Trình duyệt Mạng IP. Điều này có thể dễ dàng ngăn chặn.

Để ngăn việc liệt kê SNMP, bạn cần dừng dịch vụ SNMP. Một phương pháp thay thế là hạn chế nó trong localhost. Bạn có thể mở bảng điều khiển Dịch vụ bằng cách nhập services.msc trong lời nhắc Chạy . Trong bảng điều khiển Dịch vụ , tìm Dịch vụ SNMP và nhấp đúp để mở hộp thoại thuộc tính của nó.

Có thể có khả năng tổ chức của bạn đang sử dụng ứng dụng sử dụng tác nhân SNMP. Bạn có thể xóa tác nhân để ngăn việc liệt kê SNMP.

Một số phương pháp khác để ngăn chặn việc liệt kê SNMP là:

- Không bao giờ sử dụng chuỗi cộng đồng công khai mặc định

- Đảm bảo rằng bạn sử dụng SNMPv3 để mã hóa chuỗi cộng đồng và tin nhắn

- Hạn chế các kết nối ẩn danh bằng Chính sách Nhóm

- Bật tường lửa và chặn quyền truy cập vào các cổng TCP / UDP 161

Nhiệm vụ 3 – Ngăn chặn việc liệt kê LDAP

Bất kỳ người dùng được xác thực nào trong miền Active Directory đều có thể gửi một truy vấn tới bộ điều khiển miền và truy xuất danh sách tất cả người dùng, có nghĩa là thông tin người dùng. Bạn cũng có thể lấy thông tin về các nhóm bảo mật và các thành viên mà họ có. Bạn cũng có thể truy xuất danh sách các máy tính được liệt kê trong miền.

Có những công cụ có thể giúp bạn liệt kê LDAP. Một số công cụ này là:

- Quản trị viên Softerra LDAP

- Công cụ quản trị LDAP

- Công cụ quản trị viên LDAP

- Jxplorer

Có những phương pháp có thể được sử dụng để ngăn chặn việc liệt kê LDAP. Một số phương pháp chính là:

- Luôn sử dụng SSL để mã hóa giao tiếp LDAP.

- Sử dụng Kerberos để chỉ giới hạn quyền truy cập cho những người dùng đã biết.

- Bật chính sách khóa tài khoản.

Trong tác vụ này, bạn sẽ kích hoạt chính sách khóa tài khoản. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABDC01 .

Nhấp vào biểu tượng Nhập ở đây để tìm kiếm trên thanh tác vụ.

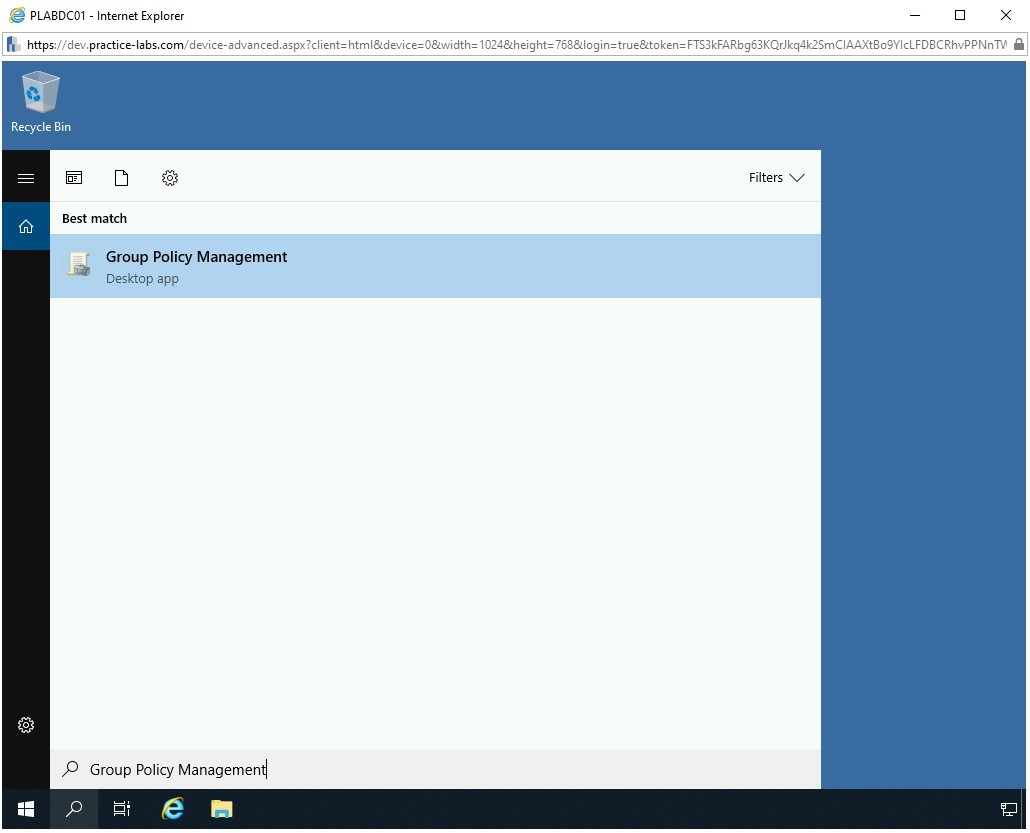

Bước 2

Trong hộp văn bản tìm kiếm, hãy nhập nội dung sau:

Group Policy Management

Từ kết quả tìm kiếm, chọn Quản lý chính sách nhóm .

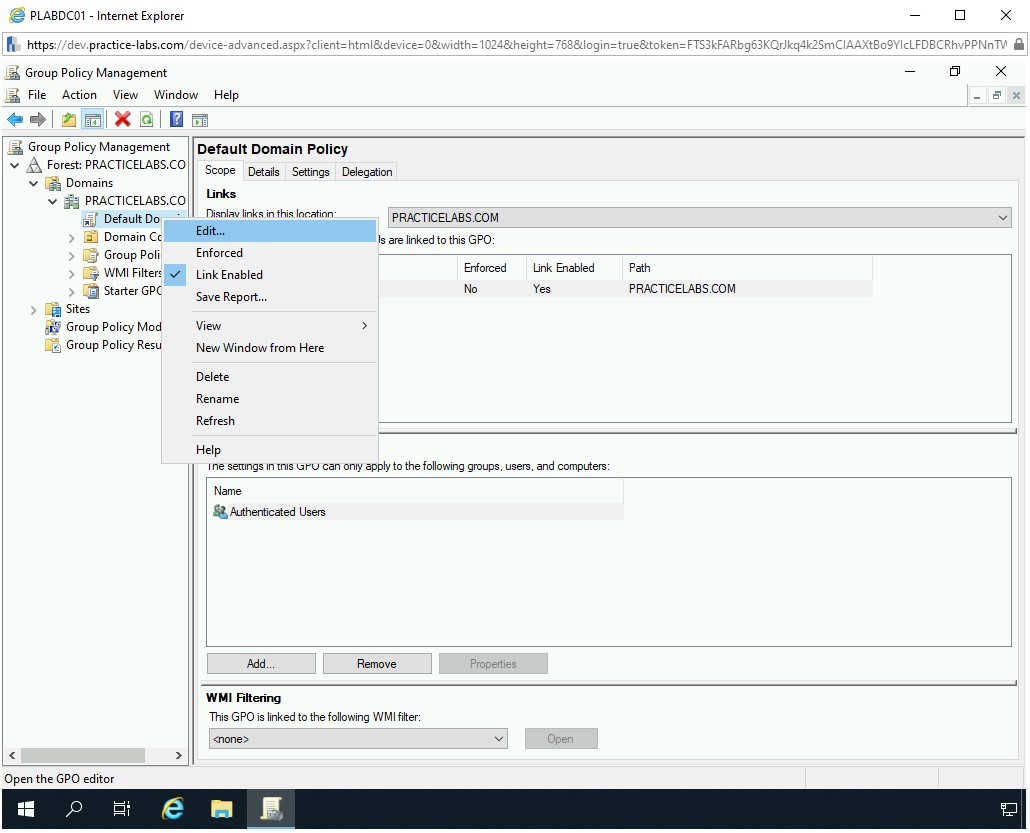

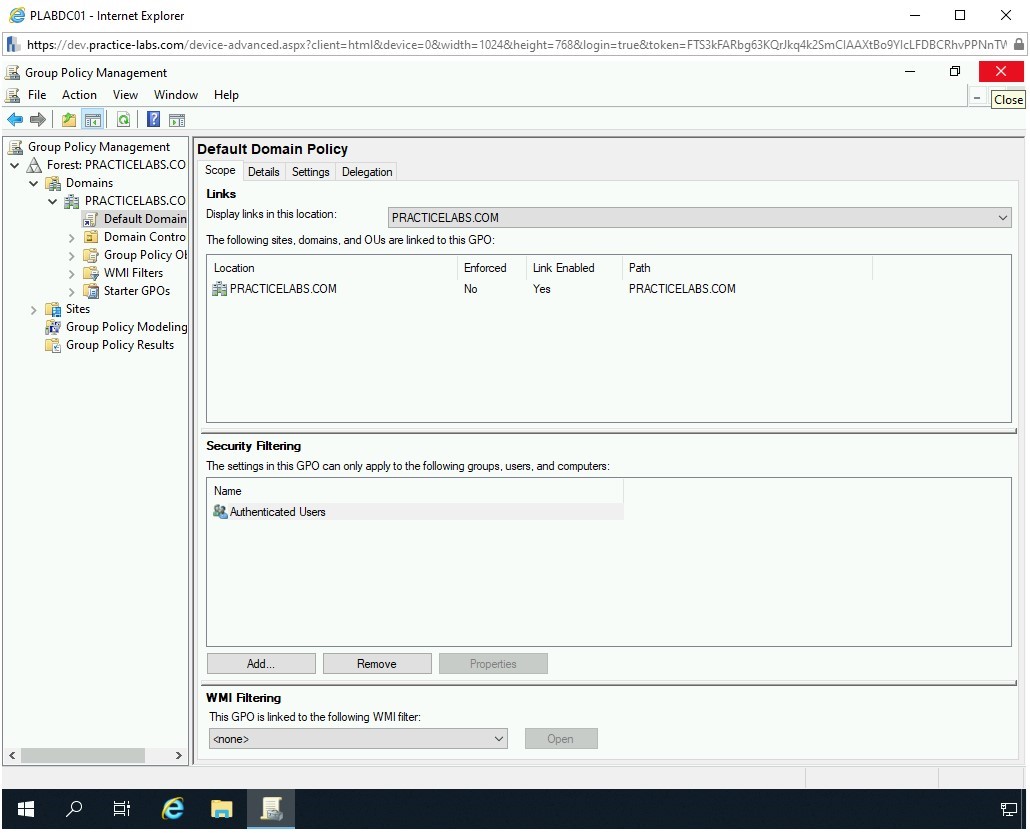

Bước 3

Nếu chưa được mở rộng, hãy mở rộng Tên miền , sau đó mở rộng PRACTICELABS.COM , rồi bấm chuột phải vào Chính sách tên miền mặc định để chọn Chỉnh sửa .

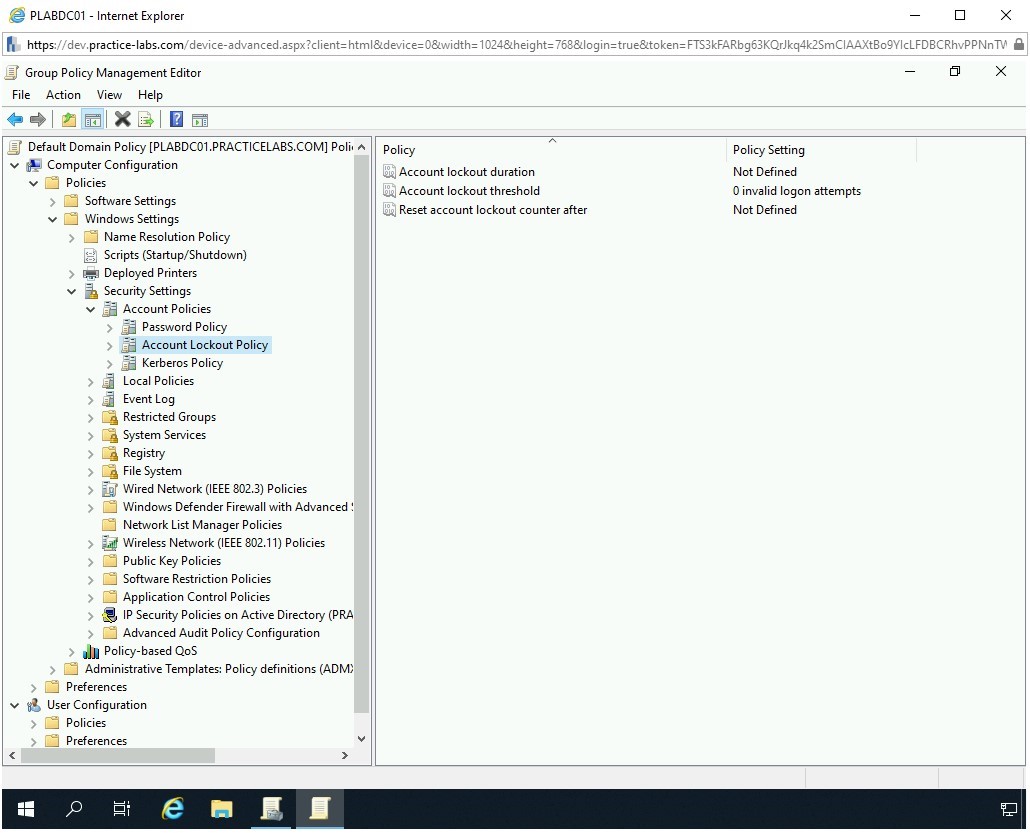

Bước 4

Các Group Policy Management Editor cửa sổ được hiển thị. Trong ngăn bên trái, bên dưới nút Cấu hình Máy tính , hãy mở rộng Chính sách , sau đó mở rộng Cài đặt Windows . Hơn nữa, bạn cần mở rộng Cài đặt bảo mật và sau đó chọn Chính sách khóa tài khoản .

Lưu ý rằng ngăn bên phải hiển thị ba chính sách.

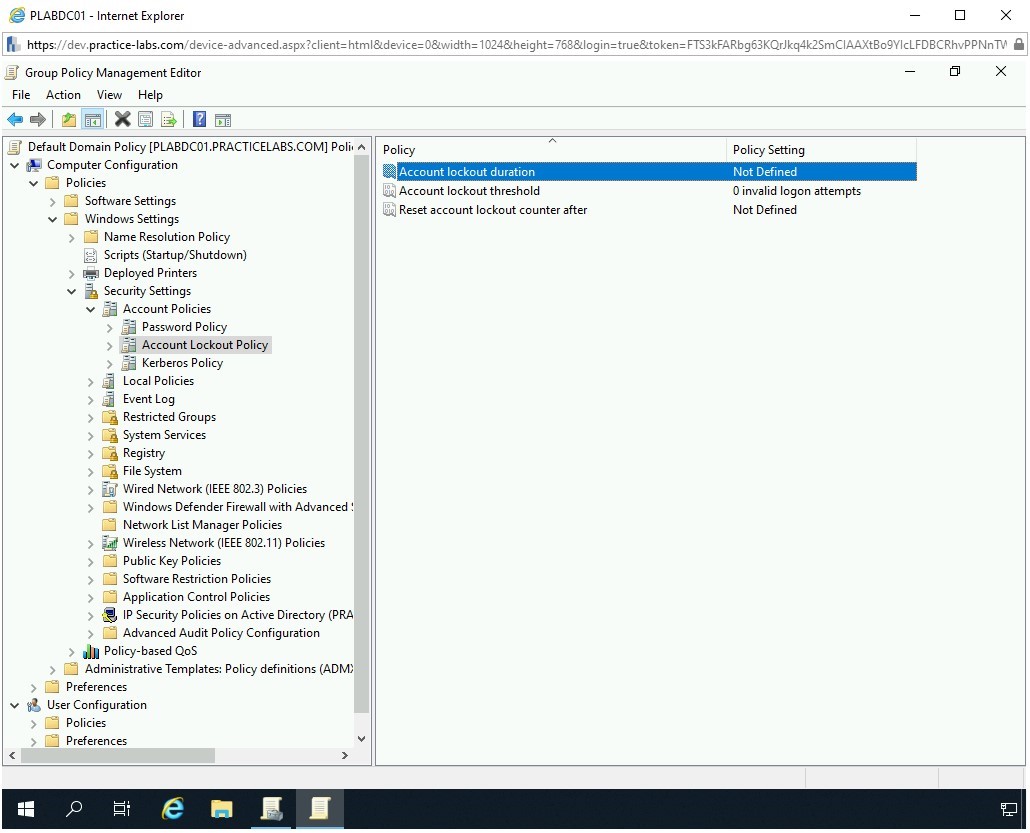

Bước 5

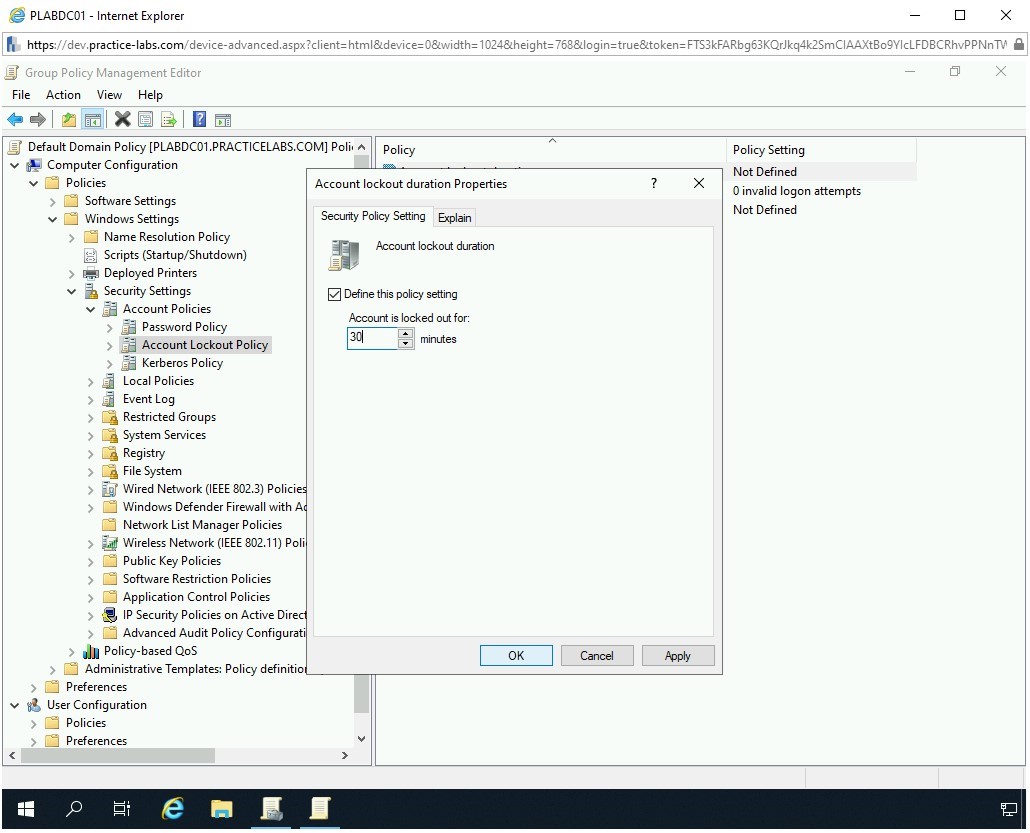

Trong ngăn bên phải, bấm đúp vào Chính sách thời hạn khóa tài khoản .

Bước 6

Các thời gian propeties Account lockout hộp thoại sẽ được hiển thị. Chọn Xác định cài đặt chính sách này . Lưu ý rằng hộp danh sách phút được bật theo mặc định và có giá trị mặc định là 30 . Giữ cài đặt mặc định và nhấp vào OK .

Bước 7

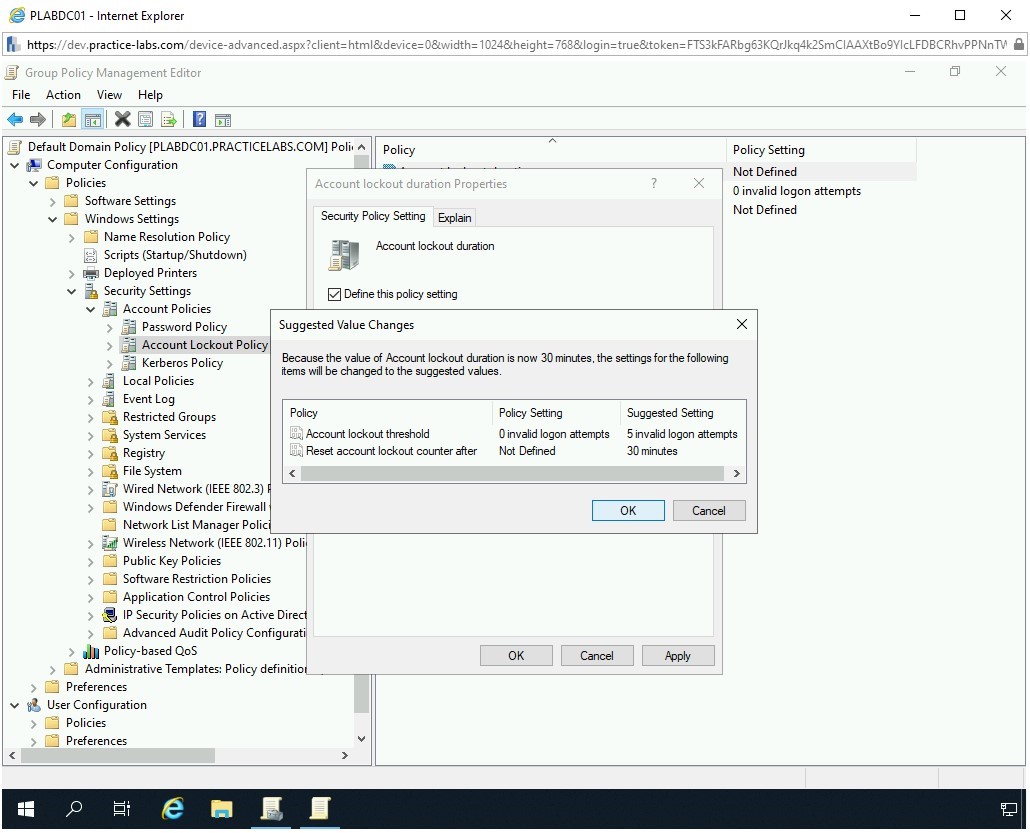

Các đề nghị giá trị gia tăng thay đổi hộp thoại sẽ được hiển thị. Xem lại trạng thái được đề xuất của hai chính sách còn lại và nhấp vào OK .

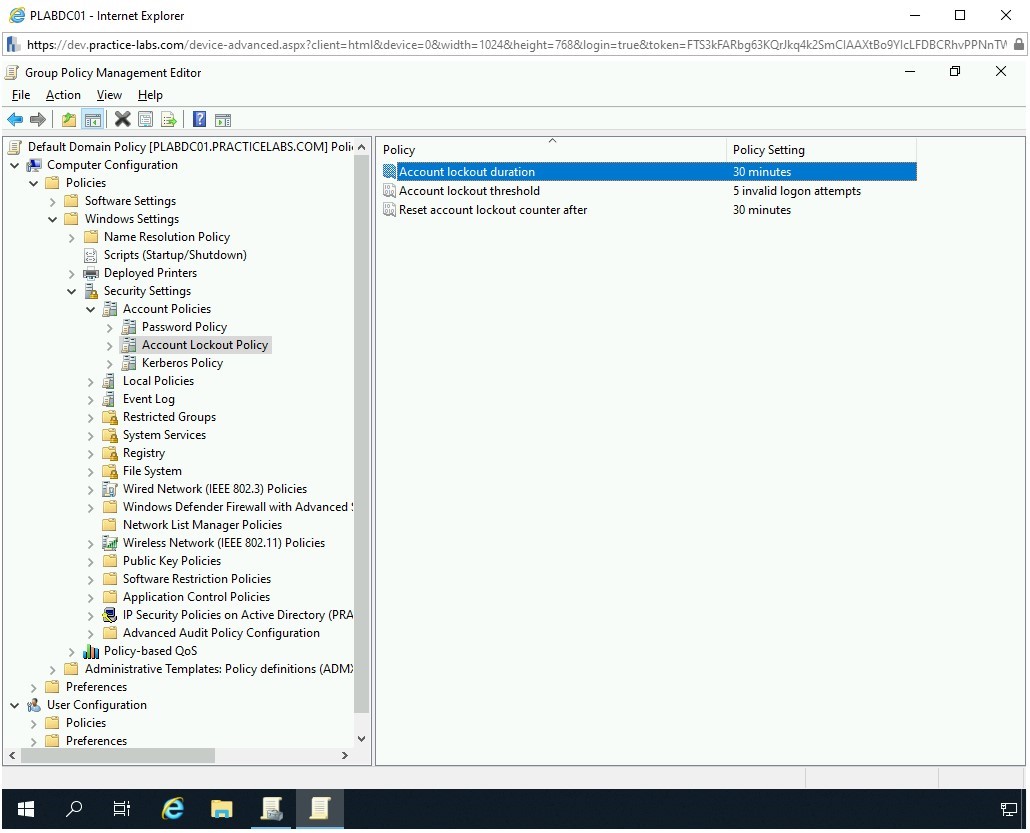

Bước 8

Lưu ý rằng hai chính sách còn lại, Ngưỡng khóa tài khoản và Đặt lại bộ đếm khóa tài khoản sau khi các chính sách được bật với giá trị mặc định. Bạn có thể chọn giữ các giá trị mặc định hoặc thay đổi chúng theo yêu cầu.

Đối với tác vụ này, bạn có thể giữ các giá trị mặc định.

Bước 9

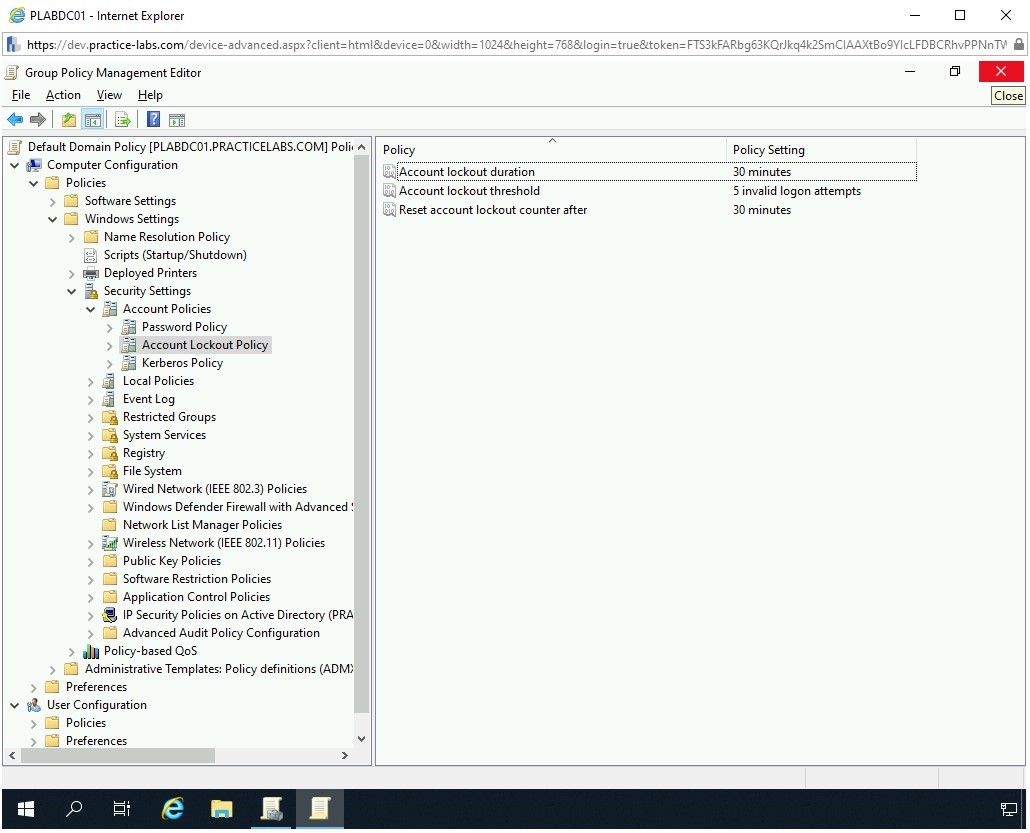

Đóng cửa sổ Group Policy Management Editor .

Bước 10

Đóng cửa sổ Quản lý Chính sách Nhóm .

Bước 11

Bây giờ bạn sẽ ở trên máy tính để bàn.

Nhiệm vụ 4 – Ngăn chặn việc liệt kê DNS

Việc liệt kê DNS có thể tiết lộ thông tin DNS nhạy cảm. Trong quá trình này, các máy chủ DNS của một tổ chức được theo dõi và một số yêu cầu nhất định được thực hiện để tiết lộ hồ sơ và thông tin vùng của họ.

Có nhiều công cụ khác nhau có thể được sử dụng để liệt kê DNS. Một số công cụ này là:

- Nslookup

- DNS Dumpster

- DNS Recon

Một tổ chức phải sử dụng các phương pháp nhất định để bảo vệ máy chủ DNS của họ khỏi tiết lộ thông tin quan trọng. Một số phương pháp có thể được sử dụng để ngăn việc liệt kê DNS:

- Việc chuyển vùng DNS phải được thực hiện với các máy chủ DNS đã xác thực và đã biết.

- Chuyển vùng DNS không được bao gồm thông tin HINFO.

Cùng với hai phương pháp được đề xuất, bạn nên đảm bảo rằng các tệp vùng DNS chỉ bao gồm thông tin cần thiết. Những tệp này sẽ không thể tiết lộ thêm thông tin.

Trong tác vụ này, bạn sẽ cấu hình chuyển vùng DNS với các máy chủ đã biết. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABDC01 .

Nhấp vào biểu tượng Nhập ở đây để tìm kiếm trên thanh tác vụ.

Bước 2

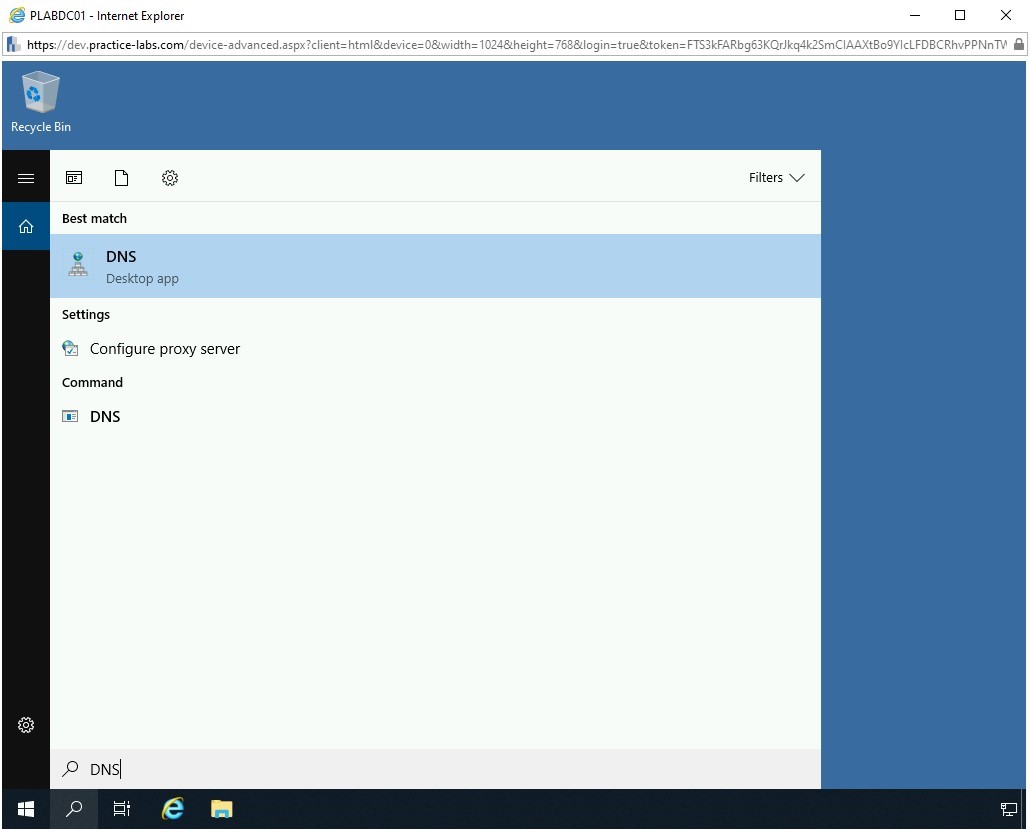

Trong hộp văn bản tìm kiếm, hãy nhập nội dung sau:

DNS

Từ kết quả tìm kiếm, chọn DNS .

Bước 3

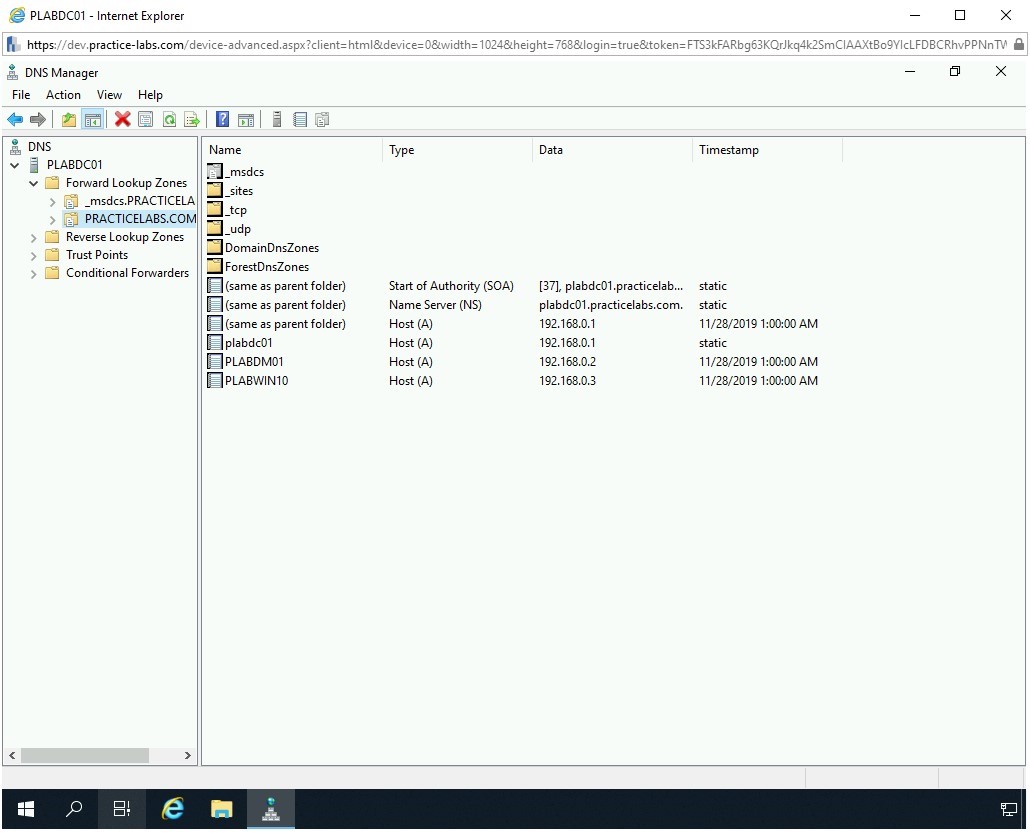

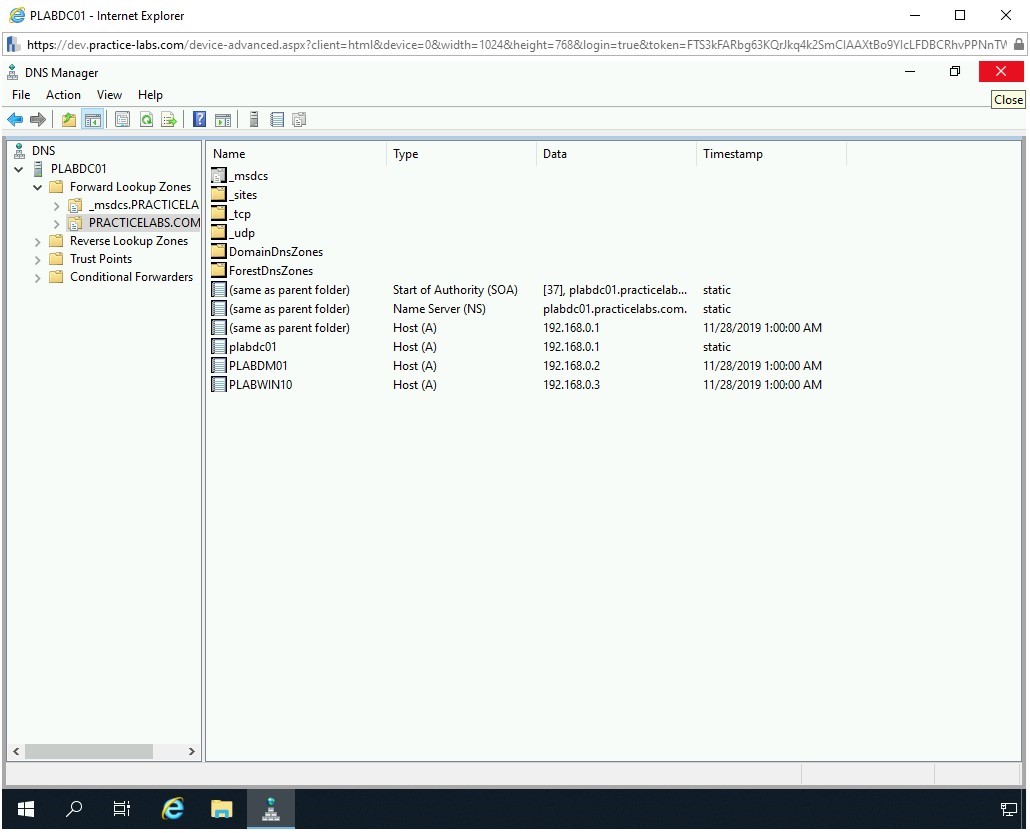

Các quản lý DNS cửa sổ được hiển thị. Trong ngăn bên trái, hãy mở rộng PLABDC01 nếu chưa được mở rộng. Sau đó, mở rộng Forward Lookup Zones và chọn PRACTICELABS.COM .

Bước 4

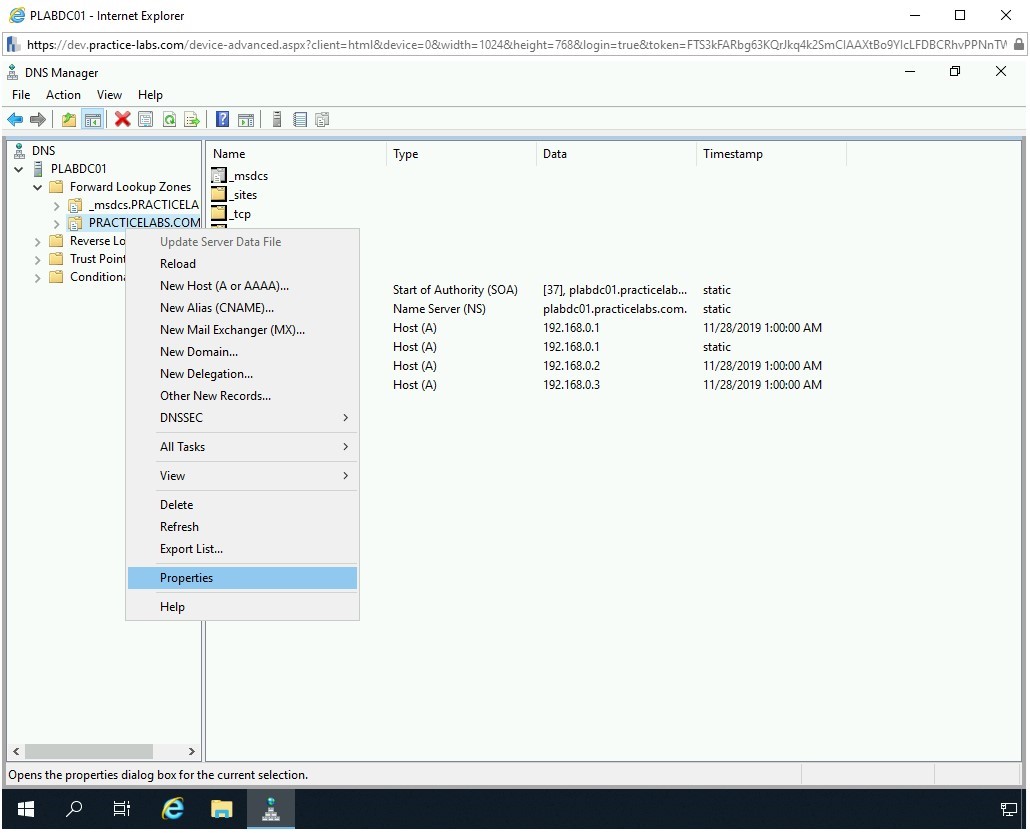

Trong ngăn bên trái, nhấp chuột phải vào PRACTICELABS.COM và chọn Thuộc tính .

Bước 5

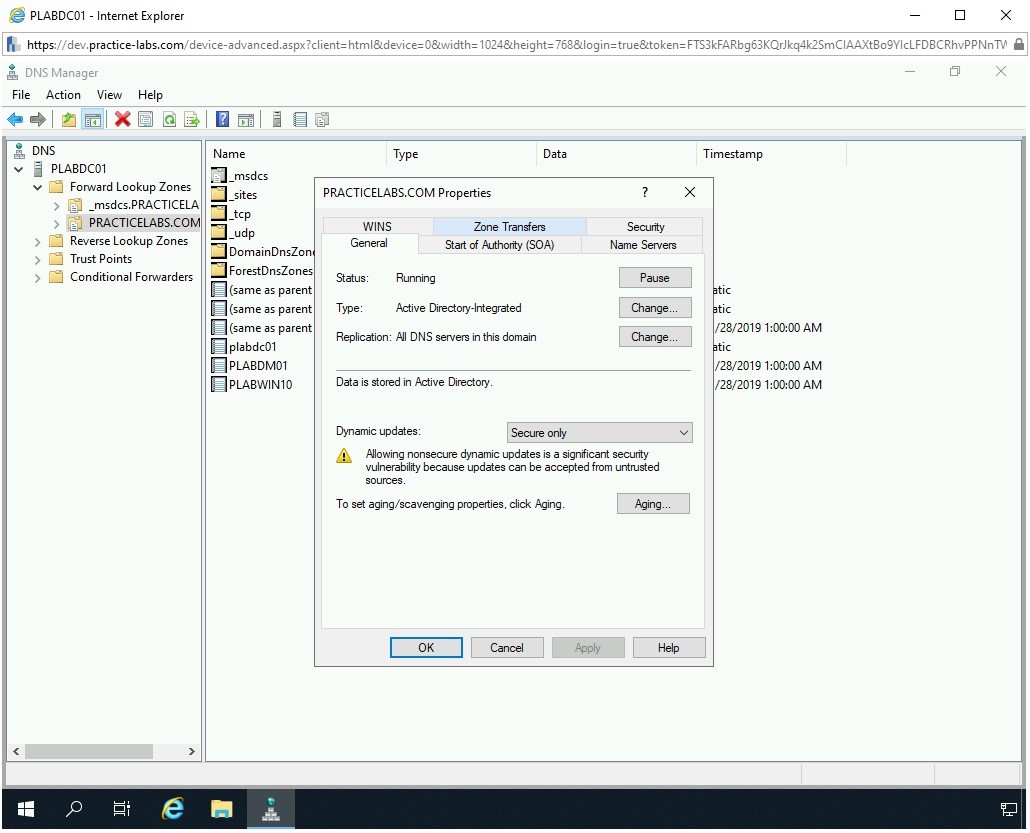

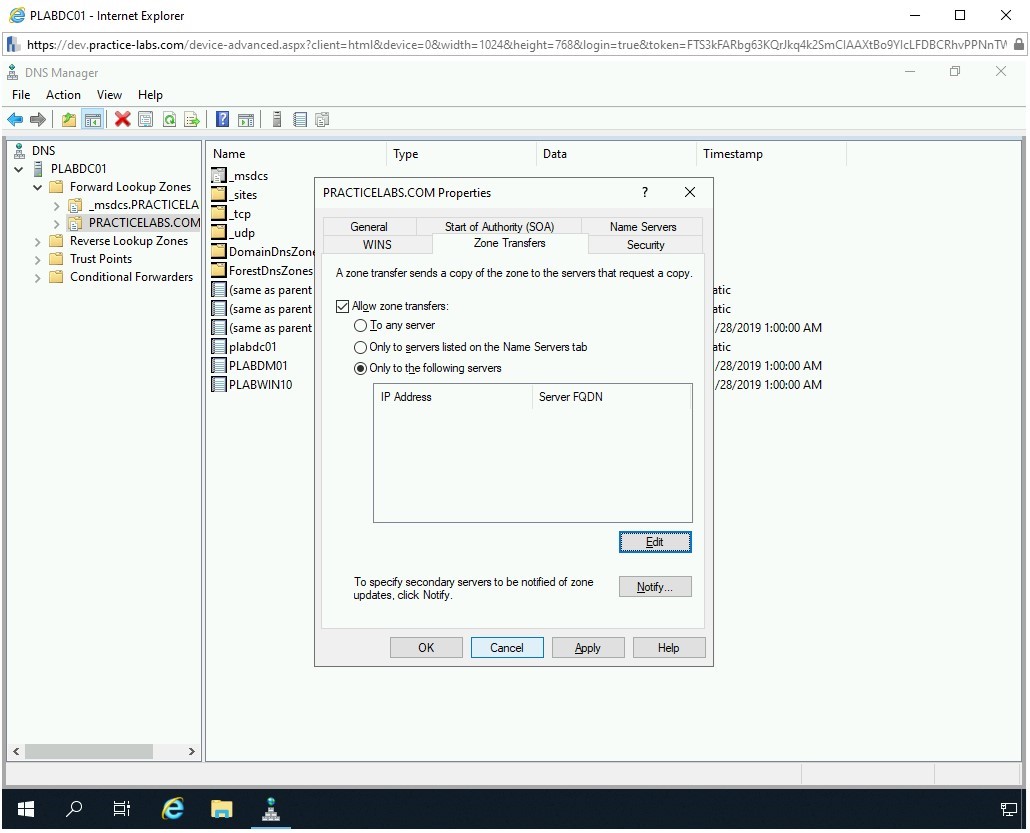

Các thuộc tính PRACTICELABS.COM hộp thoại sẽ được hiển thị. Nhấp vào tab Chuyển vùng .

Bước 6

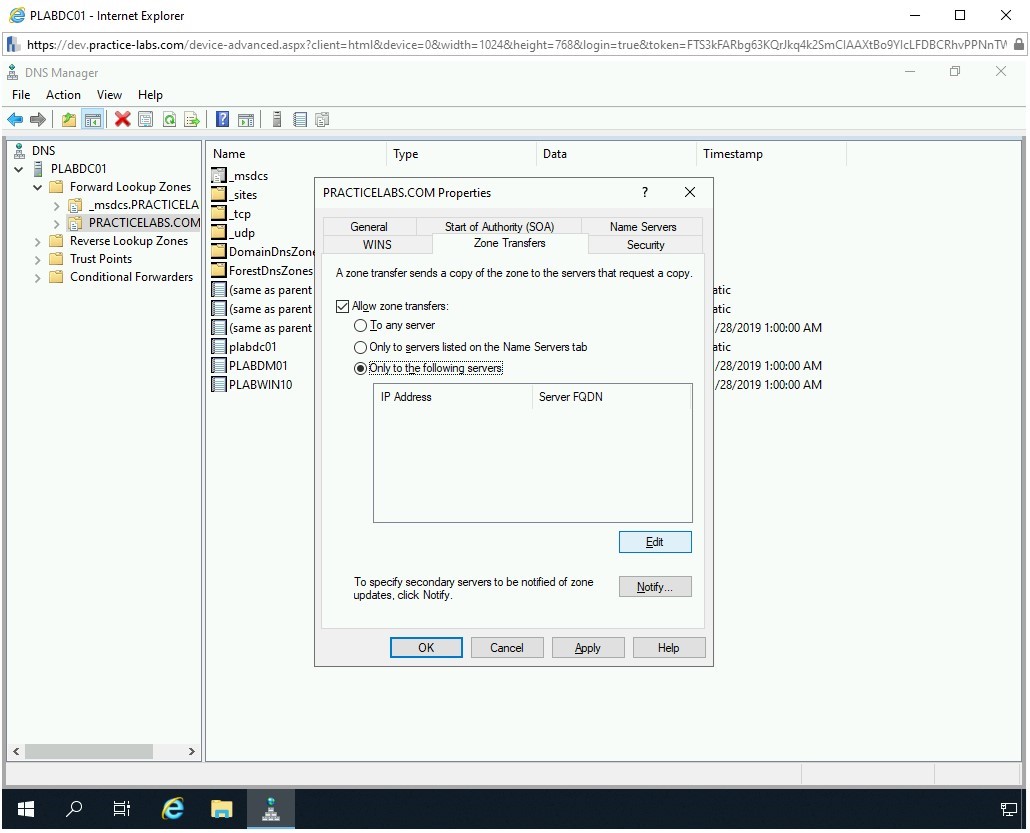

Các Zone Transfers tab được hiển thị. Chọn Cho phép chuyển vùng và sau đó chọn Chỉ đối với các máy chủ sau .

Nhấp vào Chỉnh sửa .

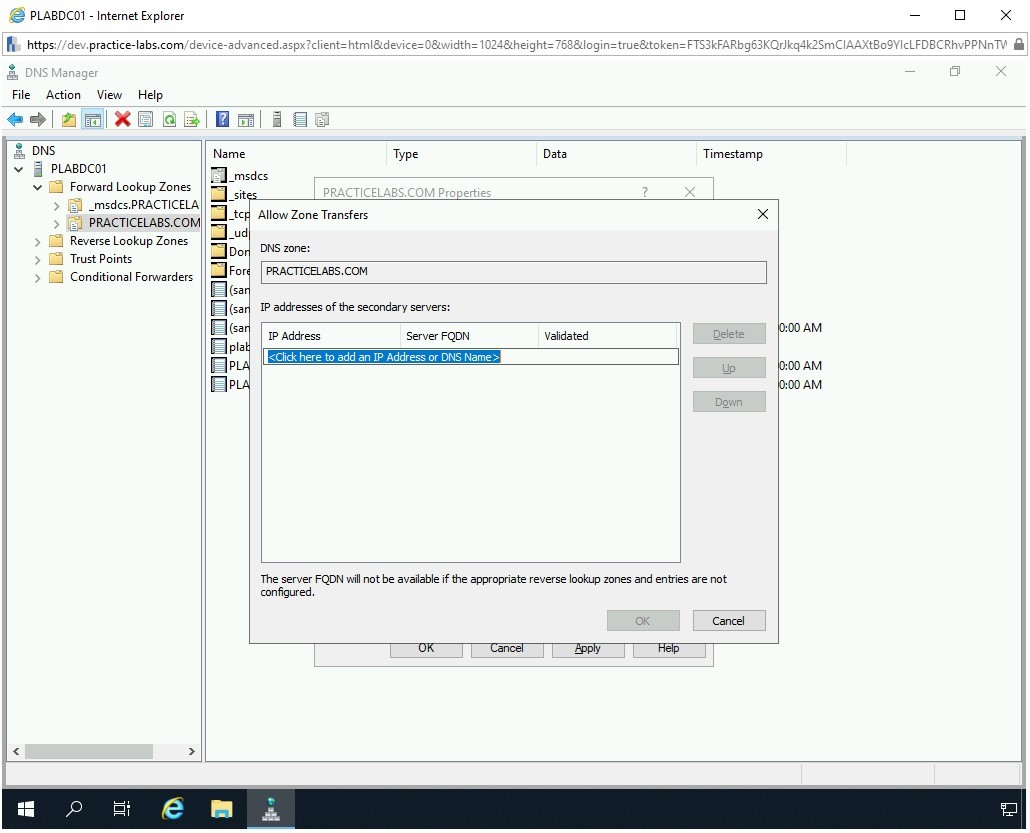

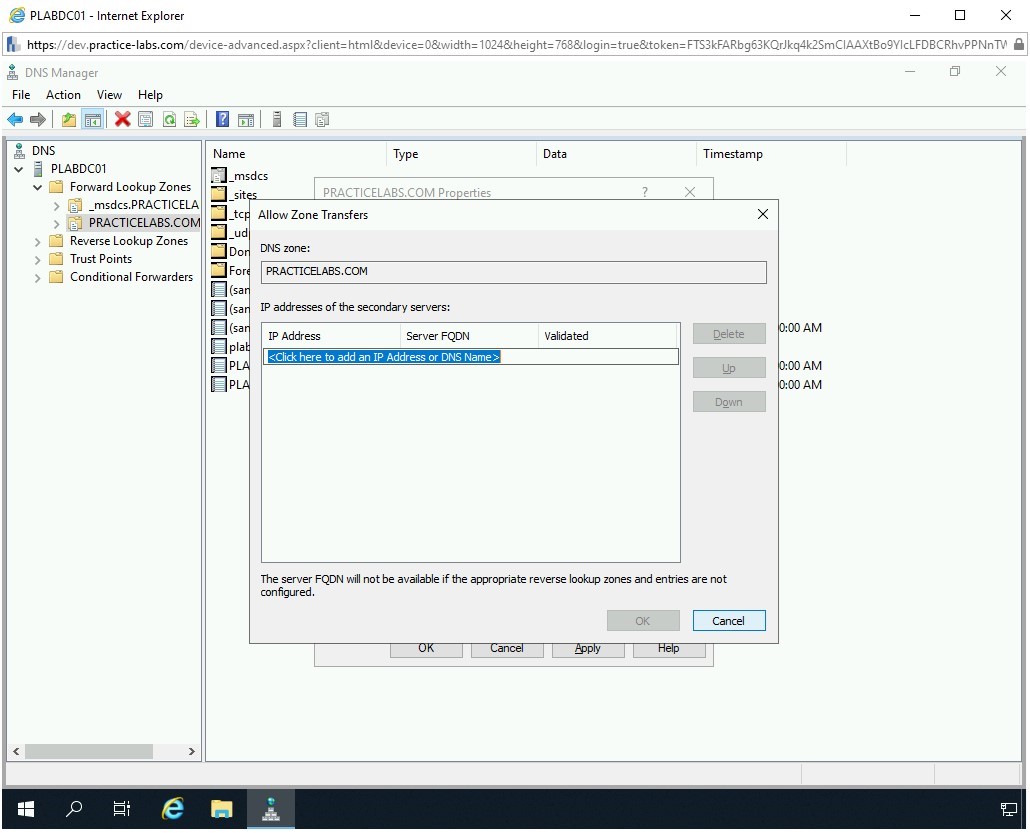

Bước 7

Các Allow Zone Transfers hộp thoại sẽ được hiển thị.Lưu ý: Trong môi trường lab, chỉ có một Máy chủ DNS khả dụng. Do đó, nếu bạn thêm địa chỉ IP vào đây, bạn sẽ được thông báo lỗi. Tuy nhiên, trong môi trường thực, bạn có thể thêm địa chỉ IP hoặc tên của máy chủ DNS và nó sẽ được giải quyết.

Bước 8

Trên hộp thoại Cho phép chuyển vùng , bấm Hủy .

Bước 9

Bấm vào Hủy trên hộp thoại Thuộc tính PRACTICELABS.COM .

Bước 10

Đóng cửa sổ Trình quản lý DNS .

Nhiệm vụ 5 – Ngăn chặn Windows Enumeration

Windows Enumeration giúp bạn định vị thông tin về hệ thống đang chạy Windows. Bạn có thể tìm thấy thông tin, chẳng hạn như các cổng đang mở và các dịch vụ đang chạy. Loại thông tin này có thể được sử dụng để khai thác hệ thống Windows.

Ví dụ: chạy một lệnh Nmap đơn giản sẽ quét tất cả các cổng trên hệ thống có địa chỉ IP là 192.168.0.1.

nmap -p 1-65535 192.168.0.1

Bạn cũng có thể thực hiện phát hiện hệ điều hành bằng lệnh sau:

nmap -A -T4 192.168.0.1

Nhiều công cụ khác nhau có thể được sử dụng trong liệt kê Windows:

- PsExec

- PsInfo

- PsList

- PsFile

- PsLoggedOn

- PsLogList

- PsGetSid

- PsKill

Việc liệt kê Windows có thể được ngăn chặn bằng các phương pháp sau:

- Ngừng chạy các dịch vụ không cần thiết.

- Định cấu hình tường lửa trên máy chủ Windows.

Trong tác vụ này, bạn sẽ xem xét các dịch vụ không cần thiết đang chạy trên Windows 10. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 .

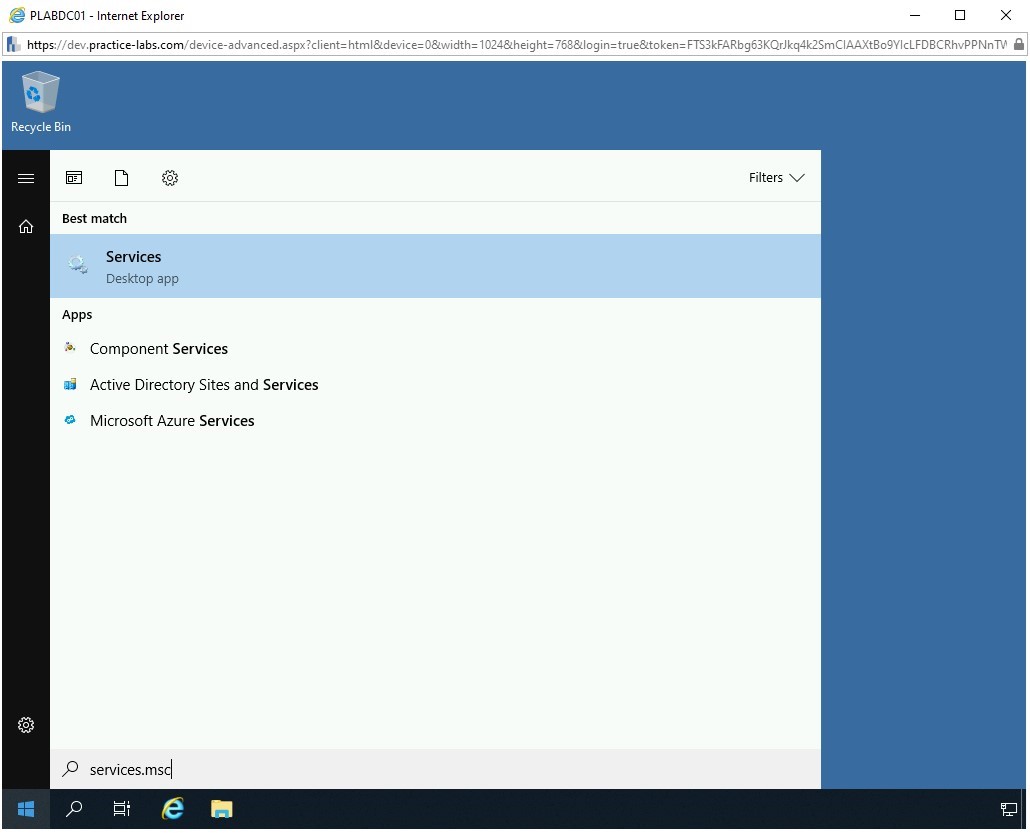

Trong hộp văn bản Nhập vào đây để tìm kiếm , hãy nhập nội dung sau:

services.msc

Từ kết quả tìm kiếm, chọn Dịch vụ .

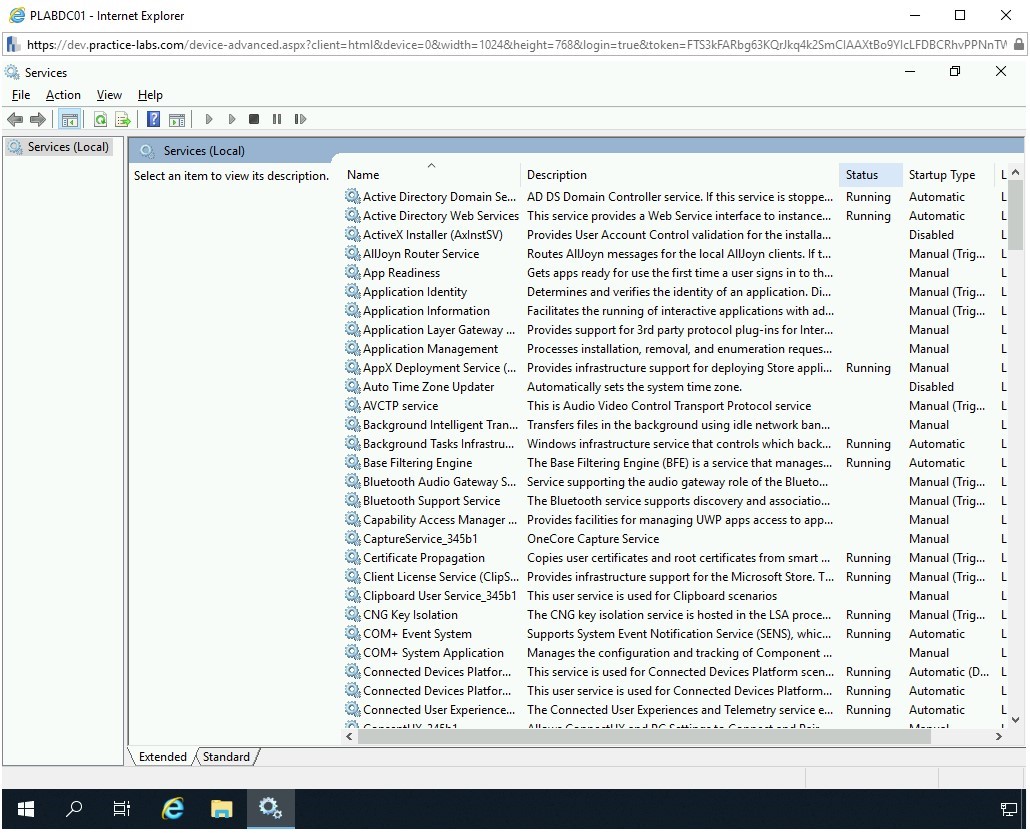

Bước 2

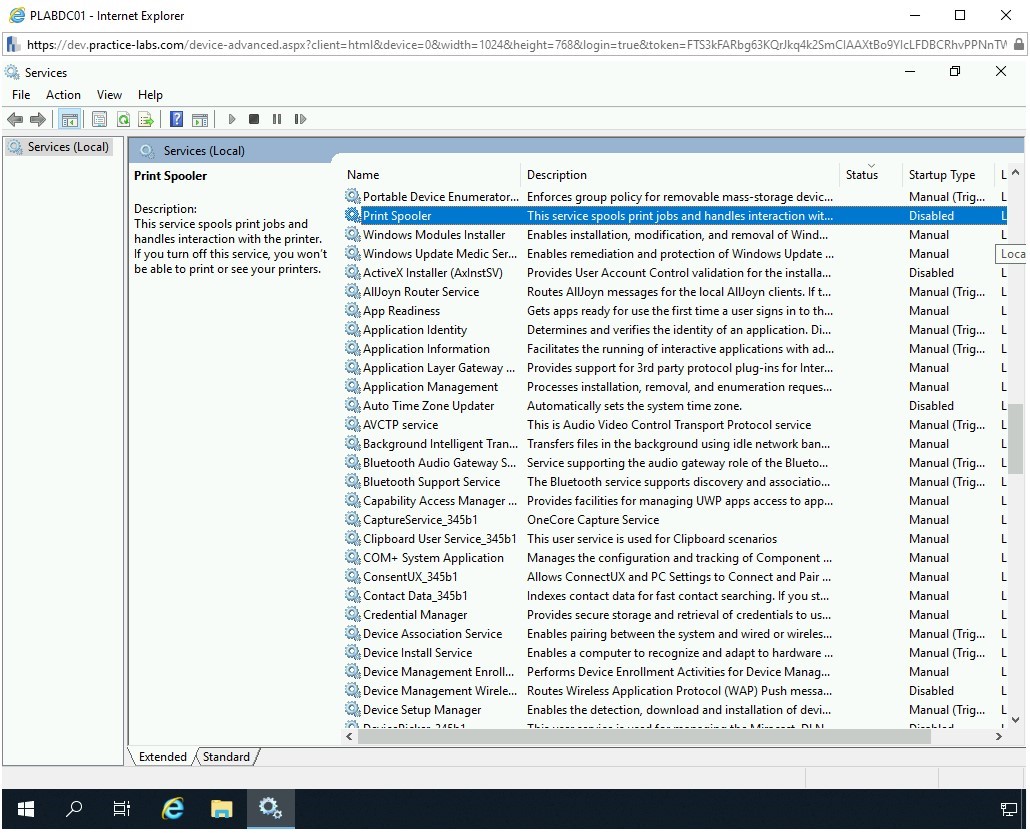

Các dịch vụ cửa sổ được hiển thị. Trong ngăn bên phải, bấm hai lần vào tiêu đề Trạng thái để liệt kê các dịch vụ có trạng thái Đang chạy .

Bước 3

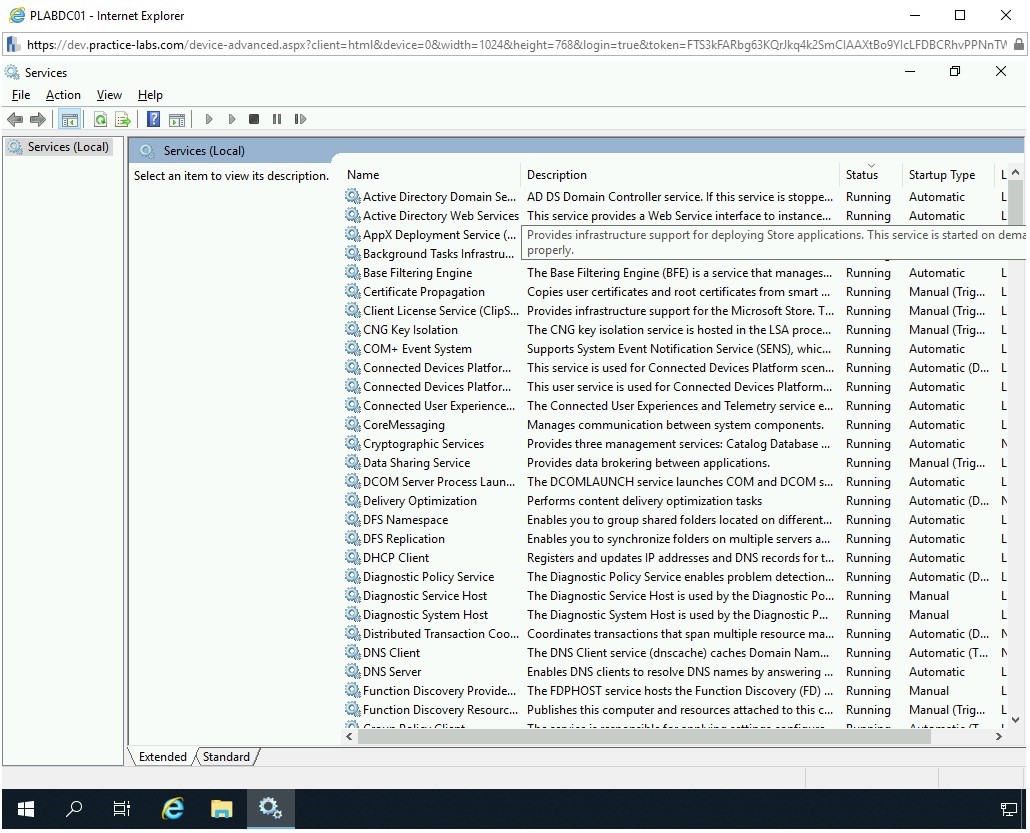

Lưu ý rằng các dịch vụ có trạng thái Đang chạy được liệt kê trên đầu cửa sổ.

Bước 4

Bây giờ bạn sẽ cần tìm các dịch vụ mà bạn có thể tắt vì chúng sẽ không được yêu cầu trên PLABWIN10 .

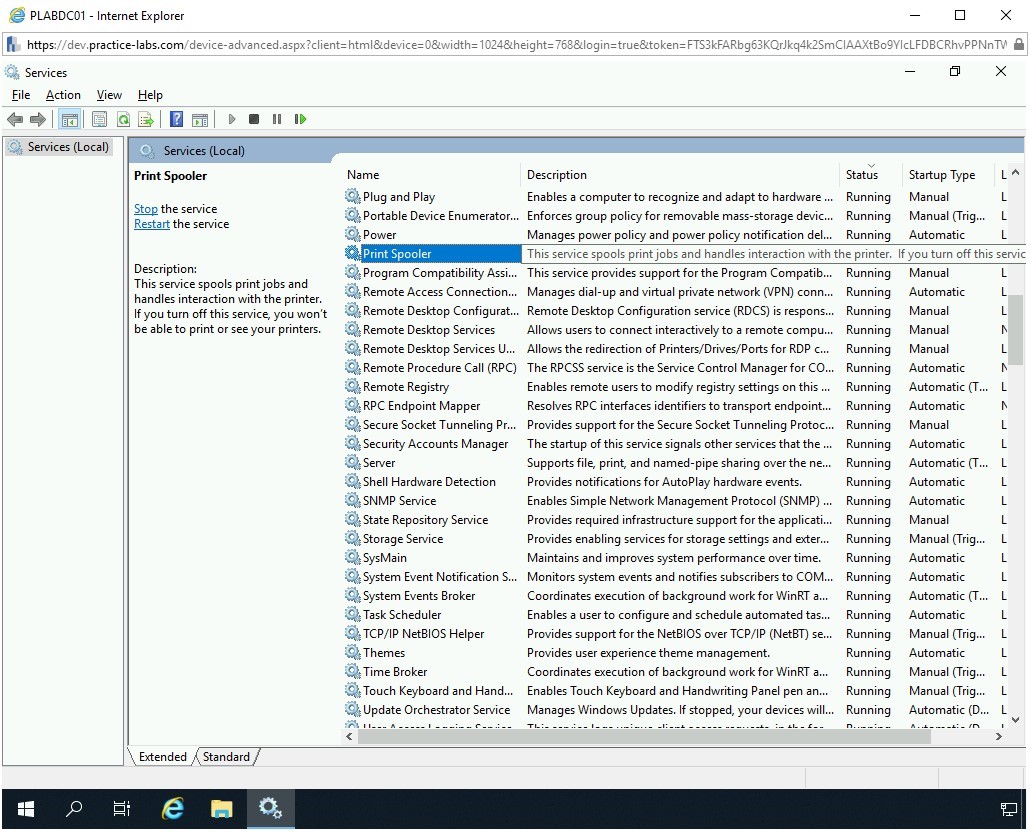

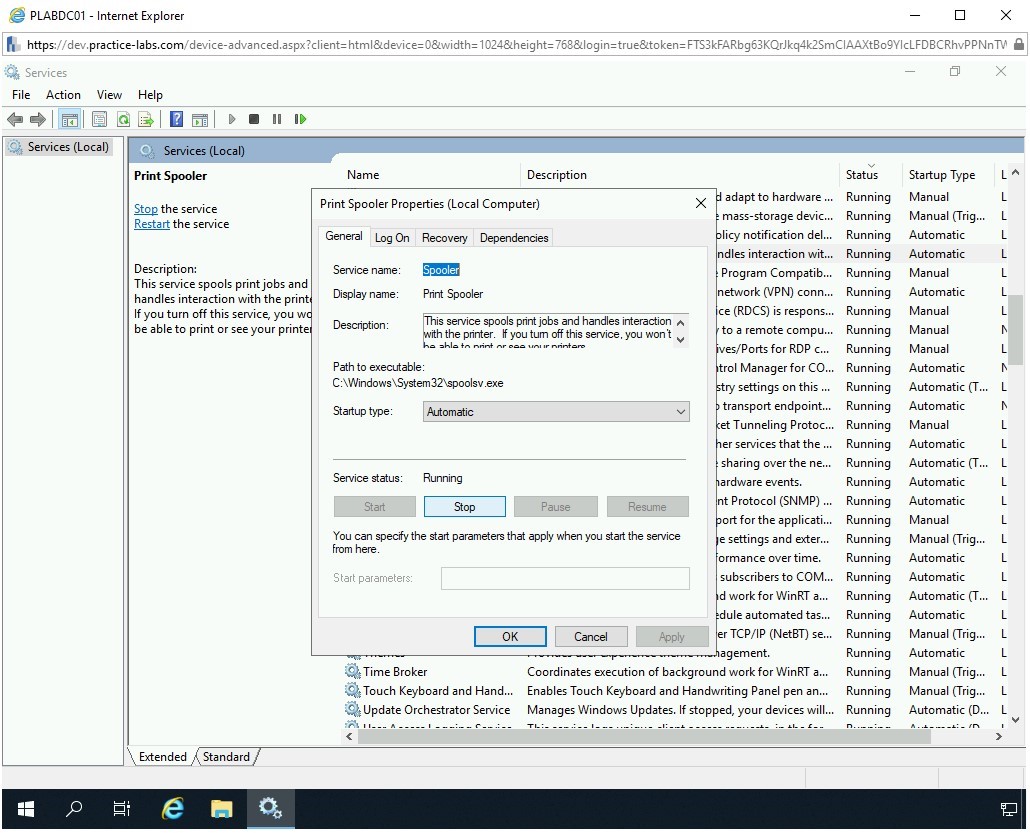

Cuộn xuống để tìm dịch vụ Print Spooler . Lưu ý rằng dịch vụ hiện đang chạy. Bấm đúp vào dịch vụ Bộ đệm in .

Bước 5

Các Print Spooler Properties (Local Computer) hộp thoại sẽ được hiển thị. Nhấp vào Dừng .

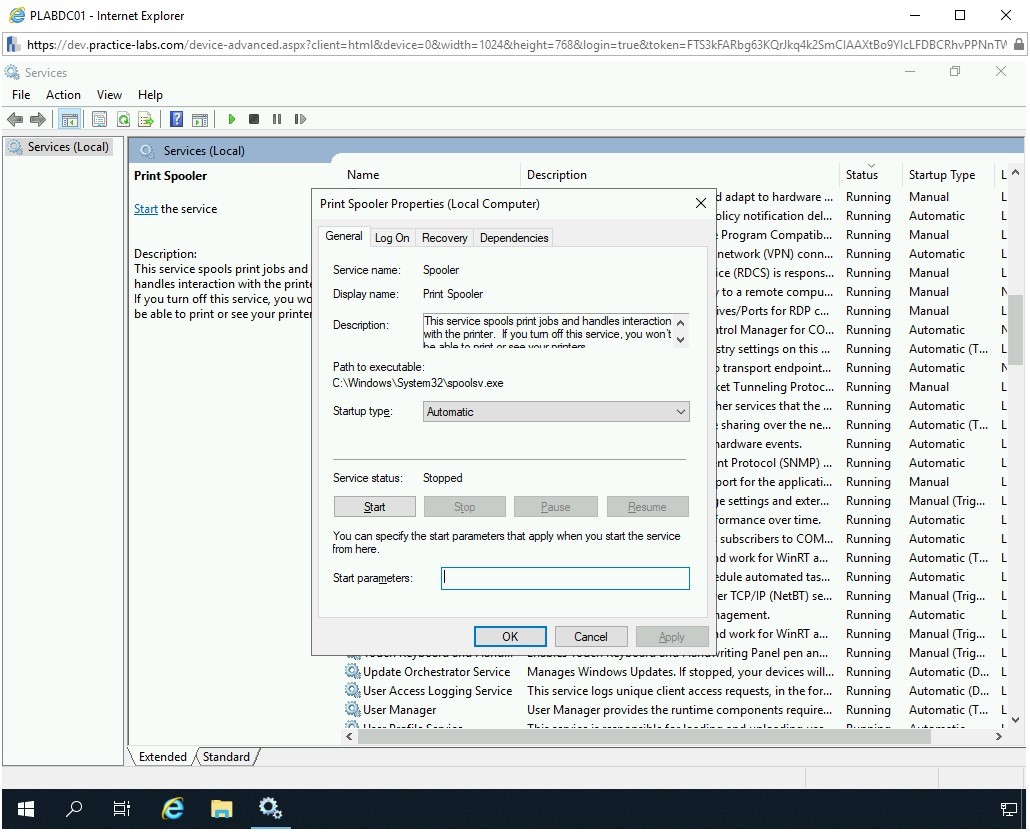

Bước 6

Lưu ý rằng trạng thái dịch vụ đã thay đổi thành Đã dừng .

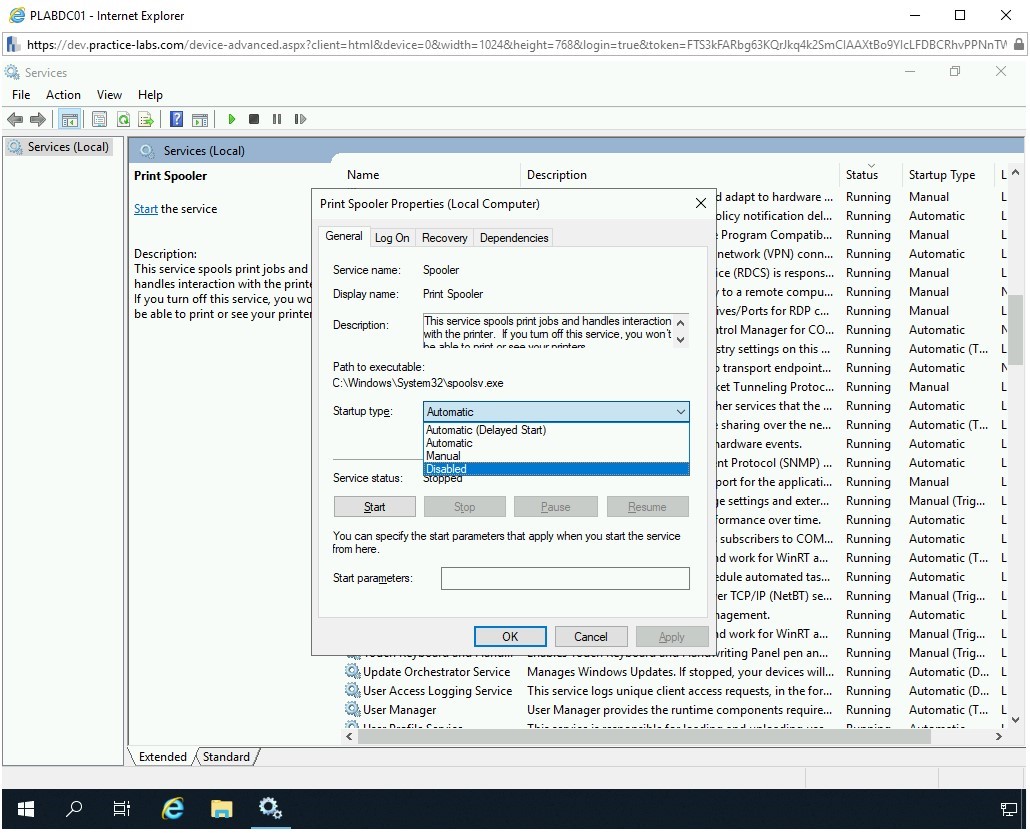

Bước 7

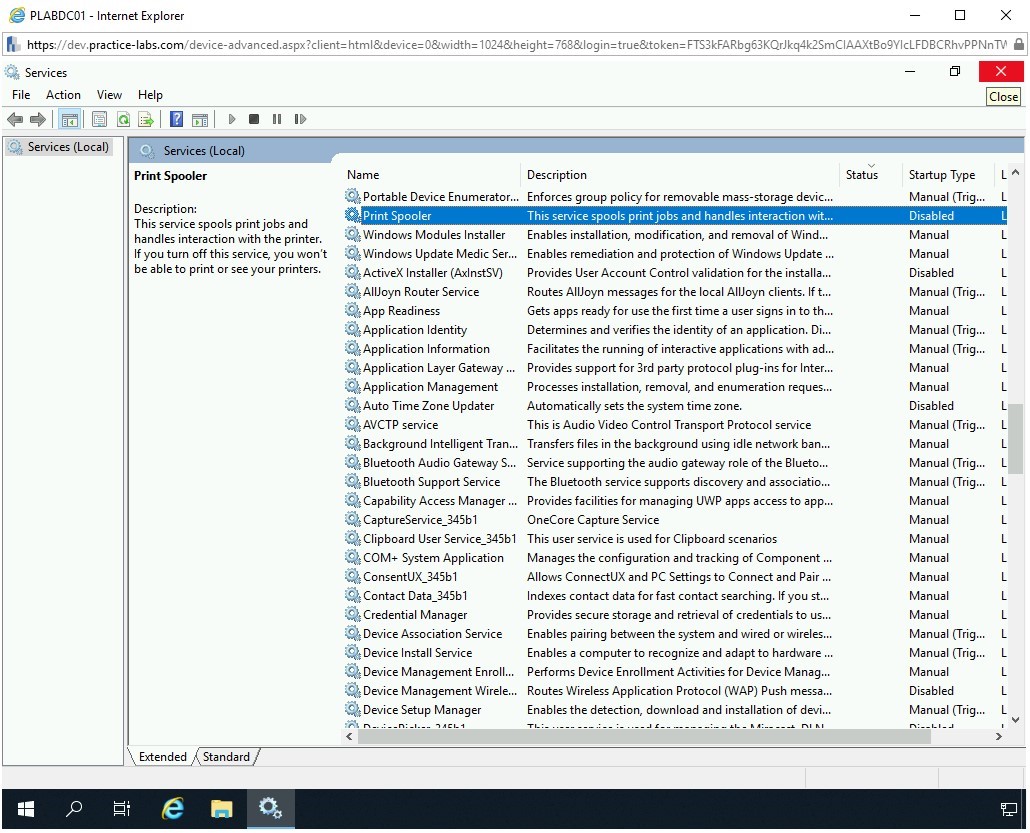

Bạn cũng muốn đảm bảo rằng dịch vụ không tự động khởi động khi bạn khởi động lại hệ thống. Bạn nên thay đổi kiểu khởi động thành Tắt . Từ Startup type thả xuống, chọn Disabled .

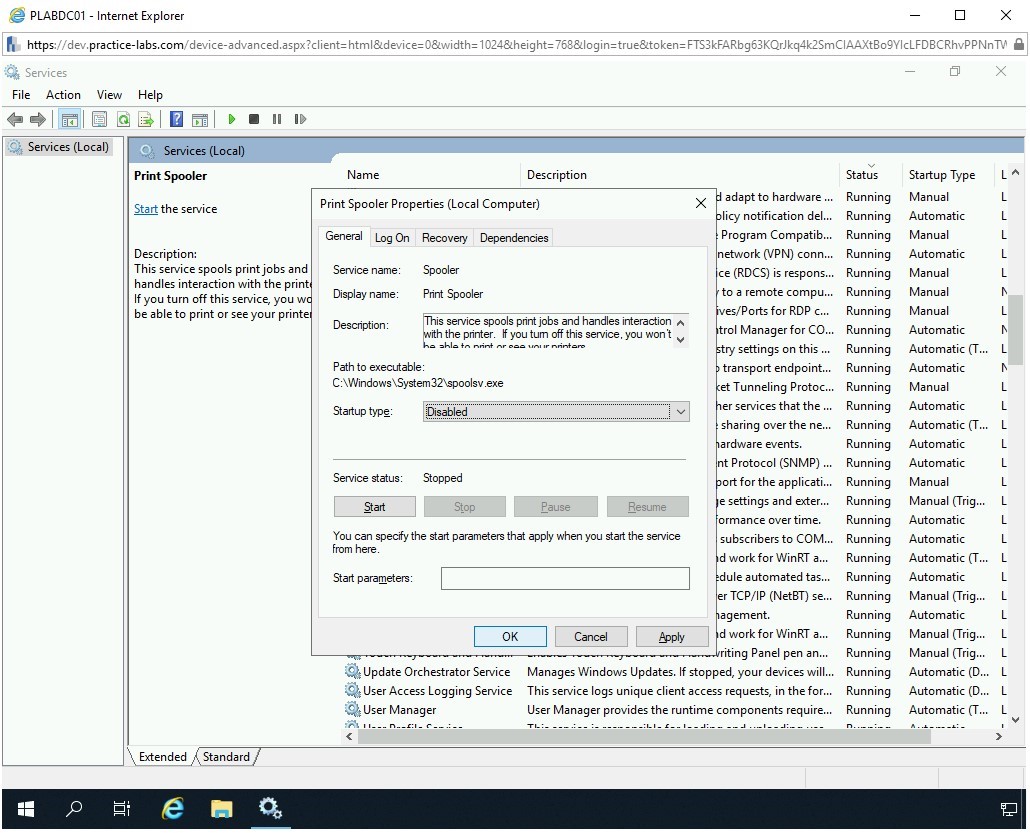

Bước 8

Lưu ý rằng kiểu Khởi động hiện được đặt thành Tắt . Bấm OK .Lưu ý: Cũng giống như dịch vụ Print Spooler , bạn có thể tìm thấy các dịch vụ khác mà bạn không yêu cầu để chạy trong Windows. Sau đó, bạn có thể dừng các dịch vụ này và vô hiệu hóa chúng để chúng không tự động khởi động khi bạn khởi động lại hệ thống.

Bước 9

Quay lại cửa sổ Dịch vụ , nhấp vào tiêu đề Loại Khởi động và sau đó tìm Print Spooler . Lưu ý rằng nó bây giờ được đặt thành Tắt .

Bước 10

Đóng cửa sổ Dịch vụ .

Bình luận về bài viết này