In Dấu chân và Trinh sát @ Học Hacking Online & Thực Hành Trên Máy Thật Trực Tuyến

CEH v11 https://akademy.edu.vn/course/khoa-hoc-cehv11-truc-tuyen/

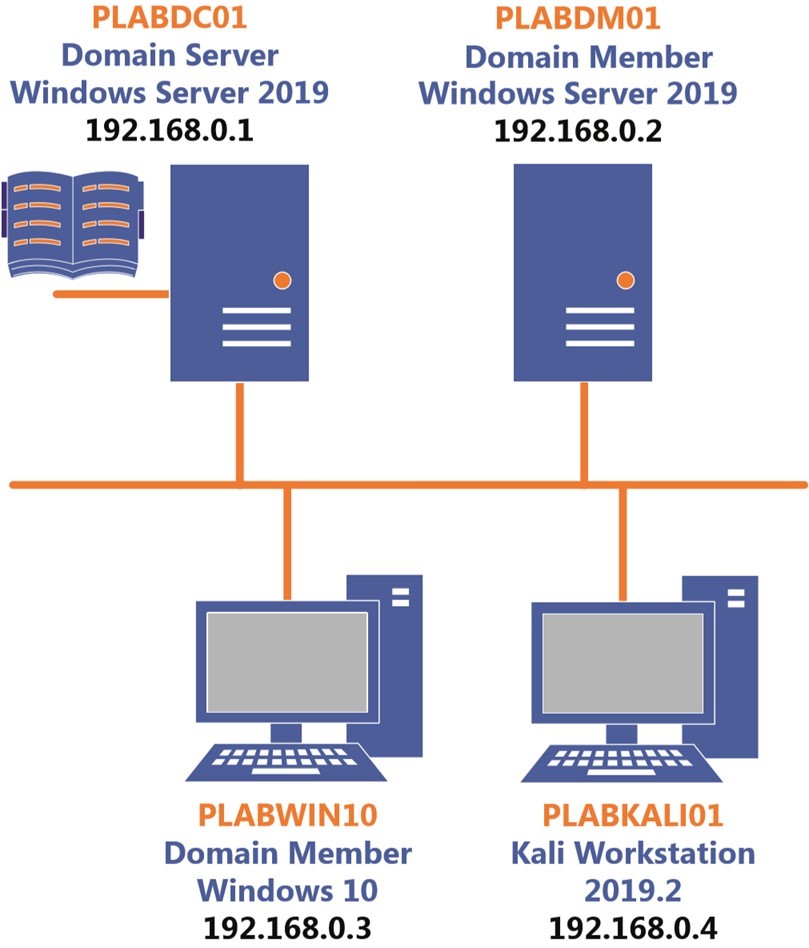

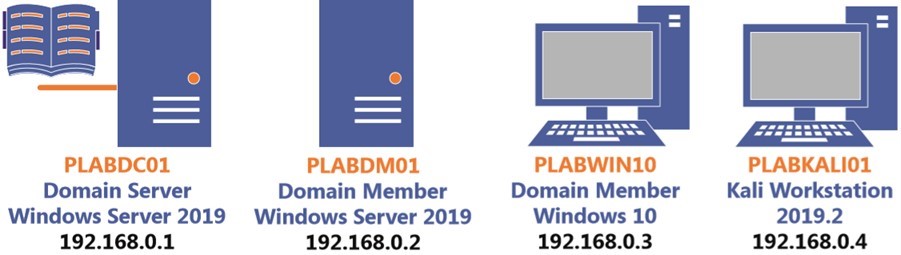

Trong phiên của bạn, bạn sẽ có quyền truy cập vào cấu hình lab sau.

Tùy thuộc vào các bài tập, bạn có thể sử dụng hoặc không sử dụng tất cả các thiết bị, nhưng chúng được hiển thị ở đây trong bố cục để hiểu tổng thể về cấu trúc liên kết của phòng thí nghiệm.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên miền)

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Bài tập 1 – Công cụ và kỹ thuật trinh sát

Trinh sát, còn được gọi là Dấu chân, là một phương pháp thu thập thông tin về mục tiêu. Đó là giai đoạn đầu tiên và đặt nền tảng cho cuộc tấn công. Với thông tin được phát hiện, bạn có thể xác định bề mặt tấn công của mục tiêu.

Những điều sau đây có thể được thu thập về một mục tiêu bằng cách sử dụng trinh sát:

- Thông tin cơ bản sử dụng tìm kiếm trên Web

- Vị trí của hệ thống trực tiếp trên mạng

- Kích thước mạng

- Xác định các cổng đang mở và các dịch vụ đang chạy

- Phiên bản hệ điều hành

Trinh sát có thể được chia thành ba phần:

- Dấu chân : Thu thập thông tin về tổ chức theo cách thụ động.

- Quét : Sử dụng các phương pháp do thám chủ động, chẳng hạn như quét nmap, để trích xuất thông tin về mạng và hệ thống.

- Liệt kê : Sau khi hoàn tất việc in dấu chân và quét, bạn có thể sử dụng thông tin để tìm khu vực bạn muốn tấn công. Ví dụ: nếu kẻ tấn công phát hiện ra rằng một phiên bản cụ thể của Apache đang được sử dụng, thì kẻ tấn công có thể thu hẹp cuộc tấn công để khai thác các lỗ hổng của nó.

Trong bài tập này, bạn sẽ học về các công cụ và kỹ thuật trinh sát.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Biết thuật ngữ

- Biết các công cụ được sử dụng trong trinh sát

- Biết nhu cầu trinh sát hoặc in dấu chân

- Biết các biện pháp đối phó với dấu chân

Thiết bị của bạn

Bài tập này chứa các tài liệu hỗ trợ cho các Công cụ và Kỹ thuật Trinh sát.

Nhiệm vụ 1 – Biết thuật ngữ

Có một số thuật ngữ cơ bản mà một hacker có đạo đức cần biết, bao gồm các loại do thám và dấu chân.

Có năm loại trinh sát:

- Hoạt động

- Bị động

- Bút danh

- Internet

- Vô danh

Hoạt động

Sử dụng phương pháp trinh sát chủ động, bạn trực tiếp tương tác với hệ thống. Ví dụ, bạn có thể thực hiện lệnh nmap để thu thập thông tin về các cổng đang mở.

Do thám tích cực có thể bao gồm các phương pháp sau:

- Quét IP hoặc cổng

- Quét hệ điều hành

- Dấu chân của các dịch vụ hiện có trong hệ thống

- Chuyển vùng trên máy chủ DNS nội bộ

- Thêu các trang web công cộng

- Fuzzing

- Kỹ thuật xã hội

Bị động

Trinh sát thụ động ngược lại với trinh sát chủ động. Bạn không tương tác với hệ thống. Thay vào đó, bạn sử dụng các phương pháp khác nhau, chẳng hạn như tìm kiếm trên Web, để tìm thông tin về mục tiêu.

Trinh sát bị động có thể sử dụng một số phương pháp sau:

- Tìm kiếm cơ sở dữ liệu Whois

- Duyệt qua trang web của mục tiêu

- Thực hiện quét mạng xã hội

- Tìm kiếm trên Google hoặc bất kỳ công cụ tìm kiếm nào

- Trích xuất thông tin DNS

- Đánh giá các blog, diễn đàn công khai và trang web

- Tìm kiếm cơ sở dữ liệu vi phạm và DarkWeb về mục tiêu

Bút danh

Trong phương pháp này, bạn thu thập thông tin được mục tiêu công bố dưới một tên giả. Mục tiêu sử dụng tên này để thông tin về anh ta hoặc cô ta không thể truy tìm lại họ.

Internet

Trong phương pháp này, bạn sẽ sử dụng Internet để thu thập thông tin về mục tiêu. Ví dụ: bạn có thể sử dụng tính năng hack của Google để tìm thông tin mà nếu không, bạn sẽ không thấy thông tin trong các tìm kiếm thông thường.

Vô danh

Trong phương pháp này, bạn thu thập thông tin theo cách ẩn danh. Bạn sẽ sử dụng phương pháp này khi bạn không muốn ai đó theo dõi mình.

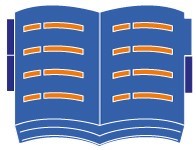

Nhiệm vụ 2 – Công cụ được sử dụng trong trinh sát

Nhiều công cụ khác nhau có thể được sử dụng trong trinh sát hoặc in dấu chân. Một số công cụ chính là:

- Whois – Truy vấn tên miền

- Nslookup – Truy vấn DNS

- FOCA – Liệt kê người dùng, tệp, thư mục và thông tin hệ điều hành

- theHarvester – Thu thập thông tin cho địa chỉ E-mail, tên miền phụ, tên máy chủ, biểu ngữ

- Shodan – Công cụ tìm kiếm thông tin sử dụng siêu dữ liệu

- Maltego – Thu thập thông tin

- Recon-ng – Trinh sát web

- Censys – Công cụ tìm kiếm thông tin về các thiết bị trên Internet

Kali Linux cũng bao gồm các công cụ do thám hoặc ghi dấu chân dưới các danh mục khác nhau, đó là:

- Phân tích DNS

- Nhận dạng IDS / IPS

- Nhận dạng Máy chủ Trực tiếp

- Máy quét mạng & cổng

- Phân tích OSINT

- Phân tích tuyến đường

- Phân tích SMB

- Phân tích SMTP

- Phân tích SNMP

- Phân tích SSL

Các phân tích DNS Loại này bao gồm các công cụ sau:

- dnsenum

- dnsmap

- dnsrecon

- dnstracer

- dnswalk

- hung dữ

- urlcrazy

Danh mục IDS / IPS Identification bao gồm các công cụ sau:

- fragroute

- fragrouter

- khó nhất

- lbd

- wafw00f

Các chủ Xác Sống Loại này bao gồm các công cụ sau:

- arping

- cdpsnarf

- fping

- hping3

- masscan

- miranda

- ncat

- thcping6

- unicorscan

- wof-e

- xprobe2

Các Mạng & Cảng Máy quét loại bao gồm các công cụ sau:

- masscan

- nmap

- unicorscan

- zenmap

Các phân tích OSINT Loại này bao gồm các công cụ sau:

- máy tự động

- maltego

- theHarvester

- twofi

- urlcrazy

Các phân tích Route Loại này bao gồm các công cụ sau:

- 0trace

- trong lòng

- irpas-ass

- irpass-cdp

- netdiscover

- mặt nạ mạng

Các phân tích SMB Loại này bao gồm các công cụ sau:

- enum4linux

- nbtscan

- smbmap

Các phân tích SMTP Loại này bao gồm các công cụ sau:

- smtp-user-enum

- swaks

Các phân tích SNMP Loại này bao gồm các công cụ sau:

- braa

- onesixtyone

- kiểm tra lén

Các phân tích SSL Loại này bao gồm các công cụ sau:

- sslaudit

- ssldump

- sslh

- sslscan

- sslyze

- lộn xộn

Nhiệm vụ 3 – Cần Trinh sát hoặc Ghi dấu chân

Nếu không có dấu chân, hacker sẽ khó có thể đột nhập vào hệ thống hoặc mạng. Do đó, tin tặc dành một khoảng thời gian đáng kể để thu thập thông tin về hệ thống hoặc mạng của một tổ chức. Dựa trên thông tin thu thập được, tin tặc xây dựng chiến lược hack và thực thi nó. Là một hacker có đạo đức, bạn đạt được những lợi ích sau khi thực hiện in dấu chân:

Hiểu tư thế an toàn

Khi bạn theo dõi mạng của một tổ chức, bạn có thể nhận được thông tin về các thiết bị bảo mật, mức độ phòng thủ và nhiều thông tin hơn nữa về việc triển khai bảo mật. Dựa trên thông tin mà bạn thu thập được, bạn xây dựng cuộc tấn công của mình cho phù hợp. Ví dụ: bạn có thể hiểu liệu tổ chức có bảo mật một lớp, chẳng hạn như tường lửa, hoặc phòng thủ chuyên sâu, có chứa nhiều lớp thiết bị bảo mật.

Giảm khu vực tấn công

Khu vực tấn công là hệ thống hoặc mạng mục tiêu mà bạn muốn khai thác. Luôn tốt hơn là giảm khu vực tấn công để bạn có một cuộc tấn công có kiểm soát hơn. Tấn công vào một khu vực lớn hơn sẽ dễ dàng theo dõi hơn, vì vậy tổ chức có nhiều cơ hội hơn để ngăn chặn cuộc tấn công. Bạn có thể giảm khu vực tấn công thành một mạng con của mạng, một tên miền cụ thể hoặc một hệ thống riêng lẻ kết nối trực tiếp với Internet.

Thu thập thông tin tối đa

Trong giai đoạn do thám hoặc dấu chân, bạn có thể thu thập được nhiều thông tin. Sau khi được xác định và phân tích, thông tin này có thể giúp bạn tạo cơ sở dữ liệu của riêng mình về các điểm yếu bảo mật của hệ thống hoặc mạng mục tiêu. Dựa trên những điểm yếu, bạn có thể chuẩn bị cuộc tấn công của mình để đột nhập vào vòng vây an ninh.

Vẽ sơ đồ mạng

Sử dụng phương pháp in dấu chân, bạn có thể thu thập thông tin và tạo sơ đồ mạng, sơ đồ này có thể giúp bạn hiểu cách bố trí mạng. Ví dụ, bạn có thể chạy công cụ tracert để tìm đường dẫn từ hệ thống đến hệ thống đích. Sơ đồ mạng cung cấp cho bạn sự rõ ràng về cách hệ thống được đặt trên mạng. Ví dụ: bạn có thể tìm xem các máy chủ hướng tới Internet được đặt trên cùng một mạng hay trên một mạng riêng biệt, chẳng hạn như khu phi quân sự (DMZ).

Nhiệm vụ 4 – Biện pháp đối phó với dấu chân

Điều quan trọng là phải hiểu rằng không thể ngăn chặn hoàn toàn việc theo dõi và do thám. Tuy nhiên, có những biện pháp đối phó có thể được thực hiện để giảm thiểu tác động. Một số biện pháp đối phó chính là:

- Thực hiện in dấu chân để xem những gì hiển thị với một thực thể bên ngoài

- Tắt các cổng và dịch vụ không cần thiết

- Định cấu hình tường lửa để khóa các cổng không cần thiết

- Định cấu hình Máy chủ trang web để chỉ sử dụng các cổng được yêu cầu và tắt các cổng còn lại

- Định cấu hình hệ thống phát hiện xâm nhập (IDS) để lọc lưu lượng và tìm kiếm các mẫu dấu chân

- Thực thi các chính sách bảo mật trên hệ thống

- Giáo dục người dùng về các chính sách bảo mật và các cuộc tấn công khác nhau, chẳng hạn như kỹ thuật xã hội

- Tắt danh sách thư mục trên Máy chủ trang web

- Sử dụng máy chủ DNS bên trong và bên ngoài riêng biệt

- Sử dụng bộ lọc TCP / IP và IPsec

- Định cấu hình Máy chủ trang web để tắt biểu ngữ

Bài tập 2 – Thực hiện do thám tích cực trong mạng

Do thám chủ động là một phương pháp thực hành mà bạn tương tác trực tiếp với hệ thống để thu thập thông tin.

Trong bài tập này, bạn sẽ học về cách tiến hành trinh sát tích cực.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Xác định Máy chủ Trực tiếp trên Mạng

- Thực hiện quét khám phá

- Thực hiện quét cổng

- Vân tay một Hệ điều hành

- Thực hiện thăm dò dịch vụ

Thiết bị của bạn

Bạn sẽ sử dụng các thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn này ngay bây giờ.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên)

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Nhiệm vụ 1 – Xác định Máy chủ Trực tiếp trên Mạng

Network Mapper, được gọi là Nmap, là một công cụ khám phá mạng và máy chủ. Nó là một trong những công cụ được sử dụng rộng rãi nhất cho các hoạt động khác nhau, chẳng hạn như:

- Khám phá máy chủ, dịch vụ và cổng

- Hệ điều hành lấy dấu vân tay

- Sự liệt kê

- Phát hiện lỗ hổng trên máy chủ cục bộ và máy chủ từ xa

- Tìm địa chỉ IP của hệ thống từ xa

Sử dụng Nmap, bạn có thể quét các mục tiêu bằng cách:

- Quét một IP: nmap 192.168.0.1

- Quét một máy chủ lưu trữ bằng cách sử dụng tên của nó: nmap host1.plab.com

- Quét toàn bộ mạng con: nmap plab.com/24, nmap 192.168.0.0/24, nmap 192.168.0. *

- Quét một loạt địa chỉ IP: nmap 192.168.0.1-10

- Quét một dải ô và một hệ thống ngoài dải ô: nmap 192.168.0.1, 1.10

Trong tác vụ này, bạn sẽ sử dụng Nmap để xác định các hệ thống đang hoạt động trên mạng. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo rằng bạn đã đăng nhập vào PLABKALI01 .

Cấp số nhân là:Tên người dùng: rootMật khẩu: Passw0rd

Bước 2

Trên màn hình nền, nhấp vào Thiết bị đầu cuối .

Bước 3

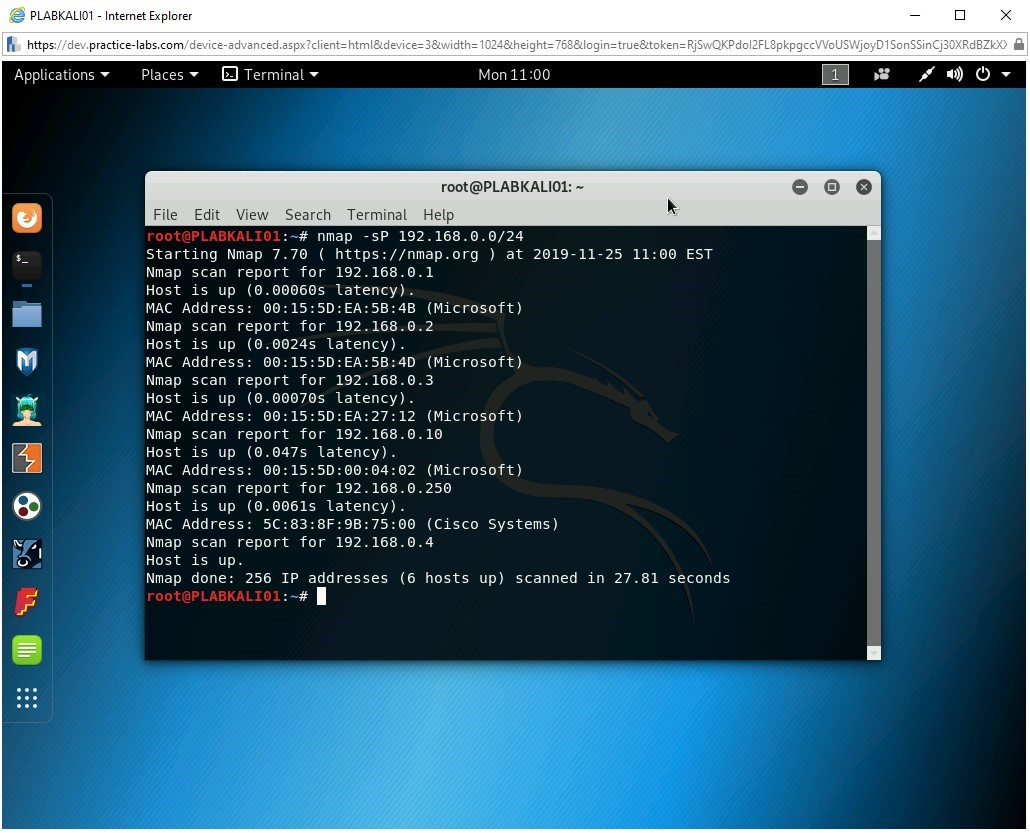

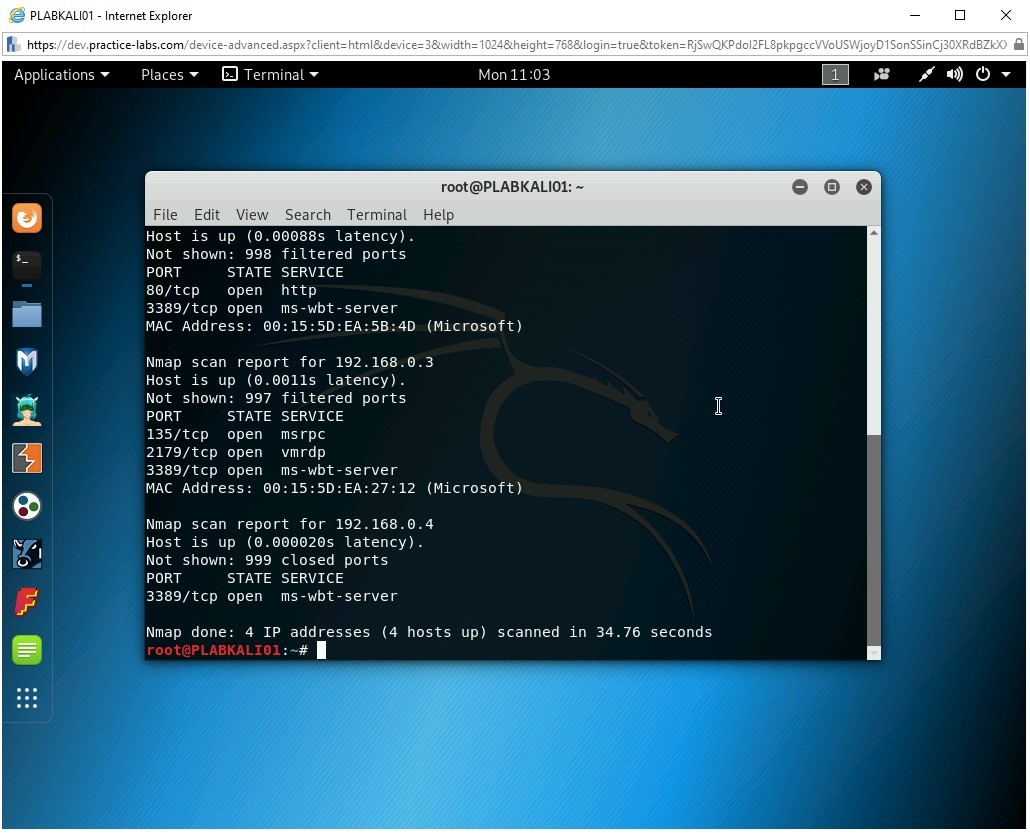

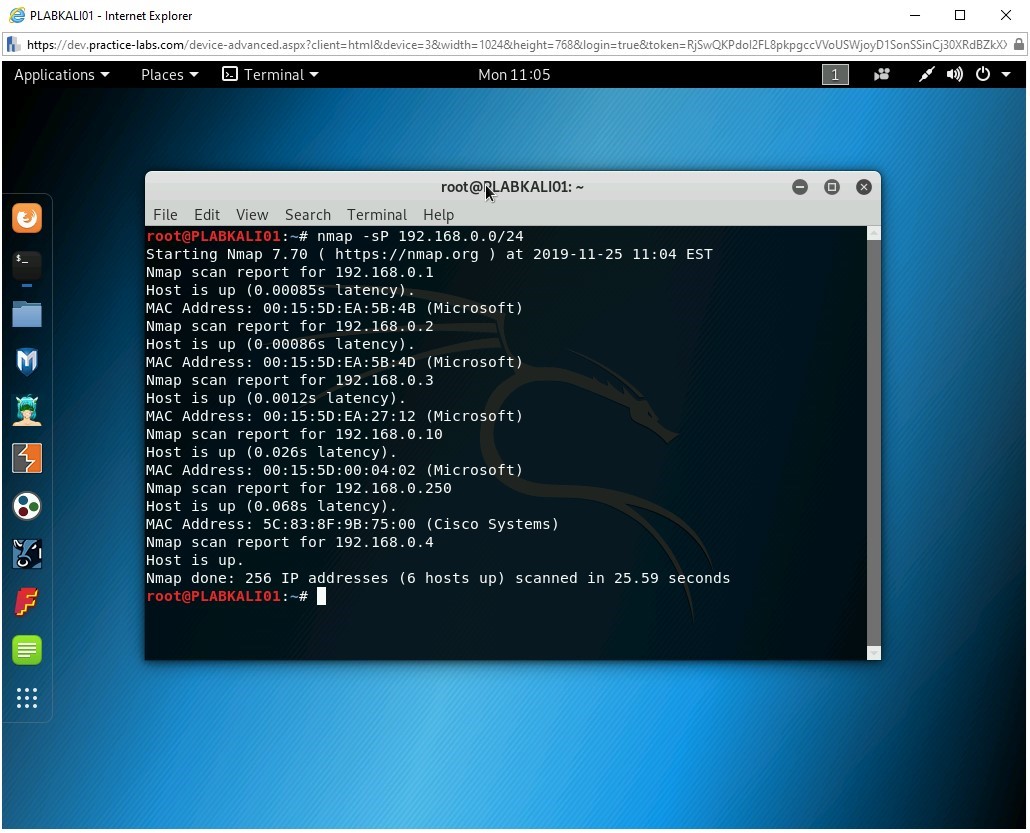

Cửa sổ đầu cuối được hiển thị. Bây giờ bạn sẽ thực hiện quét ping để khám phá các máy chủ trực tiếp trong mạng. Nhập lệnh sau:

nmap -sP 192.168.0.0/24

Nhấn Enter .Lưu ý : tham số -sP được sử dụng để quét ping. Khi bạn sử dụng CIDR / 24, Nmap sẽ quét tất cả 256 địa chỉ IP trên mạng.

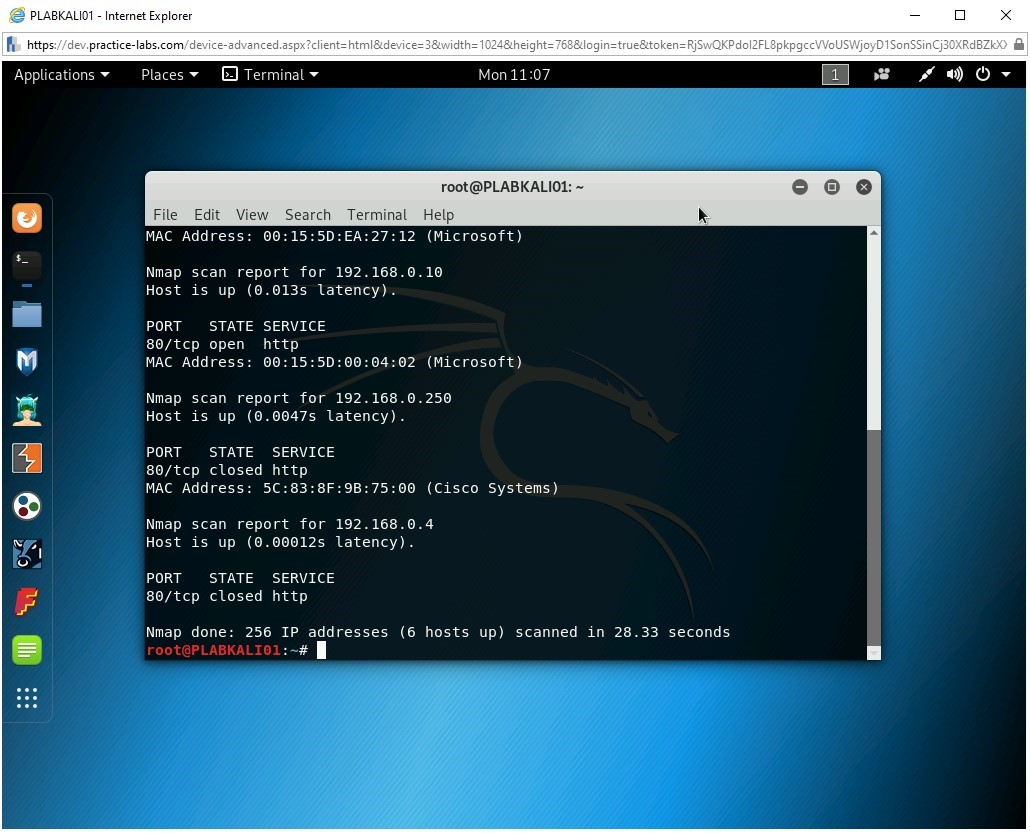

Kết quả của lệnh được hiển thị. Lưu ý rằng có sáu máy chủ đã được phát hiện. Nó đã tìm thấy năm hệ thống trong môi trường phòng thí nghiệm, bao gồm cả Kali. Cùng với đó, IP cổng, 192.168.0.250, cũng được tìm thấy.

Bước 4

Xóa màn hình bằng cách nhập lệnh sau:

clear

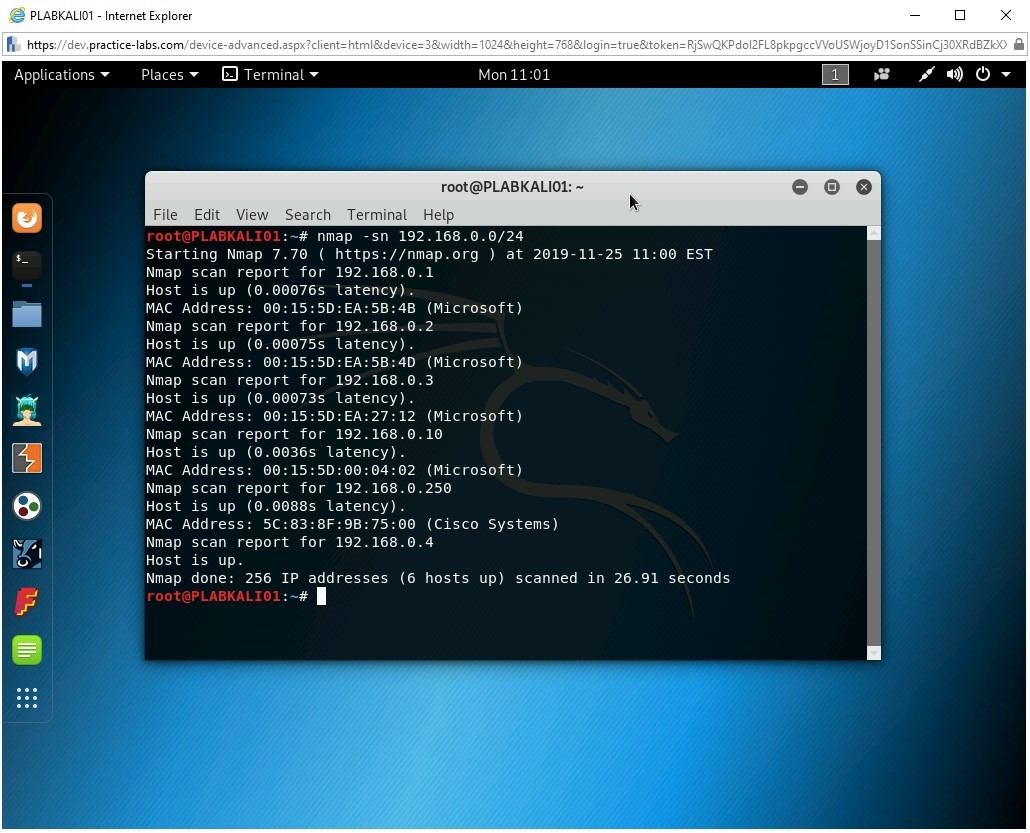

Bạn cũng có thể thực hiện quét mà không cần ping. Để thực hiện việc này, hãy nhập lệnh sau:

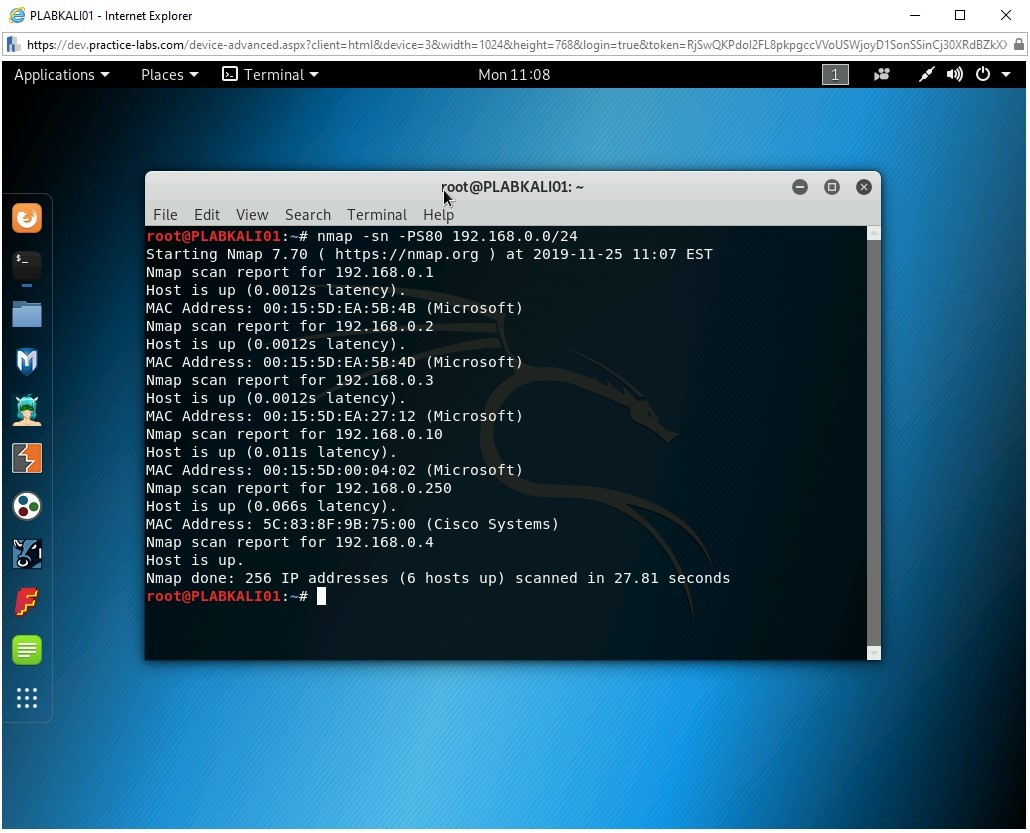

nmap -sn 192.168.0.0/24

Nhấn Enter .

Kết quả của lệnh được hiển thị. Lưu ý rằng không cần quét ping, nó đã phát hiện ra sáu hệ thống trên mạng.

Bước 5

Xóa màn hình bằng cách nhập lệnh sau:

clear

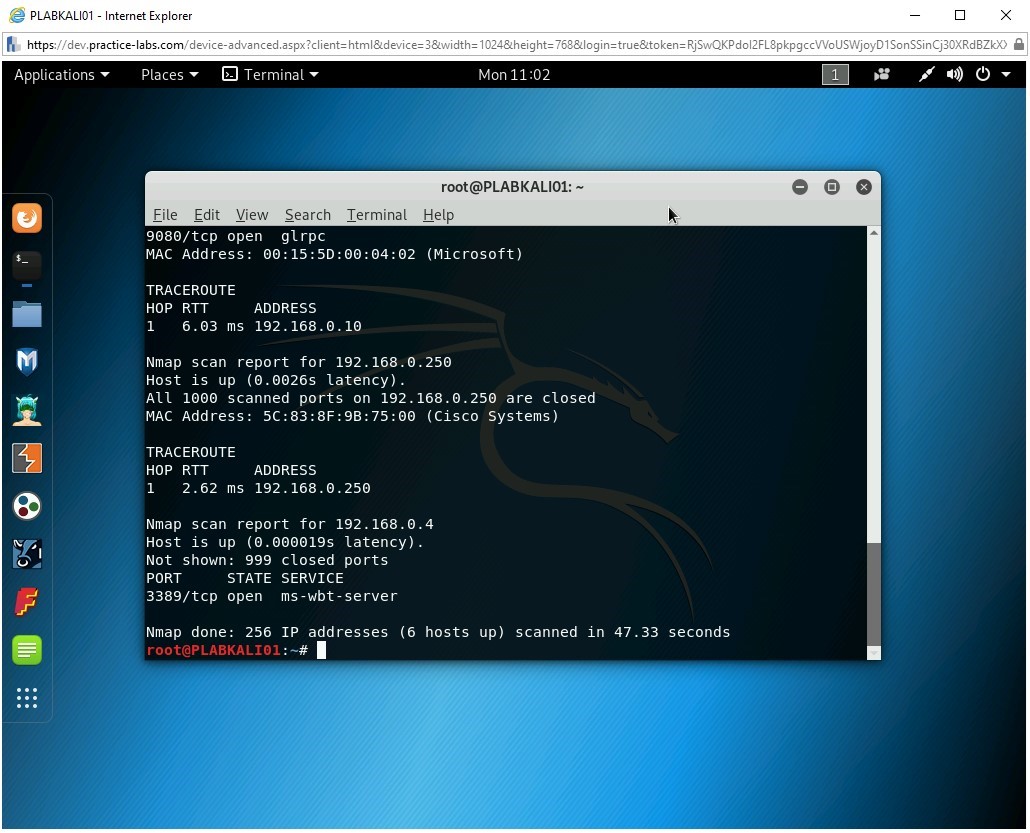

Bạn cũng có thể theo dõi đường dẫn giữa hệ thống của mình và từng máy chủ đang hoạt động trên mạng. Để thực hiện việc này, hãy nhập lệnh sau:

nmap --traceroute 192.168.0.0/24

Nhấn Enter .

Lưu ý đầu ra của lệnh. Trong đầu ra, các bước nhảy từ hệ thống của bạn đến các hệ thống trên mạng được hiển thị. Vì nó nằm trong cùng một mạng con IP, nên có một bước nhảy duy nhất. Đầu ra cũng hiển thị các cổng đang mở trên mỗi hệ thống trực tiếp.

Bước 6

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn cũng có thể quét các máy chủ trực tiếp trên mạng bằng dải địa chỉ IP. Để thực hiện việc này, hãy nhập lệnh sau:

nmap 192.168.0.1-4

Nhấn Enter .

Kết quả của lệnh được hiển thị. Lưu ý rằng chỉ có bốn máy chủ được liệt kê trong quá trình quét. Không có bất kỳ tham số nào, lệnh nmap sẽ quét các hệ thống đang hoạt động và các cổng đang mở.

Bước 7

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn cũng có thể sử dụng ký tự đại diện để quét một dải IP. Để thực hiện việc này, hãy nhập lệnh sau:

nmap 192.168.0.*

Nhấn Enter .

Lưu ý đầu ra của lệnh. Nó đã tìm kiếm tất cả các hệ thống trực tiếp trong mạng con gồm 256 địa chỉ IP.

Cảnh báo : Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 2 – Thực hiện quét Khám phá

Quét khám phá được sử dụng để xác định các máy chủ trực tiếp trên mạng. Có nhiều phương pháp khác nhau có thể được sử dụng để quét khám phá. Một số trong số này là:

- Sử dụng quét ping

- Sử dụng ARP quét

- Sử dụng quét cổng

Trong nhiệm vụ này, bạn sẽ học cách thực hiện các kiểu quét khám phá khác nhau. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo rằng bạn đã kết nối với PLABKALI01 và cửa sổ đầu cuối đang mở.

Xóa màn hình bằng cách nhập lệnh sau:

clear

Sử dụng ping để khám phá máy chủ lưu trữ là một phương pháp phổ biến.

Nhập lệnh sau:

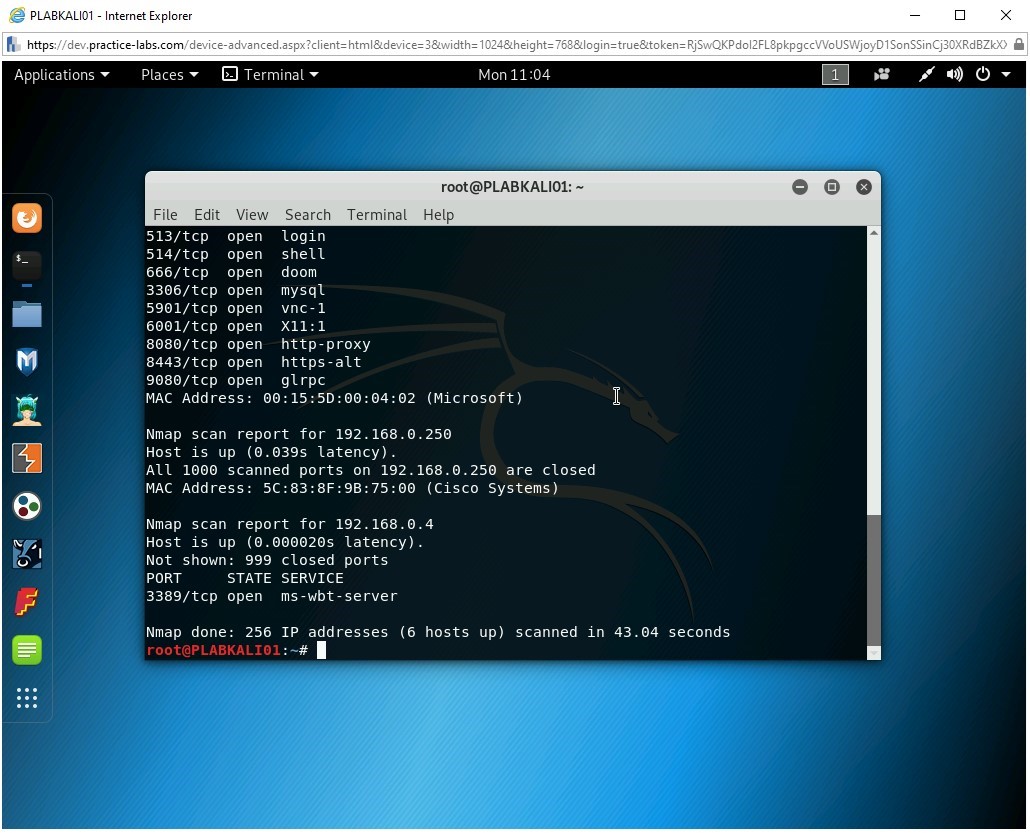

nmap -sP 192.168.0.0/24

Nhấn Enter .Lưu ý : Một số hệ thống có tường lửa chạy chặn các lệnh ping và do đó, việc phát hiện một máy chủ sử dụng ping có thể không thành công.

Lưu ý đầu ra của lệnh. Khi bạn thực hiện lệnh này, nó sẽ gửi một thông báo ICMP REQUEST đến mọi địa chỉ IP. Các máy chủ phản hồi thông báo ICMP REQUEST được coi là còn sống và được liệt kê trong đầu ra. Đầu ra lệnh này không liệt kê các máy chủ không phản hồi.

Bước 2

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn cũng có thể gửi các yêu cầu ARP đến các máy chủ trên một mạng con nhất định và nếu hệ thống đích phản hồi các yêu cầu này thì điều đó có nghĩa là nó vẫn còn tồn tại. Phương pháp này, không giống như phương pháp quét Ping, thường không bị tường lửa chặn. Do đó, bạn có khả năng nhận được một kết quả tốt hơn.

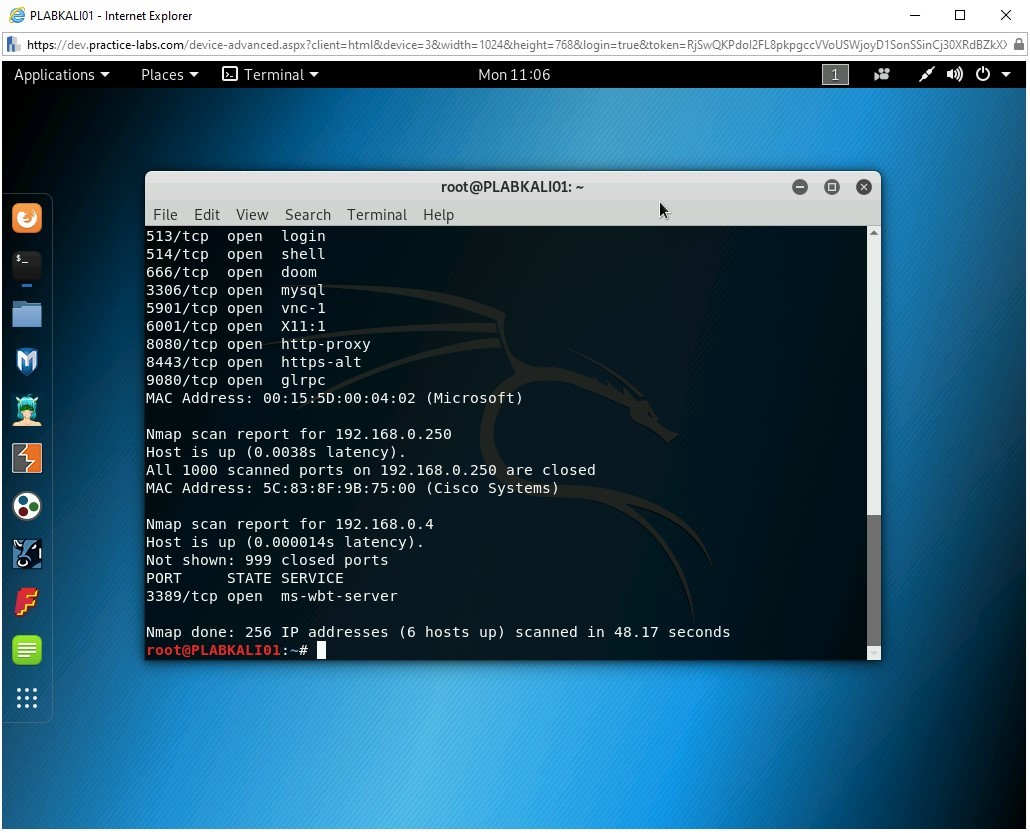

Để gửi yêu cầu ARP đến mạng con 192.168.0.0/24 , hãy nhập lệnh sau:

nmap -PR 192.168.0.0/24

Nhấn Enter .

Lưu ý kết quả của lệnh này. Với tham số -PR , lệnh nmap đã quét 256 địa chỉ IP và tìm thấy 6 máy chủ đang hoạt động. Các cổng mở cũng được liệt kê.Lưu ý : Bạn có thể quét tìm các máy chủ trực tiếp mà không cần phát hiện các cổng đang mở. Để thực hiện việc này, bạn có thể sử dụng lệnh sau: nmap -sn 192.168.0.0/24 .

Bước 3

Xóa màn hình bằng cách nhập lệnh sau:

clear

Bạn cũng có thể quét các cổng đang mở để phát hiện trạng thái hệ thống. Điều này có thể hữu ích khi hệ thống đã bật tường lửa hoặc hệ thống nằm trong mạng con hoặc mạng khác. Khi bạn cố gắng phát hiện các cổng, hệ thống sẽ phản hồi yêu cầu. Nhập lệnh sau:

nmap -p 80 192.168.0.0/24

Nhấn Enter .

Kết quả của lệnh này được hiển thị. Lưu ý rằng bảy máy chủ được quét, nhưng một máy chủ, 192.168.0.2 , đang chạy một máy chủ Web.Lưu ý : Với tham số -p, bạn có thể quét nhiều hơn một cổng. Ví dụ: bạn có thể sử dụng lệnh sau: nmap -p 22, 23, 80, 139, 445, 3389 192.168.0.0/24 . Mỗi số cổng cần được phân tách bằng dấu phẩy.

Bước 4

Bạn cũng có thể gửi thông báo SYN đến một cổng cụ thể trên mạng con để phát hiện các hệ thống đang hoạt động. Để thực hiện việc này, hãy nhập lệnh sau:

nmap -sn -PS80 192.168.0.0/24

Nhấn Enter .

Kết quả của lệnh này được hiển thị. Lưu ý rằng sáu máy chủ được tìm thấy đang hoạt động trong mạng con này.

Cảnh báo : Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 3 – Thực hiện quét cổng

Sử dụng phương pháp quét cổng, bạn có thể xác định cổng TCP hoặc UDP đang được sử dụng. Bạn có thể quét toàn bộ phạm vi cổng, từ 1 đến 65535 hoặc có thể quét các cổng cụ thể. Khi quét các cổng, bạn cần lưu ý rằng có thể có các trạng thái khác nhau của cổng:

Mở : Một ứng dụng đang lắng nghe các kết nối trên cổng này.

Đã đóng : Đã nhận được tin nhắn nhưng không có ứng dụng nào đang nghe trên cổng.

Đã lọc : Không nhận được tin nhắn và không thể xác định trạng thái của cổng. Trạng thái này xảy ra khi một số loại lọc đang được sử dụng trên cổng.

Chưa lọc : Đã nhận được tin nhắn nhưng không thể xác định trạng thái của cổng.

Mở / Lọc : Cổng đã được lọc hoặc đang mở, nhưng Nmap không thể xác định trạng thái.

Đã đóng / Đã lọc : Cổng đã được lọc hoặc đã đóng, nhưng Nmap không thể xác định trạng thái.

Để sử dụng tính năng quét cổng, hãy thực hiện các bước sau:

Bước 1

Đảm bảo rằng bạn đã kết nối với PLABKALI01 và cửa sổ đầu cuối đang mở.

Xóa màn hình bằng cách nhập lệnh sau:

clear

Một trong những phương pháp đơn giản nhất là nhắm mục tiêu hệ thống bằng lệnh nmap mà không sử dụng bất kỳ tham số nào. Để thực hiện việc này, hãy nhập lệnh sau:

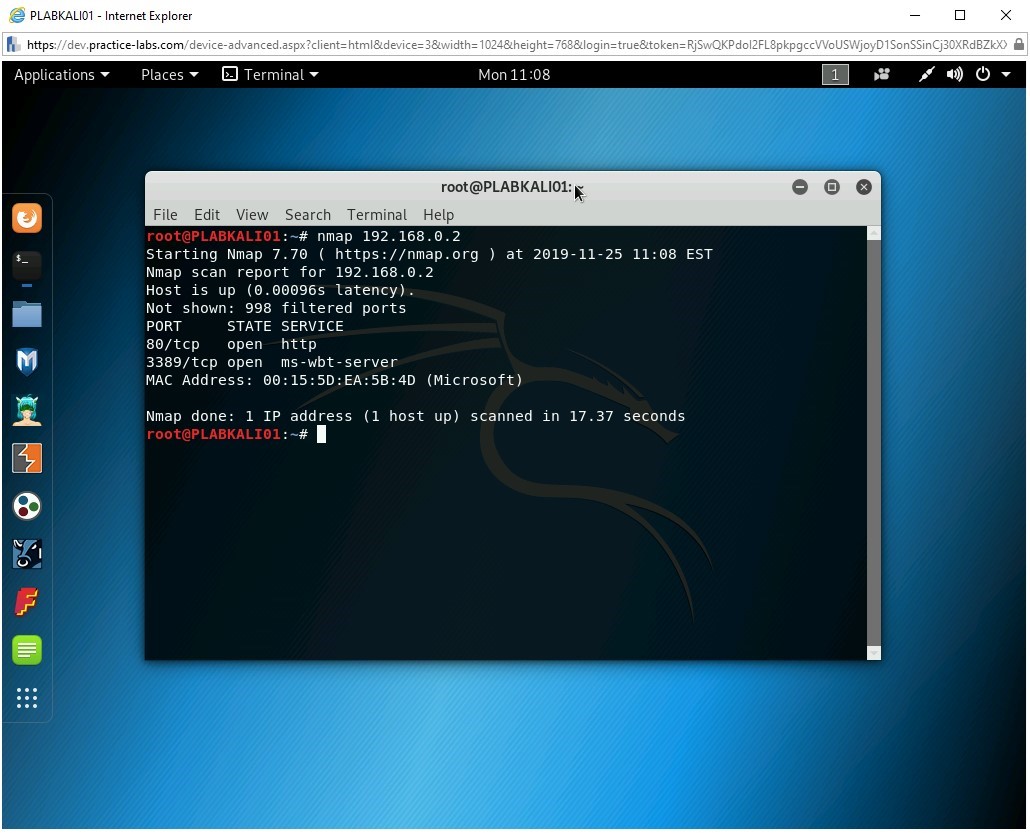

nmap 192.168.0.2

Nhấn Enter .

Kết quả của lệnh này được hiển thị. Lưu ý rằng 192.168.0.2 có hai cổng đang mở, đó là 80 và 3389 .

Bước 2

Xóa màn hình bằng cách nhập lệnh sau:

clear

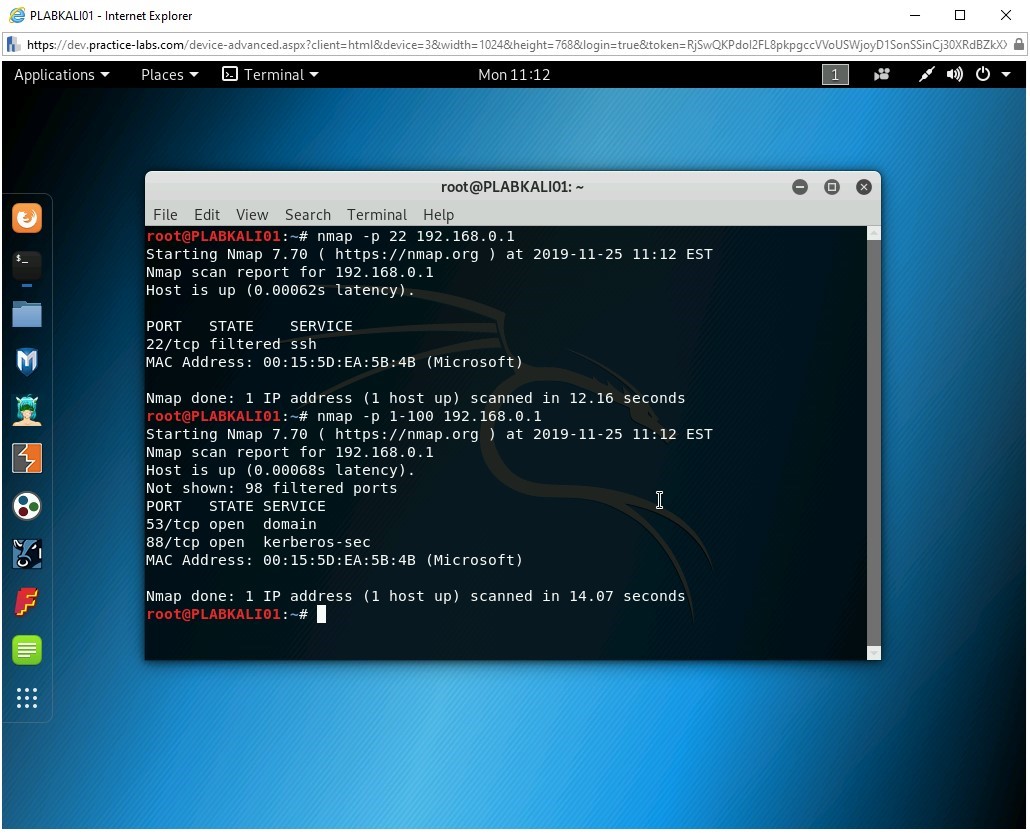

Bạn có thể quét tìm một cổng trên máy chủ. Để thực hiện việc này, hãy nhập lệnh sau:

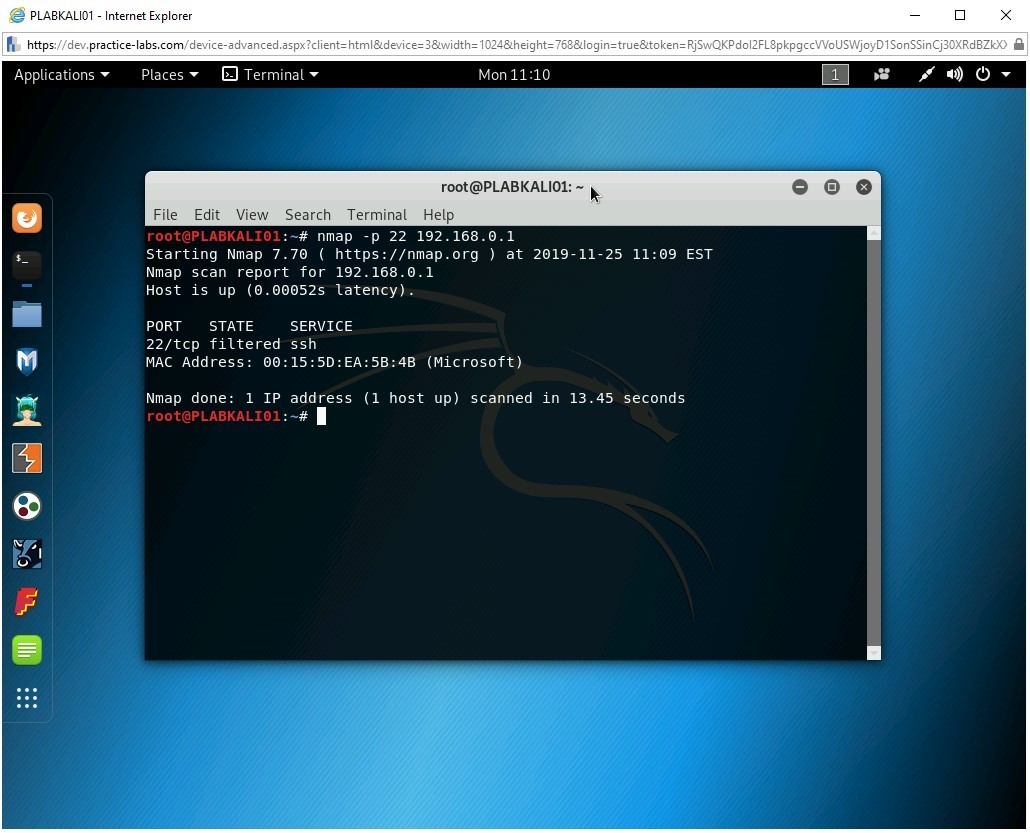

nmap -p 22 192.168.0.1

Nhấn Enter .

Kết quả của lệnh này được hiển thị. Lưu ý rằng trạng thái của cổng được đặt thành bộ lọc.

Bước 3

Hãy thử quét tìm phạm vi cổng trên 192.168.0.1 , đó là bộ điều khiển miền. Để thực hiện việc này, hãy nhập lệnh sau:

nmap -p 1-100 192.168.0.1

Nhấn Enter .

Chú ý rằng lệnh đã được thực hiện thành công. Đầu ra hiển thị rằng có 98 cổng được lọc và hai cổng đang mở, là 53 và 88 .

Bước 4

Xóa màn hình bằng cách nhập lệnh sau:

clear

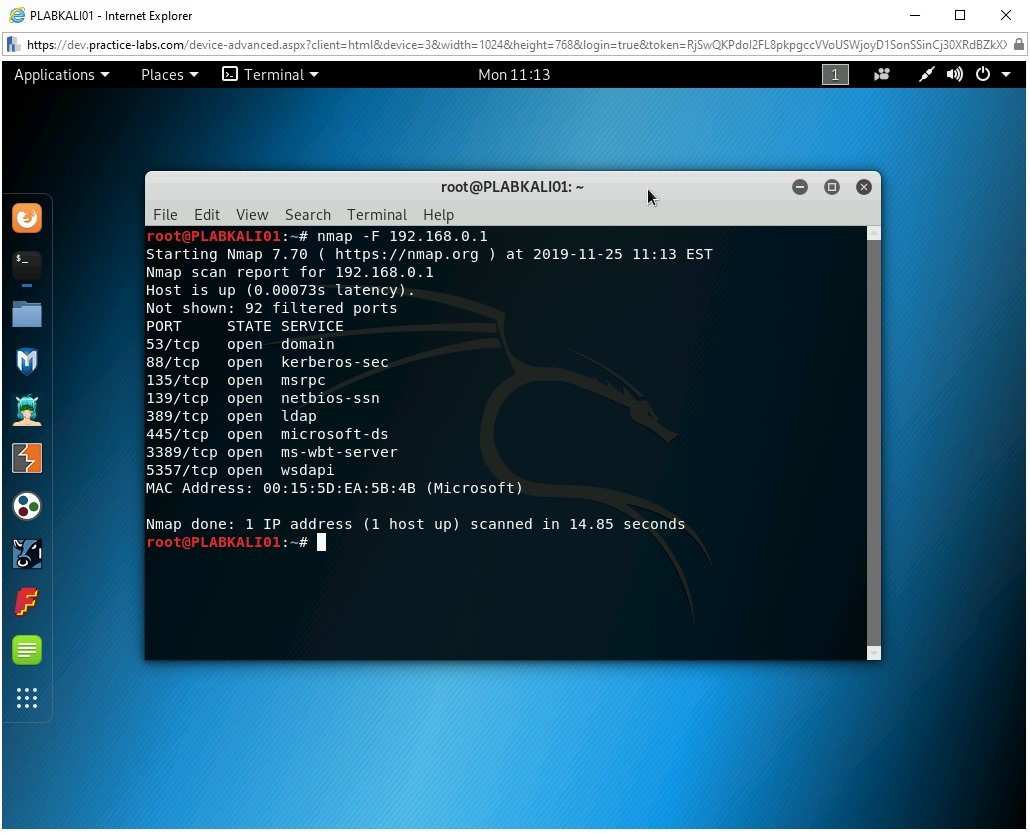

Quét nhanh sẽ quét 100 cổng phổ biến trên một hệ thống nhất định. Để thực hiện việc này, hãy nhập lệnh sau:

nmap -F 192.168.0.1

Nhấn Enter .

Kết quả của lệnh này được hiển thị. Lưu ý rằng đầu ra của lệnh này khác với lệnh trước đó. Nó hiển thị 92 cổng được lọc và 8 cổng đang mở. Đầu ra khác nhau vì quá trình quét nhanh sử dụng 100 cổng phổ biến nhất.

Bước 5

Xóa màn hình bằng cách nhập lệnh sau:

clear

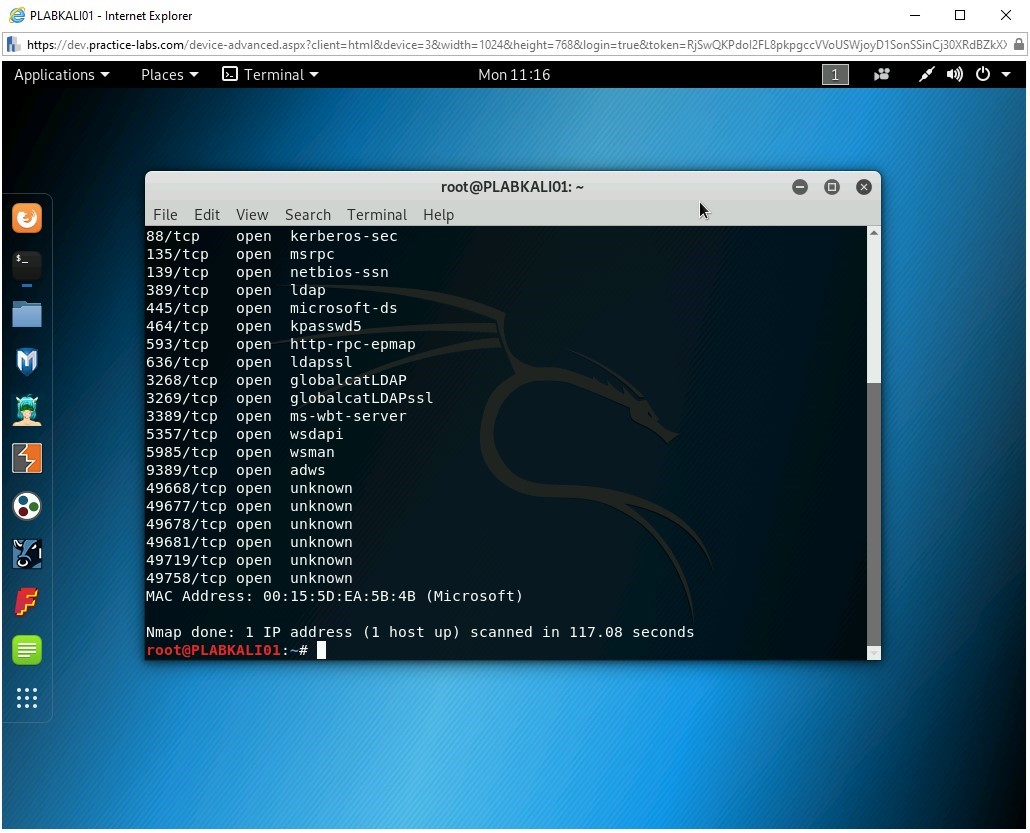

Bây giờ bạn sẽ quét tìm 65535 cổng trên hệ thống. Để thực hiện việc này, hãy nhập lệnh sau:

nmap -p- 192.168.0.1

Nhấn Enter .Lưu ý : Lệnh này sẽ mất một lúc để tạo đầu ra.

Kết quả của lệnh này được hiển thị. Lưu ý rằng mất gần hai phút để tạo đầu ra do số lượng cổng được quét. Nó tìm thấy một số cổng mở trên bộ điều khiển miền, là 192.168.0.1.

Bước 6

Xóa màn hình bằng cách nhập lệnh sau:

clear

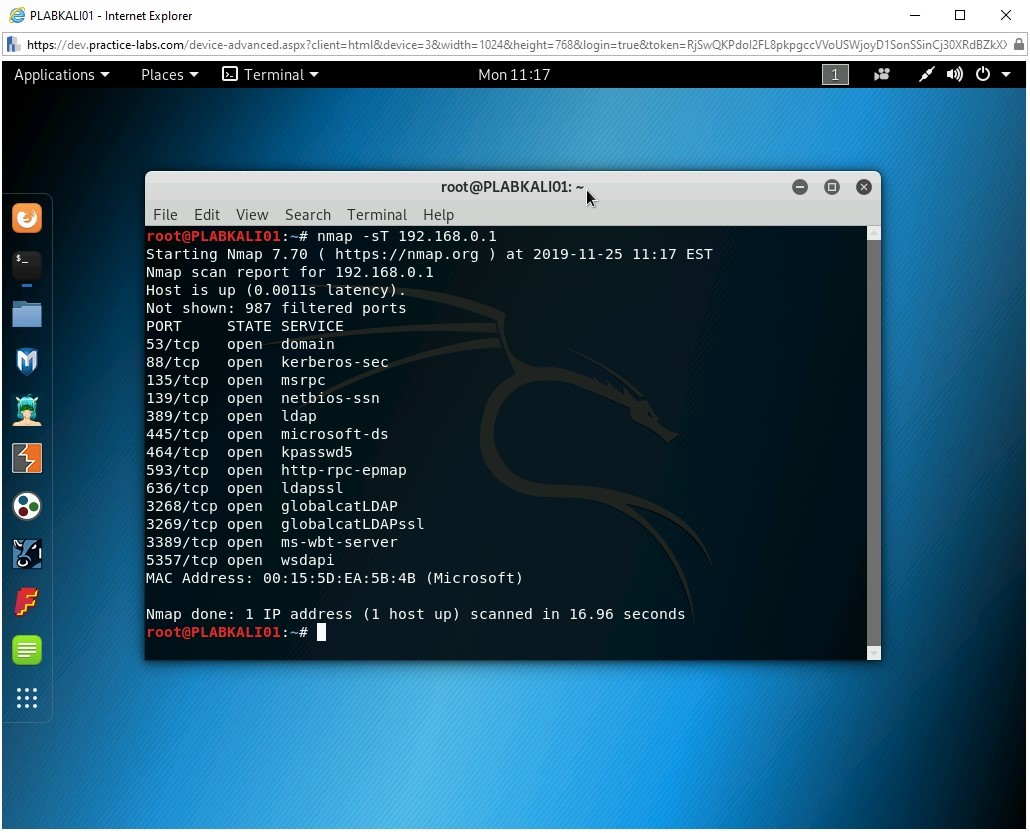

Tiếp theo, bạn sẽ thực hiện quét cổng bằng kết nối TCP . Nhập lệnh sau:

nmap -sT 192.168.0.1

Nhấn Enter .

Chú ý đầu ra. Lệnh này đã quét 1000 cổng. Có 987 cổng lọc và 13 cổng mở.

Bước 7

Xóa màn hình bằng cách nhập lệnh sau:

clear

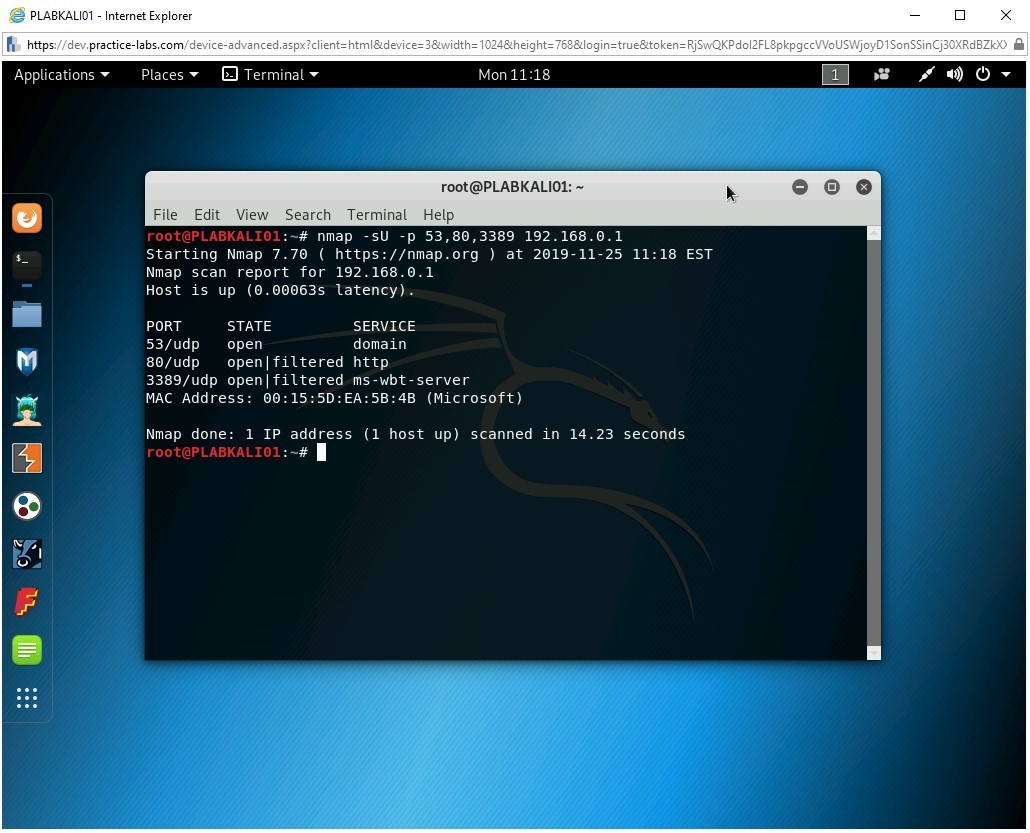

Hãy chỉ quét các cổng UDP chọn lọc . Nhập lệnh sau:

nmap -sU -p 53,80,3389 192.168.0.1

Nhấn Enter .Lưu ý : Không nhập khoảng trắng sau dấu phẩy khi liệt kê các cổng. Nếu bạn làm vậy, Nmap coi đó là địa chỉ IP và sẽ cố gắng tìm đường đến số cổng.

Kết quả của lệnh này được hiển thị. Lưu ý rằng chỉ có cổng NTP , 123 , đang mở. Hai cổng còn lại được lọc.

Bước 8

Xóa màn hình bằng cách nhập lệnh sau:

clear

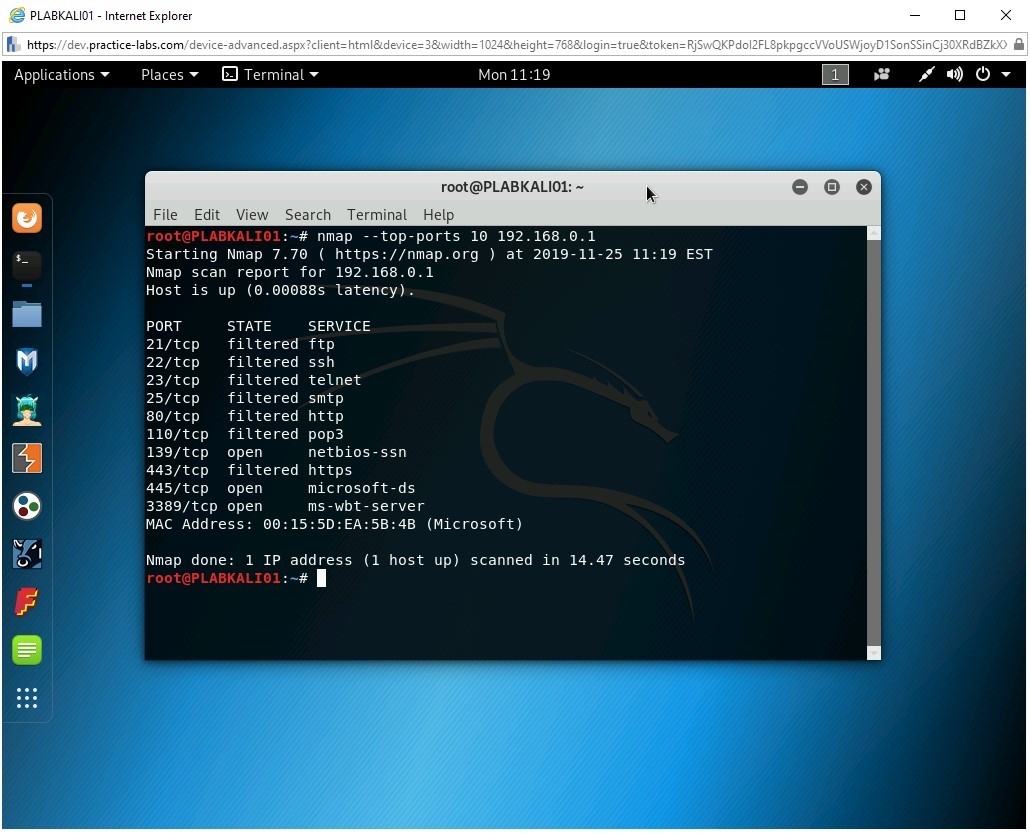

Bạn cũng có thể sử dụng tham số –top-port với một số cụ thể để tìm các cổng. Để thực hiện việc này, hãy nhập lệnh sau:

nmap --top-ports 10 192.168.0.1

Nhấn Enter .

Lưu ý rằng 10 cổng được sử dụng hàng đầu được liệt kê dưới dạng đầu ra với trạng thái hiện tại của chúng.

Cảnh báo : Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 4 – Đánh dấu hệ điều hành

Lấy dấu vân tay hệ điều hành còn được gọi là lấy biểu ngữ. Với sự trợ giúp của dấu vân tay, bạn có thể xác định loại hệ điều hành và phiên bản của hệ điều hành trên hệ thống từ xa. Chủ yếu có hai loại dấu vân tay:

Hoạt động

Nmap chứa một danh sách các hệ điều hành. Khi bạn thực hiện một lệnh để xác định hệ điều hành của máy chủ từ xa, các gói tin sẽ được gửi đến máy chủ từ xa và phản hồi sẽ được nhận, được so sánh với danh sách hệ điều hành. Sau đó Nmap cung cấp kết quả phù hợp nhất.

Dưới đây là một số lệnh nmap để lấy dấu vân tay hệ điều hành:

Để tạo vân tay cho một hệ thống từ xa, hãy nhập lệnh sau:

nmap -O 192.168.0.3

Các -O tham số cung cấp nhiều lựa chọn hơn để phát hiện hệ điều hành. Bạn có thể chọn bỏ qua các máy chủ chưa được thiết lập và đang chạy và chỉ quét hệ điều hành trên máy chủ trực tiếp.

Để thực hiện việc này, hãy nhập lệnh sau:

nmap -O --osscan-limit 192.168.0.0/24

Bạn cũng có thể sử dụng tùy chọn –osscan-đoán với tham số -O . Nó sẽ cố gắng phát hiện hệ điều hành. Nếu nó không thể làm như vậy, thì nó sẽ cung cấp chữ ký gần nhất có thể. Nó thực hiện phát hiện tích cực hệ điều hành.

Để thực hiện việc này, hãy nhập lệnh sau:

nmap -O --osscan-guess 192.168.0.3

Khi bạn thực hiện quét hệ điều hành, Nmap, theo mặc định, sẽ cố gắng phát hiện tên và phiên bản năm lần. Tuy nhiên, để tăng tốc quá trình, bạn có thể giới hạn số lần thử.

Để thực hiện việc này, hãy nhập lệnh sau:

nmap -O --max-os-tries 2 192.168.0.5

Bạn cũng có thể sử dụng tham số -A với lệnh nmap để thực hiện lấy dấu vân tay.

Để thực hiện việc này, hãy nhập lệnh sau:

nmap -A 192.168.0.6

Bị động

Lấy dấu vân tay thụ động có thể được thực hiện theo nhiều cách khác nhau. Ví dụ: bạn có thể nhận được rất nhiều chi tiết từ các thông báo lỗi, có thể chứa thông tin, chẳng hạn như loại hệ điều hành và máy chủ. Đánh hơi lưu lượng mạng cũng có thể hữu ích trong việc xác định hệ điều hành.

Để tạo vân tay cho hệ thống, hãy thực hiện các bước sau:

Bước 1

Đảm bảo rằng bạn đã kết nối với PLABKALI01 và cửa sổ đầu cuối đang mở.

Xóa màn hình bằng cách nhập lệnh sau:

clear

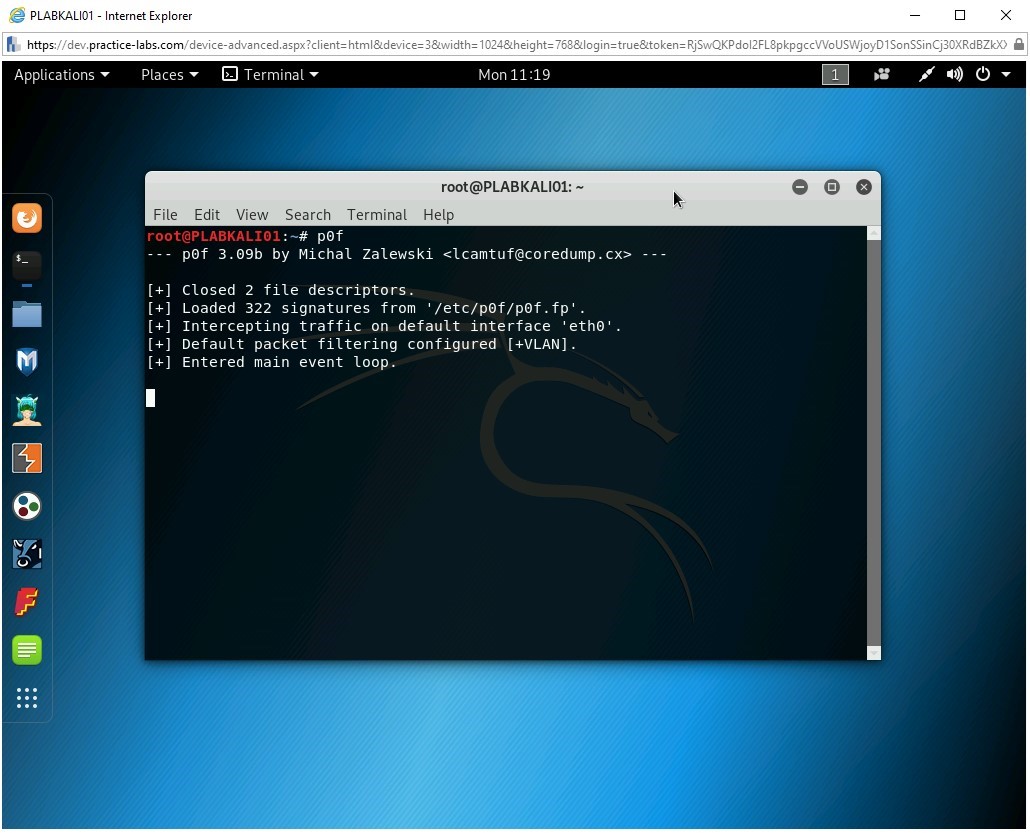

Ngoài Nmap, bạn cũng có thể sử dụng một công cụ khác có tên p0f để lấy dấu vân tay hệ điều hành. Nó là một công cụ tốt để tìm ra hệ điều hành của một Trang web. Để sử dụng công cụ p0f, hãy nhập lệnh sau:

p0f

Nhấn Enter .Lưu ý : Bạn có thể sử dụng lệnh p0f với -i <interface_name> để sử dụng giao diện cụ thể trên hệ thống của bạn. Ví dụ, bạn có thể sử dụng eth0 -i eth0.

Lưu ý rằng công cụ p0f đã khởi động nhưng hiện không làm gì cả. Nó có 322 chữ ký được lưu trong tệp /etc/p0f/p0f.fp . Nó cũng đề cập rằng nó đang sử dụng giao diện eth0.

Bước 2

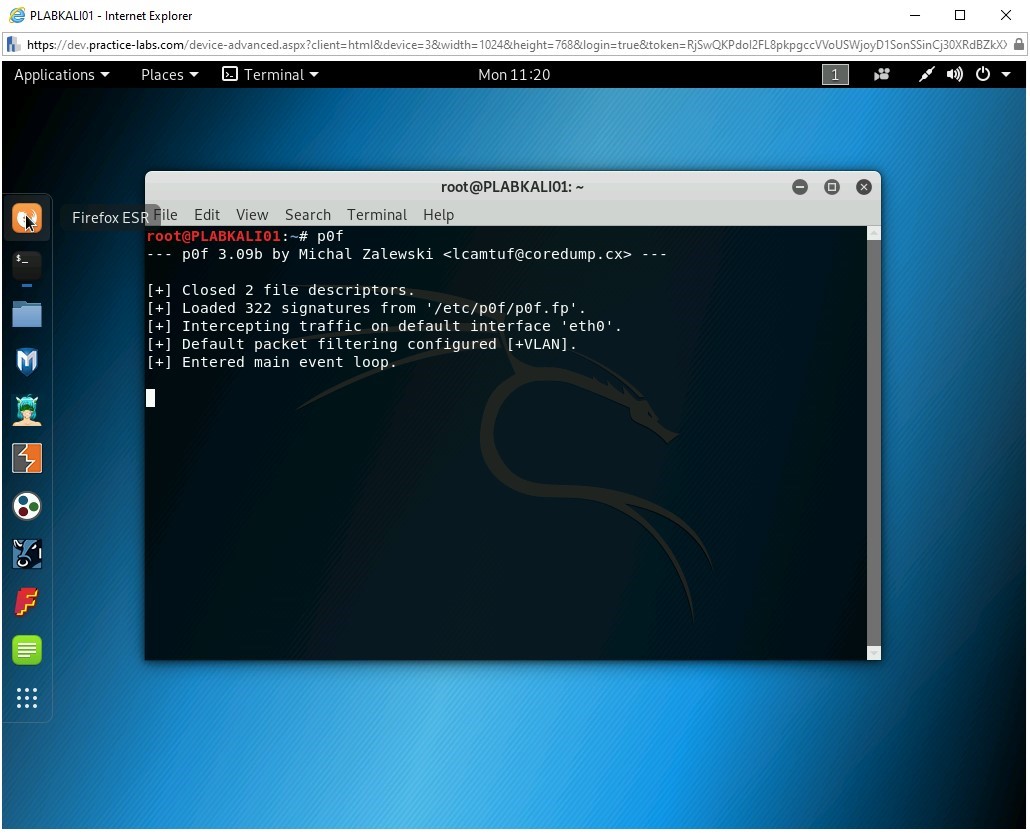

Tiếp theo, bạn cần mở một trang web. Hãy mở Firefox từ khung bên trái.

Nhấp vào biểu tượng Firefox ESR .

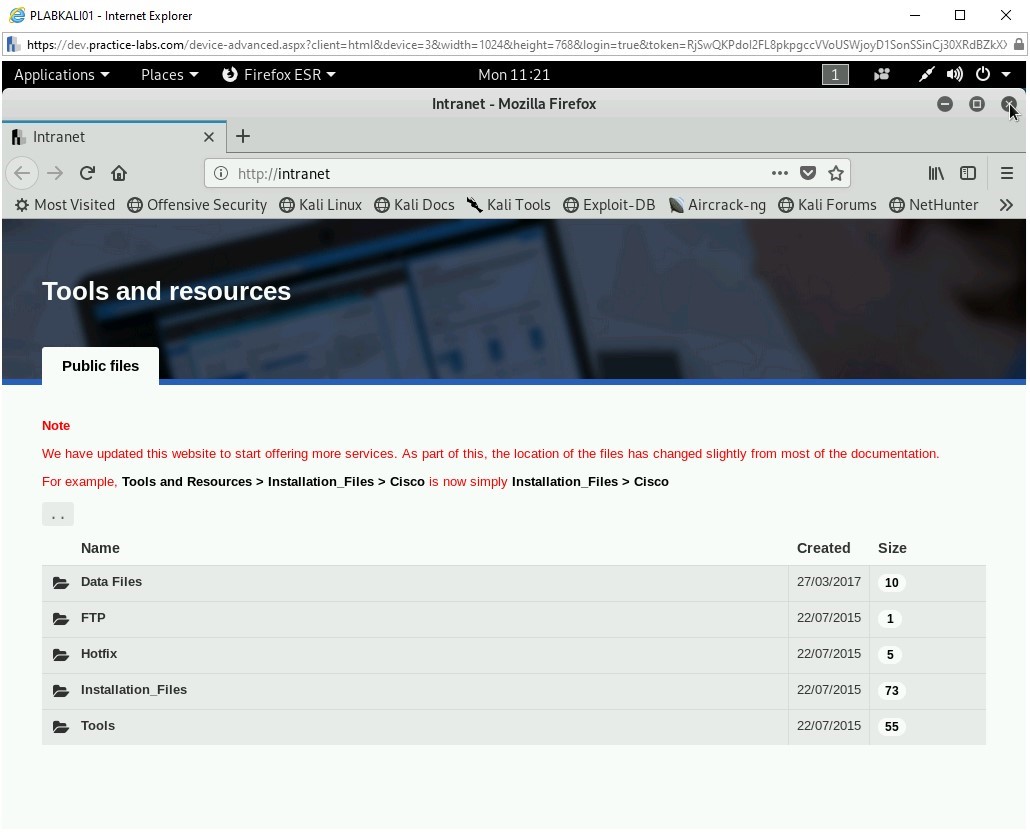

Lưu ý rằng trang web mạng nội bộ mặc định đã được tải.

Đóng cửa sổ Firefox .

Bước 3

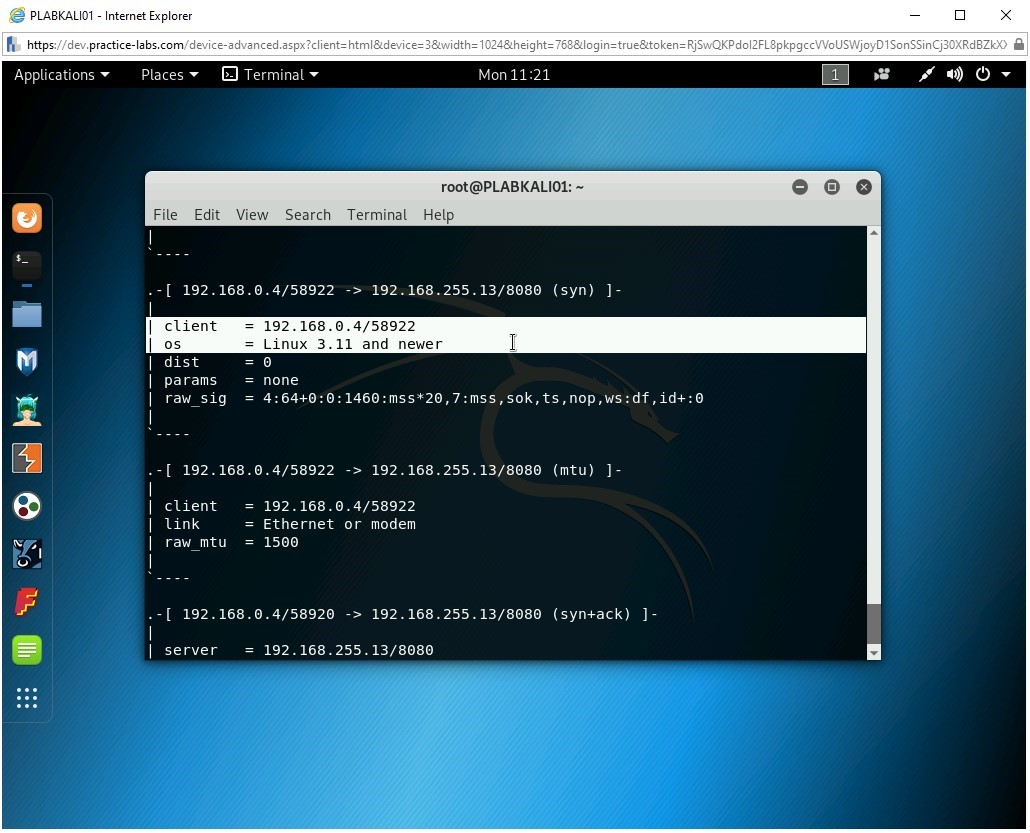

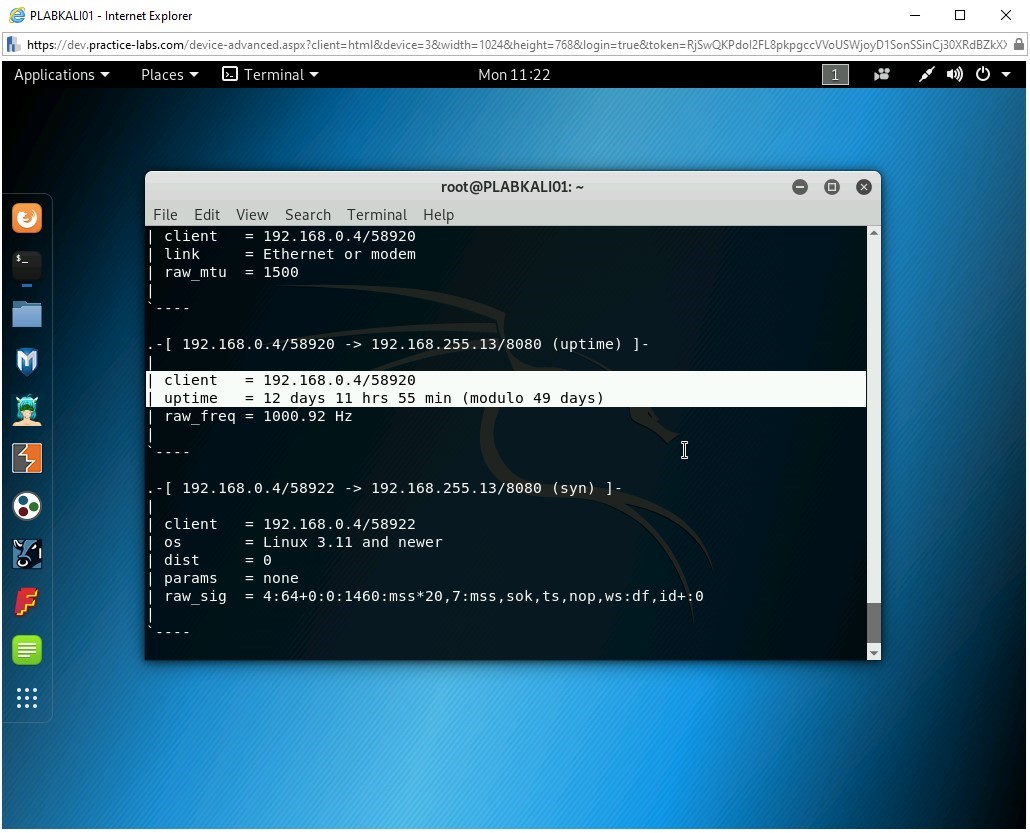

p0f đã bắt đầu thu thập nhiều dữ liệu. Nhấn Ctrl + C để dừng công cụ p0f.

Nó đã phát hiện ra rằng hệ điều hành là Linux.

Cuộn lên và để ý rằng nó cũng đã xác định thời gian hoạt động cho Webserver.

Lưu ý : Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 5 – Thực hiện thăm dò dịch vụ

Sử dụng Nmap, bạn có thể tìm thấy rất nhiều thông tin chi tiết về các dịch vụ đang chạy và số phiên bản của chúng. Trong nhiệm vụ này, bạn sẽ tìm hiểu về dịch vụ thăm dò.

Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo rằng bạn đã kết nối với PLABKALI01 và cửa sổ đầu cuối đang mở.

Xóa màn hình bằng cách nhập lệnh sau:

clear

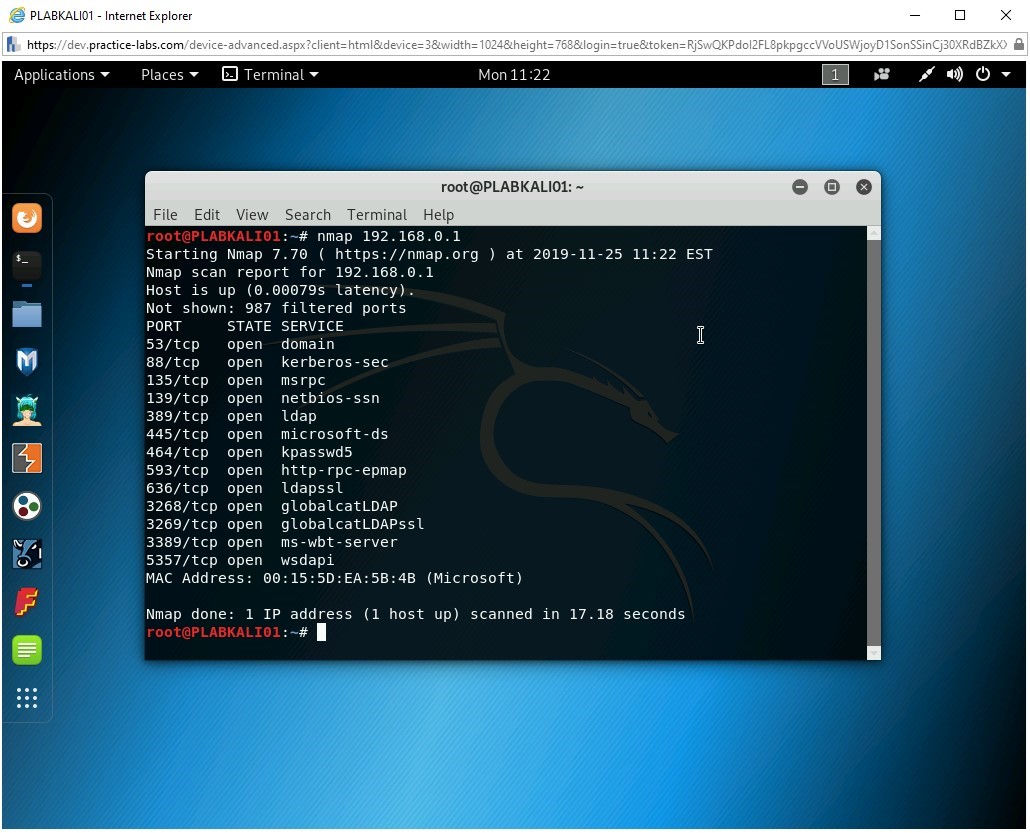

Để kiểm tra các cổng đang mở trên hệ thống, hãy nhập lệnh sau:

nmap 192.168.0.1

Nhấn Enter .

Lưu ý kết quả hiển thị một số cổng đang mở trên 192.168.0.1 .

Bước 2

Xóa màn hình bằng cách nhập lệnh sau:

clear

Tiếp theo, hãy kiểm tra phiên bản của các dịch vụ trên các cổng đang mở trên 192.168.0.1 .

Nhập lệnh sau:

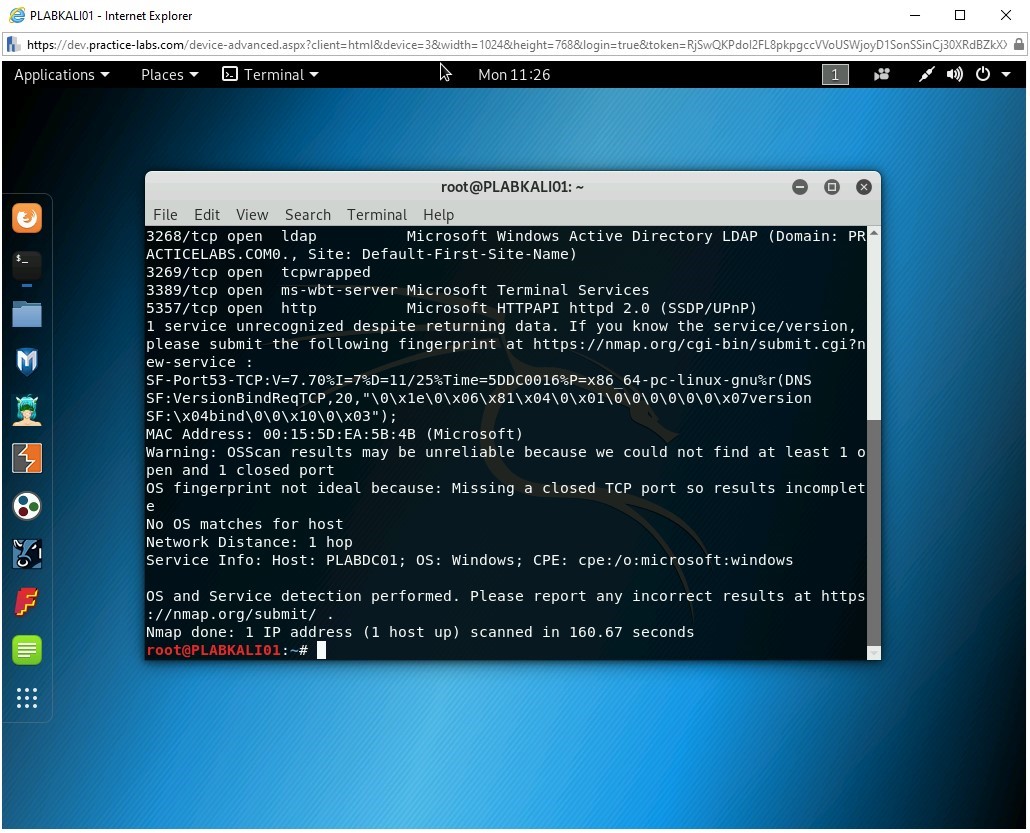

nmap -sV -O 192.168.0.1

Nhấn Enter .

Kết quả hiển thị số phiên bản của hầu hết các dịch vụ.

Đóng cửa sổ đầu cuối .

Bài tập 3 – Thực hiện trinh sát thụ động trong mạng

Thu thập thông tin là rất quan trọng trong việc hack đạo đức. Nếu không thu thập thông tin, những kẻ tấn công có thể không biết chính xác mục tiêu và chiến lược sử dụng.

Những kẻ tấn công thường sử dụng trí thông minh nguồn mở (OSINT) để lấy thông tin công khai.

Nhiều nơi khác nhau có thể chứa thông tin hữu ích:

- Cơ sở dữ liệu Whois

- Trang web của Target

- Thực hiện quét mạng xã hội

- Kết quả tìm kiếm của Google

- Thông tin DNS

- Đánh giá các blog, diễn đàn công khai và trang web

- Tìm kiếm cơ sở dữ liệu vi phạm về mục tiêu

- Tìm kiếm DarkWeb về mục tiêu

Một công cụ, chẳng hạn như Maltego, giúp bạn cung cấp thông tin chi tiết về trang web.

Trong bài tập này, bạn sẽ tìm hiểu về trinh sát thụ động đối với các lỗ hổng trong mạng.

Kết quả học tập

Sau khi hoàn thành bài tập này, bạn sẽ có thể:

- Sử dụng Trang web WHOis

- Khai thác mạng xã hội

- Sử dụng SHODAN

- Sử dụng Cơ sở dữ liệu Hacking của Google

- Thực hiện truy vấn DNS

- Sử dụng theHarvester

- Tạo tài khoản e-mail tạm thời

- Sử dụng Maltego

- Sử dụng trang web AnyWho

Thiết bị của bạn

Bạn sẽ sử dụng các thiết bị sau trong phòng thí nghiệm này. Vui lòng bật nguồn thiết bị này.

- PLABDC01 – (Windows Server 2019 – Máy chủ miền)

- PLABDM01 – (Windows Server 2019 – Thành viên miền

- PLABWIN10 – (Windows 10 – Máy trạm)

- PLABKALI01 – (Kali 2019.2 – Máy trạm Linux Kali)

Nhiệm vụ 1 – Sử dụng Trang web WHOis

Trang web WHOis trả về thông tin về tên miền. Ví dụ: nếu bạn nhập một tên miền, chẳng hạn như Practice-labs.com, WHOis sẽ trả về tên và địa chỉ của chủ sở hữu miền, trong trường hợp này là Practice Labs. Bạn cũng có thể sử dụng lệnh whois trong Kali Linux.

Sử dụng lệnh này, bạn có thể tìm hiểu thông tin về miền, chẳng hạn như:

- Nhà đăng ký

- Tên máy chủ

- Máy chủ WHOis

- URL giới thiệu

- Dải địa chỉ IP

Bạn có thể tìm hiểu nhiều thông tin về một miền cụ thể. Thông tin này có thể được sử dụng thêm để tấn công một miền cụ thể hoặc một máy chủ.Quan trọng: Đây là một trang web trực tiếp. Do đó, kết quả tìm kiếm có thể khác nhau.

Để sử dụng Trang web WHOis, hãy thực hiện các bước sau:

Bước 1

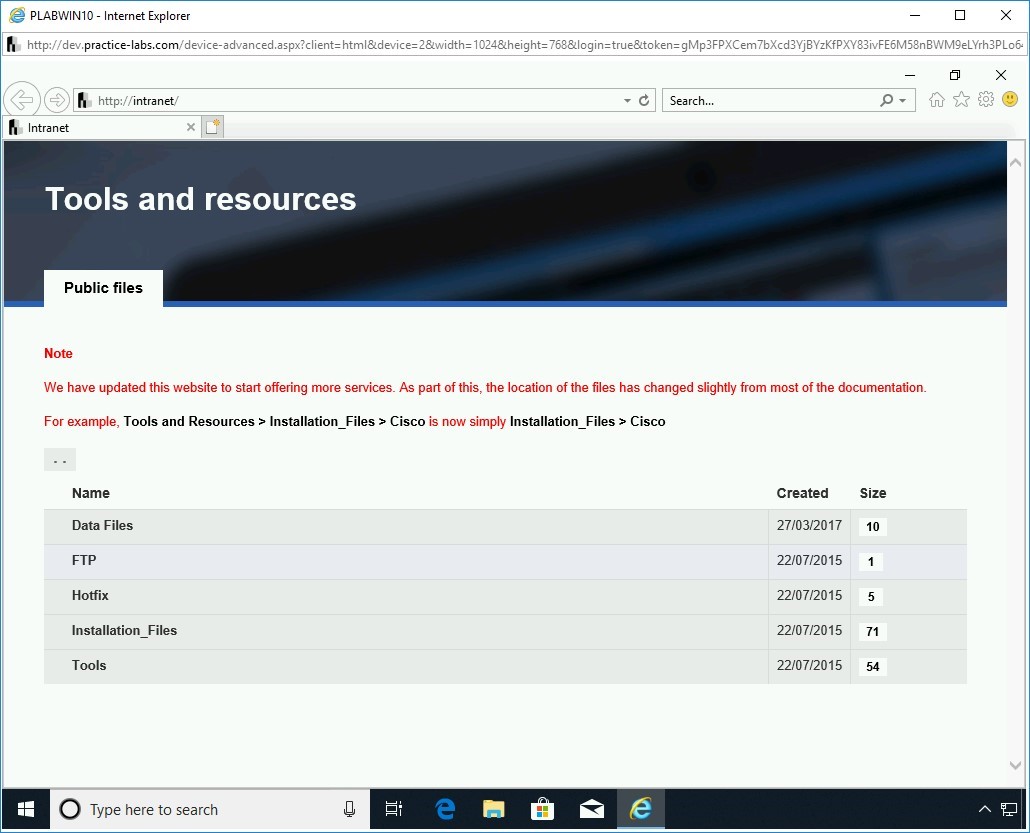

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 .

Bước 2

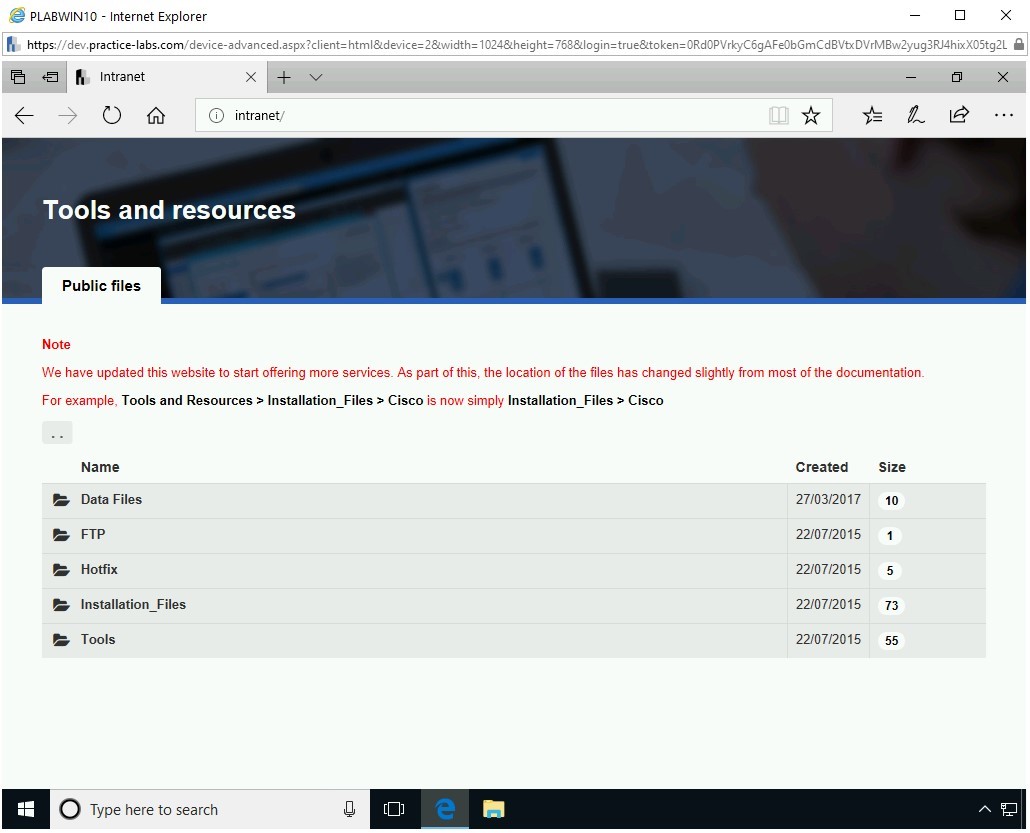

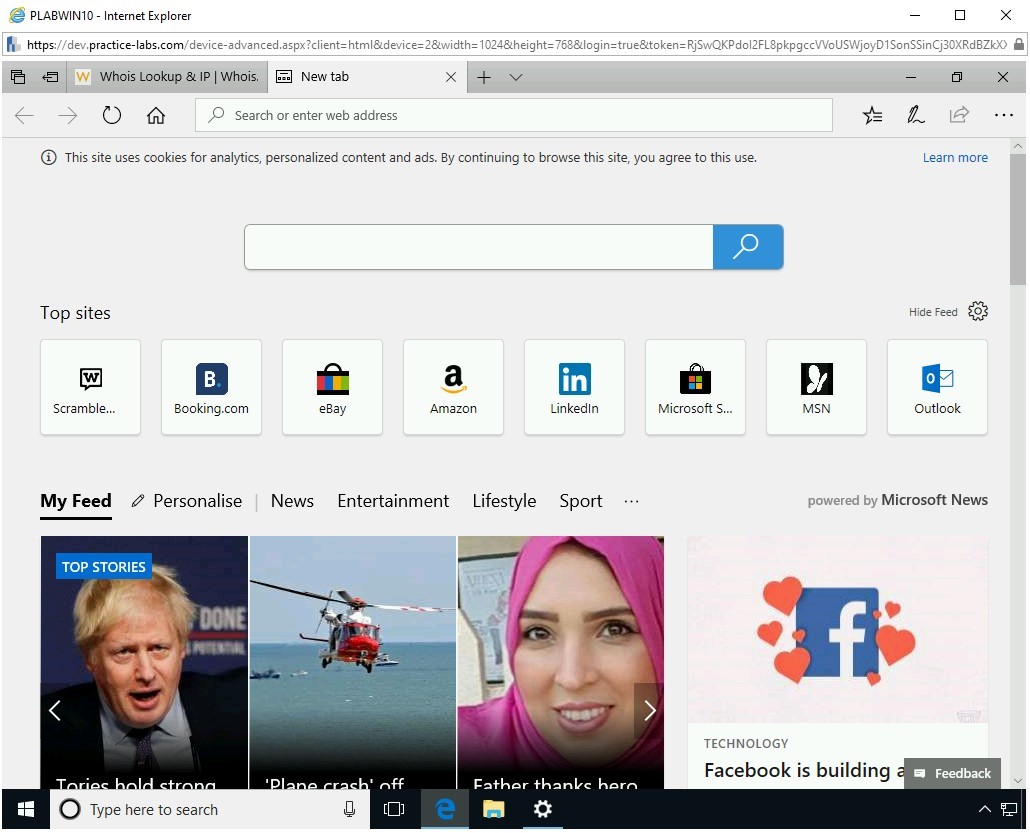

Từ thanh tác vụ, nhấp vào biểu tượng Microsoft Edge .

Bước 3

Các Microsoft Edge cửa sổ được hiển thị. Trong cửa sổ Microsoft Edge , trang chủ mặc định, là Mạng nội bộ của Phòng thí nghiệm Thực hành , được hiển thị.

Bước 4

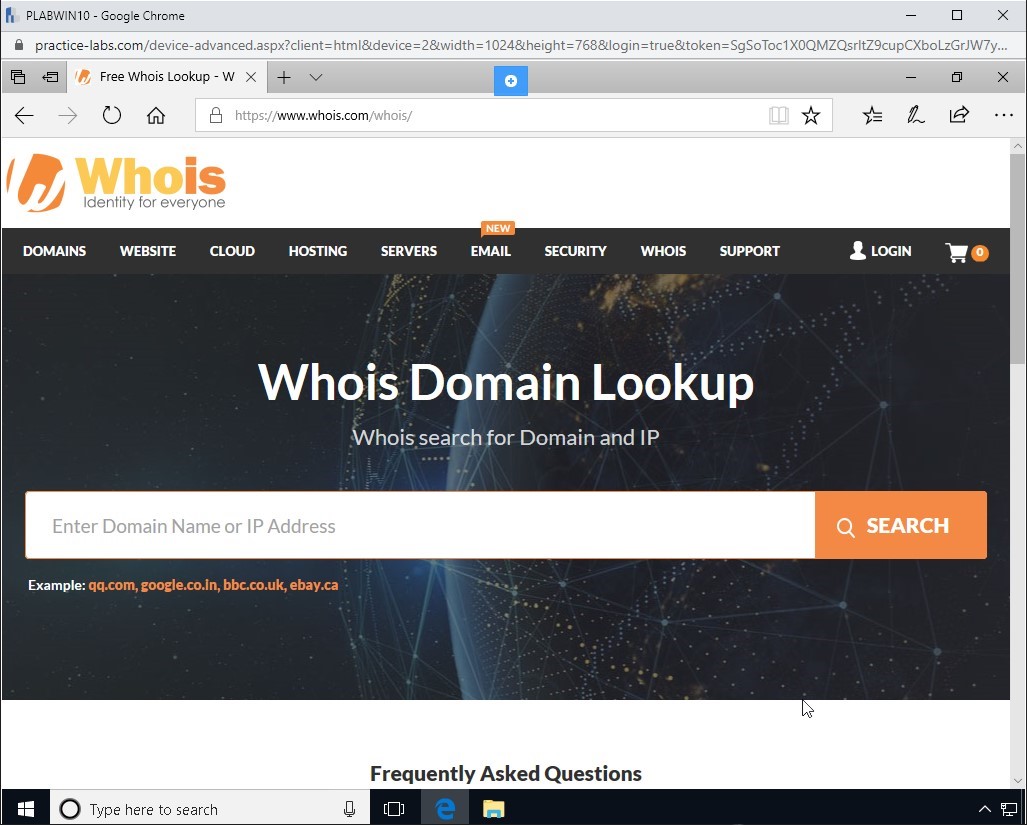

Trong thanh địa chỉ, nhập URL sau:

https://whois.com/whois/

Nhấn Enter .

Trang web Whois.com được hiển thị.Lưu ý: Ngay cả khi bạn nhập http, nó sẽ tự động chuyển đổi thành https. Ngoài ra, bạn cũng có thể lấy thông tin miền từ Trang web https://whois.icann.org/en.

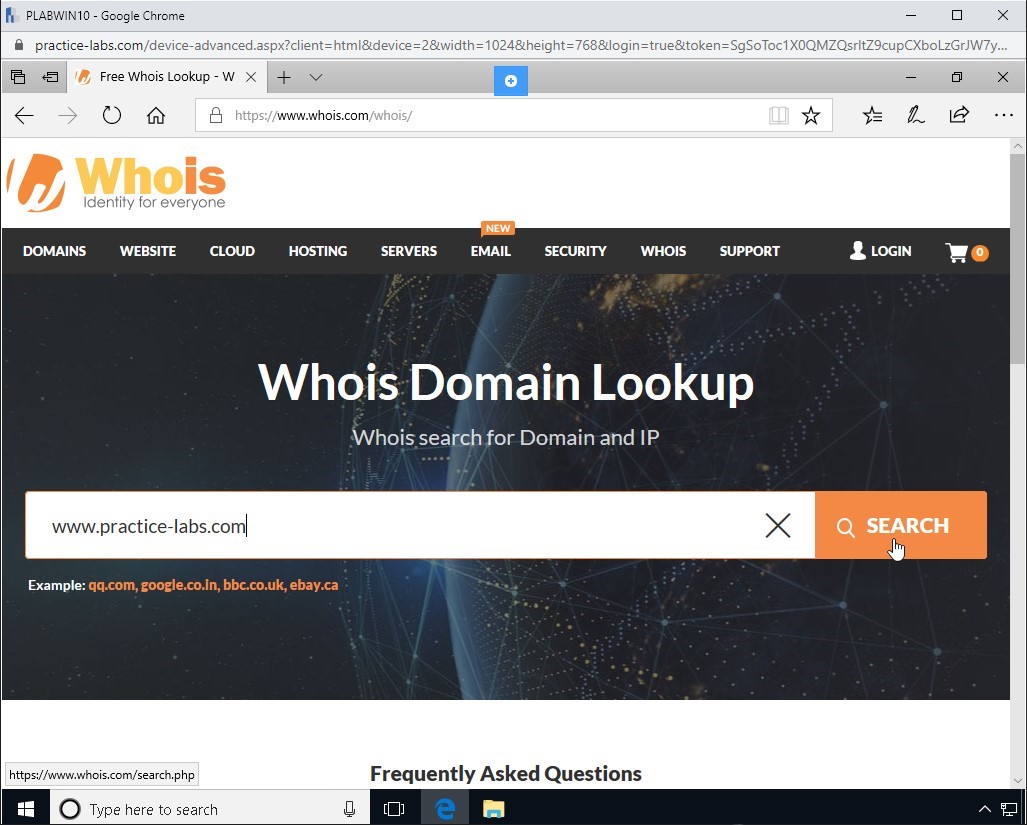

Bước 5

Trong thanh tìm kiếm, nhập URL sau:

www.practice-labs.com

Nhấn Enter hoặc nhấp vào biểu tượng kính lúp.

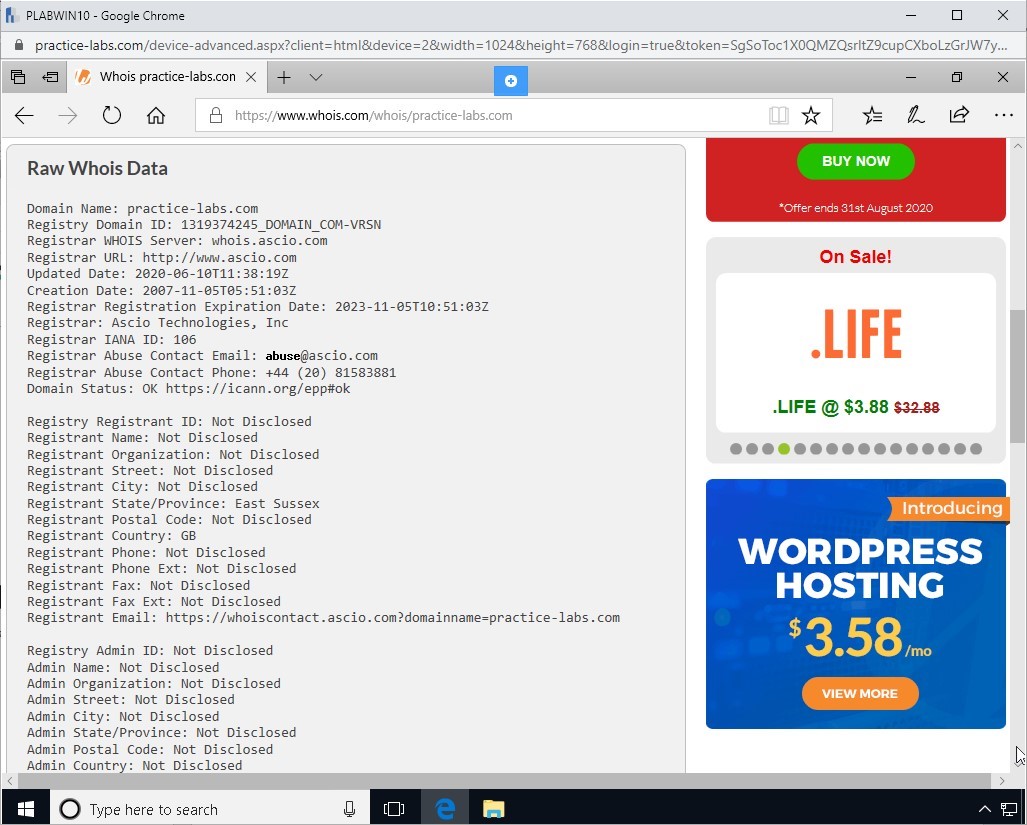

Bước 6

Kết quả được hiển thị.

Cuộn xuống Dữ liệu Whois thô.

Lưu ý trong kết quả trên toàn bộ trang, một số điểm chính về Trang web được hiển thị. Một số điều quan trọng là:

- Tên miền

- Nhà đăng ký

- Máy chủ Whois

- URL giới thiệu

- Ngày tạo, cập nhật và ngày hết hạn

Bước 7

Mở một tab khác trong Microsoft Edge .

Bước 8

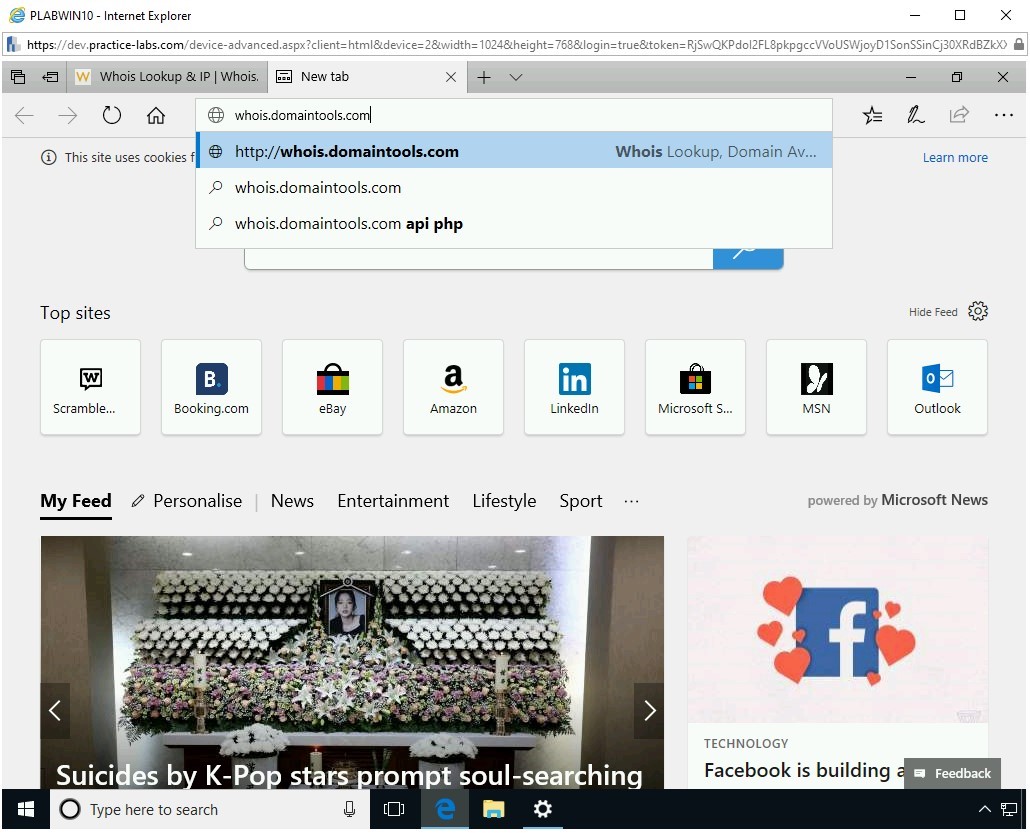

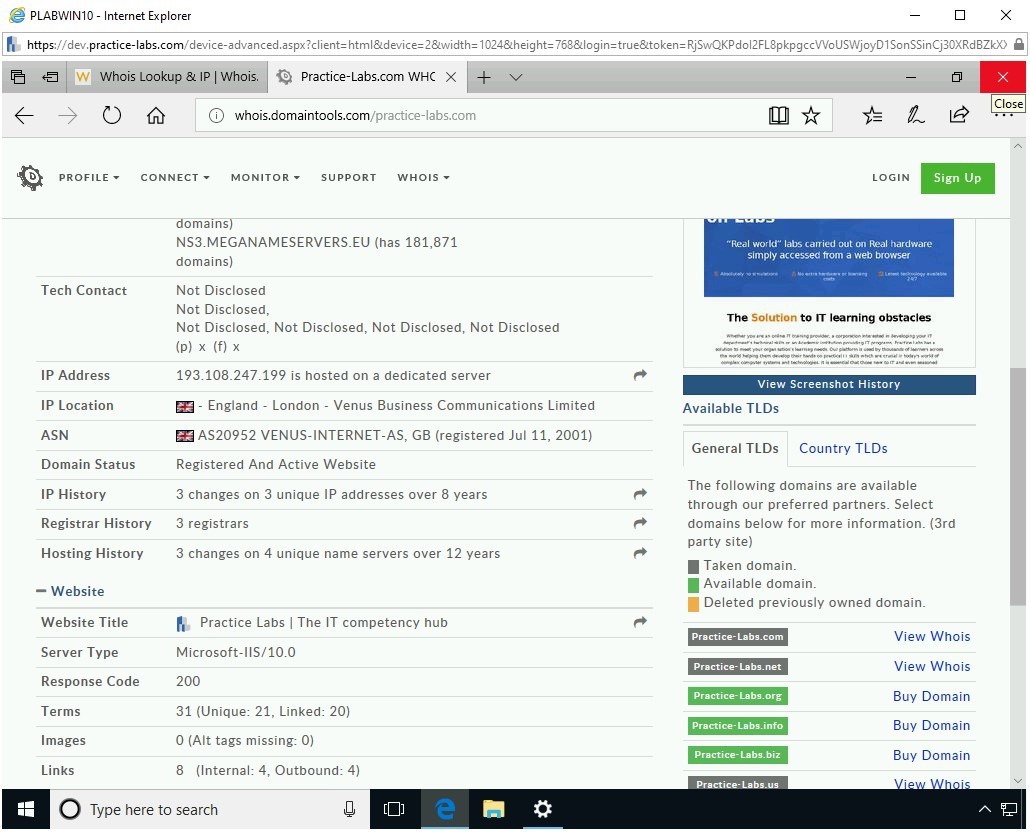

Trong tab mới, nhập URL sau vào thanh địa chỉ:

whois.domaintools.com

Nhấn Enter .

Bước 9

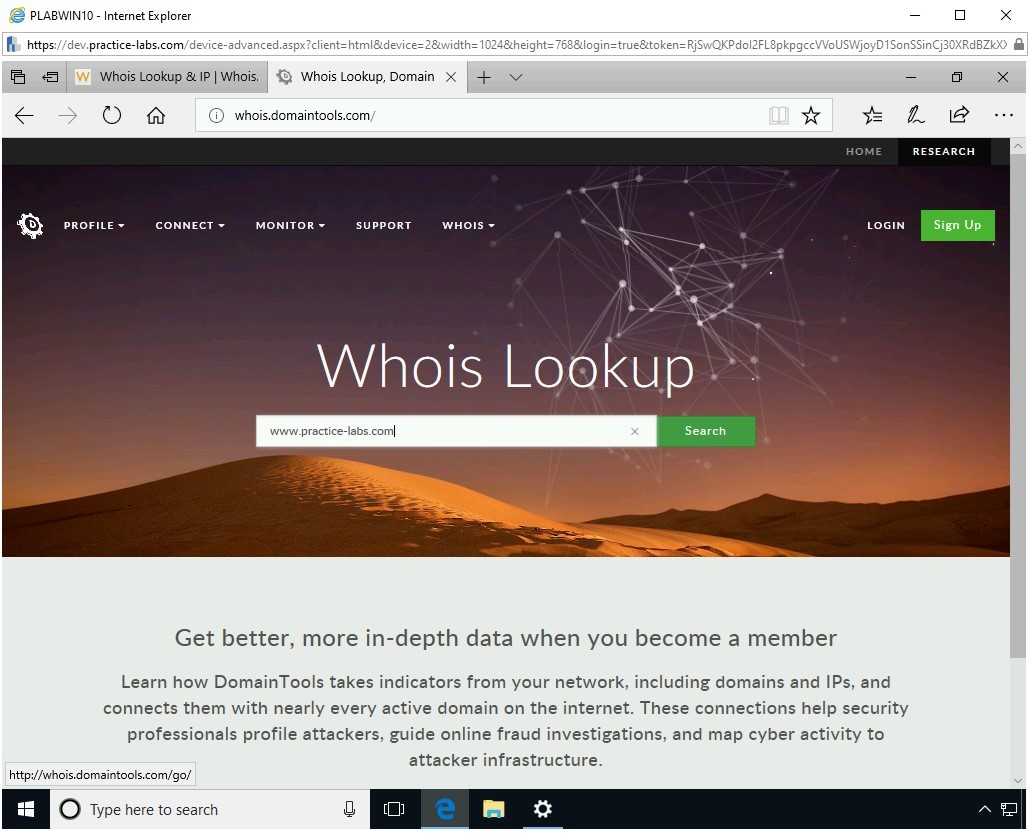

Các Lookup Whois Trang web được tải. Trong hộp văn bản tìm kiếm, hãy nhập URL sau:

www.practice-labs.com

Nhấn Enter . Ngoài ra, hãy nhấp vào Tìm kiếm .

Bước 10

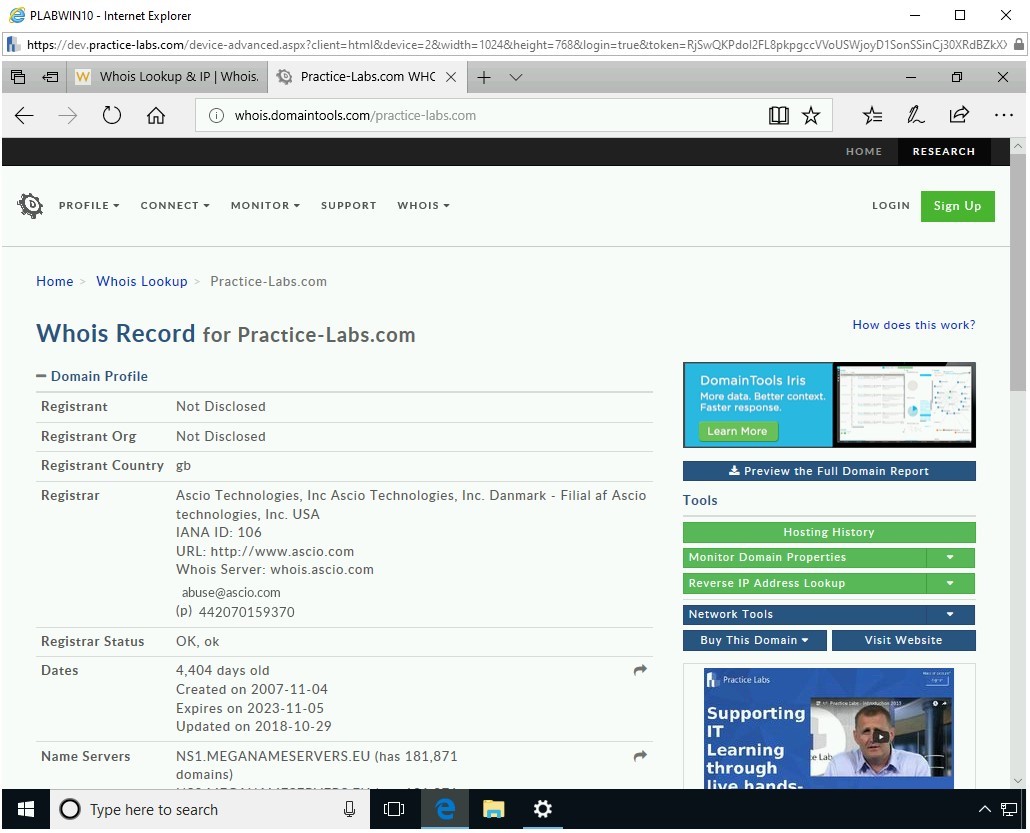

Các Whois Ghi trang web được tải.

Bước 11

Bạn có thể cuộn xuống để đọc thêm về Trang web đã tìm kiếm. Lưu ý rằng Trang web này hiển thị nhiều thông tin hơn Trang web WHOis .

Cuộn xuống để xem một số thông tin sau:

- Loại máy chủ

- địa chỉ IP

- Vị trí IP

- Lịch sử IP

- Lịch sử đăng ký

Đóng Microsoft Edge .

Nhiệm vụ 2 – Thực hiện Khai thác Truyền thông Xã hội

Mạng xã hội Các trang web lưu trữ thông tin cá nhân và tổ chức. Các tổ chức tạo hồ sơ của họ để quảng bá và tiếp thị sản phẩm và dịch vụ của họ. Đồng thời, nhân viên của các tổ chức này sử dụng Trang web truyền thông xã hội cho hồ sơ cá nhân của họ.

Có một số trang web truyền thông xã hội phổ biến được các tổ chức và mọi người sử dụng. Bao gồm các:

Các tổ chức và cá nhân tạo hồ sơ của họ, thường bằng các thông tin như địa chỉ E-mail và số điện thoại của họ. Những thông tin như vậy có thể hữu ích cho kẻ tấn công. Ví dụ, kẻ tấn công có thể sử dụng thông tin, chẳng hạn như địa chỉ E-mail, để lừa đảo hoặc tấn công kỹ thuật xã hội.

Có nhiều công cụ có sẵn có thể giúp bạn trích xuất thông tin về các tổ chức và nhân viên của họ.

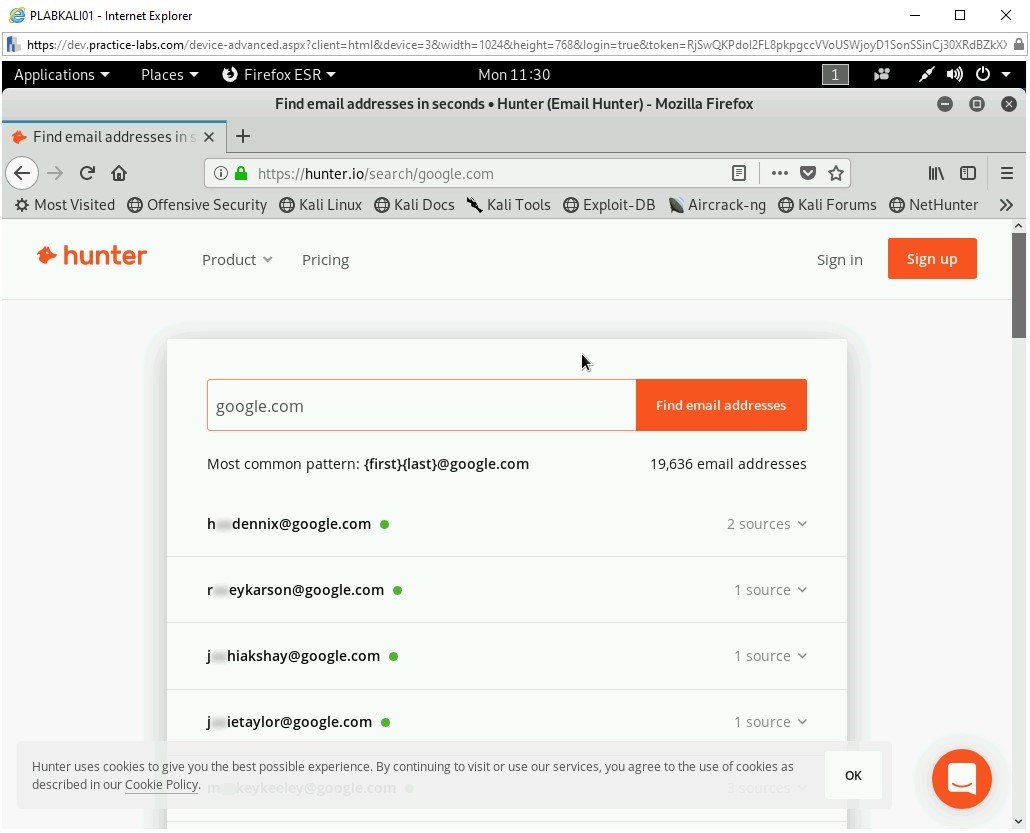

Trong tác vụ này, bạn sẽ sử dụng https://hunter.io để trích xuất thông tin từ một Trang web. Để thực hiện việc này, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và được kết nối với PLABKALI01

Bước 2

Trong ngăn bên trái, nhấp vào biểu tượng Firefox ESR .

Bước 3

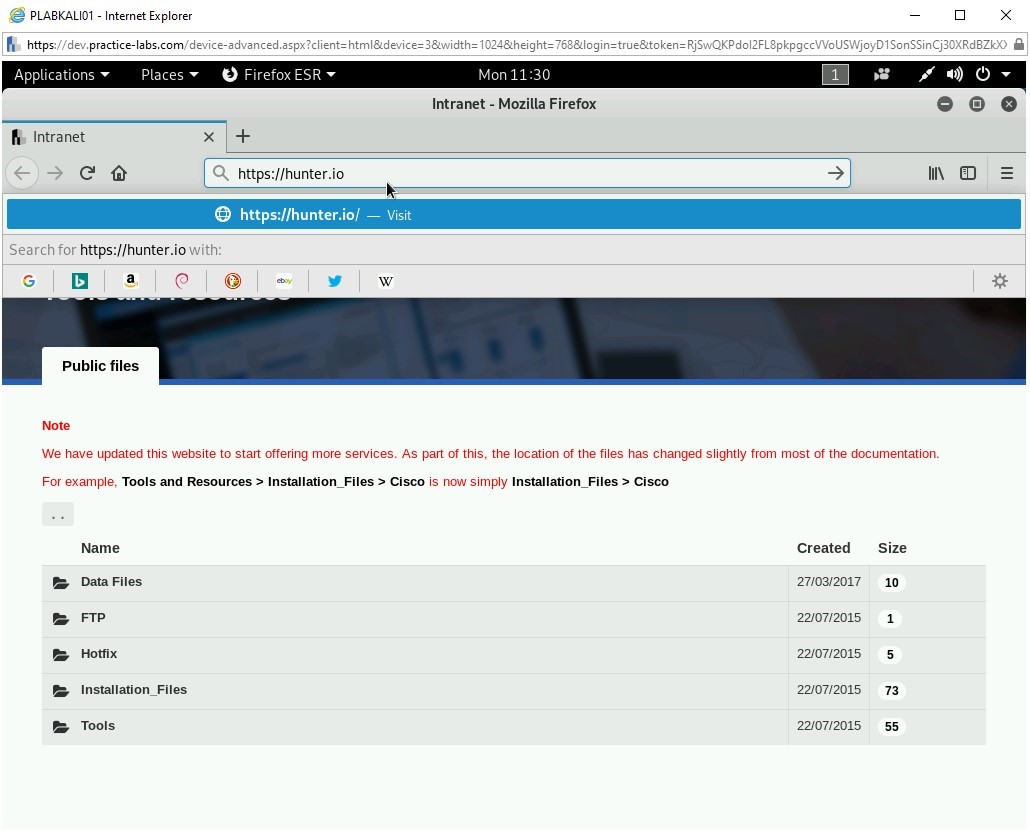

Các Firefox cửa sổ được hiển thị.

Trong thanh địa chỉ, nhập URL sau:

https://hunter.io

Nhấn Enter .

Bước 4

Các https://hunter.io Website được hiển thị.

Trong hộp văn bản Tìm kiếm , nhập nội dung sau:

google.com

Nhấn Enter hoặc nhấp vào Tìm địa chỉ email .

Bạn nhận được kết quả hạn chế khi thực hiện tìm kiếm miễn phí. Tuy nhiên, bên dưới kết quả, đầu ra cho biết có bao nhiêu kết quả nữa. Ví dụ, đối với google.com, nó nói rằng có thêm 19.636 địa chỉ E-mail khả dụng.Lưu ý : Bạn có thể phải đăng ký để sử dụng dịch vụ này, nếu bạn không muốn tạo tài khoản, vui lòng chuyển sang bước tiếp theo.

Bước 5

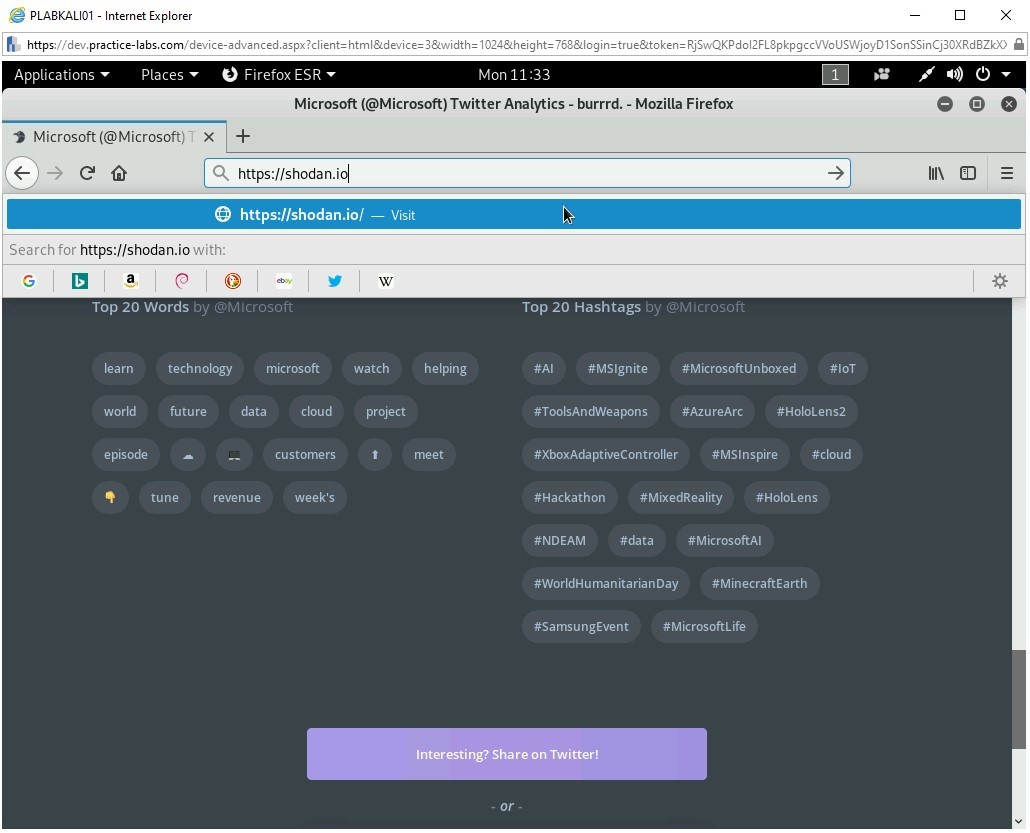

Bạn cũng có thể thu thập thông tin từ Twitter .

Trong thanh địa chỉ Firefox , nhập URL sau:

https://burrrd.com

Nhấn Enter .

Bước 6

Các https://burrrd.com Trang web hiện đang được nạp. Nó cho phép bạn phân tích một tài khoản Twitter. Ví dụ: bạn có thể nhập bất kỳ xử lý Twitter hợp lệ nào và nó sẽ cung cấp số liệu thống kê của tài khoản đó.

Trong hộp văn bản Tên người dùng , hãy nhập như sau:

microsoft

Nhấn Enter hoặc nhấp vào PHÂN TÍCH .

Bước 7

Kết quả tìm kiếm được hiển thị.

Hãy nhớ rằng chỉ thông tin công khai mới được hiển thị. Blurrrd.com chỉ đối chiếu thông tin công khai đó.Lưu ý : Bạn sẽ cần đăng nhập để nhận thông tin về các tweet, người theo dõi, theo dõi và lượt thích được cung cấp.

Bước 8

Bạn có thể cuộn xuống để xem thêm thống kê về Microsoft, bao gồm Người dùng được Kết nối, 20 Từ Hàng đầu và 20 Thẻ Hashtags Hàng đầu.

Giữ cửa sổ Firefox mở.

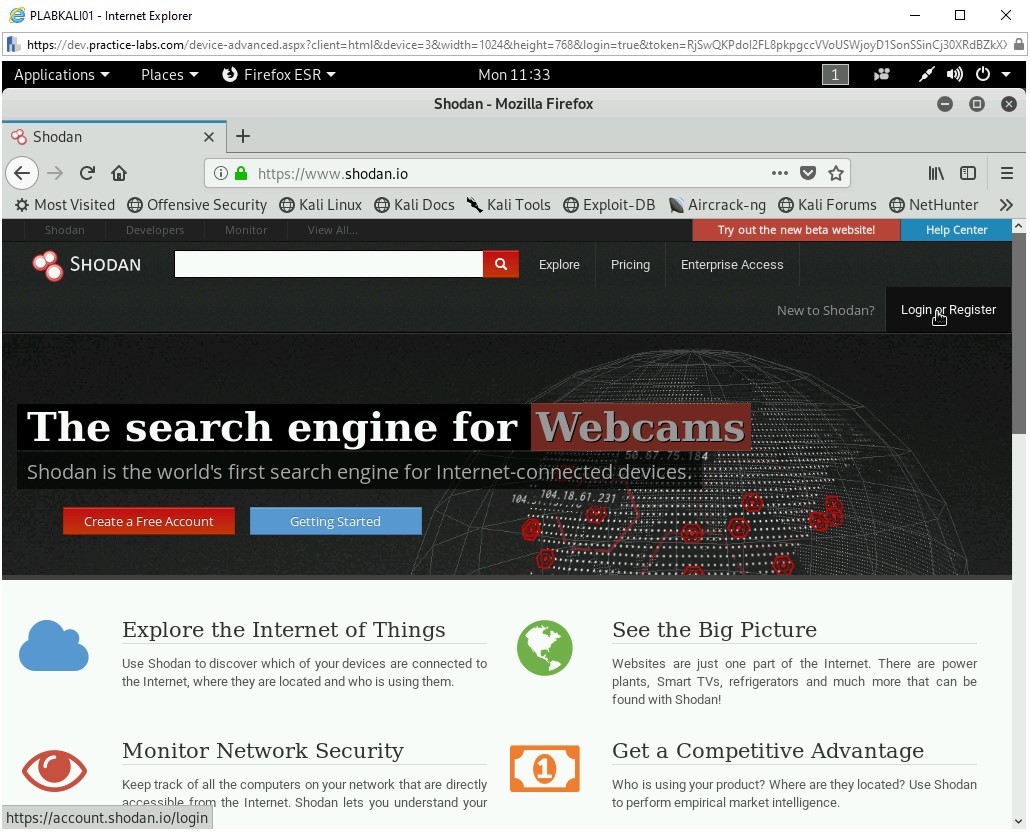

Nhiệm vụ 3 – Sử dụng SHODAN

SHODAN là một Trang web giúp bạn theo dõi các lỗ hổng của các hệ thống và thiết bị trực tuyến. Một số hệ thống và thiết bị trực tuyến, chẳng hạn như webcam và bộ định tuyến, vẫn được định cấu hình với mật khẩu mặc định. Shodan lập chỉ mục các thiết bị như vậy và cung cấp thông tin chi tiết đầy đủ với tên người dùng và mật khẩu. Những tên người dùng và mật khẩu này có thể bị lạm dụng bởi bất kỳ ai có thể tìm thấy chúng trên Shodan. Ví dụ: nếu một Webcam được kích hoạt IP, kẻ tấn công có thể sử dụng tên người dùng và mật khẩu mặc định để theo dõi nguồn cấp dữ liệu trực tiếp của Webcam.

Một số hệ thống và thiết bị mà Shodan có thể theo dõi là:

- May chủ

- Bộ định tuyến

- Thiết bị tường lửa

- Các thiết bị, chẳng hạn như Webcam và bộ định tuyến không dây

- Thiết bị IoT

- Hệ thống điều khiển công nghiệp (ICS)

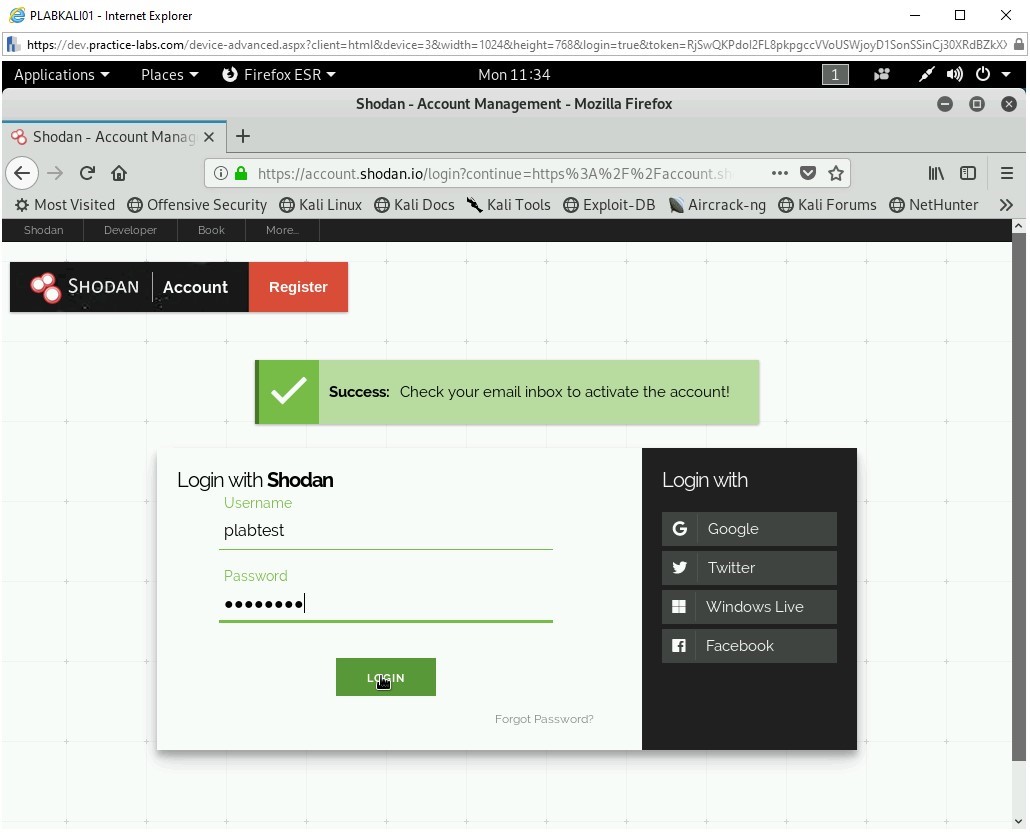

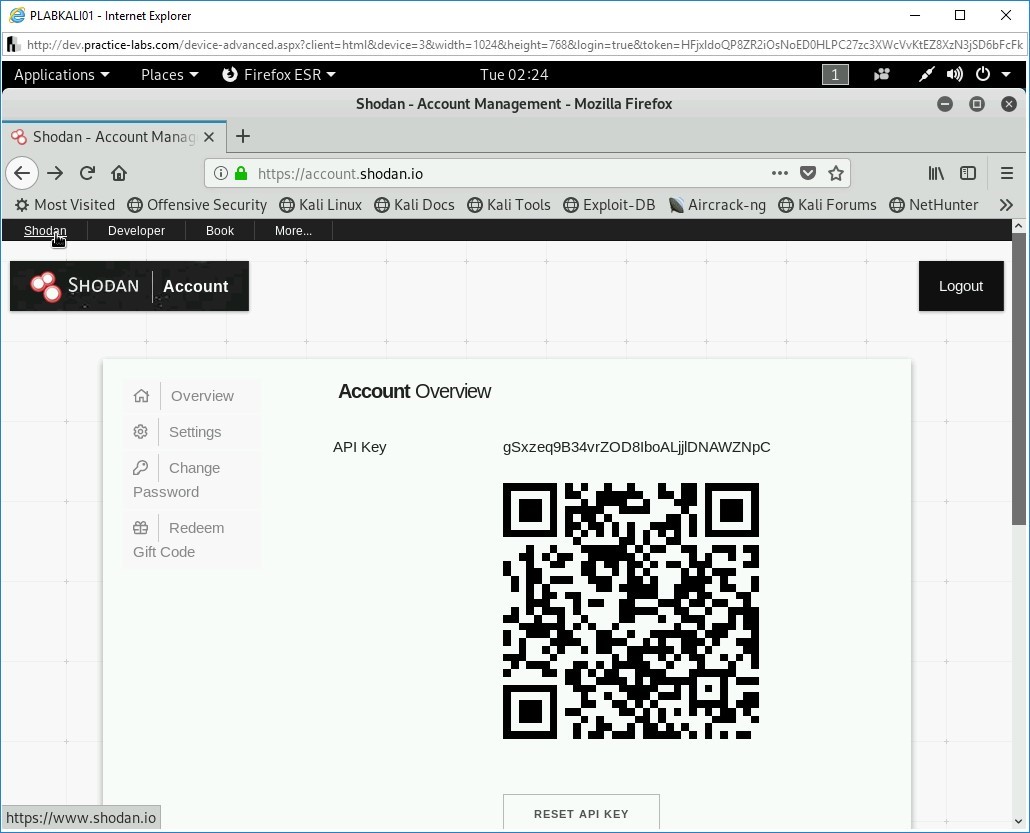

Lưu ý : Để có thể sử dụng Shodan, bạn cần tạo một tài khoản người dùng trên Trang web https://shodan.io. Sau khi đăng nhập vào Website, bạn chỉ cần thực hiện thao tác tìm kiếm và nhận kết quả.

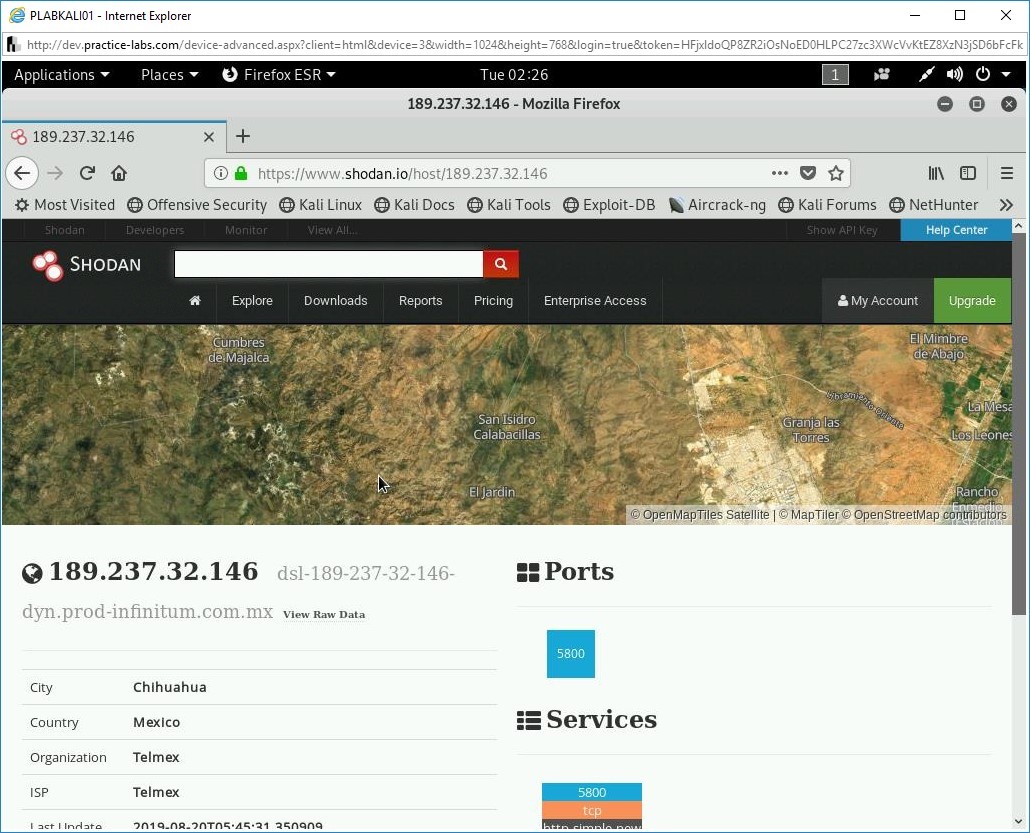

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và được kết nối với PLABKALI01 . Đảm bảo rằng cửa sổ Firefox đang mở.

Trong thanh địa chỉ, nhập URL sau:

https://shodan.io

Nhấn Enter .

Bước 2

Các https://shodan.io Trang web tải. Trước tiên, bạn cần đăng nhập vào Trang web để khám phá nhiều thứ khác nhau như mở Webcam.

Bấm Đăng nhập hoặc Đăng ký .

Bước 3

Nhập thông tin đăng nhập của bạn và nhấp vào ĐĂNG NHẬP .Lưu ý : Khi được nhắc lưu thông tin đăng nhập của người dùng, hãy nhấp vào Không lưu.

Bước 4

Bạn được điều hướng đến trang hồ sơ.

Nhấp vào Shodan ở góc trên bên trái.

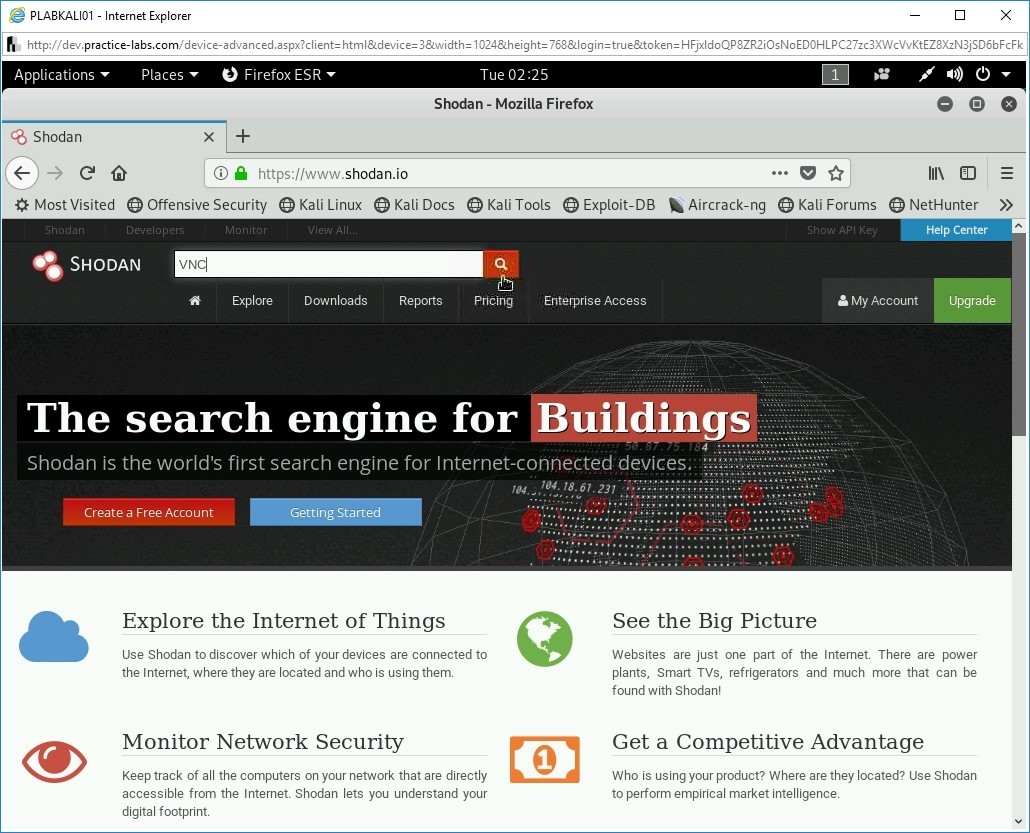

Bước 5

Bây giờ bạn sẽ ở trên trang chủ.

Trong thanh tìm kiếm ở đầu Trang web, hãy nhập nội dung sau:

VNC

Nhấn Enter .

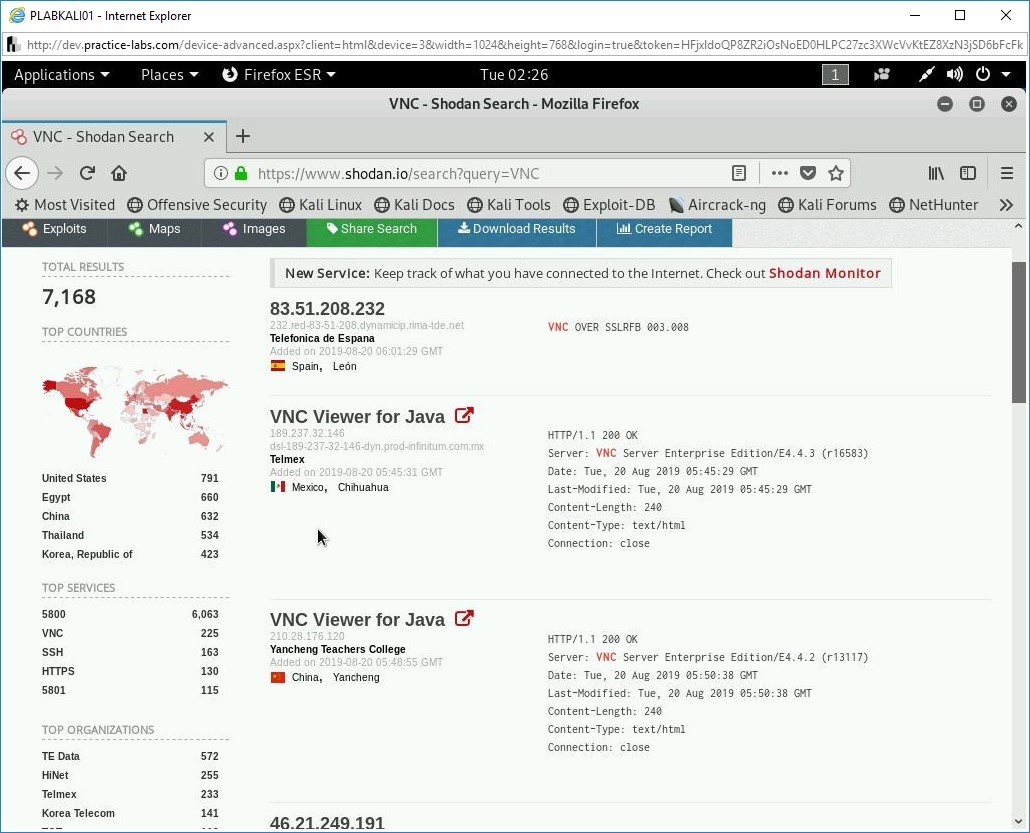

Kết quả tìm kiếm được hiển thị. Khung bên trái hiển thị nhiều thông tin, chẳng hạn như:

- CÁC QUỐC GIA HÀNG ĐẦU

- DỊCH VỤ HÀNG ĐẦU

- CÁC TỔ CHỨC HÀNG ĐẦU

- HỆ THỐNG VẬN HÀNH HÀNG ĐẦU

- SẢN PHẨM HÀNG ĐẦU

Lưu ý : Cuộn xuống để xem tất cả các mục được liệt kê trong dấu đầu dòng. Các kết quả có thể khác nhau trong môi trường phòng thí nghiệm của bạn.

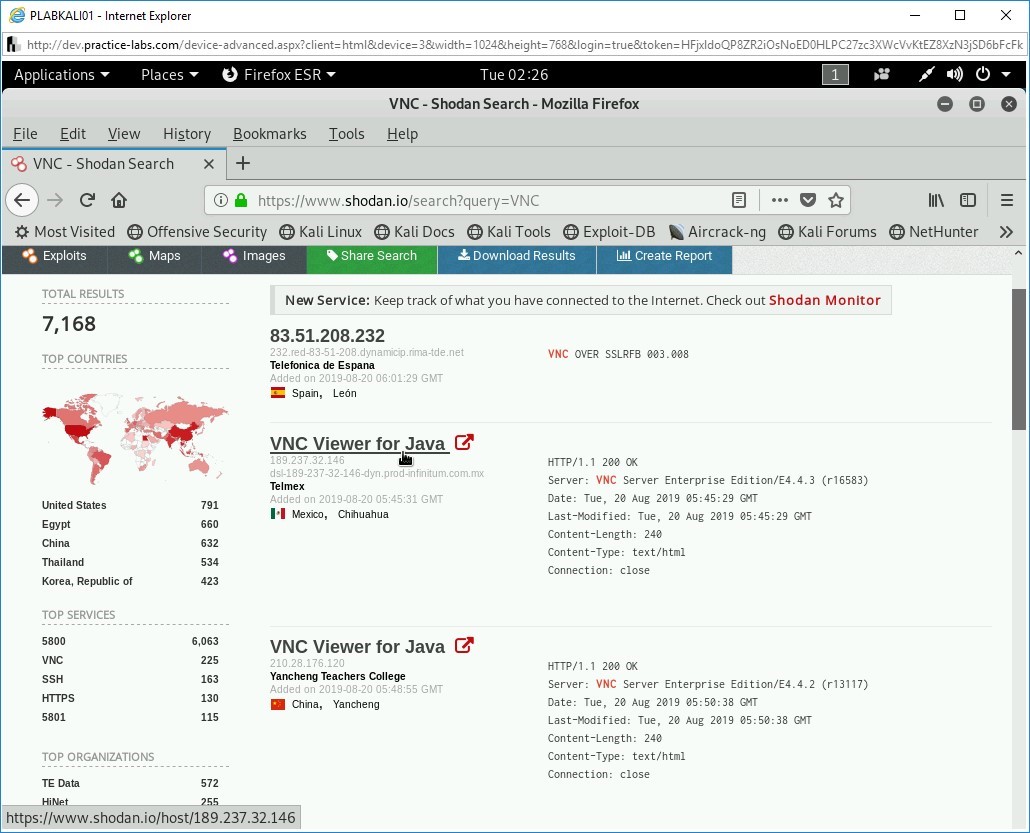

Bước 6

Nhấp vào VNC Viewer cho Java từ kết quả tìm kiếm.Lưu ý : Nếu kết quả này không hiển thị trong tìm kiếm của bạn, bạn có thể chọn bất kỳ mục tìm kiếm nào khác.

Thông tin về kết quả đã chọn được hiển thị. Lưu ý khung bên phải hiển thị các cổng và dịch vụ có sẵn trên địa chỉ IP này. Bạn có thể kéo xuống để xem thông tin chi tiết.

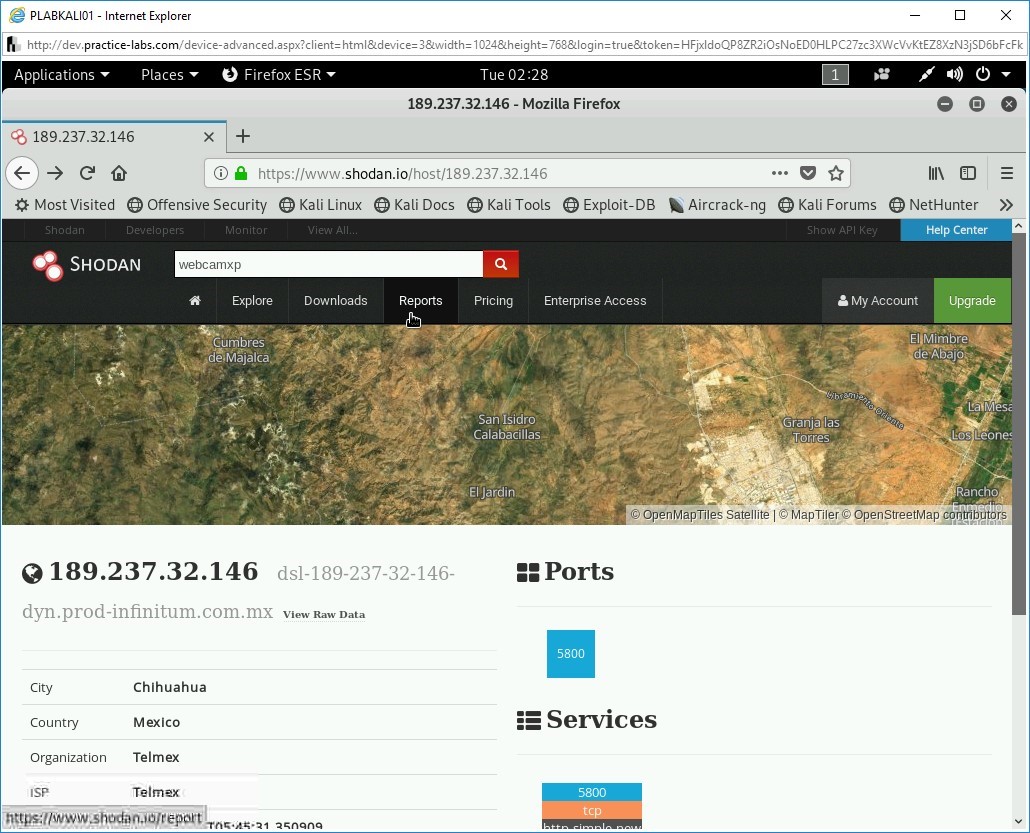

Bước 7

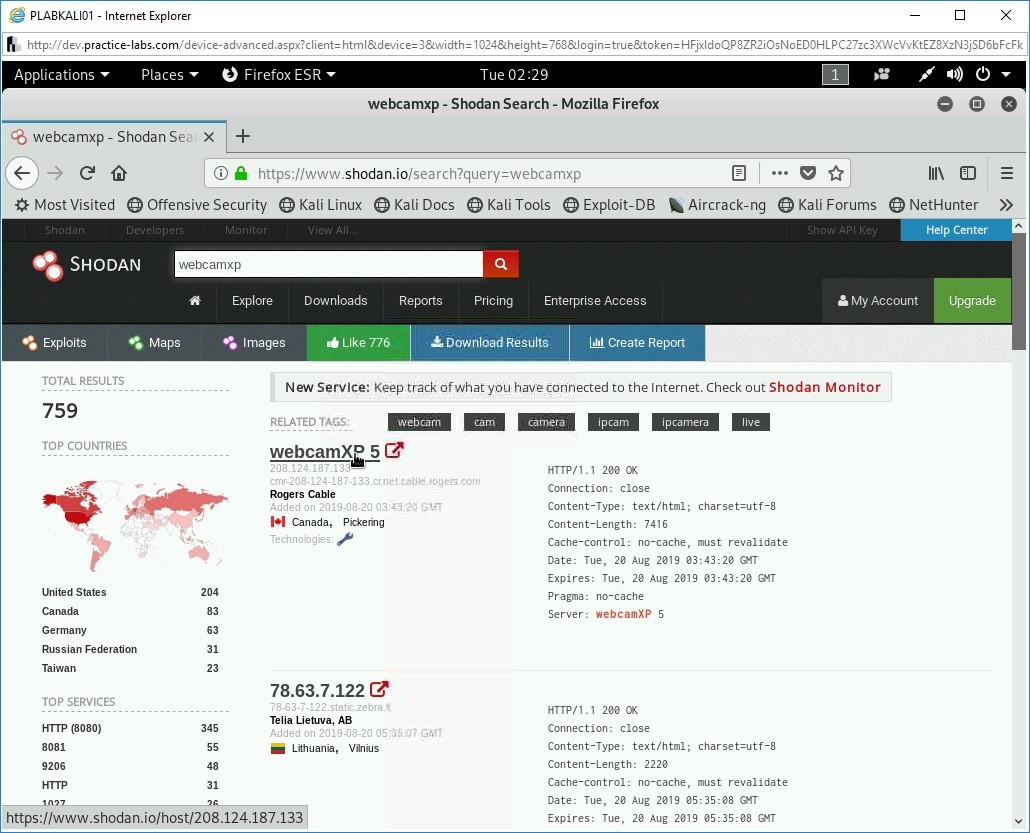

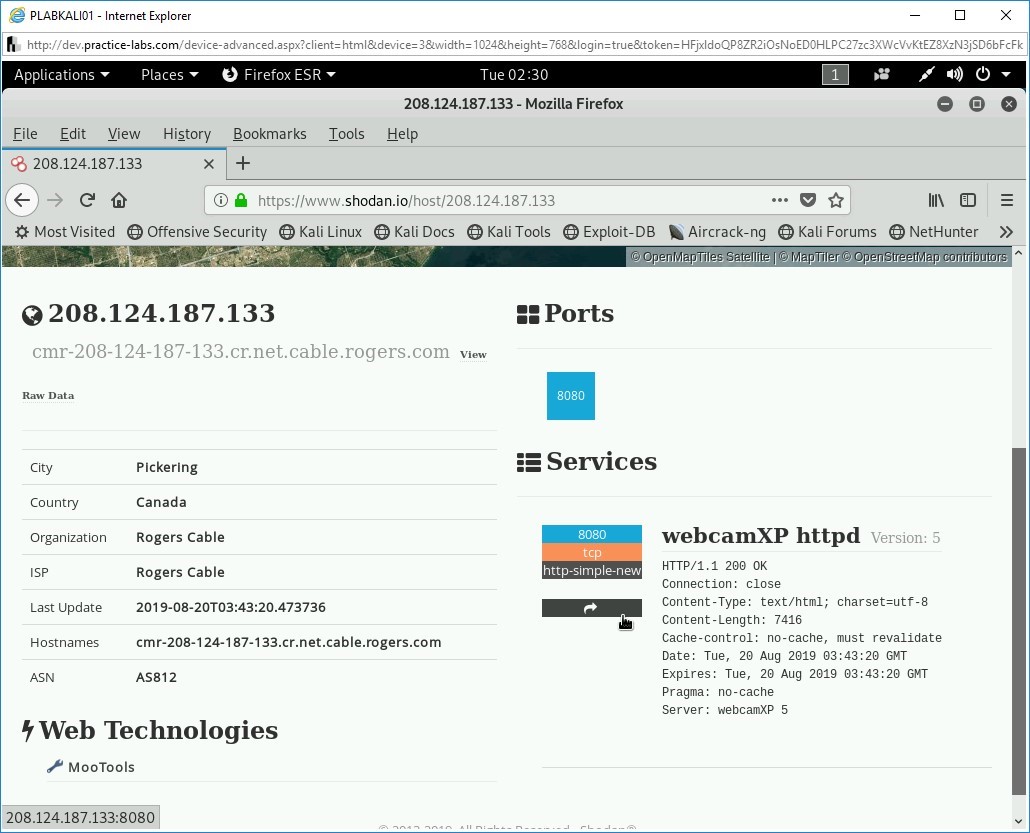

Bạn cũng có thể tìm kiếm các webcam trực tuyến trên Shodan. Ví dụ: bạn có thể tìm kiếm webcamxp . Kết quả tìm kiếm sẽ cung cấp danh sách các webcam trực tuyến từ khắp nơi trên thế giới.Lưu ý : Trang web shodan.io được cập nhật thường xuyên, và do đó, bạn có thể thấy một nhóm máy chủ khác trên Trang web này.

Trong hộp tìm kiếm , nhập nội dung sau:

webcamxp

Nhấn Enter .

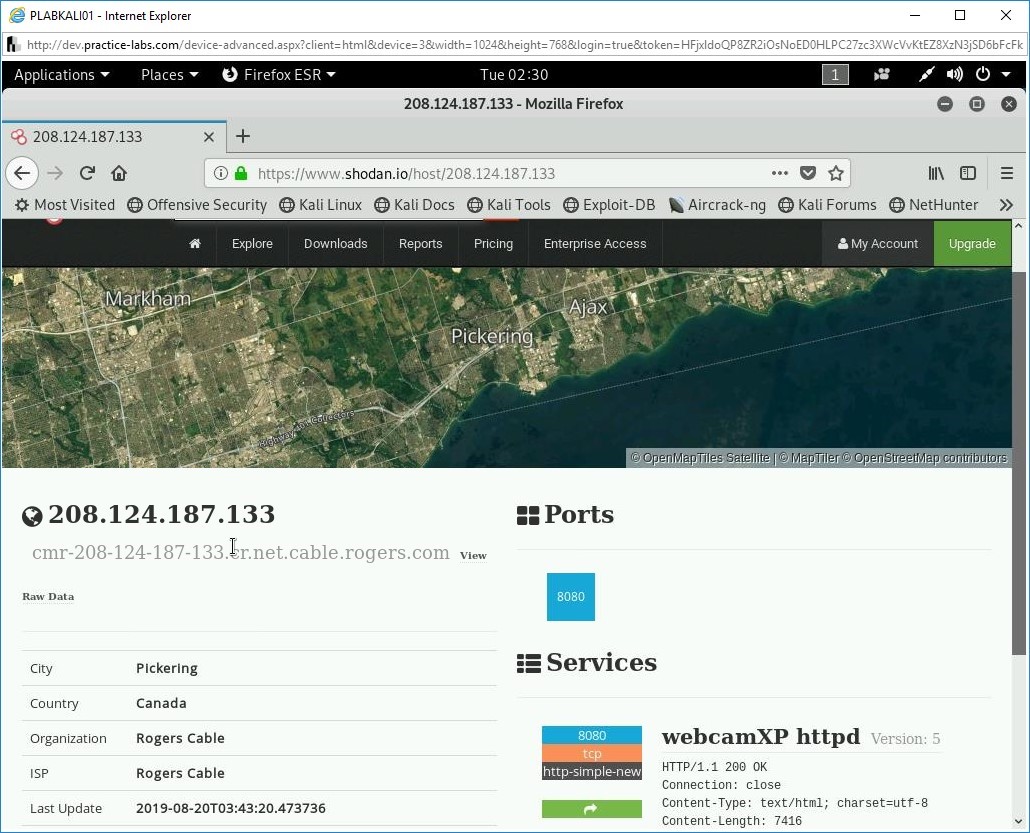

Bước 8

Chọn bất kỳ kết quả tìm kiếm nào.

Lưu ý rằng thông tin chi tiết về kết quả tìm kiếm được hiển thị. Khung bên phải hiển thị rằng có một cổng đang mở.

Bước 9

Cuộn xuống phần webcamXP httpd ở khung bên phải.

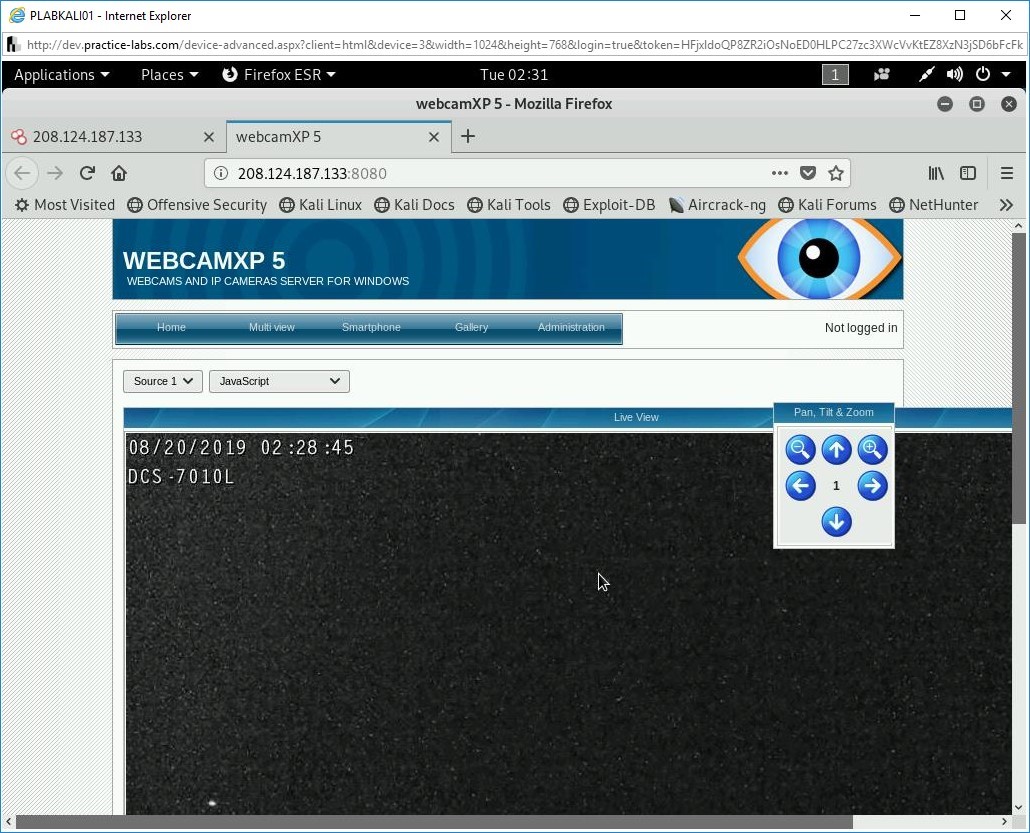

Bây giờ bạn sẽ điều hướng đến một Trang web sẽ hiển thị nguồn cấp dữ liệu trực tiếp của webcam này.

Ở bên trái của phần httpd webcamXP , nhấp vào nút mũi tên hình chữ nhật .

Một tab mới sẽ mở ra. Một nguồn cấp dữ liệu trực tiếp của webcam hiện đang được hiển thị.

Đóng cửa sổ Firefox .

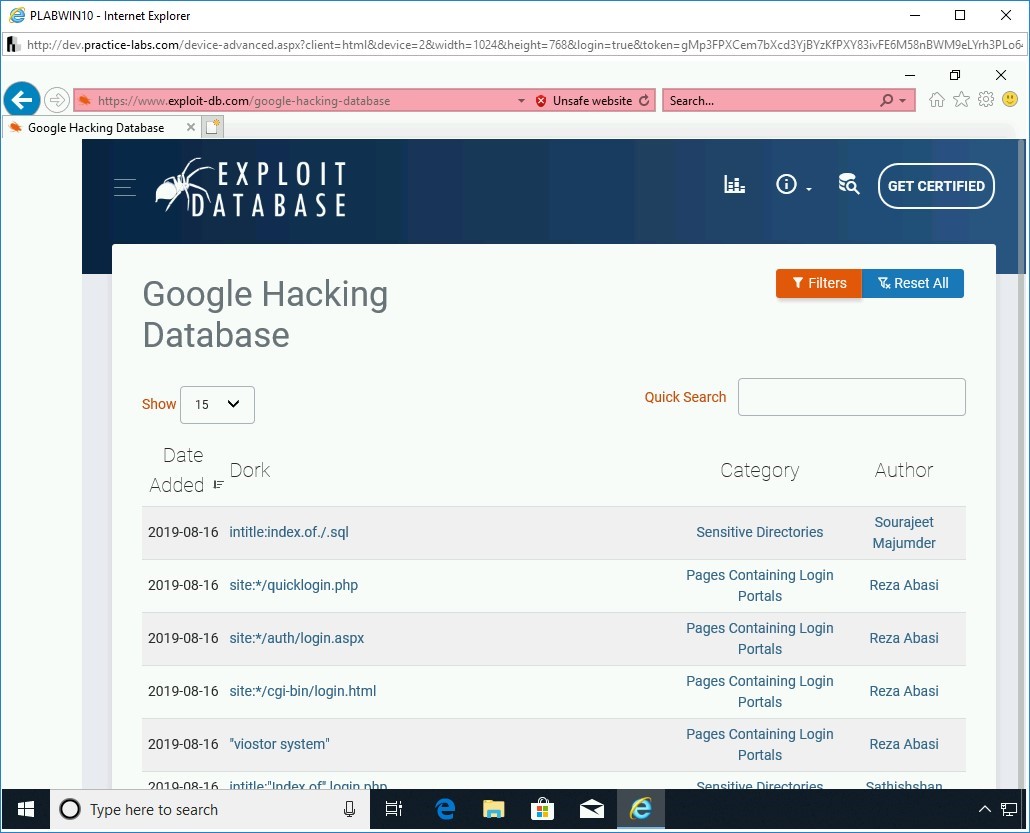

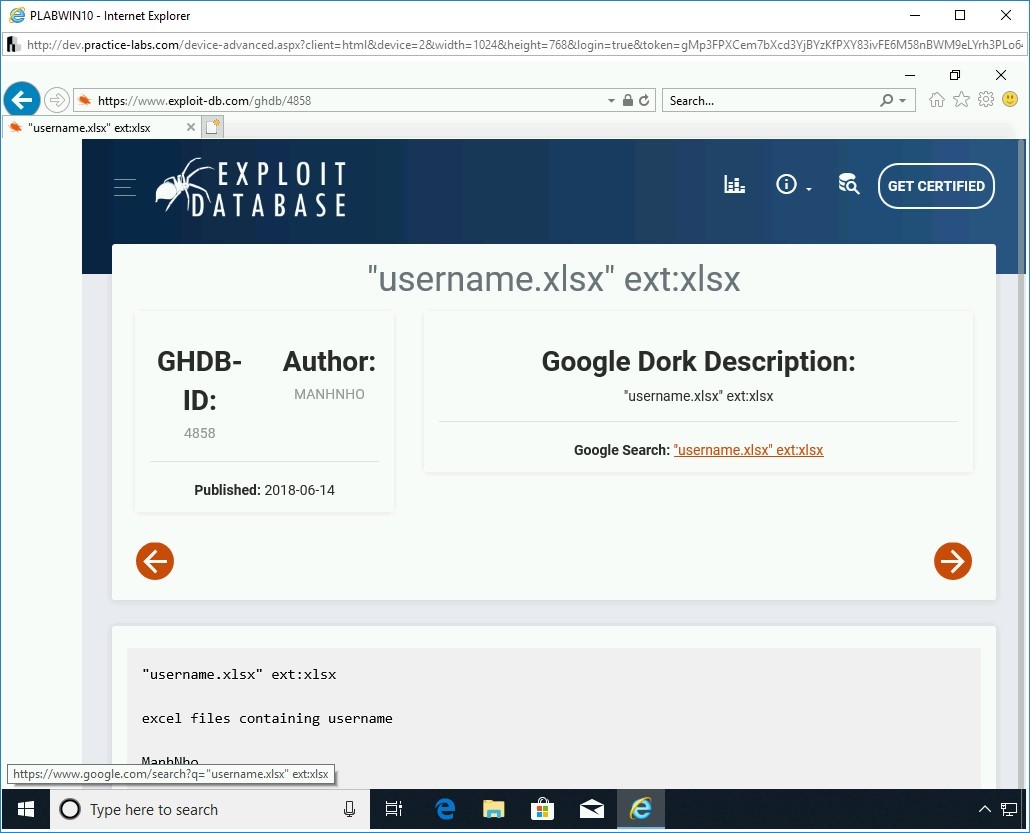

Nhiệm vụ 4 – Sử dụng Cơ sở dữ liệu lấy cắp dữ liệu của Google

Cơ sở dữ liệu lấy cắp dữ liệu của Google (GHDB) là một cơ sở dữ liệu các truy vấn mà bạn có thể sử dụng để xác định dữ liệu nhạy cảm.

GHDB cung cấp một số thông tin sau:

- Lời khuyên

- Các lỗ hổng máy chủ

- Thông báo lỗi

- Tệp chứa mật khẩu

- Thư mục nhạy cảm

- Các trang chứa cổng đăng nhập và dữ liệu mạng hoặc lỗ hổng bảo mật

Để sử dụng GHDB, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã cấp nguồn cho các thiết bị cần thiết được chỉ định trong phần giới thiệu, sau đó kết nối với PLABWIN10 .

Màn hình nền được hiển thị.

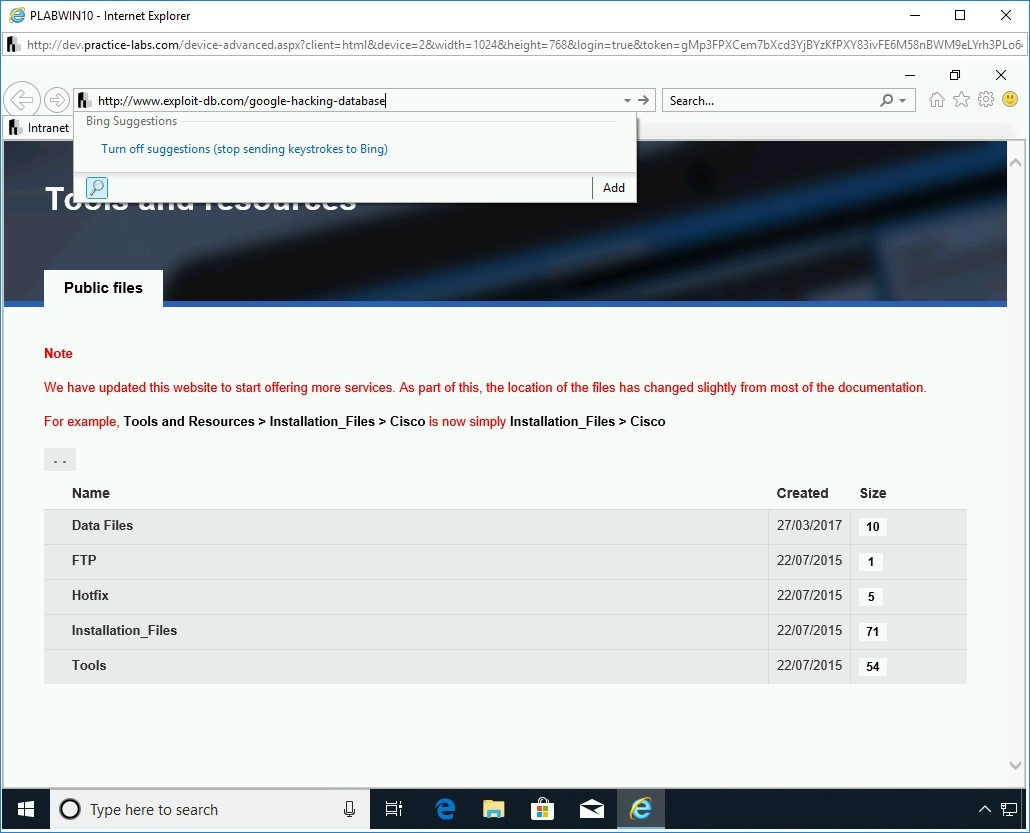

Bước 2

Mở Internet Explorer .

Trong cửa sổ Internet Explorer , trang chủ mặc định, là Mạng nội bộ của Phòng thí nghiệm Thực hành , được hiển thị.

Bước 3

Trong thanh địa chỉ, nhập URL sau:

http://www.exploit-db.com/google-hacking-database

Nhấn Enter .

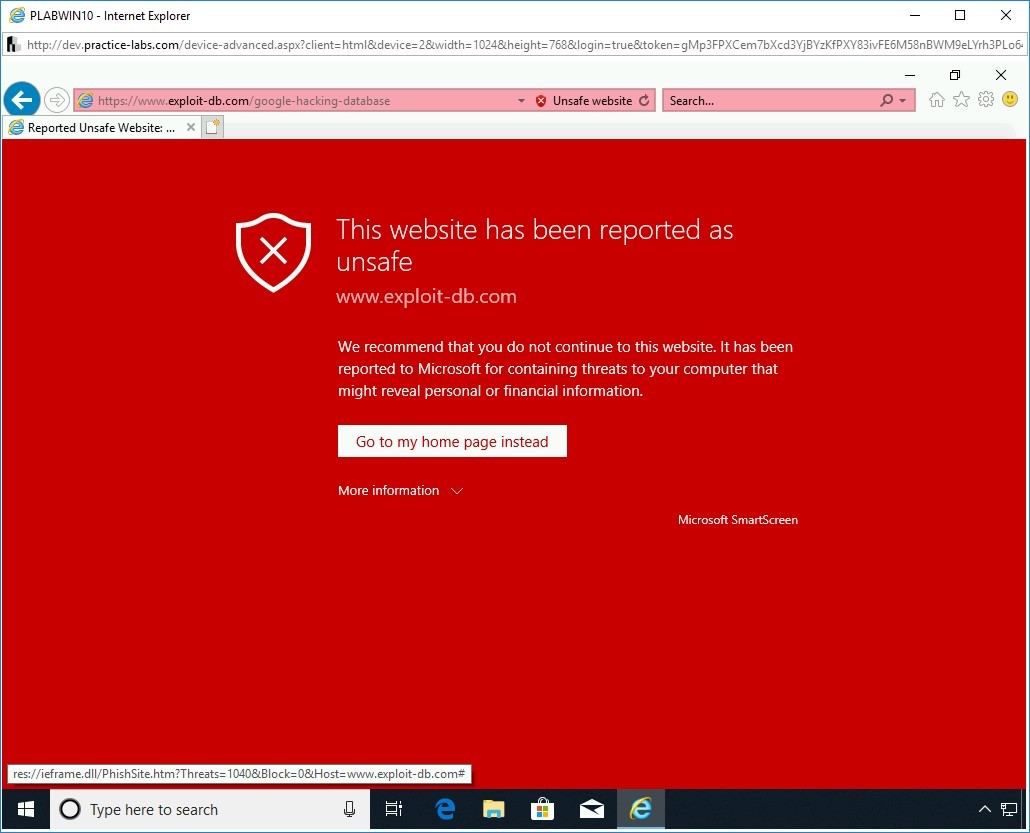

Bước 4

Bạn sẽ được nhắc với cảnh báo SmartScreen .

Nhấp vào menu thả xuống Thông tin khác .

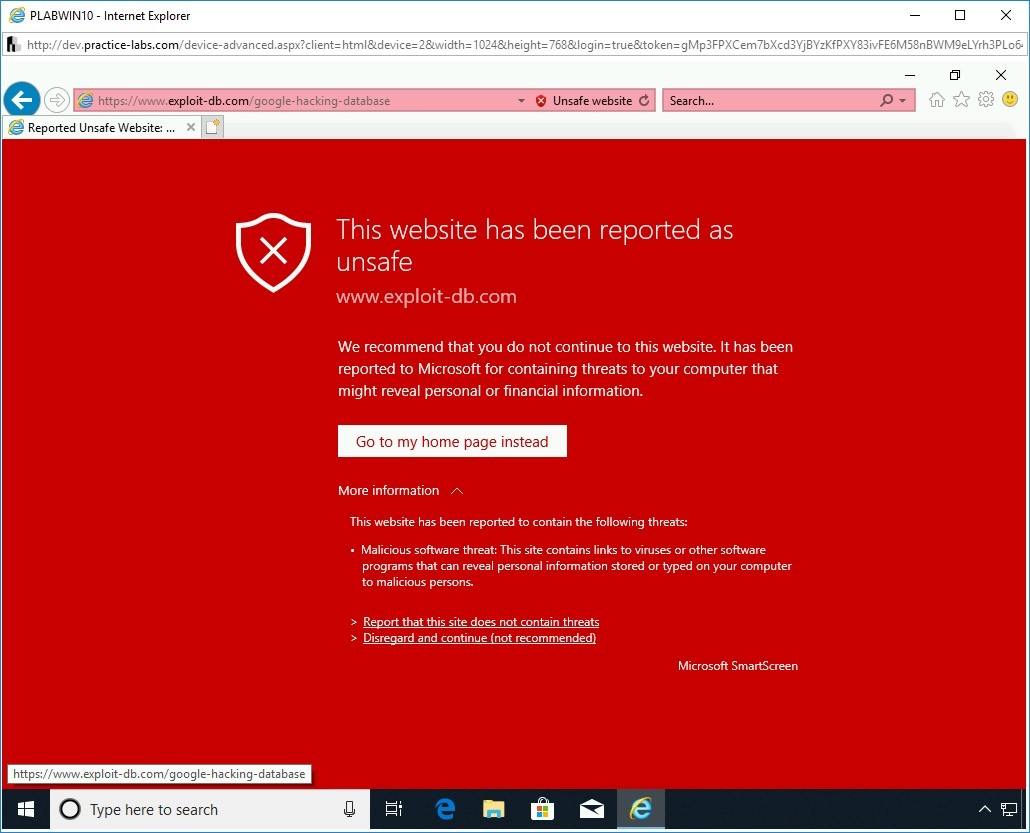

Bước 5

Nhấp vào Bỏ qua và tiếp tục (không được khuyến nghị ).

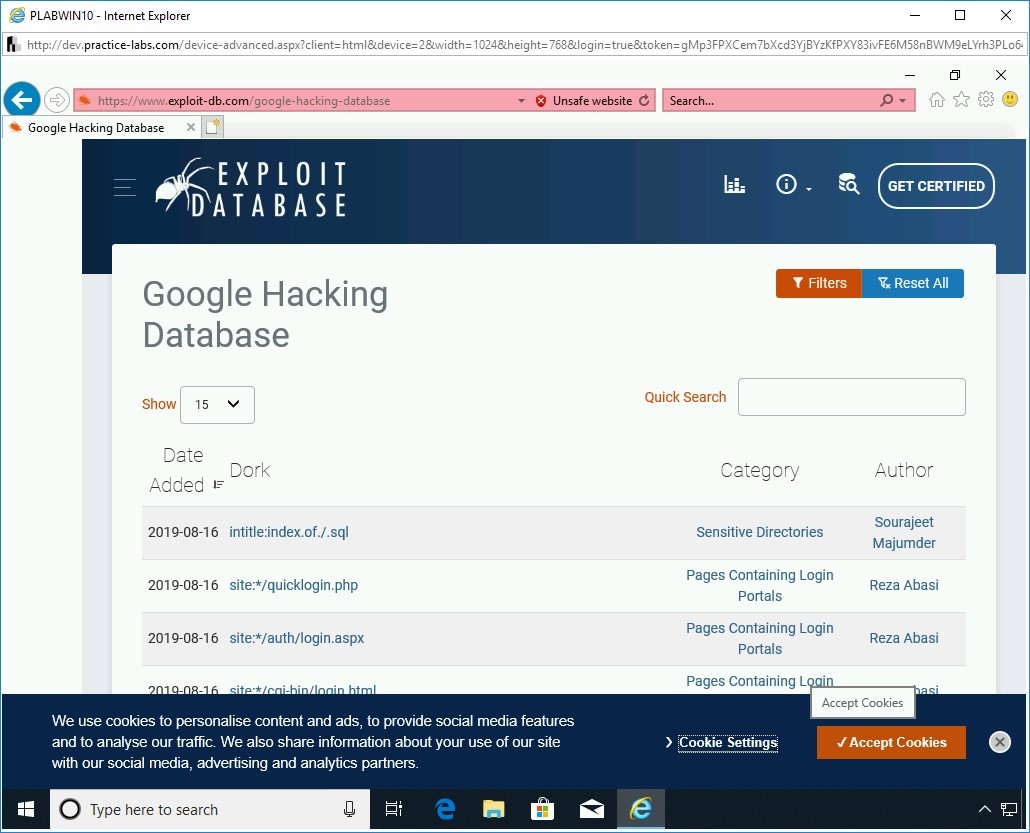

Bước 6

Khi được nhắc với thông báo cookie, hãy nhấp vào Chấp nhận cookie .

Bước 7

Các Google Hacking Database Website được hiển thị.

Nhấp vào nút Bộ lọc .

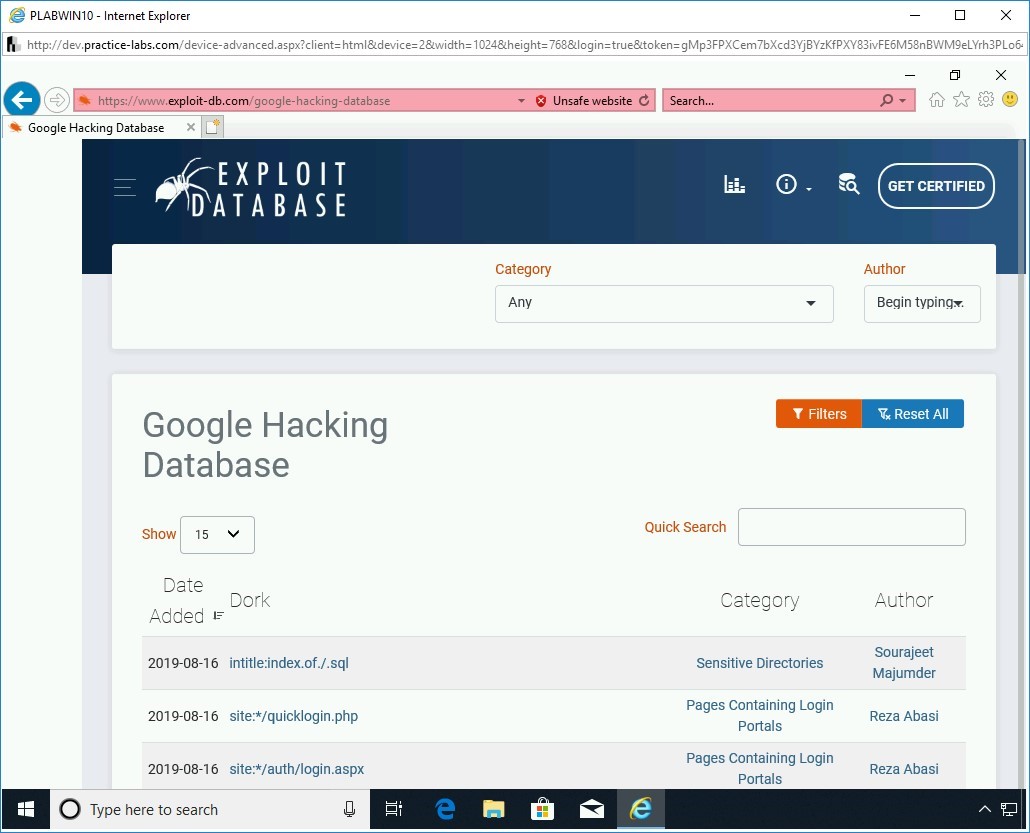

Bước 8

Các loại và tác giả danh sách thả xuống xuất hiện ở phía trên cùng của trang web.

Nhấp vào mũi tên thả xuống trong hộp thả xuống Danh mục .

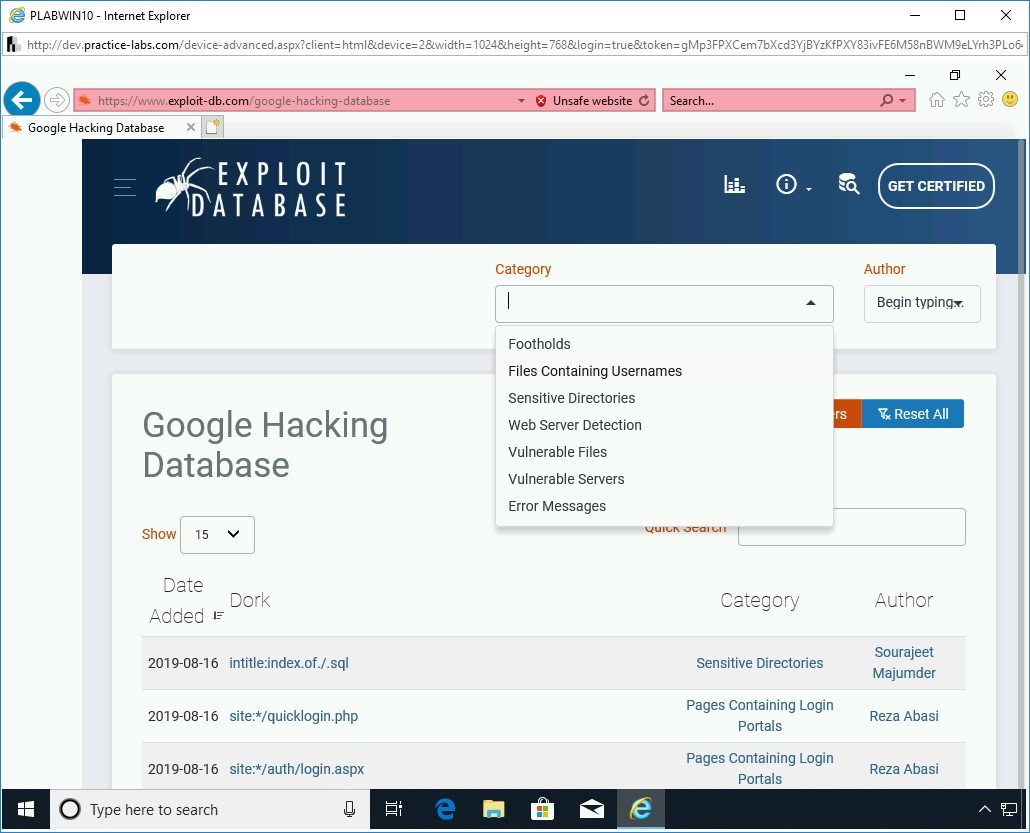

Bước 9

Từ danh sách thả xuống, hãy chọn Tệp Chứa Tên người dùng .

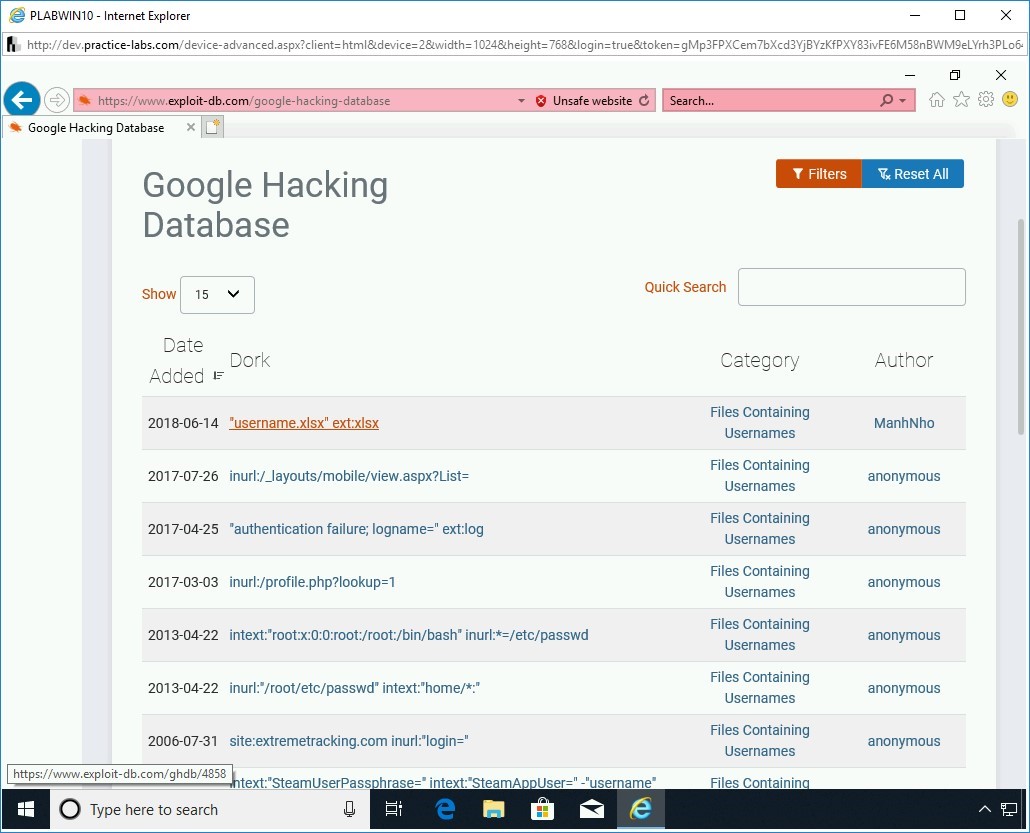

Bước 10

Kết quả tìm kiếm được hiển thị.

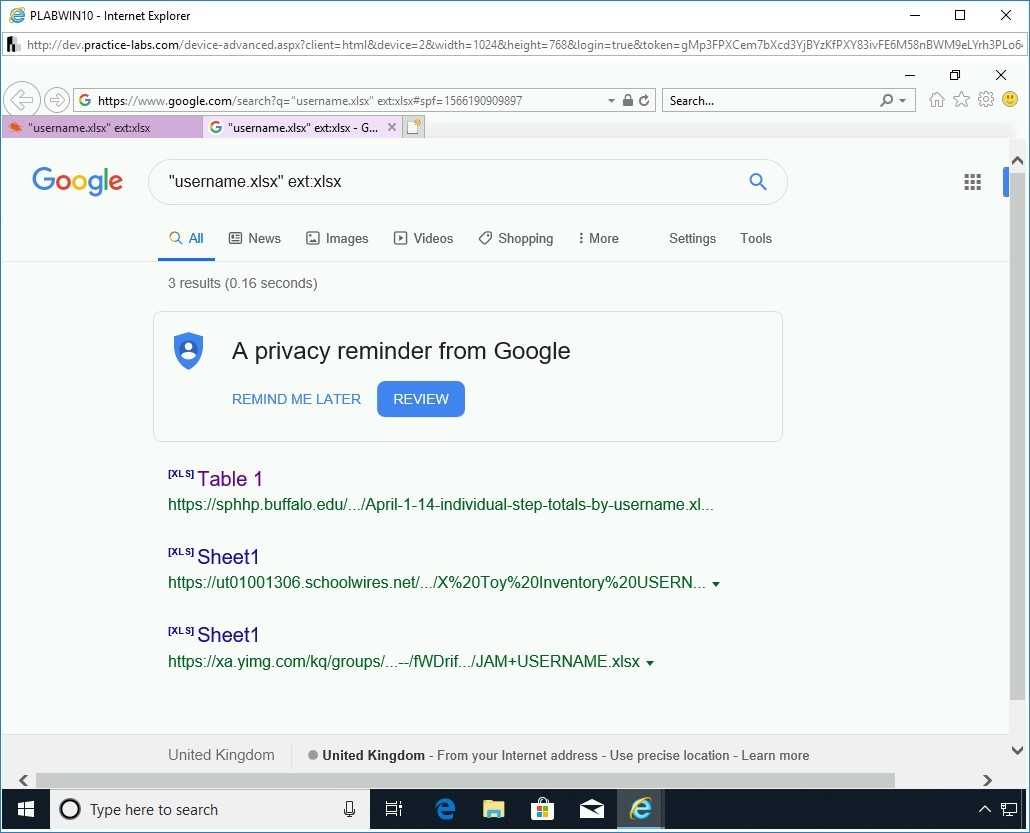

Nhấp vào bất kỳ kết quả nào chứa loại tệp xlsx .Lưu ý : Các kết quả hiển thị bên dưới có thể khác nhau trong kết quả tìm kiếm của bạn. Bạn có thể phải cuộn sang các trang tiếp theo để tìm kết quả như vậy.

Bước 11

Thông tin kết quả được hiển thị. Nhấp vào liên kết được cung cấp trong trường Tìm kiếm của Google .

Một tab mới được mở với danh sách các Trang web chứa tệp có phần mở rộng .xlsx. Mỗi tệp chứa một danh sách thông tin người dùng.

Bạn có thể tải xuống và đọc bất kỳ tệp .xlsx nào.

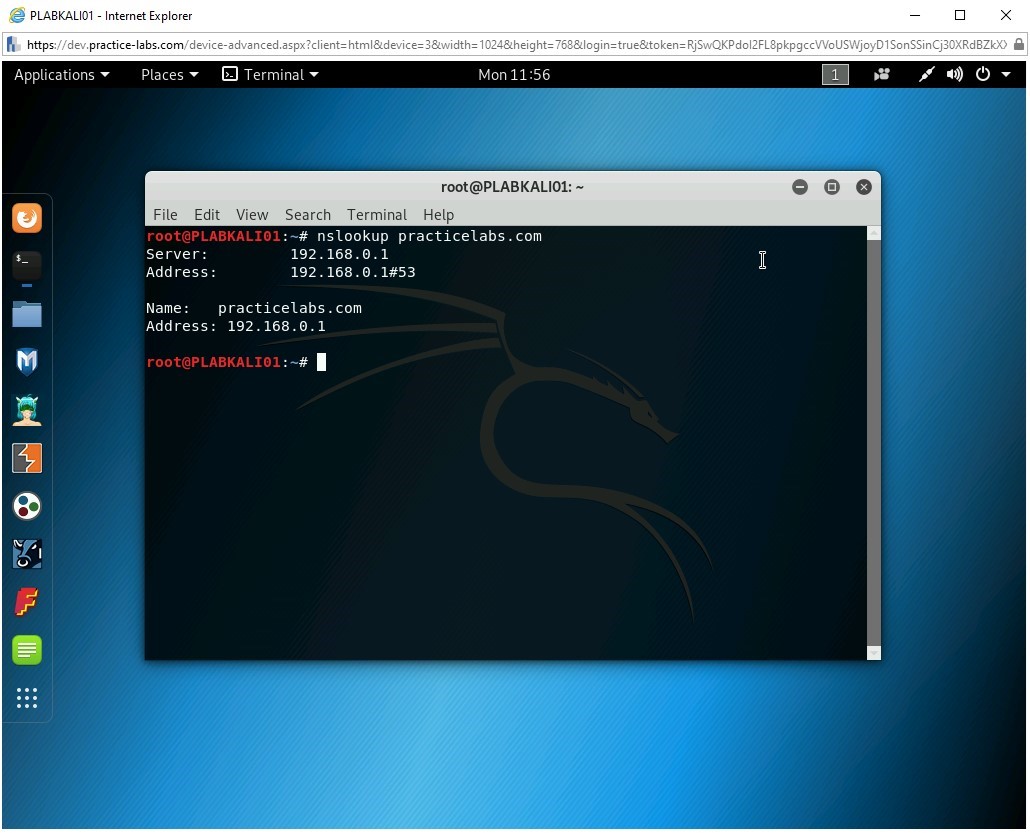

Nhiệm vụ 5 – Thực hiện truy vấn DNS

nslookup là một công cụ dòng lệnh quản trị mạng chủ yếu được sử dụng để truy vấn Hệ thống tên miền (DNS). Sử dụng công cụ này, bạn có thể lấy tên miền hoặc ánh xạ địa chỉ IP.

Để sử dụng nslookup, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABKALI01 .

Trên màn hình nền, nhấp vào Thiết bị đầu cuối .

Bước 2

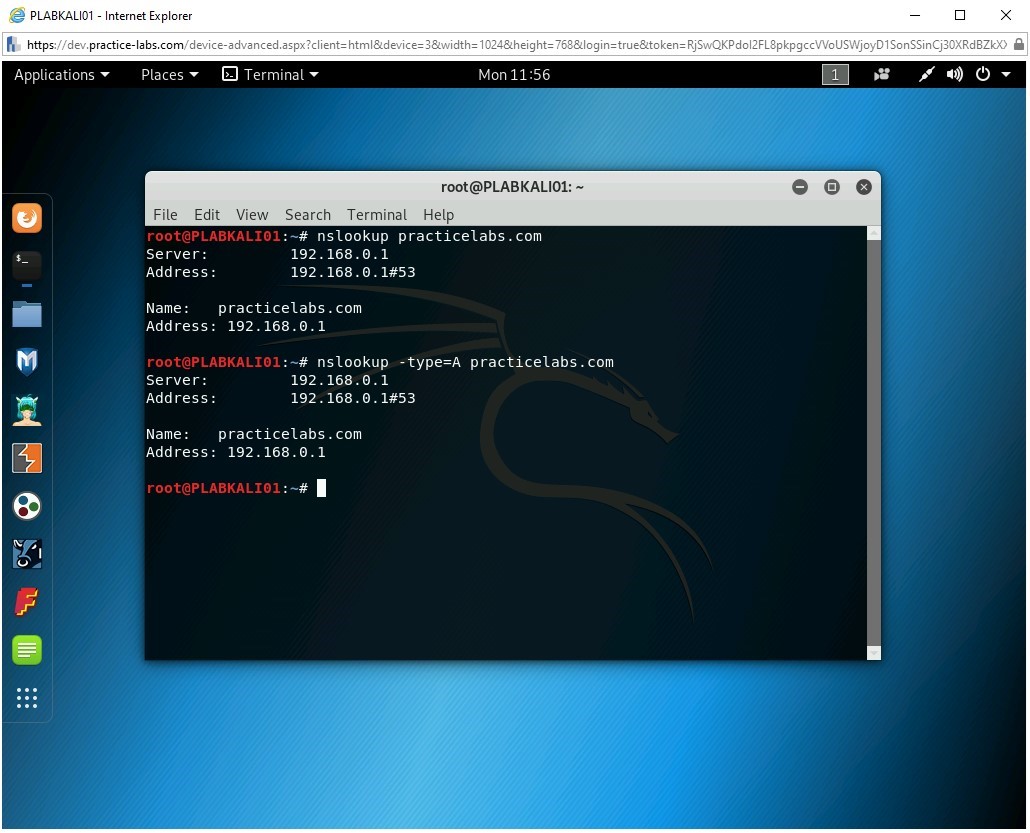

Cửa sổ đầu cuối được hiển thị. Nhập lệnh sau:

nslookup practicelabs.com

Nhấn Enter .

Lưu ý rằng địa chỉ IP cho miền, Pracelabs.com, được hiển thị. Hai dòng đầu ra chỉ định máy chủ mà yêu cầu được chuyển đến. Đây là máy chủ mặc định để phân giải tên DNS. Phần thứ hai cung cấp tên của bản ghi và địa chỉ IP tương ứng của nó.

Trong ví dụ này, máy chủ DNS là 192.168.0.1 . Bản ghi cho Pracelabs.com cũng được ánh xạ tới cùng một địa chỉ IP, 192.168.0.1 .

Trong trường hợp thực tế, bạn có thể thấy rằng cả hai kết quả đều có địa chỉ IP khác nhau.

Bước 3

Bạn cũng có thể kiểm tra một bản ghi cụ thể. Ví dụ: để kiểm tra bất kỳ bản ghi A (Địa chỉ) nào cho Pracelabs.com , hãy nhập lệnh sau:

nslookup -type=A practicelabs.com

Nhấn Enter .

Bước 4

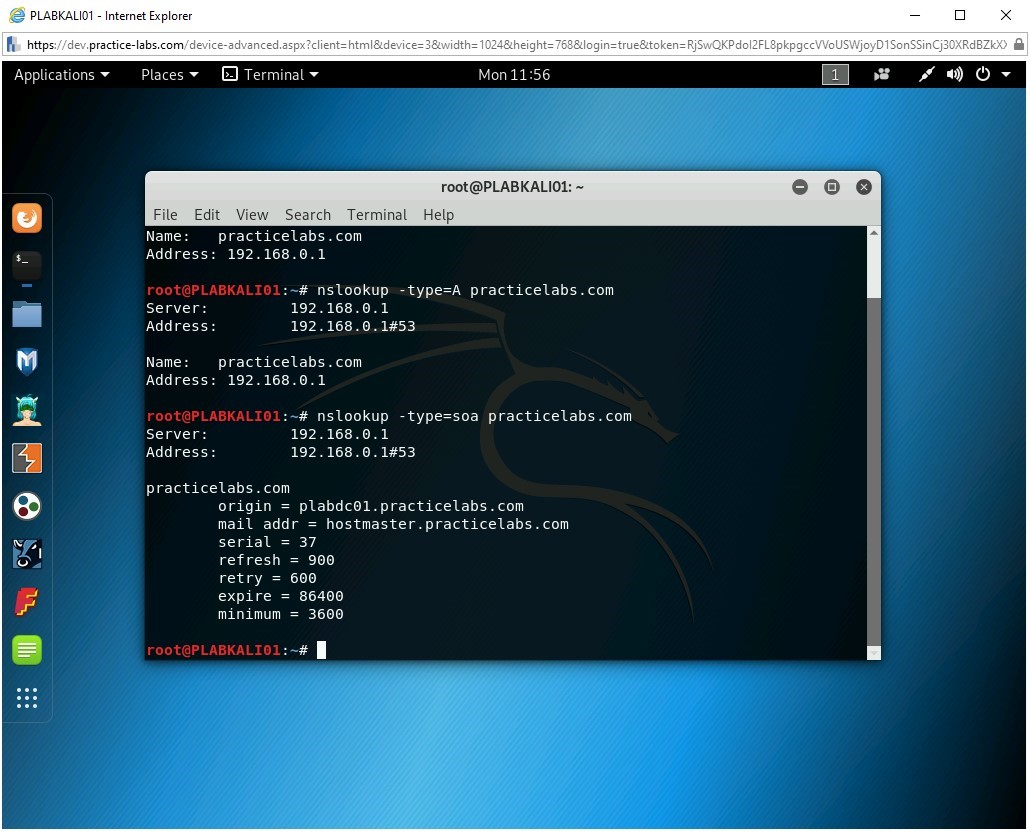

Bạn có thể sử dụng tùy chọn -type = soa để yêu cầu nslookup hiển thị máy chủ định danh có thẩm quyền (chính).

Nhập lệnh sau:

nslookup -type=soa practicelabs.com

Nhấn Enter .

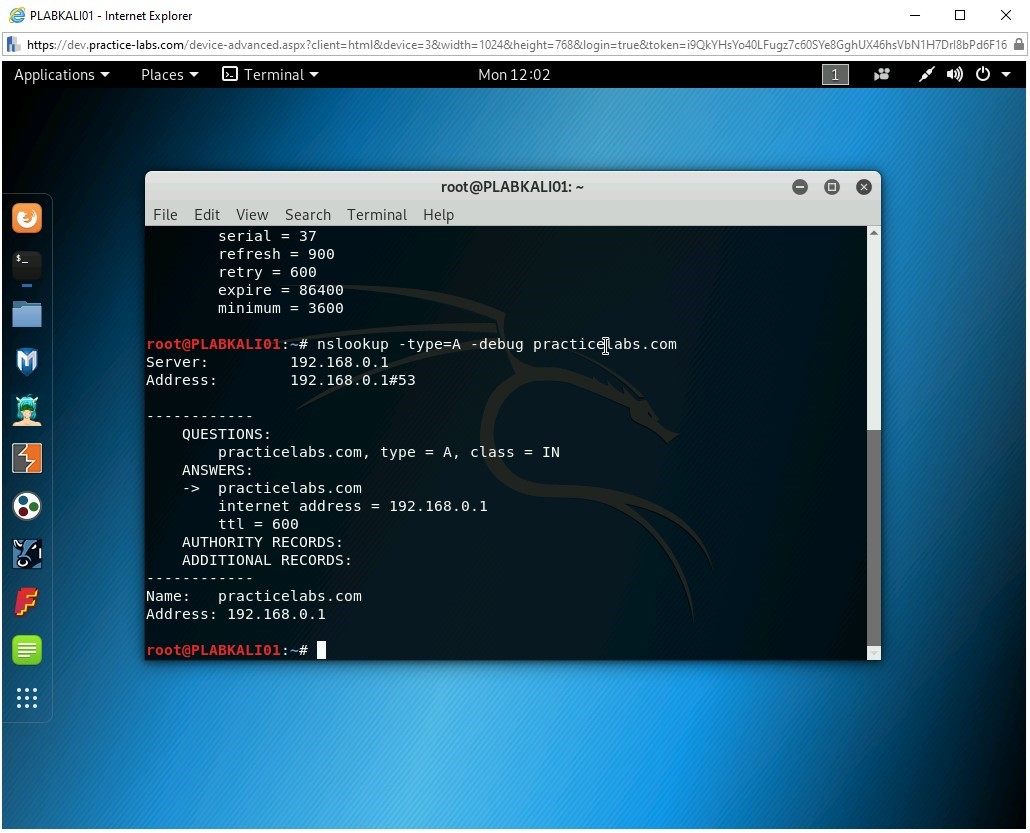

Bước 5

Bạn cũng có thể xác minh thời gian một bản ghi được lưu trong bộ nhớ cache bằng cách sử dụng tham số gỡ lỗi.

Nhập lệnh sau:

nslookup -type=A -debug practicelabs.com

Nhấn Enter .

Lưu ý rằng không có dấu hiệu về thời điểm các bản ghi sẽ hết hạn. Tuy nhiên, nếu bạn cố gắng thực hiện lệnh này trên một máy chủ trực tiếp trên Internet, bạn sẽ nhận được thông tin đó. Máy chủ nội bộ không cung cấp thông tin chi tiết đầy đủ.

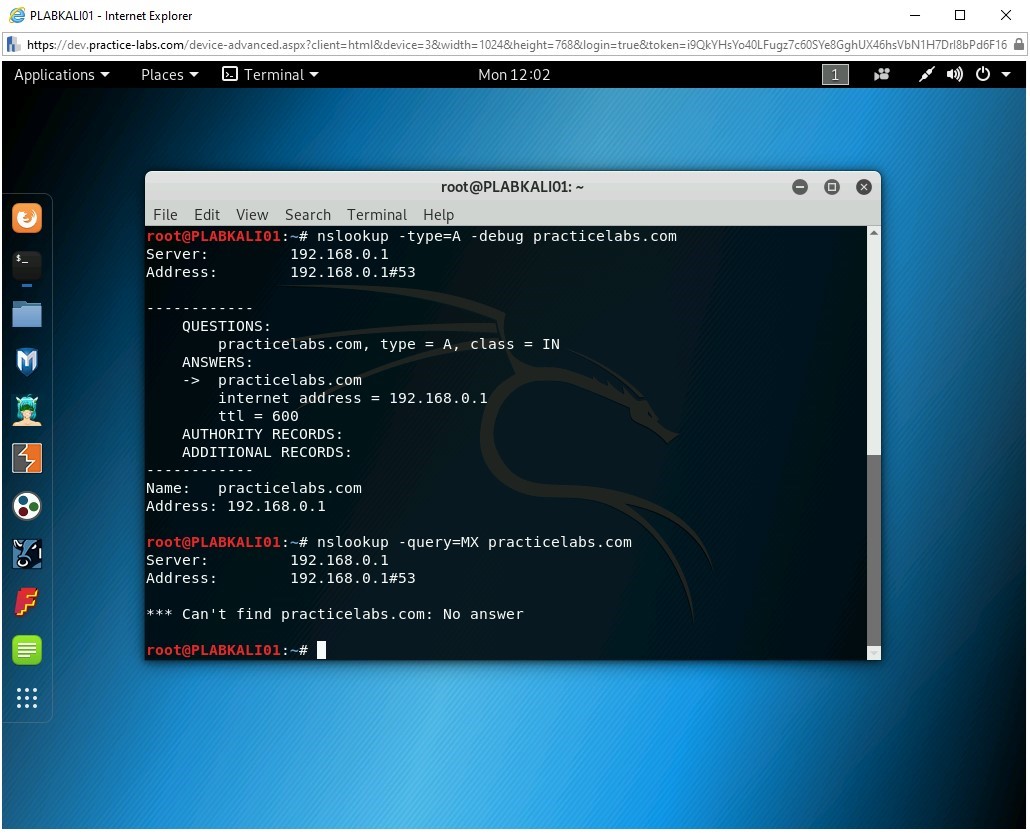

Bước 6

Bạn cũng có thể sử dụng bản ghi MX để ánh xạ tên miền tới danh sách các máy chủ trao đổi thư cho tên miền đó. Ví dụ, MX kỷ lục cung cấp các chi tiết của mail server mà tất cả các E-mail được gửi cho practicelabs.com miền.

Nhập lệnh sau:

nslookup -query=MX practicelabs.com

Nhấn Enter .

Vì không có máy chủ thư cho miền này, hãy lưu ý rằng lệnh này không thành công.

Bước 7

Xóa màn hình bằng cách nhập lệnh sau:

clear

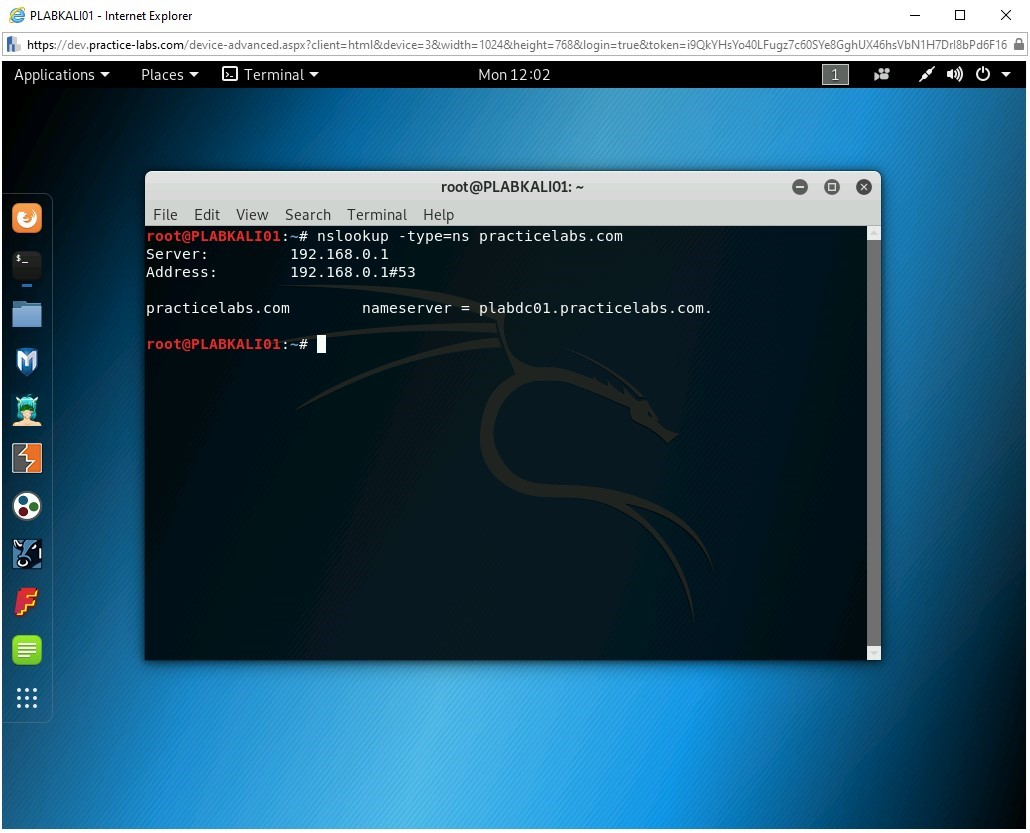

Bản ghi NS ánh xạ tên miền đến danh sách các máy chủ DNS có thẩm quyền cho miền này. Nhập lệnh sau:

nslookup -type=ns practicelabs.com

Nhấn Enter .

Vì chỉ có một máy chủ DNS nên nó được liệt kê là phản hồi cho lệnh.

Bước 8

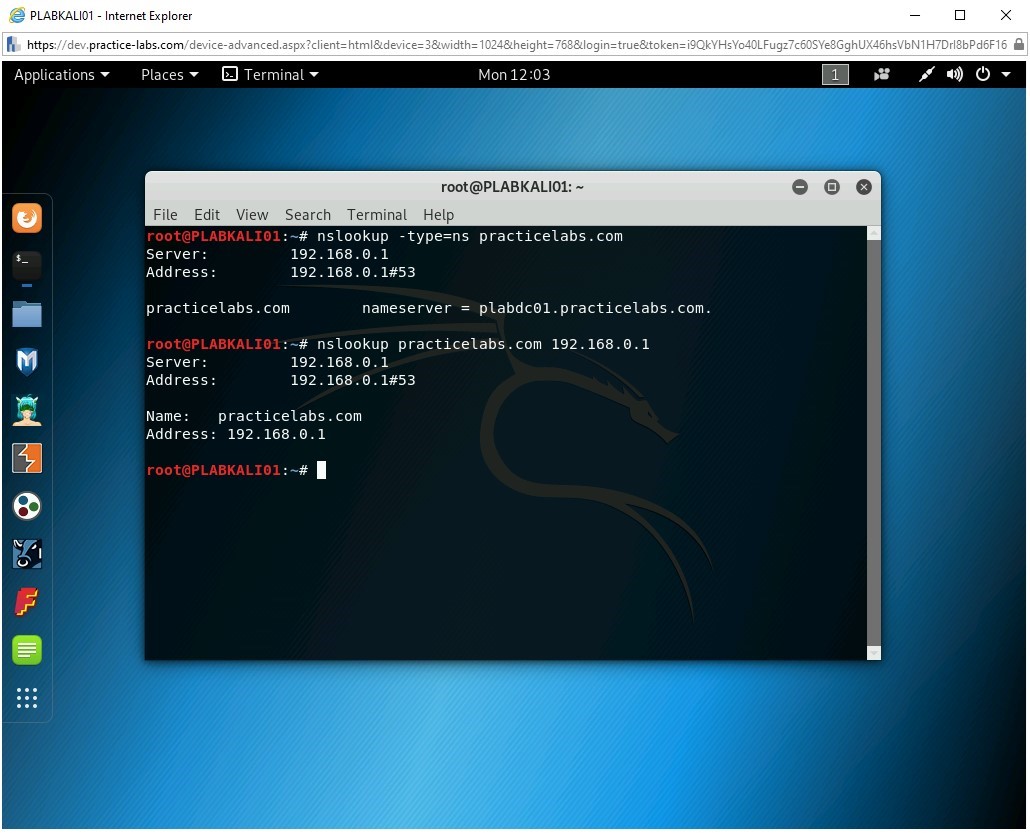

Bạn có thể thực hiện phân giải tên miền bằng máy chủ DNS cụ thể.

Nhập lệnh sau:

nslookup practicelabs.com 192.168.0.1

Nhấn Enter .

Lưu ý các chi tiết được liệt kê dưới dạng đầu ra của lệnh này.

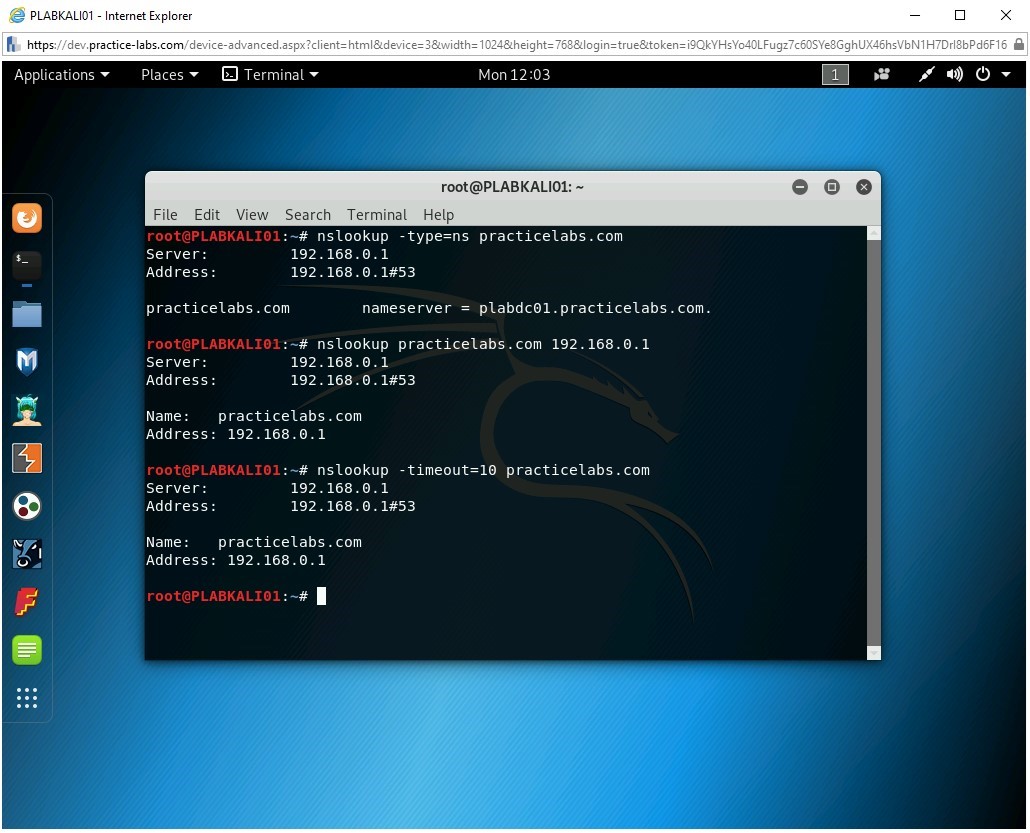

Bước 9

Bạn cũng có thể thay đổi thời gian chờ mặc định để chờ trả lời bằng cách sử dụng tùy chọn -timeout . Nhập lệnh sau:

nslookup -timeout=10 practicelabs.com

Nhấn Enter .

Quan sát đầu ra của lệnh.

Bước 10

Xóa màn hình bằng cách nhập lệnh sau:

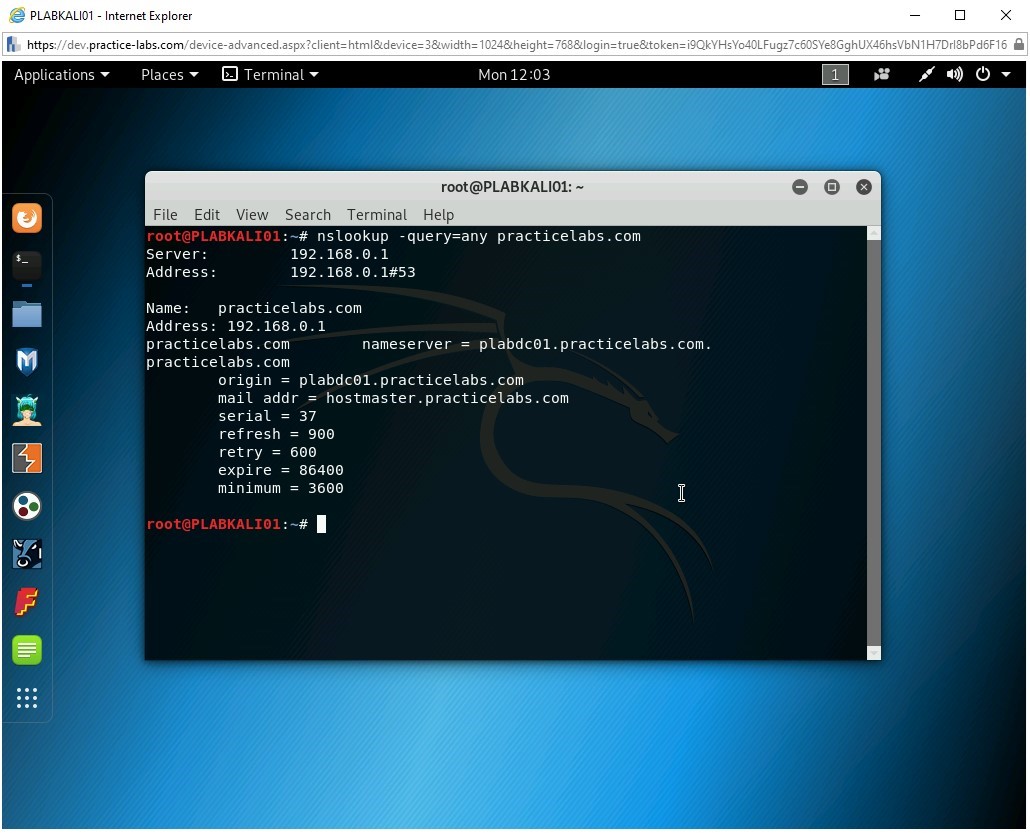

clear

Bạn có thể xem tất cả các bản ghi DNS có sẵn bằng tùy chọn -query = bất kỳ . Nhập lệnh sau:

nslookup -query=any practicelabs.com

Nhấn Enter .

Lưu ý các chi tiết được liệt kê dưới dạng đầu ra của lệnh này.

Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 6 – Sử dụng Nhà đầu tư

Công cụ theHarvester chủ yếu được sử dụng để thu thập thông tin. Bằng cách cung cấp tên miền và tên công cụ tìm kiếm, bạn có thể tìm kiếm thông tin sau:

- Các tài khoản email

- Tên người dùng

- Tên máy chủ

- Tên miền phụ

- Băng rôn

Để sử dụng TheHarvester, hãy thực hiện các bước sau:

Bước 1

Đảm bảo bạn đã bật nguồn cho các thiết bị được liệt kê trong phần giới thiệu và được kết nối với PLABKALI01 .

Trên màn hình, nhấp vào Thiết bị đầu cuối nếu chưa mở.Lưu ý : Xóa màn hình bằng lệnh xóa nếu cửa sổ đầu cuối đã được mở.

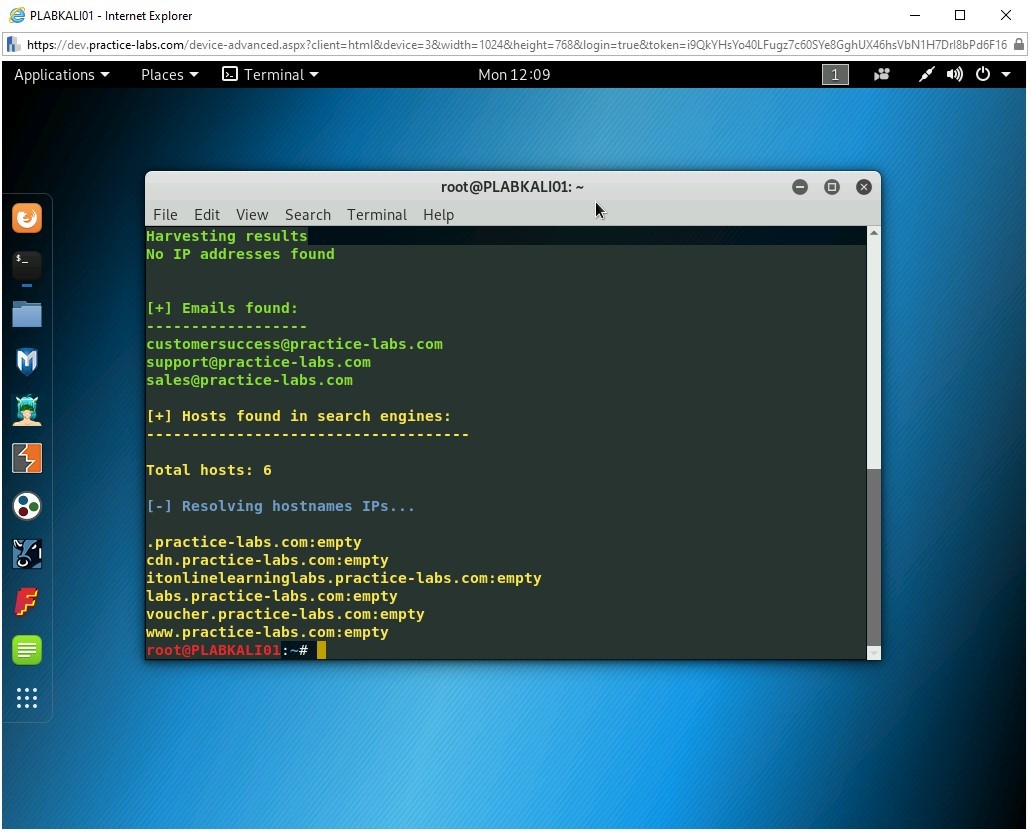

Nhập lệnh sau:

theHarvester -d practice-labs.com -l 500 -b google

Nhấn Enter .

Tham số -d được sử dụng cho tên miền. Tham số -l được sử dụng cho số lượng kết quả. Tham số -b được sử dụng cho nguồn thông tin, là một công cụ tìm kiếm.

Lệnh đã được thực hiện. Nó có thể định vị địa chỉ E-mail và số lượng máy chủ. Lưu ý rằng kết quả không cung cấp địa chỉ IP.

Lưu ý : Tên máy chủ không được giải quyết do các hạn chế của tường lửa trong môi trường phòng thí nghiệm. Trong một tình huống thực tế, bạn sẽ có thể lấy được các địa chỉ IP.

Bước 2

Xóa màn hình bằng cách nhập lệnh sau:

clear

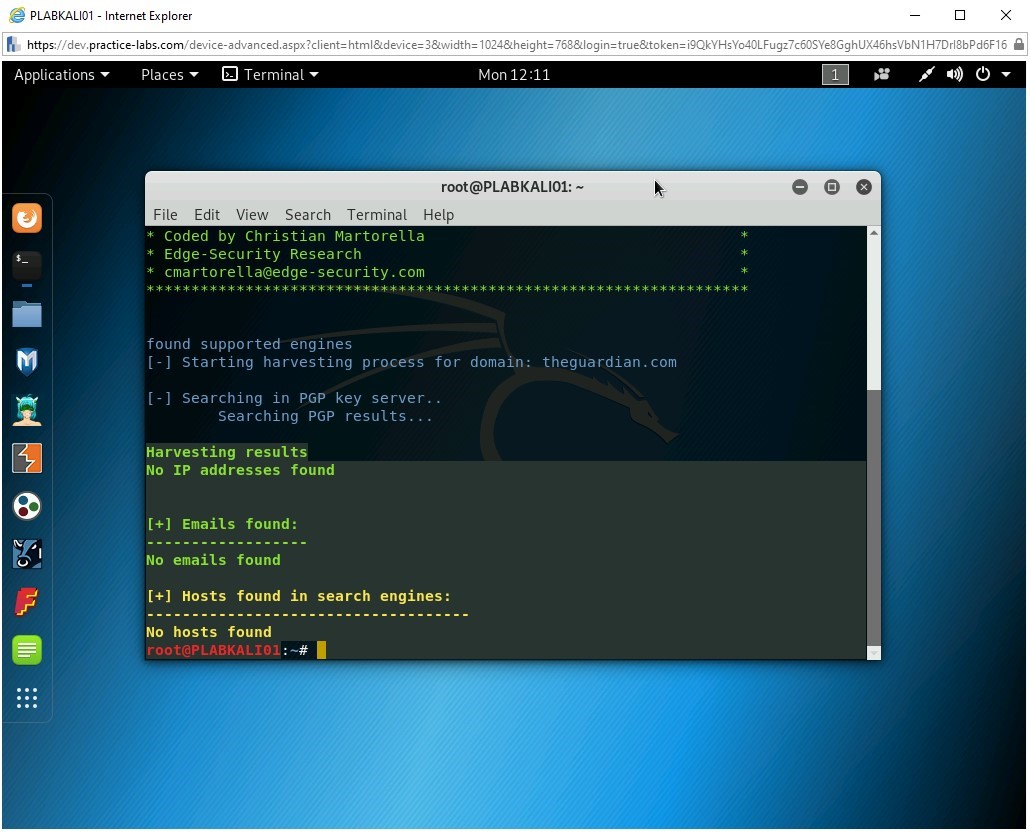

Để nhận địa chỉ E-mail từ theguardian.com , hãy nhập lệnh sau:

theHarvester -d theguardian.com -b bing

Nhấn Enter .

Đầu ra của lệnh này có thể mất vài phút để hiển thị.

Lưu ý : Đầu ra ở trên đã sử dụng nguồn “-b pgp” hiện không được dùng nữa. Để xem danh sách các nguồn, hãy nhập lệnh theHarvester -help tại dòng lệnh.

Giữ cửa sổ đầu cuối mở.

Nhiệm vụ 7 – Tạo tài khoản e-mail tạm thời

Sẽ có nhiều trường hợp khi bạn được yêu cầu cung cấp tài khoản E-mail để đăng ký trên một Trang web. Sử dụng ID E-mail của riêng bạn có thể dẫn đến SPAM và nhiều mối đe dọa khác. Do đó, trong những tình huống này, bạn có thể sử dụng tài khoản E-mail tạm thời để đăng ký.

Trong tác vụ này, bạn sẽ tạo một tài khoản E-mail tạm thời. Để thực hiện việc này, hãy thực hiện các bước sau:

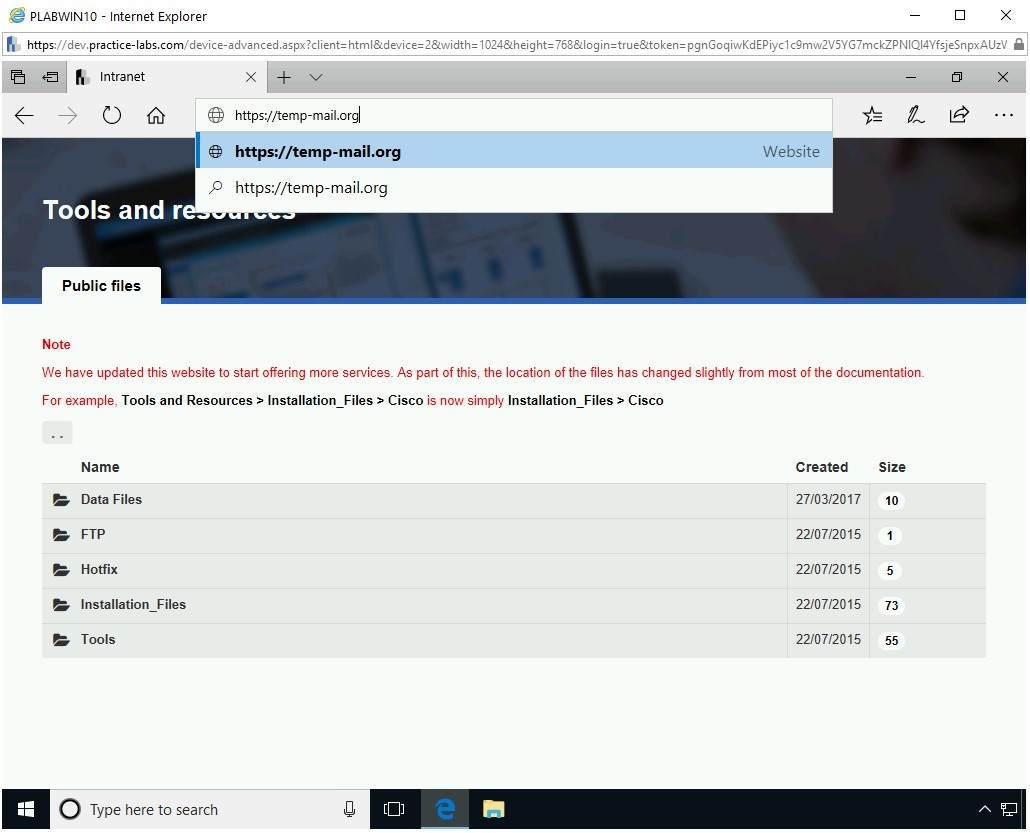

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và kết nối với PLABWIN10 .

Bước 2

Nhấp đúp vào Microsoft Edge trên màn hình

Bước 3

Cửa sổ Microsoft Edge được hiển thị. Trong thanh địa chỉ, nhập URL sau:

https://temp-mail.org

Nhấn Enter .

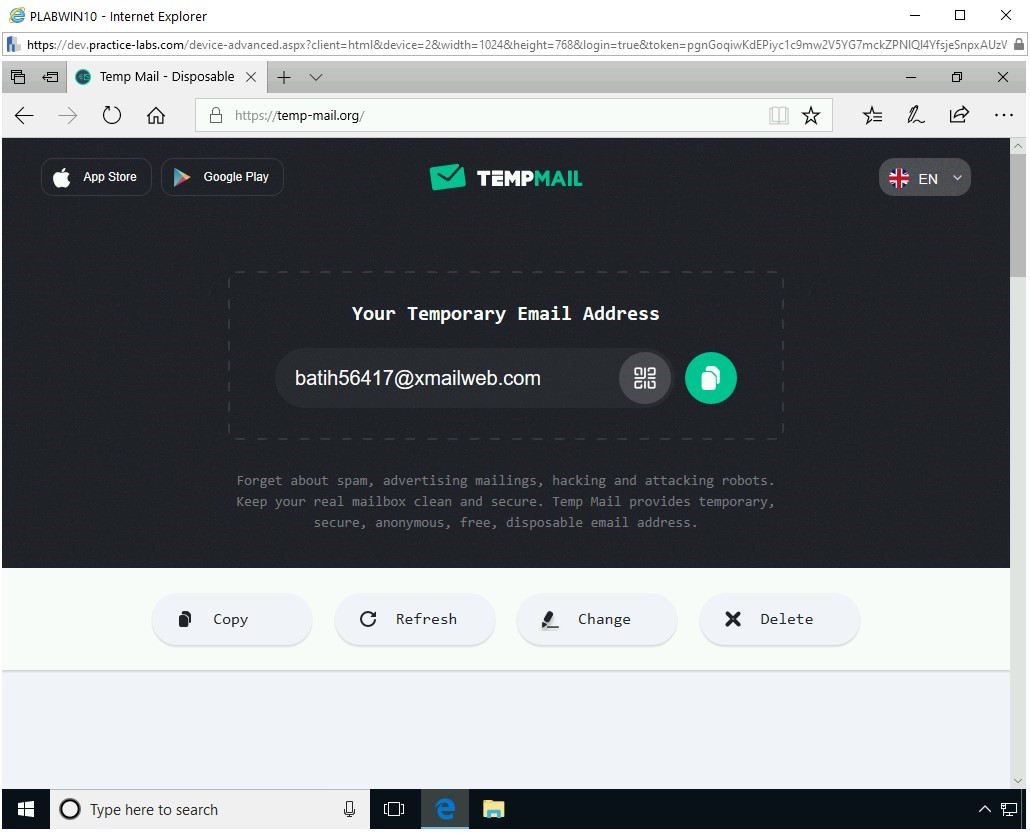

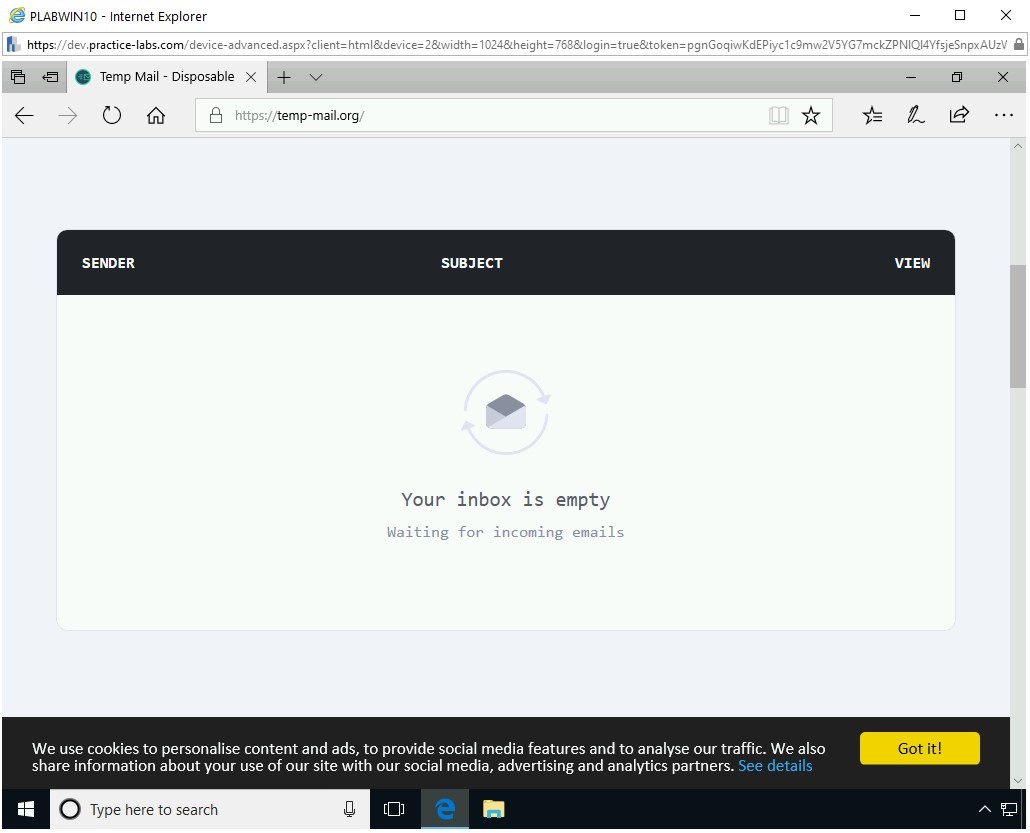

Các Địa chỉ email tạm thời của bạn trang web được hiển thị. Lưu ý rằng có một địa chỉ E-mail mặc định được hiển thị.Lưu ý : Trong nhiệm vụ tiếp theo, Sử dụng Maltego , bạn có thể sử dụng địa chỉ E-mail cá nhân tạm thời hoặc của riêng bạn.

Cuộn xuống để xem Trang web còn lại. Nếu bạn cần sao chép địa chỉ E-mail này, bạn có thể nhấp vào biểu tượng Màu xanh lá cây .

Nếu bạn không thích địa chỉ E-mail, bạn có thể nhấp vào Thay đổi . Bạn cũng có thể nhấp vào Xóa để xóa địa chỉ E-mail hiển thị ở trên và nội dung của nó.Lưu ý : Mỗi khi bạn mở Trang web này, bạn sẽ thấy một địa chỉ E-mail mới và duy nhất. Địa chỉ E-mail hiển thị trong ảnh chụp màn hình sẽ không khớp với địa chỉ bạn sẽ thấy.

Phần dưới cùng của Trang web hiển thị hộp thư đến. Mọi E-mail được gửi cho bạn sẽ được lưu trữ tại đây.

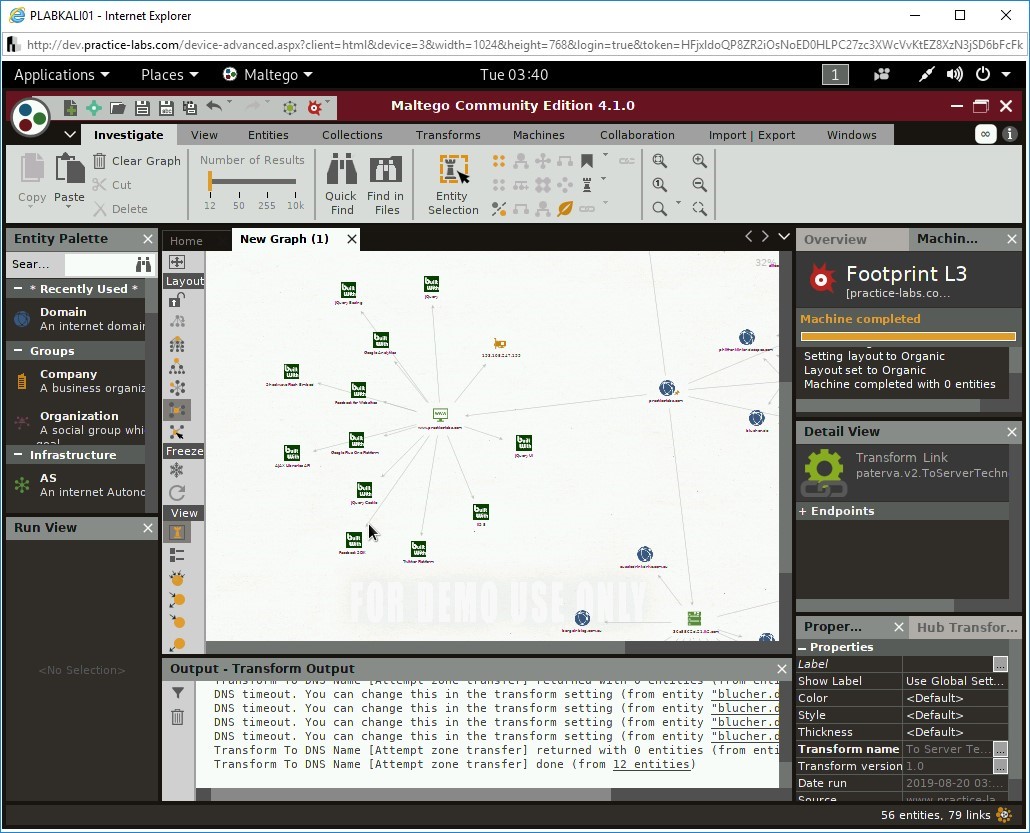

Nhiệm vụ 8 – Sử dụng Maltego

Maltego là một công cụ được sử dụng để thu thập thông tin tình báo và pháp y mã nguồn mở. Maltego có thể khám phá và thu thập dữ liệu ở định dạng đồ họa để phân tích. Maltego có sẵn dưới dạng sản phẩm thương mại và miễn phí.Lưu ý: Điều quan trọng cần hiểu là khả năng của một công cụ, chẳng hạn như Maltego, được thể hiện ở khả năng hạn chế trong nhiệm vụ này. Bạn có thể muốn khám phá nó thêm.

Bạn có thể sử dụng giấy phép miễn phí cho mục đích học tập, nhưng để thực hiện hack đạo đức, bạn cần sử dụng sản phẩm thương mại vì nó cung cấp nhiều chức năng hơn. Maltego không xâm nhập vào bất kỳ mạng nào và cung cấp thông tin công khai.Cảnh báo : Maltego yêu cầu bạn đăng ký trước khi có thể sử dụng. Trước tiên, bạn nên tạo tài khoản trên Trang web Maltego bên ngoài môi trường phòng thí nghiệm và sử dụng nó trong nhiệm vụ. Bạn có thể sử dụng ID E-mail của riêng mình hoặc sử dụng ID mà bạn đã tạo trong tác vụ trước đó. Bạn có thể đăng ký qua URL sau: https://www.paterva.com/community/community.php

Để sử dụng Maltego, hãy thực hiện các bước sau:

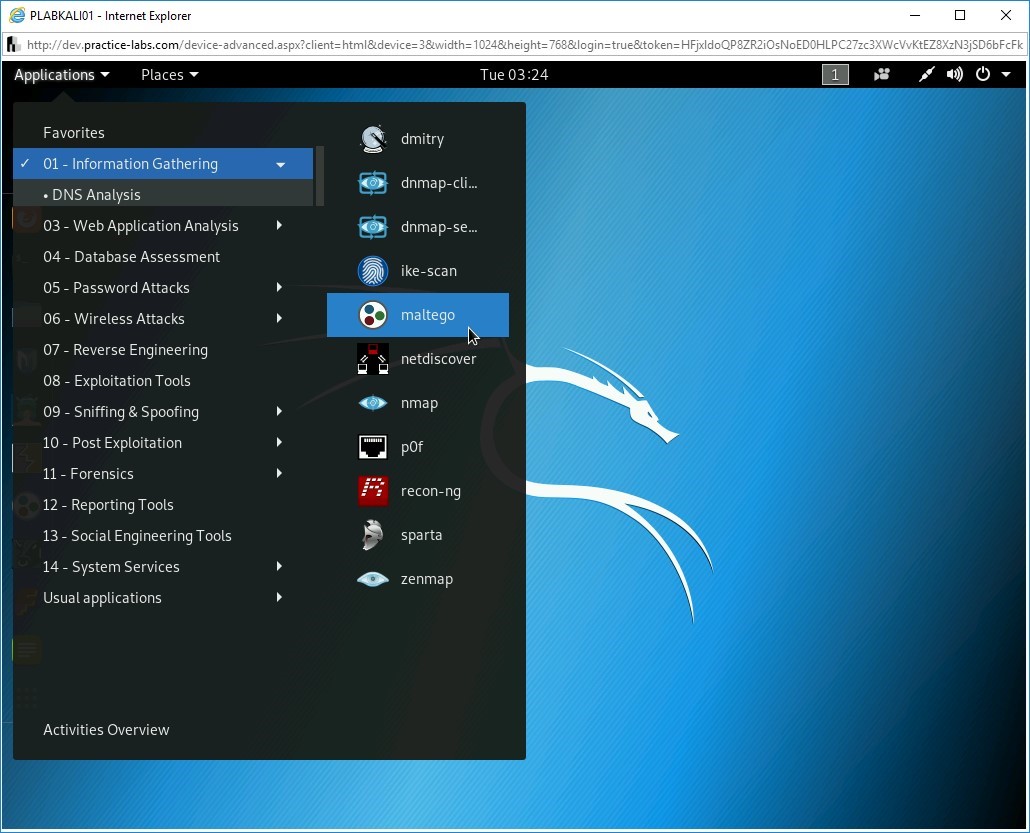

Bước 1

Đảm bảo bạn đã bật nguồn cho tất cả các thiết bị được liệt kê trong phần giới thiệu và được kết nối với PLABKALI01 .

Để khởi động Maltego , hãy nhấp vào biểu tượng ngoài cùng bên trái trên thanh trạng thái, chọn 01 – Thu thập thông tin , sau đó chọn maltego .Lưu ý : Có hai phương pháp thay thế để bắt đầu maltego. Bạn có thể nhấp vào biểu tượng maltego trong thanh biểu tượng trên màn hình. Bạn cũng có thể khởi động nó bằng lệnh maltego trong cửa sổ dòng lệnh.

Bước 2

Ứng dụng bắt đầu. Bạn có thể phải đợi vài phút trong khi tải.Lưu ý: Ứng dụng có thể tự thu nhỏ. Nếu có, hãy gọi cửa sổ bắt đầu hoạt động.

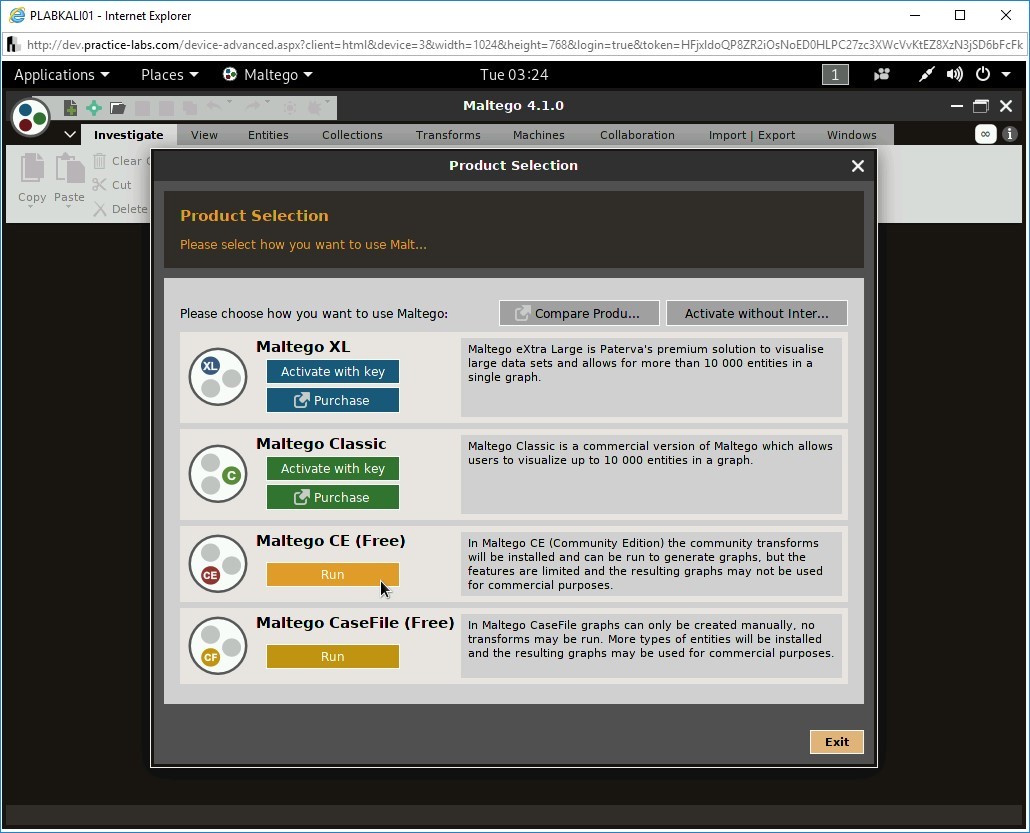

Bước 3

Sau khi Maltego bắt đầu, bạn cần chọn sản phẩm mà bạn muốn sử dụng. Nhấp vào nút Chạy bên dưới phần Maltego CE (Miễn phí) .

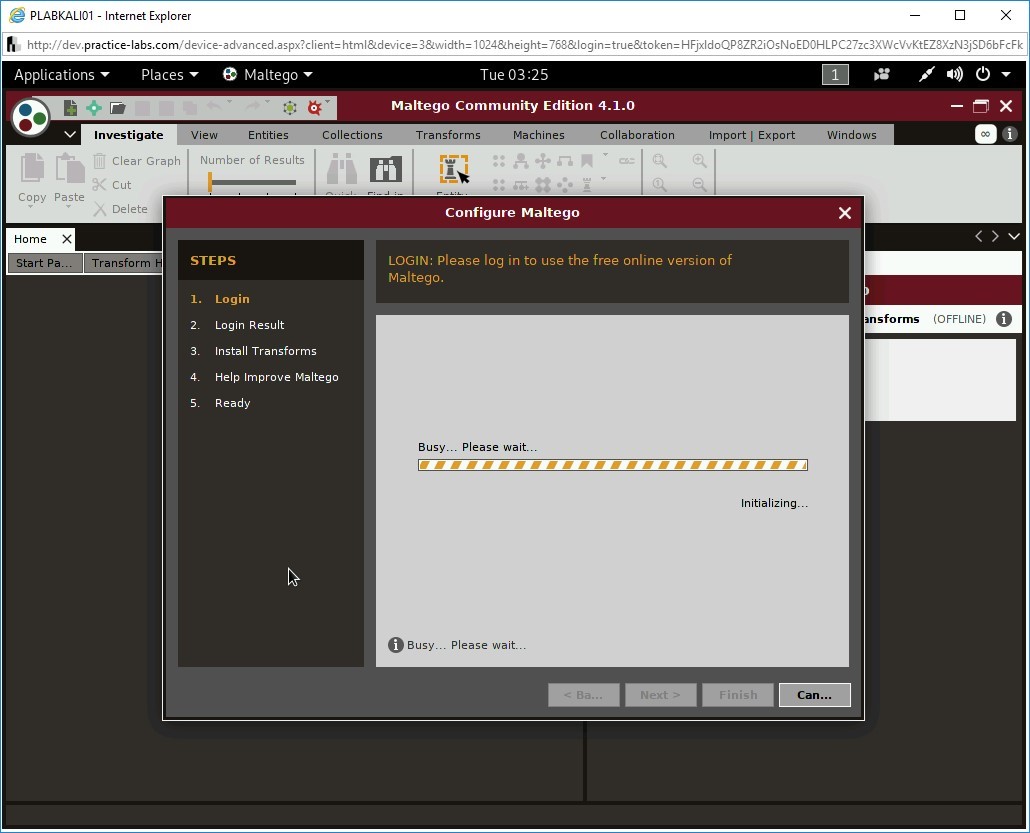

Các Configure Maltego hộp thoại sẽ được hiển thị. Nó bắt đầu khởi tạo sản phẩm.

Bước 4

Lưu ý : Nếu bạn thấy thông báo ‘Không thể liên lạc với máy chủ đăng nhập’, hãy nhấp vào Quay lại , sau đó trên trang trước, nhấp vào Tiếp theo . Bây giờ bạn sẽ thấy trang ĐĂNG NHẬP được làm mới.

Nhập địa chỉ email của bạn vào hộp văn bản Địa chỉ Email và nhập mật khẩu vào hộp văn bản Mật khẩu .

Sau đó, bạn cũng cần nhập CAPTCHA được hiển thị , sẽ khác nhau mỗi khi bạn đăng nhập.

Nhấp vào Tiếp theo .

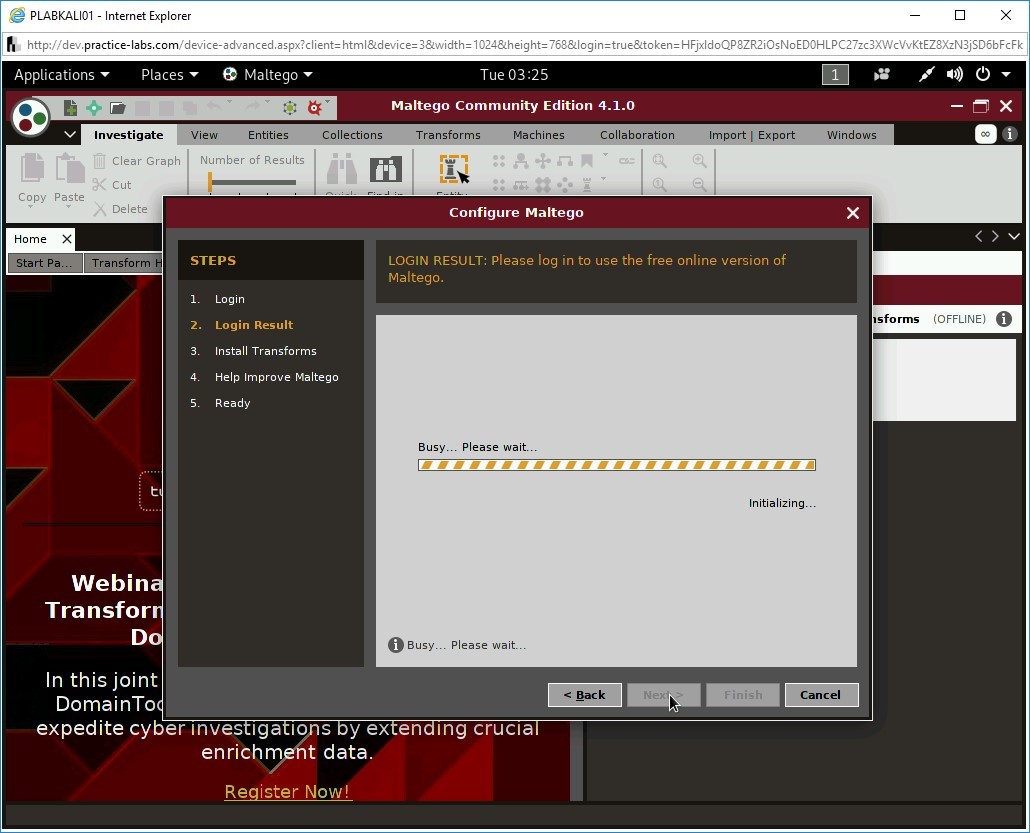

Các chi tiết đăng nhập hiện đang được xác thực.

Bước 5

Sau khi đăng nhập thành công, bạn sẽ được hiển thị các chi tiết đăng nhập của mình. Nhấp vào Tiếp theo .

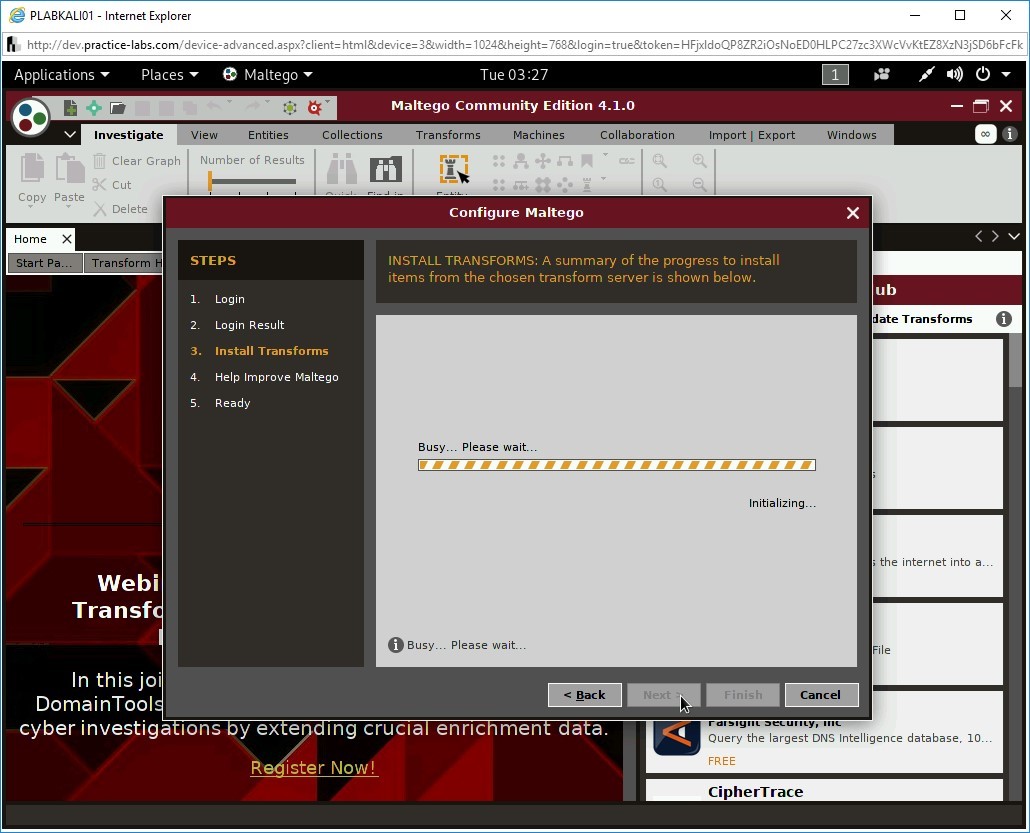

Maltego bắt đầu cài đặt các biến đổi.

Bước 6

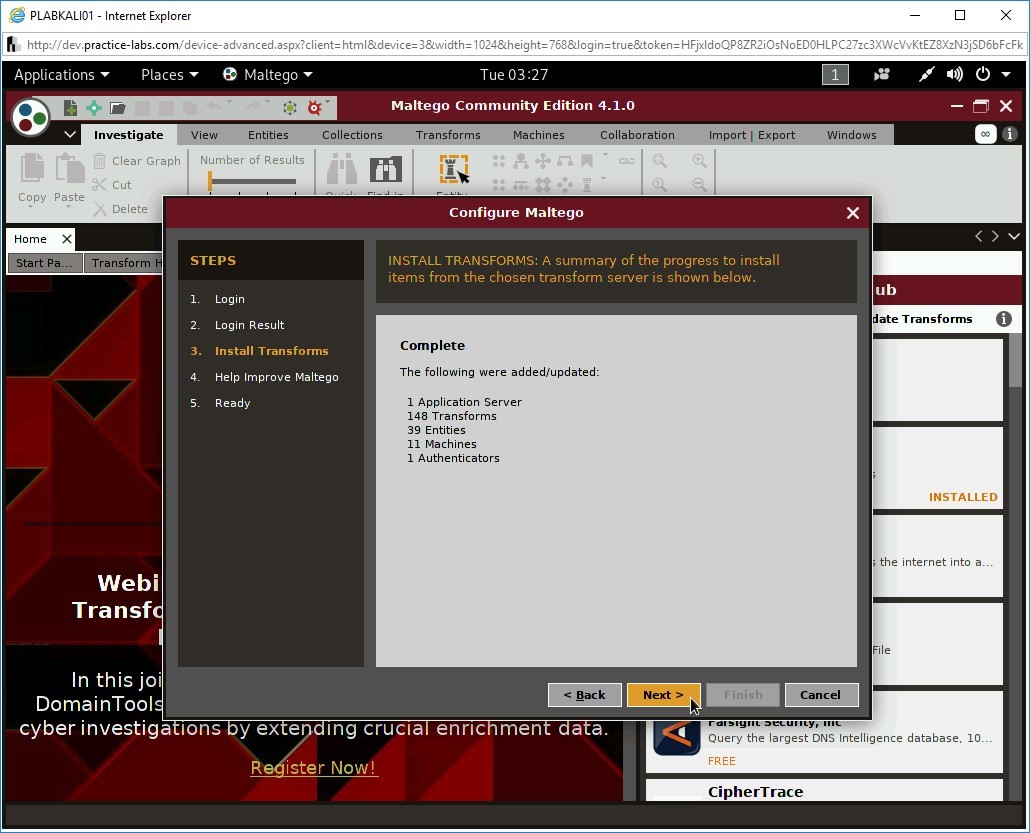

Trên màn hình Hoàn thành , bấm Tiếp theo .

Bước 7

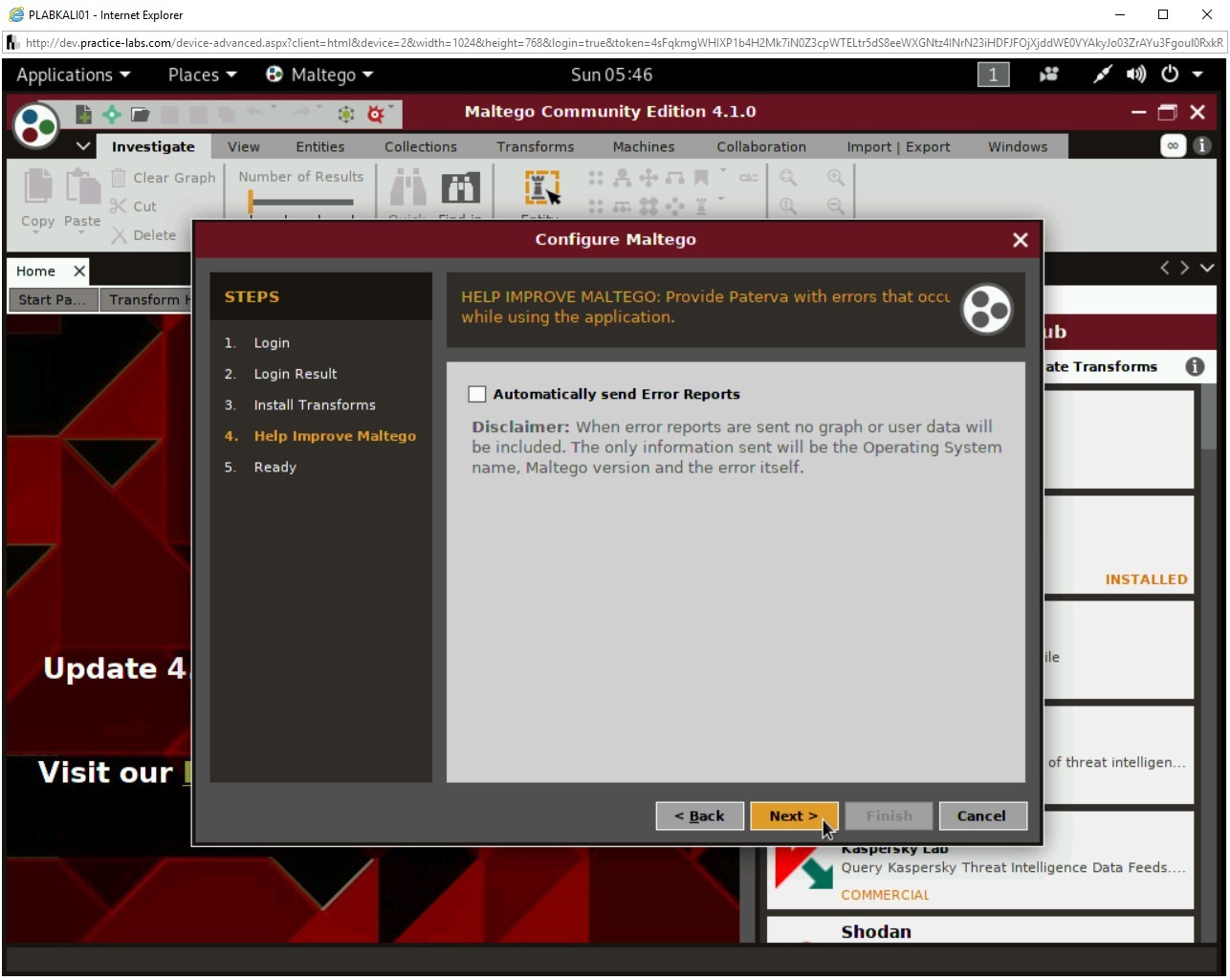

Trên trang tiếp theo, giữ cài đặt mặc định và nhấp vào Tiếp theo .

Bước 8

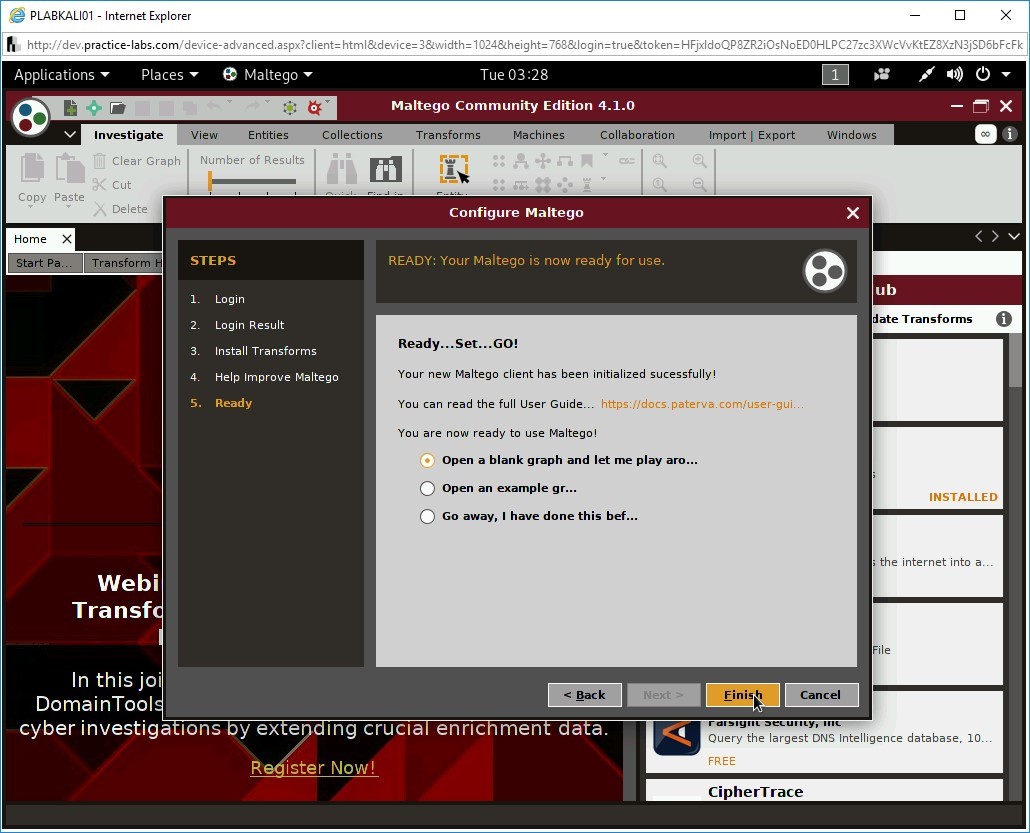

Trên Ready … Set … GO! , chọn Mở biểu đồ trống và để tôi chơi aro… và nhấp vào Kết thúc .

Một biểu đồ trống mới được thêm vào.

Bước 9

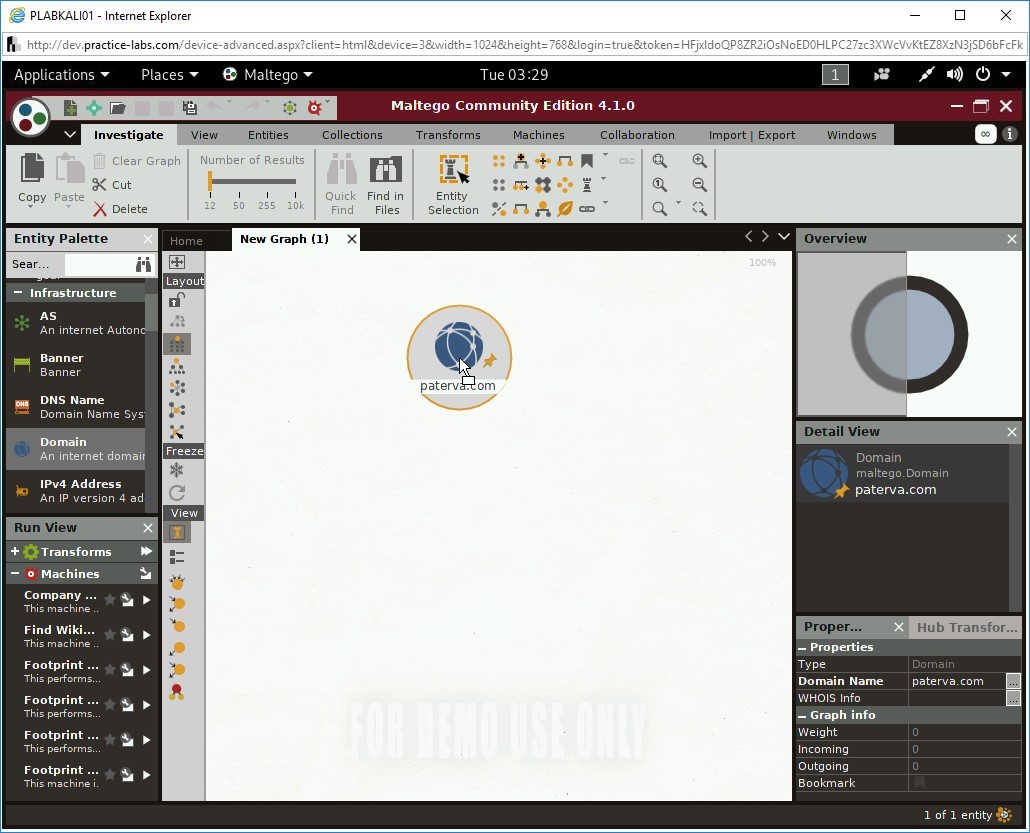

Từ ngăn bên trái, kéo và thả biểu tượng Miền vào biểu đồ.Lưu ý : Bạn có thể phải cuộn xuống để tìm Tên miền.

Bước 10

Lưu ý rằng paterva.com là tên mặc định được gán cho miền. Để thay đổi tên miền, nhấp đúp vào văn bản và ghi đè bằng văn bản sau:

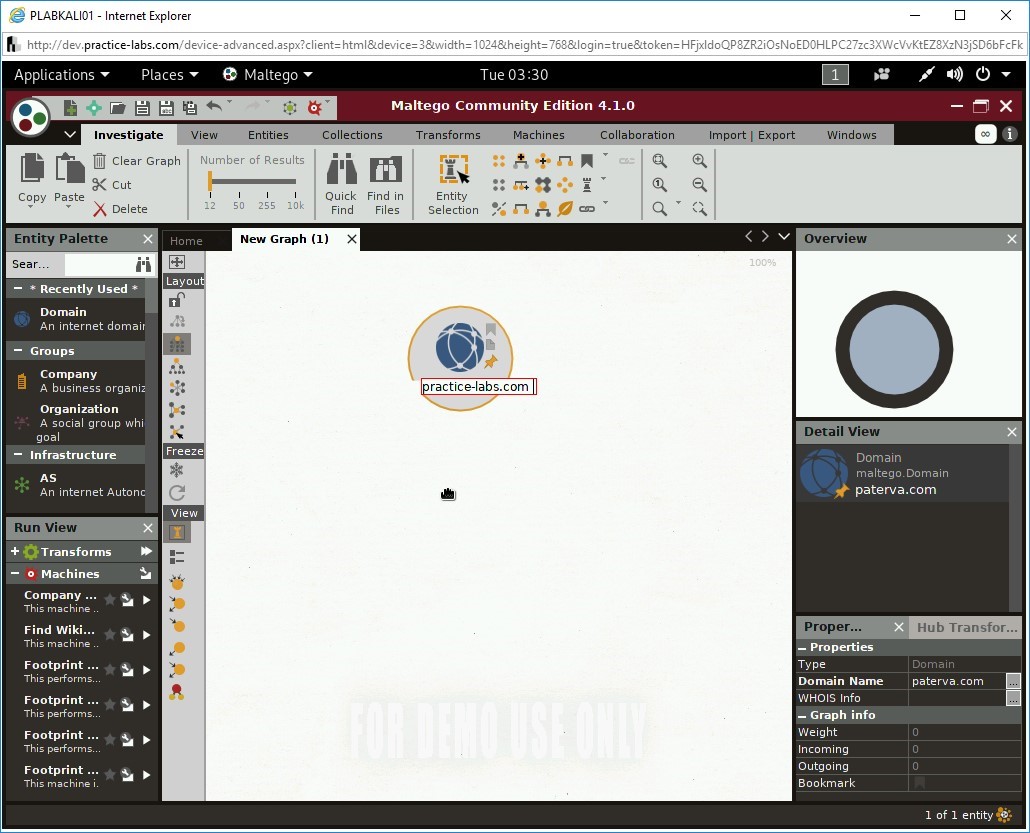

practice-labs.com

Nhấn Enter hoặc nhấp vào bất kỳ đâu trên biểu đồ.

Bước 11

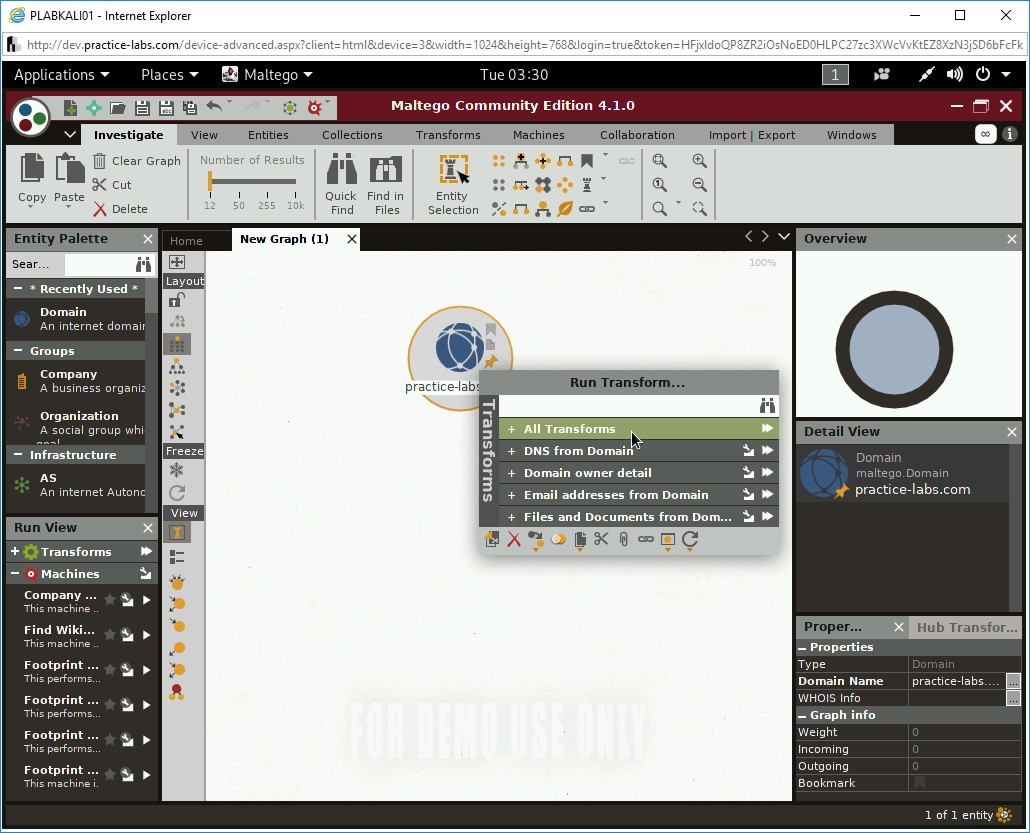

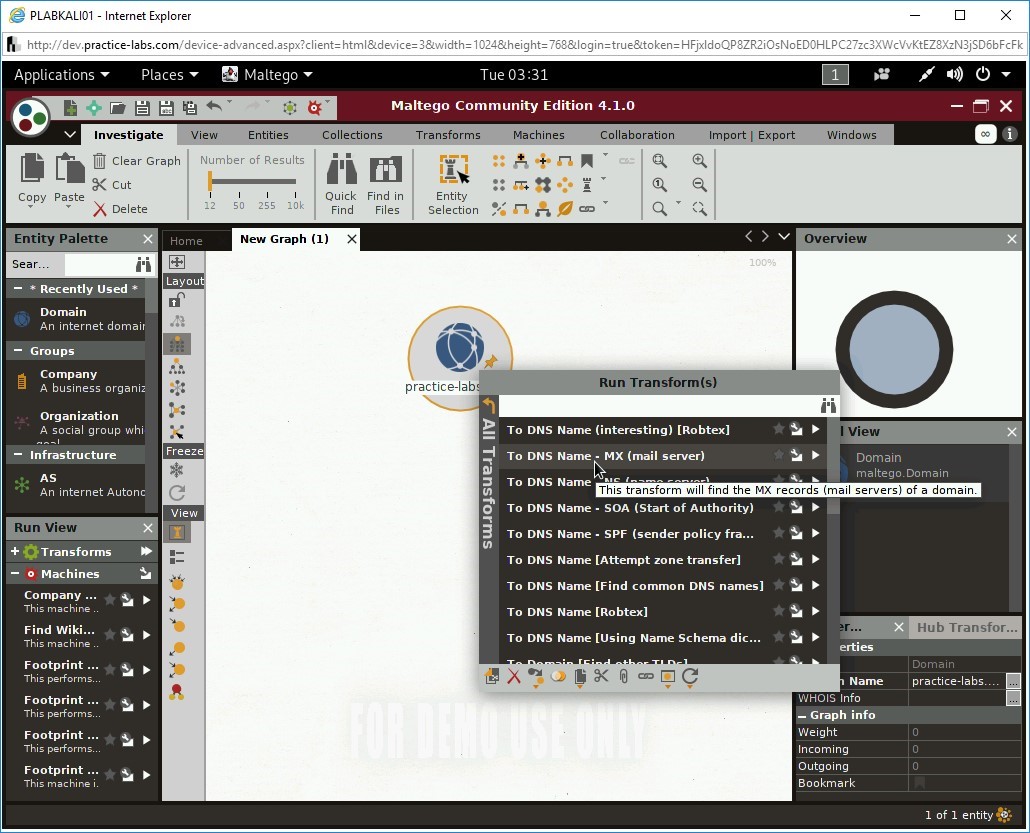

Nhấp chuột phải vào practice-labs.com và chọn Tất cả các biến đổi từ hộp thoại Chạy biến đổi… .

Bước 12

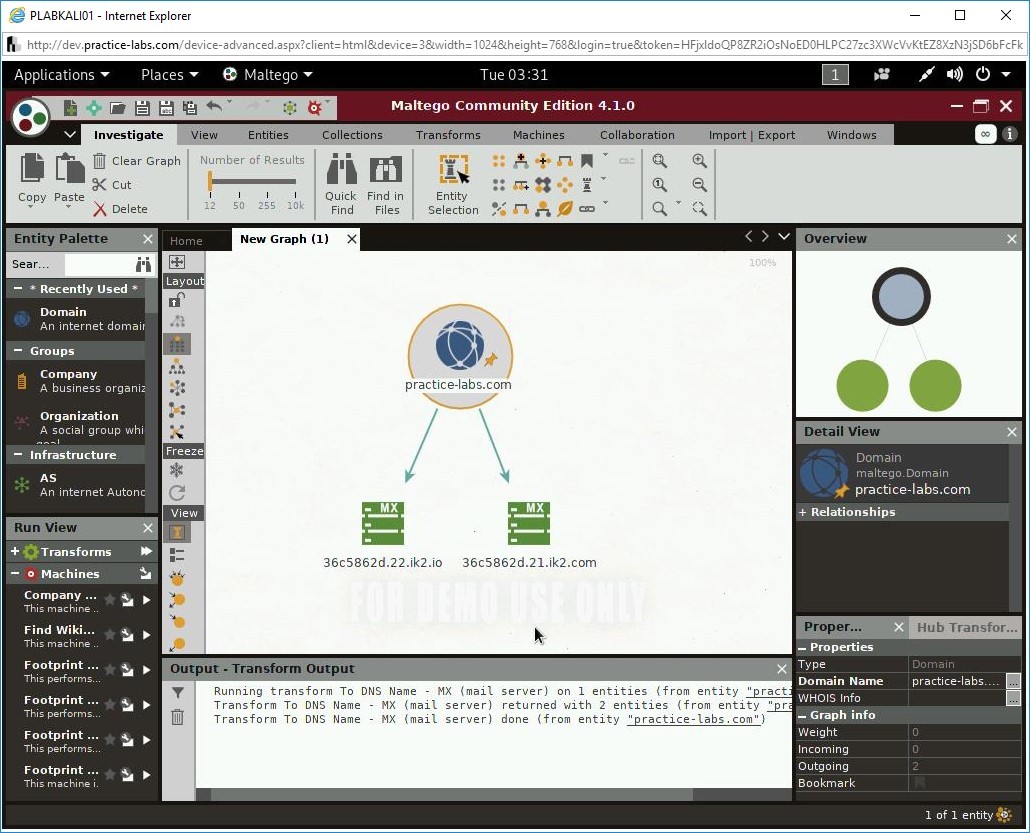

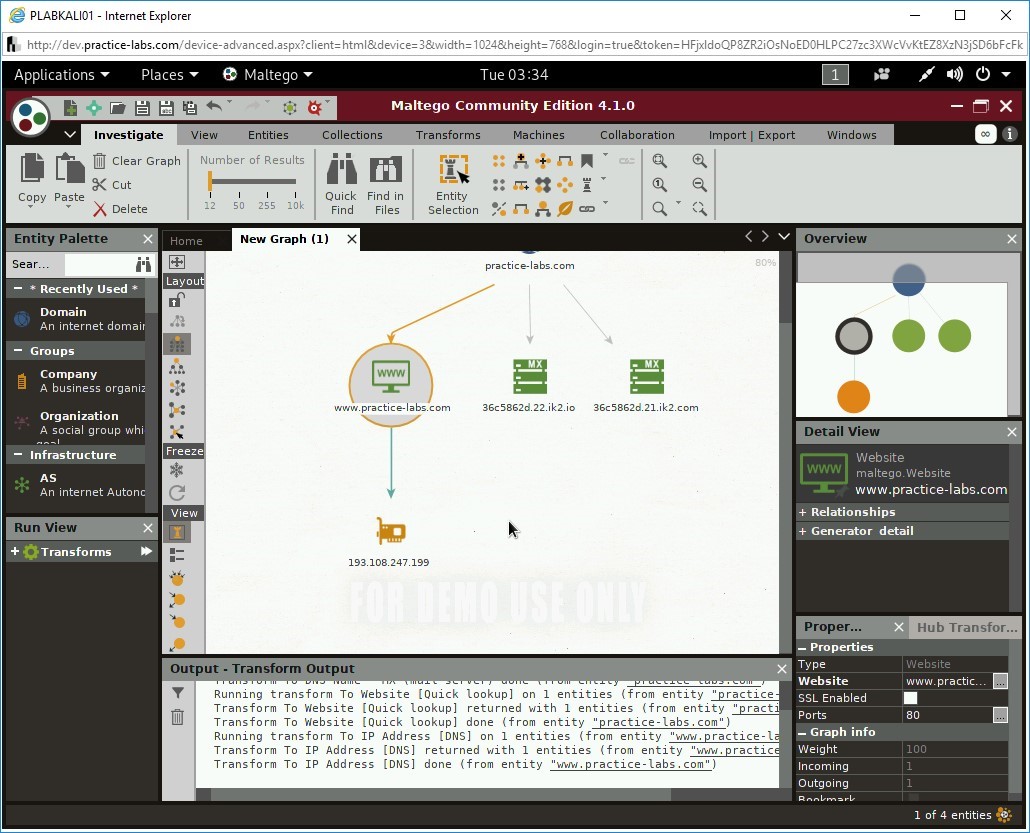

Các Run Transform (s) hộp thoại sẽ được hiển thị. Để tìm các máy chủ mail cho practice-labs.com miền, chọn để DNS Name – MX (mail server ).

Lưu ý rằng nó đã tìm thấy hai máy chủ thư.

Bước 13

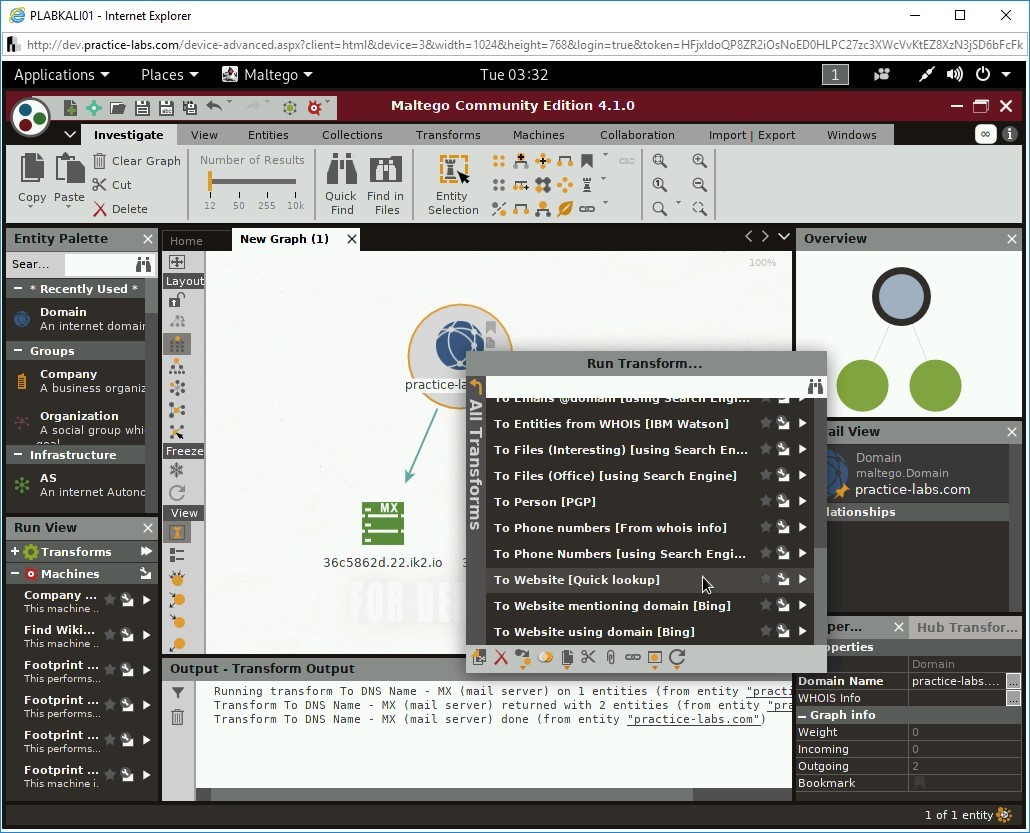

Nhấp chuột phải vào tên miền và chọn Tới Trang web [Tra cứu nhanh ].

Bước 14

Một trang web đã được tìm thấy.

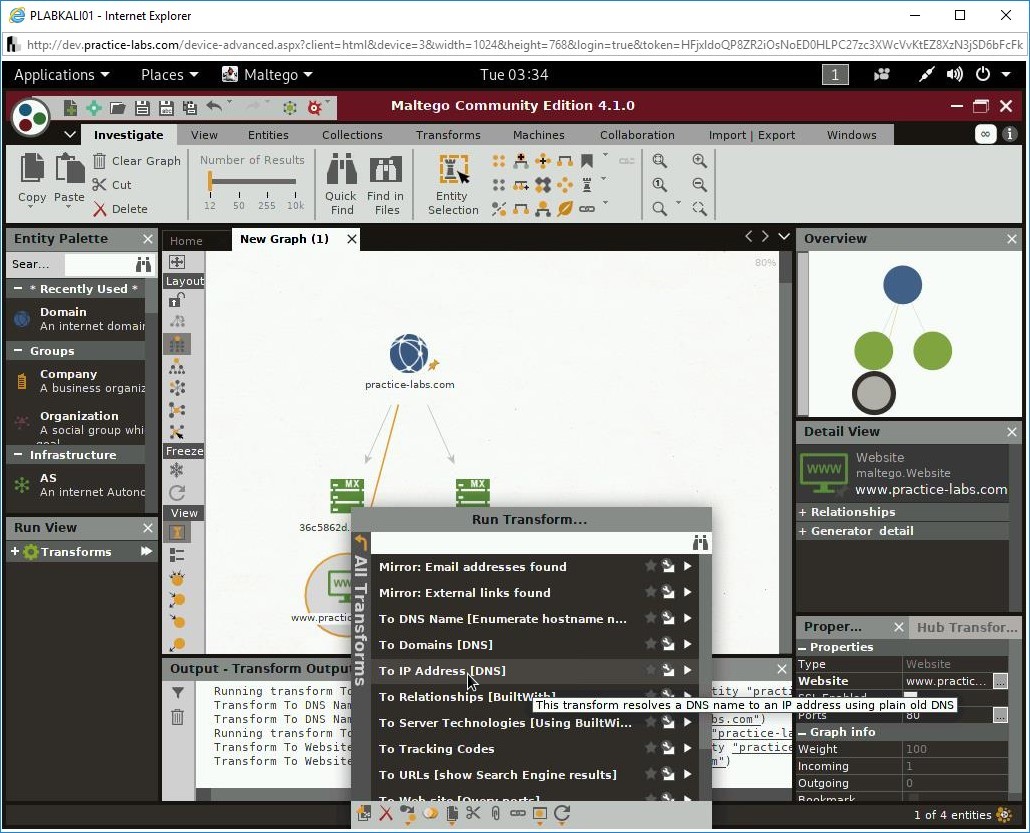

Nhấp chuột phải vào biểu tượng Trang web và chọn Đến địa chỉ IP [DNS ].

Lưu ý rằng nó đã dịch tên DNS của Trang web thành địa chỉ IP.

Bước 15

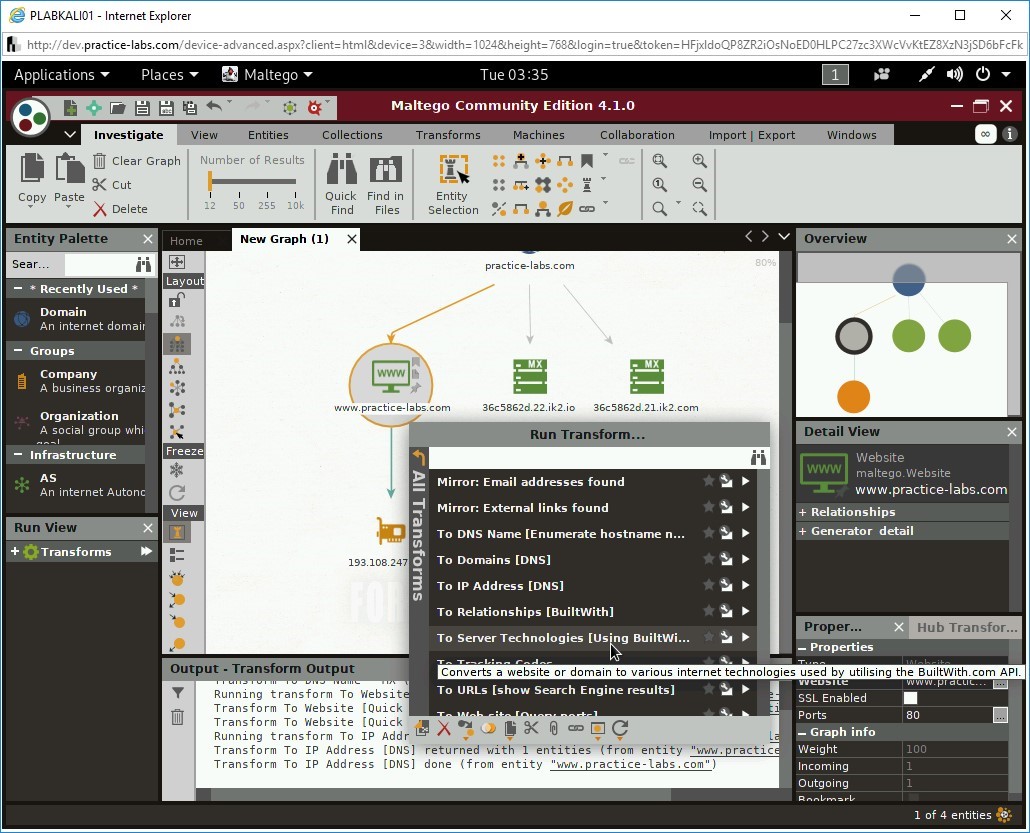

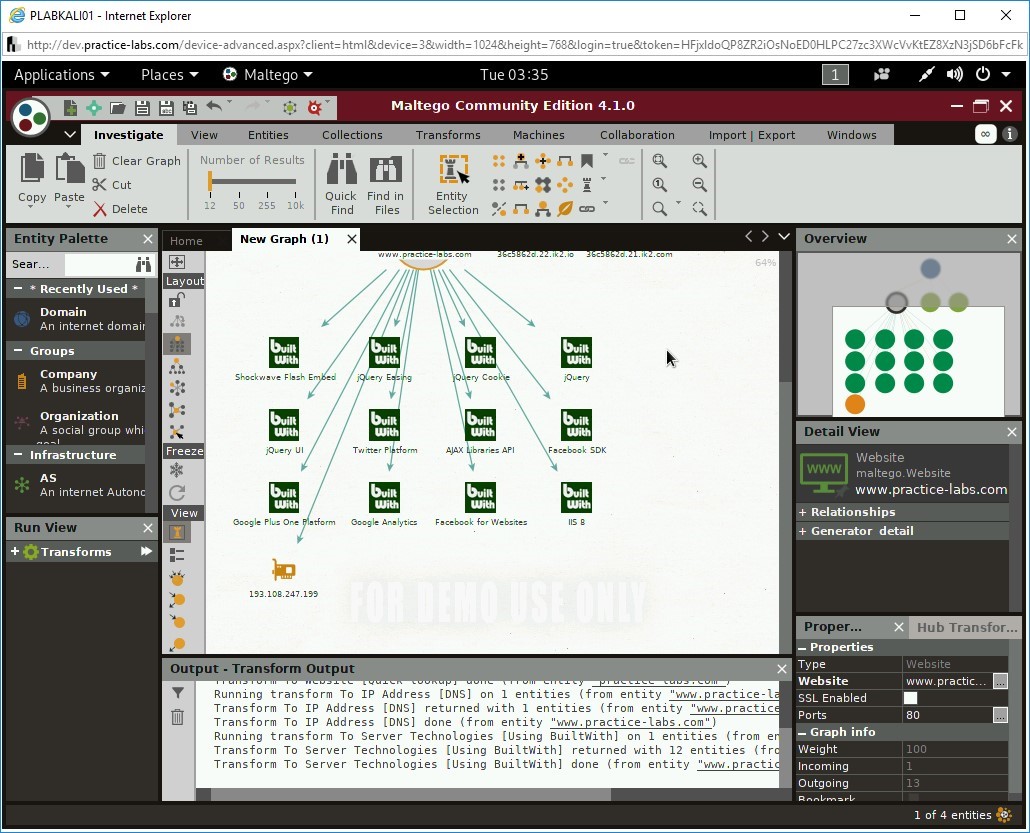

Một lần nữa, nhấp chuột phải vào biểu tượng Trang web và chọn Đến công nghệ máy chủ [Sử dụng công cụ tích hợp…

Các công nghệ được sử dụng trong Trang web hiện đã được liệt kê. Lưu ý rằng nó đã hiển thị IIS 8 , có thể giúp bạn quyết định hướng hành động tiếp theo trong việc hack đạo đức.

Bước 16

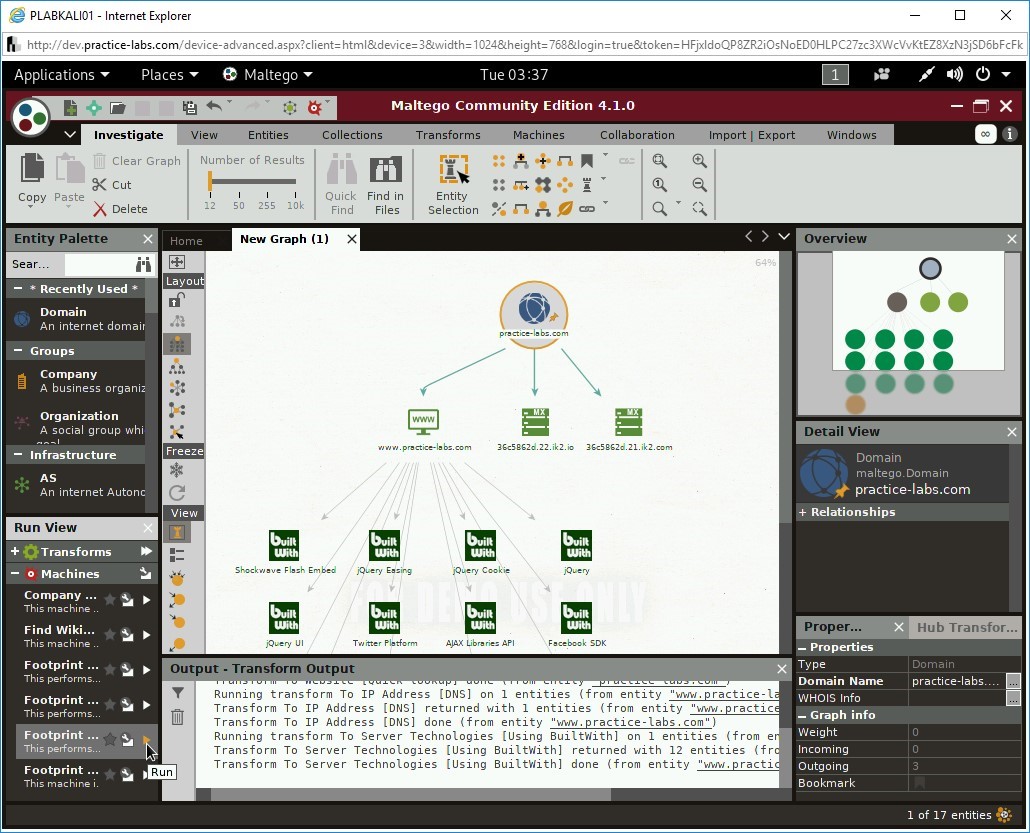

Hãy thực hiện dấu chân trên miền.

Chọn biểu tượng miền, sau đó trong phần Máy móc ở ngăn bên trái, chọn Dấu chân , là tùy chọn Dấu chân thứ ba. Nhấp vào Chạy bên cạnh nó.

Bước 17

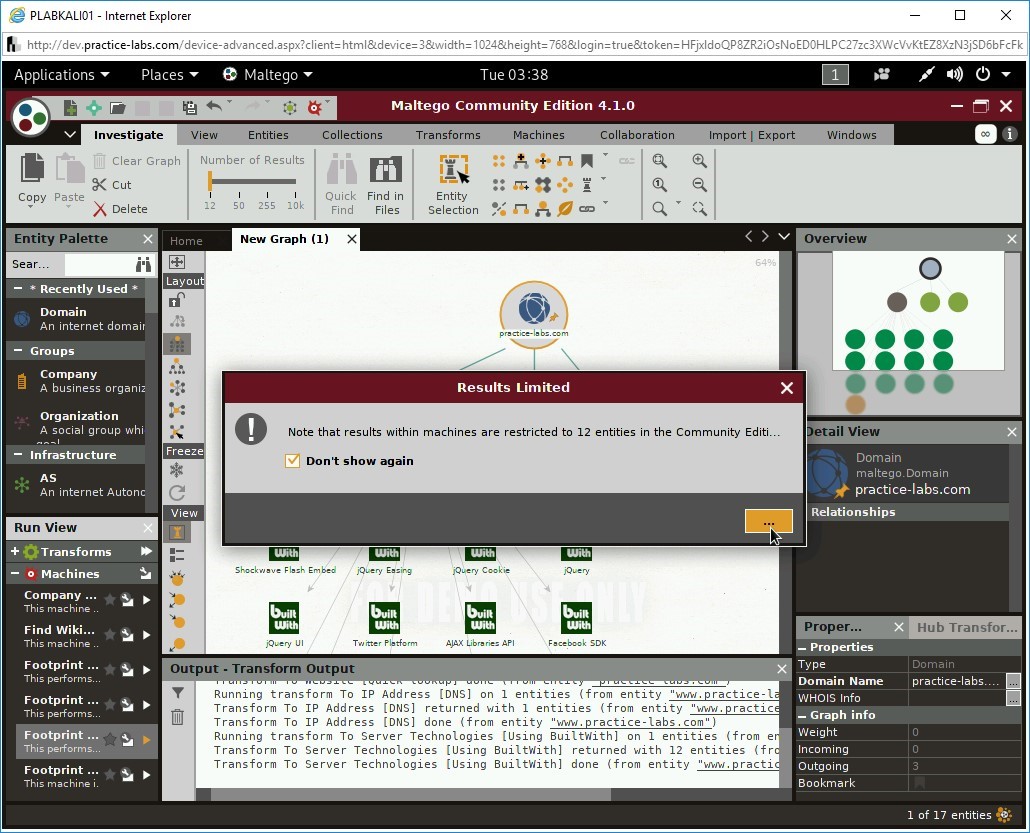

Vì bạn đang sử dụng phiên bản Cộng đồng , bạn sẽ được nhắc với một thông báo rằng sẽ chỉ có 12 thực thể được hiển thị. Chọn Không hiển thị lại và nhấp vào….

Bước 18

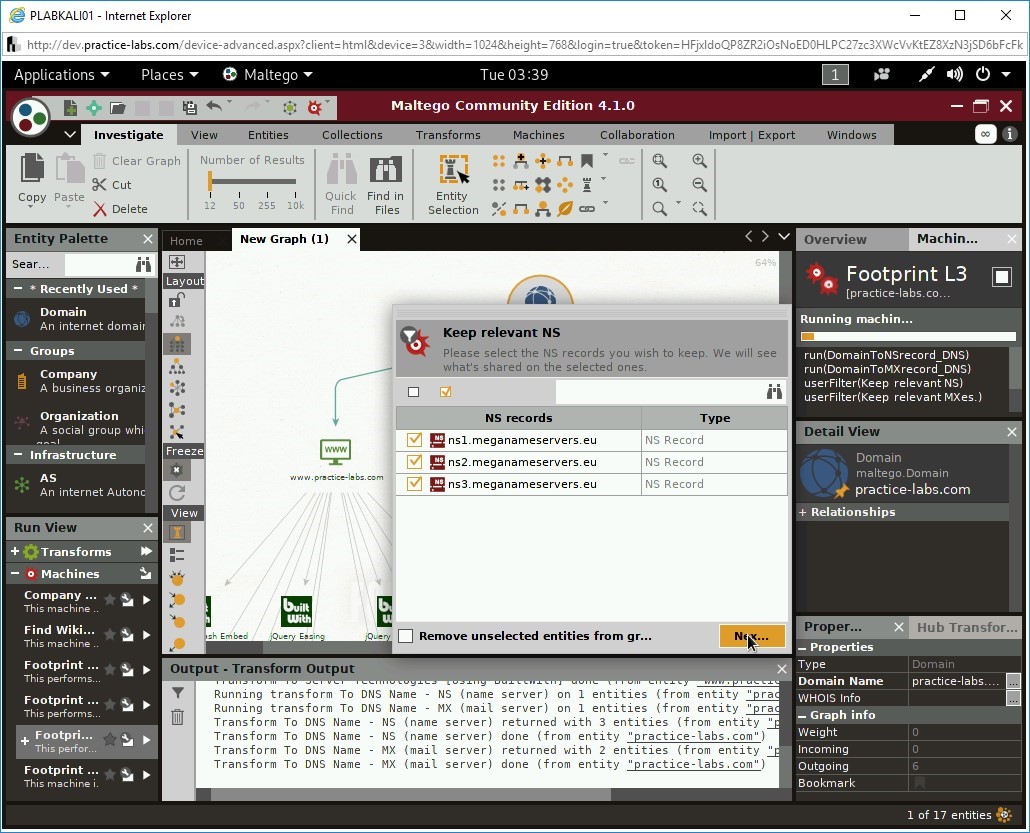

Các Giữ NS có liên quan hộp thoại sẽ được hiển thị. Nhấp vào Nex…

Bước 19

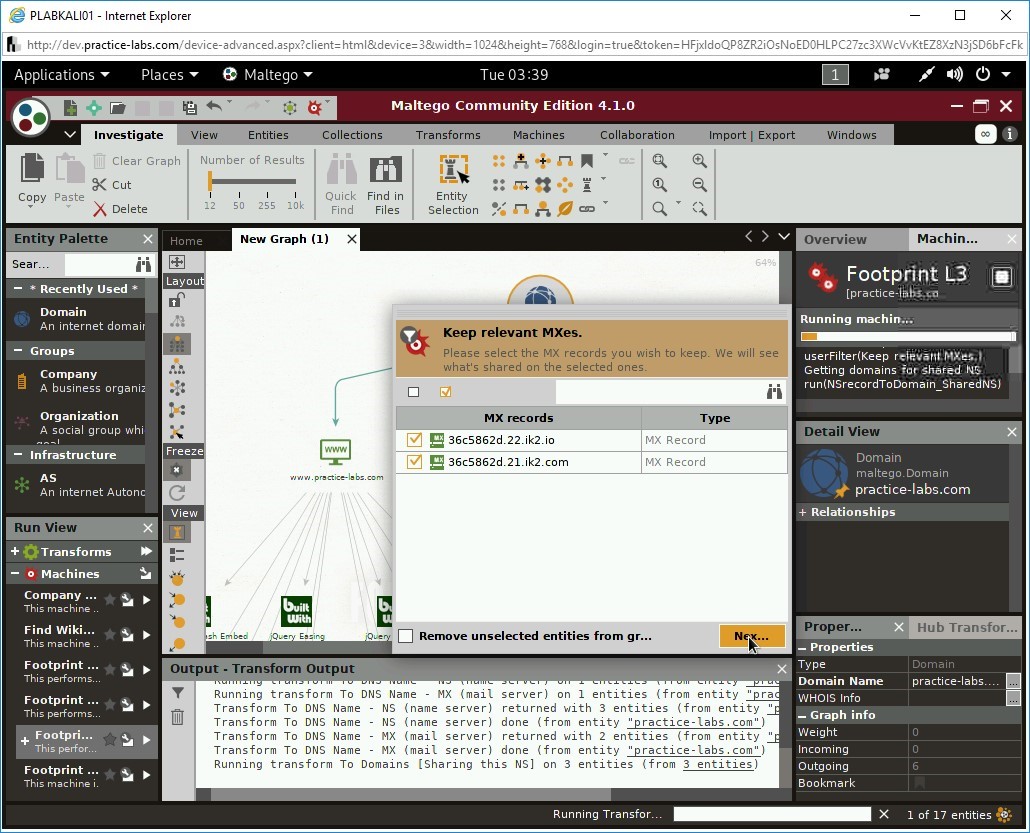

Các Giữ MXes có liên quan . hộp thoại được hiển thị. Nhấp vào Nex…

Bước 20

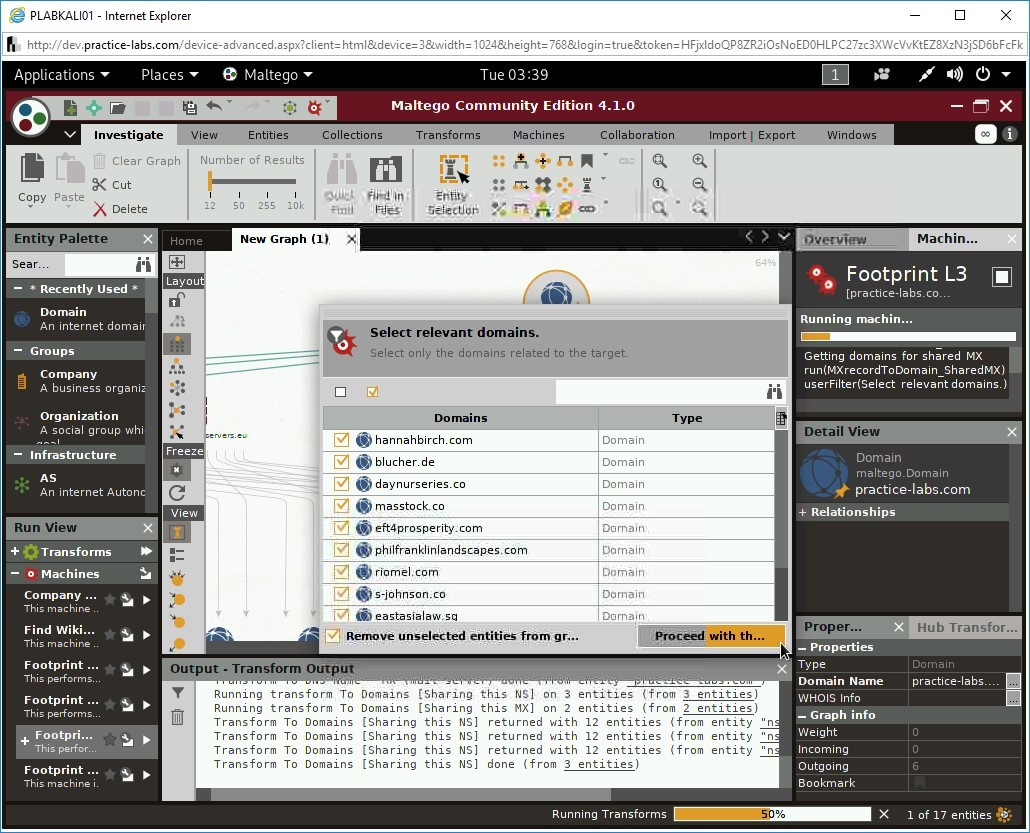

Trên Chọn miền có liên quan. hộp thoại, bỏ chọn tất cả các tên miền và nhấp vào Tiếp tục với…

Bước 21

Trên Chọn miền có liên quan. hộp thoại, bỏ chọn tất cả các tên miền và nhấp vào Tiếp tục với…

Quá trình in dấu chân hiện đã hoàn tất với 12 thực thể .

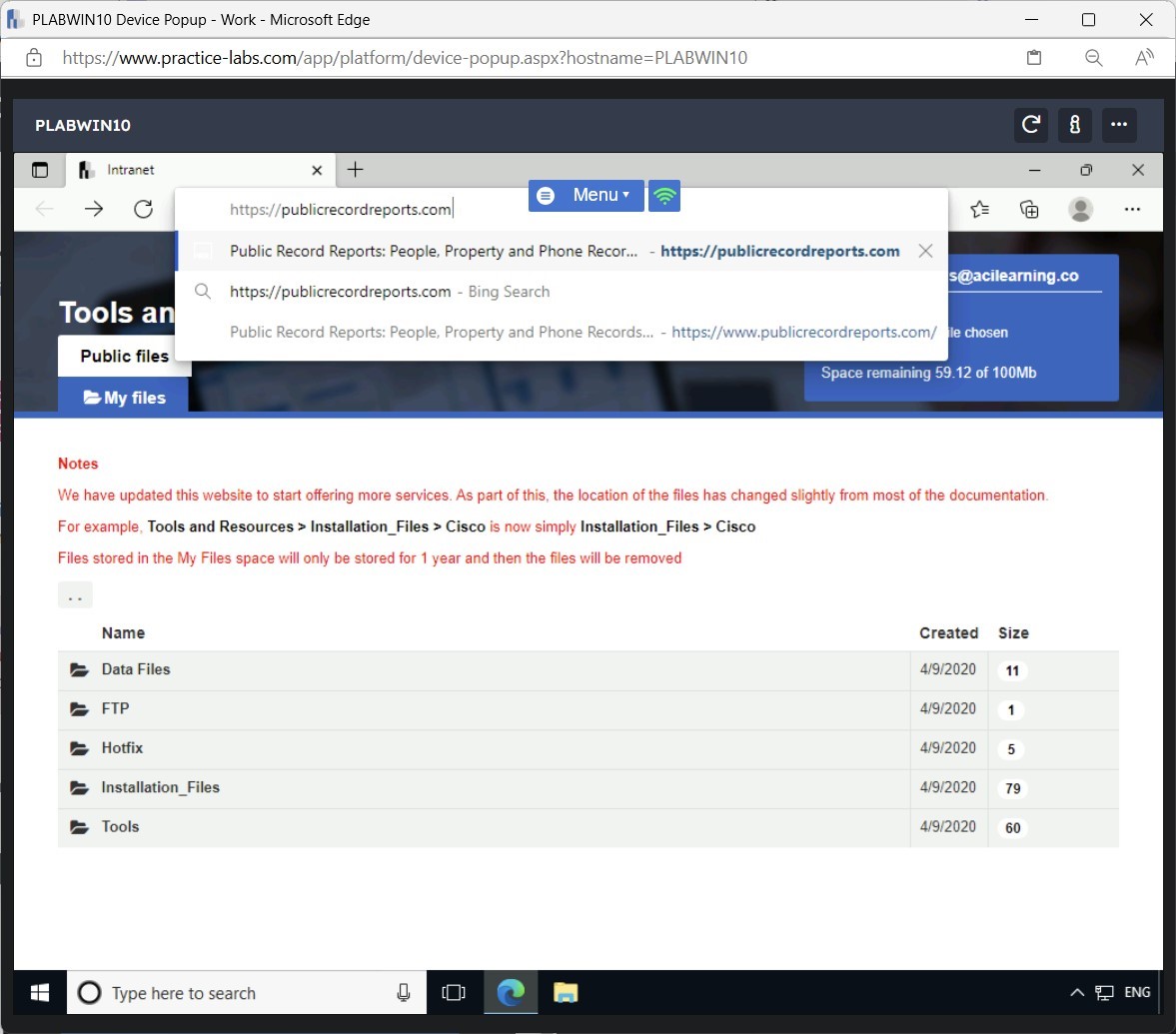

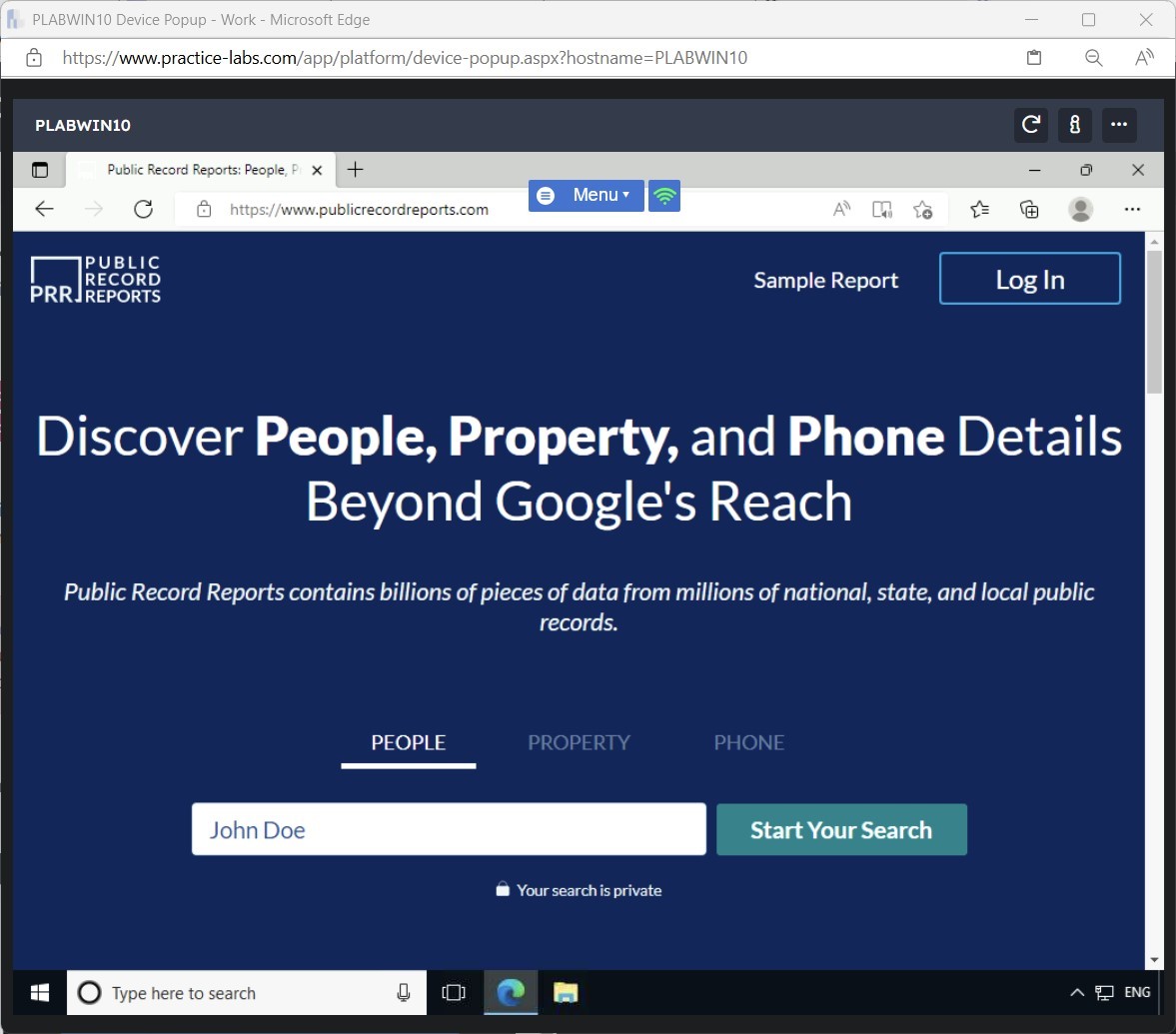

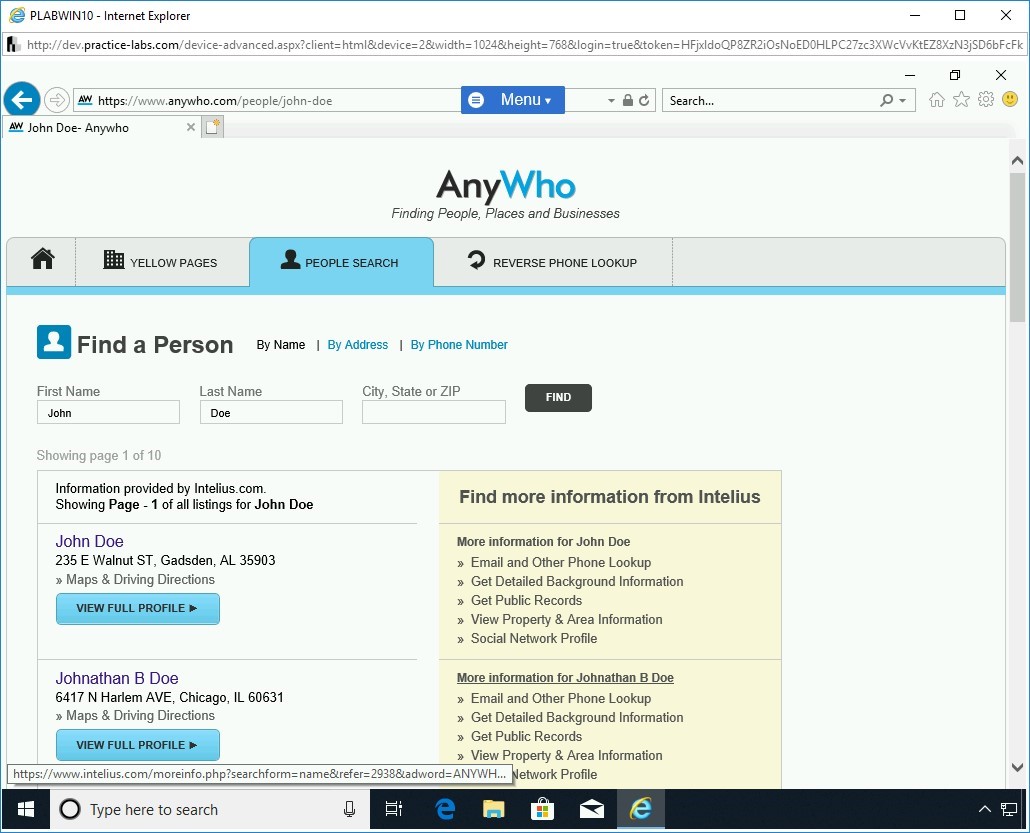

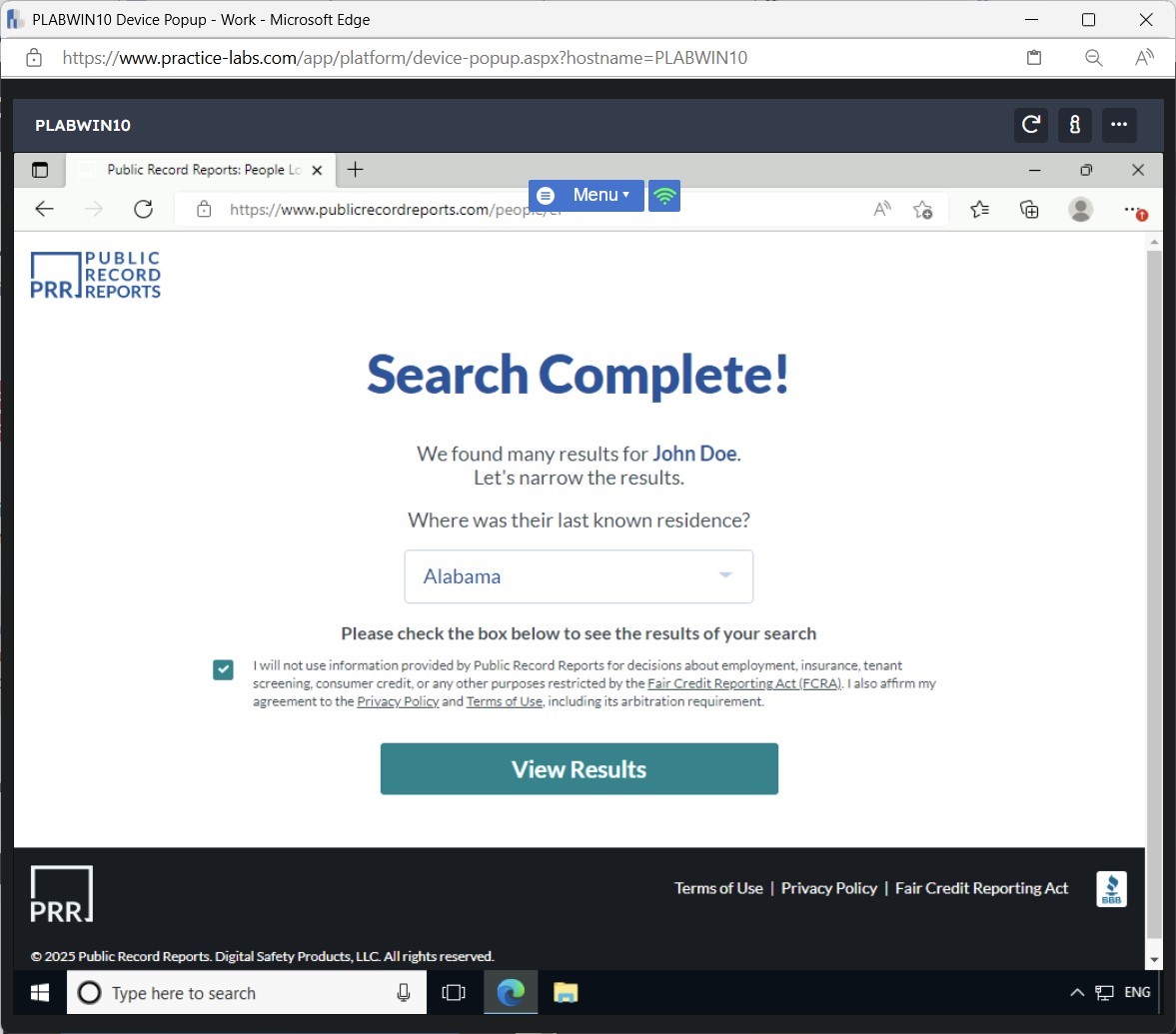

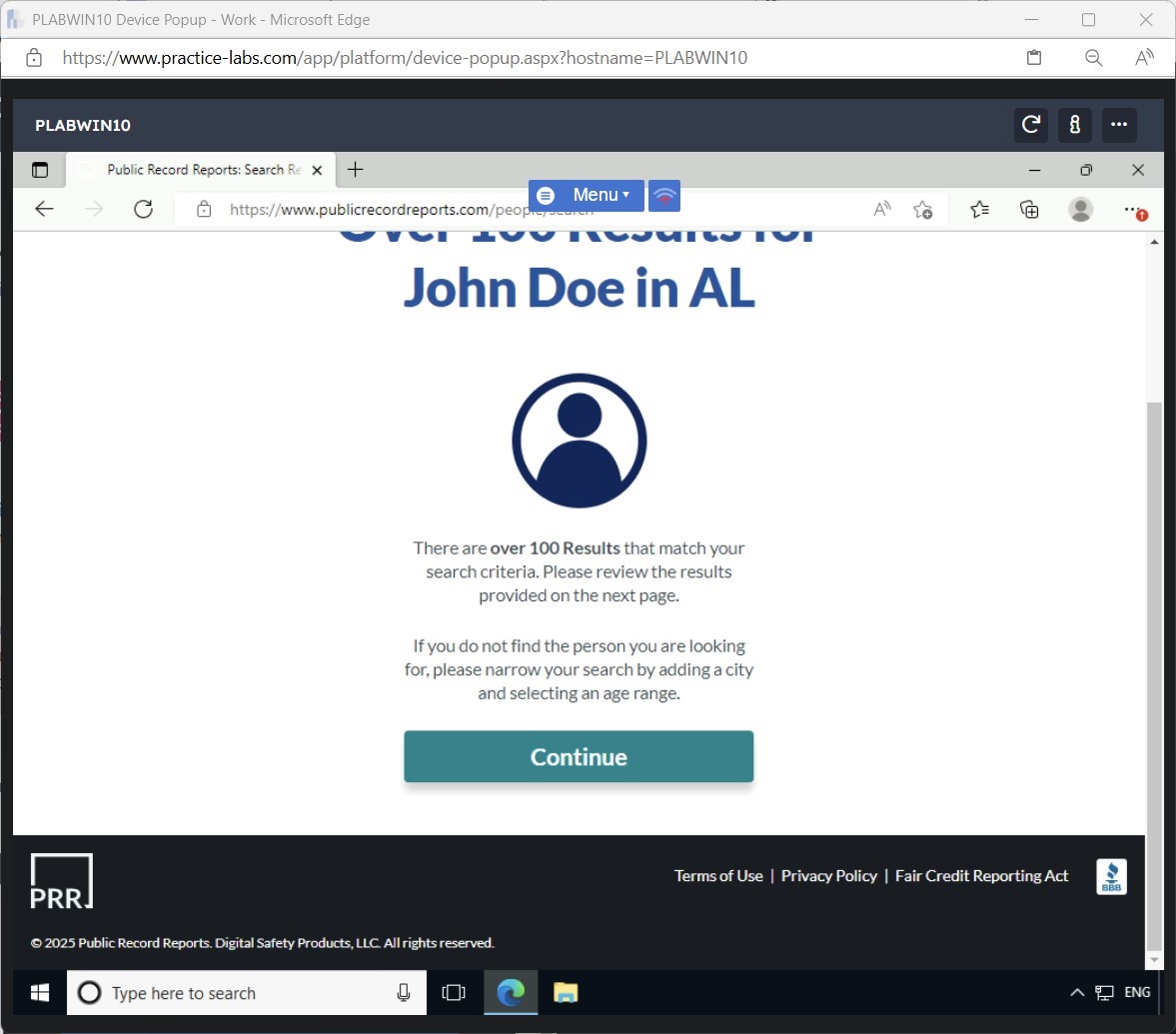

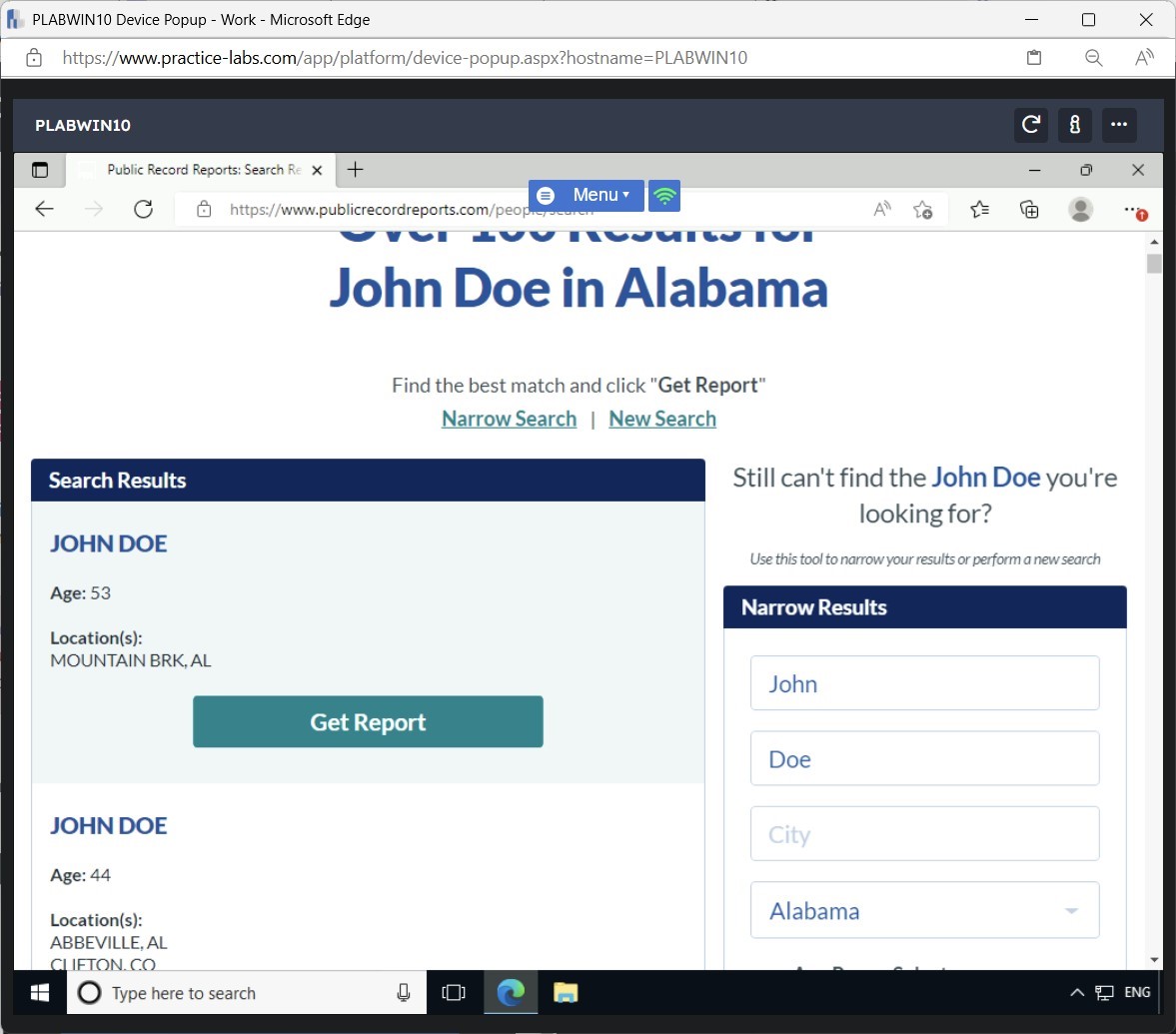

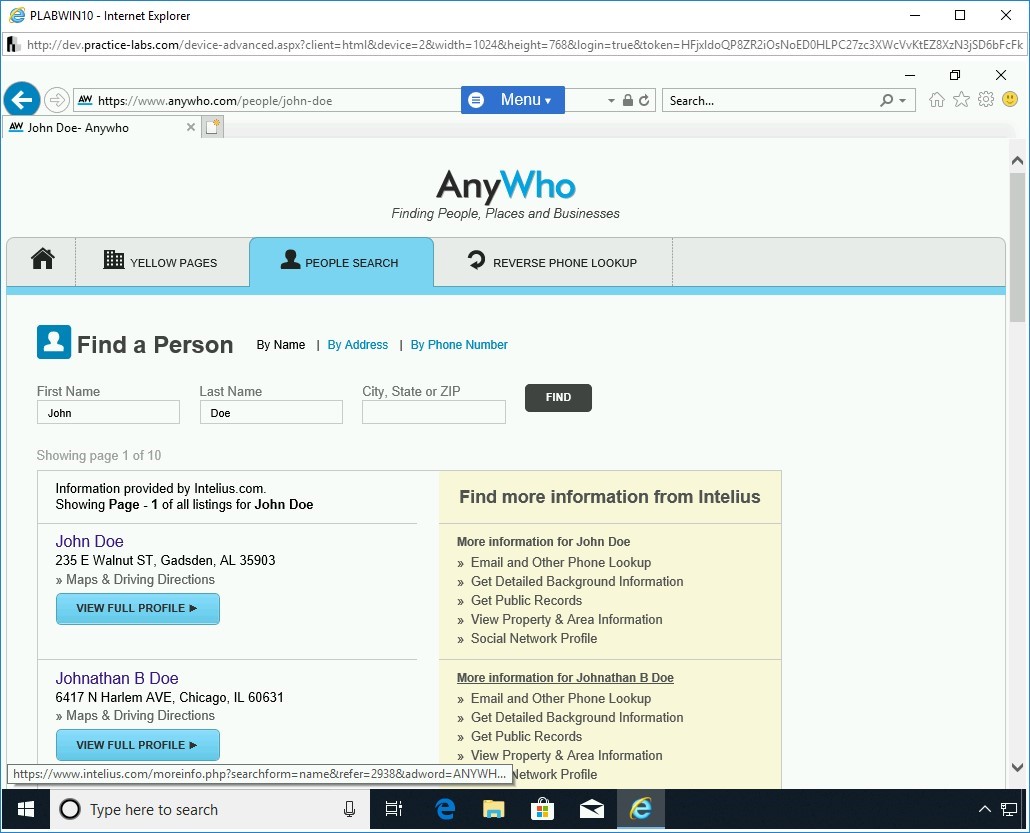

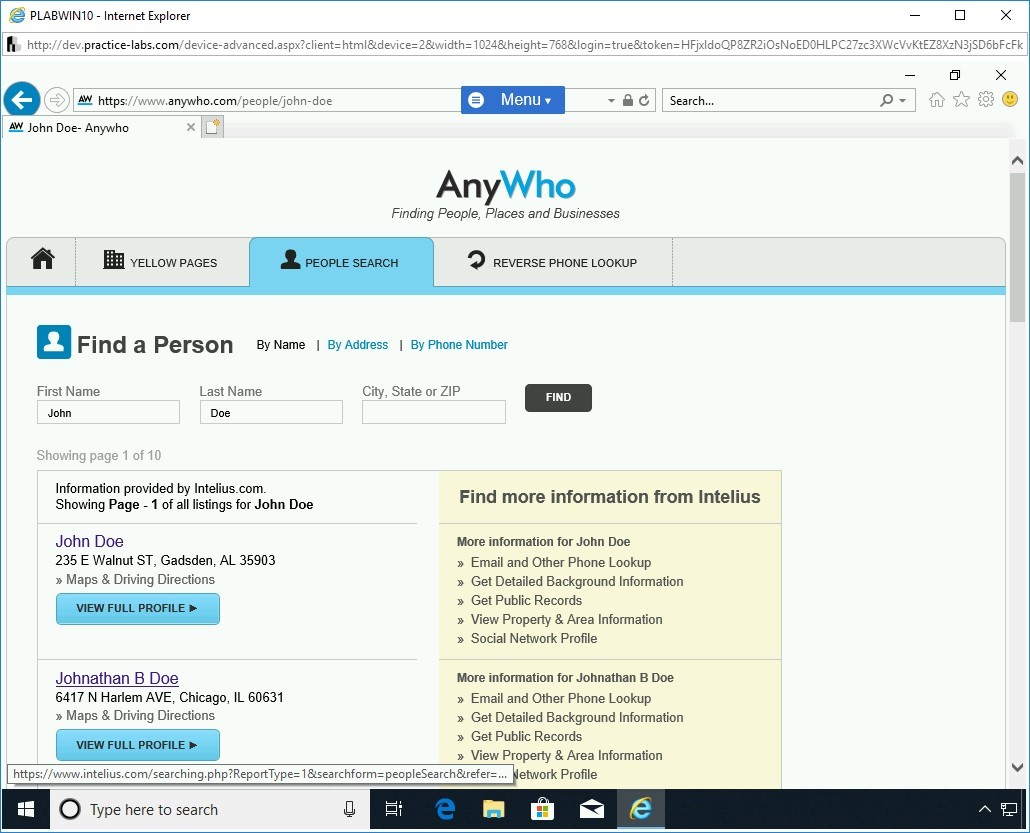

Nhiệm vụ 9 – Sử dụng Trang web AnyWho

Có một số công cụ có sẵn trên Internet có thể giúp bạn tìm kiếm thông tin về những người cụ thể, một trong số đó là AnyWho.

Để sử dụng Trang web AnyWho, hãy thực hiện các bước sau:

Bước 1

Kết nối với PLABWIN10 .

Mở Internet Explorer .

Trong thanh địa chỉ, nhập URL sau:

http://www.anywho.com

Nhấn Enter .

Bước 2

Trang chủ AnyWho đã được tải.

Nhập thông tin sau:

First Name: John

Last Name: Doe

Nhấp vào Tìm .Lưu ý: Đối với tác vụ này, tên giả đang được sử dụng. Bạn có thể sử dụng tên của chính mình để tìm kiếm trong cơ sở dữ liệu AnyWho.

Bước 3

Lưu ý rằng một số kết quả được hiển thị.Lưu ý : Nếu thông báo Tự động điền xuất hiện, hãy nhấp vào Không .

Bước 4

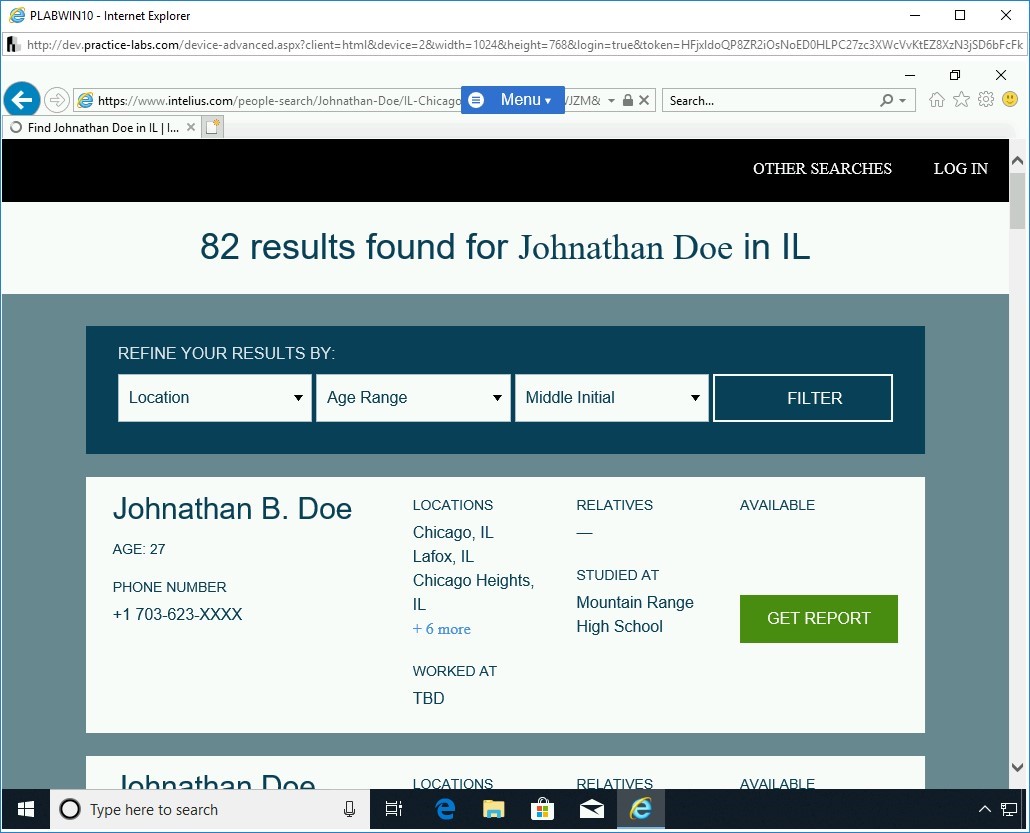

Nhấp vào kết quả thứ hai, đó là John B Doe .Lưu ý : Đây là một trang web trực tiếp; kết quả tìm kiếm có thể khác nhau.

Bước 5

Quan sát các dạng thông tin được đưa ra.

Là một khách truy cập, bạn có thể truy cập thông tin hạn chế. Bạn phải là thành viên trả phí để xem thêm.

Bình luận về bài viết này