Mối đe dọa từ Các tác nhân độc hại đang khai thác Cascading Style Sheets (CSS), được sử dụng để tạo kiểu và định dạng bố cục của các trang web, để vượt qua các bộ lọc thư rác và theo dõi hành động của người dùng.

Đó là theo những phát hiện mới từ Cisco Talos, công ty này cho biết các hoạt động độc hại như vậy có thể gây nguy hiểm cho an ninh và quyền riêng tư của nạn nhân. “Các tính năng có sẵn trong CSS cho phép kẻ tấn công và những kẻ gửi thư rác theo dõi hành động và sở thích của người dùng, ngay cả khi một số tính năng liên quan đến nội dung động (ví dụ: JavaScript) bị hạn chế trong các ứng dụng email so với trình duyệt web,” nhà nghiên cứu Omid Mirzaei của Talos cho biết trong một báo cáo được công bố vào tuần trước. Những thông tin chi tiết này dựa trên những phát hiện trước đó từ công ty an ninh mạng về sự gia tăng đột biến các mối đe dọa email khai thác kỹ thuật “hidden text salting” (chèn văn bản ẩn) trong nửa cuối năm 2024 với mục đích vượt qua các bộ lọc thư rác và cổng bảo mật email.

Kỹ thuật này đặc biệt liên quan đến việc sử dụng các tính năng hợp pháp của Ngôn ngữ Đánh dấu Siêu văn bản (HTML) và CSS để chèn các nhận xét và nội dung không liên quan mà nạn nhân không nhìn thấy khi hiển thị trong ứng dụng email nhưng có thể gây nhầm lẫn cho các trình phân tích cú pháp và công cụ phát hiện. Phân tích mới nhất từ Talos đã phát hiện ra rằng các tác nhân đe dọa đang sử dụng các thuộc tính CSS như text_indent và opacity để che giấu nội dung không liên quan khỏi việc hiển thị trong phần nội dung email. Mục tiêu cuối cùng của các chiến dịch này, trong một số trường hợp, là chuyển hướng người nhận email đến một trang web lừa đảo.

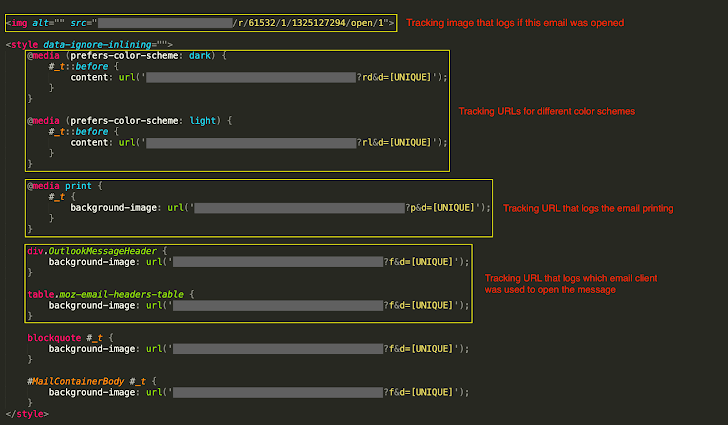

Hơn nữa, người ta đã phát hiện ra rằng CSS mang lại cơ hội cho các tác nhân đe dọa theo dõi hành vi người dùng thông qua các email rác bằng cách nhúng các thuộc tính CSS như quy tắc @media CSS at-rule, do đó mở ra cánh cửa cho các cuộc tấn công “fingerprinting” tiềm ẩn. “Sự lạm dụng này có thể bao gồm từ việc xác định tùy chọn phông chữ và phối màu, ngôn ngữ ứng dụng của người nhận đến thậm chí theo dõi hành động của họ (ví dụ: xem hoặc in email),” Mirzaei giải thích. “CSS cung cấp một loạt các quy tắc và thuộc tính có thể giúp những kẻ gửi thư rác và các tác nhân đe dọa thu thập thông tin về người dùng, webmail hoặc ứng dụng email của họ và hệ thống của họ. Ví dụ: quy tắc @media có thể phát hiện một số thuộc tính của môi trường người dùng, bao gồm kích thước màn hình, độ phân giải và độ sâu màu.”.

Để giảm thiểu rủi ro do các mối đe dọa như vậy gây ra, nên triển khai các cơ chế lọc nâng cao để phát hiện kỹ thuật “hidden text salting” và việc che giấu nội dung, cũng như sử dụng các proxy bảo mật email

Security365

Bình luận về bài viết này