Có tới 1,6 triệu trang web WordPress đã bị tấn công bởi một chiến dịch tấn công quy mô lớn đang hoạt động bắt nguồn từ 16.000 địa chỉ IP bằng cách khai thác điểm yếu trong bốn plugin và 15 Epsilon Framework theme.

Công ty bảo mật WordPress Wordfence tiết lộ chi tiết về các cuộc tấn công, cho biết rằng họ đã phát hiện và chặn hơn 13,7 triệu cuộc tấn công nhằm vào các plugin và chủ đề trong khoảng thời gian 36 giờ với mục tiêu chiếm lấy các trang web và thực hiện các hành động độc hại.

Các plugin được đề cập là Kiwi Social Share (<= 2.0.10), WordPress Automatic (<= 3.53.2), Pinterest Automatic (<= 4.14.3) và PublishPress Capabilities (<= 2.3), một số trong số đó đã đã vá lỗi hoàn toàn từ tháng 11 năm 2018. Một số theme Epsilon Framework bị ảnh hưởng và các phiên bản tương ứng của chúng như sau:

- Activello (<= 1.4.1)

- Antreas (<= 1.0,6)

- Illdy (<= 2.1.6)

- MedZone Lite (<= 1.2.5)

- NatureMag Lite (không có sẵn bản vá lỗi đã biết)

- NewsMag (<= 2.4.1)

- Pixova Lite (<= 2.0,6)

- Regina Lite (<= 2.0,5)

- Shapely (<= 1.2.8)

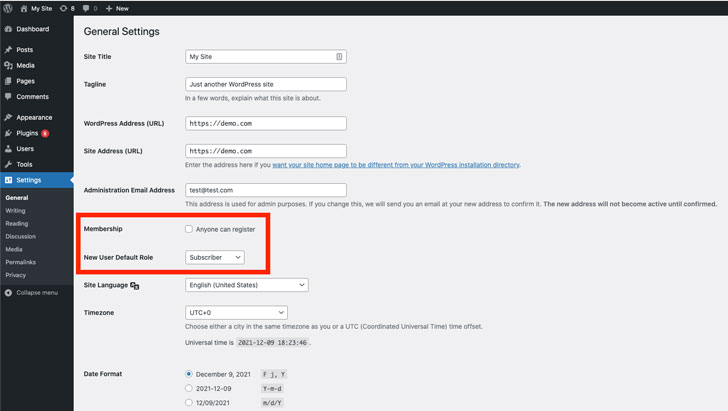

Hầu hết các cuộc tấn công mà Wordfence quan sát được đều liên quan đến việc cập nhật tùy chọn “users_can_register” (tức là ai cũng có thể đăng ký) được bật và cài đặt “default_role” (tức là vai trò mặc định của người dùng đăng ký tại blog) cho quản trị viên, do đó cho phép hacker đăng ký trên các trang web dễ bị tấn công với tư cách là người dùng có đặc quyền và nắm quyền kiểm soát.

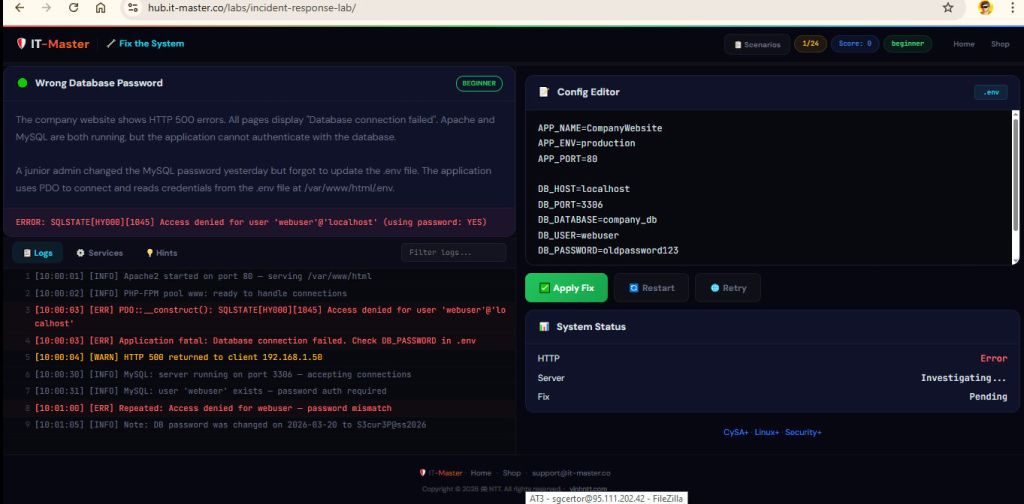

Hơn nữa, các cuộc xâm nhập được cho là đã tăng đột biến chỉ sau ngày 8 tháng 12, cho thấy rằng “lỗ hổng được vá gần đây trong PublishPress Capabilities có thể khiến những kẻ tấn công nhắm mục tiêu vào các lỗ hổng Arbitrary Options Update vuln như một phần của một chiến dịch lớn”, Chloe Chamberland của Wordfence cho biết .

Vì vậy, chủ sở hữu trang web WordPress đang chạy bất kỳ plugin hoặc theme nào đã đề cập ở trên được khuyến nghị áp dụng các bản sửa lỗi mới nhất để giảm thiểu mối đe dọa.

Bình luận về bài viết này