Cisco Systems đã phát hành các bản cập nhật bảo mật để giải quyết các lỗ hổng trong nhiều sản phẩm của Cisco có thể bị kẻ tấn công khai thác để đăng nhập với tư cách người dùng root và kiểm soát các hệ thống dễ bị tấn công.

Được theo dõi là CVE-2021-40119 , lỗ hổng bảo mật đã được xếp hạng 9,8 về mức độ nghiêm trọng trên tổng số tối đa 10 trên hệ thống tính điểm CVSS và xuất phát từ điểm yếu trong cơ chế xác thực SSH của Cisco Policy Suite.

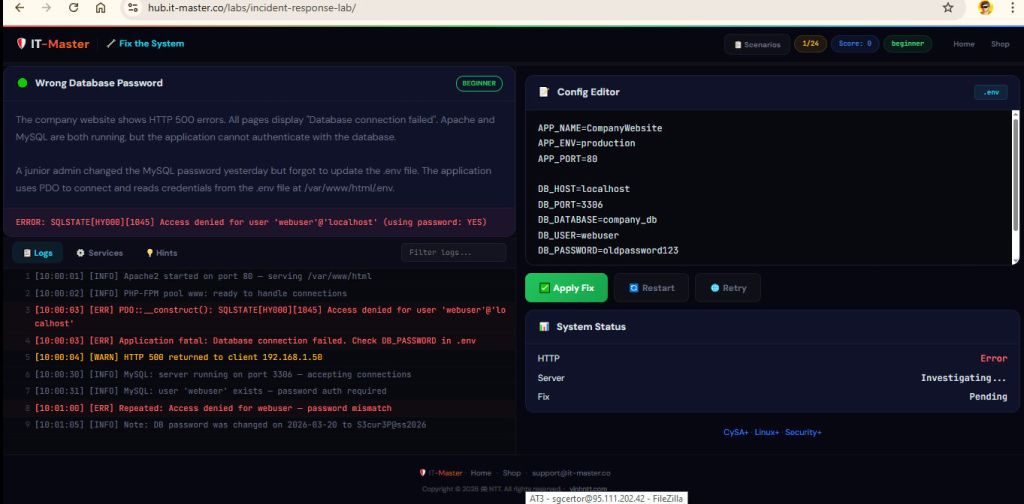

“Kẻ tấn công có thể khai thác lỗ hổng này bằng cách kết nối với một thiết bị bị ảnh hưởng thông qua SSH”, chuyên gia mạng giải thích trong một lời khuyên và nói thêm “Việc khai thác thành công có thể cho phép kẻ tấn công đăng nhập vào hệ thống bị ảnh hưởng với tư cách là người dùng Root .” Cisco cho biết lỗi này được phát hiện trong quá trình kiểm tra bảo mật nội bộ.

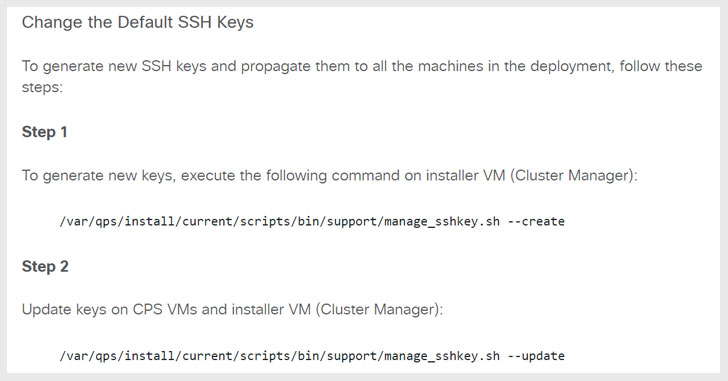

Cisco Policy Suite Releases 21.2.0 trở lên tự động tạo khóa SSH mới trong khi cài đặt, đồng thời yêu cầu quy trình thủ công để thay đổi khóa SSH mặc định cho các thiết bị được nâng cấp từ 21.1.0.

Cisco cũng xử lý nhiều lỗ hổng nghiêm trọng ảnh hưởng đến giao diện quản lý dựa trên web của Cisco Catalyst Passive Optical Network (PON) ,Series Switches Optical Network Terminal (ONT) .

Các lỗ hổng bảo mật ảnh hưởng đến các thiết bị sau:

- Catalyst PON Switch CGP-ONT-1P

- Catalyst PON Switch CGP-ONT-4P

- Catalyst PON Switch CGP-ONT-4PV

- Catalyst PON Switch CGP-ONT-4PVC

- Catalyst PON Switch CGP-ONT-4TVCW

Marco Wiorek của Hotzone GmbH đã được ghi nhận và báo cáo ba lỗ hổng bảo mật được gán mã nhận dạng CVE-2021-34795 (điểm CVSS: 10,0), CVE-2021-40113 (điểm CVSS: 10,0) và CVE-2021-40112 ( Điểm CVSS: 8,6)

Cuối cùng, Cisco đã khắc phục hai lỗi nghiêm trọng hơn trong Cisco Small Business Series Switches & Cisco AsyncOS có thể cho phép các kẻ thù từ xa (là các attacker cho nó dễ hiểu), không được xác thực truy cập trái phép vào giao diện quản lý dựa trên web của thiết bị chuyển mạch và thực hiện tấn công từ chối dịch vụ (DoS ) –

- CVE-2021-34739 (Điểm CVSS: 8,1) – Cisco Small Business Series Switches session credentials replay vulnerability

- CVE-2021-34741 (Điểm CVSS: 7,5) – Lỗ hổng từ chối dịch vụ của Công cụ Bảo mật Email Cisco Cisco Email Security Appliance (ESA)

Theo THN / AT3 EDU VN

Học Bảo Mật Trực Tuyến Với CEH VIETNAM

Bình luận về bài viết này