Từ Blog của Belly Rachdianto / Khi Lấy Shell không phải là Tất cả .. Khi Pentesting không chỉ là CTF ..

P/S : Nếu các bạn cần đặt hàng bộ tài liệu CPENT gồm video giảng dạy, PDF lý thuyết và hướng dẫn theo quy trình ECSA v10 , ilab Local hãy liên hệ Admin Đại Ngọc Sơn. Chi phí là 7500K. Để mua iLab thực hành Online chi phí cộng thêm là 250 $ (có kèm video guide của CEH VIETNAM)

Chào mọi người..! Chào buổi sáng chào buổi chiều chào buổi tối …

Hy vọng các bạn trong tình trạng an toàn và khỏe mạnh.

Trước hết, cảm ơn bạn rất nhiều vì đã đánh giá cao, nhận xét và ủng hộ bài viết đầu tiên và thứ hai của tôi. Kể từ thời điểm đó, tôi nhận được rất nhiều tin nhắn và câu hỏi trong email, ứng dụng Whats App và hộp trò chuyện. Xin lỗi nếu tôi không thể trả lời từng người trong số các bạn, có rất nhiều .. 🙂

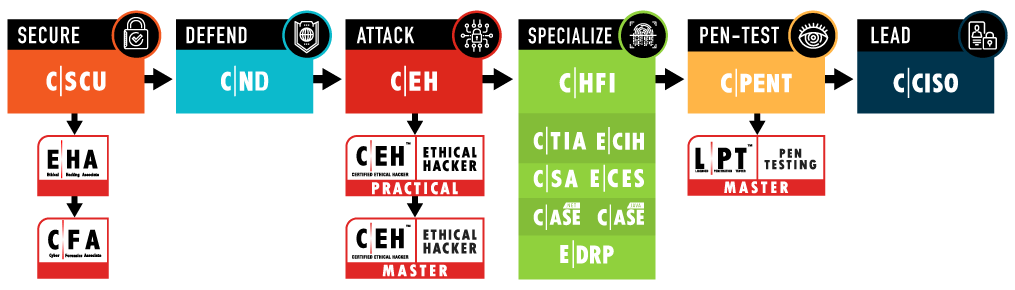

Như tôi đã hứa, tôi sẽ viết bài đánh giá về khóa học Chuyên gia Kiểm tra Thâm nhập Được Chứng nhận của Hội đồng EC (CPENT) và kinh nghiệm làm bài thi của TÔI . Để biết chi tiết về khóa học CPENT, bạn có thể đọc tại đây: https://www.eccouncil.org/programs/certified-penetration-testing-professional-cpent/ .

A. Nội dung khóa học.

CPENT được thiết kế với khái niệm “KHÔNG GIỐNGNGƯỜI KHÁC & ĐI SÂU “ và CPENT được CREST đánh giá ngang OSCP hay ECSA Practical trước đây. Bởi vì mục tiêu là đảm bảo rằng ứng viên có khả năng PHÂN TÍCH , tìm ra lỗ hổng, giành quyền truy cập, tạo POC và sau đó ghi lại nó.

Dưới đây là một số điểm thú vị về khóa học:

- Nếu bạn nhìn vào phác thảo, CHỈ CÓ 14 Mô-đun (So với CEHv11, là 20 Mô-đun). Hmm, tại sao nó nhỏ hơn CEHv11? Đây là câu trả lời: CPENT là cấp độ tiếp theo sau CEH, để chuẩn bị cho bạn trở thành Enterprise Pentester trong thế giới thực . Bạn sẽ học được các kỹ thuật và khái niệm mới, khác biệt, tiên tiến, và nó RẤT SÂU VÀ RỘNG RÃI !. Đừng lo lắng, mọi thứ đều được giải thích rõ ràng và chi tiết trong khóa học. Bạn thực sự có thể tự học nếu bạn muốn và tất nhiên, phải có đủ thời gian (Đối với tôi, tôi dành khoảng 3-4 tháng).

- Kịch bản cơ sở hạ tầng công nghiệp và doanh nghiệp trong thế giới thực . Hãy tưởng tượng thế này, bạn được giao nhiệm vụ làm Pentest cho một tổ chức lớn. Nơi mà ngày nay họ đã triển khai các thiết bị bảo mật mới nhất, bất kỳ loại Tường lửa nào, IDS / IPS, DMZ, VLAN, Kiểm soát truy cập, Chính sách nhóm, Proxy, Làm cứng máy chủ , v.v. Và bạn có thể phải đối mặt với hệ thống không đồng nhất : Tên miền Active Directory và Rừng , máy chủ Windows (2008, 2012, 2016), Windows 7/10, bất kỳ loại của Linux hương vị ( Ubuntu, Debian , FreeBSD).Không có Flat mạng, và hơn nữa, họ muốn bạn phân tích IOT và OT thiết bị (mà là phổ biến hiện nay), Reverse Engineering các firmware và tập tin nhị phân với s ome bảo vệ trên đó: Non-NX , ASLR , vv Trong 32 và Máy 64 bit bằng cách nào đó. Thú vị và đầy thử thách 🙂

- Trong iLabs chính thức của CPENT , bạn sẽ nhận thấy rằng họ KHÔNG CUNG CẤP cho bạn các bước chi tiết để hoàn thành nhiệm vụ. Đó là do mục đích . Họ muốn bạn tìm hiểu thêm và có thể tự nghiên cứu. Vì vậy, bạn sẽ biết tại sao , cái gì và bằng cách nào , thay vì chỉ làm theo toàn bộ các bước mà không hiểu lý thuyết / khái niệm đằng sau.

Được rồi, tôi chắc rằng bạn đang chờ đợi điều này …

B. Luyện thi

Trước khi bạn lên lịch kiểm tra, hãy thực hiện tất cả các nhiệm vụ trong iLabs ! Ít nhất là MỘT LẦN . Hoàn thành tất cả, bao gồm cả các Phụ lục ! và hãy thử điều đó trong Phạm vi thực hành , nó sẽ RẤT hữu ích.

Có 2 tùy chọn, 1×24 giờ hoặc 2×12 giờ. Đối với tôi, tôi chọn phiên 2×12 giờ . Vì vậy, tôi có thể nghỉ ngơi, đánh giá lại và học lại một lần nữa để có nhiều chuẩn bị cho phiên họp tiếp theo. Oh yeah, Đây là một TRỰC TUYẾN PROCTORED kỳ thi, làm cho bạn chắc chắn rằng bạn có bữa ăn trưa của bạn, bữa tối và đồ ăn nhẹ chuẩn bị sẵn bên cạnh nơi mà .. bia, thuốc lá và vật nuôi cũng được phép;)

Một điều quan trọng khác là Hệ điều hành và Công cụ. Tuyệt vời, không có hạn chế. Bạn có thể sử dụng bất kỳ Hệ điều hành nào và bất kỳ công cụ nào mà bạn cảm thấy thoải mái. Trong khóa học CPENT / iLabs, họ sử dụng Hệ điều hành Parrot, nhưng tôi sử dụng Kali Linux 2020.4-64 bit làm hệ điều hành chính và một hệ điều hành khác là Ubuntu 16.04-32 bit, đang chờ. Tại sao tôi không sử dụng Kali mới nhất? đơn giản vì thay vì các công cụ mặc định, tôi có một số tập lệnh bổ sung, các công cụ khác và một vài danh sách từ, v.v. trong hộp đó và tôi quá lười để di chuyển và cấu hình lại tất cả 🙂

C. Bài kiểm tra ‘Cơn ác mộng’: Lập bản đồ bề mặt tấn công

- Đối với mỗi Vùng, họ sẽ cung cấp cho bạn dải địa chỉ IP. Như những gì chúng ta thường làm, tôi bắt đầu bằng cách quét tất cả IP để kiểm tra Máy chủ trực tiếp, tìm Cổng mở, Lấy biểu ngữ dịch vụ và hy vọng có thể nhận được lỗ hổng cụ thể. (ở đoạn này có khả năng tác giả đang chạy nmap -sn hay -sP để tiến hành Ping Sweep nên Firewall nó chặng chứ có chi đâu mà om sòm 🙂 , lúc này ta có thể dùng net discover hay fping hay arp scan hay không thì khi thi mới biết …. có điều là cần phải scan tinh tế và nâng cao hơn, tôi nghĩ vậy ( và đây chỉ là đánh giá thiển cận của một người có kiến thức hạn chế về pentest, không phải ý của tác giả)

- Đây là cơn ác mộng: hầu hết các máy chủ có vẻ như không hoạt động, tất cả các Cổng đều được Lọc hoặc Đóng. OMG, Cái gì ??? Có vấn đề gì với cấu hình mạng hoặc Phòng thí nghiệm không? Không, nó được thiết kế bởi . Đây là nơi bạn cần phân tích lưu lượng truy cập. (Ví dụ: Nếu bạn nhận được ICMP Echo Reply với Loại số 3 và Mã số 9 , điều đó có nghĩa là gì? Thì bạn có thể làm gì để giải quyết vấn đề đó?)

BQT : Có thể thấy nmap quét 1000 port default,còn port default của nmap trong dãi 1000 là gì chắc là các bạn phải mổ file config của nó để khảo sát , nhưng nói chung đó chắc chắn là 1000 port thông dụng nhất trong thế giới mạng

(Lưu ý: Ảnh chụp màn hình này là một ví dụ về việc quét qua mạng được lọc)

Chà, đây là nơi bạn có thể cảm thấy thất vọng. Nhưng, tôi chỉ cho bạn nếu bạn có thể xoay sở để giải quyết ‘vấn đề’ đó, thì đây là những gì bạn sẽ nhận được:

BQT : Tôi không thấy được đoạn lệnh mà tác giả đã chạy nhưng có khẳ năng là quét nâng cao với -f fragment , -sTUV và vẫn không chỉ định port để quét 1000 port đầu tiên, nói chung là quét bypass Firewall căn bản, các bạn cần xem trong module 7 của CPENT hay ECSA sẽ rõ. Nếu làm các CTF thông dụng thì đoạn này chúng ta thường -sC hay quất luôn -A nhưng có vẽ như CPENT muốn chơi khó hơn 1 tẹo, và điều này sẽ dễ dàng khi “chém” chứ cảm giác lúc vào thi nó khác, còn đối với hacker thì đây chỉ là chuyện vặt vãnh do họ chẳng có kì thi nào để phải lo cũng như không phải bỏ ra 1000 $ thi cử. Cũng có thể là SynScan hay StealScan với -sS, các bạn nên ghi sẳn ra note để khi vào làm cho nó thuận tiện. Kết quả là có nhiều port được xác định.

BQT : Có khi họ chơi căng hơn là ẳn port cần phải knocking nữa mới ra thì đúng là mother fucking, nó sẽ gây ra nhiều rắc rối nhưng cũng may là họ cho chúng ta Google, chẳng cần phải nhớ chi tiết lệnh , có gì hỏi Google

(Lưu ý: Ảnh chụp màn hình này là một ví dụ về kết quả sau khi vượt qua tường lửa)

Thì đấy! .. Tôi tin rằng bạn biết mình phải làm gì sau đó;). Nhưng xin lỗi phải nói rằng, đó chỉ là sự khởi đầu, tôi xin nói với các bạn một điều: Không phải máy nào cũng là Mục tiêu chính. Đây là lý do tại sao bạn cần phải đi sâu hơn . Buồn quá 😦 nhưng SEED …

BQT: Sau khi xác định máy live và port mở cùng service … thì ta cần tìm mục tiêu thích hợp, sẽ có những máy là mục tiêu và những máy đánh lừa chúng ta do nó đã được hardening cứng như tảng đá. Hãy nhớ lại tất cả các bài thực hành trong iLAB CPENT hay Clone lab của chúng tôi, có thể nó sẽ là một trong các mục tiêu tương tự , nhưng ngay cả khi đâm đầu vào đá cũng không quá lo lắng, vì lo lăng chẳng giải quyết được gì, trong tình huống khó khăn ta cần bình tĩnh, có khi thi rớt thì kệ mẹ nó thôi, tiền kiếm lại cũng không phải khó lắm đâu 🙂

BQT : Ngang đây tác giả không tiết lộ gì thêm nên tôi cũng không rõ, các bạn cứ ilab mà làm thì sẽ rõ

D. Đề xuất và Mẹo

- Ít Khu vực trong bài kiểm tra hơn là trong Phạm vi Thực hành. Tin vui phải không? Đúng. Nhưng hãy nhớ rằng, chúng ta có rất ít thời gian để giải quyết tất cả các thử thách. Hãy thử thách Khu vực mà bạn cảm thấy rằng bạn có kiến thức vững chắc về nó trước. Nếu bạn là người chơi CTF , hãy tiếp tục. Nếu công việc hàng ngày của bạn là duy trì Active Directory , thì hãy làm điều đó trước. Bạn thích thiết kế ngược, thử thách Binary và IOT , v.v.

- Theo Phương pháp luận , một lần nữa .. Phương pháp luận. Đừng ước tính điều này. Ví dụ, bạn có thể sử dụng bao nhiêu phương pháp / kỹ thuật để khám phá máy chủ trực tiếp và các cổng đang mở? Làm cách nào để bạn xác định được thiết bị bảo vệ hoặc cấu hình bảo mật? Làm thế nào để vượt qua tường lửa trạng thái hoặc ACL yếu? , Làm thế nào để liệt kê khi bạn đã ở bên trong một trong các máy? Làm thế nào để nâng cao đặc quyền của bạn mà không cần sử dụng khai thác cục bộ?

- Làm sắc nét các công cụ của bạn! Cập nhật và nâng cấp nó, tải xuống phiên bản gốc từ Github. Nhận khóa API nếu cần. Cài đặt và cấu hình trong máy của bạn (Tôi dành nửa ngày để làm cho công ty của tôi hoạt động tốt). Sử dụng phạm vi thực hành để khám phá và thử nghiệm các công cụ khác nhau như ncrack, binwalk, freerdp và hơn thế nữa. Tối đa hóa tiện ích xây dựng trong Máy mục tiêu, máy cổ điển như nbtstat và tcpdump 😉

- Khai thác và lấy root shell KHÔNG phải là tất cả. ‘ 4444′ ? quên đi. Nó giống như một bài kiểm tra Pen trong thế giới thực. Họ có Proxies , họ có lọc Ingress và Egress . Vì vậy, đừng mong đợi quá nhiều vào việc ‘ phiên dịch vụ đo lường yêu thích của chúng tôi được mở ở cổng 4444′ . Có nhiều cách khác, và tin tôi đi, bạn không cần phải luôn lấy root shell để trả lời / giải quyết các thách thức

- Tài liệu tất cả các phát hiện. Đừng lười biếng, trong khi tôi quét hoặc bắt buộc, tôi sử dụng thời gian đó để vẽ sơ đồ mạng, bất kỳ địa chỉ IP nào, các cổng đang mở, Netbios và Tên máy , thư mục chủ của Người dùng, các tệp nhị phân cần thiết, BẤT CỨ ĐIỀU GÌ. Các khu vực và phạm vi nó rất lớn và rộng. Và bạn sẽ ngạc nhiên, rằng có rất nhiều thông tin đơn giản thực sự quan trọng để giải quyết những thách thức khác. Đó là lý do tại sao tôi chọn phiên 2×12 giờ , hiểu không? 😉

- Cuối cùng nhưng không kém phần quan trọng, đó không phải là kiểu CTF . Có, Có các khu vực CTF, nhưng nó không phải là mục tiêu chính. Thay đổi suy nghĩ của bạn NGAY BÂY GIỜ . Kiểm tra thâm nhập không chỉ để truy cập và tìm kiếm một tệp bí mật. Tôi có thể nói, chỉ có 30% trong kỳ thi này yêu cầu bạn lấy nội dung của một tệp tin bí mật. Phần còn lại là kiểm tra kỹ năng phân tích của bạn và quy trình.

Được rồi, các bạn, hy vọng điều này có thể cung cấp cho các bạn một số thông tin chi tiết về Kỳ thi CPENT , như tôi đã nói với các bạn trong bài đăng đầu tiên của mình: Có vẻ như không thể, nhưng nó có thể làm được . Nó đau đớn nhưng không hành hạ . Thành thật mà nói, tôi cần phải học 5 buổi để vượt qua kỳ thi này. Có, NĂM lần thử :). Chà, tôi tin rằng bạn có thể làm tốt hơn tôi 🙂

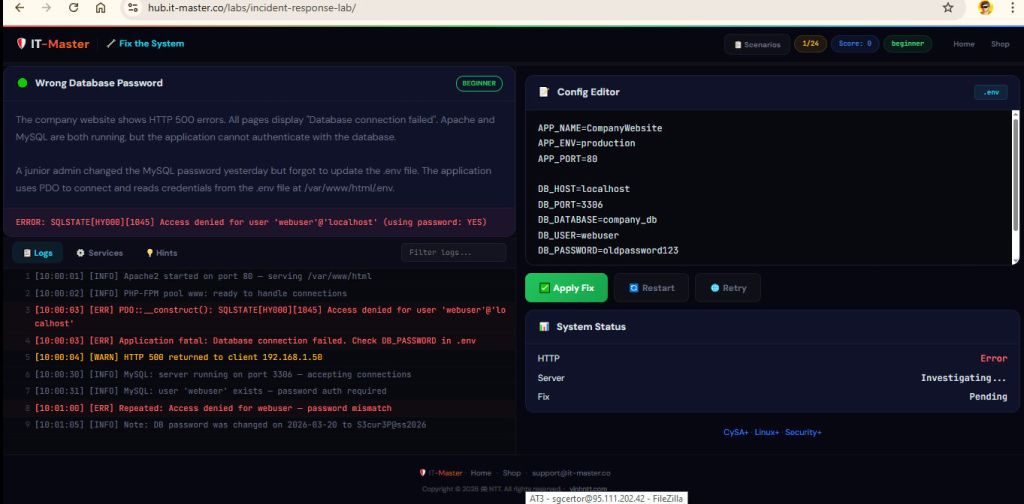

Và như một lời trêu ghẹo và để thúc đẩy bạn, tôi cung cấp cho bạn một đỉnh cao từ phòng thí nghiệm của riêng tôi :

(Lưu ý: Ảnh chụp màn hình này KHÔNG phải từ Phạm vi kỳ thi;)

Dù sao, tôi rất tiếc vì tôi không thể viết nhiều hơn nữa, tôi hơi bận một chút. Nhưng đừng lo lắng, tôi nghe nói EC-Counci l sẽ phát sóng trực tiếp ” CPENT Deep Dive ” trong tương lai gần. Tôi rất khuyến khích bạn xem điều đó! Đừng bỏ lỡ nó ! Hãy theo dõi 🙂

Cảm ơn bạn rất nhiều vì đã đọc nó, tôi thực sự đánh giá cao nó 🙂

Chúc bạn mọi điều tốt đẹp, may mắn và tận hưởng những trải nghiệm khác biệt !!!

Từ nguồn Internet

P/S : Nếu các bạn cần đặt hàng bộ tài liệu CPENT gồm video giảng dạy, PDF lý thuyết và hướng dẫn theo quy trình ECSA v10 , ilab Local hãy liên hệ Admin Đại Ngọc Sơn. Chi phí là 7500K. Để mua iLab thực hành Online chi phí cộng thêm là 250 $ (có kèm video guide của CEH VIETNAM)

Bình luận về bài viết này