Các lỗ hổng được gọi chung là BrakTooth ảnh hưởng đến ngăn xếp Bluetooth được triển khai trên các mạch hệ thống chip (SoC) từ hơn một chục nhà cung cấp. Tập hợp các vấn đề ảnh hưởng đến nhiều loại thiết bị, từ thiết bị điện tử tiêu dùng đến thiết bị công nghiệp. Rủi ro liên quan bao gồm từ việc từ chối dịch vụ, tình trạng bế tắc của thiết bị đến việc thực thi mã tùy ý.

Nhiều loại sản phẩm bị ảnh hưởng

Các nhà nghiên cứu từ Đại học Công nghệ và Thiết kế Singapore đã công bố thông tin chi tiết về BrakTooth – một họ lỗ hổng bảo mật mới trong các ngăn xếp Bluetooth thương mại.

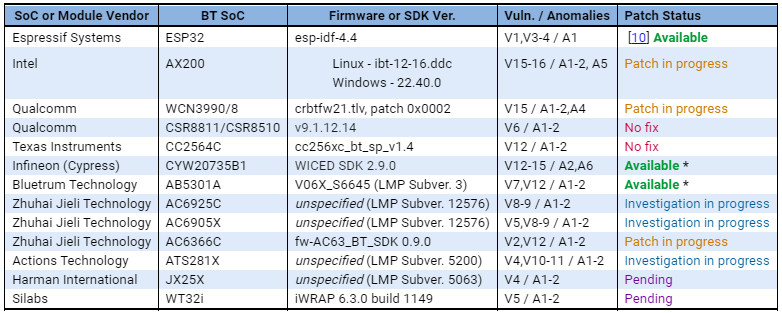

Họ đã đánh giá 13 thiết bị Bluetooth từ gần chục nhà cung cấp SoC, bao gồm Intel, Qualcomm, Texas Instruments và Cypress.

| Nhà cung cấp BT SoC | BT SoC | Nhà phát triển. Kit / Sản phẩm | Mã mẫu |

| Intel (BT 5.2) | AX200 | Máy tính xách tay Forge15-R | NA |

| Qualcomm (BT 5.2) | WCN3990 | Xioami Pocophone F1 | NA |

| Texas Instruments (BT 5.1) | CC2564C | CC256XCQFN-EM | SPPDMMultiDemo |

| Công nghệ Zhuhai Jieli (BT 5.1) | AC6366C | AC6366C_DEMO_V1.0 | app_keyboard |

| Cypress (BT 5.0) | CYW20735B1 | CYW920735Q60EVB-01 | rfcomm_serial_port |

| Công nghệ Bluetrum (BT 5.0) | AB5301A | AB32VG1 | Vỡ nợ |

| Công nghệ Zhuhai Jieli (BT 5.0) | AC6925C | Mô-đun XY-WRBT | NA |

| Công nghệ hành động (BT 5.0) | ATS281X | Xiaomi MDZ-36-DB | NA |

| Công nghệ Zhuhai Jieli (BT 4.2) | AC6905X | Bộ thu âm thanh BT | NA |

| Hệ thống Espressif (BT 4.2) | ESP32 | ESP-WROVER-KIT | bt_spp_acceptor |

| Harman International (BT 4.1) | JX25X | JBL TUNE500BT | NA |

| Qualcomm (BT 4.0) | CSR 8811 | Laird DVK-BT900-SA | vspspp.server.at |

| Silabs (BT 3.0+HS) | WT32i | DKWT32I-A | ai-6.3.0-1149 |

Tìm hiểu sâu hơn, các nhà nghiên cứu phát hiện ra rằng hơn 1.400 danh sách sản phẩm bị ảnh hưởng bởi BrakTooth và danh sách bao gồm nhưng không giới hạn ở các loại thiết bị sau:

- Điện thoại thông minh

- Hệ thống thông tin giải trí

- Hệ thống máy tính xách tay và máy tính để bàn

- Thiết bị âm thanh (loa, tai nghe)

- Hệ thống giải trí gia đình

- Những bàn phím

- Đồ chơi

- Thiết bị công nghiệp (ví dụ: bộ điều khiển logic có thể lập trình – PLC)

Xem xét nhiều loại sản phẩm bị ảnh hưởng, nói rằng BrakTooth ảnh hưởng đến hàng tỷ thiết bị có thể là một ước tính chính xác.

Các nhà nghiên cứu nói rằng rủi ro liên quan đến bộ lỗi bảo mật BrakTooth bao gồm từ việc từ chối dịch vụ (DoS) do sự cố phần sụn của thiết bị hoặc tình trạng bế tắc trong đó giao tiếp Bluetooth không còn khả dụng, cho đến mã tùy ý.

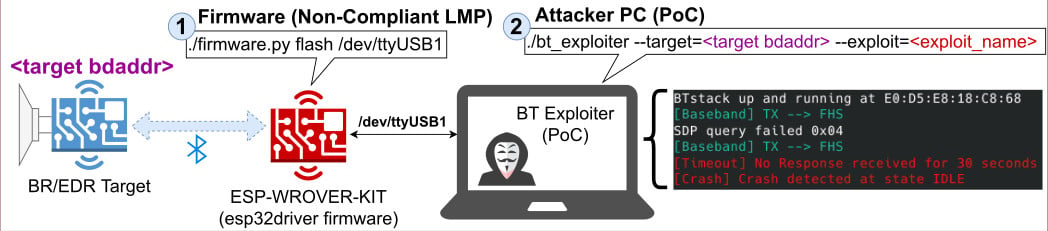

Ai đó thực hiện một cuộc tấn công BrakTooth sẽ cần một bộ phát triển ESP32, một chương trình cơ sở Giao thức Trình quản lý Liên kết (LMP) tùy chỉnh và một máy tính để chạy công cụ bằng chứng khái niệm (PoC).

Trong số 16 lỗ hổng BrakTooth, một trong số đó được theo dõi là CVE-2021-28139 có nguy cơ cao hơn những lỗ hổng khác vì nó cho phép thực thi mã tùy ý.

CVE-2021-28139 ảnh hưởng đến các thiết bị có mạch SoC ESP32, được tìm thấy trong nhiều thiết bị IoT để tự động hóa gia đình hoặc công nghiệp.

Các nhà nghiên cứu chứng minh cuộc tấn công trong video dưới đây bằng cách thay đổi trạng thái của thiết bị truyền động bằng cách sử dụng gói Mở rộng phản hồi tính năng LMP:

Các thiết bị chạy trên SoC AX200 của Intel và SoC WCN3990 của Qualcomm dễ gặp phải tình trạng DoS khi gửi một gói tin không đúng định dạng.

Danh sách các sản phẩm bị ảnh hưởng bao gồm máy tính xách tay và máy tính để bàn của Dell (Optiplex, Alienware), thiết bị Microsoft Surface (Go 2, Pro 7, Book 3) và điện thoại thông minh (ví dụ: Pocophone F1, Oppo Reno 5G).

Các nhà nghiên cứu đã thông báo cho tất cả các nhà cung cấp có sản phẩm mà họ phát hiện là dễ bị tấn công bởi BrakTooh trước khi công bố phát hiện của họ nhưng chỉ một số trong số đó đã được vá.

Các lỗ hổng trong bộ sưu tập Braktooth nhắm mục tiêu đến các lớp LMP và băng tần cơ sở. Hiện tại, họ đã được chỉ định 20 số nhận dạng và một vài số khác đang chờ xử lý và hãy tham khảo 16 vấn đề sau:

- Thực thi trang tính năng (CVE-2021-28139 – thực thi mã tùy ý / bế tắc)

- Yêu cầu liên kết SCO bị cắt ngắn (CVE-2021-34144 – bế tắc)

- IOCAP trùng lặp (CVE-2021-28136 – sự cố)

- Tính năng ứng phó lũ lụt (CVE-2021-28135, CVE-2021-28155, CVE-2021-31717 – sự cố)

- Tràn tỷ lệ tự động LMP (CVE-2021-31609, CVE-2021-31612 – sự cố)

- LMP 2-DH1 Overflow (CVE đang chờ xử lý – bế tắc)

- Tràn LMP DM1 (CVE-2021-34150 – bế tắc)

- Đã chấp nhận LMP bị cắt ngắn (CVE-2021-31613 – sự cố)

- Hoàn thành thiết lập không hợp lệ (CVE-2021-31611 – bế tắc)

- Conn máy chủ. Lũ lụt (CVE-2021-31785 – bế tắc)

- Cùng một kết nối máy chủ (CVE-2021-31786 – bế tắc)

- AU Rand Flooding (CVE-2021-31610, CVE-2021-34149, CVE-2021-34146, CVE-2021-34143 – crash / deadlock)

- Loại khe cắm tối đa không hợp lệ (CVE-2021-34145 – sự cố)

- Tràn chiều dài khe tối đa (CVE-2021-34148 – sự cố)

- Độ chính xác thời gian không hợp lệ (CVE-2021-34147 và hai CVE khác đang chờ xử lý – sự cố)

- Paging Scan Deadlock (CVE đang chờ xử lý – deadlock)

Nâng cao nhận thức an toàn thông tin, tăng cường sức đề kháng cho hệ thống thông tin của doanh nghiệp với gói đào tạo kết hợp giải pháp lưu trữ đám mây, phòng chống Ransomware và Malware của AT3 là CyberGuard

Nguồn BleepingComputer / Security365 – AT3

Bình luận về bài viết này